譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blog.scarletshark.com/perswaysion-threat-actor-updates-their-techniques-and-infrastructure-e9465157a653

PerSwaysion 網絡釣魚又回來了。PerSwaysion 背后的黑客正在使用更直接的釣魚方法和更新的技術,旨在竊取微軟365的憑證。

PerSwaysion 簡述

2020年4月,安全公司 Group-IB 威脅情報小組發表了一份關于“ PerSwaysion 網絡釣魚攻擊”的調查報告。這次攻擊針對的是高層管理人員,攻擊時間至少可以追溯到2019年8月。Group-IB 認為這些攻擊很可能是由一個越南的黑客實施的。你可以在這里讀到他們的報告

一年多以后,也就是2021年11月,SeclarityIO 發布了一份針對 PerSwaysion 的釣魚工具包代碼及其基礎設施的深入分析。

本文將重點介紹在我們觀察到的最新的網絡釣魚中所使用的技術和當前基礎設施的變化。

攻擊鏈

在過去,PerSwaysion 網絡釣魚頁面托管在文件共享網站或有試用版或免費版的托管網站。我們假設,網絡釣魚攻擊能在網絡釣魚頁面被撤下或試用期結束之前完成。

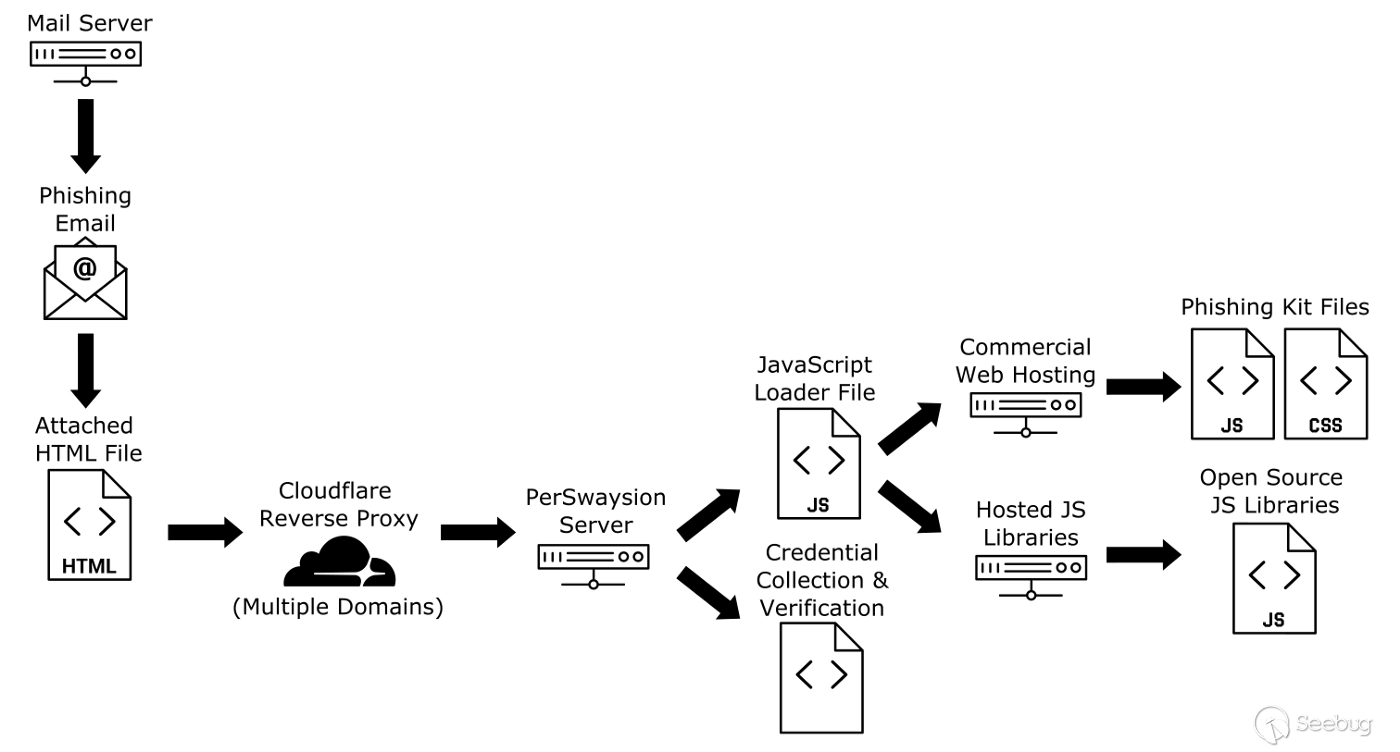

在他們最近的攻擊中,這個攻擊者已經從使用托管的釣魚網站轉變為一個附帶釣魚郵件的 HTML 文件。附加的文件會加載一系列的支持文件,以顯示微軟365的登錄頁面的副本。請參閱下面的攻擊鏈圖表。

釣魚電子郵件ー誘惑

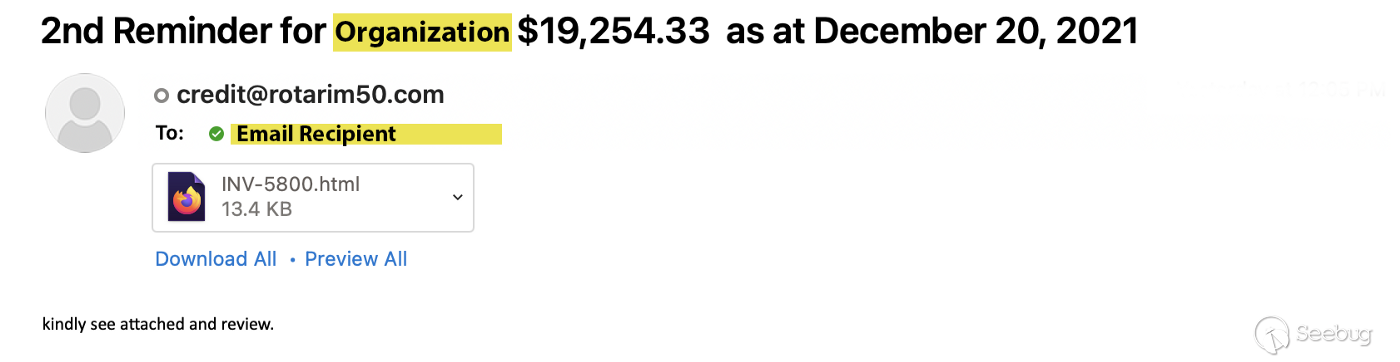

最新的電子郵件是通過亞馬遜的簡單電子郵件服務發送的,每封電子郵件都同時通過了 SDF 和 DKIM 的保護。

域 gemlacksresults[.]net 和 rotarim50[.]com 被用作發送域。這兩個發件人域名都通過 sav.com 網站注冊,并在注冊后不到30天內被使用。

之前的釣魚郵件是使用被盜的谷歌郵件賬戶發送。

HTML 附件

釣魚郵件的有效載荷是一個 HTML 附件。這個文件的內容是混淆的使用多層的 JavaScript 函數。我們推測,這是為了規避一些電子郵件過濾系統,以及防止有效載荷的因果分析。盡管如此,微軟的 Exchange 在線高級威脅保護也檢測到這些附件是惡意的。

混淆處理的第一層是 Base 64編碼的文本,它使用內置的瀏覽器函數進行解碼。然后將解碼后的文本寫入文檔對象模型(DOM)。這是一個附有HTML 附件釣魚電子郵件里常見的技術。通常可以看到,Base 64解碼嵌套在文檔 write 函數中,如下所示: document.write(atob(“[Base 64 Text]”));

下一層的模糊處理使用了修改過的 JavaScript 縮小器和 packer 函數,該函數最初由Dean Edwards開發。這個修改版本涵蓋了額外的數組查找和替換,查找數組包含字符移位密碼值。

盡管有了模糊處理層,附加的 HTML 頁面卻只是一個簡單的包裝器,它添加了反調試的 JavaScript 語句,并且只有一個指向外部 JavaScript 文件的鏈接。這個外部 JavaScript 文件加載額外的資源來向受害者顯示釣魚頁面(為了便于引用,我們將這個文件稱為 JavaScript 加載器文件)。

JavaScript 加載器文件托管在hXXps://valdia.quatiappcn[.]pw/[hex digits].js。以前的攻擊活動使用hXXps://kifot.wancdnapp[.]page/[hex digits].js 托管這個文件。在我們發現的所有活動中,都有多個 JavaScript 加載器文件托管在這里,每個文件都有一個由十六進制數字組成的唯一文件名。

加載程序文件將反過來加載釣魚工具包中使用的其他庫文件。每個唯一的加載程序文件加載相同的庫文件,除非一個文件對于每個加載程序文件名是唯一的。這個唯一的文件有一個文件名,它有32個十六進制字符和一個.Js 擴展名。它包含一個硬編碼的字符串,看起來是 Base 64編碼的文本,但不能解碼為任何可識別的內容。這可能表明內容是加密的,或者它是 PerSwaysion 服務器上用來區分攻擊活動和用戶的 API 密鑰。

JavaScript加載器文件加載以下這些釣魚工具資源文件:

hXXps://rikapcndmmooz.firebaseapp.com/njtyzxntbfsdvxxz/themes/css/7f01272697919812996411ac56c3d204nbr1639582853.css hXXps://rikapcndmmooz.firebaseapp.com/njtyzxntbfsdvxxz/themes/css/069a654bc4a1e6e66a713098353bb534nbr1639582853.css hXXps://rikapcndmmooz.firebaseapp.com/njtyzxntbfsdvxxz/themes/7f01272697919812996411ac56c3d204nbr1639582853.js hXXps://rikapcndmmooz.firebaseapp.com/njtyzxntbfsdvxxz/themes/ab50d0179cfb0f7e29d68bebaaa0e399.js hXXps://rikapcndmmooz.firebaseapp.com/njtyzxntbfsdvxxz/themes/js/a3107e4d4ae0ea783cd1177c52f1e6301639582846.js

以及這些開源的 JavaScript 庫:

hXXps://ajax.googleapis.com/ajax/libs/jquery/3.2.1/jquery.min.js hXXps://cdnjs.cloudflare.com/ajax/libs/mobile-detect/1.3.6/mobile-detect.min.js hXXps://cdnjs.cloudflare.com/ajax/libs/vuex/2.3.1/vuex.min.js hXXps://cdnjs.cloudflare.com/ajax/libs/vee-validate/2.0.0-rc.3/vee-validate.min.js hXXps://cdnjs.cloudflare.com/ajax/libs/vue-i18n/7.0.3/vue-i18n.min.js hXXps://unpkg.com/axios@0.16.1/dist/axios.min.js hXXps://unpkg.com/lodash@4.17.4/lodash.min.js hXXps://unpkg.com/vue@2.6.11/dist/vue.min.js hXXps://unpkg.com/vue-router@2.7.0/dist/vue-router.min.js

以前的攻擊活動在另一個 Google Firebase 域名上托管這些文件:

hXXps://rikcndapplala.web.app/zxhjkmnjdbfxzvdzx/themes/css/5ec43dada25c716f7880b0b8e6ff5e61nbr1633368005.css hXXps://rikcndapplala.web.app/zxhjkmnjdbfxzvdzx/themes/css/26ee67cd59cf7ee7f6ca4f6e3a4695f9nbr1633368005.css hXXps://rikcndapplala.web.app/zxhjkmnjdbfxzvdzx/themes/5ec43dada25c716f7880b0b8e6ff5e61nbr1633368005.js hXXps://rikcndapplala.web.app/zxhjkmnjdbfxzvdzx/themes/a144f6f5e581d7026db3c04ffe1ab2da.js

托管 JavaScript 文件加載器文件的域似乎使用時間都不長,在調查的幾個月中攻擊者使用了不同的域。每個發現的域都使用 Cloudflare 來屏蔽實際的服務器 IP 地址。

然而,我們觀察到的執行驗證憑據的 IP 地址提供了與 Cloudflare 保護的域相同的文件。這是一個強有力的線索,表明托管 JavaScript 加載文件的服務器與執行憑證驗證的服務器是同一個。此外,相同的 JavaScript 加載器文件即使域名改變仍然可以訪問,這進一步表明,一個單獨的服務器被用來提供加載器文件,捕獲憑證,然后驗證這些憑證。本文后面將討論憑據捕獲和驗證。

釣魚網頁

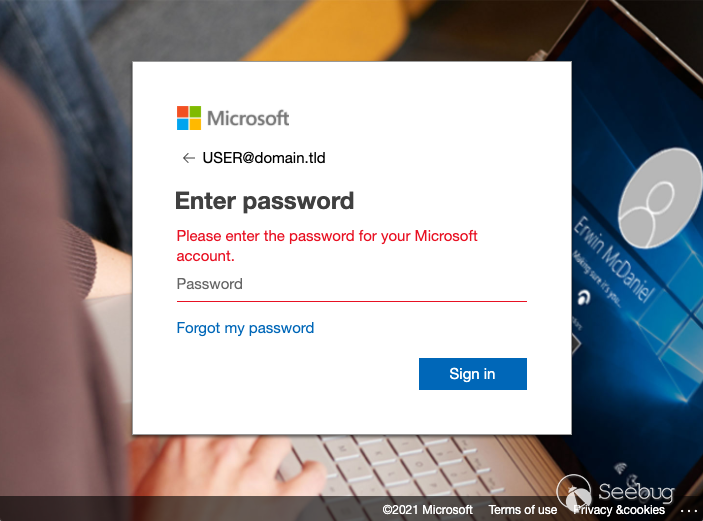

打開附件的 HTML 將顯示一個偽造的帶有公司品牌的微軟365登錄頁。這是對舊版釣魚工具的一個升級,舊版釣魚工具沒有顯示品牌。登錄電子郵件地址是預先填寫的,并與釣魚電子郵件的收件人相匹配。品牌是基于電子郵件地址的域名,直接從微軟365下載。

當加載釣魚頁面時,幾條信息被發送到 PerSwaysion 服務器。這些信息包括預設受害者的電子郵件地址、憑證類型以及當前的時間和日期。這可能正說明,釣魚網頁正在被頻繁使用。這可能是新的通知系統,而不是 SeclarityIO 文章中提到的電子郵件通知。在那篇文章中,SeclarityIO 發現,早期版本的釣魚工具包向這個攻擊者控制的地址發送通知郵件。獲取這些電子郵件之后,安全研究人員可以更好地理解這個攻擊者所使用的基礎設施。在最新的工具包中,通過讓電子郵件字段保持空白,直接電子郵件通知已經被有效地刪除。

當受害者輸入他們的憑據時,他們的電子郵件地址和密碼都通過 POST 命令發送到 hXXps://iost.kogodemcnd[.]com/re/[Base 64 Like Text],其他觀察到的變量將數據發送到 hXXps://riki.kogodemcnd[.]com/re/[Base 64 Like Text]。URL 末尾的看著像base64的文本被硬編碼到一個網絡釣魚 JavaScript 文件中。

然后,受害者的憑證從52.156.67[.]141 開始實時驗證。此 IP 對應于美國西部地區微軟 Azure 托管的運行 Ubuntu Linux 的服務器。自2021-09-20以來,從這個 IP 地址可以觀察到證書驗證。

憑據收集器域使用的是 Cloudflare 反向代理,實際的服務器 IP 被屏蔽。但是,如果我們嘗試訪問憑據收集器域上用于 POST 數據的相同文件路徑,訪問到驗證憑據的IP,我們會得到相同的響應。這表明 52.156.67[.]141 是 Cloudflare 代理背后的實際憑據收集服務器。正如上面提到的,這個服務器托管初始的鏈接到 HTML 附件的JavaScript 加載程序文件。

受害者研究

Group-IB 的研究人員指出,以前的攻擊針對的是企業或機構的高層。在2021年發生的各種攻擊中,我們發現攻擊針對高級雇員和與這些雇員相關的賬戶。我們還觀察到,在最近的活動中,人力資源和財務部門的雇員成為攻擊目標。

在 Group-IB 的報告中,他們懷疑受害者是通過瀏覽LinkedIn 搜取信息獲得的。在今年的攻擊中,幾百名受害者中,82% 有 LinkedIn 賬戶。盡管 LinkedIn 可能是一個來源,但它顯然不是這個威脅者使用的唯一來源。

預防

與許多類型的網絡釣魚一樣,混淆處理技術非常普遍,尤其是在使用 HTML 附件時。如果您的郵件過濾器允許對正則表達式進行阻攔,那么可以考慮阻攔那些包含文檔 write函數和 Base 64編碼字符串的附件。下面是一個與此模式匹配的正則表達式示例: document.write\s*\s*)

另一個建議是屏蔽過去30天內注冊域名的電子郵件。這可以是一個內置函數,也可以通過創建新注冊域的阻攔列表來實現。

總結

釣魚和偵測是一個不斷變化的領域,攻擊者不斷變化,并磨練他們的技術。大多數的改變都不是突然出現的,這使得威脅研究者可以將新的攻擊歸因于已知的攻擊者。通過記錄這些變化,安全專業人員可以更好地理解技術的日新月異,并利用這種理解來更好地保護他們的系統和用戶。

通過最新的 PerSwaysion 攻擊活動,我們可以看到這個攻擊者使用組織品牌使他們的釣魚網頁看起來更合法,以及使用自定義發件人域名繞過電子郵件發件人保護。這增加了釣魚郵件進入受害者郵箱的可能性。這個攻擊者也從過去的錯誤中吸取了教訓,加強了他們的操作安全性,并使用了一個新的通知系統,該系統不會暴露他們的電子郵件地址。

未來 PerSwaysion 的迭代版本可能會使用更多改進的策略和技術,安全專業人員應該跟蹤這些行為和背后的威脅角色。

Indicators

hXXps://valdia.quatiappcn[.]pw/[hex digits].js — JavaScript Loader hXXps://kifot.wancdnapp[.]page/[hex digits].js — JavaScript Loader rikapcndmmooz.firebaseapp.com — PhishKit File Hosting hXXps://iost.kogodemcnd[.]com/re/[base64 text] — Credential Collector hXXps://riki.kogodemcnd[.]com/re/[base64 text] — Credential Collector 52.156.67[.]141 — Credential Verification gemlacksresults[.]net — Email Sender Domain rotarim50[.]com — Email Sender Domain

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1816/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1816/

暫無評論