譯者:知道創宇404實驗室翻譯組

原文鏈接:https://ics-cert.kaspersky.com/reports/2021/12/16/pseudomanuscrypt-a-mass-scale-spyware-attack-campaign/

2021年6月,Kaspersky ICS CERT 專家發現了一個惡意軟件,其加載程序與 Manuscrypt 惡意軟件有一些相似之處,Manuscrypt 是 Lazarus APT 組織的武器庫的一部分。2020年,該組織在攻擊不同國家的國防企業時使用了Manuscrypt。這些攻擊在報告中被描述為“Lazarus用ThreatNeedle攻擊國防工業”。

奇怪的是,惡意軟件的數據外泄通道使用了 KCP 協議的一個實現,這個實現以前只被看作是 APT41組織工具集的一部分。

我們將新發現的惡意軟件命名為 PseudoManuscrypt。

PseudoManuscryptd的加載程序通過一個 MaaS 平臺進入用戶系統,這個 MaaS 平臺在盜版軟件安裝檔案中分發惡意軟件。具體舉例,PseudoManuscrypt 下載器是通過 Glupteba 僵尸網絡安裝的,Glupteba 僵尸網絡的主要安裝程序也是通過盜版軟件安裝程序分發平臺發布的。這意味著,使用PseudoManuscrypt的攻擊者所使用的惡意軟件分發策略并沒有顯示出特定的目標。

在2021年1月20日至11月10日期間,卡巴斯基的產品在全球195個國家的35000多臺電腦上阻止了 PseudoManuscrypt 惡意軟件。如此大量的受攻擊系統數量并不是 Lazarus 組織或 APT 組織攻擊的特點。

攻擊的目標包括大量的工業和政府組織,包括軍事工業復合體的企業和研究實驗室。

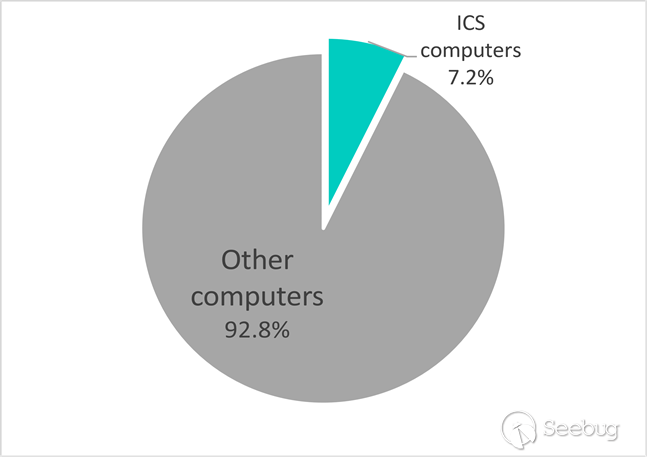

根據我們的遙測數據,至少有7.2% 受到了PseudoManuscrypt的攻擊的計算機與工業控制系統有關,而這些系統被工程、智能建筑、能源、制造、建筑、公用事業和水管理等行業的組織所使用。

主要的 PseudoManuscrypt 模塊具有廣泛而多樣的監視功能。它包括盜取 VPN 連接數據、記錄按鍵、截取屏幕截圖和視頻、用麥克風錄音、盜取剪貼板數據和操作系統事件日志數據(這也使盜取 RDP 認證數據成為可能)等等。從本質上講,PseudoManuscrypt的功能幾乎為攻擊者提供了對受感染系統的完全控制。

技術細節

識別加載程序.一般信息

2021年6月,Kaspersky ICS CERT 專家發現了一系列針對全球組織的攻擊,包括政府組織和工業企業。

最初,當它用來檢測 Lazarus APT 的活動觸發防病毒解決方案的檢測邏輯時,這個惡意軟件被檢測到。然而,整體情況太不尋常,不能將惡意行為與Lazarus聯系起來。具體來說,PseudoManuscrypt惡意軟件至少攻擊了35,000個系統,這不是定向攻擊的特征。

研究表明,攻擊中使用的惡意軟件從系統注冊中心加載有效負載并解密。對于每個受感染的系統,有效負載在注冊表中的位置是唯一的。

新發現的惡意軟件加載程序與 Manuscrypt 惡意軟件使用的加載程序有一些相似之處。2020年,Lazarus 組織使用 Manuscrypt 來攻擊不同國家的國防企業。

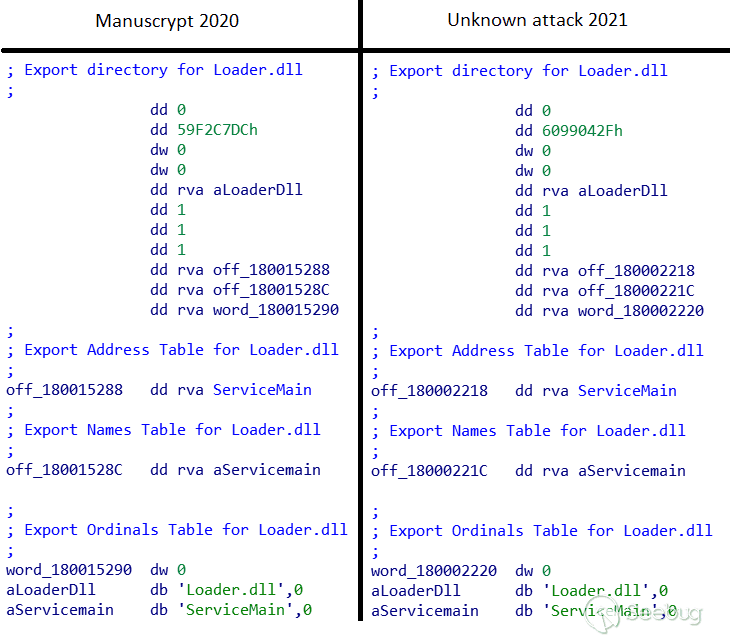

兩個惡意程序都從系統注冊表加載并解密有效負載; 在這兩種情況下,都使用 CLSID 格式的特殊值來確定有效負載在注冊表中的位置。兩個惡意程序的可執行文件實際上有相同的導出表:

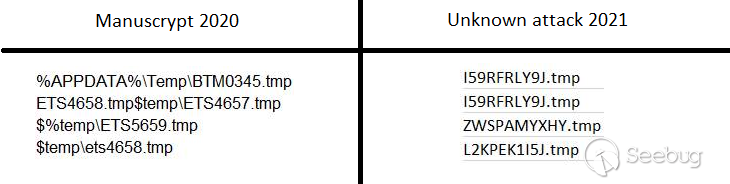

此外,這兩個惡意程序使用類似的可執行文件命名格式:

為了強調新發現的惡意軟件與 Manuscrypt 的相似性,同時又沒有其他東西可以將其與 Lazarus 組織聯系起來,我們決定將其命名為 Trojan PseudoManuscrypt。

系統感染

PseudoManuscrypt 加載程序通過許多其他惡意文件的安裝和創建許多不同進程的復雜鏈路進入用戶系統。這些鏈路是多種多樣的,但他們都開始偽造盜版軟件安裝檔案。檔案名稱包含不同類型和用途的軟件的案例,例子如下:

microsoft_office_365_july_keygen_by_keygensumo.zip

windows_10_pro_full_keygen_by_keygensumo.zip

adobe_acrobat_v8_0_keygen_by_keygensumo.zip

garmin_1_serial_keygen.zip

call_of_duty_black_ops_keygen_by_keygensumo.zip

kaspersky_antivirus_keys_july_keygen_by_keygensumo

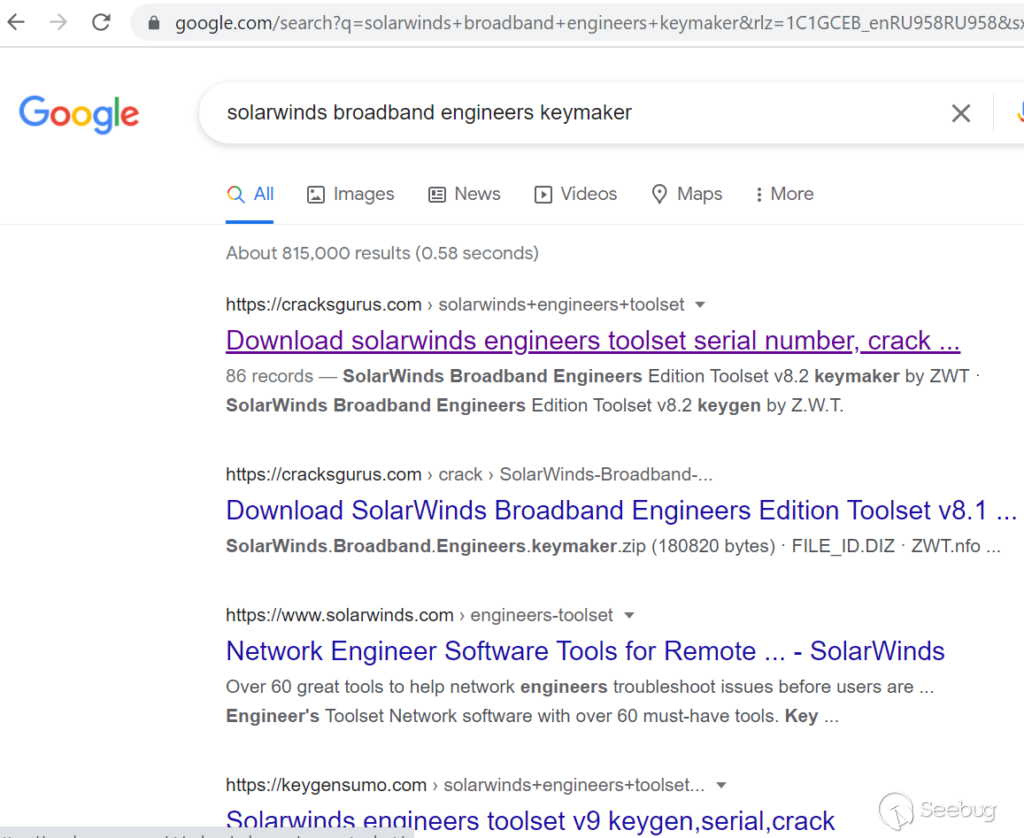

solarwinds_broadband_engineers_keymaker.zip

modscan32_v8_a00_crack.zip值得注意的是,這些檔案中包括專門針對 ICS 的軟件的偽裝安裝程序,例如一個創建一個 MODBUS 主設備以接收來自 PLC 的數據的應用程序,以及一些更通用的軟件,這些軟件仍然用于 OT 網絡,例如一個供網絡工程師和系統管理員使用的 SolarWinds 工具的密鑰生成器。

用于分發此類安裝程序的資源可以在搜索引擎結果頁面的頂部位置找到。這表明攻擊者正在積極地為這些資源執行搜索引擎優化。

執行流程

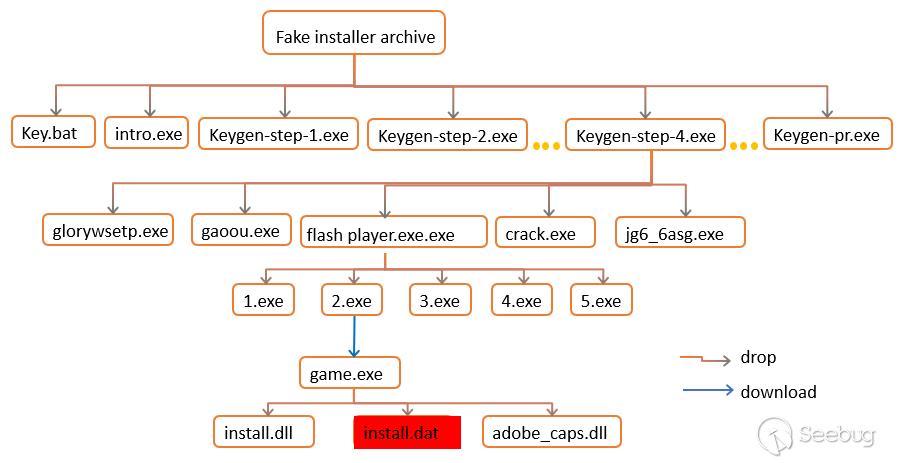

PseudoManuscrypt安裝的過程中,不同的惡意程序的執行流程有許多可能的變化。

除了本文分析,惡意軟件安裝程序還下載并執行大量其他惡意程序,包括間諜軟件、后門、加密貨幣挖掘程序和廣告軟件。

在每個階段,我們檢測到大量不同的dropper安裝和模塊下載,數據盜竊功能復制在不同的模塊且每個模塊使用自己的命令和控制服務器。這可能表明安裝程序是由攻擊者通過 MaaS 平臺提供的,可能提供給不同惡意活動的眾多運營商,其中之一顯然是PseudoManuscrypt分發活動。

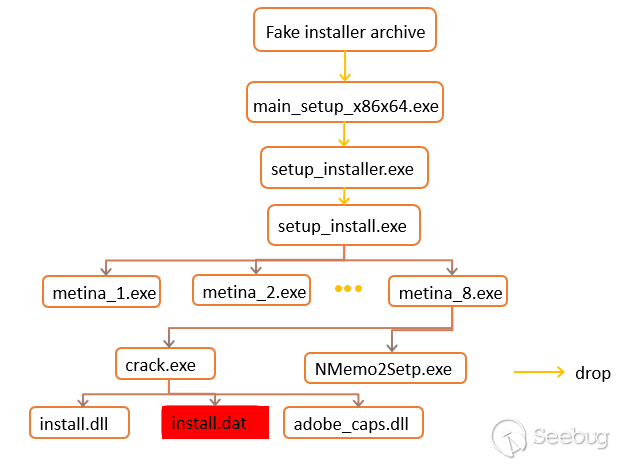

下面顯示的示例和圖片說明了安裝 pseudonuscrypt 的進程鏈。

變體1

在第一種變體中:

- 文件密鑰.bat是從偽造安裝程序中提取的,

- 密鑰.bat執行Keygen-step-4.exe(e41826b342686c7f879474c49c7eed98),

- Keygen-step-4.exe安裝并執行flash player.exe(2aab0ec738374db4e872812a84a0bc11),

- flashplayer.exe安裝并執行2.exe(8b9f6b0c98c0afdd75c2322f1ca4d0e8)

- 文件2.exe 使用鏈接 hxxps://google [ . ] diragame [ . ] com/userf/3002/gogonami.exe 下載主要的PseudoManuscrypt 模塊--game.exe (0001759655eacb4e57bdf5e49c6e7585)。

變體2

在第二種變體中:

- 文件main_setup_x86x64.exe(1fecb6eb98e8ee72bb5f006dd79c6f2f)是從偽造安裝程序中提取的,

- main_setup_x86x64.exe安裝并執行setup_installer.exe(5de2818ced29a1fedb9b24c1044ebd45),

- setup_installer.exe安裝并執行setup_install.exe(58EFF6FA04A8D7201AB19170785CE85)。

- setup_install.exe安裝并執行文件metina_8.exe(839e9e4d6289eba53e40916283f73ca6)。

- 文件metina _ 8.exe 提取并執行PseudoManuscrypt-crack.exe (89c8e5a1e24f05ede53b1cab721c53d8)。

這種變體包含 Glupteba 基礎設施和惡意軟件安裝程序(例如 setup _ install.exe)。自2011年以來,研究人員已經知道了 Glupteba 僵尸網絡。它是一個多模塊平臺,在不同的時間段下載廣告軟件、間諜軟件、加密貨幣挖礦惡意軟件、勒索軟件、垃圾郵件模塊和其他常見的與網絡犯罪活動相關的軟件。Glupteba平臺相當復雜,包括許多不同的模塊,例如利用各種漏洞,包括利用路由器以及 rootkit。這就是為什么 rootkit,EternalBlue 漏洞的模塊,以及其他 Glupteba 模塊會通過 Glupteba 僵尸網絡被PseudoManuscrypt感染。

在 BitDefender 描述的另一個變體中,PseudoManuscrypt安裝程序(8acd95006ac6d1eabf37683d7ce31052)是使用鏈接hxxps://jom[.]diregame[.]live/userf/2201/google-game.exe下載的。根據我們的遙測數據,至少在2021年5月17日下載就開始了。值得注意的是,在不同的時間段,這個鏈接可以用來下載不同組織的惡意軟件。

搜索惡意軟件的其他組件

在搜索該惡意軟件的其他組件和版本的過程中,我們找到了100多個不同版本的 PseudoManuscrypt 加載程序。

根據我們的遙測數據,本文所描述的加載器變體的大規模分發始于2021年5月10日。然而,早在2021年3月27日,早在攻擊開始之前,它的早期變體就被發現了。

三月份發現的大多數文件都是測試版本。開發人員一個接一個地刪除了惡意程序的部分代碼,顯然是想通過防病毒解決方案找出代碼的哪些部分觸發了檢測。

大約在同一時間,惡意軟件的開發者添加了 VirtualAlloc 函數的動態導入。該函數用于分配存儲負載所需的內存,負載從系統注冊表加載。

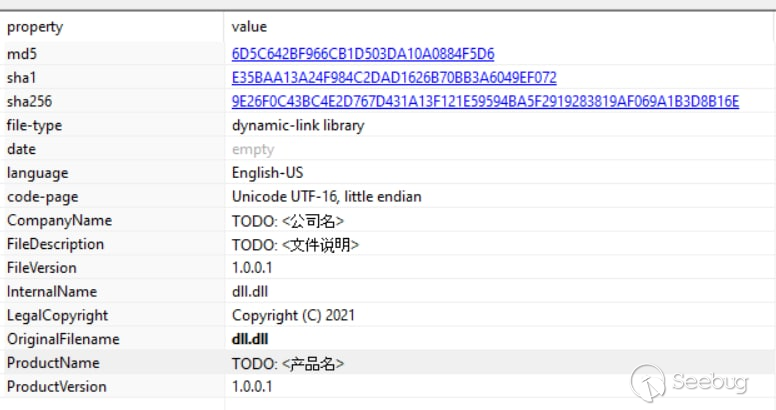

奇怪的是,一些加載程序的測試版本在可執行文件的元數據字段中包含注釋。這些注釋是用中文寫的,表明惡意軟件開發者可能會說和寫中文:

惡意軟件的主要組成部分

最后,我們識別出了PseudoManuscrypt的主要模塊,其功能包括在系統上安裝惡意軟件,并包含一個有效載荷,由此我們可以知道攻擊者感興趣的數據類型。

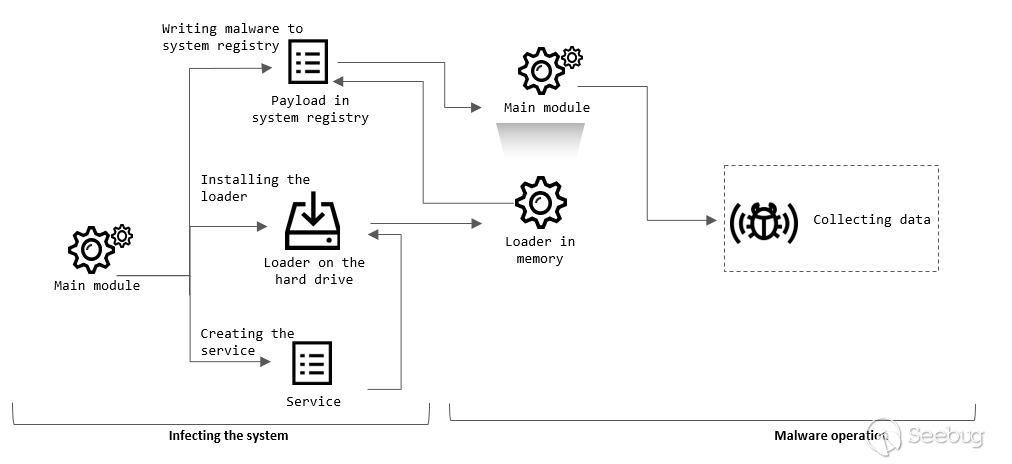

安裝

惡意軟件的主模塊將其代碼寫入HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLSID密鑰中的特殊注冊表值。值名稱(CLSID 值)對于每個系統都是唯一的,因為它是使用注冊表鍵HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Cryptography\MachineGuid生成的,其中包含系統的唯一標識符。惡意程序的代碼以加密的形式存儲在系統注冊表中。

接下來,惡意軟件提取,到% TEMP%文件夾或% windr%文件夾(取決于惡意軟件的修改) ,加載程序組件是一個 DLL 庫,在[0-Z ]{10}.tmp格式中有一個隨機文件名,例如,I59RFRLY9J.tmp。

為了確保有效負載在系統啟動后自動執行,木馬創建了一個服務,該服務將加載器組件作為其可執行文件。在最早發現的惡意軟件樣本中,由惡意軟件創建的服務名為 AppService。

最后,這個惡意軟件通過修改注冊表關鍵字HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender\Exclusions\Paths,將自己加入到 Windows Defender 防病毒解決方案的排除列表中。

隨后,在系統重啟后,惡意軟件加載程序被執行。使用 MachineGuid 密鑰的值來確定有效負載在系統注冊表中的位置,加載程序加載、解密并執行惡意軟件的主要組件。

破壞性活動,第一版

第一個需要識別的PseudoManuscrypt主模塊的變體包括幾個模塊,這些模塊的共同目標是從受害者的計算機中竊取機密信息。

1.鍵盤記錄器。使惡意軟件能夠攔截用戶在鍵盤上按下的鍵的代碼。除了密鑰代碼,惡意軟件還記錄了輸入數據的應用程序窗口的名稱,以及輸入信息的日期和時間。攻擊者從其他惡意軟件-Fabookie (Trojan.Win32.Fabookie) 借用這個惡意組件,Fabookie有幾個模塊用于竊取各種服務和網站的身份驗證憑證。

作者只借用了 Fabookie 的鍵盤記錄器模塊,而忽略了為以最快的方式將攻擊貨幣化而設計的模塊,例如,從網頁中竊取銀行信息的模塊。這為我們提供了一個視角,盡管是間接的,來研究攻擊目標。

2.從剪貼板中竊取數據。使攻擊者能夠截獲在受感染系統上工作的用戶復制的信息

3.竊取 VPN 連接數據。該惡意軟件獲取 Windows 服務文件的內容,這些文件用于在被感染系統上配置的 VPN 連接上存儲數據:

%UserProfile%\Application Data\Microsoft\Network\Connections\pbk\rasphone.pbk

%ProgramData%\Microsoft\Network\Connections\pbk\rasphone.pbk木馬試圖從上述檔案中提取以下資料:

- 要連接的服務器的地址

- 登錄賬號和密碼,如果已經被保存了的話

值得強調的是,惡意軟件的不同組成部分同時運作,為攻擊者提供來自不同來源的信息。攻擊者可以將這些信息組合在一起并使用所有這些信息。

例如,惡意軟件可以從文件 rasphone.pbk 中獲取以連接參數形式保存的 VPN 服務器地址。同時,鍵盤記錄器模塊可以截獲連接所需的登錄名和密碼。如果用戶使用剪貼板復制連接參數,惡意軟件的相關模塊將截獲數據。

4.除了竊取 VPN 連接數據之外,PseudoManuscrypt 的功能還包括讀取 Windows 應用程序、系統和安全事件日志。我們不能確定攻擊者使用操作系統日志文件中的數據來做什么,但是理論上,它可以用來(與其他位的 PseudoManuscrypt功能一起)為 RDP 竊取身份驗證數據。這看起來很合理,因為惡意軟件具有盜取 VPN 證書的能力

5.錄制連接到被感染系統的麥克風的聲音。這個功能是在惡意軟件命令和控制服務器的命令下激活的。

破壞性活動,第二版

惡意軟件的第二個變體在2021年7月被發現。攻擊者已經增加了擴展間諜功能的變體。增加了以下模塊:

1.從電腦屏幕上捕捉視頻。該功能與其他用于截取信息的模塊一起工作,如鍵盤記錄器和從剪貼板竊取數據的模塊。捕獲屏幕視頻使攻擊者能夠看到用戶填寫的字段和窗口,以及跟蹤光標的移動,看到用戶用鼠標點擊的區域。值得一提的模塊特性包括透明窗口支持(aero peek 技術)和使用 GNU GPL XviD 1.3.0編解碼器的視頻壓縮。

2.從亞洲流行的 QQ 和微信消息應用程序中竊取身份驗證憑證。

3.收集詳細的系統信息: Windows 版本、構建編號、 servicepack、安裝更新信息和 Windows 版本,以及系統的角色,例如,系統是否執行網域控制器功能。

4.收集網絡連接數據。該惡意軟件收集網絡適配器的名稱,以及連接類型信息(有線連接、 Wi-Fi、光纖連接等)。

5.禁用防病毒解決方案。該惡意軟件試圖獲得 SeDebugPrivilege 特權并終止以下安全解決方案進程:

sepWscSvc.exe

HipsTray.exe

UnThreat.exe

DF5Serve.exe

DefenderDaemon.exe

PowerRemind.exe

SafeDogSiteIIS.exe

SafeDogTray.exe

SPIDer.exe

f-secure.exe

avgwdsvc.exe

BaiduSdSvc.exe

ServUDaemon.exe

1433.exe

vsserv.exe

remupd.exe

PSafeSysTray.exe

AliIM.exe

mssecess.exe

MsMpEng.exe

QUICK HEAL

QUHLPSVC.EXE

V3Svc.exe

patray.exe

AYAgent.aye

Miner.exe

TMBMSRV.exe

knsdtray.exe

K7TSecurity.exe

QQPCTray.exe

ksafe.exe

rtvscan.exe

ashDisp.exe

avcenter.exe

kxetray.exe

egui.exe

Mcshield.exe

RavMonD.exe

KvMonXP.exe

360sd.exe

360tray.exe

DR.WEB

cfp.exe

DUB.exe

avp.exe該惡意軟件還會刪除屬于安全解決方案的服務的注冊表項,這些服務的名稱包含以下子字符串:

Symantec

UnThreat

Defender

PowerShadow

QuickHeal

F-Secure

BitDefender

Windows Defender

1433

NOD326.收集有關在 TCP 和 UDP 端口上接受網絡連接的進程的信息

7.PseudoManuscrypt有一個功能會刪除一個名為“TestDown”的文件,該文件與惡意程序位于同一文件夾中,然后從瀏覽器的緩存中清除URL地址htt[p]://sw.bos.baidu.com/sw-search-sp/software/df60f52e0e897/qqpcmgr_12.7.18996.207_1328_0.exe ,再次從上述URL地址下載文件,以替換刪除的文件“TestDown”,并將新創建的文件的屬性設置為“hidden”和“system”。

8.清除 Windows 應用程序、安全性和系統事件日志

9.將從惡意軟件C2服務器接收到的數據寫入系統文件 %System32%\drivers\etc\hosts,從而使攻擊者能夠將用戶重定向到惡意網絡資源或阻止對選定網站的訪問

10.在C2服務器和惡意軟件之間交換文本信息。惡意軟件可以通過聊天打開一個窗口。

新的PseudoManuscrypt版本的服務以“ iexplore”的名稱安裝在系統中,顯示名稱為“ System Remote Data Simulation Layeerr”。新的惡意軟件版本的功能還包括更新其可執行文件,并根據惡意軟件C2服務器的命令從系統中刪除自己。

奇怪的是,其中一個惡意軟件樣本使用 IP 地址192.168.1.2作為代理服務器。這可能表明,在某些情況下,攻擊者根據受害者使用的特定網絡結構準備了惡意軟件樣本。

在新版本的 PseudoManuscrypt 中,攻擊者還添加了別的功能,能將用戶按下的密鑰代碼寫入本地日志文件:% System32% 9cda11af69ab0a2b6a9167f7131e7b93.key。

最后,新版本的木馬在連接到惡意軟件C2服務器時發送以下 HTTP 頭信息:

HTTP/1.1

Accept: image/gif, image/x-xbitmap, image/jpeg, image/pjpeg, application/x-shockwave-flash, application/vnd.ms-excel, application/vnd.ms-powerpoint, application/msword, */*

Accept-Language: zh-cn

Accept-Encoding: gzip, deflate

User-Agent:Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.1; SV1)

Connection: Close

Cache-Control: no-cache可以看出,惡意軟件告訴服務器,首選答復語言是中文。

向攻擊者發送數據

惡意軟件收集的數據被發送到惡意軟件命令控制服務器。在我們的研究過程中,確定了四個這樣的服務器: email.yg9[.]me, google.vrthcobj[.]com, toa.mygametoa[.]com 和 tob.mygametob[.]com。

KCP 協議用于連接到服務器。根據它的開發者的說法,該協議比 TCP 快10%-20% 。攻擊者使用了 KCP 協議的特定實現。

奇怪的是,根據 FireEye的一份報告,PseudoManuscrypt使用的 KCP 庫也被apt41組織利用,來攻擊各行各業的工業組織,包括工程和國防工業企業。除了上面提到的兩種情況,我們對惡意軟件集合的分析沒有發現這個庫被用于其他惡意軟件。

一些被識別出來的惡意軟件樣本也使用一個名為 d.diragame. com 的惡意軟件專有服務器來發送新系統感染的信息。我們認為這可能是一個 MaaS 平臺的統計數據收集機制。

受害者

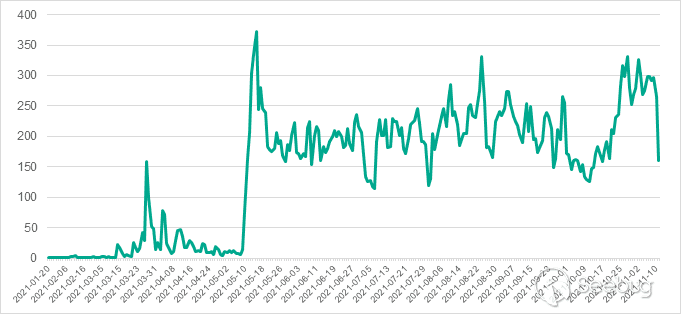

在2021年1月20日至11月10日期間,卡巴斯基產品在全球195個國家的35000多臺電腦上阻止了 PseudoManuscrypt。

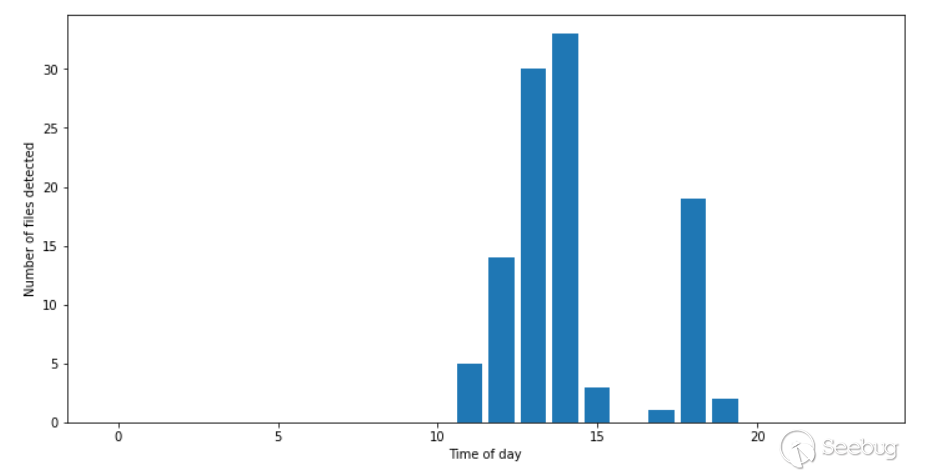

下面的圖表顯示了已阻止 PseudoManuscrypt 的計算機數量的日常變化。圖表上的兩個明顯的激增——3月27日和5月15日——對應的是新的PseudoManuscrypt版本發布/分發的開始日期。

阻止的計算機里,至少有7.2% 的計算機是 ICS 計算機。

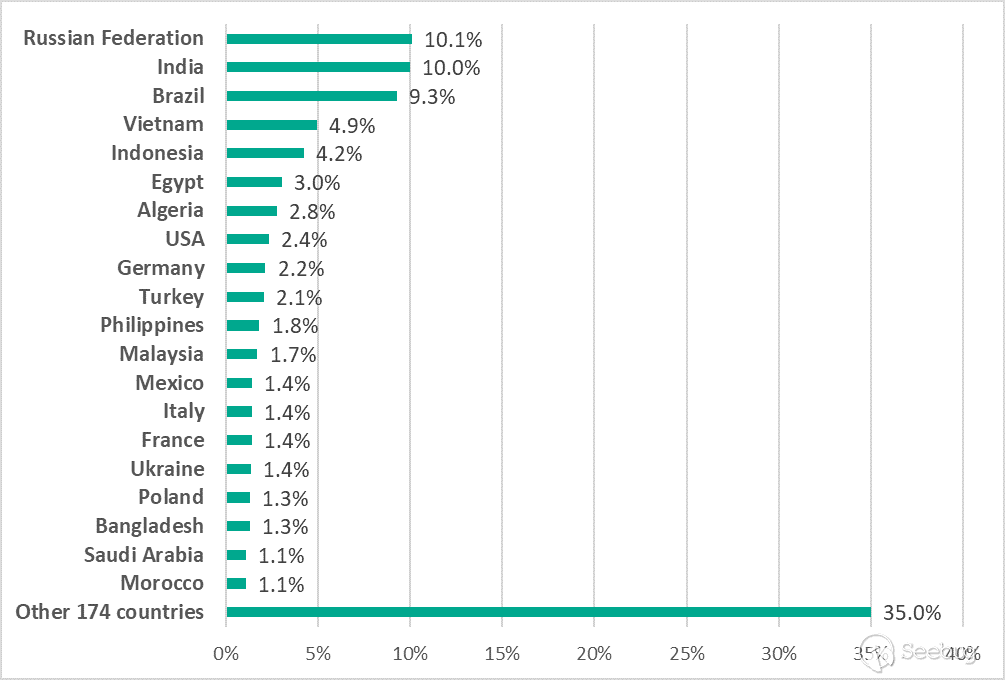

如下圖所示,近三分之一(29.4%)的非 ics 計算機位于俄羅斯(10.1%) ,印度(10%)和巴西(9.3%)。

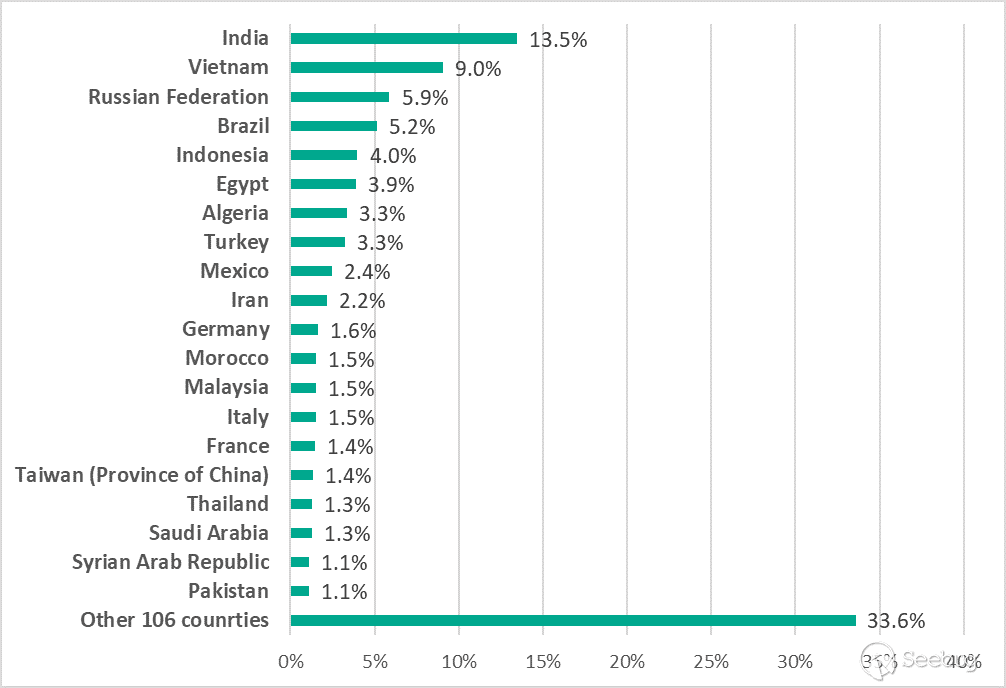

非 ICS 計算機受到PseudoManuscrypt攻擊的國家分布情況與 ICS 計算機相似。然而,一些國家,其中大多數位于亞洲和中東,在被攻擊的ICS計算機的國家排名中所占百分比顯著高于(按1.5-2的系數)被攻擊的非ICS計算機的國家排名中所占百分比。

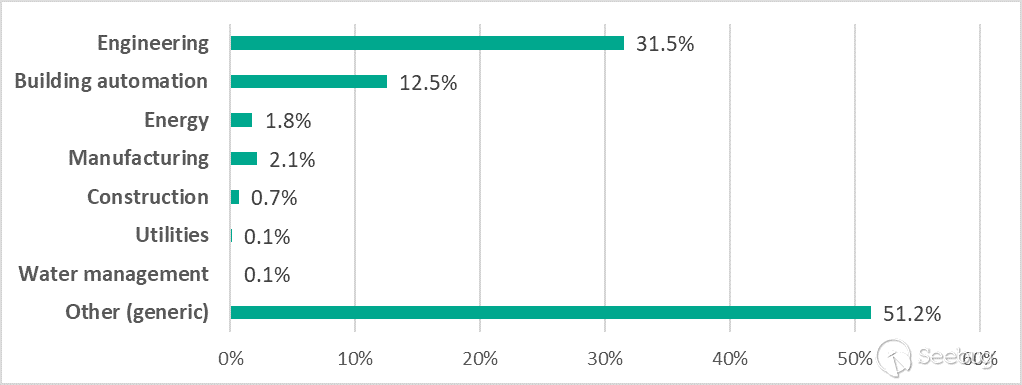

有相當一部分(31.5%)的工業系統顯然是用于工程,即開發和啟動各種工業產品的生產,以及用于國防和能源工業等不同行業的 ICS 開發和集成。這包括用于3 d 建模和物理模擬的計算機,以及安裝了創建數字雙胞胎軟件的計算機。

此外,在阻止了PseudoManuscrypt的電腦中,約有12.5% 屬于智能建筑系統(包括視頻監控、訪問控制系統、通知系統等) ,1.8% 屬于能源部門,2.1% 屬于各種制造設施,0.7% 屬于建筑(結構工程) ,0.1% 屬于公用事業電腦,0.1% 屬于用于水處理系統。

在阻止了PseudoManuscrypt的電腦中,大約51.2% 的工業計算機是通用 ICS,我們還不敢肯定,將其與特定行業聯系起來。

除以上提到的外,攻擊受害者還包括與軍事工業復合體有聯系的企業(如研究實驗室)。

另一個奇怪的事實是,根據來自公共來源的信息判斷,一些被“PseudoManuscrypt”攻擊的組織與遭受卡巴斯基報告所述攻擊的組織有商業和生產聯系: “Lazarus用ThreatNeedle攻擊國防工業”。

關于攻擊者

我們已經發現的一系列線索有利于研究攻擊者的起源或關系:

- 一些惡意軟件樣本在可執行文件元數據中包含中文注釋

- 數據通過一個以前只用于中國組織 apt41的惡意軟件的庫發送到攻擊者的服務器

- 當連接到C2服務器時,惡意軟件指定中文為首選語言

- 這個惡意文件包含連接到百度的代碼,百度是中國流行的文件云存儲

- 開發者在每天上載新版本的PseudoManuscrypt加載器的時間,是在 GMT + 8時區的上午11時至下午7時之間,而多個東亞及亞太國家位于該時區內

總結

盡管我們收集和分析了大量的數據,但是在我們看來,我們的許多發現仍然無法解釋,也不符合任何已知的方案。

因此,我們不能肯定地說,這場攻擊是犯法的逐利行為,還是與某些政府的利益相關的行為。然而,受到攻擊的系統來自不同國家知名組織的計算機,這一事實使我們評估威脅程度較高。

受到攻擊的系統數量很大,我們不確定重點在具體的哪個產業組織。然而,由于全球有大量的 ICS 計算機(僅根據我們的遙測數據就有數百臺——實際上很可能還有更多)在這場運動中受到攻擊,這種威脅當然值得負責車間系統的安保和安全及其持續運行的專家給予最密切的關注。

大量的工程計算機受到攻擊,包括用于3 d 和物理模型的系統,數字雙胞胎的開發和使用使工業間諜活動成為可能。

我們還沒有結束我們的調查,并將持續發布新的發現的消息

IOC

校驗和(MD5)

在本節中,我們列出了那些我們認為用于攻擊的文件的 md5散列,但沒有列出惡意軟件測試樣本的 md5散列

1fecb6eb98e8ee72bb5f006dd79c6f2f

4da2c2abcf1df9749b64b34160bd3ebf

5dc7fbf2141f7dfe5215c94895bf959c

70e9416833b2f933b765042f8e1ea0bc

8074f73f7742309b033676cd03eb0928

8ae40c8418b2c36b58d2a43153544ddd文件路徑

%WinDir%\System32\[0-Z]{10}.tmp e.g. I59RFRLY9J.tmp

%TEMP%\[0-Z]{10}.tmp e.g. I59RFRLY9J.tmp

%WinDir%\System32\9cda11af69ab0a2b6a9167f7131e7b93.key安全解決方案

Trojan.Win64.Manuscrypt.doURL 地址

hxxp://email.yg9[.]me

hxxp://google.vrthcobj[.]com

hxxp://d.diragame[.]com

toa.mygametoa[.]com

tob.mygametob[.]com 本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1790/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1790/

暫無評論