作者:heige@知道創宇404實驗室

時間:2021年11月17日

原文鏈接:https://mp.weixin.qq.com/s/cCXt6FUEYGd6s9cg5VFN0Q

在 談談網絡空間“行為測繪” 文章里我用了Trickbot作為例子,受當時樣本數量的限制(2個IP),所以直接指定了一個特征的證書:

subject: C=AU; ST=Some-State; O=Internet Widgits Pty Ltd

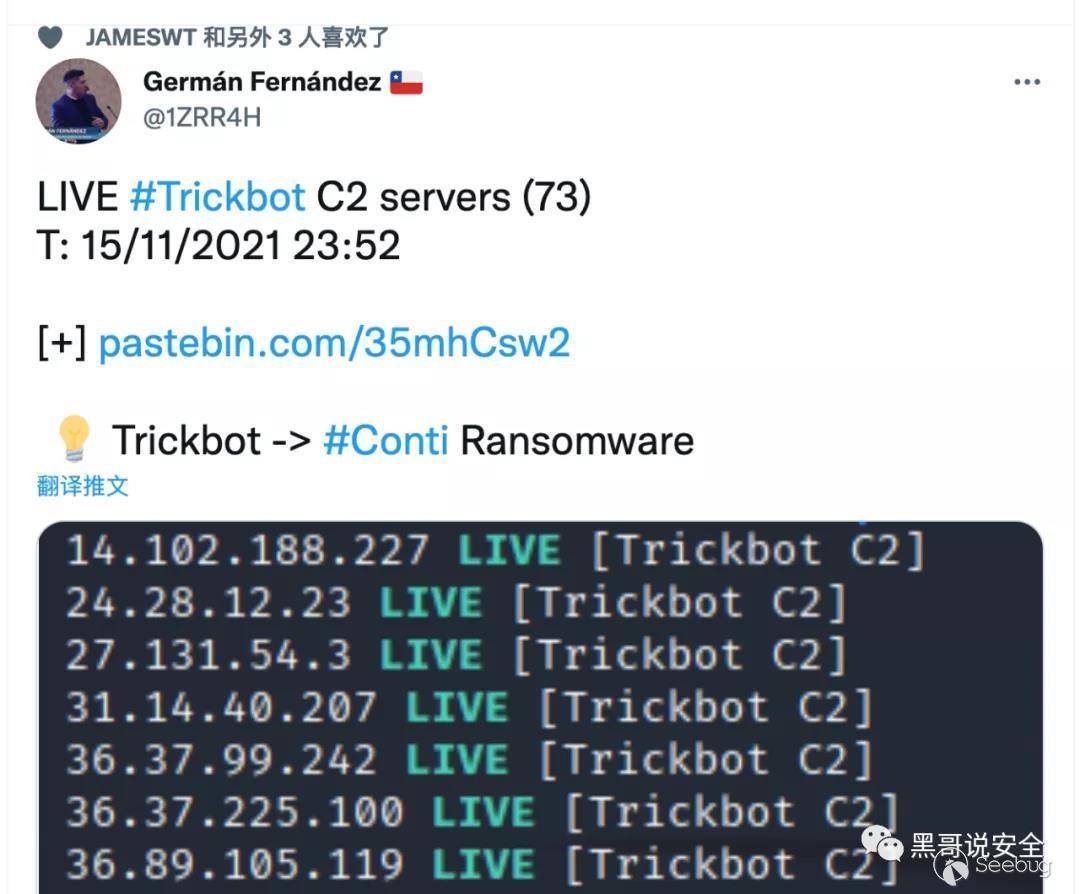

issuer: C=AU; ST=Some-State; O=Internet Widgits Pty Ltd今天看到一個最新的73個IP的樣本:

https://twitter.com/1ZRR4H/status/1460440775775375361

手工抽樣看了下,證書有不符合之前特征的情況,比如下面:

Issuer: ST=none

Subject: ST=none等等各種情況,所以這里對“行為測繪”進行一些補充:

1、群體行為可能有多種行為,這個取決于你的樣本覆蓋及更加通用的特征的提取(注:更寬松的規則固然覆蓋更全漏報率低但很可能導致更多誤報)

2、群體行為可以進化變異,在某個確定或者不確定周期下進行修改,甚至可能在文章發布后被這些APT、僵尸網絡看到后進行修改的可能

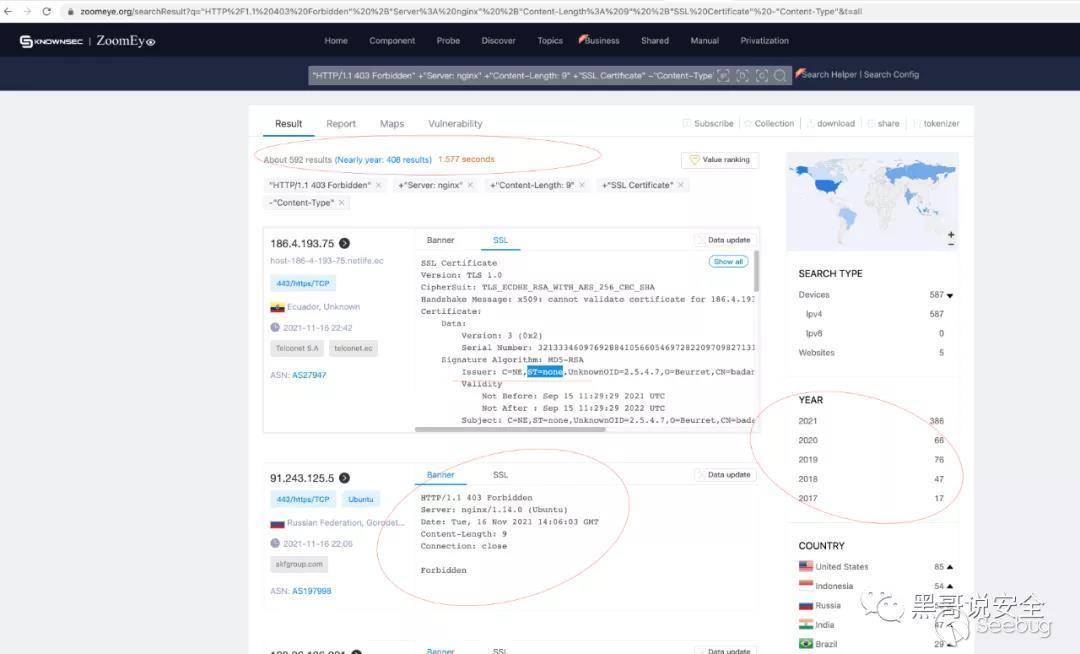

以上2點其實在樣本集更多更全的情況下,更能提煉出相對準確覆蓋全面的搜索語法,當然這里是沒有考慮原始樣本歸因是否存在錯誤的前提下,所以針對Trickbot C2搜索語句做了下更新:

"HTTP/1.1 403 Forbidden" +"Server: nginx" +"Content-Length: 9" +"SSL Certificate" -"Content-Type"https://www.zoomeye.org/searchResult?q=%22HTTP%2F1.1%20403%20Forbidden%22%20%2B%22Server%3A%20nginx%22%20%2B%22Content-Length%3A%209%22%20%2B%22SSL%20Certificate%22%20-%22Content-Type%22&t=all通過抽樣驗證上面提到的73個樣本,效果還是不錯的。當然還可能存在一些誤報,不過簡單過了下應該不太多了,所以就沒做作那么精確了...

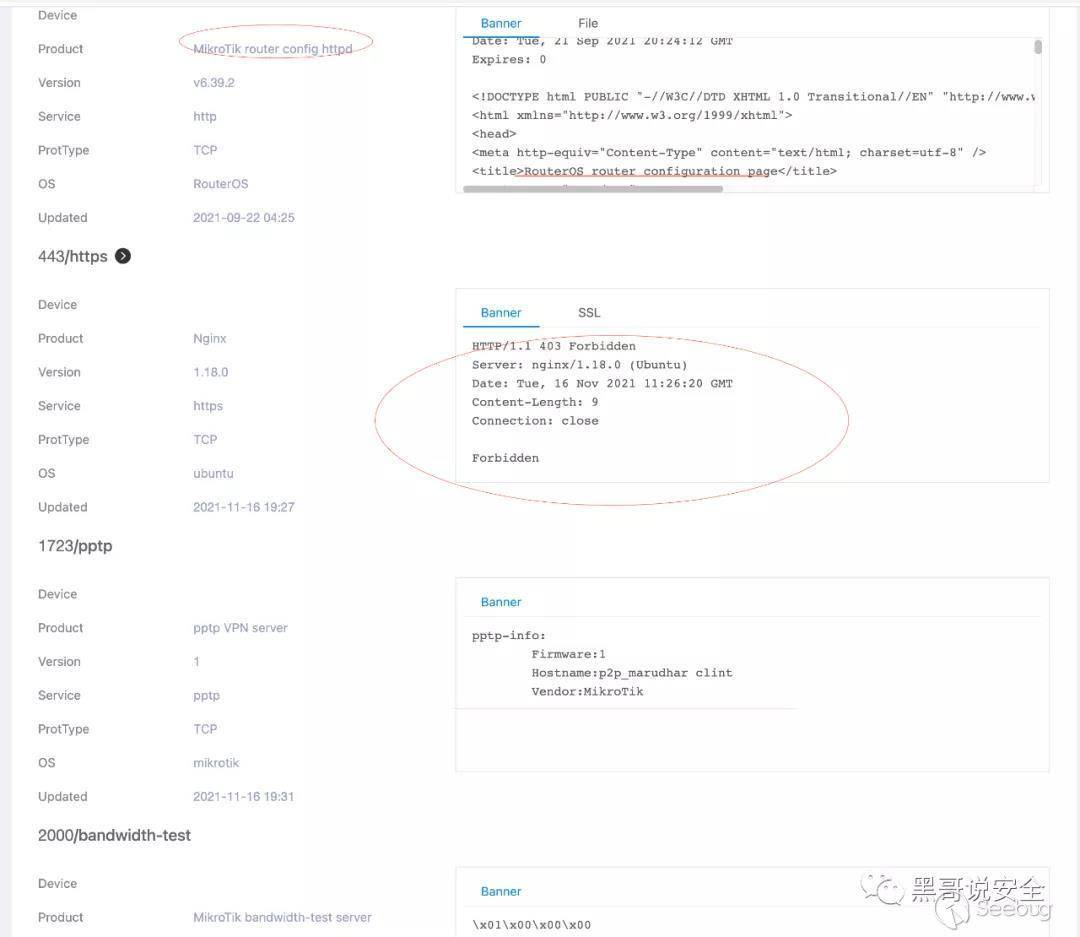

通過ZoomEye查詢到的數據,在前幾頁的目標看了下IP檔案頁面的詳情,發現很多的IP都是MikroTik的設備,而且很多都開了vpn 如下圖:

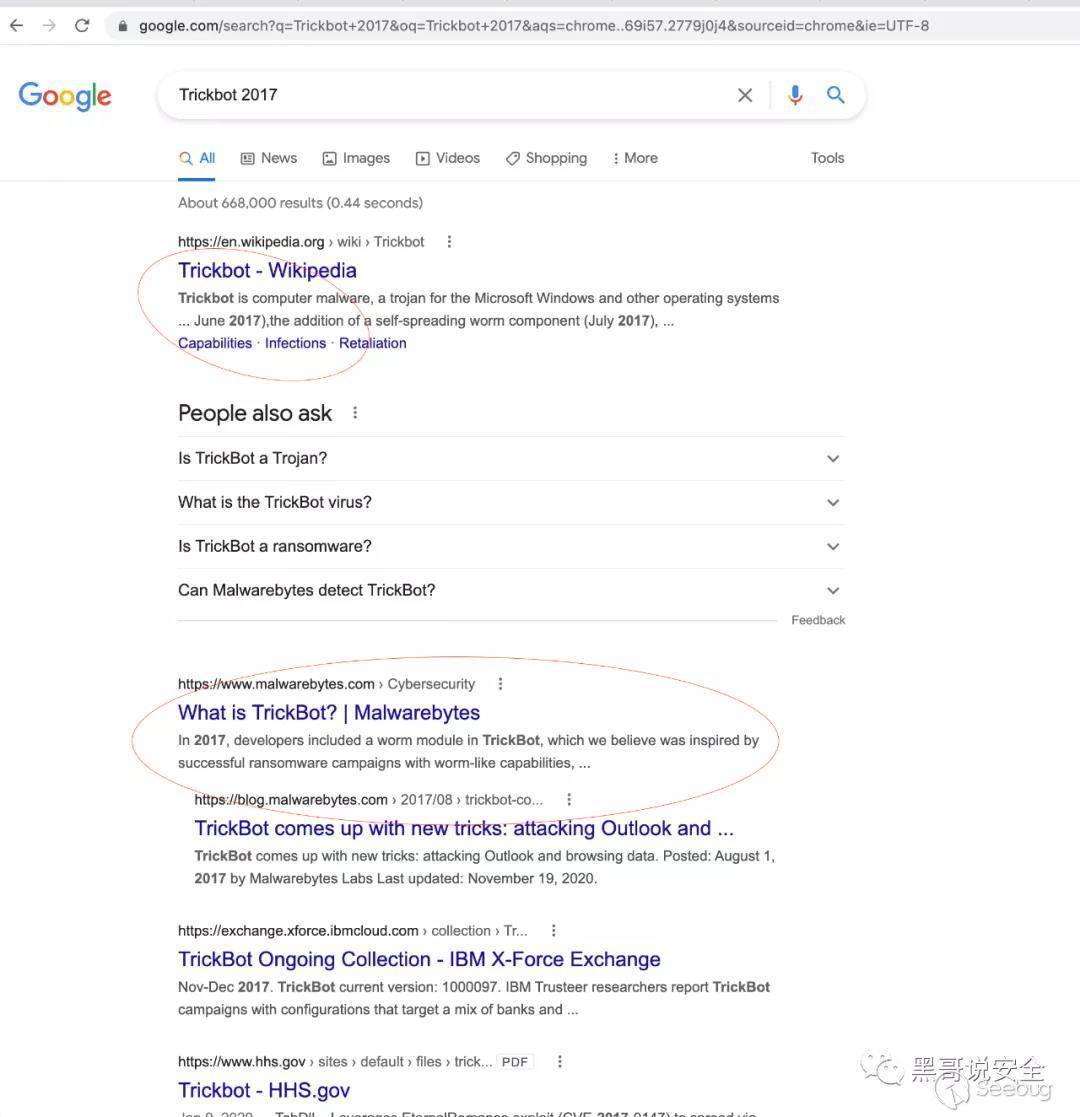

所以我感覺這些都是這個團伙抓的肉雞?從ZoomEye統計數據年份來看,最早可以追溯到2017年,Google了下發現Trickbot的開始的時間確實是2017年(歷史數據還是很有用的!)。

通過2017年的證書特征來看:

Issuer: C=AU, ST=f2tee4, L=gf23et65adt, O=tg4r6tds, OU=rst, CN=rvgvtfdf

Subject: C=AU, ST=f2tee4, L=gf23et65adt, O=tg4r6tds, OU=rst, CN=rvgvtfdf確實有行為進化變異的跡象!

還有一些比較奇怪有意思情況,少量證書特征跟BazarLoader重疊

公眾號:黑哥說安全 【“行為測繪”應用實戰】一個ZoomEye查詢搜盡BazarLoader C2

Issuer: C=GB, ST=London, L=London, O=Global Security, OU=IT Department, CN=example.com

Subject: C=GB, ST=London, L=London, O=Global Security, OU=IT Department, CN=example.com我簡單搜索了下這個應該是某類默認證書形式,難道他們想到一塊去了?:)

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1759/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1759/

暫無評論