作者:深信服千里目安全實驗室

原文鏈接:https://mp.weixin.qq.com/s/y-SHoh9f5qwAwqml3uf8vw

【事件背景】

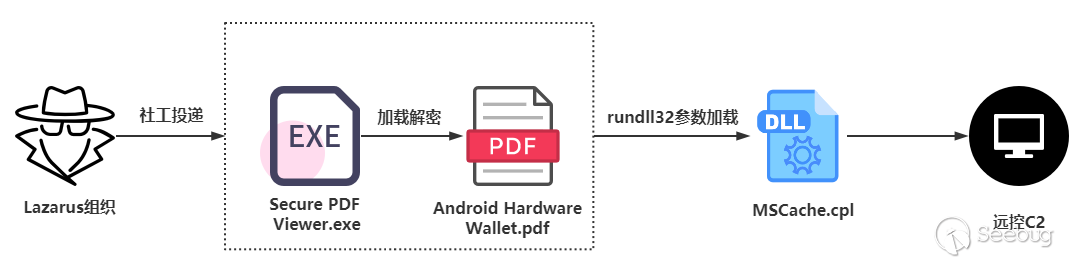

近期深信服安全團隊捕獲到了Lazarus組織針對加密貨幣相關行業的社工攻擊活動,該組織在尋找到攻擊目標信息后,疑似通過即時通訊軟件主動和目標取得聯系,并發送修改過的開源PDF軟件(Secure PDF Viewer.exe)和攜帶加密payload的惡意PDF文件(Android Hardware Wallet.pdf)。單獨打開”Secure PDF Viewer.exe”無惡意行為,”Android Hardware Wallet.pdf”無法用常規軟件打開,所以該組織會利用社工的方式,誘使攻擊目標使用exe文件查看pdf文件,最終解密出后臺惡意程序執行,達到遠控和竊取信息的目的。

對比了2021年初Google披露的Lazarus組織針對安全研究人員的攻擊活動,發現本次活動有以下特征:

(1) 對加密貨幣相關目標發起攻擊,符合Lazarus組織的一貫的“搞錢”目標;

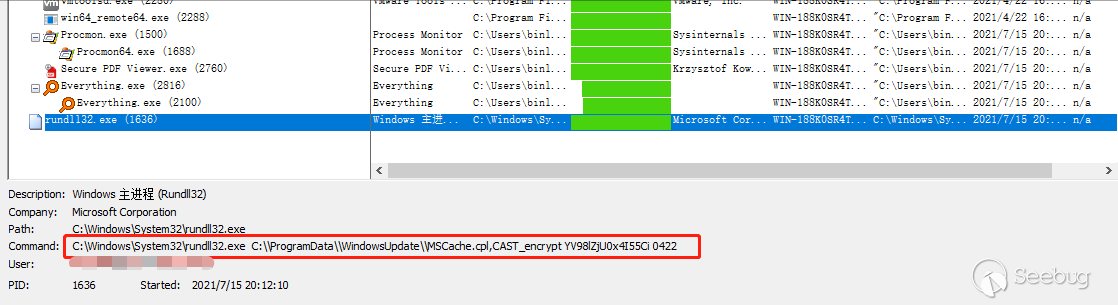

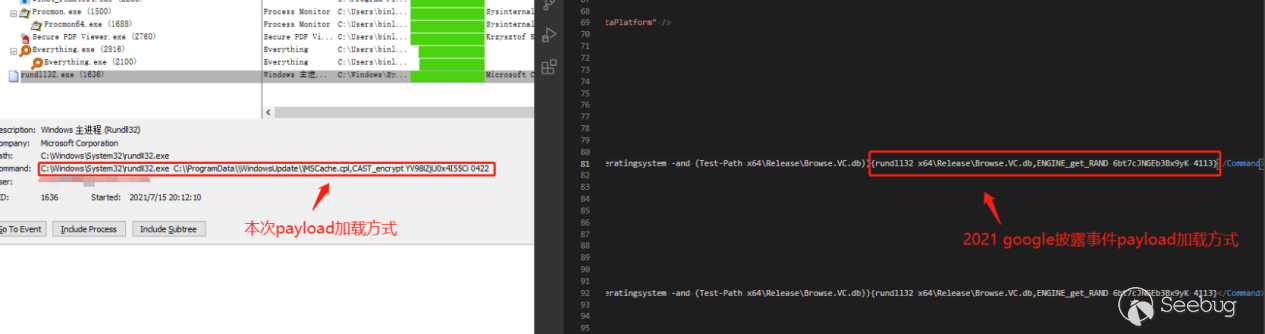

(2) 本次出現的組件其執行與加載方式與2021年初披露Lazarus組織組件加載方式一致,都是”rundll32.exe 文件名 函數名 16字節校驗數據 4位未知數字”;

(3) C2格式與2021年初披露的C2格式一致, 形如“image/upload/upload.asp”;

攻擊流程如下:

【詳細分析】

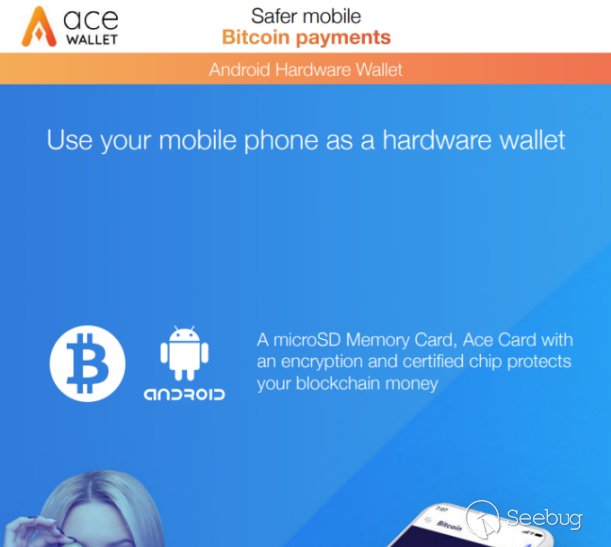

誘餌pdf文件Android Hardware Wallet.pdf打開后內容如下,可根據內容和文件名判斷為針對加密貨幣行業的攻擊活動

其社工攻擊發送文件如下,其中”Secure PDF Viewer.exe”為為攻擊者修改過的PDF開源軟件,”Android Hardware Wallet.pdf” 為惡意PDF文件

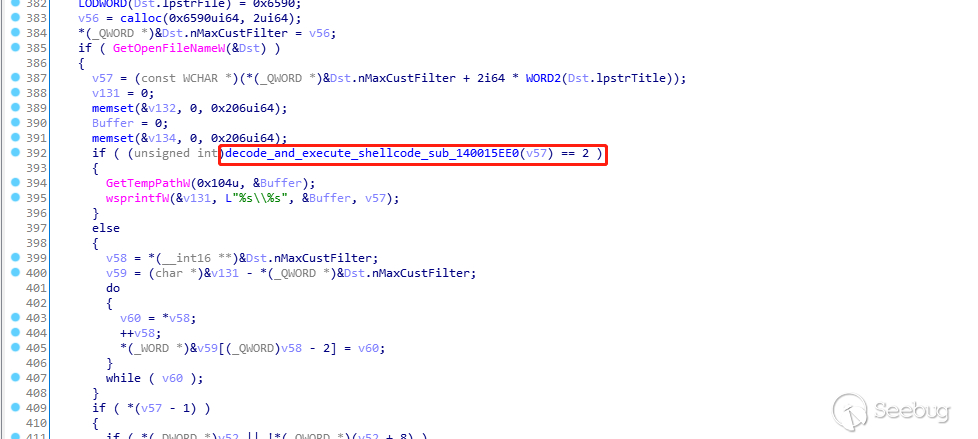

“Secure PDF Viewer.exe”其在文件處理邏輯部分加入了惡意代碼,用于解密與執行惡意文檔中的第一階段payload

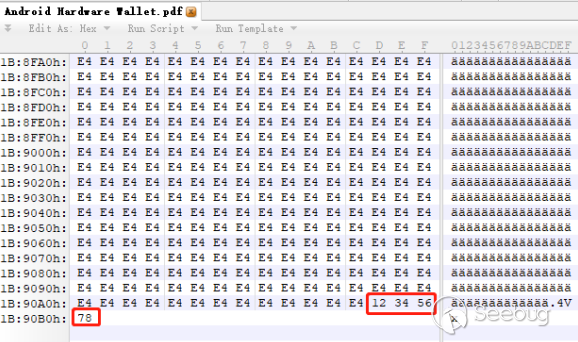

首先,創建“C:\Programdata\WindowsUpdate”路徑,并且讀取打開文檔最后4個字節數據是否存在標記0x78563412,如果存在該標記則該文檔為惡意文檔

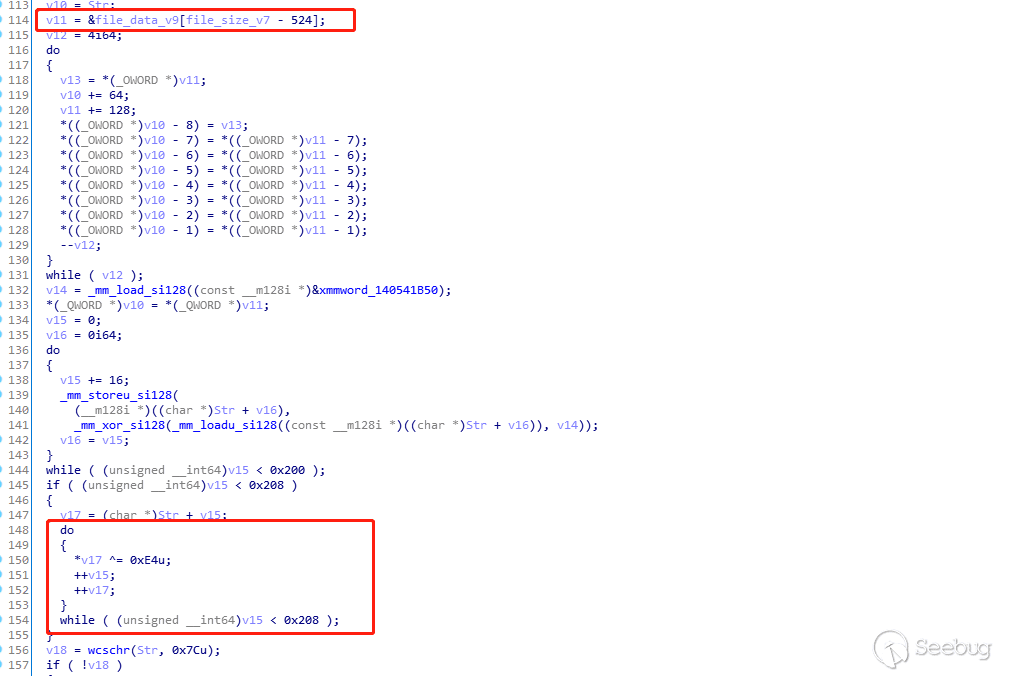

讀取惡意文檔尾部0x208字節數據,并且使用xor解密(xor解密秘鑰為0xE4)出相關數據data1

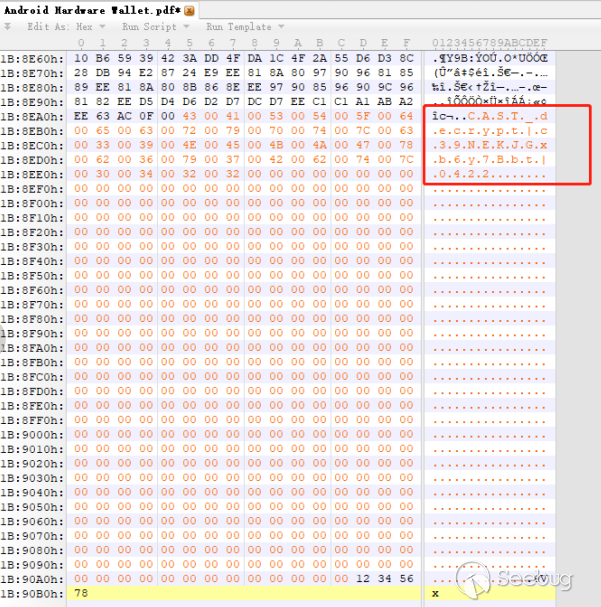

解密出的數據data1如下圖,解密出的數據為第一階段payload的相關執行參數,分別為函數名、16字節校驗數據以及未知數字

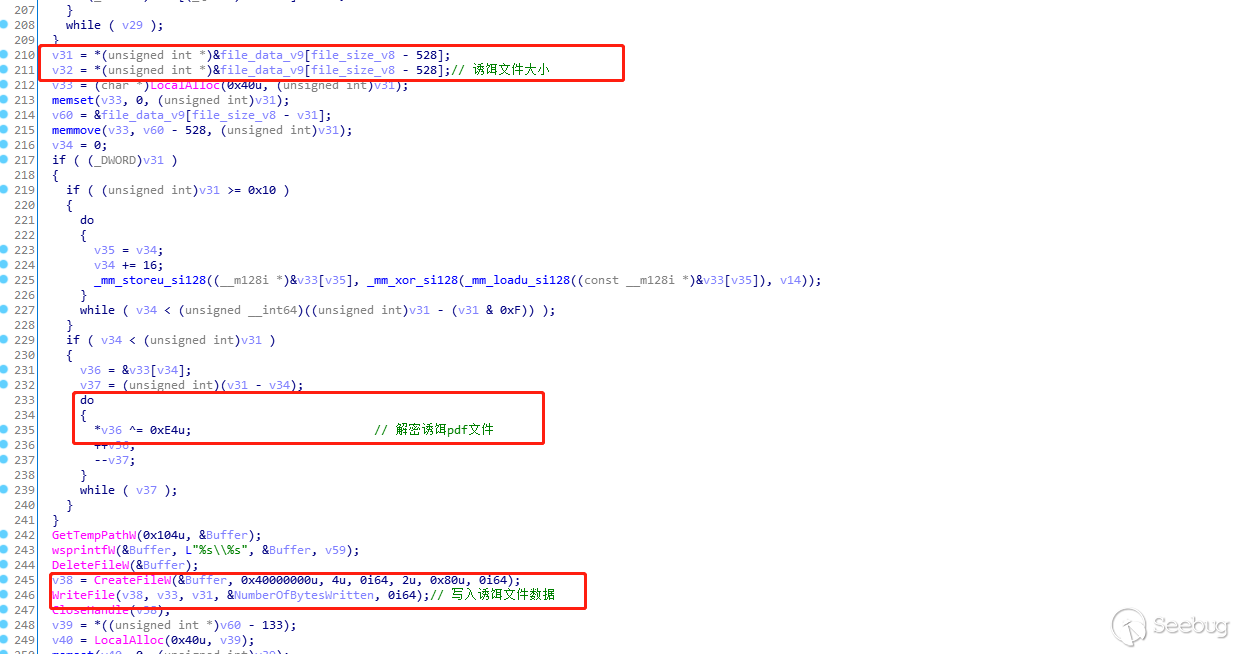

該文件讀取誘餌pdf文件大小,并解密該誘餌文件釋放到“%appdata%”下同名文件

接著會解密第二階段payload數據,將第二階段payload數據寫入文件C:\ProgramData\WindowsUpdate\MSCache.cpl并通過rundll32.exe調用執行

其釋放的第二階段payload相關信息如下

| 描述 | 詳細信息 |

|---|---|

| 名稱 | MSCache.cpl/CAST.dll |

| 文件大小 | 110080 bytes |

| 文件類型 | exe |

| 文件功能 | dropper |

| 編譯時間 | 2021-04-07 00:15:37 (UTC+0) |

| 開發平臺及語言 | win/c++ |

| Pdb | / |

| 是否加殼 | 否 |

| md5 | d33bceb356a04b58ce8cf5baea860239 |

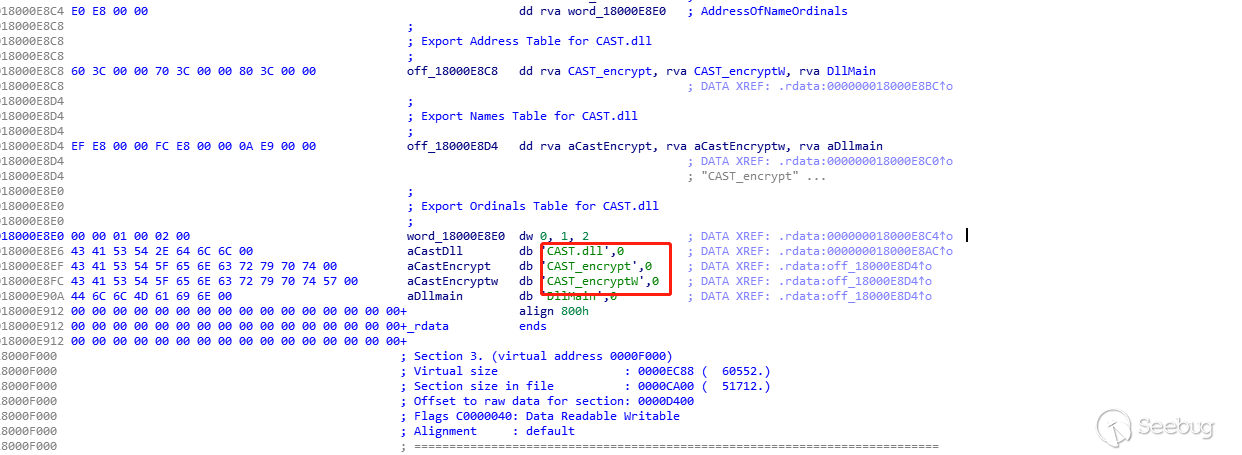

其原名為CAST.dll最終會調用CAST_encryptW導出函數執行后續動作。

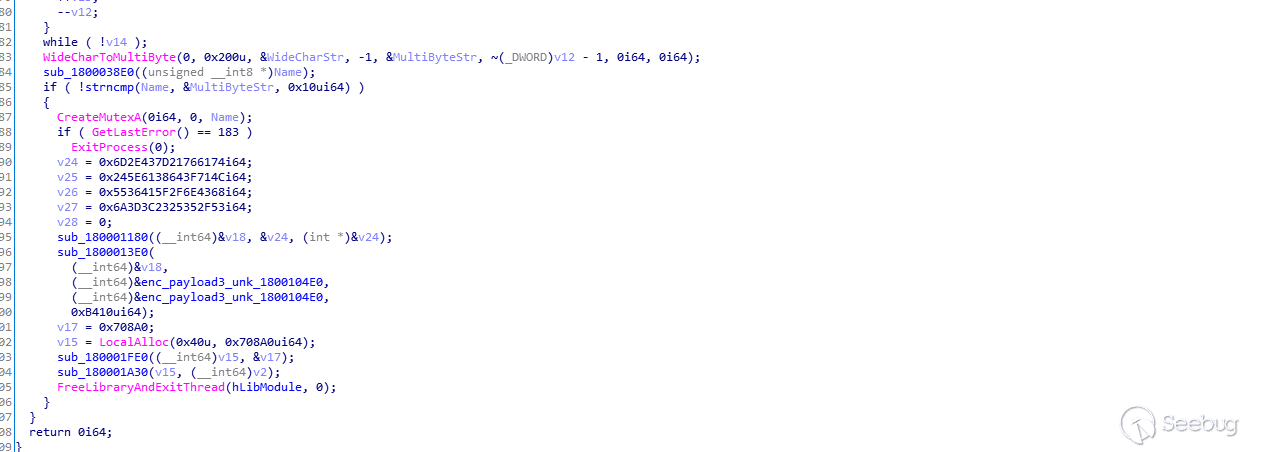

接著內存加密第三階段payload數據,并在內存展開并執行

其第三階段payload相關信息如下

| 描述 | 詳細信息 |

|---|---|

| 名稱 | Dll.dll |

| 文件大小 | 460960 bytes |

| 文件類型 | exe |

| 文件功能 | downloader |

| 編譯時間 | 2021-04-07 00:15:37 (UTC+0) |

| 開發平臺及語言 | win/c++ |

| Pdb | / |

| 是否加殼 | 否 |

| md5 | 93d04c28e2f1448a273a8e554260bd9d |

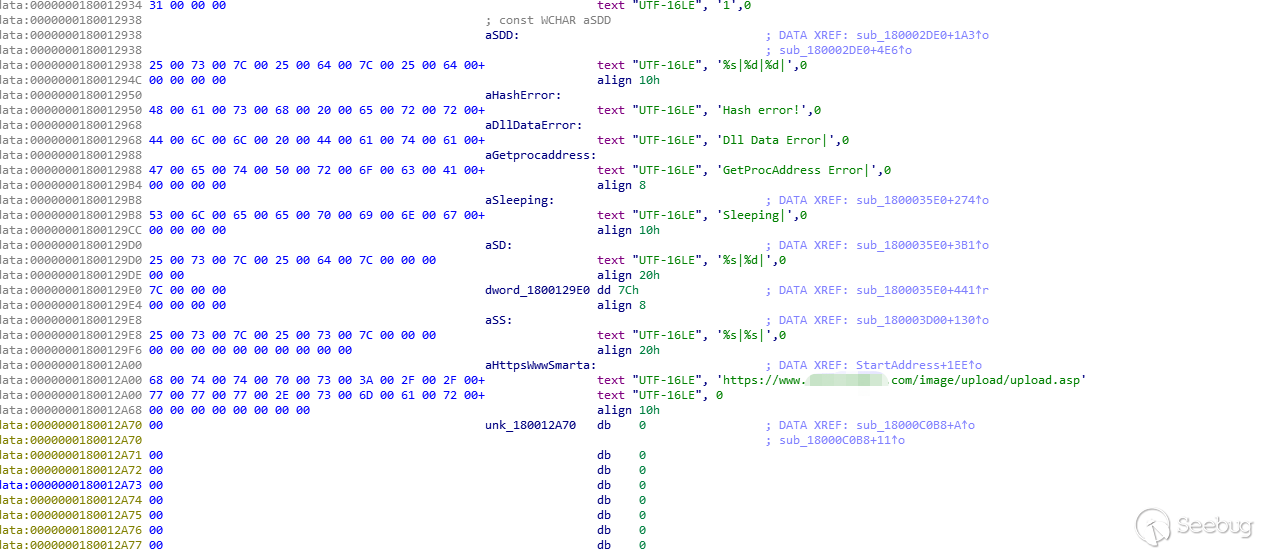

第三階段payload為一個下載器,首先會初始化相關網絡請求數據

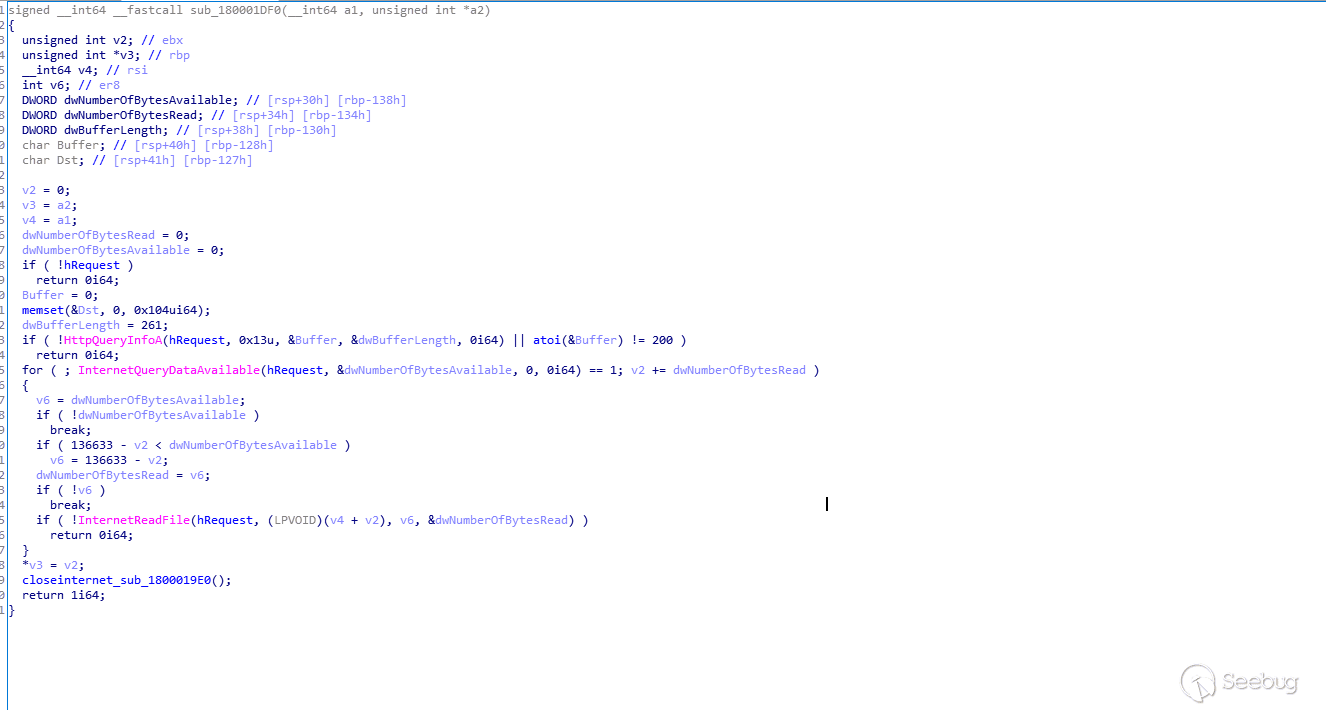

接著嘗試向C2下載第四階段payload并反射執行,目前C2已經無法通信,無法獲取第四階段payload數據

【溯源關聯】

本次出現的組件其執行與加載方式與2021年初披露Lazarus組織組件加載方式一致,都是”rundll32.exe 文件名 函數名 16字節校驗數據 4位未知數字”

其C2格式與2021年初披露的C2格式一致,形如”image/upload/upload.asp”

其C2格式與2021年初披露的C2格式一致,形如”image/upload/upload.asp”

基于攻擊目標和技術特征多種關聯結果,確定本次攻擊事件其相關組織為Lazarus組織。

【IOC】

| md5 | 1a00ef6c4cc9ae09f3f7d59cd726add1 |

|---|---|

| 819edb8646bf2f877ab636a8b27caafd | |

| url | https://www.smartaudpor[.]com/image/upload/upload.asp |

| domain | www.smartaudpor[.]com |

【參考鏈接】

【2021年谷歌年初披露的Lazarus報告】

【深信服2021年年初披露的Lazarus分析報告】

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1719/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1719/

暫無評論