作者:liuchuang

原文鏈接:http://noahblog.#/lin-dong-jiang-zhi-e-mo-zhong-xin-jiang-lin-qian-xi-hacking-teamxin-huo-dong/

背景

Hacking Team 是為數不多在全球范圍內出售網絡武器的公司之一,從 2003 年成立以來便因向政府機構出售監視工具而臭名昭著。

2015年7月,Hacking Team 遭受黑客攻擊,其 400GB 的內部數據,包括曾經保密的客戶列表,內部郵件以及工程化的漏洞和后門代碼被全部公開。隨后,有關 hacking team 的活動突然銷聲匿跡。

2018年3月 ESET 的報告指出:Hacking Team 一直處于活躍狀態,其后門版本也一直保持著穩定的更新。

2018年12月360高級威脅應對團隊的報告披露了 Hacking Team 使用 Flash 0day 的”毒針”行動。

2019年11月360高級威脅應對團隊的報告披露了 APT-C-34 組織使用 Hacking Team 網絡武器進行攻擊。

2020年4月360諾亞實驗室的報告披露出 Hacking Team 新的攻擊活動。

以上信息表明,Hacking Team 依舊處于活躍狀態,并且仍然保持著高水準的網絡武器開發能力。

概述

2020年9月11日,VirusTotal 上傳了一份來自白俄羅斯的 rtf 惡意文檔樣本,該樣本疑似 CVE-2020-0968 漏洞首次被發現在野利用。國內友商將此攻擊事件稱為“多米諾行動”,但并未對其進行更豐富的歸因。

我們分析相關樣本后發現,該行動中使用的后門程序為 Hacking Team scout 后門的 38 版本。

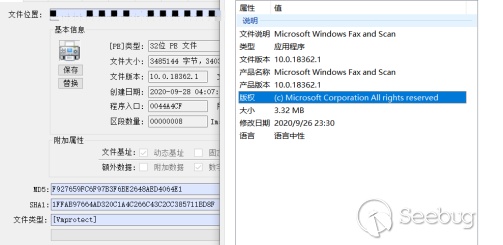

此版本的后門使用了打印機圖標,偽裝成 Microsoft Windows Fax and Scan 程序。

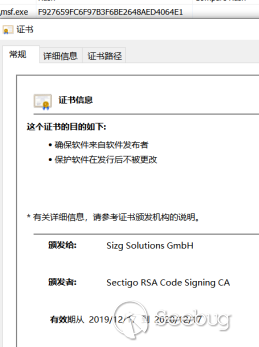

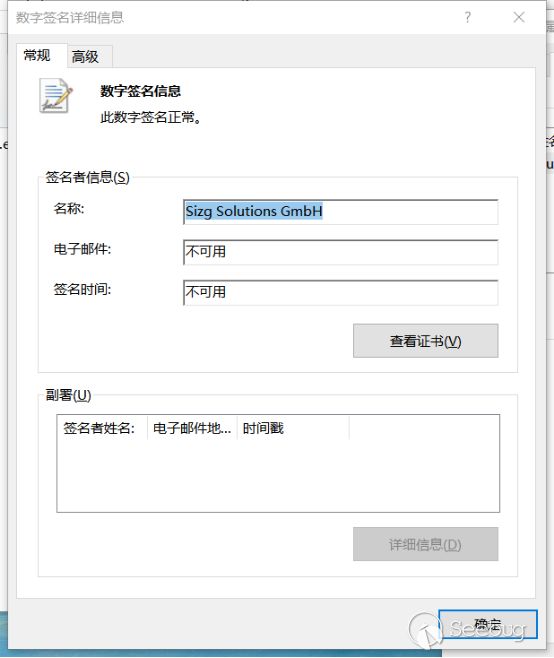

和之前的版本一樣,該樣本依然加了VMP殼,并使用了有效的數字簽名:

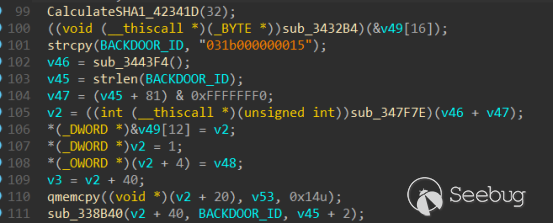

此樣本的后門 ID 為031b000000015

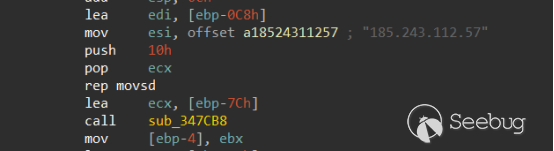

C2 為 185.243.112[.]57

和之前的版本相同,scout 使用 post 方式,將加密信息上傳至 185.243.112[.]57/search,且使用了相同的 UserAgent。由于其版本間的功能變化不大,我們在此不再對其進行詳細分析。若對 scout 后門技術細節感興趣,可以參考我們之前發布的報告。

關聯分析

通過簽名我們關聯到另外一起針對俄羅斯的攻擊事件。

關聯到的樣本名為: дело1502-20памятка_эл72129.rtf,中文翻譯為:案例 1502-20 備忘錄。rtf運行后,會從遠程服務器 23.106.122[.]190 下載 mswfs.cab 文件,并釋放后門程序到 %UserProfile%\AppData\Local\Comms\mswfs.exe。9月26日分析時,從服務器下載的 mswfs.cab 文件為正常的 winrar 安裝包文件。

mswfs.exe 同樣為 scout 后門38版本。

與針對白俄羅斯的攻擊中的樣本相同,該樣本偽裝成 Microsoft Windows Fax and Scan 程序,并使用了相同的數字簽名。

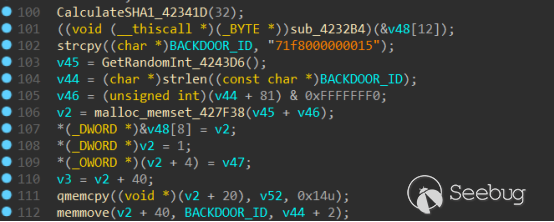

此樣本后門 ID 和 C2 如下圖所示。

BACKDOOR_ID:71f8000000015

BACKDOOR_ID:71f8000000015

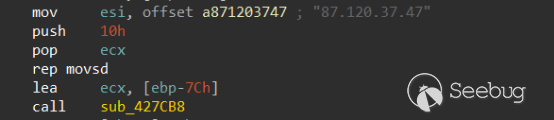

C2: 87.120.37[.]47

C2: 87.120.37[.]47

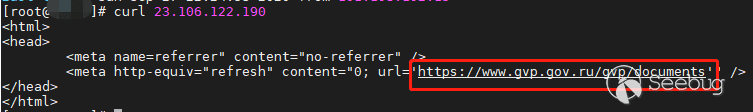

通過對遠程服務器 23.106.122[.]190 進行分析,我們發現該 ip 關聯的域名為 gvpgov[.]ru,注冊日期為2020年9月11號。該域名為 gvp.gov.ru 的偽裝域名,直接訪問 23.106.122[.]190 會跳轉到 https://www.gvp.gov.ru/gvp/documents ,即俄羅斯軍事檢察官辦公室門戶。

結論

結合白俄羅斯上傳的 “СВЕДЕНИЯ О ПОДСУДИМОМ.rtf” (中文翻譯為“有關被告的信息”)樣本和關聯到的新樣本,我們可以推測,此次行動是攻擊者使用 Hacking Team 網絡武器庫針對俄羅斯與白俄羅斯軍事/司法部門相關人員的一次定向攻擊事件。

結合當前時間節點,俄羅斯、白俄羅斯和中國軍隊在俄羅斯阿斯特拉罕州卡普斯京亞爾靶場舉行“高加索-2020”戰略演習,白俄羅斯與俄羅斯聯合開展“斯拉夫兄弟情2020”聯合戰術演習,9月14日的俄白總統會談,以及白俄羅斯的示威活動,也給此次攻擊增添了重重政治意味。

關于HT

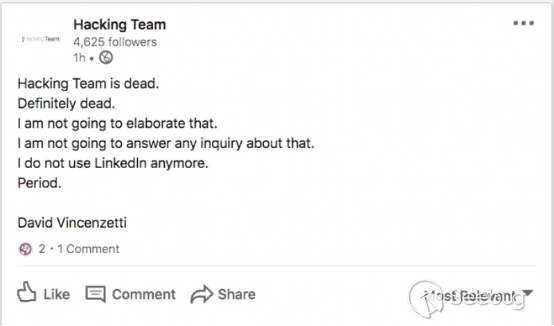

2019年4月,Hacking Team 這家意大利公司被另一家網絡安全公司收購并更名為 Memento Labs。一年多之后的2020年5月,Hacking Team 的創始人和前首席執行官 David Vincenzetti 在其官方 LinkedIn 賬號上發布了一條簡短的消息:

Hacking Team is dead.

Hacking Team 的幾名主要員工離職后,盡管新產品的開發速度有所減緩,但通過觀測到的 scout 后門版本的更新情況,我們發現 Hacking Team 仍然保持著較高頻率的活躍,這也說明 Memento Labs 一直在努力試圖崛起。

| 觀測到的時間 | scout版本號 | 簽名 | 簽名有效期 | 偽裝的程序 |

|---|---|---|---|---|

| 2019-10 | 35 | KELSUREIWT LTD | 2018.10-2019.10 | ActiveSync RAPI Manager |

| 2020-01 | 35 | CODEMAT LTD | 2019.06-2020.06 | ActiveSync RAPI Manager |

| 2020-05 | 36 | Pribyl Handels GmbH | 2019.12-2020.12 | ActiveSync RAPI Manager |

| 2020-09 | 38 | Sizg Solutions GmbH | 2019.12-2020.12 | Microsoft Windows Fax and Scan |

IoCs

針對俄羅斯的攻擊

Hash

9E570B21929325284CF41C8FCAE4B712 mswfs.exe

BACKDOOR_ID

71f8000000015

IP

23.106.122[.]190 87.120.37[.]47

針對白俄羅斯的攻擊

hash

60981545a5007e5c28c8275d5f51d8f0 СВЕДЕНИЯ О ПОДСУДИМОМ.rtf ba1fa3cc9c79b550c2e09e8a6830e318 dll f927659fc6f97b3f6be2648aed4064e1 exe

BACKDOOR_ID

031b000000015

IP

94.156.174[.]7 185.243.112[.]57

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1711/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1711/

暫無評論