作者:FA1C0N@RPO-Official

相關閱讀:《ATT&CK 初探 2 -- 資源開發利用階段》

介紹

RPO是一個信息安全愛好者成立的小組,我們致力于找到有趣的東西。

前言

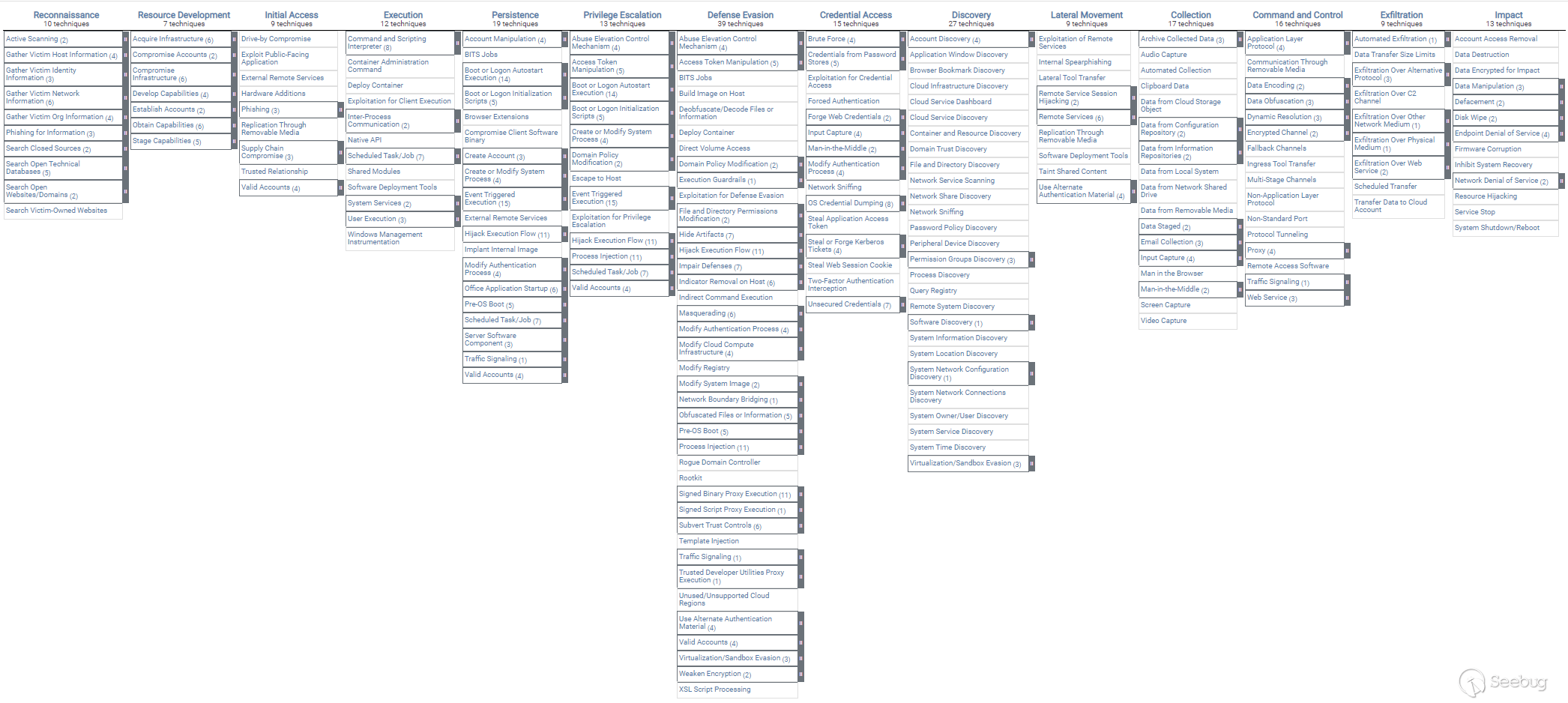

ATT&CK(Adversarial Tactics, Techniques, and Common Knowledge )是一個攻擊行為知識庫和模型,主要應用于評估攻防能力覆蓋、APT情報分析、威脅狩獵及攻擊模擬等領域。從2013年MITRE首次提出這個概念,2015年ATT&CK框架正式發布。在2016年到2020年的一份Excel電子表格發展到如今的社區知識集合。簡單的說ATT&CK就是一張表,紅藍雙方按照表中的區塊對企業設施展開對抗,從而發現安全的薄弱點。我們未來會不斷更新整個框架的技術細節和利用/防御方式。

正篇

偵察階段(Reconnaissance)

一 主動掃描 (Active scanning)

IP塊掃描

攻擊者可能會掃描IP的方式收集受害者網絡信息。掃描的方式可以是簡單的ping掃描到更細微的掃描,后者可能會通過服務器響應或其他網絡組件顯示主機軟件/版本。為后續進一步利用打好了基礎。

主動掃描可以用于在網絡中收集資產信息,便于快速掌握開放到公網上的網絡服務。

我們可以對受害者執行主動掃描以收集信息。

主動掃描是指通過網絡流量探查受害者基礎設施的掃描,與不涉及直接交互的其他形式的偵察相反。敵手可能會根據他們尋求收集的信息而執行不同形式的主動掃描。

使用方式

Nmap,Masscan

由于自己掃描的話在不開啟代理的情況下會暴漏個人IP,容易導致被ban IP,或者溯源甚至被反控等風險。隱藏自己的方法除了代理以外還可以借助各大安全廠商的網絡空間掃描引擎,比如ZoomEye,Shodan,Censys,FOFA等。

漏洞掃描

攻擊者可能會進一步掃描受害者以查找可以使用的漏洞。漏洞掃描通常檢查目標主機/應用程序(例如:軟件和版本)的配置是否存在攻擊者可以利用的攻擊點。一般的攻擊者會通過老舊版本軟件存在的漏洞趁虛而入。

這些掃描還可能包括更廣泛的嘗試來收集受害者主機信息,這些信息可用于識別更常見的可利用漏洞。漏洞掃描通常通過服務器上正在運行的軟件版本,偵聽端口或其他網絡組件來收集正在運行的軟件和版本號。

系統地枚舉和檢查可識別,可猜測和未知的內容位置,路徑,文件名,參數,以發現可能存在安全漏洞的弱點和要點。漏洞掃描包括惡意掃描和授權漏洞掃描引擎的掃描

使用方式

主動漏洞掃描器:awvs,nessus,Appscan

被動漏洞掃描器:w13scan,xray

目前市面上大部分主流掃描器都被一些入侵檢測軟件記錄了特征。直接暴露滲透時使用的軟件也是有隱患的。在某次hvv過程中,筆者從流量中發現了大規模的icmp包,疑似探測行為,查看數據為十六進制,轉字符串得“Pinging from Delphi code written by F. Piette”,將此字符串進行搜索比較發現此段字符串出現自XX掃描器或其簡單變種,若將此特征寫入入侵檢測軟件,那么每次觸發特征值都能捕捉到類似XX掃描器或其變種的攻擊從而進行預警甚至阻斷。

從攻擊方的角度可以通過更換掃描器特征的方式繞過入侵檢測系統,或者使用更加小眾的掃描器亦或者自己去編寫一個掃描器。

Tips:根據目標主機對應的端口響應來做出相應判斷,最好掃描速度可控,大規模接收到來自同一ip的icmp這種事并不常見,一旦出現十有八九是探測掃描甚至更惡劣的行為。

防守方緩解措施

可通過減少暴露面來緩解

關注可能表示掃描的可疑網絡流量,例如來自單個源的大量流量。分析Web數據也可能會發現可歸因于潛在惡意活動的對象。

二 收集受害者主機信息 (Gather Victim Host Information)

這一個模塊中,attack矩陣給出了四個子技術,分別是硬件,軟件,固件和客戶端信息,并給出提示通過掃描探測,網絡釣魚或者社工(比如尋找一些該公司泄露出的購物發票等信息)的方式去獲取這四種信息。

攻擊者可以通過各種方式收集此信息,例如通過主動掃描(例如:主機名,服務器標語,用戶代理字符串)或 網絡釣魚誘騙直接收集信息。攻擊者還可能直接破壞站點,然后收集訪問者主機信息。有關硬件基礎結構的信息也可能通過在線或其他可訪問的數據集(例如:招聘網站,網絡地圖,評估報告,簡歷或發票)暴露給攻擊者。

硬件

這些信息包含各種詳細信息,例如特定主機上的類型和版本,以及其他可能存在的防御保護組件(例如:卡/生物識別器,專用加密硬件等)。

軟件

這些信息包含各種詳細信息,例如特定主機上的類型和版本,以及其他可能存在的防御保護組件(例如,殺毒軟件,SIEM等)。

固件

這些信息包含各種詳細信息,例如特定主機上的類型和版本,這些信息可用于推斷有關環境中主機的更多信息(例如:配置,用途,使用期限/補丁程序級別等)。

客戶端信息

這些信息包含各種詳細信息,包括操作系統/版本,虛擬化,體系結構(例如32位或64位),語言和/或時區。

使用方式

通過受害者的招聘信息可能會獲取到技術棧和使用軟件等信息。

https://met.red/ 是一個支持高精度的ip定位網站

防守方緩解措施

在最大程度地減少可提供給外部各方的數據數量和敏感性。公布一些數據時一定要脫敏。

這里提到了水坑攻擊,水坑攻擊指的是預先掌握受害者活動的規律,在其經常訪問的容易被攻破的網站上先行寫入攻擊代碼,攻擊代碼利用瀏覽器的缺陷,當受害者訪問網站時終端會被植入惡意程序或者直接被盜取相關信息。這里提到的一種框架是scanbox,其可通過加載不同的功能來獲取不同受害者主機的信息。

三 收集受害者身份信息(Gather Victim Identity Information)

有關身份的信息包括各種詳細信息,包括個人數據(例如:員工姓名,電子郵件地址等)以及諸如憑據之類的敏感信息。

防守方緩解措施:減少可提供給外部各方的數據的數量和敏感性。

憑據

收集受害者的憑據可以通過多種方式,社工,轉儲泄露以及網絡釣魚等。這里提到了水坑攻擊,github泄露,以及其他的泄露問題。大多數人的憑據是很少更換或者相互接近的,對比憑據特征做出的字典想必可以在一定的范圍內發揮巨大的作用。

github泄露是非常致命的,開發人員可能在一些時候將憑據或者關鍵的信息寫入自己的文件中,再將這些文件傳儲到github。

使用方式

https://www.jisec.com/sec/528.html

https://github.com/VKSRC/Github-Monitor

電子郵箱

收集受害者使用的相關電子郵件地址。收集到的話建議使用之前我們做出來的具有針對性的字典進行一波碰撞,說不定有意外的驚喜,一旦拿到了電子郵箱的控制權,那么我們就可以根據找回密碼輕松得到我們想要的信息。

使用方式

maltego是一款信息收集工具,它可以通過IP,域名等方式搜集查詢到網站注冊人郵箱等其他相關信息。

員工名稱

收集員工名稱也是信息收集的一環,有很多員工名稱會被呈現在其業務相關的網站上。這些員工名稱可以作為字典合成的一部分或者查找域名等信息的關鍵所在,也可用其來制造更加逼真的“誘餌”做網絡釣魚用。

使用方法

https://github.com/m8r0wn/CrossLinked

四 收集受害者網絡信息(Gather Victim Network Information)

收集有關受害者網絡的信息。有關網絡的信息可能包括各種詳細信息,包括IP,域名以及有關其拓撲和操作的詳細信息。

防守方緩解措施:在最大程度地減少可提供給外部各方的數據數量和敏感性。

域屬性

收集有關受害者網絡域的信息。有關域及其屬性的信息可能包括各種詳細信息,包括受害者擁有的域以及姓名,注冊商或者更直接可操作的信息,例如聯系人,公司地址和名稱服務器的相關信息。

whois查詢可以查詢到相關域名各類詳細信息,比如域名,相關注冊表域ID,registrar whois服務器,更新日期,創建日期,注冊服務商,域名歸屬者聯系方式等信息。

使用方式

域名解析

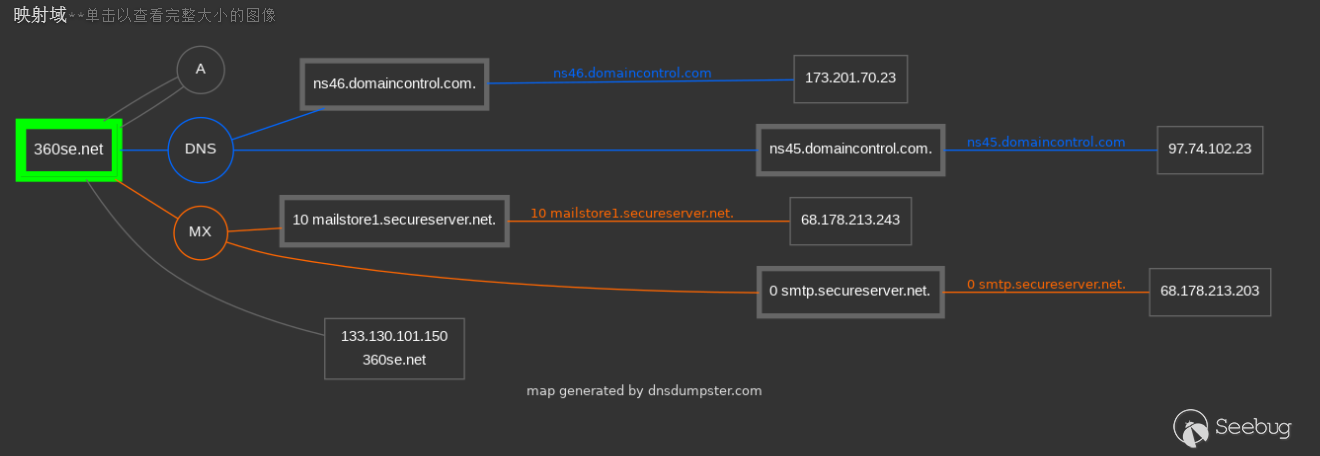

收集有關受害者DNS的信息。DNS信息可能包括各種詳細信息,包括注冊服務器以及目標子域,郵件服務器和其他主機的地址的記錄。

與DNS查詢的方式相反,被動DNS屬于反向獲取或查詢DNS數據信息。這些數據信息不僅包含了當前的DNS數據,也包括了歷史記錄中的一些DNS數據映射。

使用方式

https://github.com/dnsdb/dnsdbq

$ ./dnsdbq -r farsightsecurity.com/A -l 1

;; record times: 2013-09-25 15:37:03 .. 2015-04-01 06:17:25 (~1y ~187d)

;; count: 6350; bailiwick: farsightsecurity.com.

farsightsecurity.com. A 66.160.140.81https://dnsdumpster.com/是個在線查詢DNS的網站,它能顯示出域名服務商所在地,MX記錄,TXT記錄及A記錄,也能繪制出映射域的圖像

https://dns.bufferover.run/dns?q= 是一個在線查詢子域名的網站。

https://github.com/knownsec/ksubdomain 是一款基于無狀態子域名爆破工具。

網絡可信依賴

有關網絡信任的信息可能包括各種詳細信息,包括已連接(并可能提升了)網絡訪問權限的第二或第三方組織/域

這里提到的是AD林,可以拓展到AD林根域,子域,域樹等關系。域(Domain)是Windows網絡中獨立運行的單位,域之間相互訪問則需要建立信任關系。信任關系是連接在域與域之間的橋梁。這里提到一款工具,mimikatz,這款工具可以獲得AD相關的信息(域管理員登錄留下的記錄,黃金、白銀票據)。

網絡拓撲

關于網絡拓撲的信息可以包括各種細節,包括面向外部和內部網絡環境的物理、邏輯布局。此信息可能還包括有關網絡設備(網關,路由器等)和其他基礎結構的詳細信息。

網絡拓撲的獲取是存在一些難度的,但是通過有效的社工,還是有可能獲得目標的網絡拓撲。

提到網絡拓撲,如果您已經進入到某一個內部網絡,想要獲取取得權限或者相關網絡拓撲時,那么您一定會回憶起一款工具——BloodHound,它不僅能讓您看到相關網絡關系,還可以選擇最佳攻擊路線和最簡獲得域控的步驟。

IP地址

收集受害者的IP地址。公用IP地址可以按一定順序分配給組織。有關分配的IP地址信息可能包括各種詳細信息,例如正在使用的IP地址。IP地址還可以使攻擊者獲得有關受害者的其他詳細信息,例如組織規模,地理位置,Internet服務提供商,以及在何處。

可以通過域名直接尋找IP地址(ping 域名)也可以使用whois查詢和DNS查詢,通過whois查詢和DNS查詢可以獲取相關IP,獲取IP后就可以進行一系列的掃描探測行為。

網絡安全設備

收集有關目標受害者網絡安全設備的信息。有關網絡安全設備的信息可能包括各種詳細信息,例如已部署的防火墻,IPS,IDS,EDR,堡壘機等的存在和詳細信息。攻擊者還可能針對有關基于受害者的網絡入侵檢測系統(NIDS)或其他與防御性網絡安全操作有關的設備的信息。

使用方式

waf00f等一系列掃描器識別受害者相關網絡所使用的安全設備(軟/硬)。

五 收集受害者組織信息(Gather Victim Org Information)

收集有關受害者組織的信息。有關組織的信息可能包括各種詳細信息,包括部門/部門的名稱,業務運營的詳細信息以及關鍵員工的角色和職責。

防守方緩解措施:在最大程度地減少可提供給外部各方的數據數量和敏感性。

確定物理位置

受害者相關的物理位置的信息可能包括各種詳細信息,包括關鍵資源和基礎架構的存放位置。實際位置還可以顯示受害者在哪個具體的位置工作(轄區/機構)。

可使用的方式有很多,比如IP定位,釣魚,社工等一系列方式。

我們可以通過其社交媒體來確定位置,比如圖片沒有進行處理就上傳,存在地理位置信息,又或者可以根據圖片推導出拍照位置。

當然,確定物理位置時,可以先通過微步查看其IP性質(基站?住宅?等等),在某次活動中,筆者經常會受到來自惡意IP的攻擊,但是每次想要溯源時候常常會發現很多都是一些基站或者不固定IP,這種溯源從某種角度來說是比較困難的。

站長工具和一些網站(https://www.xj.hk/hack/)均可提供IP查詢。

在得知公司信息時,可以在招聘軟件上尋找相關公司在各地的辦事處地址,層層深挖會得到更多的信息。

業務關系

收集有關受害者的業務關系信息。有關組織業務關系的信息可能包括各種詳細信息,包括網絡訪問權限的組織(比如委托第三方對業務進行完善的服務提供商或相關業務的承包商,在一家公司里,這些組織、域往往通過VPN,堡壘機進行運維,當然也存在實地運維的可能性),同時可能包括一些收購的子公司,通過域的信任去連接受害者所處的域,從而進行運維或獲取公司內部的信息和服務。當然,此信息還可能揭示受害者的硬件和軟件資源的供應相關信息。相關業務關系可以去查找其企業歷年來的投標招標信息,相信你會有意外的收獲,也可以通過天眼查(https://www.tianyancha.com/)等網站去查找公司相關業務關系。

確定業務周期

收集有關受害者的業務節奏的信息,這些信息可在目標確定期間使用。有關組織業務節奏的信息可能包括各種細節,包括每周的工作時間/天。此信息還可能顯示受害者的硬件和軟件資源的購買和運輸時間/日期。

在得知受害者相關單位和崗位時,可以通過社工,釣魚的方式去深入了解業務和工作周期(可以通過招聘軟件去聯系HR獲得相關業務職位的具體信息,包括勝任該崗位需要的技能與工作時間安排等)。筆者當時應聘在面試中一般都會和HR聊到業務周期等相關信息。

確定角色

收集有關受害者組織內的身份和角色的信息。這些信息可能會揭示各種細節,包括關鍵人員的可識別信息以及他們在機構內的訪問權限。

受害者身份鑒別可以是通過社交媒體獲得的,如果受害者在其單位表現優秀并且該單位經常性表彰優秀員工并編寫文章,發表在相關單位的官網上,那么該受害者的身份就暴露在了internet中。

六 信息網絡釣魚 (Phishing for Information)

魚叉式釣魚服務 Spearphishing Service

魚叉式釣魚釣魚服務是針對特定個人,公司或行業的社會工程學。攻擊者通過虛假的網絡社交賬號與受害者建立聯系,從而更容易的刺探內部信息和服務。甚至是誘使受害者點開惡意鏈接或附件。

魚叉式釣魚攻擊 Spearphishing Attachment

攻擊者通過將文件附加到魚叉式釣魚郵件中,通常需要誘導用戶打開才能執行其內的惡意程序。

附件有很多選項,如Microsoft Office文檔,可執行文件,PDF,壓縮文件等。攻擊者會在電子郵件中給出一個合適的理由,文件為什么應該打開,并可能解釋如何繞過系統保護,從而讓附件中的攻擊載荷在用戶的系統中執行。

使用方式

通過cs的Attacks -> Package -> MS Office Macro可以快速生成一份宏病毒代碼,然后粘貼到word的->視圖->查看宏->創建宏里就好了(不過會被殺軟直接干掉,后面我們會細說如何過殺軟)。

魚叉式釣魚鏈接 Spearphishing Link

攻擊者通過發送帶有惡意鏈接的魚叉式電子郵件,試圖訪問受害者系統。這種攻擊使用電子郵件中的鏈接下載惡意軟件,而不是將惡意文件附加到電子郵件,從而避免電子郵件檢查的防御。

該攻擊會暗示或者要求受害者去點擊郵件中的鏈接,受害者訪問這個鏈接可能會通過瀏覽器漏洞獲得權限(如前段時間的chrome 0Day),或者轉到魚叉式釣魚攻擊讓受害者下載應用程序,文檔,壓縮包等,亦或者模仿受害者常用的網站做一個虛假的界面欺騙用戶提供賬號,密碼,PIN或者其他隱秘信息。

七 搜索閉源 (Search Closed Sources )

在開始攻擊之前攻擊者可能會從閉源收集受害者的信息。這些信息可能可以從信譽良好的私有資源或數據庫購買到,比如付費的技術/威脅情報。攻擊者也可以從信譽較差的比如暗網或者網絡黑市(比如telegram或者黑產群等)購買信息。

攻擊者可能會根據尋求的信息從不同的閉源對其搜索。從這些閉源查詢到的信息很可能會讓攻擊者發現偵察階段的其他攻擊面(比如釣魚攻擊或者開放的網站或者域名)建立的業務資源(比如開發能力或者獲得能力),初始權限(比如遠程服務訪問,可用賬戶)。

使用方式

https://x.threatbook.cn/微步威脅情報社區

八 搜索開放式技術數據庫 (Search Open Technical Databases )

攻擊者可以通過搜索免費的技術數據庫,以搜集可以用在攻擊階段的信息,比如域/證書的注冊信息,從流量/掃描中收集的網絡數據/產品的集合。

這些信息可能讓攻擊者發現偵查階段的其他攻擊面,比如釣魚或開放的網站/域,資產信息,初始權限。

使用方式

DNS/WHOIS/數字證書/CDN/網絡空間掃描器/查詢

DNSdumpster.com - dns recon and research, find and lookup dns records

https://www.circl.lu/services/passive-dns/

https://www.sslshopper.com/ssl-checker.html

九 搜索開放網站/域名(Search Open Websites/Domains)

攻擊者可以通過搜索查找有關受害者的可用的網站/域名。這些信息可以通過各種線上網站獲得,例如社交媒體,新網站,或者托管有關企業的運行信息(例如,雇傭,請求,獎勵的合同)網站。

社交媒體

攻擊者可以通過社交媒體中企業員工/實習生/新員工在社交媒體的視頻/圖片/文字中獲得企業的相關信息,比如企業辦公室布局,電腦桌面程序,徽章圖片,公開在白板上的信息/密碼等,從而使攻擊者更好的進行釣魚攻擊或者直接獲得初始賬號,收集業務資源等。

搜索引擎

攻擊者可以通過google/百度語法搜索特定的關鍵詞或特定文件類型,其實也就是我們常說的google黑客。

使用方式

Google Hacking Database (GHDB) - Google Dorks, OSINT, Recon (exploit-db.com)

Exploring Google Hacking Techniques - Top Google Dorks (securitytrails.com)

十 搜索受害者擁有的網站 (Search Victim-Owned Websites)

攻擊者可以搜索數據受害者的網站,這些網站可能會包含多種信息,比如部門名稱,物理位置,關鍵員工的相關數據(姓名,職務,聯系方式等)。這些網站可能還會包含關鍵業務運作和商業關系的細節。

Refer

Updates - Updates - July 2016 | MITRE ATT&CK?

Matrix - Enterprise | MITRE ATT&CK?

https://wiki.owasp.org/index.php/OAT-014_Vulnerability_Scanning

https://www.freebuf.com/articles/others-articles/250028.html

https://www.aqniu.com/vendor/72973.html

https://plcscan.org/blog/2020/04/research-report-of-renowned-internet-census-organization-1/

https://attack.mitre.org/techniques/T1595/002/

https://bbs.csdn.net/topics/100128165

https://www.freebuf.com/articles/network/261703.html

首頁 - 微步在線威脅情報社區 (threatbook.cn)

What is Spear-phishing? Defining and Differentiating Spear-phishing from Phishing | Digital Guardian

一個“特別”的Word宏病毒深度分析 - FreeBuf網絡安全行業門戶

office宏攻擊 - Leticia's Blog (uuzdaisuki.com)

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1583/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1583/

暫無評論