作者:非攻安全團隊

原文鏈接:https://mp.weixin.qq.com/s/oYv-TMpDKW1BIWonCNSVbw

去年研究IOT設備漏洞的時候,我們發現RCE類型的漏洞大多是無直接回顯的,通常會使用OOB帶外或反彈的方式回顯數據。實際上,很多IOT設備都會自帶telnetd服務,可以在目標設備上執行命令iptables -F && telnetd -p 8080 -l /bin/sh監聽端口8080,然后使用telnet連接目標8080端口,就得到一個正向的Shell。

那么公網上會不會有直接這樣利用而留下的后門呢?我們很快就在ZoomEye上得到了驗證。

0x01 分析

類似于ZoomEye這種網絡空間探測平臺,其在掃描公網IP的時候都會有端口掃描,協議探測的過程。而在協議探測時,掃描探頭一般都是向目標發送特定協議數據,然后根據返回的結果是否達到預期來判斷協議類型并保存返回的結果。

而上面使用telnetd創建的正向Shell由于不需要認證,被掃描時會把探頭的數據直接交給/bin/sh處理,所以會返回類似下面語法錯誤的信息。

\xff\xfd\x01\xff\xfd\x1f\xff\xfd!\xff\xfb\x01\xff\xfb\x03

/ # GET / HTTP/1.0

/bin/sh: GET: not found

/ #

/ #有的甚至會返回特定的banner信息。

\xff\xfd\x01\xff\xfd\x1f\xff\xfb\x01\xff\xfb\x03

BusyBox v1.27.2 (2019-04-01 19:16:06 CST) built-in shell (ash)

Enter \'help\' for a list of built-in commands.

/fhrom/fhshell # <?xml version="1.0" ?><methodCall><methodName>nmap.probe</metho

dName></methodCall>

/bin/sh: syntax error: unexpected redirection

/fhrom/fhshell #0x02 探索

針對以上的返回信息,我們提取了部分關鍵字如"busybox"、"help"、 "/bin/sh"、"syntax error"、"shell"在ZoomEye上搜索。果然搜索到了大量存在問題的IP。如下ZoomEye顯示有30000多條:

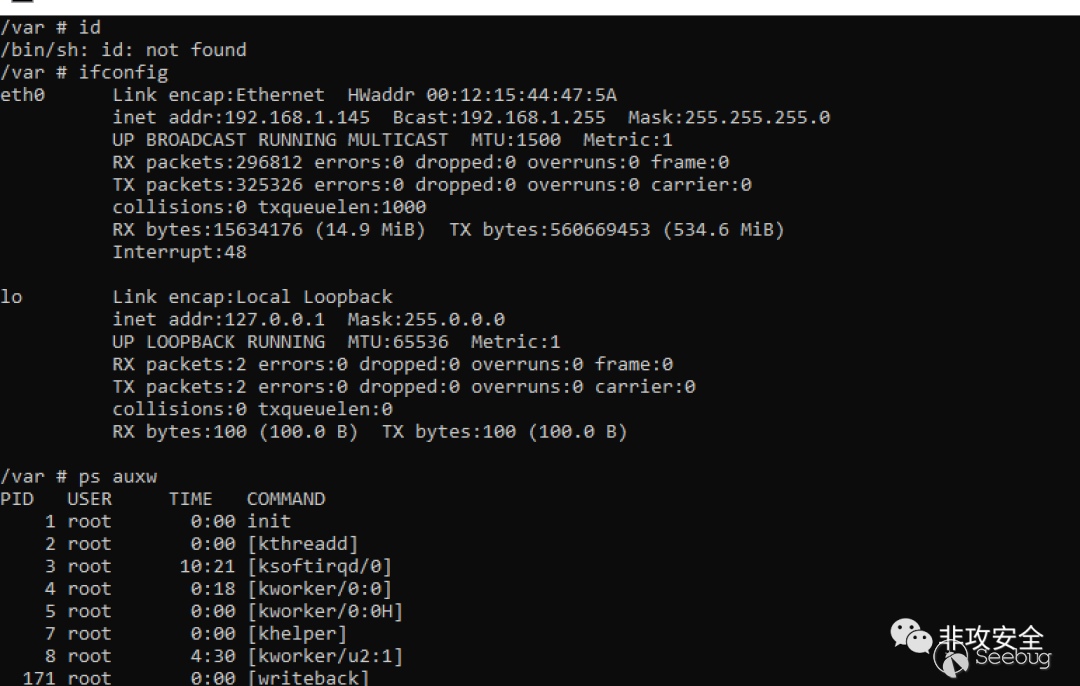

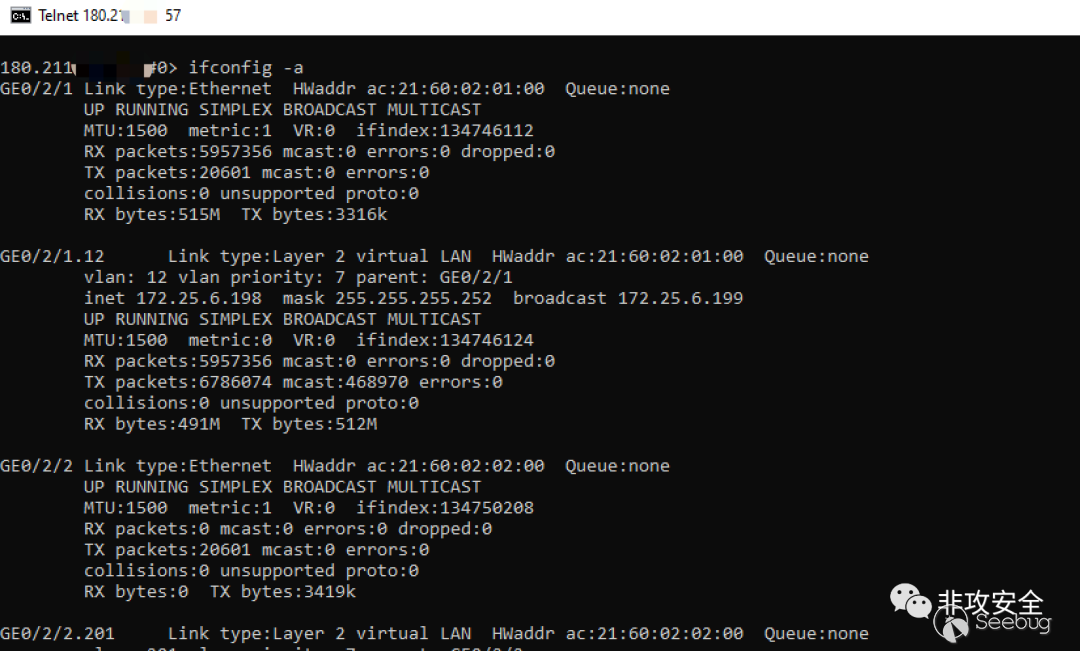

然后找了個IP用telnet連接上去,果然可以執行命令:

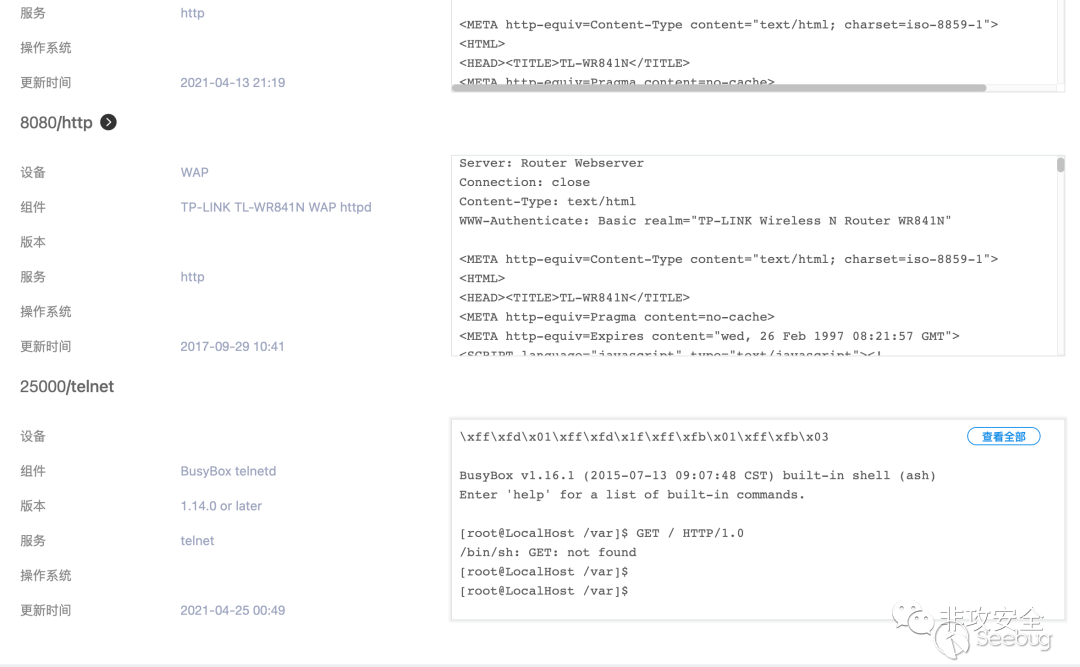

用ZoomEye查看了開放的端口。發現開了8080端口的web服務,并且關聯了漏洞和CVE編號如下:

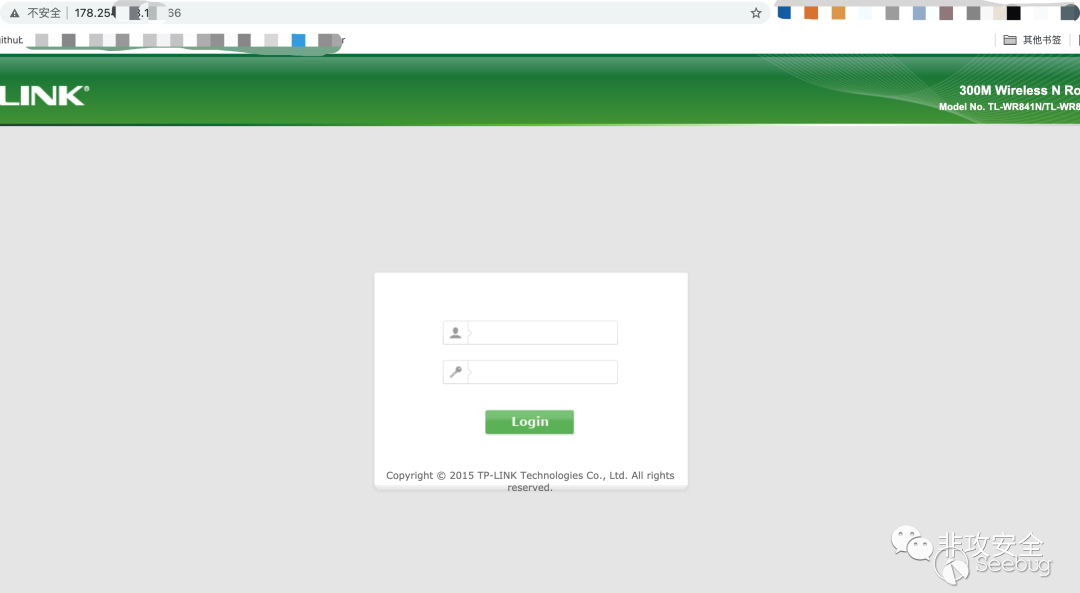

訪問其WEB服務后發現是一臺Tp-link的路由器設備:

隨后對更多IP進行了分析,發現基本上都是些IOT設備,包括路由器,VPN防火墻,光貓、攝像頭等,幾乎都開啟了web服務,也都爆過嚴重的rce漏洞,所以猜測是被攻擊后留下的后門。涉及的設備廠商包括Cisco、Netgear、D-link、Tp-link和Asus等,當然也有不少蜜罐混在其中。

0x03 驚喜

通過不斷的變換關鍵字搜索,發現了更多被攻擊的目標。同時也遇到了不少設備并沒發現公開可利用的漏洞,但是卻存在問題。

如下圖所示的IP,僅僅開放了telnet端口,沒有開啟web服務。

隨后根據23端口的一些信息,最終確認了是某火的一個接入層IP RAN產品,通常是運營商使用。不過看起來并不像是被攻擊后留下的,懷疑是運營商調試用的,存在未授權訪問。那這算是0day嗎?

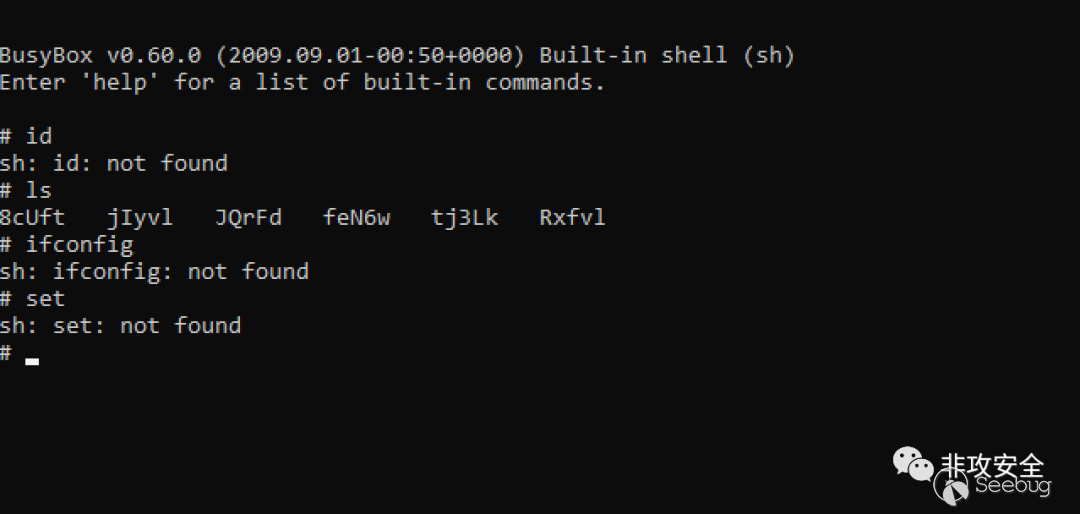

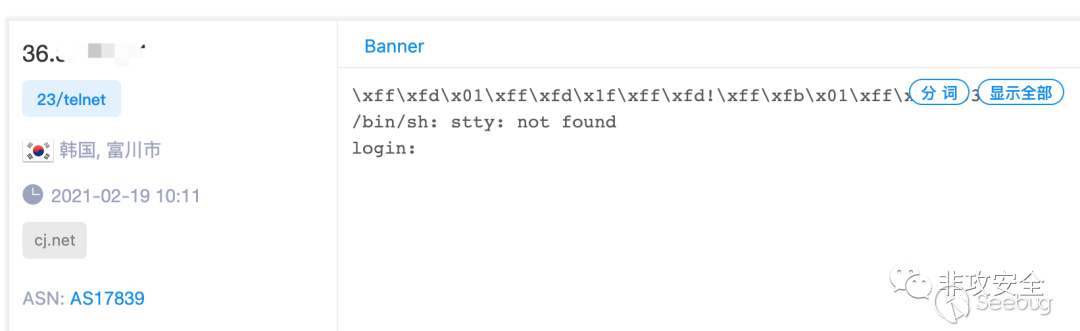

同時還發現了類似于下圖這樣的:

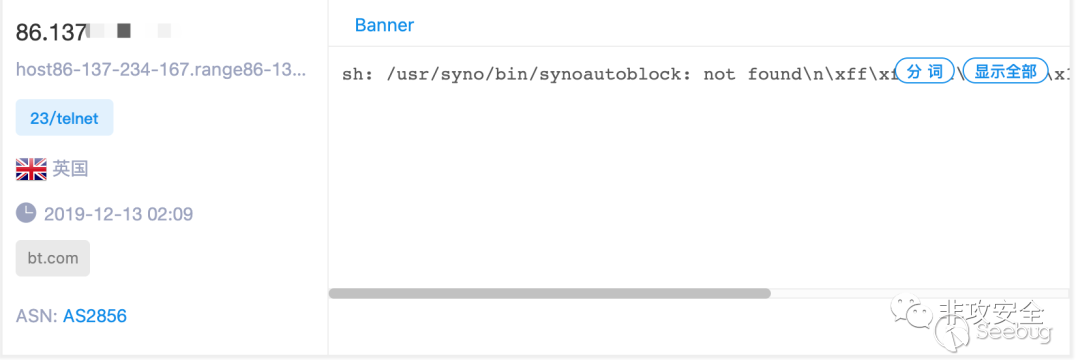

不乏還有這樣的:

看著這熟悉的報錯,指不定就可以通過ZoomEye在線挖0day了,有興趣的可以自行研究。

0x04 總結

本篇文章主要介紹了如何通過網絡空間搜索引擎以ZoomEye為例發現并識別公網上被漏洞利用過或者存在后門的設備。藉此希望IOT廠商也應該跟蹤設備的安全問題和更新補丁,同時企業也應該關注漏洞修復和公網相應資產的收斂情況。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1576/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1576/

暫無評論