作者:Yenn_

原文鏈接: https://0xdf1001f.github.io/2020/12/14/Golang-Malware-Reverse/

基本信息

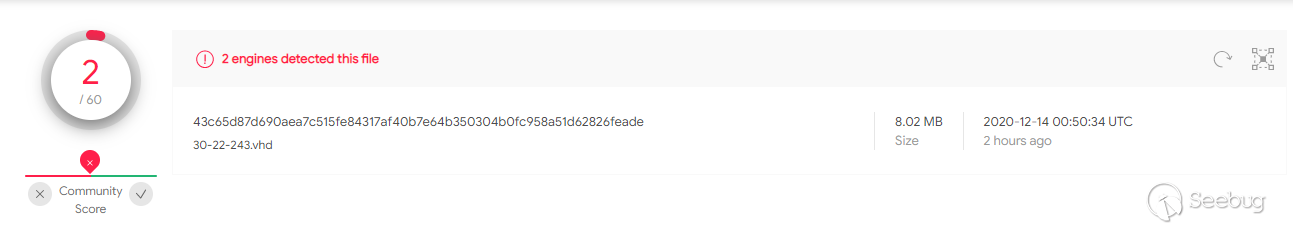

樣本是一個.VHD的文件,距第一次上傳VT已經好幾天了,殺毒引擎查殺率很低,估計是.VHD虛擬磁盤的原因

樣本已經好幾天了,為什么分析的這么慢

因為我周末忙著和基努李維斯把夜之城燒成灰

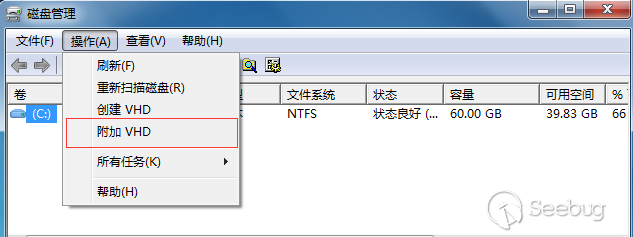

VHD,微軟 Microsoft Virtual Hard Disk format(虛擬磁盤)格式,既然是磁盤,就需要掛載在系統,在Win10下可以直接雙擊運行,在Win7,需要打開磁盤管理器添加.

Win+R輸入diskmgmt.msc,在系統中附加VHD

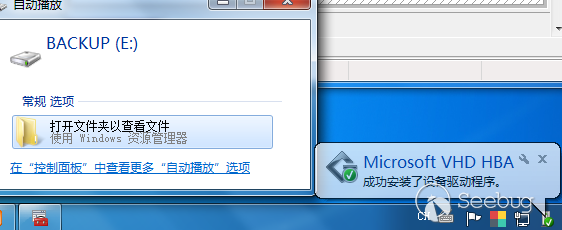

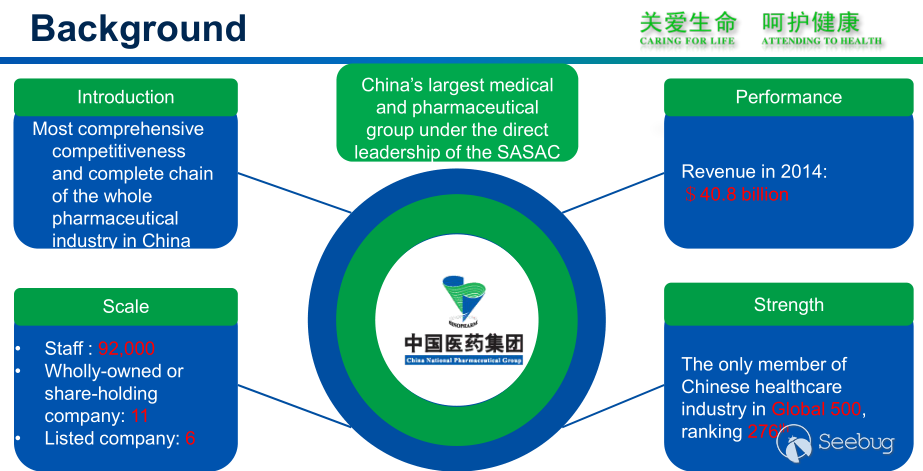

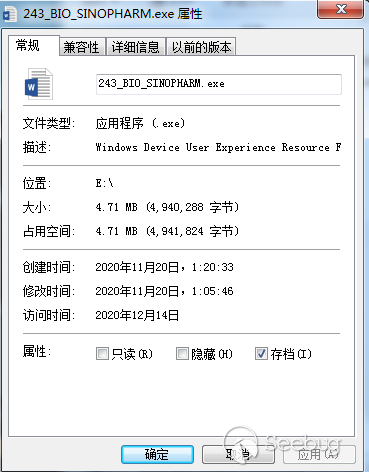

完成后打開,得到兩個文件,一個是正常的pdf文件,與中國醫藥集團相關,中國醫藥集團一直參與研制新冠疫情疫苗,另一個文件是偽裝為Office Word文件的exe程序,由GO語言編寫,去掉了Go語言的符號

樣本分析

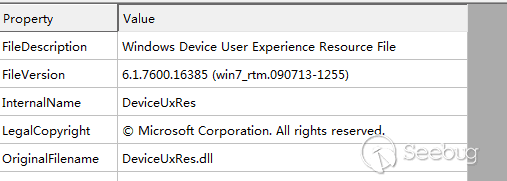

可以看見樣本的原始文件名為“DeviceUxRes.dll”,樣本為Zebrocy的Go版本

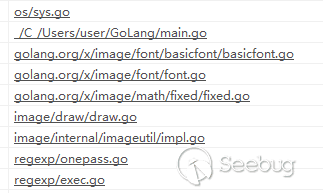

DIE 1.0沒查出語言,不過從樣本內字符串來看,基本為Golang了

試了一下,DIE 3.0可直接識別出GO(1.10)版本

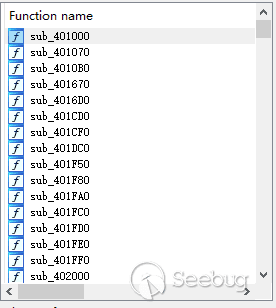

樣本在Build過程中刪除了Go符號,IDA一個函數都不能識別,DIE識別出了Go版本,用IDA插件IDAGolangHelpe可以基本識別出函數

對比:

樣本內字符串都被Gobfuscate混淆加密,在每次使用的字符串的時候,通過函數XOR計算解密出字符串

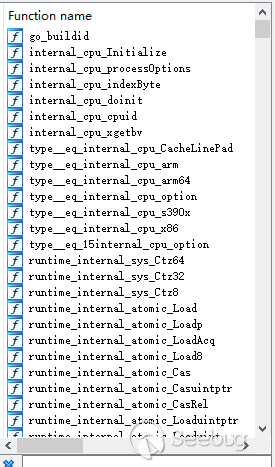

樣本將自身,將自身重命名為.doc文件,并且Copy到%APPDATA%\LigoBar\目錄下更名為ndfapi.exe,設置計劃任務啟動移動后的程序,每3分鐘啟動一次

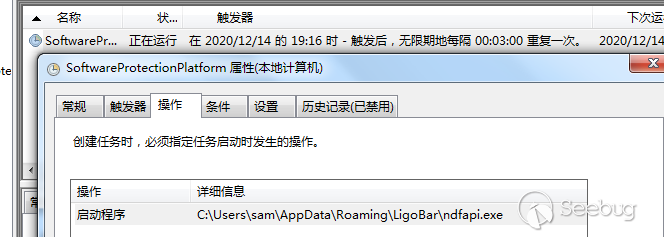

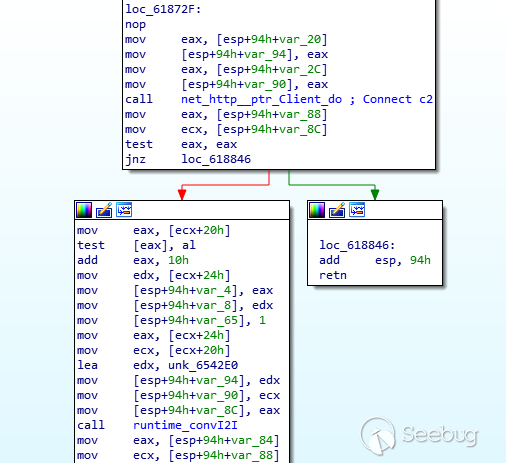

樣本通過IsDebugPresent()函數反調試,如果檢測到調試狀態則進入循環的sleep狀態,將獲取的信息發往C2,并從C2讀取返回保存到本地并執行

這次的樣本中沒有以往Zebrocy木馬的搜集大量個人信息回傳,上傳屏幕截圖并從C2獲取后續內容.

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1510/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1510/

暫無評論