譯者:知道創宇404實驗室翻譯組

原文鏈接:https://msrc-blog.microsoft.com/2020/12/13/customer-guidance-on-recent-nation-state-cyber-attacks/

這篇文章包含近期國家網絡攻擊背后攻擊者的技術細節。以下是攻擊者常使用的工具及技術:

- 通過SolarWinds Orion產品中的惡意代碼入侵。這導致攻擊者在網絡中獲得立足點,從而獲得更高的憑據。詳請參閱SolarWinds安全咨詢。

- 一旦進入網絡,攻擊者就會使用通過本地泄露獲得的管理權限來訪問組織的全局管理員帳戶/可信的SAML令牌簽名證書。這使得攻擊者能夠偽造SAML令牌,以模擬任何現有用戶和帳戶,包括高權限帳戶。

- 然后,可以針對任何本地資源(無論身份系統或供應商如何)以及任何云環境(無論供應商如何)使用由受損令牌簽名證書創建的SAML令牌進行異常登錄。因為SAML令牌是用它們自己的可信證書簽名的,所以組織可能會忽略異常。

- 使用全局管理員帳戶/可信證書來模擬高權限帳戶,攻擊者可以向現有應用程序或服務主體添加自己的憑據,使它們能夠使用分配給該應用程序的權限調用API。

活動描述

初始訪問

盡管我們不知道后門代碼是如何將其添加到庫中的,但從最近的活動來看,攻擊者可能已經破壞了SolarWinds的內部構建或分發系統,將后門代碼嵌入到一個合法的SolarWinds庫中,文件名為SolarWinds.Orion.Core.BusinessLayer.dll。自2020年3月以來,可以通過目標網絡中的自動更新平臺或系統來分發此后門。

執行

在更新SolarWinds應用程序時,嵌入的后門代碼在合法代碼執行之前加載。系統會誤沒有發生惡意活動,并且依賴于庫的程序的行為符合預期。

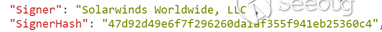

攻擊者已經破壞了使用目標公司自己的數字證書的簽名庫,試圖逃避應用程序控制技術。Microsoft已經從其受信任列表中刪除了這些證書。帶有簽名哈希的證書詳細信息如下所示:

然后從SolarWinds應用程序的安裝文件夾加載DLL。主植入程序將作為Windows服務和DLL文件安裝在以下路徑中,使用具有不同名稱的文件夾:

- 例如,SolarWinds Orion安裝文件夾:

%PROGRAMFILES%\SolarWinds\Orion\SolarWinds.Orion.Core.BusinessLayer.dll - .NET程序集緩存文件夾(編譯時):

%WINDIR%\System32\config\systemprofile\AppData\Local\assembly\tmp\<VARIES>\SolarWinds.Orion.Core.BusinessLayer.dll

安全研究人員發現,只有在運行SolarWinds.BusinessLayerHost.exe時,攻擊者才會激活惡意代碼。

命令與控制(C2)

惡意DLL使用avsvmcloud.com域調用遠程網絡基礎結構。準備可能的第二階段有效負載,在組織中橫向移動,破壞或過濾數據。

微軟將主要植入程序及其組件檢測為Solorigate。

目標行動

在微軟云上觀察到的行為中,攻擊者要么使用泄露的特權帳戶憑證(例如被盜的密碼)獲得管理權限,要么通過使用泄露的SAML令牌簽名證書偽造SAML令牌。

即使我們看到SAML令牌簽名證書泄露,但有些情況下,攻擊者獲得證書訪問權的具體機制還是不確定。我們可以使用常用工具訪問支持SAML聯合服務器的數據庫,并使用管理訪問和遠程執行功能。

在一些情況下,服務帳戶憑據已被授予管理特權。而在另一些情況下,管理帳戶可能已被不相關的機制破壞。通常,證書存儲在提供SAML聯合功能的服務器上。這使得在該服務器上具有管理權限的任何人都可以從存儲或讀取內存訪問它。

一旦獲得了證書,攻擊者就可以使用他們選擇的任何聲明和生存期來偽造SAML令牌,然后用獲得的證書對其進行簽名。這樣,它們可以訪問任何配置為信任使用該SAML令牌簽名證書簽名的令牌的資源。這包括偽造一個聲稱代表Azure AD中的高特權帳戶的令牌。

與內部部署帳戶一樣,攻擊者還可以通過泄露的憑據獲得管理Azure AD權限。如果有問題的帳戶沒有受到多因素身份驗證的保護,這種情況就很有可能發生。

不管攻擊者是鑄造SAML令牌還是通過其他方式獲得對Azure AD的訪問權,都會觀察到使用這些管理權限的特定惡意活動,包括以下所述的長期訪問和數據訪問。

長期訪問

攻擊者在本地環境中獲得了立足點,因此對Azure Active Directory設置進行了修改,以進行長期訪問。

1.Federation Trusts:

- 攻擊者向現有租戶添加新的聯合身份驗證信任,或修改現有聯合身份驗證信任的屬性以接受使用攻擊者擁有的證書簽名的令牌。

2.OAuth應用程序和服務主體憑據:

- 攻擊者向一個或多個合法的OAuth應用程序或服務主體添加憑據(x509密鑰或密碼憑據),通常具有現有的Mail.Read或Mail.ReadWrite權限,從而可以通過Microsoft或Outlook REST從Exchange Online讀取郵件內容。

- 攻擊者可以使用他們的管理員特權向目標應用程序或服務主體授予額外的權限(例如:Mail.Read,Mail.ReadWrite)。

數據訪問

數據訪問依賴于利用生成的SAML令牌來訪問用戶文件/電子郵件,或者通過使用添加的憑據來驗證和獲取訪問令牌來模擬應用程序或服務主體。攻擊者定期從VPS提供商的服務器連接,以使用授予模擬應用程序或服務主體的權限訪問特定用戶的電子郵件。在許多情況下,目標用戶是重要的IT和安全人員。通過模擬使用Mail.Read等權限的現有應用程序來調用攻擊者使用的相同API,訪問將被隱藏在正常流量中。

建議

如果您沒有受到攻擊者的危害,建議您考慮以下操作來避免攻擊:

- 運行最新的防病毒或EDR產品,檢測受損的SolarWinds庫以及這些二進制文件可能出現的異常進程行為。更多細節請咨詢SolarWinds的安全顧問。

- 使用您的網絡基礎設施阻止IOCs中列出的已知C2端點。

- 請遵循身份聯合技術提供商的最佳方法來保護您的SAML令牌簽名密鑰。對于Active Directory聯合身份驗證服務,請在此處查看建議:保護ADFS的最佳實踐。

- 確保具有管理權限的用戶遵循最佳做法,包括使用特權訪問工作站、JIT/JEA和強身份驗證。減少高權限目錄角色(如全局管理員、應用程序管理員和云應用程序管理員)的用戶數。

- 確保具有管理權限的服務帳戶和服務主體使用安全存儲的媒介(如證書)。

- 通過刪除/禁用未使用或不必要的應用程序和服務主體來減少易受攻擊的面積。減少對活動應用程序和服務主體的權限,尤其是應用程序(AppOnly)權限。

- 有關更多建議,請參閱保護Azure AD標識基礎結構。

對于沒有Azure Sentinel的客戶,可以使用相同的檢測邏輯來搜索統一審核日志(UAL):

IOCs

命令與控制

| avsvmcloud[.]com | Command and Control (C2) |

SolarWinds.Orion.Core.BusinessLayer.dll的惡意實例

| SHA256 | File Version | Date first seen |

|---|---|---|

| 32519b85c0b422e4656de6e6c41878e95fd95026267daab4215ee59c107d6c77 | 2019.4.5200.9083 | March 2020 |

| dab758bf98d9b36fa057a66cd0284737abf89857b73ca89280267ee7caf62f3b | 2020.2.100.12219 | March 2020 |

| eb6fab5a2964c5817fb239a7a5079cabca0a00464fb3e07155f28b0a57a2c0ed | 2020.2.100.11831 | March 2020 |

| c09040d35630d75dfef0f804f320f8b3d16a481071076918e9b236a321c1ea77 | Not available | March 2020 |

| ac1b2b89e60707a20e9eb1ca480bc3410ead40643b386d624c5d21b47c02917c | 2020.4.100.478 | April 2020 |

| 019085a76ba7126fff22770d71bd901c325fc68ac55aa743327984e89f4b0134 | 2020.2.5200.12394 | April 2020 |

| ce77d116a074dab7a22a0fd4f2c1ab475f16eec42e1ded3c0b0aa8211fe858d6 | 2020.2.5300.12432 | May 2020 |

| a25cadd48d70f6ea0c4a241d99c5241269e6faccb4054e62d16784640f8e53bc | 2019.4.5200.8890 | October 2019 |

| d3c6785e18fba3749fb785bc313cf8346182f532c59172b69adfb31b96a5d0af | 2019.4.5200.8890 | October 2019 |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1427/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1427/

暫無評論