原文鏈接:https://www.proofpoint.com/us/blog/threat-insight/ta416-goes-ground-and-returns-golang-plugx-malware-loader

譯者:知道創宇404實驗室翻譯組

概要

國慶假期之后,安全研究人員觀察到APT組織TA416重新開始了活動。這次活動以在非洲開展外交活動的組織為目標。攻擊者對工具集進行更新以逃避檢測,該工具集用于傳遞PlugX惡意軟件的有效負載。研究人員發現了TA416的PlugX惡意軟件新的Golang變種,并且確定了攻擊者在活動中對PlugX惡意軟件的持續使用。

新的網絡釣魚活動

研究人員發現,APT組織TA416(也被稱為Mustang Panda、RedDelta)再次出現網絡釣魚活動的時間是有規律的。最近休眠的一段時間是2020年9月16日到2020年10月10日。這段時間包括中國的國慶節和非官方假期“黃金周”。之后,TA416恢復了釣魚活動,并且繼續使用社會主題誘餌。

PlugX惡意軟件分析

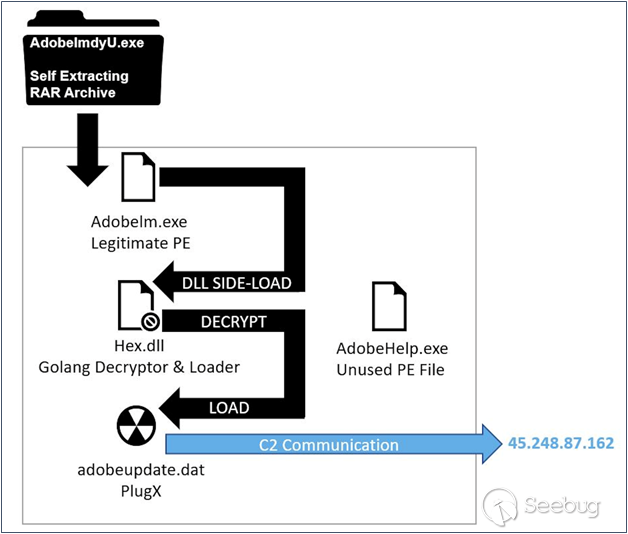

安全人員發現了兩個RAR存檔,其中一個是自解壓的,它們可以作為PlugX惡意軟件的刪除工具。為了進行分析,我們檢查了自解壓文件AdobelmdyU.exe | 930b7a798e3279b7460e30ce2f3a2deccbc252f3ca213cb022f5b7e6a25a0867。雖然無法確定這些RAR存檔的初始傳遞載體,但是,TA416在釣魚電子郵件中包括googledrive和Dropbox url,這些郵件提供包含PlugX惡意軟件和相關組件的檔案。提取RAR存檔后,在主機上安裝四個文件并執行Adobelm.exe。安裝的文件包括:

Adobelm.exe|0459e62c5444896d5be404c559c834ba455fa5cae1689c70fc8c61bc15468681

一個合法的Adobe可執行文件,用于Hex.dll的DLL 側加載。

Adobehelp.exe|e3e3c28f7a96906e6c30f56e8e6b013e42b5113967d6fb054c32885501dfd1b7

以前在鏈接到TA416的惡意RAR存檔中觀察到的未使用的二進制文件。

hex.dll|235752f22f1a21e18e0833fc26e1cdb4834a56ee53ec7acb8a402129329c0cdd

一個Golang二進制文件,用于解密和加載adobeupdate.dat(PlugX有效負載)。

adobeupdate.dat|afa06df5a2c33dc0bdf80bbe09dade421b3e8b5990a56246e0d7053d5668d91

加密的PlugX惡意軟件有效載荷。

提取RAR之后,將執行Adobelm.exe(用于hex.dll DLL側加載的合法PE)。它調用hex.dll的PE導出函數(名為CEFProcessForkHandlerEx)。從歷史上看,TA416使用文件hex.dll和相同的PE導出名稱來實現Microsoft Windows PE DLL的DLL側面加載。這些文件充當加密的PlugX惡意軟件有效負載的加載程序和解密程序。該文件將讀取、加載、解密并執行PlugX惡意軟件有效負載。

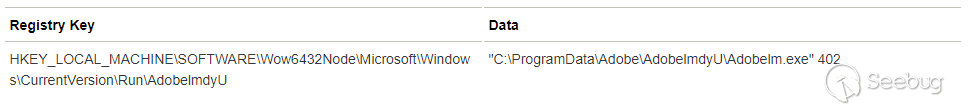

在這種情況下,PlugX惡意軟件加載程序被標識為Golang二進制文件。安全人員發現兩個已識別的RAR存檔都刪除了相同的加密PlugX惡意軟件文件和Golang加載程序樣本。Golang加載程序的編譯創建時間可追溯到2020年6月24日。PlugX加載程序的類型不斷變化,但功能在很大程度上保持不變。它讀取文件adobeupdate.dat,檢索從偏移量x00開始的XOR鍵,直到讀取空字節為止。然后,它解密有效負載,最終執行解密的adobeupdate.dat。這會導致PlugX惡意軟件有效負載的執行,最終調用命令和控制IP 45.248.87[.]162。在此過程中還將創建以下注冊表,此表在啟動時運行,以建立惡意軟件的持久性。值得注意的是,示例使用了不同的文件安裝目錄AdobelmdyU。

TA416工具

與Golang加載程序變體不同,PlugX惡意軟件有效負載與以前的版本似乎保持一致。

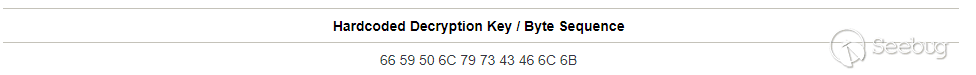

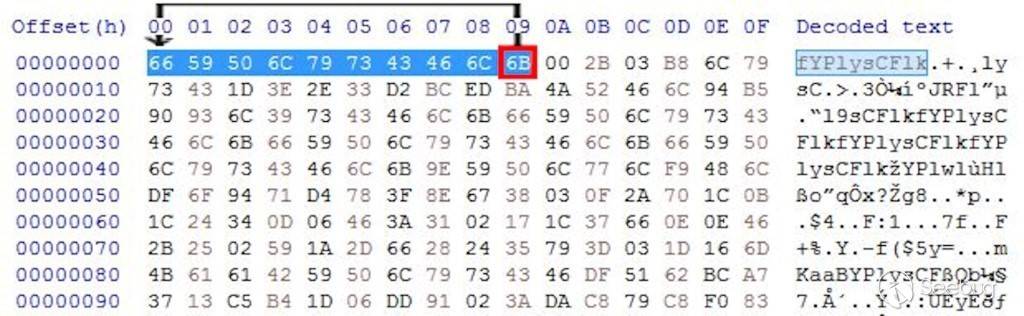

Avira和Recorded Future進行的歷史分析表明,偽裝成數據和gif文件的加密PlugX有效載荷實際上是加密的PE DLL文件。這些加密文件包含一個硬編碼的XOR解密密鑰,該密鑰從偏移量x00開始,一直持續到讀取空字節為止。在這種情況下,Golang二進制PlugX加載程序以從x00到空字節的相同方式讀取加密密鑰,硬編碼密鑰以偏移量x09結尾。這代表了反分析方法的繼續使用,該方法使PlugX有效負載的執行更加復雜,并且使得對惡意軟件通信的命令和控制基礎設施的檢測更加復雜。

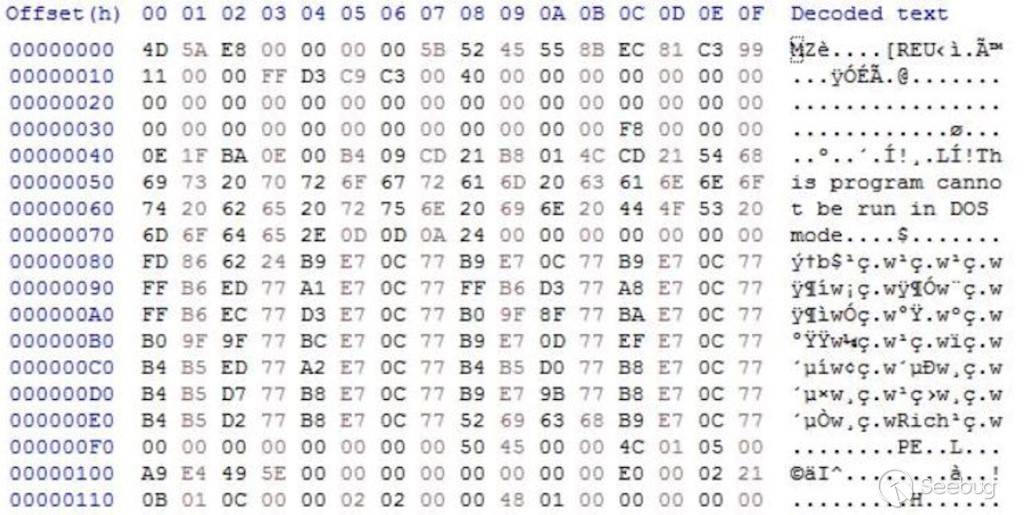

解密后,生成的文件將反映PlugX惡意軟件有效負載的有效PE標頭。Shellcode出現在MZ標頭和DOS消息之間。此shellcode的功能是將PE DLL寫入RWX內存,并在文件的開頭開始執行。這將為有效載荷建立入口點,防止執行惡意軟件時找不到入口點。這是許多惡意軟件觀察到的常見技術,并不是TA416 PlugX變體獨有的。此shellcode不太可能出現在合法的軟件DLL中。

命令和控制基礎設施

從這些PlugX惡意軟件樣本觀察到的命令和控制通信與以前記錄的版本一致。我們已成功檢測到C2流量,確定了以下IP和示例命令與控制通信URL:

-

45.248.87[.]162(ZoomEye搜索結果)

-

hxxp://45.248.87[.]162/756d1598

-

hxxp://45.248.87[.]162/9f86852b

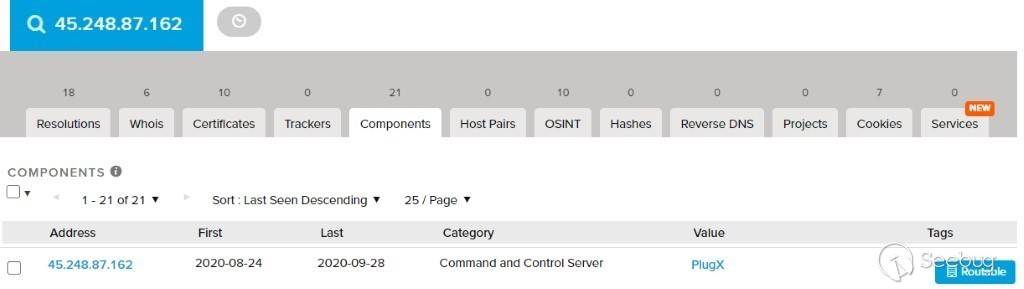

有關命令和控制IP的進一步研究表明,它是由中國互聯網服務提供商Anchnet Asia Limited托管的。至少從2020年8月24日到2020年9月28日,它似乎處于活動狀態,并被用作命令和控制服務器。值得注意的是,此時間段早于上面討論的休眠期。此外,它指示此服務器在此休眠期間停止使用,這表明攻擊者可能在此期間已對基礎結構進行了大力整改。

結論

TA416的持續活動證明了攻擊者正在對工具集進行更改,以便他們可以有效地開展針對全球目標的間諜活動。引入Golang PlugX加載程序以及對PlugX有效負載進行持續加密表明,該組織正在想辦法躲避檢測。未來,TA416將繼續以外交和宗教組織為目標進行攻擊活動。

IOCs

| IOC | IOC Type | Description |

|---|---|---|

| 930b7a798e3279b7460e30ce2f3a2deccbc252f3ca213cb022f5b7e6a25a0867 | SHA256 | AdobelmdyU.exe RAR Archive Containing PlugX |

| 6a5b0cfdaf402e94f892f66a0f53e347d427be4105ab22c1a9f259238c272b60 | SHA256 | Adobel.exe Self Extracting RAR Archive Containing PlugX |

| 0459e62c5444896d5be404c559c834ba455fa5cae1689c70fc8c61bc15468681 | SHA256 | Adobelm.exe Legitimate PE that loads Golang PlugX Loader |

| 235752f22f1a21e18e0833fc26e1cdb4834a56ee53ec7acb8a402129329c0cdd | SHA256 | hex.dll Golang binary PlugX Loader |

| e3e3c28f7a96906e6c30f56e8e6b013e42b5113967d6fb054c32885501dfd1b7 | SHA256 | AdobeHelp.exe Unused PE File |

| afa06df5a2c33dc0bdf80bbe09dade421b3e8b5990a56246e0d7053d5668d917 | SHA256 | adobeupdate.dat Encrypted PlugX Payload |

| 45.248.87[.]162(ZoomEye搜索結果) | C2 IP | Command and control IP |

| HKEY_LOCAL_MACHINE\SOFTWARE\Wow6432Node\Microsoft\ Windows\CurrentVersion\Run\AdobelmdyU | RegKey | Registry Key that establishes PlugX malware persistence. |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1407/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1407/

暫無評論