原文鏈接:https://news.sophos.com/en-us/2020/10/28/hacks-for-sale-inside-the-buer-loader-malware-as-a-service/

譯者:知道創宇404實驗室翻譯組

前言

在對2020年9月Ryuk黑客網絡攻擊事件的調查中,我們發現Ryuk黑客使用了獲得初始訪問權限的新方法:一個名為Buer的惡意軟件刪除程序。10月,該網絡攻擊事件演變成更大規模的垃圾郵件活動,并攜帶Buer及其他類型的惡意軟件。

Buer于2019年8月首次推出,它是一種惡意軟件服務產品,可用于交付客戶所需的軟件包,對目標Windows PC進行攻擊,并允許惡意活動建立數據陣地。Buer曾與銀行木馬攻擊等惡意軟件有所聯系,而現在,它顯然已經被勒索軟件運營商所接受。在許多方面,Buer可以替代Emotet和Trickbot的Bazar裝載系統(都使用類似的行為進行部署)。

全方位服務

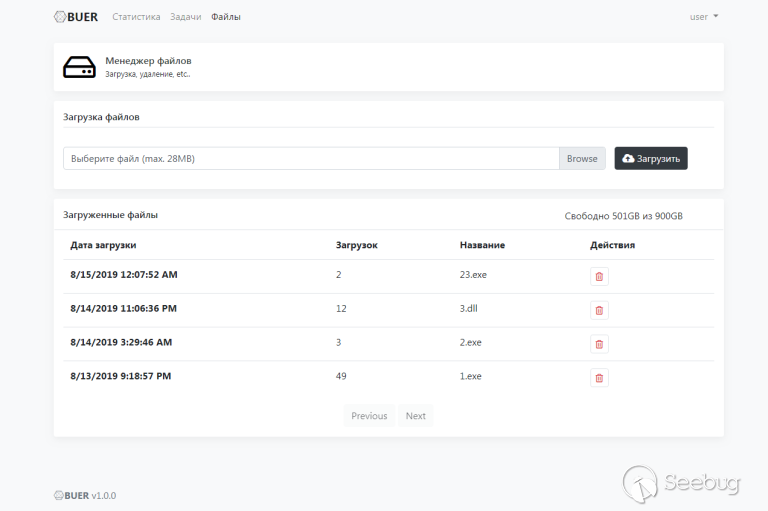

Buer最初于2019年8月20日在論壇上發布標題為“ Modular Buer Loader”的廣告,開發人員將其描述為“用純C語言編寫的新型模塊化bot……”,其命令和控制(C&C)服務器代碼編寫為NET Core MVC(可以在Linux服務器上運行)。只需350美元(加上第三方擔保人收取的費用)就可以購買定制的裝載程序并從單個IP地址訪問C&C面板,只需25美元就可更改IP地址。Buer的開發人員將每個帳戶的用戶限制為兩個地址。

盡管示例在從dropper中解壓縮后大約為40 KB,但針對特定下載用戶編譯的bot代碼的廣告大小在22到26KB之間。該惡意軟件可以配置為以32位Windows可執行文件或DLL的形式。

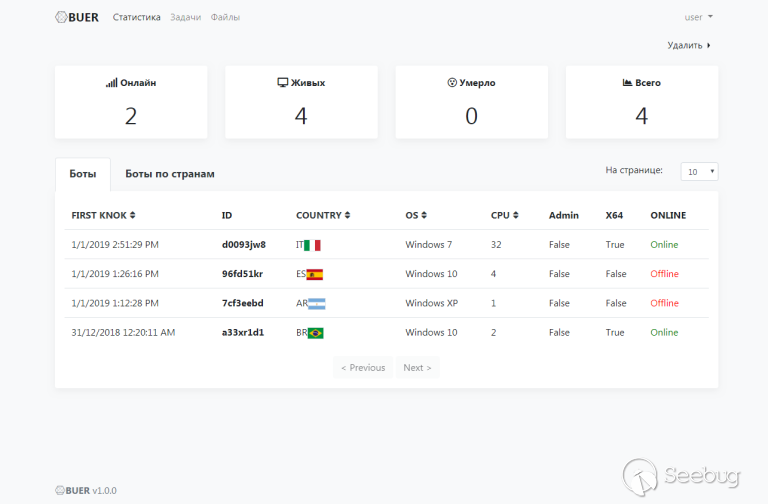

C&C可用于跟蹤活動中成功下載的次數,并通過篩選條件,例如國家/地區、“操作系統位數”(32位或64位)、受感染機器上的處理器數量以及漫游器獲得的權限級別,進而完成指令。被檢測為在國家聯合體內部運作的惡意軟件將被關閉,這是為了避免引起地方當局的注意。

Buer根據操作系統、CPU、“位數”(32或64)、活動及安裝所在區域、本地化設置和等線索跟蹤安裝。安排任務運行的特定時間或暫停任務,并將遙測發送回面板。該面板還可以用于將更新程序部署,包括(基于廣告)模塊部署,其中預構建的模塊將作為服務并“隨著時間的推移”而添加。當然,它還提供咨詢和技術支持。

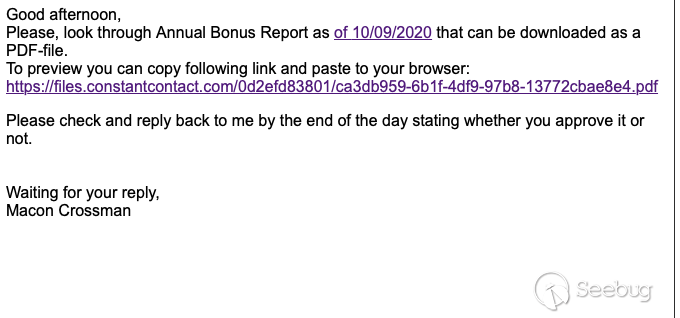

每個文檔中都包含“獎品”

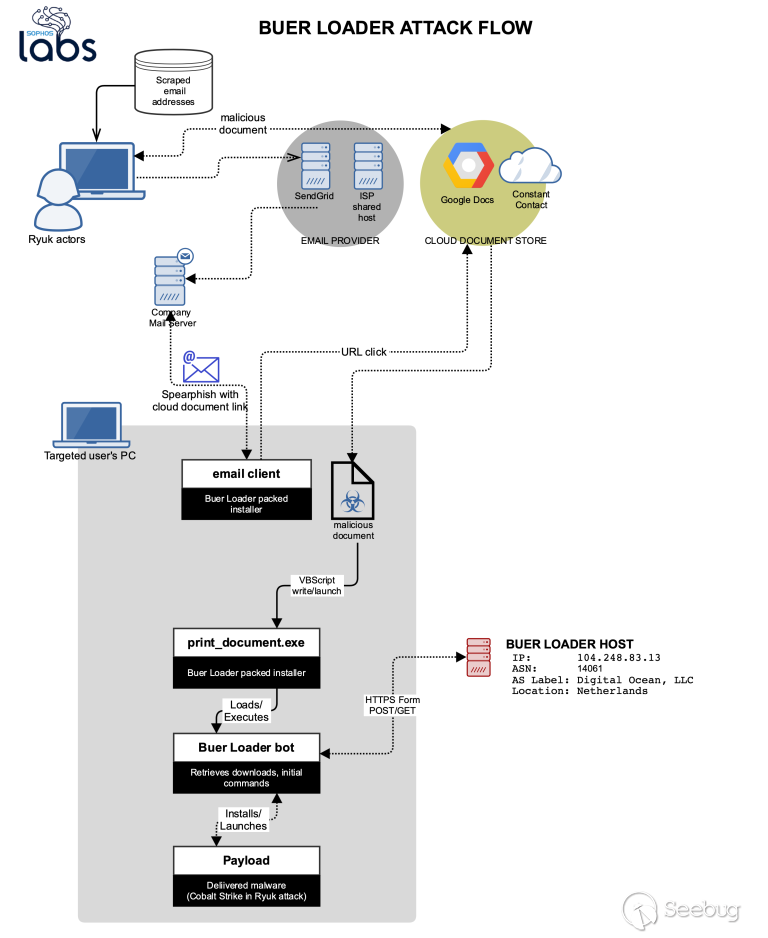

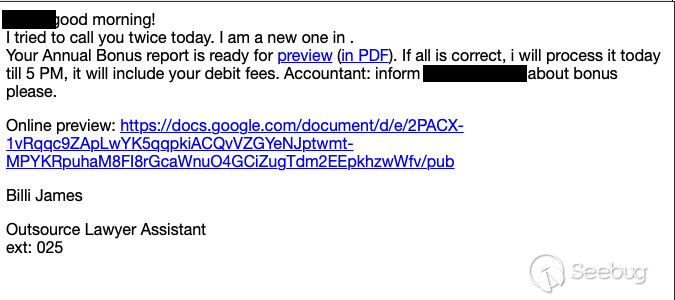

Sophos快速響應小組發現了9月Ryuk襲擊的根本原因:Buer樣本。加載程序是通過存儲在Google上的惡意文檔交付的,該文檔要求受害者啟用腳本內容才能激活,這種行為類似于Emotet等通過惡意垃圾郵件的攻擊事件,但云存儲使取證分析更加困難。

我們在同一時期從Sophos的垃圾郵件攻擊事件中收集了來自同一黑客的其他郵件。這些郵件使用Google Docs形式,通過商業電子郵件分發,這進一步掩蓋了惡意文檔來源。

該惡意文檔的有效負載名為print_document.exe。與我們分析過的其他Buer樣本一樣,它是經過數字標識的二進制文件,使用的是DigiCert向波蘭軟件開發商NEEDCODE SP ZOO于2020年9月17日發行的被盜和已撤銷的認證,通過Microsoft示例應用程序用于圖像捕獲的修改代碼AcquireTest構建,并使用代碼的“文件枚舉”功能以刪除代碼。

Buer首先檢查是否存在調試器以逃避安全檢查,然后檢查語言和本地化設置以確定所攻擊系統的地理區域。如果設置與CIS國家匹配,它將退出并不保存惡意軟件。否則,它將刪除程序并轉儲執行Buer惡意文檔。

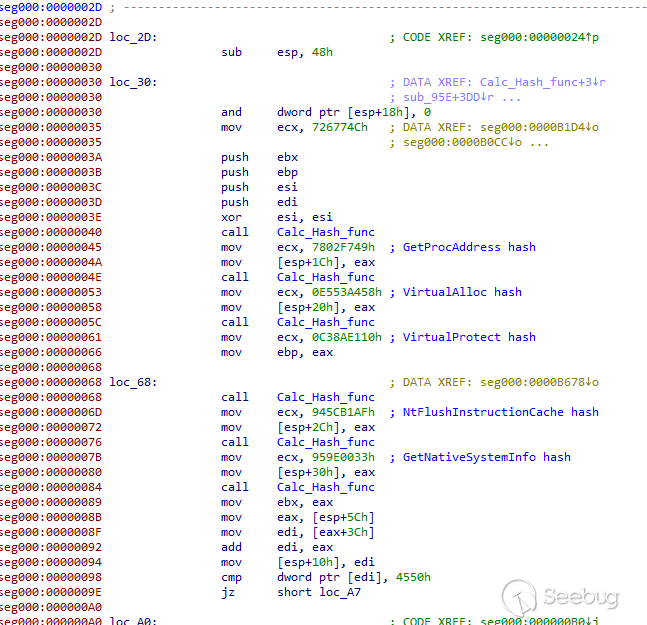

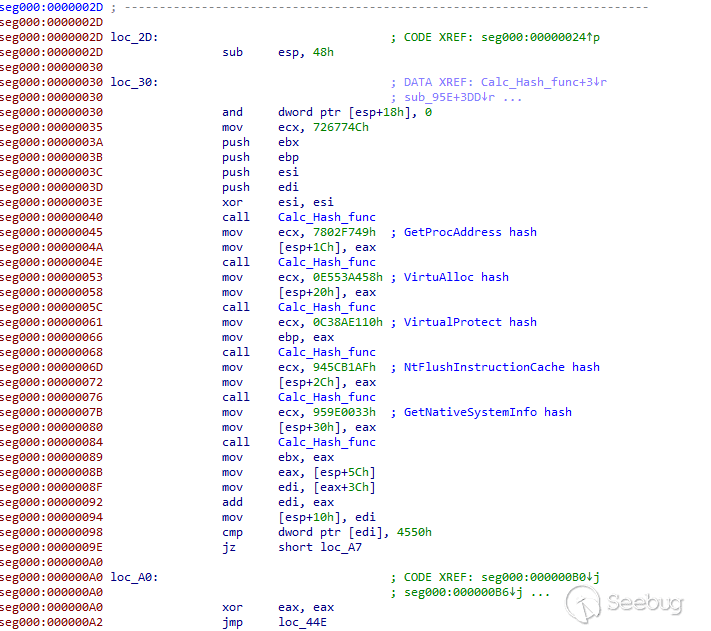

有趣的是,Buer和Ryuk勒索軟件使用相同的shellcode裝載器來執行內存中的惡意軟件代碼:

這可能并不能驗證黑客身份,開發人員可能只是使用了與源代碼相同的示例代碼。 Buer惡意軟件發送后,它會執行更多命令。執行PowerShell命令:繞過執行策略以允許PowerShell命令通過(Set-ExecutionPolicy Bypass);(add-mppreference -exclusionpath)更改Windows Defender的排除列表,隱藏從惡意軟件中下載的文件。

Buer在Windows中查詢\ Microsoft \ Cryptography \ MachineGuid的值,以獲取受感染計算機的標識符。通過HTTP“ POST”和“ GET”消息與主控服務器(在本例中為104 [.] 248.83.13)進行交互而回歸。

Buer的“加載程序”部分:從指定的源中檢索出需要被刪除的文件,并放在C:\ ProgramData \目錄中創建的文件夾中,通過編程方式創建的目錄名隨部署而變化。在9月的攻擊事件中,Buer被用來將Cobalt Strike部署到受感染的計算機,利用網絡發起Ryuk網絡攻擊。

總結

9月底,Buer惡意文檔和Ryuk勒索軟件的網絡攻擊活動發生了變化,我們觀察到,黑客將相同的策略從SendGrid上的低容量轉移到了通過Internet托管的單個俄羅斯ISP發送的郵件。10月,垃圾郵件的數量急劇增加,從Google Docs(Google因違反服務條款關閉了舊文件)轉變到另一種商業電子郵件文件傳遞服務。

最后兩個階段的相同策略表明來自同一黑客,但多種類型惡意軟件已作為附件部署。除Buer外,我們還發現了Bazar和ZLoader的樣本,有效載荷各不相同。對于Bazar裝載的有效載荷,黑客使用了有密碼保護的Excel電子表格。在同一時間范圍內,Bazar和ZLoader也參與了Ryuk網絡攻擊。

Ryuk網絡攻擊事件重返,黑客正在進化方法,使用多個裝載程序漫游器來實現初始訪問。目前尚不清楚是否所有網絡攻擊都是由同一黑客所為、黑客是否使用多個惡意軟件即服務平臺來提供Ryuk、是否存在多個Ryuk黑客。但是,這些網絡攻擊活動在技術上的相似之處表明它們之間存在聯系:利用基于云的惡意文檔的目標電子郵件,并誘使其采取行動(通常與工資或稅收有關)。

最佳防范方法是加強對網絡釣魚攻擊的安全宣傳和培訓。這些惡意電子郵件通常措詞笨拙、名稱奇特。受過教育的用戶通過仔細閱讀電子郵件就可識別釣魚郵件。但是,隨著網絡攻擊變得越來越復雜,即使是教育良好的用戶也可能最終點擊惡意鏈接(如果垃圾郵件檢測系統無法檢測惡意文檔的話)。

Sophos通過自定義檢測(Troj / BuerLd-A)和機器檢測阻止Buer惡意軟件,并將網絡釣魚郵件檢測為垃圾郵件,相關IOCs可在SophosLabs的GitHub找到。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1393/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1393/

暫無評論