作者: jumbo@騰訊安全應急響應中心

原文鏈接:https://mp.weixin.qq.com/s/YKZ6yWWxOhn2KjTV5lDP7w

前言

紅藍對抗越加普遍及重要,甚至成為了大型賽事,隨之?來的是防守方大量部署安全設備,如FW、WAF、IDS、IPS等,想要從Web端深?到對?內?已經困難重重。但是,?永遠是最?的弱點,在日漸增多的防護設備?前,釣?攻擊(Phishing)已經成為對抗中?種必不可少且非常有效的攻擊?法(近期也見到實際攻擊中針對HR的郵件釣魚攻擊),一旦有人中招,攻擊隊就直接能進?目標辦公?,這也是釣?的魅?之?。其實釣魚攻擊也一直是APT高級持續威脅的主要打點手段,網絡上公開的APT攻擊案例中超過80%都使用釣魚攻擊。

本?將以騰訊藍軍真實項?中的一部分細節為?家介紹?些釣??段和釣?話術。

Part 1. 釣魚手段

1.1 lnk

lnk?件,簡單理解為快捷?式,創建?式如下:

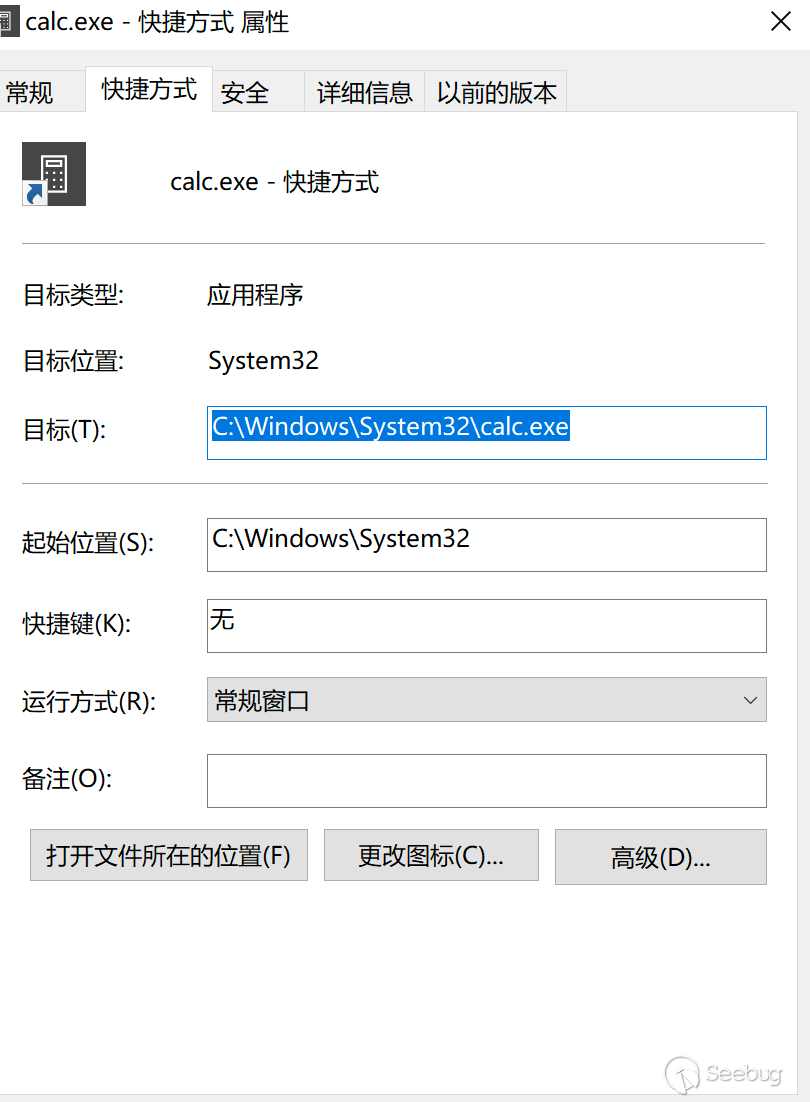

下圖為calc.exe的快捷?式的屬性信息,我們可以在“?標”欄寫???的惡意命令,如powershell上線命令:

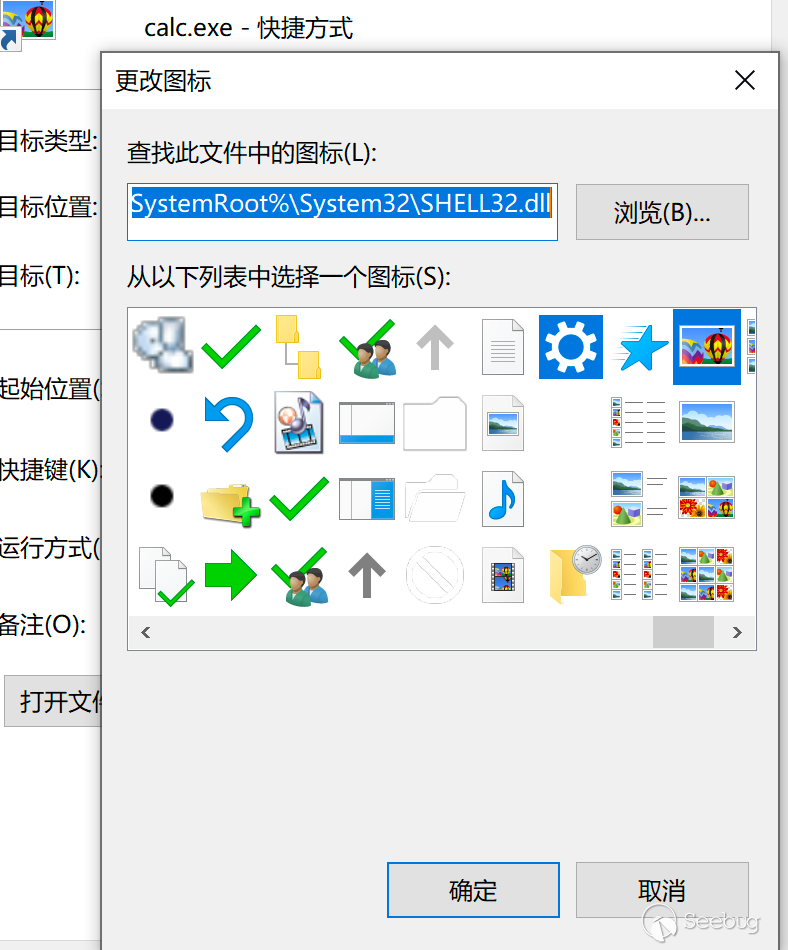

?在實施釣?過程中,對于我們的calc.exe的快捷?式來說,?個??的計算機ico圖標,顯然看起來不像?個好玩意,因此可以嘗試在“屬性”中去更改該?件的圖標:

但是?系統?帶的ico去做?件圖標替換的話,有個弊端,即當替換的ico在?標機器上不存在時,就會出現類似空?ico圖標:

但是?系統?帶的ico去做?件圖標替換的話,有個弊端,即當替換的ico在?標機器上不存在時,就會出現類似空?ico圖標:

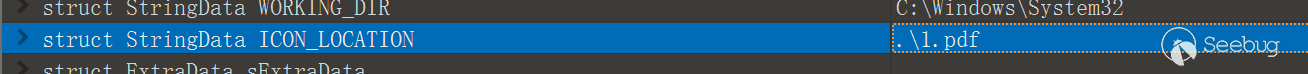

根據crazyman師傅所說,修改lnk的icon_location標志位,修改為相關后綴,系統即可?動聯想到對應的打開?式:

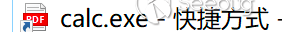

?如我的pdf默認是由edge瀏覽器打開,則在icon_location中設置為pdf后綴時,?件的ico也會自動顯示為edge瀏覽器打開的圖標, 這樣可以達到?適配的效果:

當受害者中招打開我們的所謂的pdf,實則為惡意的快捷?式時,雙擊兩下,什么反應都沒有,可能會有?絲疑惑,因此可以當嘗試?powershell、mshta等?式上線時,我們可以更改如cobaltstrike?成的代碼,加上?段?動下載打開?份真的pdf,來達到逼真的效果。

下?的動圖,展示了打開?個快捷?式釣??件時,逼真的打開了真實的簡歷,然后在背后悄悄的上了線:

1.2 宏

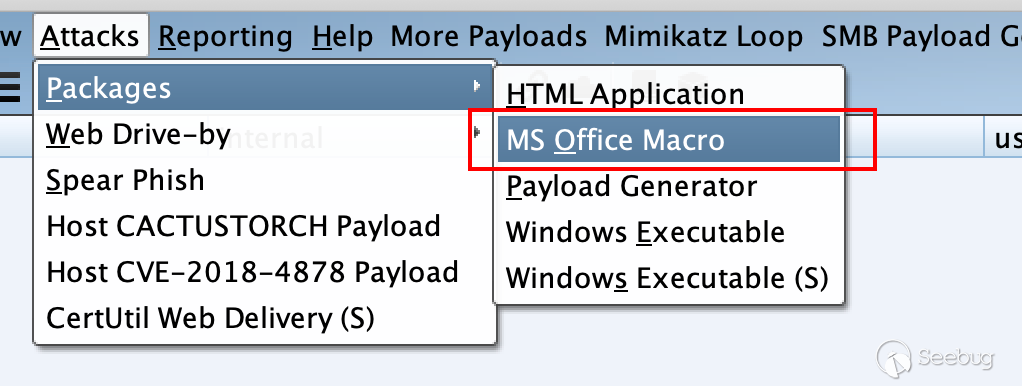

在word中可以植?宏來達到運?宏上線的?的,?cobaltstrike也正好?帶了這種攻擊?式:

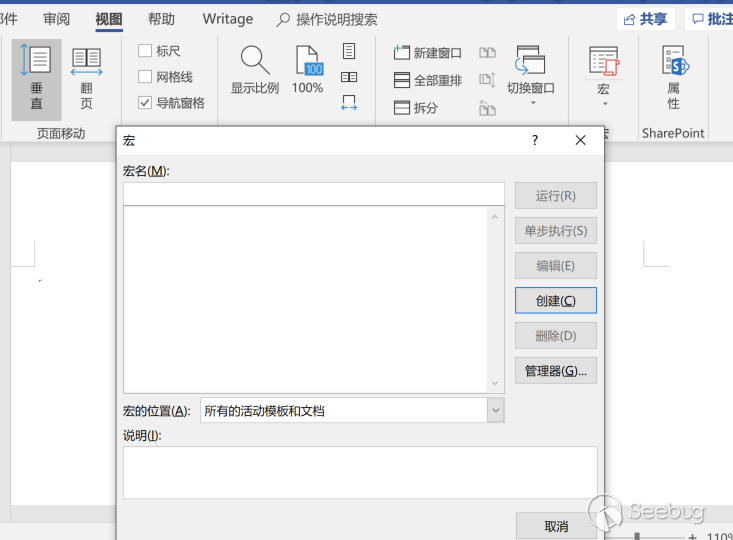

然后在word的視圖功能中植?相關宏:

但是此種辦法有個弊端,就是宏代碼是存在本地的,極易被殺軟查殺。

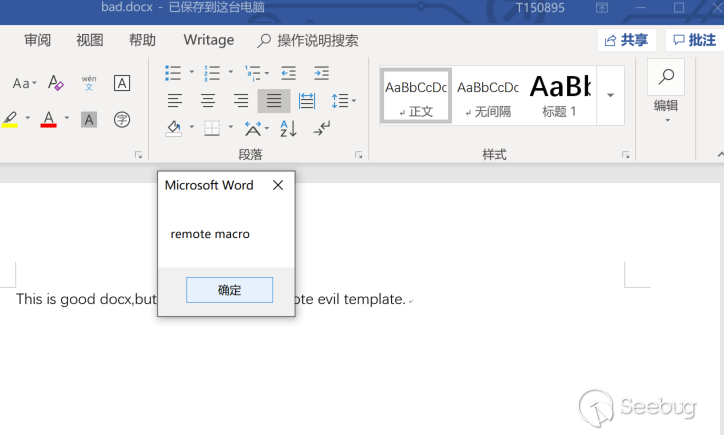

因此我們可以嘗試使?遠程加載模板的?式在進?宏加載。我們可以更改word中 \word_rels\settings.xml.rels內容來加載遠程模板,加載遠程模板打開word會有類似如下提示:

成功加載遠程模板:

并且,像cobaltstrike?成的宏代碼,使?的是AutoOpen進?觸發,這?可以嘗試使?AutoClose,即關閉word時觸發來達到?些殺軟、沙箱的繞過:

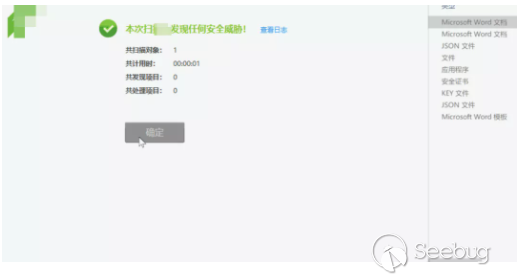

利?遠程模板,因為不具備惡意宏代碼,文件本身成功繞過了某殺軟。

并且cobaltstrike上線也毫無阻攔。

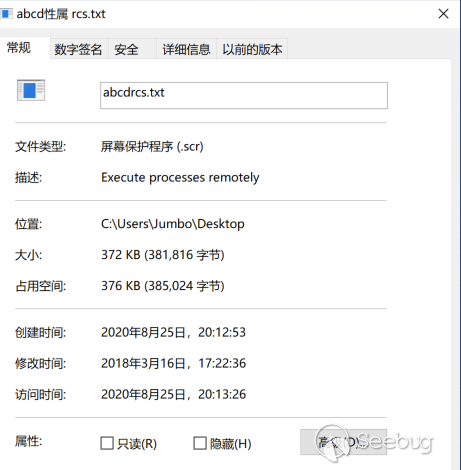

1.3 RLO

RLO,即Right-to-Left Override,我們可以在?件名中插?此類unicode字符,來達到?件名反轉的效果, 如下圖就是?個插?Rlo字符后的?件名,看后綴是個txt:

但是看?件詳情?是個scr?件:

下圖展示了打開?個看似是png圖?后綴的?件,卻執?了notepad:

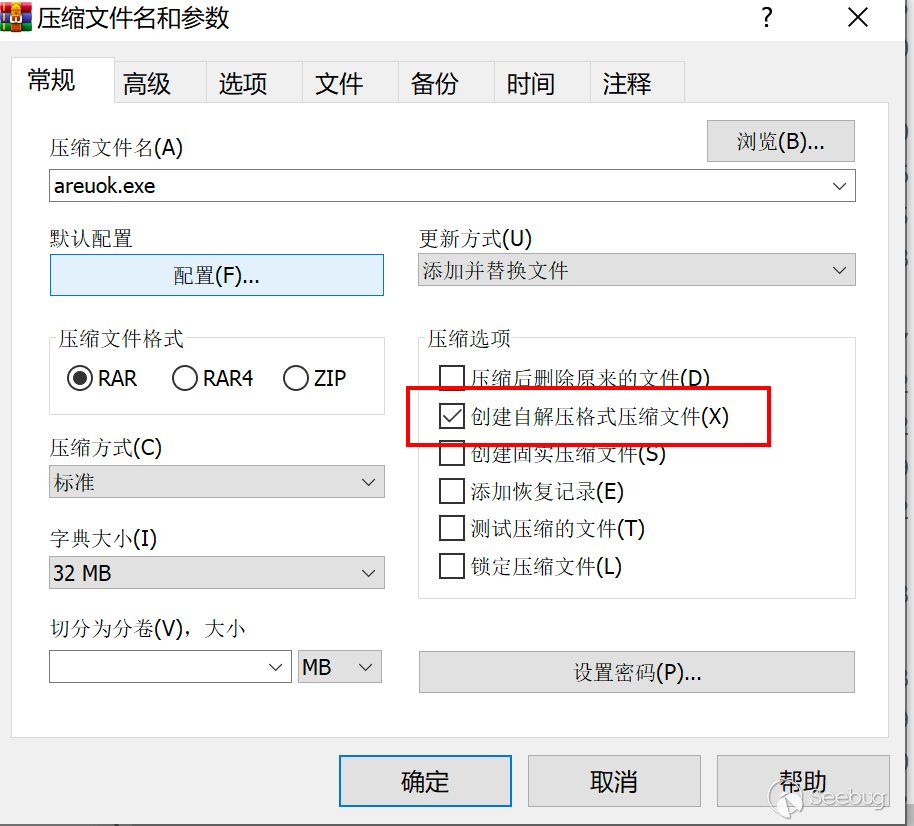

1.4 ?解壓

rar壓縮?件,可以把?件進?壓縮,然后運?后進??解壓的操作:

如果我們把?個惡意的?件和?個圖?組合在?起,打包運?后,程序進??解壓,看到的是?張圖?,但是后???程序已經悄悄運?了,這種效果如何?看下?的動圖展示:

1.5 ?解壓+RLO

上?介紹了?解壓和RLO,那如果兩者組合在?起呢?

我們把pe?件反轉成png后綴、修改pe?件的ico圖標,最后實施?解壓操作。即看起來是個圖?,后綴也是個圖?,打開也是個圖?,效果如何呢?

1.6 回執

當我們想要對從?上收集到的郵箱進?郵件釣?時,??堆郵箱,怎么確保對應的郵箱依然存活,?或者說哪些郵箱的釣?成功率?點?這時候就需要?到郵箱的回執功能,當開啟回執時,我們的郵件被對?已讀時,我們就會收到?份回執信息:

這種情況下,我們就可以對已讀的郵箱進?深?釣?。

Part 2. 釣魚話術

上?提到了很多釣?攻擊?段,但是就如word宏章節,如果不依賴漏洞的情況下,如何讓對?點擊啟?宏,如何讓對?信任你的?件,都需要話術的?撐。下?就來看看釣?的?些話術和?段。

2.1 SRC假漏洞

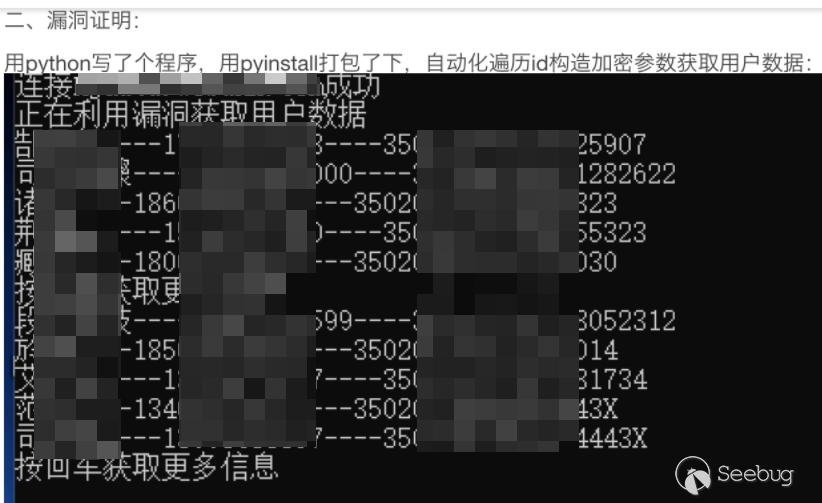

當?標企業存在類似SRC漏洞獎勵計劃時,我們可以去提交?個假漏洞,并把惡意?件附在其中,并說是漏洞復現程序:

有些同學就會說了,對SRC安全技術人員進行釣魚,這不是?投羅?嗎。當然,釣?安全?員,成功率極低。但是換位思考下,如果你是SRC審核?員,?個?帽?提交了核?應?,且有圖有真相的漏洞復現截圖的時候,這種情況下,明知道可能有惡意??的?險,也不得不去冒險,因為如果這是?個真的大漏洞的話,不及時處理可能會造成極大壞影響。

這里為了保證“漏洞”的有效性,特地讓程序隨機吐出看似逼真的數據,SRC審核?員,你還敢點擊?帽?的復現?具嗎?

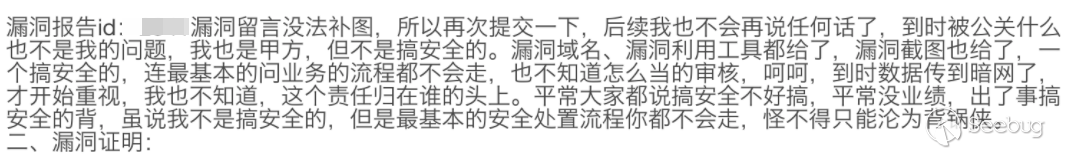

當SRC審核?員遲遲不點擊的時候,可以施加壓力,站在更高的角度上來進?“漏洞督促”:

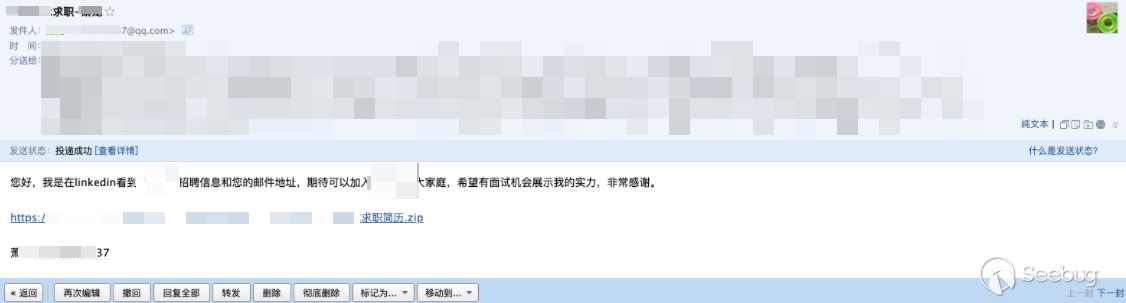

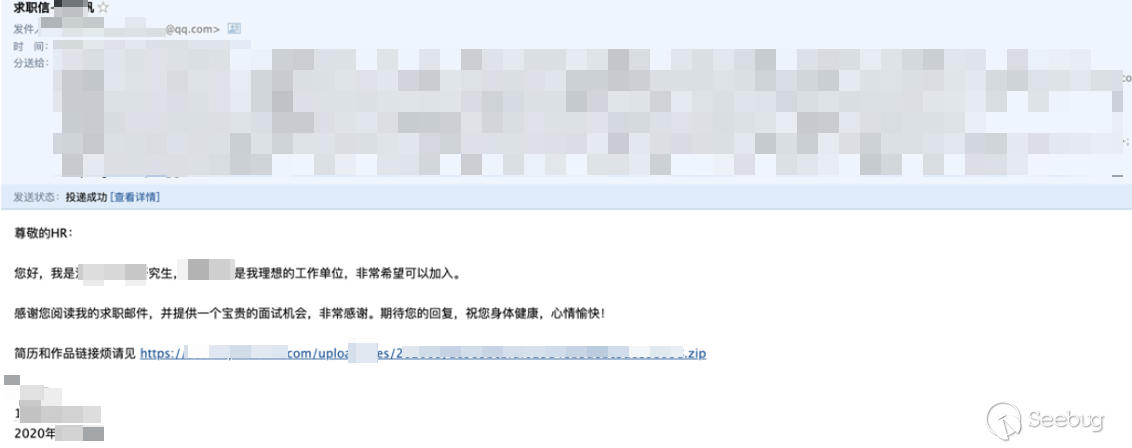

2.2 簡歷

簡歷投遞是?個百試不爽的釣?話術?段,從騰訊藍軍進?的遠程辦公安全演習也能窺之??。

這?再提?句,?定要逼真,?如在簡歷釣?郵件中,可以留上你的名字、?機號碼、學校等信息。

我們討論下,為什么簡歷投遞釣魚在騰訊藍軍的遠程辦公安全演習、其他紅藍對抗項目中效果出類拔萃呢?我覺得有如下幾點:

1、首先,我們的郵箱從哪里來?郵箱收集可以從領英、v2ex、搜索引擎等渠道獲取,那為什么會在上述地方出現郵箱地址?大多數原因都是用人單位急招人,項目急需人,因此會在各平臺留下簡歷投遞的郵箱,而又正好被攻擊者獲取,而受害者又相信投遞者都是善良的,還能解決招人的燃眉之急,在這種情況下,提高了簡歷投遞釣魚的成功率;

2、如果你的簡歷郵件寫的足夠漂亮,對于一個公司、面試官來說,一個好的人才,怎能輕易放過?

3、別忘了,收簡歷的人大多數是什么人,是HR。那我們繼續想想,為什么HR不提防?首先,HR大多數是女生,女生比較善良、不設防,又非技術人員,這兩者組合在一起,絕對是屬于安全意識最薄弱的人之一了;

4、簡歷擁有分發屬性。我們在多次釣魚項目中發現,當你投遞的簡歷到非對應項目人的郵箱里時,他會幫你轉發,甚至有些熱心的HR還會幫你錄入到內部人才庫,這相當于一下子從不可信變成內部可信了,這也是簡歷投遞釣魚有意思的地方。

2.3 宏釣?

在上?釣??段中的宏釣?攻擊中,如何讓受害者點擊允許運?宏呢?

我們可以嘗試使?如下?段,背景為?個虛化的簡歷圖?,然后在上?再加上?段?字,意思告訴受害者,這是?份簡歷,但是因為你沒點擊宏運?,所以看不清,要想看清,請點擊運?宏:

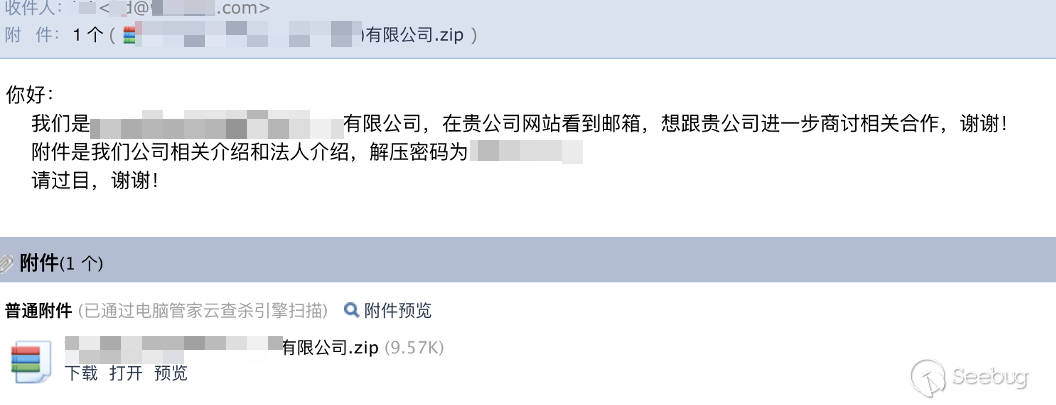

2.4 合作

合作是?個公司發展必不可少的,我們可以在?站下?找?些合作郵箱,以合作的名義去進?合作郵件釣?。

并且,在下?的案例中,筆者偽造的公司是跟受害者公司是?個區域的,因為如果你隨便找了個其他地域的公司,受害者公司業務沒覆蓋到那邊的話,很可能就不會理會你的郵件。

2.5 可信站點附件中轉

我們進?釣?攻擊時,會常常把??直接放在郵件正?中,但是對?郵件?關可能有殺軟沙箱,會攔截帶有惡意?件的郵箱,這時候可以嘗試對?件進?加密處理。

除了加密處理外,還可以使?可信站點作為中轉,?如我準備釣?的員?是{domain}.com公司下的,那如果我們把附件傳到*.{domain}.com域下的話,當對?看到下載地址是{domain}.com域的話,下載點擊的成功率是不是更?了點呢?是不是有點像XSS?

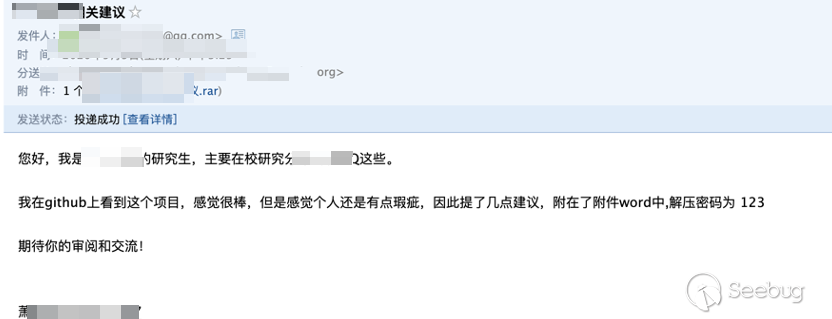

2.6 技術交流

技術?員,最喜歡的莫過于有個志同道合的朋友?起交流技術。

下圖釣?話術?段,就是偽造?個跟受害者研究同個技術的技術交流郵件,來進?釣?欺騙:

2.7 釣??站

如果能獲取到對?的賬號密碼,那肯定是極其不錯的。

常?的話術有:

1、大型安全演練期間,請打補丁;

2、公司福利活動,請登錄下載領取;

……

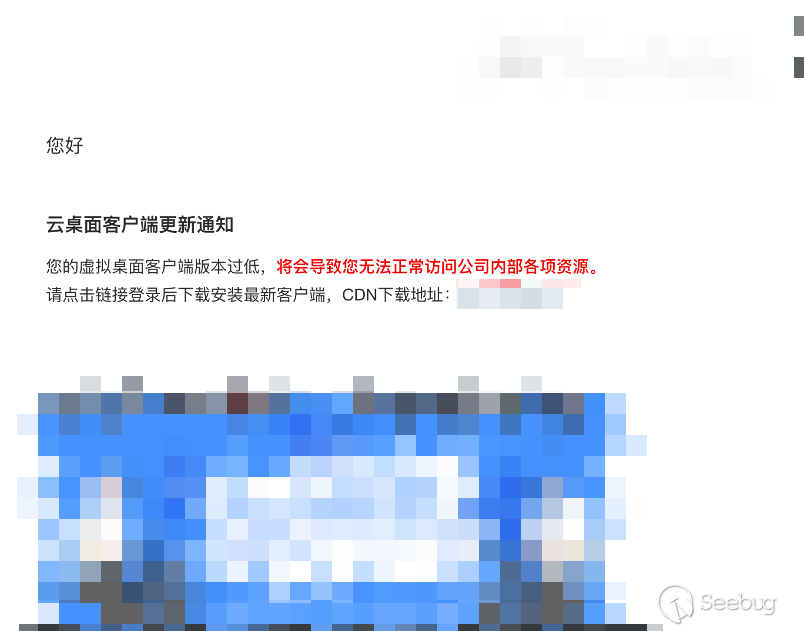

這里我們的釣??段為想要獲取該公司使?的某個平臺的賬號密碼,因此我們發的釣?郵件是跟該平臺有所關系,即平臺升級:

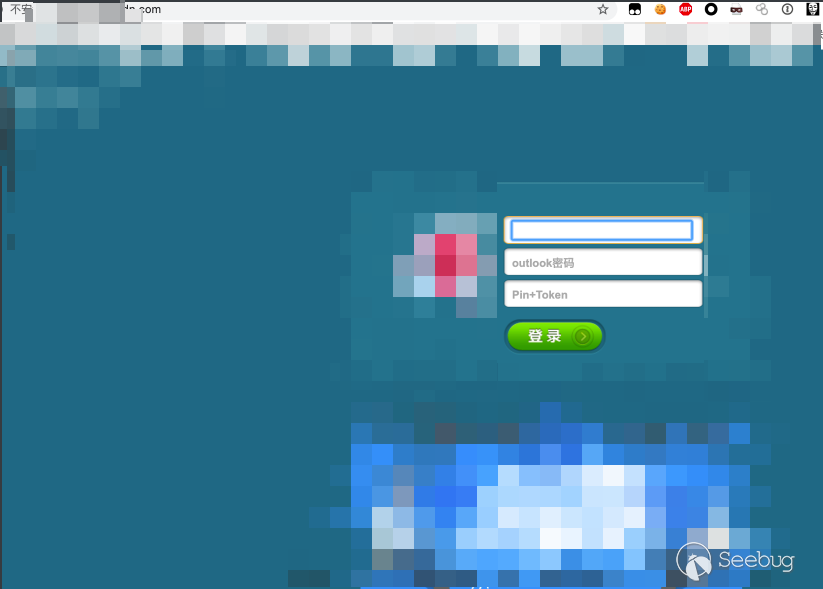

并且購買?個相似域名,編寫?摸?樣的登錄??:

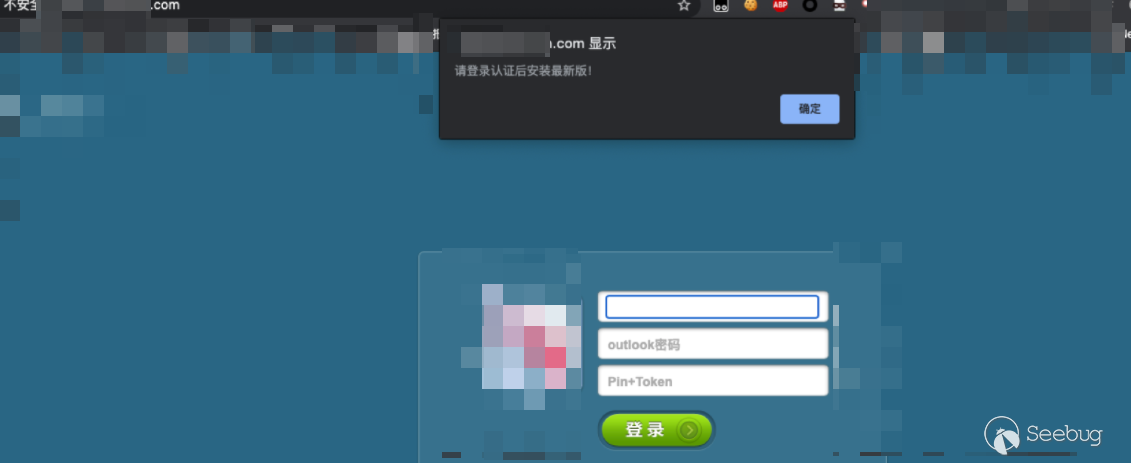

并且訪問后做引導,告知讓他登錄更新:

發現該平臺使?了多因?認證,Token還有1分鐘有效期,因此再次編寫監控程序,當監控到有?輸?賬號密碼,就進?郵件提醒,最后,順利獲取到受害者的賬號密碼:

2.8 第三?平臺

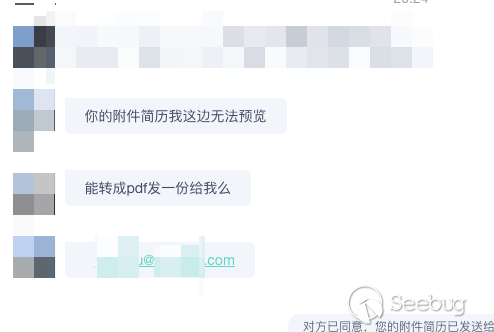

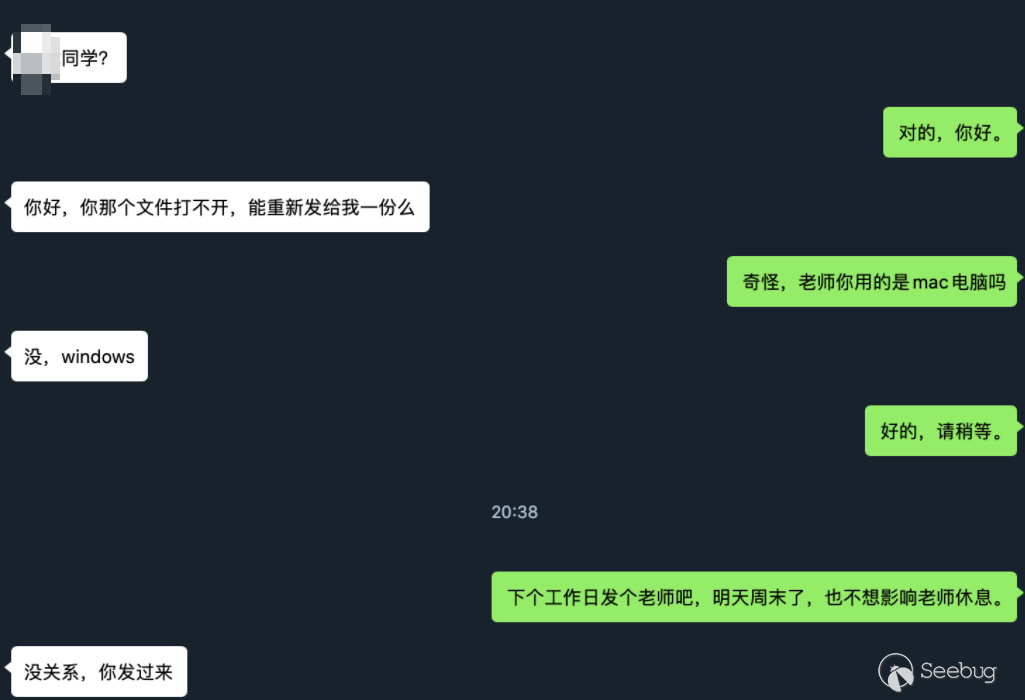

很多公司都會在?如拉勾?、智聯招聘進??作招聘,這種情況下,我們也可以在這些第三?平臺上, 與面試官?對?的溝通交流,取得信任,最后進?釣?攻擊:

2.9 加好友

在?常?活中,只有你多跟別?溝通,?家才會愿意跟你聊天,釣?亦然。

我們可以多加些受害者的項?群、聊天群,甚?是加??的好友,多聊聊天,讓?家記住你,覺得你是個“好?”,就可以為后續的釣?做鋪墊,提?釣?成功率:

下?的圖?展示了當與受害者“交流溝通”?段時間后,已經完全“掌控”了對?,甚?對?在周末問我要簡歷時,為了防?客戶機周末不間斷的關機休眠,特地美名其?的說不想打擾到對?,等到?作?再投遞相關“??”:

Part 3. 總結

釣??段層出不窮,了解釣??段是在攻防演習?環境下必不可少的技能之?。本?從真實項?中提取出來的釣??段、釣?話術給讀者介紹了釣?中的管中窺豹。

?永遠是最?的弱點,未知攻,焉知防。以攻促防希望能給安全建設帶來幫助,祝愿人人都可以識別騙局,保護好自己和公司。

文中涉及的全部信息,只限用于技術交流和安全教育,切勿用于非法用途。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1329/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1329/