原文鏈接:Lazarus on the hunt for big game

譯者:知道創宇404實驗室翻譯組

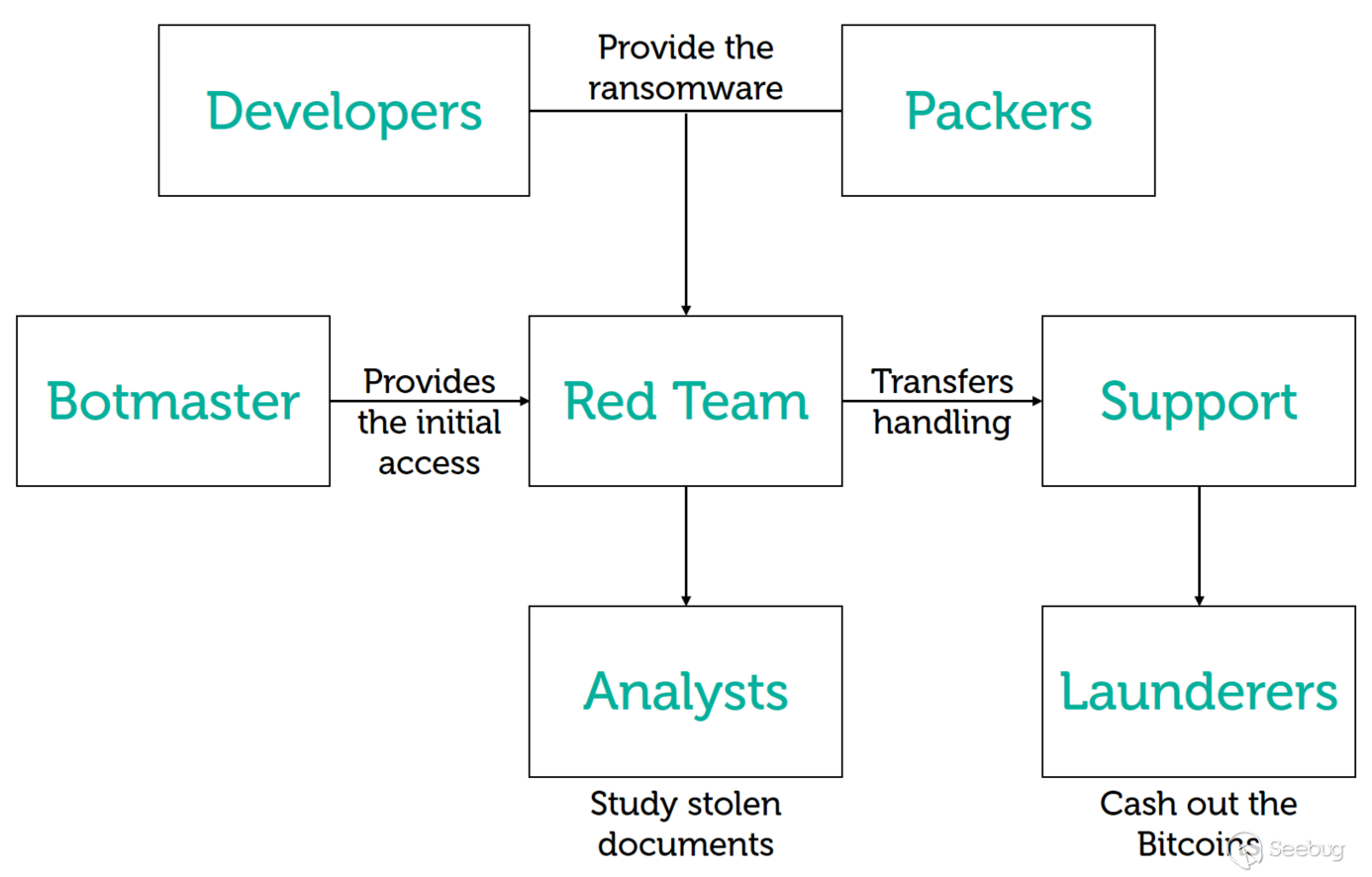

毫無疑問,2020 年將成為歷史上令人不愉快的一年。在網絡安全領域,針對目標的勒索軟件攻擊日益增加,集體的傷害就更加明顯。通過調查許多此類事件,并通過與一些值得信賴的行業合作伙伴討論,我們認為我們現在對勒索軟件生態系統的結構有了很好的了解。

犯罪分子利用廣泛傳播的僵尸網絡感染(例如,臭名昭著的 Emotet 和 Trickbot 惡意軟件家族)傳播到受害者和第三方開發者的勒索軟件“產品”的網絡中。當攻擊者對目標的財務狀況和IT流程有充分了解后,他們就會在公司的所有資產上部署勒索軟件,并進入談判階段。

這個生態系統在獨立、高度專業化的集群中運行,在大多數情況下,除了業務聯系之外,這些集群彼此之間沒有聯系。這就是威脅行為者的概念變得模糊的原因:負責最初破壞的組織不太可能是破壞受害者的 Active Directory 服務器的一方,而該服務器又不是事件中實際使用的勒索軟件代碼的一方。更重要的是,在兩起事件中,同一罪犯可能會交換業務伙伴,并且可能利用不同的僵尸網絡或勒索軟件家族。

當然,沒有一個復雜的生態系統可以用一套單一的、嚴格的規則來描述。在本文中,我們描述了2020年3月至2020年5月之間進行的兩次調查中出現的異常之處。

事件一:VHD 勒索軟件

第一次事件發生在歐洲,引起我們的注意的原因有兩個:它涉及到一個我們未知的勒索軟件家族,并涉及一個使人聯想到 APT 組織的傳播技術(見下文“傳播效用”詳情)。勒索軟件本身并沒有什么特別之處:它是用 C++ 編寫的,并爬取所有連接的磁盤來加密文件,并刪除任何被稱為“系統卷信息”的文件夾(這些文件與 Windows 的還原點特征鏈接)。該程序還可以停止可能鎖定重要文件的進程,如 Microsoft Exchange 和 SQL Server。文件在 ECB 模式下使用 AES-256 和 RSA-2048 進行加密。在我們當時發表的最初報告中,我們注意到了這個程序實現的兩個特點:

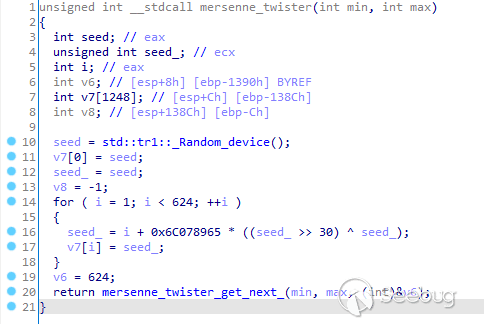

勒索軟件使用 Mersenne Twister 作為隨機性來源,但不幸的是,對于受害者來說,每次使用新數據時,RNG都會重新播種。不過,這仍是非正統的加密技術,因為對AES算法使用“電子密碼本”(ECB)模式的決定也是如此。 ECB和AES的組合在語義上不是安全的,這意味著原始明文數據的模式在加密后會保留。網絡安全研究人員在2020年4月對Zoom安全進行了分析,重申了這一點。

VHD實現了一種在加密過程中斷時恢復操作的機制。對于大于16MB的文件,勒索軟件以明文形式將當前加密材料存儲在硬盤上。此信息不會在以后安全刪除,這意味著可能有機會恢復某些文件。

據我們所知,本博客為首次公開討論該惡意軟件家族。

在勒索軟件中發現的一種傳播工具,在網絡中傳播了該程序,它包含特定于受害者的管理憑據和IP地址的列表,并利用它們在每臺發現的計算機上暴力破解 SMB 服務。只要建立成功連接,就會安裝網絡共享,并通過WMI調用復制并執行VHD勒索軟件。對于我們來說,這是網絡犯罪集團的一種不同尋常的技術,它使我們想起了APT活動: Sony SPE,Shamoon 和 OlympicDestroyer,這是之前三個具有蠕蟲功能的工具。

留給我們的問題多于答案。我們認為這種攻擊不符合已知的大型黑客集團的慣常作案手法。此外,在遙測中,我們只能找到數量非常有限的VHD勒索軟件樣本,以及一些公共參考資料。這表明該勒索軟件系列可能不會像通常那樣在黑市論壇上廣泛交易。

事件二:Hakuna MATA

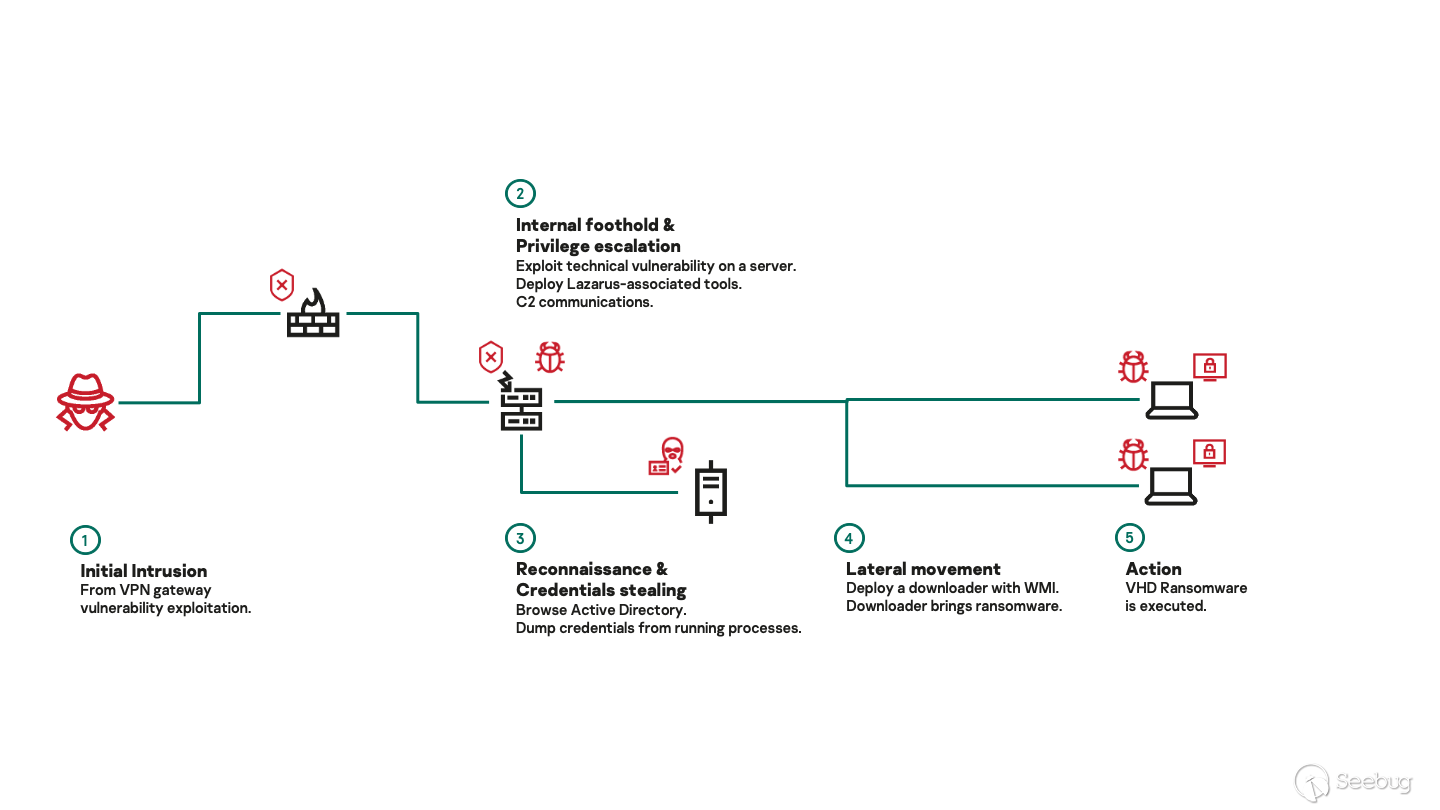

兩個月后,卡巴斯基的事件響應小組(GERT)處理了第二起事件。這意味著我們能夠完整了解導致安裝VHD勒索軟件的感染鏈。

在這種情況下,我們認為初始訪問是通過機會性利用易受攻擊的VPN網關實現的。此后,攻擊者獲得了管理權限,在受感染的系統上部署了后門,并能夠接管 Active Directory 服務器。然后,他們將VHD勒索軟件部署到網絡中的所有計算機。在這種情況下,沒有傳播工具,但是勒索軟件是通過一個用 Python 編寫的下載器上進行的,我們認為它還在開發中。整個感染歷時10小時。

一條更相關的信息是,此事件期間使用的后門是我們稱為 MATA 的多平臺框架的一個實例(某些供應商也將其稱為 Dacls)。 7月22日,我們發表了一篇專門針對此框架的博客文章。在其中,我們對其功能進行深入描述,并提供了其與 Lazarus 集團聯系的證據。其他業內人士也得出了類似的結論。

在事件響應過程中收集的證據足夠強大,我們可以很自信地說,在這個事件發生期間受害者網絡中只有一個威脅行為者。

結論

我們掌握的數據表明,VHD 勒索軟件不是商業現成產品,并且據我們所知,Lazarus 集團是 MATA 框架的唯一所有者。因此,我們得出結論,VHD 勒索軟件也由 Lazarus 擁有和運營的。

回到我們的介紹,這一發現與我們對網絡犯罪生態系統的了解不符。Lazarus 集團一直存在于 APT 和金融犯罪之間的特殊十字路口,并且在威脅情報界一直有傳言說該組織是各種僵尸網絡服務的客戶。我們只能推測他們為什么現在開始單獨行動:也許他們發現很難與網絡犯罪黑社會互動,或者也許他們覺得再也無法負擔與第三方分享利潤。

很明顯,該組織無法與其他網絡犯罪團伙的效率相提并論。在部署勒索軟件的10個小時里,他們真的能為受害者設定一個適當的贖金價格嗎?他們甚至能找出備份的位置嗎?最后,唯一重要的是這些操作是否為 Lazarus 集團帶來了利潤。

只有時間能證明他們是全職投入大型狩獵游戲中,還是作為失敗的實驗將其廢棄。

IOCs

VHD 勒索軟件

6D12547772B57A6DA2B25D2188451983

D0806C9D8BCEA0BD47D80FA004744D7D

DD00A8610BB84B54E99AE8099DB1FC20

CCC6026ACF7EADADA9ADACCAB70CA4D6

EFD4A87E7C5DCBB64B7313A13B4B1012

| 域名和IP | 描述 |

|---|---|

| 172.93.184[.]62(ZoomEyes搜索結果) | MATA C2 |

| 23.227.199[.]69(ZoomEye搜索結果) | MATA C2 |

| 104.232.71[.]7(ZoomEyes搜索結果) | MATA C2 |

| mnmski.cafe24[.]com | Staging endpoint for the ransomware (personal web space hosted at a legit web service and used as a redirection to another compromised legit website). |

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1279/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1279/

暫無評論