原文鏈接:https://mp.weixin.qq.com/s/Wl0I0CIrLmMHSr9RjpFNHg

作者:騰訊御見威脅情報中心

一、背景

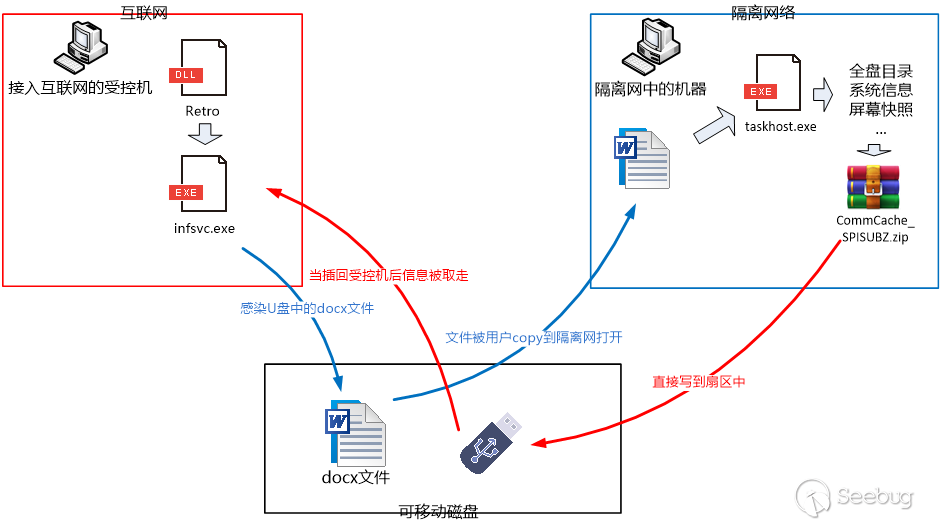

近期,國外安全公司ESET發布了惡意軟件Ramsay針對物理隔離網絡的攻擊報告(見參考鏈接1)。所謂物理隔離網絡,是指采用物理方法將內網與外網隔離,從而避免入侵或信息泄露的風險的技術手段。物理隔離網絡主要用來解決網絡安全問題,尤其是在那些需要絕對保證安全的保密網、專網和特種網絡,幾乎全部采用物理隔離網絡。

基于騰訊安全威脅情報中心的長期研究跟蹤,該 Ramsay惡意文件,跟我們之前跟蹤的retro系列的感染文檔插件重疊。該波攻擊至少從18年就已經開始,并且一直持續到現在。其攻擊手段也在不斷的進行演化,比如感染的對象從感染doc文件到感染可執行文件,竊取資料的方式從寫入可移動磁盤的扇區到寫入文檔文件末尾等等。事實上,跟ESET的發現類似,我們并未發現太多真實的受控機,因此我們相信該框架還在不斷的改進和調試中,暫時并未應用到大規模的攻擊活動中。

事實上,除了Retro系列和Ramsay系列有針對物理隔離網絡的攻擊外,該團伙早在2015年就已經開始使用Asruex后門來針對隔離網絡進行攻擊了。Asruex系列同樣具有感染doc、pdf、exe等文件的能力。相比Ramsay系列少有感染的機器,Asruex系列的感染量就非常巨大了,直到目前都還有大量的新增機器被感染。當然,該系列后門被認為是購買的HackTeam的工具庫。

本報告僅對針對物理隔離網絡的一些攻擊進行技術層面的分析,其他的攻擊過程和攻擊模塊不在本文進行討論和分析。

二、Retro系列

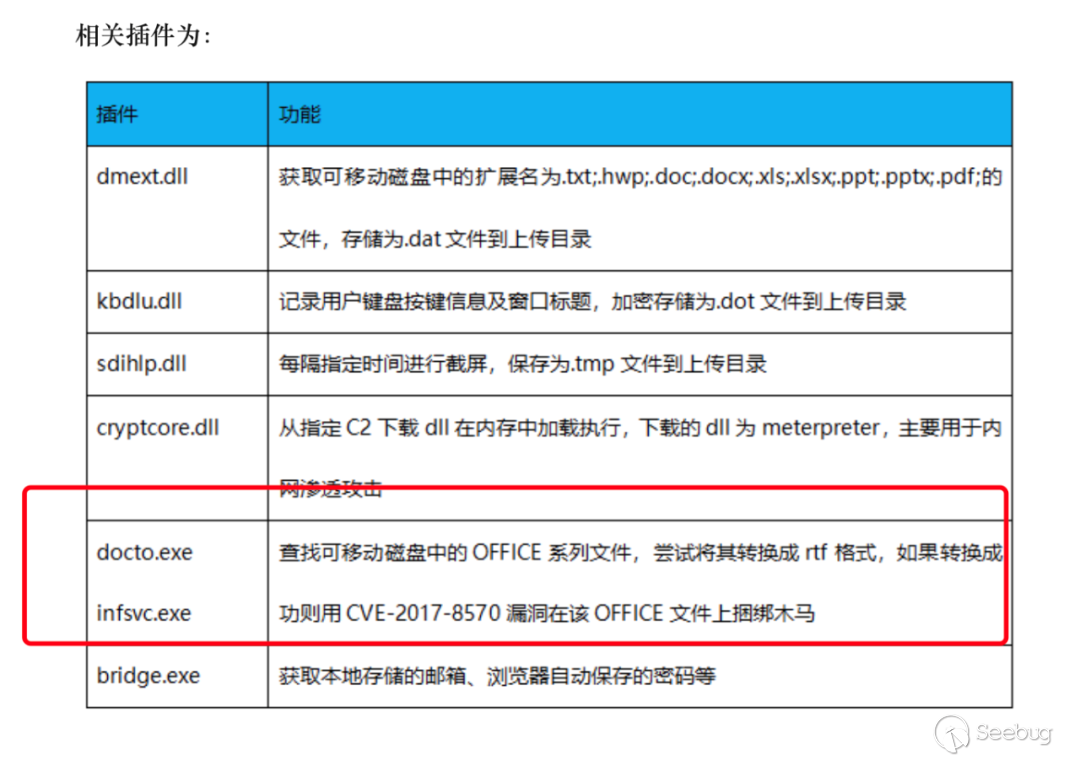

該系列的的感染,我們曾在2018年的文章《“寄生獸”的極地行動》(見參考鏈接2)中就已經簡單的披露,進行感染的模塊為初始攻擊后下發的一個攻擊插件:

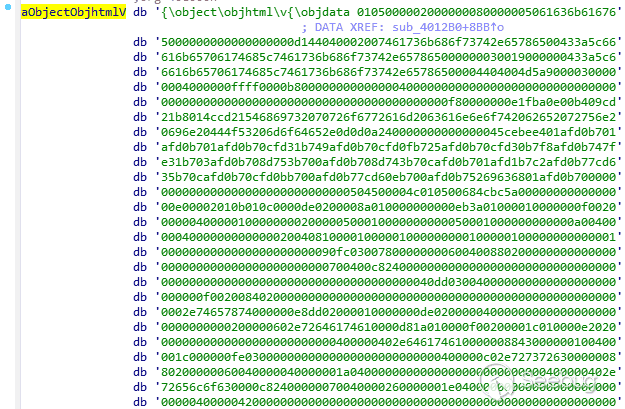

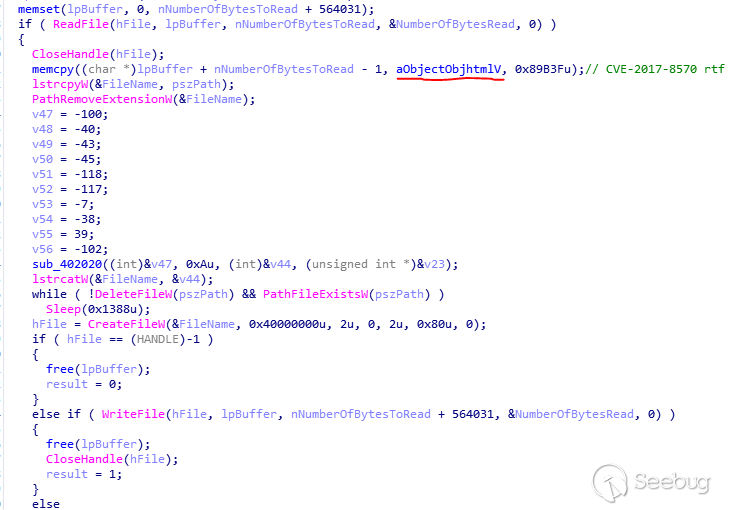

該次感染過程主要有兩個模塊配合完成:

-

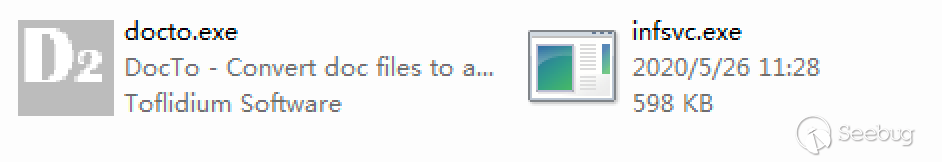

docto.exe:開源工具,用來進行文檔的格式轉化

-

infsvc:感染可移動磁盤的中的文檔文件,使得感染后的文件為帶有CVE-2017-8570漏洞(一種Office高危漏洞,亦稱“沙蟲”二代漏洞)的rtf文件

此時,完成感染的過程。接下來,當該存有感染后文檔的文件,通過可移動磁盤進入到其他設備,甚至物理隔離網絡后,若運行感染后的文檔文件,就會觸發CVE-2017-8570漏洞,進而泄露機器上的敏感信息。

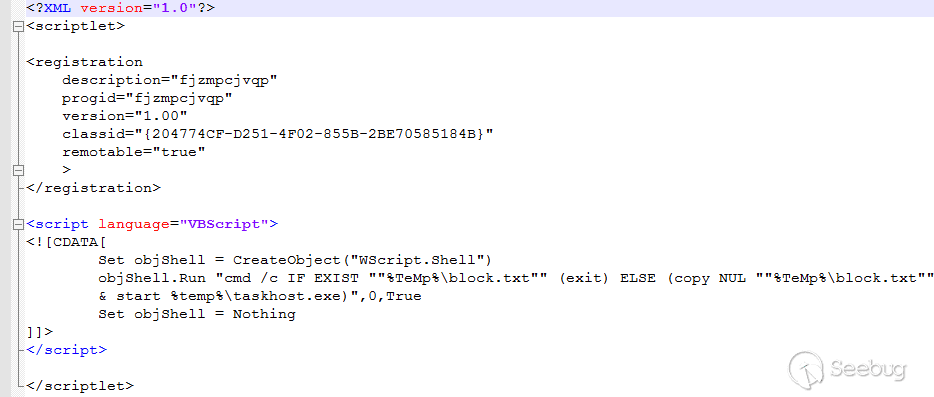

運行感染后的文件后,首先會觸發腳本inteldriverupd1.sct:

腳本的功能就為執行最終的惡意文件taskhost.exe。該惡意文件的主要功能為收集信息,然后寫入可移動磁盤的扇區中:

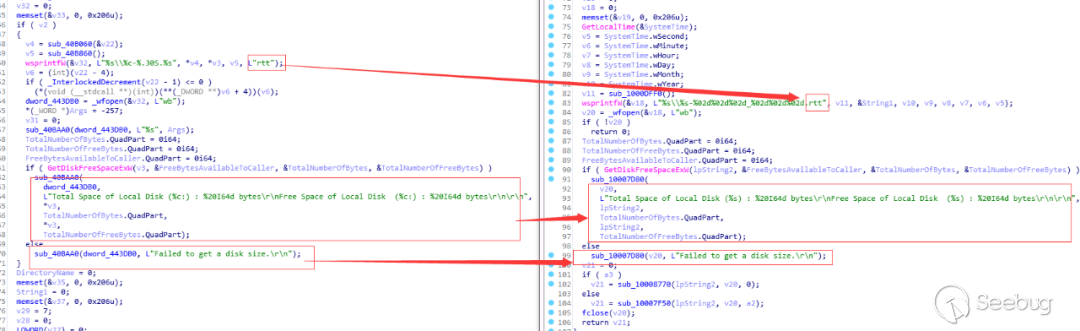

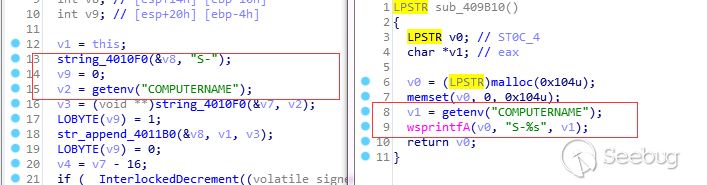

1.執行以下命令收集系統信息存到%allusersprofile%\CommCache\S-{計算機名}.rtt

- systeminfo

- tasklist /v

- netstat -ano

- ipconfig /all

- arp -a

- route print

- sc query wlansvc

- netsh wlan show all

- netsh wlan show profiles

- netsh wlan show interface

- netsh wlan show networks mode=Bssid

2.遍歷本地磁盤,將全部文件目錄存到%allusersprofile%\CommCache\C-{時間}.rtt

3.每5分鐘截屏一次,保存到%allusersprofile%\AssemblyDataCache\def{時間}.jpg

4.加密截屏文件到%allusersprofile%\CommCache\ def{時間}.tmp

收集完所有信息后,會創建%allusersprofile%\CommCache\complete.txt,當檢測到complete.txt的時候,會認為收集信息工作已經結束。開始做后續的信息處理:

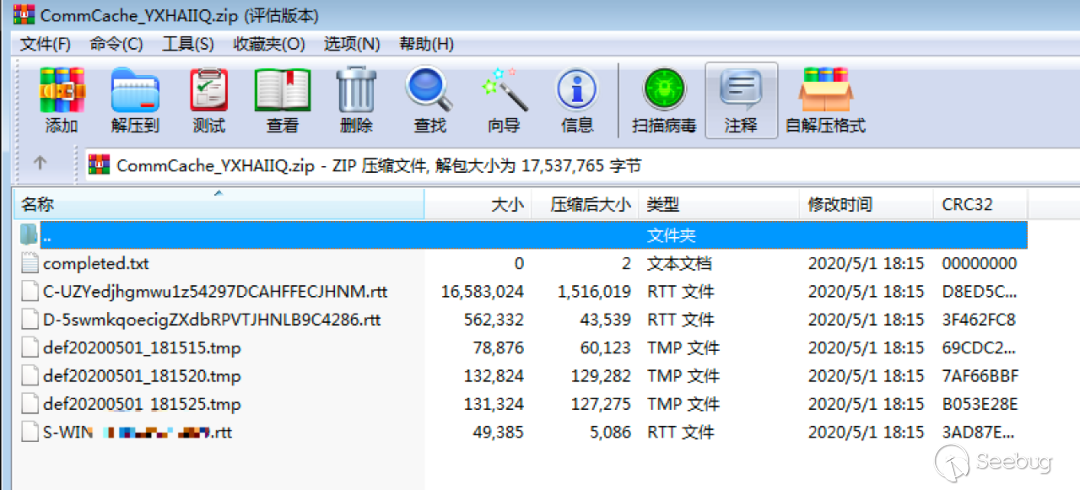

1.將CommCache目錄重命名為CommCache_{rand},并壓縮成CommCache_{rand}.zip

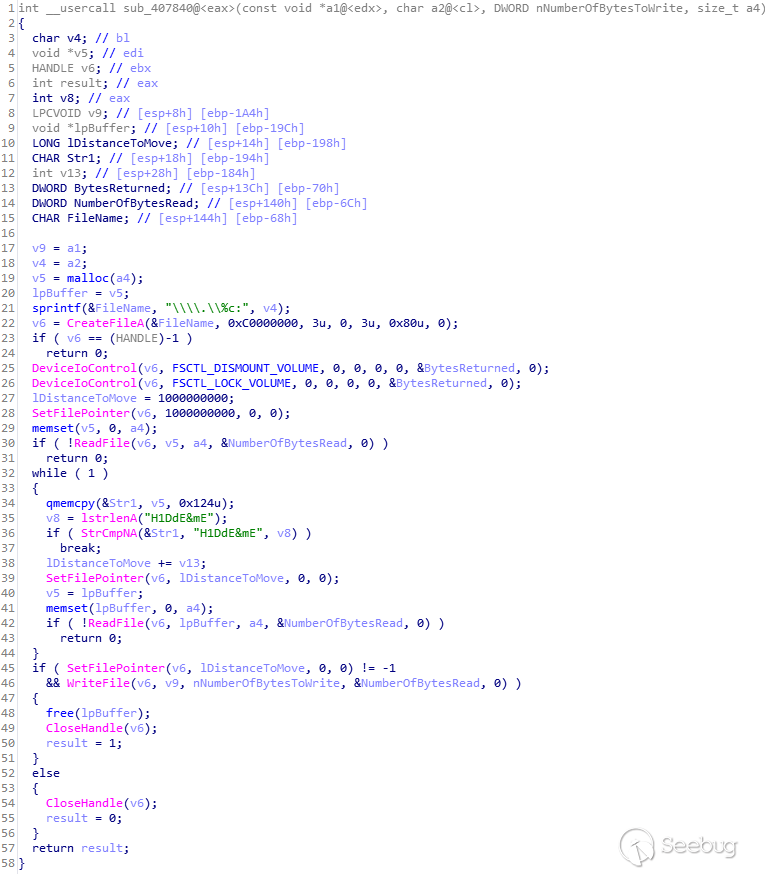

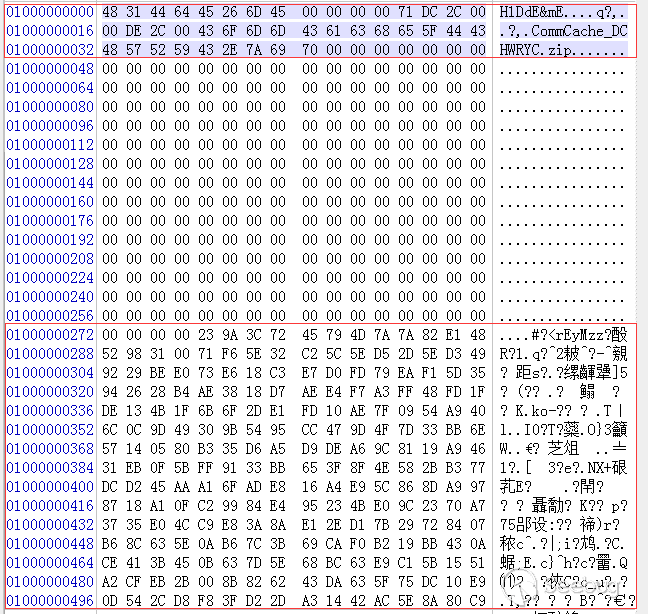

2.不斷檢測可移動磁盤,將CommCache_{rand}.zip內容直接以讀寫扇區的方式寫入磁盤偏移1000000000處,并以HDdE&mE作為標記:

此時,該可移動磁盤上就存有了該設備的相關信息。若該可移動磁盤再度插回到之前被Retro木馬攻擊的機器上時,這部分數據就會被讀取,然后通過其他的收集插件,把這些數據回傳到攻擊者的服務器上。而在受害者看來,簡單使用文件管理器根本看不見該設備存儲的秘密數據。

大致的流程圖如下:

三、Ramsay V1系列

在今年的4月初,我們再次發現了一批帶有CVE-2017-8570漏洞的文檔文件,經過分析研判后,我們發現該批帶有漏洞的文檔跟Retro系列感染后得文檔存在非常多的相似點。因此我們判斷為,該批文檔文件同樣為被感染后的產物,同樣為攻擊物理隔離網絡而生,并且為同一攻擊團伙所有。但是遺憾的是,這次我們并未發現原始的感染器文件。

當然跟Retro系列感染后的文檔文件相比,該波感染后的文件,在功能上存在相當大的改進點。而存儲感染機器的信息的方式也有一定的改變。

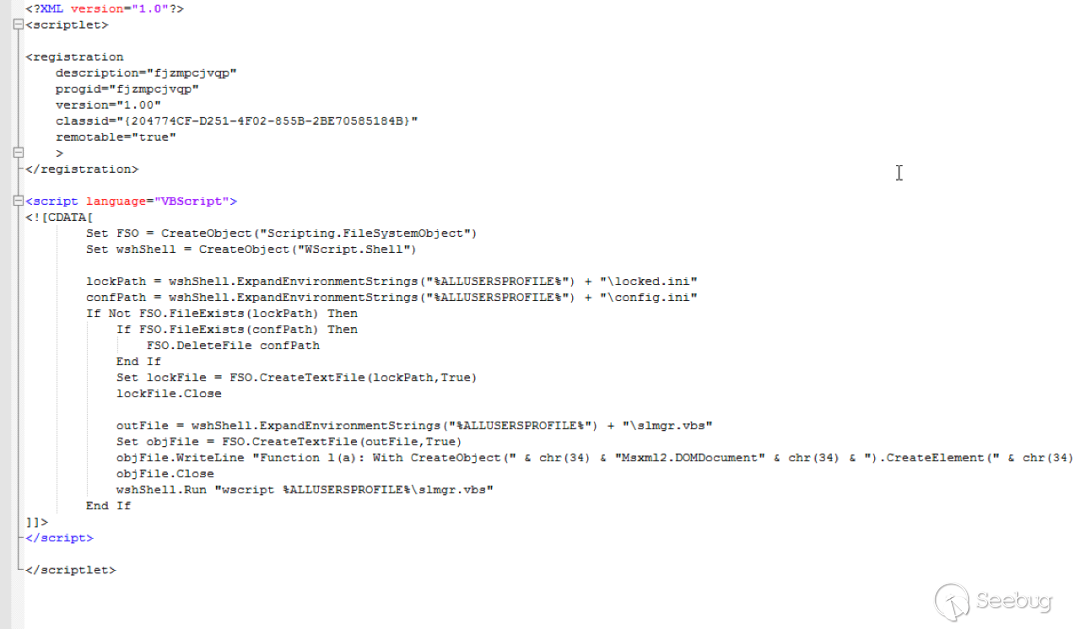

執行感染后的文件,同樣會觸發CVE-2017-8570漏洞,執行腳本OfficeTemporary.sct:

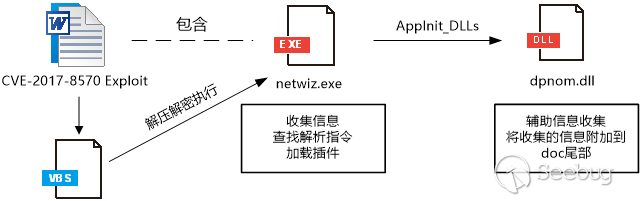

腳本會釋放locked.ini、config.ini、slmgr.vbs等文件,最終的惡意文件主要為%allusersprofile%\Identities\netwiz.exe和%windir%\System32\dpnom.dll。其中netwiz.exe主要用來收集機器的信息;dpnom.dll主要用來把收集到的信息寫到相應的地方保存。

大致的流程如下:

netwiz.exe收集的信息如下:

1.執行以下命令收集系統信息存到%allusersprofile%\MediaCache\S-{計算機名}.rtt:

- systeminfo

- tasklist /v

- netstat -ano

- ipconfig /all

- route print

- arp -a

- reg query HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\

2.使用開源的powershell腳本%appdata%\Microsoft\Word\winword.ps1,把%appdata%\Microsoft\Word\下所有文檔文件轉換成TXT文件,并把轉換后的TXT文件加密復制到%allusersprofile%\MediaCache\{rand}.dat;

3.打包以下目錄所有.lnk文件到\MediaCache\Items_{rand}.db,密碼是PleaseTakeOut!@#:

- %APPDATA%\Microsoft\Windows\Recent*.lnk

- %APPDATA%\Microsoft\Office\Recent*.lnk

4.接收Mailslot消息(為dpnom.dll注入的進程為iexplorer.exe,winword.exe時發送的一個消息),當收到消息后保存屏幕到%allusersprofile%\NetCache\def+{時間}.tmp;

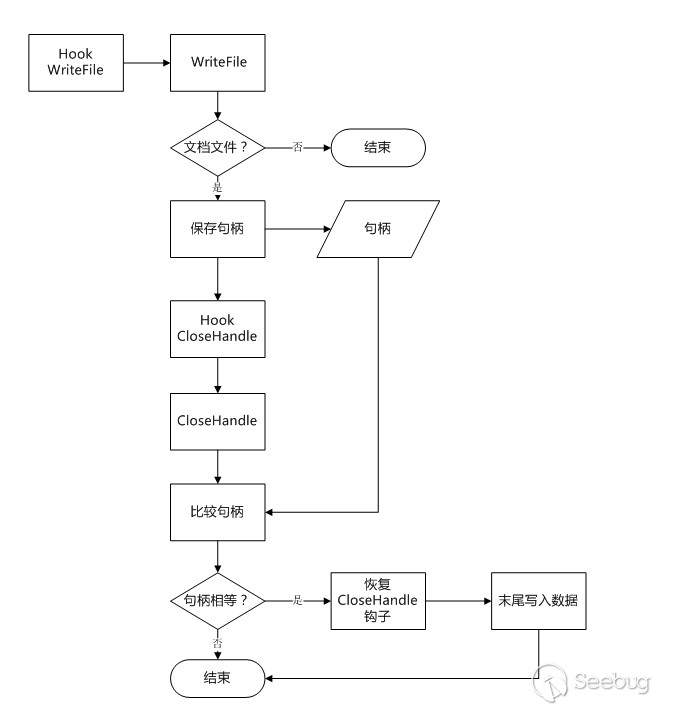

而dpnom.dll的主要作用為Hook WriteFile函數,監控到操作的文件為doc的時候,Hook CloseHandle函數,將%allusersprofile%\MediaCache中的一個文件附加寫到即將關閉的doc文件末尾,流程圖為:

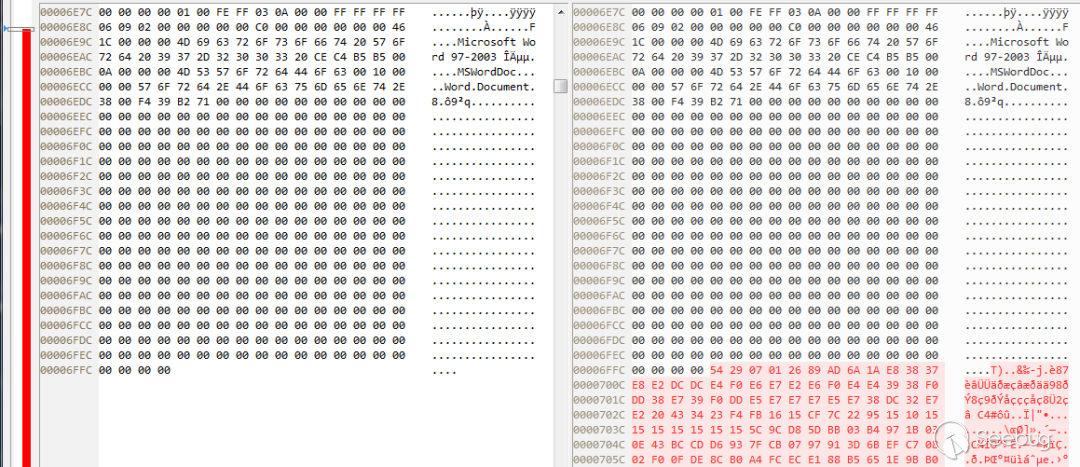

寫入附加信息后的文件:

%allusersprofile%\MediaCache就是保存netwiz.exe收集到的信息的文件目錄。不過值得注意的是:每次寫入的內容是上述收集到的信息的文件中隨機挑選的一個。因此編輯doc的次數越多,收集到的信息也會越多。

因此,當隔離網中的doc文件,隨著可移動磁盤再次回到中轉的機器上的時候,攻擊者同樣能夠把隔離網絡中的機器的信息給回傳回去。

值得注意的是,我們在netwiz.exe還發現了另外一個隱藏的功能,該功能為掃描全盤doc、docx文件,搜索控制指令,根據控制指令進行相應的操作。該功能的目的就是為了完成攻擊者對隔離網絡中的機器進行控制。由于在隔離網絡中無法進行正常的網絡通信,因此攻擊者為了控制隔離網中的機器,會在外部下發一個控制文檔到中轉機上,然后跟隨可移動磁盤擺渡到隔離網中,因此來完成相應的控制操作。支持的控制指令有:

| 控制碼 | 調試信息 | 功能描述 |

|---|---|---|

| Rr*e#R79m3QNU3Sy | ExecuteHiddenExe | 執行隨后的exe文件 |

| CNDkS_&pgaU#7Yg9 | ExecuteHiddenDll | 釋放插件Identities\netmgr_%d.dll并加載 |

| 2DWcdSqcv3?(XYqT | ExecuteHiddenBat | 依次執行隨后的cmd命令 |

做為控制的文檔結構如下:

四、Ramsay V2系列

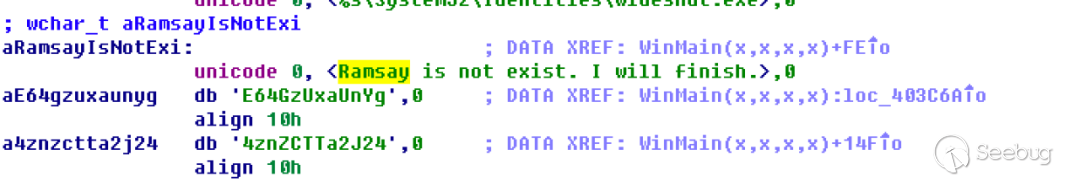

除了發現被感染的文檔文件外,我們同樣還發現了被感染的exe文件。由于在文件中存在Ramsay字符,因此ESET把其命名為Ramsay:

由于跟上面的感染文檔文件的版本,無論是代碼、路徑、功能上都極為類似,因此歸屬到同一組織。所以把上面的版本稱為Ramsay V1系列,該版本稱為Ramsay V2系列。

該系列具有感染全盤exe文件的功能,因此同樣具備感染隔離網絡的能力。完成感染功能的模塊為Identities\bindsvc.exe,該感染器的名字跟Retro系列中感染文檔的命名也極其類似,都以svc.exe結尾。被感染后的文件結構如下:

執行被感染后的文件后,同樣為繼續感染該主機上的其他exe文件,實現蠕蟲的效果。此外跟上面的Ramsay V1類似,同樣會對相關的機器信息進行收集,然后Hook WriteFile和CloseHandle后,對寫doc、docx操作時候,把收集到的信息寫到文檔的尾部。同樣的,也會搜索控制文檔,對控制文檔中的相關指令,進行對應的命令操作。

這部分的功能跟上面V1系列類似,因此不再繼續討論。

五、Retro系列和Ramsay系列的同源分析

除了ESET文章中提到的Retro后門跟Ramsay后門存在非常多的類似點外,我們發現感染后的文件也存在相當多的類似點,包括使用相類似的字符串、獲取結果都保存在.rtt文件、解密算法的類同、功能類同等等:

獲取的信息均存儲為S-{計算機名}.rtt

截取的屏幕均存儲為def-{時間}.rtt

功能上的異同如下表所示:

| 行為比較 | Retro plugin | Ramsay V1 | Ramsay V2 |

|---|---|---|---|

| 編譯時間 | 2018 | 2019 | 2020 |

| 傳播途徑 | 感染文檔 | 感染文檔 | 感染exe |

| 信息回傳路徑 | U盤扇區 | 文檔尾部 | 文檔尾部 |

| 信息存儲文件擴展名 | .rtt | .rtt | .rtt |

| cmd命令收集信息 | ? | ? | ? |

| 獲取截屏 | ? | ? | ? |

| 遍歷磁盤文件 | ? | ? | ? |

| 持久化 | ? | ? | ? |

| 是否接受控制指令(文件) | ? | ? | ? |

| 支持插件 | ? | ? | ? |

| 全盤感染 | ? | ? | ? |

| 內網探測 | ? | ? | ? |

| 獲取IE臨時文件 | ? | ? | ? |

可以發現,該工具一直在進行更新,且功能越來越趨向性強大和完整。

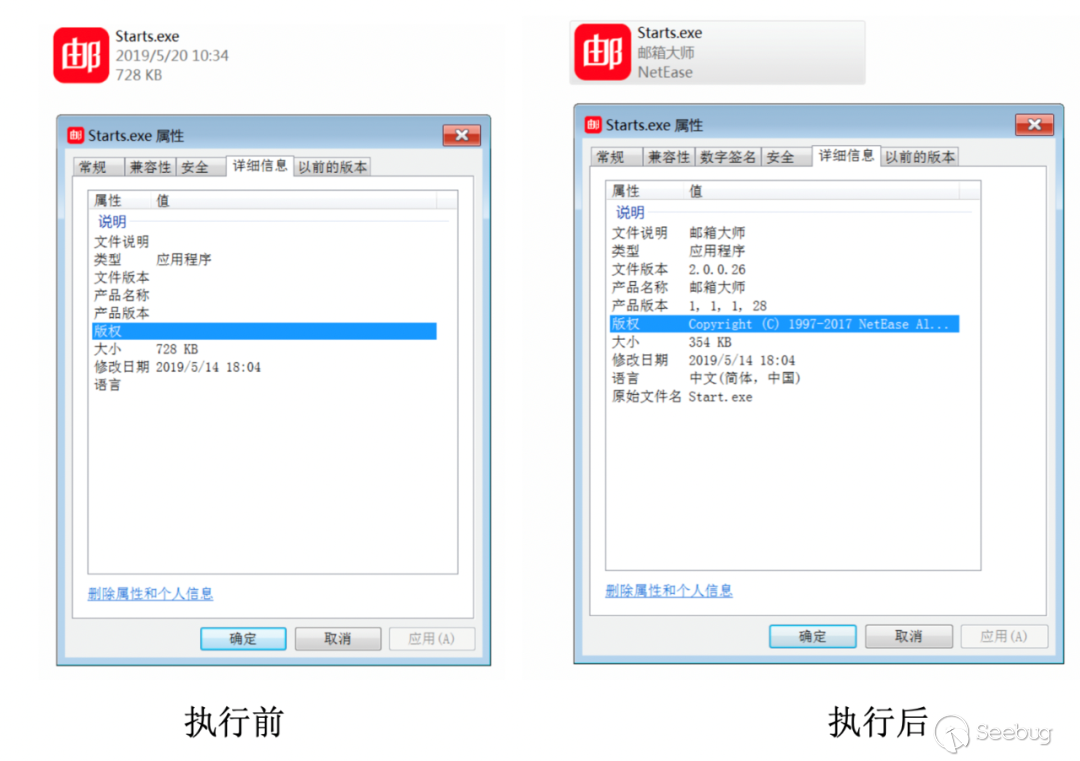

值得注意的是,騰訊安全威脅情報中心在2019年發表的文章(見參考鏈接3),文章中提到的做為攻擊母體的"網易郵箱大師",當時我們認為是通過偽裝正常客戶端的方式,通過水坑來進行初始攻擊。但是從目前掌握的信息來推測,該文件可能同樣為感染后的產物:

當然該結論僅為猜測,暫時并無更多的證據。因此若存在錯誤,煩請各位同行指正。

六、針對隔離網絡攻擊的總結

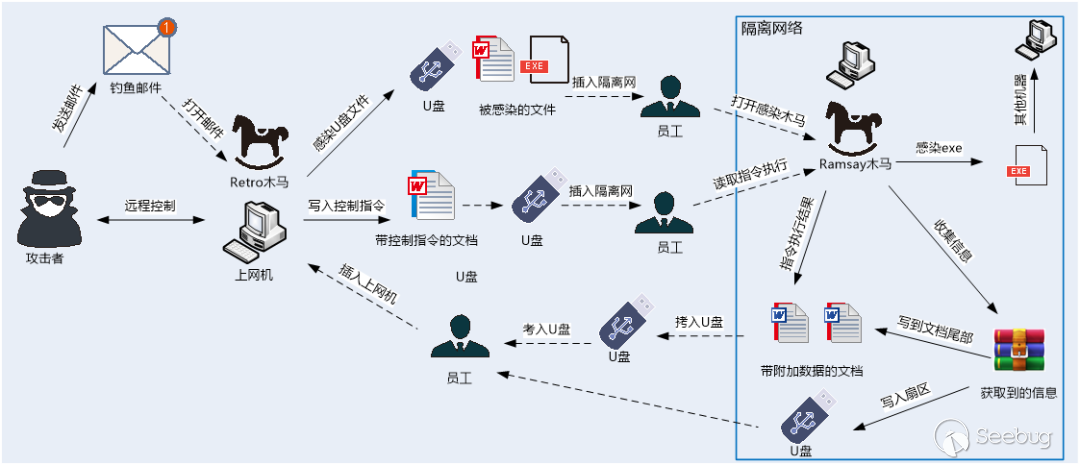

根據上面的分析,我們推測攻擊者針對物理隔離網絡的感染流程大致如下:

-

通過魚叉釣魚、水坑、供應鏈攻擊等方式,初始攻擊某臺暴露在公網的主機;

-

橫向滲透到某臺做為中轉(該機器用來公網和隔離網絡間擺渡文件等功能)的機器上,下發感染文件(包括文檔文件、可執行文件等)、收集信息等惡意插件模塊;

-

在中轉機器上監視可移動磁盤并感染可移動磁盤上的文件;

-

可移動磁盤進入隔離網絡。隔離網內的機器若執行被感染的文件,則收集該機器上的相關信息,并寫入可移動磁盤的磁盤扇區或文件的文檔文件的尾部;

-

可移動磁盤再次插入中轉機器上時,中轉機器上的其他的惡意插件,對可移動磁盤特定扇區存儲的機密信息進行收集,再回傳到攻擊者控制的服務器中。

-

此外,攻擊者還會下發做為控制功能的文件,把相關的指令和操作命令寫在控制文件中,然后通過可移動設備擺渡到隔離網絡中,再來解析執行。

至此,完成對隔離網絡的完成感染過程。大致的流程圖如下:

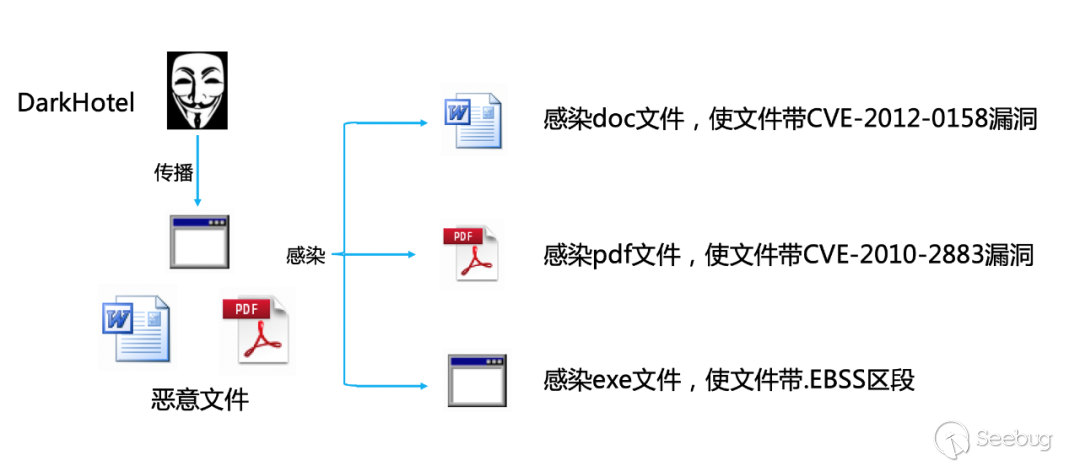

七、其他的針對隔離網的攻擊活動

事實上,早在2015年,該攻擊團伙就已經被發現使用Asruex系列后門,來針對隔離網絡進行攻擊。Asruex系列同樣具有感染全盤文件的能力,感染的文件類型包括doc、pdf、exe等:

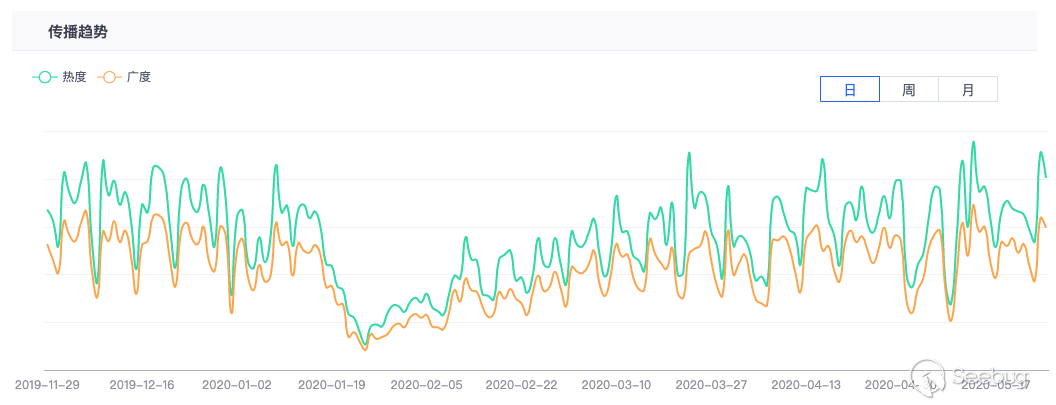

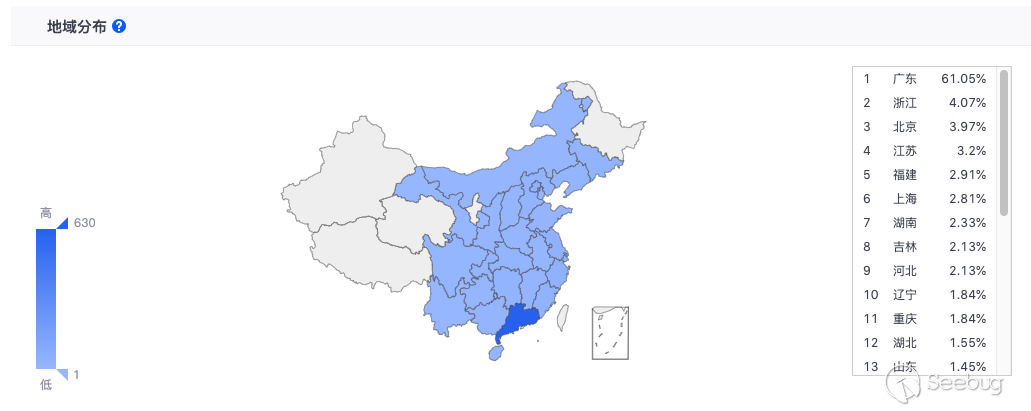

相較于Retro和Ramsay系列少有感染的機器,Asruex系列的感染量就非常巨大,直到目前,每日都還有大量的新增機器被感染:

如此大的感染量,未必是攻擊者最初的目標,畢竟高級威脅攻擊是針對性極強的攻擊活動,很少是大規模展開的攻擊活動。攻擊動作太大,感染范圍太廣反而容易暴露自己。不利于隱藏和后續的攻擊活動。好在該版本的C&C服務器早已經失效,因此該系列的木馬對受害機器的危害并不大。

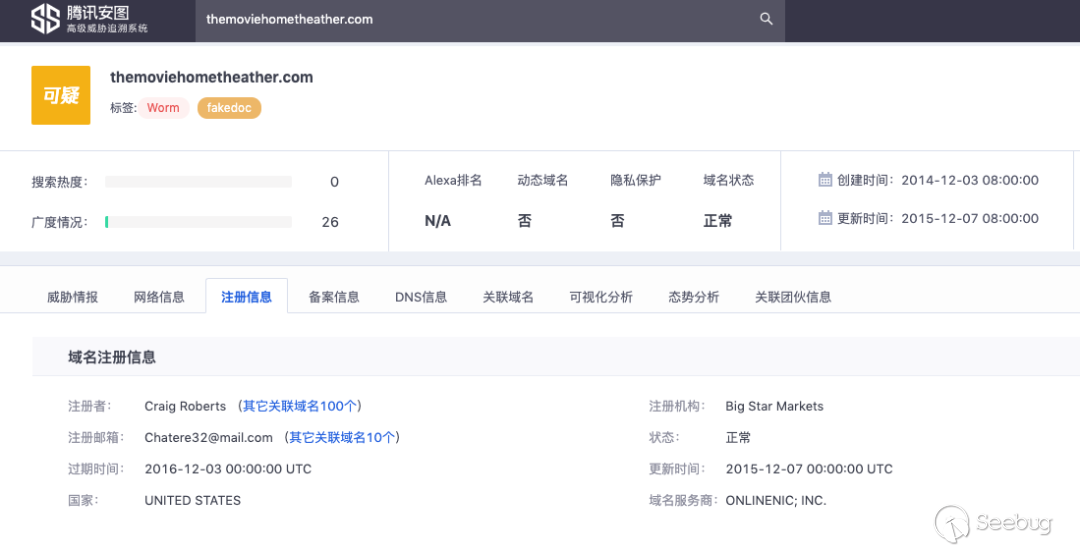

此外,該攻擊工具庫,疑似為Hacking Team所擁有:

Asruex的C&C為themoviehometheather.com,該域名的注冊者為Chatere32@mail.com

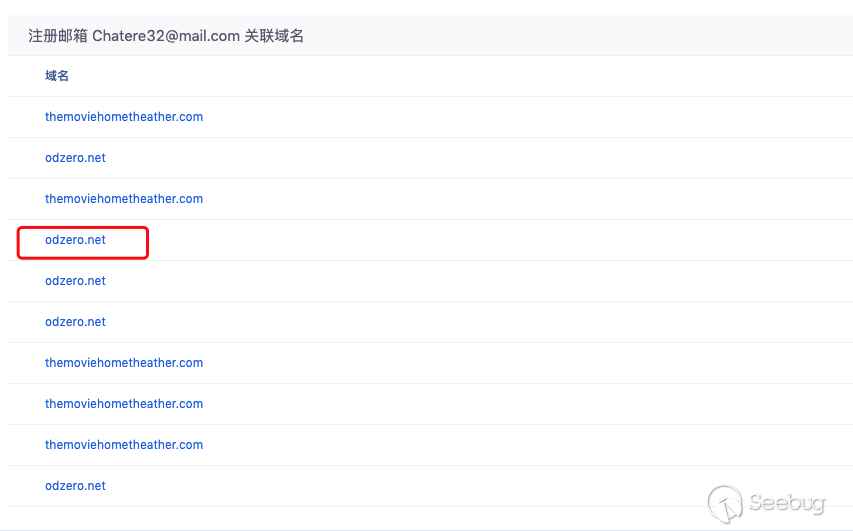

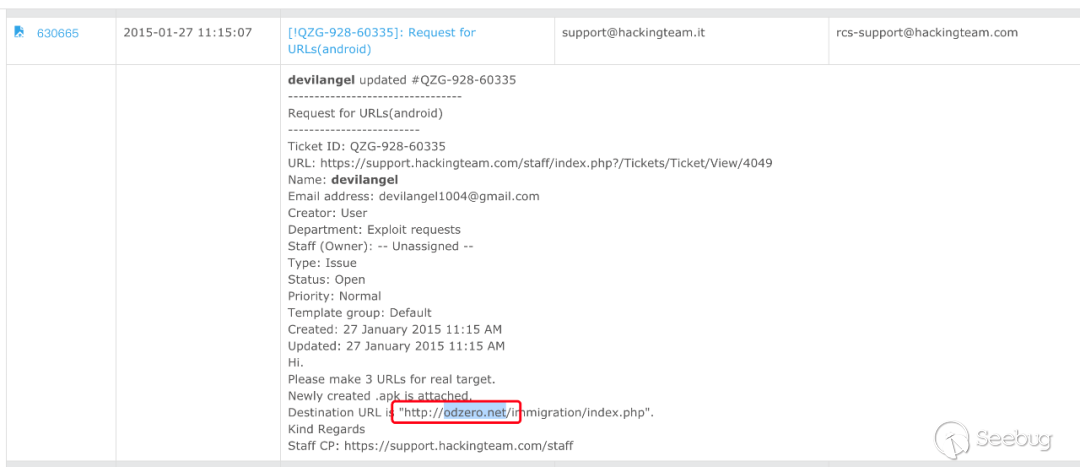

該郵箱注冊的域名中,odzero.net曾被報道是Hacking Team所擁有:

而且,該團伙購買Hacking Team的軍火庫也并非首次,卡巴斯基曾報導過相關的新聞:

這也跟之前曝光的韓國情報官員因為購買HackingTeam間諜軟件而自殺的事件相印證:

八、結論

Ramsay為一個功能強大的攻擊模塊,而且該模塊一直保持著更新且功能越來越完善和成熟。好在目前發現的受控設備并不多,但也不排除存在隔離網絡中的感染設備未被發現的情況。

此外,無論是Asruex系列還是Ramsay系列,該攻擊團伙至少從2015年開始就已經針對物理隔離網絡進行針對性的攻擊了,并且依然在不斷的開發攻擊庫。因此針對物理隔離網絡的安全建設也是刻不容緩,千萬不能因為隔離網絡中的機器未與外網通信而掉以輕心。

九、安全建議和解決方案

本次Ramsay惡意軟件針對隔離網絡環境的攻擊,其目的是進行各種網絡竊密活動,攻擊者將收集到的情報,直接寫入移動存儲介質的特定扇區,并不在該存儲介質上創建容易查看的文件,使得收集行為極具隱蔽性。會對政企機構、科研單位會構成嚴重威脅。騰訊安全專家建議相關單位參考以下安全措施加強防御,防止黑客入侵增加泄密風險:

-

通過官方渠道或者正規的軟件分發渠道下載相關軟件,隔離網絡安裝使用的軟件及文檔須確保其來源可靠;

-

謹慎連接公用的WiFi網絡。若必須連接公用WiFi網絡,建議不要進行可能泄露機密信息或隱私信息的操作,如收發郵件、IM通信、銀行轉賬等;最好不要在連接公用WiFi時進行常用軟件的升級操作;

-

可能連接隔離網絡的系統,切勿輕易打開不明來源的郵件附件;

-

需要在隔離網絡環境使用的移動存儲設備,需要特別注意安全檢查,避免惡意程序通過插入移動介質傳播;

-

隔離網絡也需要部署可靠的漏洞掃描及修復系統,及時安裝系統補丁和重要軟件的補丁;

-

使用騰訊電腦管家或騰訊御點終端安全管理系統防御病毒木馬攻擊;

-

推薦相關單位部署騰訊T-Sec高級威脅檢測系統(御界)捕捉黑客攻擊。御界高級威脅檢測系統,是基于騰訊安全反病毒實驗室的安全能力、依托騰訊在云和端的海量數據,研發出的獨特威脅情報和惡意檢測模型系統。(https://s.tencent.com/product/gjwxjc/index.html)

十、附錄

1.IOCs

MD5:

92480c1a771d99dbef00436e74c9a927 infsvc.exe

dbcfe5f5b568537450e9fc7b686adffd taskhost.exe

03bd34a9ba4890f37ac8fed78feac199 bindsvc.exe

URL:

http://themoviehometheather.com

2.參考鏈接

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1223/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1223/

暫無評論