作者:啟明星辰ADLab

公眾號:https://mp.weixin.qq.com/s/YQxdiwAQA1qKzdP3-6xYBw

一 概述

近期,啟明星辰ADLab發現大量使用高危漏洞CVE-2017-11882進行網絡攻擊的事件,其中一批攻擊載荷引起了我們的注意,他們均以類似“付款收據”、“銀行確認”等字樣作為攻擊載荷名稱。該批攻擊載荷大部分通過郵件附件的方式進行釣魚攻擊,在分析過程中,我們發現了黑客的窩點并找到了受害人相關信息,此批黑客已經成功滲透進了德國和印度尼西亞的多家制藥企業,以及西班牙的政府、企事業單位等機構,并且偷取了大量的敏感情報。我們通過溯源分析確定此次攻擊來自于尼日利亞,并且由當前攻擊關聯出了更多黑惡意域名和樣本。通過對該批樣本的分析發現此次攻擊活動最早可追溯到2019年7月,截至目前,相關的設施依然在使用中并持續在收集情報信息。該黑客組織還攻陷了西班牙一家大型船舶管理公司的官方網站作為情報竊取的秘密回傳點,試圖隱藏自身身份。

在本次攻擊中,黑客組織通過郵件將精心構造的Office文件(針對CVE-2017-11882漏洞制作的)作為附件發送給目標郵箱,并誘使受害者點擊以侵入目標系統(雖然這種以社工形式找到目標郵箱并通過郵件的方式進行攻擊的手法老套,但卻是黑客最常用的攻擊手法之一,并且結合社工信息偽造的郵件也具有很高的成功率, 部分行業和企事業單位由于未進行相關漏洞補丁更新而易受到攻擊)。攻擊載荷會根據地理位置的不同而在受害者電腦上下載并安裝Agent Tesla、HawEye Keylogger、NanoCore RAT或NetWire RAT等多款間諜木馬,以對攻擊目標實施長期的監控控制、敏感信息竊取等惡意行為。

本文將對黑客組織所實施的攻擊過程進行詳細地分析和溯源,并對其所使用的間諜軟件和基礎設施進行透徹地分析。

二 攻擊過程分析

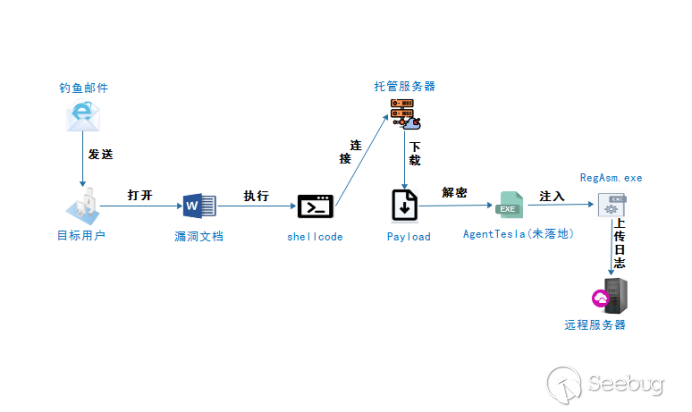

此次攻擊始于一個攜帶CVE-2017-11882漏洞的EXCEL文檔,黑客使用偽裝成“銀行確認”的釣魚郵件發送給攻擊目標,當用戶打開文檔后便會執行shellcode代碼,并從指定的服務器上下載Payload并執行。該Payload會在內存中解密出新的PE并注入到系統進程RegAsm.exe中,成功注入后便開始進行實時監控、竊密等行為,最終將竊取到的用戶信息回傳到托管服務器。

2.1 攻擊流程

下圖展示了此次攻擊活動完整的流程:

2.2 攻擊目標

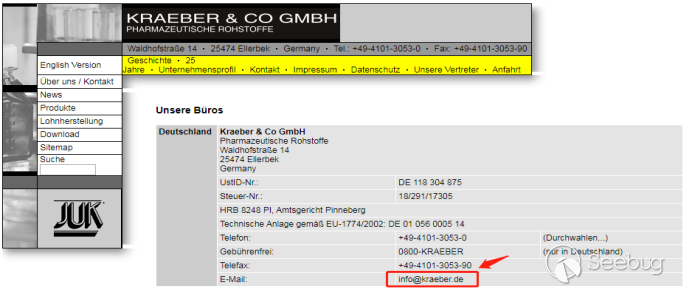

被攻擊公司信息及相關郵件1:

釣魚郵件是分發到德國的一家家族企業公司。該公司是專門研究動植物原料的提取,其主要業務是研究制藥、化妝品和生物等技術。

通過圖2可以看到,攻擊者可以從該公司的主頁上獲取郵箱地址,并將自身偽裝成“付款確認”等通知郵件,誘使受害者打開附件文檔。

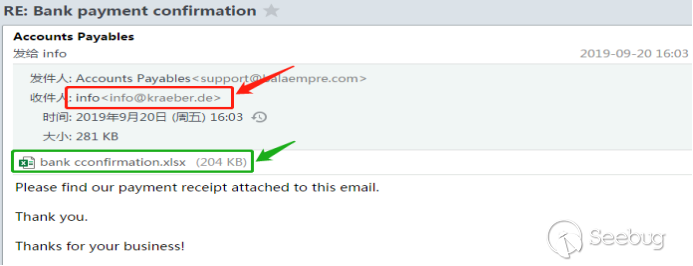

被攻擊公司信息及相關郵件2:

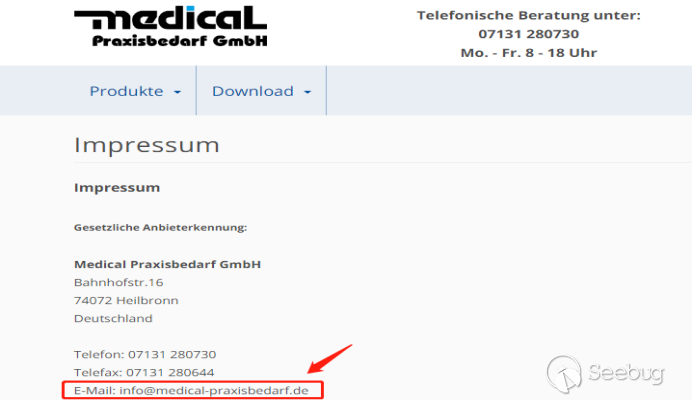

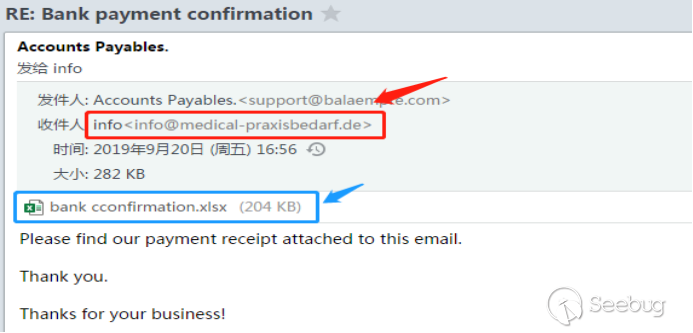

另一名受害者是德國的一家醫療藥品器械公司。該收件郵箱地址同樣可在其官網上獲取。

發送給目標公司的釣魚郵件示例如下圖:

兩起釣魚郵件的附件均是名為“bank cconfirmation”的XLSX文檔,而該附件文件是我們捕獲的眾多使用CVE-2017-11882漏洞的惡意文檔之一。

2.3 誘餌郵件

兩封郵件的內容、發件人以及惡意文檔的名稱,均保持著高度的一致性。隨后,我們將對郵件信息做進一步的分析,以便挖掘出更多的關聯線索。

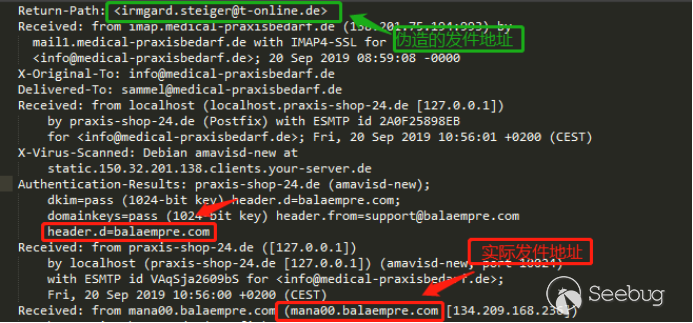

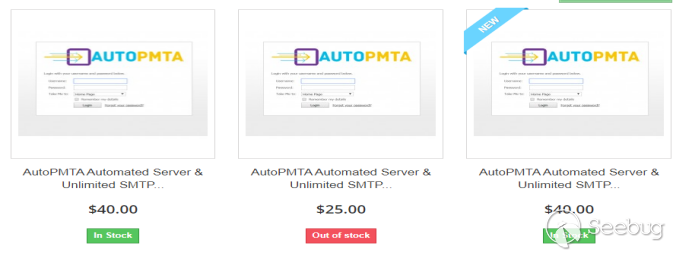

通過對郵件信息進行解析可以看到如圖6所示,發件地址里列出的實際電子郵件地址為”mana00.balaempre.com”。根據郵箱后綴名進行查詢,發現其所對應的是一款名為“AutoPMTA”的自動化電子郵件分發服務器,并在國外的網站中根據具體功能收取不同的費用。由此我們推測黑客組織就是利用此款軟件來進行郵箱地址的收集和郵件的批量分發。

而在另一封郵件中,我們首次發現了一個屬于尼日利亞的遠程IP地址,該線索的出現在后續的關聯溯源中起著重要的作用,在這里先將其記錄下來。

三 樣本分析

3.1 惡意文檔

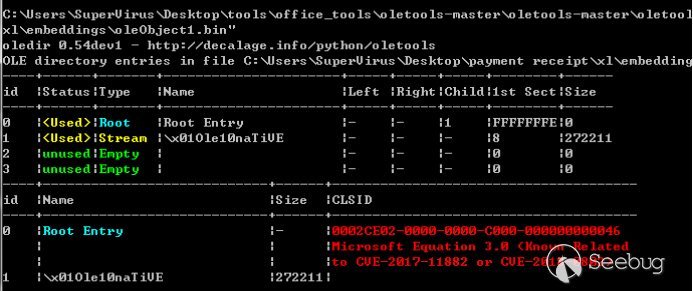

在未修復CVE-2017-11882漏洞的計算機上,當用戶打開惡意EXCEL文件時,Office文檔中的公式編輯器會啟動EQNDT32.EXE進程。當Equation對象中存在標記為字體名稱的超長字節流,則程序在處理該字符串的過程中,會觸發棧溢出漏洞。而此惡意文檔便是利用該漏洞將指向shellcode的棧地址覆蓋了原始返回地址,從而執行遠程payload的下載。

查看ole對象的目錄結構,可以看到ole對象已被識別為CVE-2017-11882:

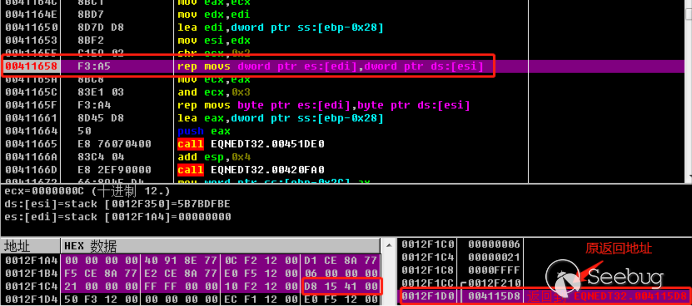

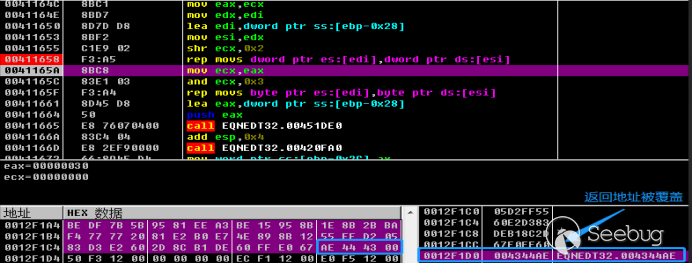

由于該緩沖區溢出函數處于EQNDT32進程中,所以我們提前將EQNDT32.EXE加載起來并找到漏洞溢出處下斷點,重新打開誘餌文檔后,發現棧中返回地址0x004115D8被覆蓋,從而轉向shellcode執行。

3.2 shellcode

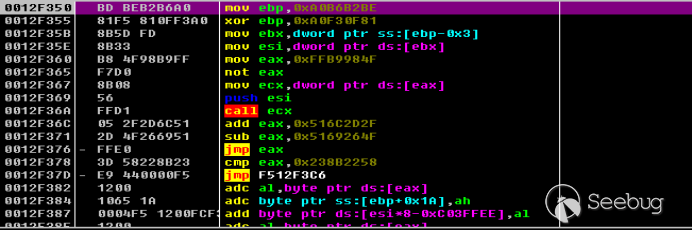

Retn執行后程序會轉到0x0012F350處,這里存放的就是FONT[name]數據,也就是shellcode代碼位置。

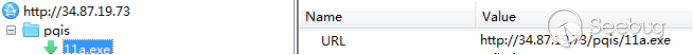

該段shellcode的功能是,將遠程服務器“http[:]//34.87.19.73/pqis/11a.exe”上的Payload下載到本地,并保存為“%AppData%Roaming\powerpoint.exe”,最后運行該程序。

3.3 Payload

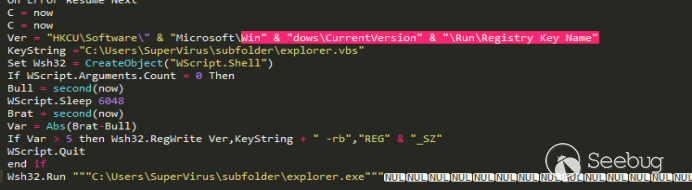

名為11a.exe的Payload是使用MS Visual Basic語言編寫的。當惡意程序運行時,會在系統臨時目錄下先創建“subfolder”子目錄并生成兩個文件(explorer.exe和explorer.vbs),接著運行explorer.vbs腳本并結束自身進程。explorer.vbs腳本的具體內容如下圖:

從圖14的VBS文件內容可以看出,腳本中使用了wscript shell命令做了兩件事。首先將自身添加到注冊表開機自啟動項中,以便每次在系統啟動時都能自動運行explorer.vbs文件,用以實現其持久性;其次,運行可執行文件explorer.exe。

3.4 Agent Tesla

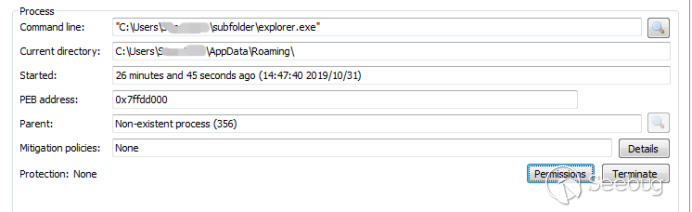

通過分析,可以確定explorer.exe程序是臭名昭著的間諜軟件“Agent Tesla”。該木馬運行后會立即重新創建一個掛起的自身子進程。子進程的相關屬性如下圖:

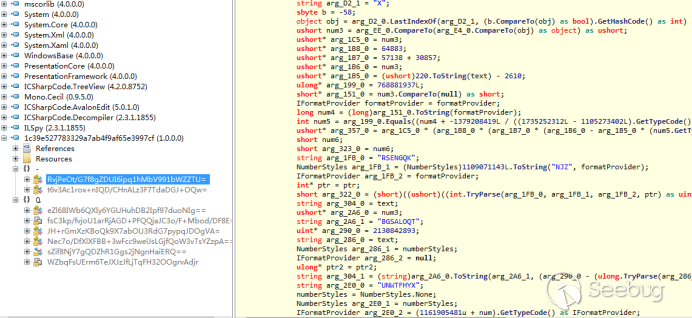

然后子進程會從資源數據中解密出另一個由.NET編寫的PE文件,其將會在內存中直接運行。下圖是在分析工具中顯示的該.NET程序的主要功能:

該程序會嘗試訪問“checkup[.]amazonaws.com”,以此來獲取本地機器的外網IP地址。

從圖17的內容可以看到,程序代碼使用了混淆技術來增加分析難度。此外,其還會對VM、沙箱、調試器和其他監控工具等做一系列的檢測。如運行環境安全,.NET程序則開始監視并收集受害者的信息,并使用SMTP協議將監控日志發送給遠程服務器“smtp[.]diagnosticsystem.in”。

Agent Tesla家族

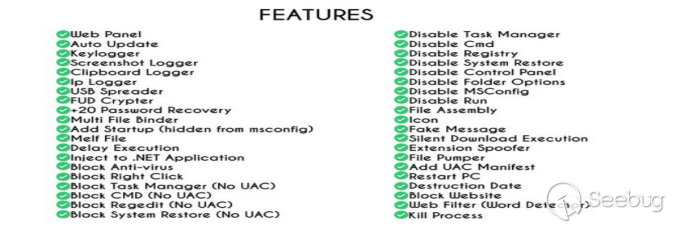

基于已知的相關資料,從2014年起迄今為止,Agent Tesla已存活長達5年之久。隨著時間的推移,該木馬在陸續不斷的迭代更新,最新版本目前可根據需求在互聯網上隨意購買。

Agent Tesla可實時監控和記錄用戶的鍵盤輸入、竊取剪切板數據、屏幕截圖、獲取主機信息,以及收集各大瀏覽器和郵箱的用戶憑證并回傳至黑客服務器。也正因為其功能非常強大,所以近幾年以來常常被黑客組織所利用。

下圖是從其網站上摘取下來的部分功能介紹:

截止到目前,鑒于我們分析的這款新變種和舊版的木馬在功能和技術上類似,并沒有發現太多的變化點。所以本文在這里不再過多的詳細描述其具體的技術細節,如有需要大家可查看文末的參考文獻。

四 溯源與關聯分析

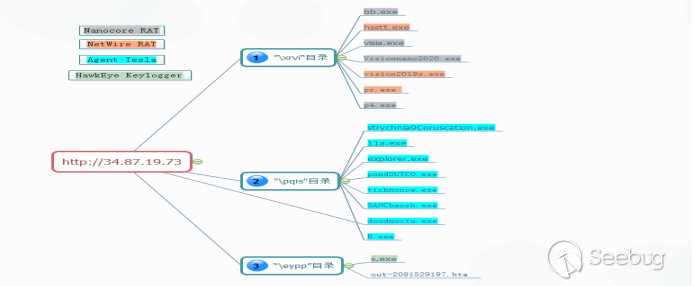

4.1 惡意域名分析

我們首先從惡意文檔觸發漏洞后執行的shellcode中提取出一個硬編碼的鏈接地址: “http[:]//34.87.19.73/”。經過后臺大數據的樣本關聯分析后,從該托管的外部主機上挖掘出該黑客組織自2019年9月起使用的諸多類型的間諜木馬。

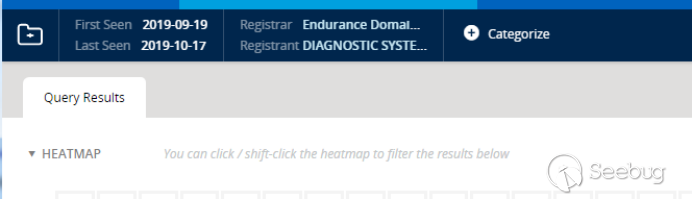

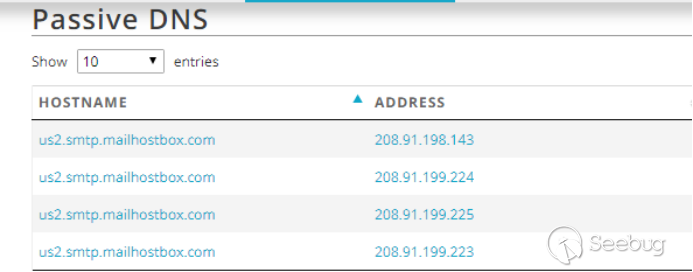

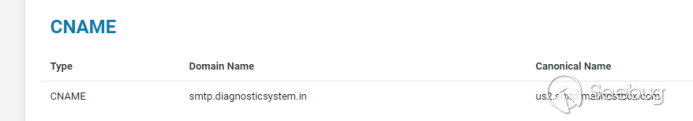

接著,提取該批木馬樣本使用的C2域名進一步的關聯出部分可疑的CC地址。例如,部分木馬會將SMTP流量發送到smtp[.]diagnosticsystem.in,而該域名解析的IP地址為208[.]91[.]199[.]143。

DNS查詢此域名,發現其注冊時間為2019年9月19日,這與該批木馬的傳播起始時間正好吻合。域名查詢信息如下圖:

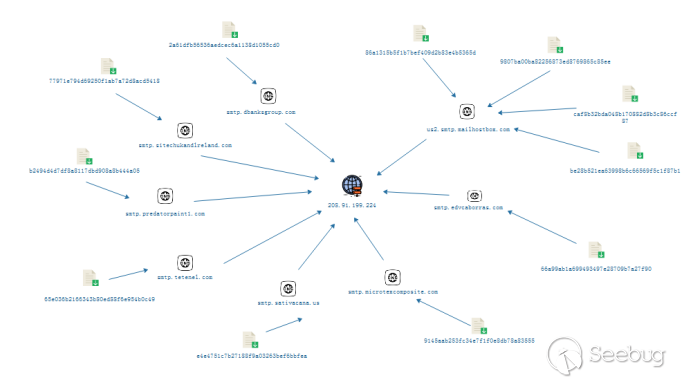

再次對線索做擴展和對該域名進行深入的追蹤分析后,我們獲得了更多的惡意樣本,以及這些域名曾解析到的主機IP地址。

我們從獲取的大量惡意樣本中整理出近期比較活躍的,通過手動分析確定了此次攻擊活動中使用的大量C2域名。經過查詢解析后發現,這些域名均是以上IP地址“208.91.199.**”和“208.91.198.143”的CNAME“us2.smtp.mailhostbox.com”的別名。

圖中列舉了部分活躍樣本和其訪問的域名,具體對應關系如下所示:

4.2 關聯郵件

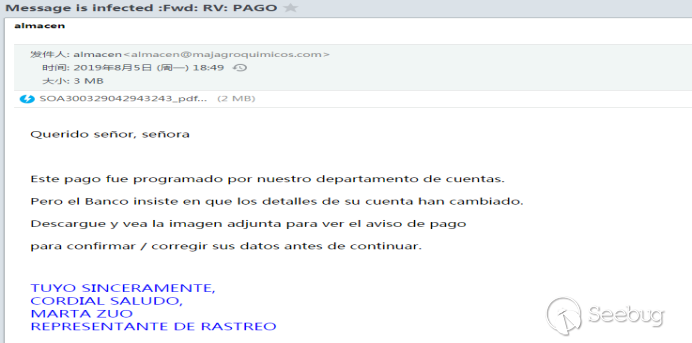

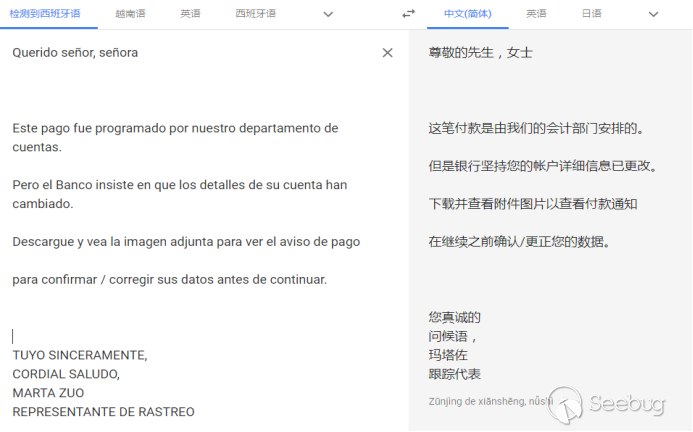

根據同源分析,我們發現了另外一封針對西班牙地區的釣魚郵件。該郵件的發件地址是西班牙一家名為“MAJ AGROQUIMICOS”的農藥行業公司。

郵件內容使用的是西班牙語,大致意思是付款確認書,釣魚郵件的附件是一個偽裝成.img格式的ISO文件。雖然文件名稱與郵件的內容有所不同,但是從發件地址來看,其來源也有可能會是攻擊目標的合作商或供應商之類,這樣便可增加郵件的真實性,同樣有機會誘使受害者下載附件。郵件具體內容如下圖所示:

郵件翻譯后的內容如下圖:

4.3 ISO文件

ISO映像是一種光盤的存檔文件,其中包含將要寫入光盤的所有信息。通常用于創建CD或DVD的備份。由于ISO文件的尺寸相對比較大,所以有可能導致很多電子郵件網關掃描程序無法正確識別此類型的附件。并且自Win 8及以上的更高版本后,Windows都自帶ISO運行工具,用戶就像打開EXE文件一樣,直接雙擊ISO文件即可運行。因此這次攻擊中黑客使用了ISO文件作為惡意附件。

4.4 惡意附件

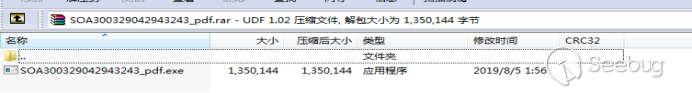

嵌入在IOS惡意附件中的可執行文件如下圖所示:

嵌入的可執行文件

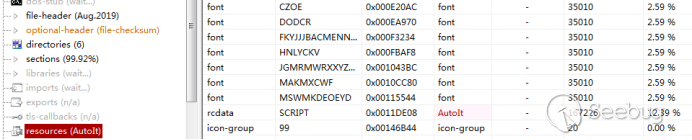

使用分析工具可以看到,這個名為“SOA300329042943243_pdf.exe”的可執行文件實際上是一個AutoIt解釋器,并嵌入了AutoIt編譯腳本作為資源。

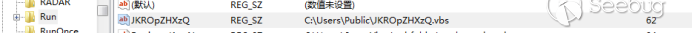

該可執行文件運行后,會在%User\Public%目錄下釋放惡意的VBS腳本文件并將該目錄添加到注冊表的Run啟動項中,以實現其持久性。接著再將內存中解密出的的PE文件注入到系統文件“Regasm.exe”中。

新PE文件

通過分析內存中解密出的新PE文件,我們確定該EXE是另一版使用.NET框架編寫的Agent Tesla木馬。在木馬程序成功注入到Regasm.exe進程并運行后,便開始嘗試與遠程服務器進行連接。

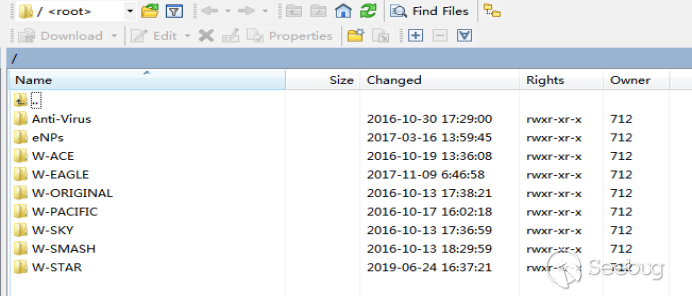

我們在惡意代碼分析過程中發現了黑客C&C服務器上的相關信息,C&C文件目錄如下圖:

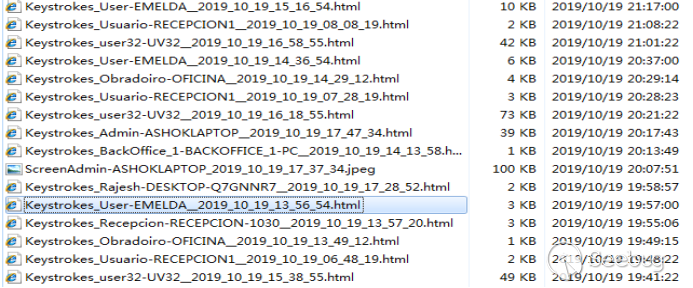

通過進一步的分析,我們發現C&C服務器上保存著大量的從受害者機器回傳的監控日志,根據其儲存的文件名稱格式和內容等特征,再次確定該木馬是“Agent Tesla”家族。

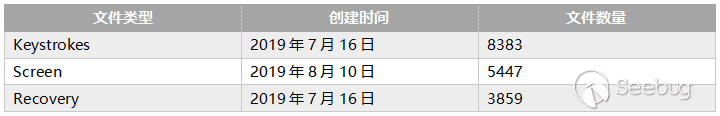

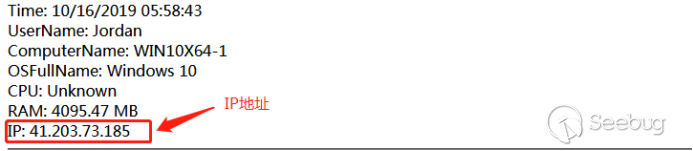

此后,我們還追蹤到了該黑客組織所收集的受害者信息,這些信息以html和jpeg文件的形式存儲在C&C服務器上,其中html存儲的是本機信息、鍵盤記錄、賬號密碼等信息,jpeg存儲的是截屏信息。下圖是截取了部分監控日志:

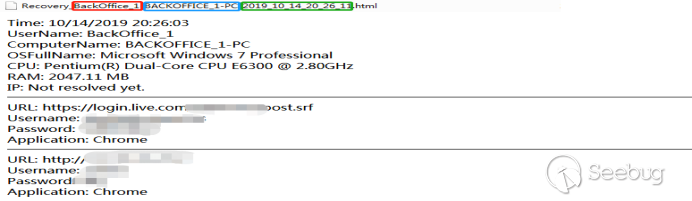

從這些文件名中的:“Keystrokes”(鍵盤記錄)、“Screen”(屏幕截圖)、“Recovered”(密碼恢復)等關鍵字可以看出,木馬是根據黑客的控制指令來竊取受害者的相關信息,且按照“功能-用戶名-計算機名-時間(年-月-日-時-分-秒)”的結構命名并保存為HTML格式的文件。

我們將一個以“Recovery”開頭的html文件使用IE瀏覽器打開,能夠看到木馬具體收集了哪些信息。其中包括受害者的計算機用戶名、主機信息、系統名稱、CPU信息、內存信息、IP地址以及Chrome瀏覽器憑據信息等。

4.5 基礎設施分析

通過收集與該C&C服務器相關的回傳信息進行整理分析后,我們發現了幾個關鍵信息。結合前文中搜集到的線索,我們進一步的確認了該服務器是被黑客組織攻陷后,專門用作接收木馬回傳受害者信息的服務器。而該組織早在7月份的時候就已開始實施攻擊活動,并且受害者多數是來自于西班牙地區的企事業單位工作人員。黑客組織慣于利用Agent Tesla或Hawkeye Keylogger、Nanocore RAT和NetWire RAT等間諜木馬來竊取目標人員的登錄憑證等信息,且此次攻擊活動是由來自于尼日利亞的黑客組織策劃與實施。

4.5.1 受攻擊服務器分析

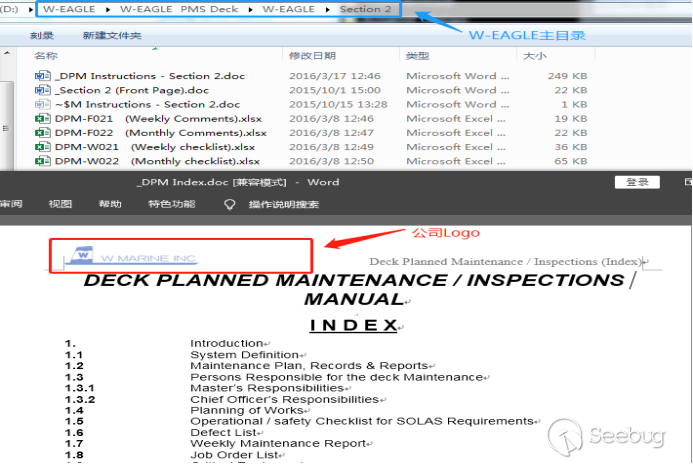

我們注意到,W-EAGLE目錄下保存著一個名為“W-EAGLE PMS Deck.zip”的壓縮包。解壓并打開某DOC文檔,發現這是一個帶著公司logo的西班牙語文件,標題在谷歌翻譯為“甲板計劃的維護/檢查手冊”。

根據公司名稱搜索后證實,這是西班牙一家大型船舶管理公司,主要從事干散貨船的運營。

如圖35所示,該公司的網址同黑客所使用的服務器名稱相同,由此證明此服務器實際是屬于此公司。并且根據服務器上保存的與該公司有關的文檔創建時間是2016年10月中下旬左右,我們猜測此服務器因長期被閑置而無人維護,致使被黑客組織加以利用。

4.5.2 監控日志信息

我們將數量近2萬的監控日志進行整理分析,數據顯示黑客組織實際上從2019年7月便已開始處于活躍狀態,受害者的主機信息以及個人登錄憑證持續的被回傳到此服務器上。截止目前為止,Keystrokes文件的占比率相對比較大,其次是Screen文件,Recoverey文件相對較少。不僅如此,我們監測到此類文件在服務器上仍然不間斷的新增。

4.5.3 受害者地域和行業分布

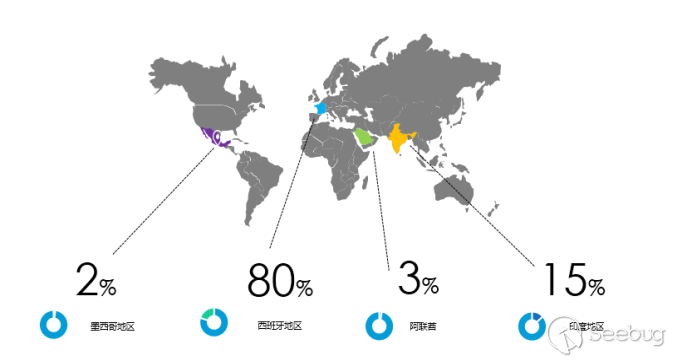

受害者IP地址主要分布在西班牙、印度,以及少量來自阿聯酋和墨西哥地區,其大概占比率如下圖:

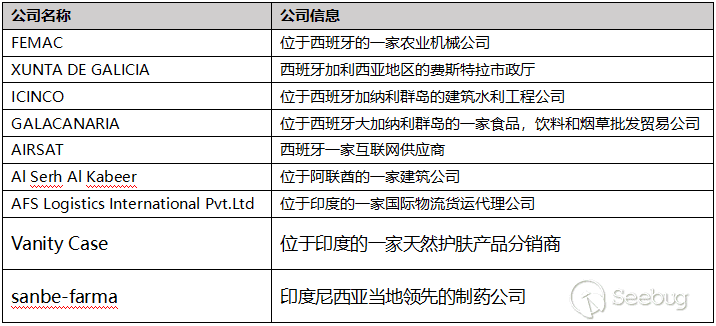

基于我們對黑客組織的攻擊信息統計顯示,此次攻擊活動涉及到西班牙地區的市政府、農業機械行業、水利工程行業和對外貿易行業,以及印度和阿聯酋等其他行業。下表展示了部分的相關統計信息:

4.5.4 黑客的歸屬位置

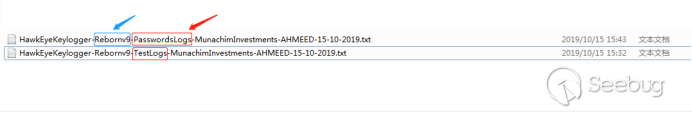

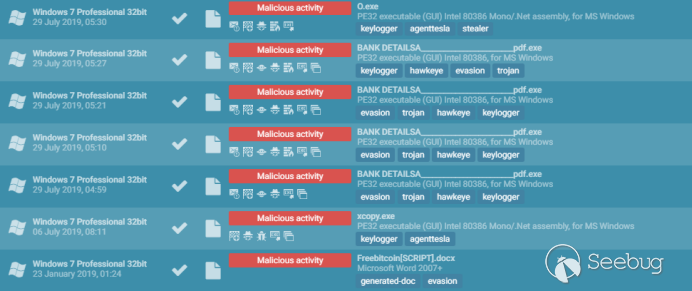

此外,我們還注意到一些HawkEye Keylogger日志似乎是從黑客的電腦中上傳的,文件名中的HawkEye Keylogger和編號Rebornv9(該木馬的最新版本號),以及關鍵字“PasswordsLogs”和“TestLogs”等,疑似是黑客的測試日志。

日志文本里詳細列出了黑客組織幾個用于測試的郵箱登錄憑證,部分信息如下。

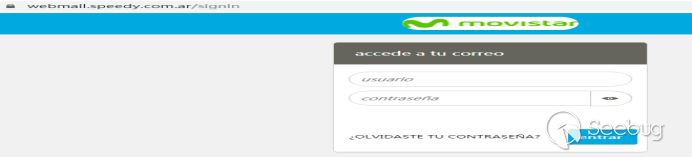

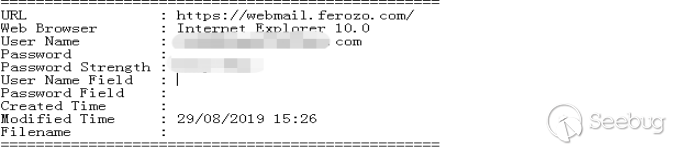

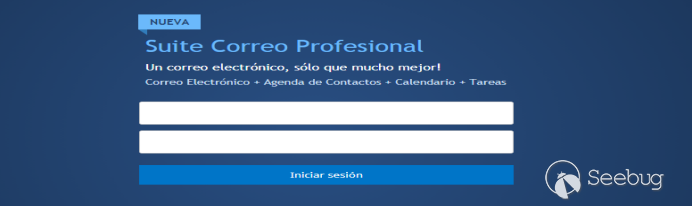

示例1:

示例2:

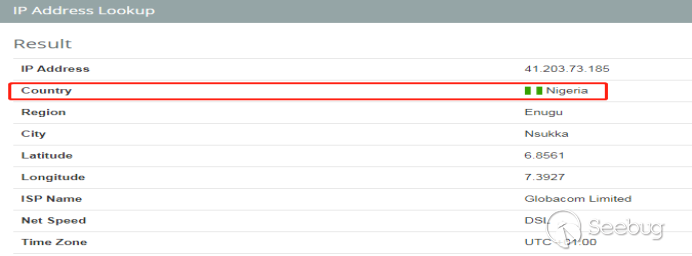

我們提取出了該日志的IP地址“197.210.226.51”。查詢后得出該地址位于尼日利亞地區:

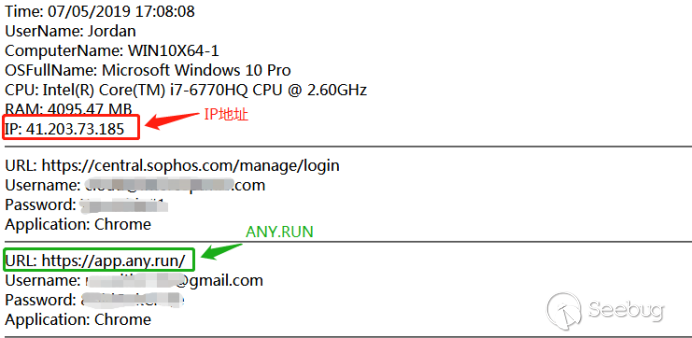

此外,在另外的Keystrokes日志中再次發現的IP地址“41.203.73.185”與前文中我們記錄的IP地址相同,其也是指向尼日利亞地區。具體信息如下圖:

然后,我們從同源的Recovery日志中找到了黑客不小心泄露的國外ANY.RUN(在線惡意軟件沙箱)平臺的賬號和密碼。

成功登錄后查看掃描歷史,我們可以看到黑客組織在7月份的時候便開始將木馬上傳進行查殺檢測。同時根據沙箱掃描結果顯示,再次確認該批木馬屬于Agent Tesla和HawkEye Keylogger家族。

五 總結

長期以來, 用以竊取敏感信息的間諜木馬一直在不斷的更新換代。隨著灰色市場的興起,鍵盤記錄程序、竊密程序和遠控程序正在逐漸地趨向于商業化,以至于攻擊者在此方面無須投入太多的時間和精力,而將關注點放在其攻擊手段和社會工程學的能力上。

通過對服務器上持續更新的回傳文件監測,我們可以看出該黑客組織的攻擊活動正在持續進行,受害者的人數仍然呈上升趨勢。此外,通過對攻擊活動的溯源和后臺數據統計,我們猜測后續的攻擊目標重點偏向于西班牙和印度等地區。

在此啟明星辰ADLab提醒各企業單位及個人用戶提高警惕,不從來歷不明的網站下載軟件,不要輕易點擊來源不明的郵件附件,不要隨意啟用宏,及時下載補丁修復。

IOC

SHA-256

DE01B6A27D4EBA814FE3CE5084CFC23FDEEB47D50F8BEC5A973578E66B768A48

D5F2418628B818FCFFDD7F3A31F9A137761FA307D1C05C9B783E9040E008DE90

CA56DAD3CABD5AD85411B88C5E094055BEAA96DF6F9B37B9E9FD03AFF823CBAF

4DE32AD800A7847510925D34142B16AE6D7C3C0E44E33EC54466F527FCC93F41

F183992B4BC36F3B33F967EAB83B53A2448260ADA4A92A4B86F32284285EEFED

D6F5AAD82A21C384171BC8FE1BFBC47867151CCE9E8FA54FA21903191A63FD9E

BB3A12EDEFB5A96D6BDBFDC86ED125757ABC3C479EDAF485444A05F4A1D9F9B6

0514990857770F5AF20C96B97D7B63DC8248593D223A672D60C5C6479910C84B

1DD9B3CBB1AAC20E3A3954A1CFBE1BC8CB746C1BF446512A0AB6795546A9774F

C2域名

smtp[.]diagnosticsystem[.]in

kartelicemoneyy[.]duckdns[.]org

virtualhost19791[.]duckdns[.]org參考鏈接

https://www.fortinet.com/blog/threat-research/in-depth-analysis-of-net-malware-javaupdtr.html

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1073/

本文由 Seebug Paper 發布,如需轉載請注明來源。本文地址:http://www.bjnorthway.com/1073/

暫無評論